Pred šestimi meseci, po Ministrstvu za pravosodje ZDA (DOJ) se je Zvezni preiskovalni urad (FBI) infiltriral v tolpo izsiljevalske programske opreme Hive in začel »krasti nazaj« ključe za dešifriranje žrtev, katerih datoteke so bile kodirane.

Kot skoraj gotovo in žal veste, napadi z izsiljevalsko programsko opremo dandanes običajno vključujejo dve povezani skupini kibernetskih kriminalcev.

Te skupine se pogosto »poznajo« le po vzdevkih in se »srečujejo« le na spletu, pri čemer uporabljajo orodja za anonimnost, da se izognejo dejansko poznavanje (ali razkrivanje, naključno ali načrtno) resnične identitete in lokacije drug drugega.

Glavni člani tolpe ostajajo večinoma v ozadju in ustvarjajo zlonamerne programe, ki premešajo (ali kako drugače blokirajo dostop do) vseh vaših pomembnih datotek z uporabo ključa za dostop, ki ga obdržijo zase, ko je škoda storjena.

Vodijo tudi eno ali več »plačilnih strani« temnega spleta, kjer žrtve, ohlapno rečeno, plačajo izsiljevalski denar v zameno za te ključe za dostop, s čimer jim omogočijo, da odklenejo svoje zamrznjene računalnike in ponovno zaženejo svoja podjetja.

Crimeware-as-a-Service

Ta osrednja skupina je obkrožena z verjetno veliko in nenehno spreminjajočo se skupino »povezancev« – partnerjev v kriminalu, ki vdirajo v mreže drugih ljudi, da bi vsadili »napadalne programe« osrednje tolpe čim širše in globlje.

Njihov cilj, motiviran s »provizijo«, ki lahko znaša kar 80 % celotnega plačanega izsiljevanja, je ustvariti tako razširjeno in nenadno motnjo v poslovanju, da ne morejo zahtevati le izsiljevalskega plačila, ki bode v oči, ampak tudi da žrtvi ostane le malo izbire, kot da plača.

Ta ureditev je splošno znana kot RaaS or CaaS, kratek za izsiljevalska (ali kriminalna programska oprema) kot storitev, ime, ki je ironičen opomnik, da podzemlje kibernetskega kriminala z veseljem kopira partnerski ali franšizni model, ki ga uporabljajo številna zakonita podjetja.

Izterjava brez plačila

Obstajajo trije glavni načini, na katere lahko žrtve po uspešnem napadu z zaklepanjem datotek po celotnem omrežju ponovno vzpostavijo svoje podjetje, ne da bi plačale:

- Imejte robusten in učinkovit načrt okrevanja. Na splošno to ne pomeni le imeti vrhunskega postopka za izdelavo varnostnih kopij, ampak tudi vedeti, kako ohraniti vsaj eno varnostno kopijo vsega varnega pred podružnicami izsiljevalske programske opreme (nič jim ni bolj všeč, kot da poiščejo in uničijo vaše spletne varnostne kopije, preden jih sprostijo). zadnja faza njihovega napada). Prav tako se morate vaditi, kako zanesljivo in dovolj hitro obnoviti te varnostne kopije, da je to izvedljiva alternativa preprostemu plačevanju.

- Poiščite napako v postopku zaklepanja datotek, ki ga uporabljajo napadalci. Ponavadi prevaranti z izsiljevalsko programsko opremo »zaklenejo« vaše datoteke tako, da jih šifrirajo z isto vrsto varne kriptografije, ki jo morda uporabljate sami, ko varujete svoj spletni promet ali lastne varnostne kopije. Občasno pa glavna tolpa naredi eno ali več programskih napak, ki vam lahko omogočijo uporabo brezplačnega orodja za »razbijanje« dešifriranja in obnovitev brez plačila. Zavedajte pa se, da se ta pot do okrevanja zgodi po sreči, ne načrtno.

- Pridobite dejanska obnovitvena gesla ali ključe na drug način. Čeprav je to redko, se lahko zgodi na več načinov, kot so: odkrivanje preobrata znotraj tolpe, ki bo zaradi nagnjenosti vesti ali izbruha inata izdal ključe; odkritje omrežne varnostne napake, ki omogoča protinapad za pridobivanje ključev iz skritih strežnikov prevarantov; ali infiltracijo v tolpo in pridobitev tajnega dostopa do potrebnih podatkov v mreži kriminalcev.

Zadnji od teh, infiltracija, tako pravi DOJ uspelo narediti za vsaj nekatere žrtve panja od julija 2022 očitno kratkega stika z izsiljevalskimi zahtevami v skupni vrednosti več kot 130 milijonov dolarjev, ki se nanašajo na več kot 300 posameznih napadov, v samo šestih mesecih.

Predvidevamo, da znesek 130 milijonov dolarjev temelji na začetnih zahtevah napadalcev; prevaranti z izsiljevalsko programsko opremo včasih na koncu pristanejo na nižja plačila in raje vzamejo nekaj kot nič, čeprav se pogosto zdi, da ponujeni »popusti« zmanjšajo plačila le iz nedostopno velikih v osupljivo velika. Povprečno povprečno povpraševanje na podlagi zgornjih številk je 130 milijonov $/300 ali blizu 450,000 $ na žrtev.

Bolnišnice veljajo za poštene cilje

Kot poudarja Ministrstvo za pravosodje, številne združbe izsiljevalske programske opreme na splošno, še posebej ekipa Hive, obravnavajo vsa in vsa omrežja kot pošteno igro za izsiljevanje in napadajo javno financirane organizacije, kot so šole in bolnišnice, z enako močjo, kot jo uporabljajo proti najbogatejša gospodarska podjetja:

[S]kupina izsiljevalske programske opreme Hive […] je ciljala na več kot 1500 žrtev v več kot 80 državah po vsem svetu, vključno z bolnišnicami, šolskimi okrožji, finančnimi podjetji in kritično infrastrukturo.

Na žalost, čeprav vam lahko infiltracija v sodobno tolpo kibernetskega kriminala da fantastičen vpogled v TTP tolpe (orodja, tehnike in postopki), in vam – kot v tem primeru – da možnost, da prekinete njihovo delovanje tako, da spodkopate postopek izsiljevanja, na katerem temeljijo te osupljive zahteve izsiljevanja ...

… poznavanje celo gesla skrbnika tolpe za IT infrastrukturo kriminalcev, ki temelji na temnem spletu, na splošno ne pove, kje je ta infrastruktura.

Dvosmerna psevdoanonimnost

Eden od odličnih/groznih vidikov temnega spleta (odvisno od tega, zakaj ga uporabljate in na kateri strani ste), zlasti tor (kratek za čebulni usmerjevalnik) omrežje, ki ga današnji kriminalci izsiljevalske programske opreme zelo cenijo, je tisto, čemur bi lahko rekli dvosmerna psevdoanonimnost.

Temni splet ne ščiti samo identitete in lokacije uporabnikov, ki se povezujejo s strežniki, ki gostujejo na njem, ampak tudi skriva lokacijo samih strežnikov pred odjemalci, ki ga obiščejo.

Strežnik (vsaj večinoma) ne ve, kdo ste, ko se prijavite, kar je tisto, kar pritegne stranke, kot so podružnice kibernetskega kriminala in morebitni kupci drog v temnem spletu, saj imajo občutek, da bodo sposoben varno rešiti in pobegniti, tudi če so glavni operaterji tolpe ujeti.

Podobno goljufive operaterje strežnikov privlači dejstvo, da tudi če njihove stranke, podružnice ali lastne sistemske skrbnike ujamejo, obrnijo ali vdrejo organi pregona, ne bodo mogli razkriti, kdo so glavni člani tolpe ali kje so gostijo svoje zlonamerne spletne dejavnosti.

Končno odstranitev

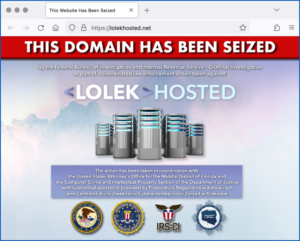

No, zdi se, da je razlog za včerajšnje sporočilo za javnost Ministrstva za pravosodje to, da so preiskovalci FBI s pomočjo organov kazenskega pregona v Nemčiji in na Nizozemskem zdaj identificirali, locirali in zasegli strežnike temnega spleta, ki jih je uporabljala tolpa Hive:

Nazadnje je oddelek danes[2023-01-26] objavil, da je v sodelovanju z nemškimi organi kazenskega pregona (nemška zvezna kriminalistična policija in policijski štab Reutlingen-CID Esslingen) in nizozemska nacionalna enota za visokotehnološki kriminal prevzel nadzor nad strežniki in spletna mesta, ki jih Hive uporablja za komunikacijo s svojimi člani, kar moti Hiveovo sposobnost napadanja in izsiljevanja žrtev.

Kaj storiti?

Ta članek smo napisali, da bi pozdravili FBI in njegove partnerje organov pregona v Evropi, da so prišli tako daleč ...

... preiskovanje, infiltracija, izvidovanje in končno napad na sedanjo infrastrukturo te razvpite ekipe izsiljevalskih programov z njihovimi zahtevami po izsiljevanju v povprečju pol milijona dolarjev in njihovo pripravljenostjo, da uničijo bolnišnice tako hitro, kot se podajo na kogar koli. tuje omrežje.

Na žalost ste verjetno že slišali kliše, da kibernetski kriminal ne mara vakuuma, kar na žalost velja tako za operaterje izsiljevalske programske opreme kot tudi za kateri koli drug vidik spletnega kriminala.

Če osrednji člani tolpe niso aretirani, se lahko nekaj časa le pritajijo, nato pa se pojavijo pod novim imenom (ali morda celo namerno in arogantno oživijo svojo staro »blagovno znamko«) z novimi strežniki, ki so spet dostopni na darkweb, vendar na novi in zdaj neznani lokaciji.

Ali pa bodo druge združbe z izsiljevalsko programsko opremo preprosto okrepile svoje operacije v upanju, da bodo privabile nekaj »podružnic«, ki so nenadoma ostale brez svojega dobičkonosno nezakonitega toka prihodkov.

Kakor koli že, takšne odstranitve so nekaj, kar nujno potrebujemo, česar se moramo razveseliti, ko se zgodijo, vendar je malo verjetno, da bodo le začasno zmanjšale kibernetsko kriminaliteto kot celoto.

Da bi zmanjšali količino denarja, ki ga sleparji izsiljevalske programske opreme izsesajo iz našega gospodarstva, si moramo prizadevati za preprečevanje kibernetske kriminalitete, ne le za njeno zdravljenje.

Zaznavanje, odzivanje na in s tem preprečevanje morebitnih napadov izsiljevalske programske opreme, preden se začnejo ali ko se odvijajo, ali celo v zadnjem trenutku, ko prevaranti poskušajo sprožiti končni postopek kodiranja datotek v vašem omrežju, je vedno boljše od stres ob poskusu okrevanja po dejanskem napadu.

Kot gospod Miagi, slavni Karate Kid, zavestno pripomnil, "Najboljši način, da se izognete udarcu - ne biti tam."

POSLUŠAJTE ZDAJ: DAN V ŽIVLJENJU BORCA PROTI KIBERTETSKEMU KRIMINALU

Paul Ducklin se pogovarja z Peter Mackenzie, direktor oddelka za odzivanje na incidente pri Sophosu, na seji o kibernetski varnosti, ki vas bo vznemirila, zabavala in poučila, vse v enaki meri.

Naučite se ustaviti prevarante z izsiljevalsko programsko opremo, preden oni ustavijo vas! (Poln Prepis na voljo.)

Kliknite in povlecite spodnje zvočne valove, da preskočite na katero koli točko. Lahko tudi poslušaj neposredno na Soundcloudu.

Vam primanjkuje časa ali strokovnega znanja za odgovor na kibernetsko varnost? Vas skrbi, da vas bo kibernetska varnost na koncu odvrnila od vseh drugih stvari, ki jih morate početi? Niste prepričani, kako se odzvati na varnostna poročila zaposlenih, ki resnično želijo pomagati?

Več o tem Upravljano odkrivanje in odziv Sophos:

24/7 lov na grožnje, odkrivanje in odziv ▶

- Distribucija vsebine in PR s pomočjo SEO. Okrepite se še danes.

- Platoblockchain. Web3 Metaverse Intelligence. Razširjeno znanje. Dostopite tukaj.

- vir: https://nakedsecurity.sophos.com/2023/01/27/hive-ransomware-servers-shut-down-at-last-says-fbi/

- 000

- 1

- 2022

- a

- sposobnost

- Sposobna

- O meni

- nad

- absolutna

- dostop

- dostopen

- Nesreča

- čez

- dejavnosti

- Affiliate Program

- podružnice

- po

- proti

- Alarm

- vsi

- Dovoli

- že

- alternativa

- Čeprav

- vedno

- znesek

- in

- razglasitve

- anonimnost

- kdo

- okoli

- ureditev

- aretiran

- članek

- vidik

- vidiki

- pomoč

- povezan

- napad

- Napadanje

- Napadi

- privlači

- Privlači

- Avtor

- avto

- Na voljo

- povprečno

- nazaj

- ozadje

- ozadja, slike

- backup

- varnostne kopije

- temeljijo

- ker

- pred

- spodaj

- Boljše

- Izsiljevanje

- Block

- meja

- Bottom

- Break

- Predsedstvo

- poslovni

- podjetja

- kupci

- klic

- Lahko dobiš

- ki

- primeru

- center

- Zagotovo

- priložnost

- izbira

- stranke

- Zapri

- barva

- komercialna

- komunicirajo

- Podjetja

- računalniki

- Connect

- šteje

- nadzor

- usklajevanje

- Core

- države

- pokrov

- ustvarjajo

- Ustvarjanje

- Kriminal

- kazenska

- Kriminalci

- kritično

- Kritična infrastruktura

- kriptografija

- pozdravi

- Trenutna

- kibernetski kriminaliteti

- KIBERKRIMINALEC

- cybercriminals

- Cybersecurity

- temni splet

- datum

- dan

- Dnevi

- Povpraševanje

- zahteve

- Oddelek

- oddelek za pravosodje

- Ministrstvo za pravosodje (DoJ)

- Odvisno

- Oblikovanje

- uniči

- Odkrivanje

- Direktor

- zaslon

- Motnje

- Ne

- tem

- DoJ

- dolarjev

- navzdol

- drog

- vsak

- Gospodarstvo

- izobraževanje

- učinkovite

- Drugače

- Zaposleni

- izvršba

- dovolj

- Evropa

- Tudi

- vedno spreminjajoče se

- vse

- strokovno znanje

- izsiljevanje

- ekstrakt

- sejem

- GLAD

- fantastičen

- FBI

- Zvezna

- Zvezni preiskovalni urad

- Slika

- Številke

- file

- datoteke

- končna

- končna faza

- končno

- finančna

- Najdi

- iskanje

- podjetja

- fit

- napaka

- brezplačno

- iz

- zamrznjena

- polno

- igra

- Gang

- Gangs

- splošno

- splošno

- nemški

- Nemčija

- dobili

- pridobivanje

- Daj

- Go

- Cilj

- skupina

- Skupine

- kramp

- se zgodi

- se zgodi

- srečna

- ob

- Slišal

- višina

- pomoč

- skrita

- visoka

- Panj

- držite

- v upanju,

- bolnišnice

- gostitelj

- gostila

- hover

- Kako

- Kako

- Vendar

- HTML

- HTTPS

- velika

- Lov

- identificirati

- identifikacijo

- identitete

- identiteta

- Pomembno

- in

- nesreča

- odziv na incident

- Vključno

- individualna

- Infrastruktura

- začetna

- vpogledi

- preiskava

- Preiskovalci

- vključujejo

- IT

- julij

- Justice

- Keen

- Imejte

- Ključne

- tipke

- Kid

- Vedite

- Vedeti

- znano

- velika

- v veliki meri

- Zadnja

- zakon

- kazenskega pregona

- uhajanje

- pustite

- življenje

- malo

- nahaja

- kraj aktivnosti

- Lokacije

- lockout

- nizka

- sreča

- Glavne

- IZDELA

- Izdelava

- upravlja

- več

- Marža

- max širine

- pomeni

- merjenje

- člani

- zgolj

- morda

- milijonov

- milijonov dolarjev

- Model

- sodobna

- Trenutek

- Denar

- mesecev

- več

- Najbolj

- motivirani

- mr

- Gola varnost

- Ime

- nacionalni

- Nimate

- Nizozemska

- mreža

- Varnostna mreža

- omrežij

- Novo

- normalno

- predvsem

- znano

- ponujen

- Staro

- ONE

- na spletu

- operacije

- operaterji

- Da

- Organizacije

- Ostalo

- drugače

- lastne

- plačana

- del

- zlasti

- partnerji

- Geslo

- gesla

- pot

- Plačajte

- plačilna

- Plačilo

- Plačila

- Ljudske

- mogoče

- faza

- Načrt

- platon

- Platonova podatkovna inteligenca

- PlatoData

- Točka

- točke

- policija

- Stališče

- mogoče

- Prispevkov

- potencial

- pritisnite

- Sporočilo za javnost

- preprečevanje

- Preprečevanje

- verjetno

- Postopek

- Programiranje

- programi

- dal

- hitro

- tirnice

- Ramp

- izsiljevalska

- Ransomware napadi

- REDKO

- Razlog

- Obnovi

- okrevanje

- zmanjša

- sprostitev

- Poročila

- Odzove

- Odgovor

- vrnitev

- razkrivajo

- razkrivajo

- prihodki

- Oživiti

- robusten

- Run

- tek

- varna

- varno

- Enako

- <span style="color: #f7f7f7;">Šola</span>

- Šole

- zavarovanje

- zavarovanje

- varnost

- Zdi se,

- zaseženi

- Strežniki

- Zasedanje

- več

- Shield

- Kratke Hlače

- Zaustavite

- strani

- preprosto

- saj

- SIX

- Šest mesecev

- So

- trdna

- nekaj

- Nekaj

- gledano

- Zloben

- pomlad

- stojala

- Začetek

- začel

- bivanje

- stop

- tok

- stres

- uspešno

- taka

- nenadoma

- obkrožen

- SVG

- Bodite

- pogovori

- ciljno

- tech

- tehnike

- začasna

- O

- Nizozemska

- svet

- njihove

- sami

- stvari

- Grožnja

- 3

- čas

- do

- današnje

- orodje

- orodja

- vrh

- Skupaj za plačilo

- Prometa

- Prehod

- pregleden

- zdravljenje

- Res

- Obrnjen

- tipično

- pod

- odvijanje

- Enota

- sprostiti

- odklepanje

- URL

- us

- Ministrstvo za pravosodje ZDA

- uporaba

- Uporabniki

- navadno

- Popravljeno

- preživetja

- Žrtva

- žrtve

- načini

- web

- Spletni promet

- spletne strani

- Kaj

- ali

- ki

- medtem

- WHO

- pogosto

- razširjen

- bo

- Pripravljenost

- brez

- svet

- Skrbi

- Pisatelj

- Vi

- Vaša rutina za

- sami

- zefirnet

![S3 Ep104: Ali naj bodo napadalci bolnišnične izsiljevalske programske opreme doživljenjsko zaprti? [Avdio + besedilo] S3 Ep104: Ali naj bodo napadalci bolnišnične izsiljevalske programske opreme doživljenjsko zaprti? [Avdio + besedilo] PlatoBlockchain Data Intelligence. Navpično iskanje. Ai.](https://platoblockchain.com/wp-content/uploads/2022/10/s3-ep104-cover-1200-360x188.png)