Ko smo se zjutraj zbudili, je bil naš informacijski vir o kibernetski varnosti preplavljen z »novicami«, da je Apple pravkar zakrpal varnostno luknjo, ki je različno opisala »gnarly bug«, »kritično napako«, zaradi katere bi lahko vaši Maci ostali »brez obrambe«, in »Achilles "peta macOS".

Glede na to, da običajno preverimo naše različne poštne sezname z varnostnimi bilteni, preden sploh pogledamo ven, da preverimo vreme, predvsem zato, da vidimo, ali je Apple čez noč na skrivaj sprožil novo svetovanje ...

... bili smo presenečeni, če ne celo prestrašeni, nad številom zapisov poročila o napakah, ki ga še nismo videli.

Dejansko se je zdelo, da nas poročanje vabi k domnevi, da je Apple pravkar izdal še eno posodobitev, le teden dni po prejšnji "posodobitev za vse“, sam manj kot dva tedna po a skrivnostna posodobitev za iOS 16, za katerega se je izkazalo, da je bil napad ničelnega dne, ki se je očitno uporabljal za vsaditev zlonamerne programske opreme prek spletnih strani, ujetih v mine, čeprav je Apple tega takrat spregledal:

Zdelo se je, da so današnje jutranje »novice« namigovale, da Apple ni le izrinil še ene posodobitve, ampak jo je tudi tiho izdal, tako da je ni objavil v svetovalnem e-poštnem sporočilu in je ni niti navedel na seznamu podjetja. HT201222 stran varnostnega portala.

(Ohranite to povezavo Povezava HT201222 priročno, če ste uporabnik Appla – je koristno izhodišče, ko pride do zmede s popravki.)

Gre za napako, vendar ni povsem nova

Dobra novica pa je, da če ti sledil našemu predlogu pred enim tednom, da preverite, ali so se vaše naprave Apple posodobile (čeprav ste pričakovali, da bodo to storile same od sebe), že imate kakršne koli popravke, ki jih boste morda potrebovali za zaščito pred to »Ahilovo« napako, še posebej znano kot CVE-2022-42821.

To ni nova napaka, je le nekaj novih informacij o napaki, ki jo je Apple popravljeno prejšnji teden.

Da bo jasno, če Applovi varnostni bilteni pravijo, ta napaka ne velja za noben Applov mobilni operacijski sistem in bodisi nikoli ni veljala za različico macOS 13 Ventura ali pa je bila že odpravljena.

Z drugimi besedami, opisana napaka je bila pomembna samo za uporabnike macOS 11 Big Sur in macOS 12 Monterey, nikoli ni bila zero-day in je že bila popravljena.

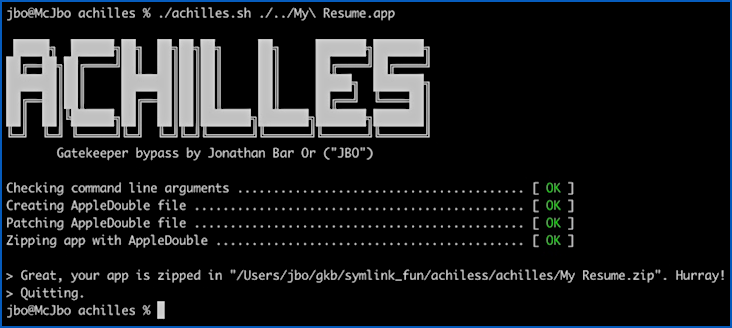

Zdi se, da je razlog za vso hrup včerajšnja objava Microsoftovega dokumenta z dramatičnim naslovom, zdaj ko je popravek na voljo že nekaj dni. Gatekeeperjeva Ahilova peta: Odkrivanje ranljivosti macOS.

Apple je resda dal le bežen povzetek te napake svetovanje pred enim tednom:

Impact: An app may bypass Gatekeeper checks Description: A logic issue was addressed with improved checks. CVE-2022-42821: Jonathan Bar Or of Microsoft

Izkoriščanje te napake ni tako težko, ko veste, kaj storiti, in Microsoftovo poročilo precej jasno pojasnjuje, kaj je potrebno.

Kljub nekaterim naslovom pa vašega Maca ne pusti ravno "brez obrambe".

Preprosto povedano, to pomeni, da prenesena aplikacija, ki bi običajno izzvala pojavno opozorilo, da ni iz zaupanja vrednega vira, Apple ne bi pravilno označila Vrba sistem.

Gatekeeper ne bi uspel zabeležiti aplikacije kot prenosa, tako da bi njeno izvajanje preprečilo običajno opozorilo.

(Vsa aktivna programska oprema za zaščito pred zlonamerno programsko opremo in programsko opremo za spremljanje vedenja, ki temelji na grožnjah, na vašem Macu bi se še vedno aktivirala, prav tako vse nastavitve požarnega zidu ali varnostna programska oprema za spletno filtriranje, ko ste jo sploh prenesli.)

To je napaka, vendar ni res "kritična"

Tudi to ni ravno »kritična napaka«, kot je predlagalo eno medijsko poročilo, še posebej, če upoštevate, da so Microsoftove lastne posodobitve popravkov za december 2022 popravile zelo podobna vrsta hrošča ki je bil ocenjen zgolj kot »zmerno«:

Dejansko je bila Microsoftova podobna ranljivost pravzaprav luknja ničelnega dne, kar pomeni, da je bila znana in zlorabljena zunaj skupnosti kibernetske varnosti, preden je izšel popravek.

Microsoftovo napako smo opisali kot:

CVE-2022-44698: Windows SmartScreen Security Feature Bypass Vulnerability This bug is also known to have been expoited in the wild. An attacker with malicious content that would normally provoke a security alert could bypass that notification and thus infect even well-informed users without warning.

Preprosto povedano, varnostni obvod sistema Windows je povzročila napaka v Microsoftovem t.i Znamka spleta (MOTW), ki naj bi prenesenim datotekam dodal razširjene atribute, ki označujejo, da prihajajo iz nezaupljivega vira.

Applov varnostni obvod je bil neuspeh v podobnih, vendar drugačnih Vrba sistem, ki naj bi prenesenim datotekam dodal razširjene atribute, ki označujejo, da prihajajo iz nezaupljivega vira.

Kaj storiti?

Če smo pošteni do Microsofta, raziskovalca, ki je Appleu odgovorno razkril napako Gatekeeperja in napisal pravkar objavljeno poročilo, ni uporabil besed »kritično« ali »brez obrambe«, da bi opisal napako ali stanje, v katerega je postavil vaš Mac ...

... čeprav poimenuje napako Ahil in ga naslovite kot Ahilova peta je bil verjetno metaforičen skok predaleč.

Navsezadnje je bil Ahil v starogrški legendi skoraj popolnoma imun na poškodbe v bitki, ker ga je mati kot dojenčka potopila v čarobno reko Stiks.

Toda med tem se mu je morala držati za peto, pri čemer mu je ostala ena sama ranljiva točka, ki jo je na koncu izkoristil Paris, da je ubil Ahila – vsekakor nevarna ranljivost in kritičen izkoriščanje (pa tudi napaka ničelnega dne, glede na to, da Zdi se, da je Pariz že vnaprej vedel, kam mora ciljati).

Na srečo so v obeh primerih – Microsoftovi lastni napaki ničelnega dne in Applovi napaki, ki jo je odkril Microsoft – napake varnostnega obvoda zdaj popravljene.

Torej, znebiti se obeh ranljivosti (dejansko potopiti Ahila nazaj v reko Stiks, medtem ko drži drugo peto, kar bi verjetno morala storiti njegova mati) je tako preprosto kot zagotoviti, da imate najnovejše posodobitve.

- Na računalnikih Mac, uporaba: Apple meni > O tem Macu > Posodobitev programske opreme…

- V operacijskem sistemu Windows: uporaba Nastavitve > Windows Update > Preveri za posodobitve

Veš vnaprej

Kaj bomo rekli

Kateri je, »Ne odlašaj,

Preprosto popravite še danes.«

- Ahil

- Apple

- blockchain

- coingenius

- kriptokurrency denarnice

- kripto izmenjava

- CVE-2022-42821

- kibernetska varnost

- cybercriminals

- Cybersecurity

- oddelek za domovinsko varnost

- digitalne denarnice

- požarni zid

- Vrba

- Kaspersky

- MacOS

- zlonamerna programska oprema

- Mccafee

- Microsoft

- MOTW

- Gola varnost

- NexBLOC

- platon

- platon ai

- Platonova podatkovna inteligenca

- Igra Platon

- PlatoData

- platogaming

- VPN

- ranljivost

- spletna varnost

- zefirnet

![S3 Ep98: Saga LastPass – naj prenehamo uporabljati upravitelje gesel? [Avdio + besedilo] S3 Ep98: Saga LastPass – naj prenehamo uporabljati upravitelje gesel? [Avdio + besedilo] PlatoBlockchain Data Intelligence. Navpično iskanje. Ai.](https://platoblockchain.com/wp-content/uploads/2022/09/bn-1200-300x157.png)