Čas branja: 4 min

Čas branja: 4 min

Če vprašate analitika zlonamerne programske opreme, naj navede najbolj nevarne in zlobne trojance, bo Emotet zagotovo prisoten na seznamu. Po poročanju nacionalke Cybersecurity in komunikacijsko integracijsko središče trojanski »še naprej ostaja med najdražjimi in najbolj uničujočimi zlonamernimi programi, ki prizadenejo državne, lokalne, plemenske in teritorialne vlade ter zasebni in javni sektor«. Zvit in zahrbten je množično razširjen po vsem svetu. Nov ogromen 4-dnevni napad Emoteta so prestregle naprave Comodo za zaščito pred zlonamerno programsko opremo.

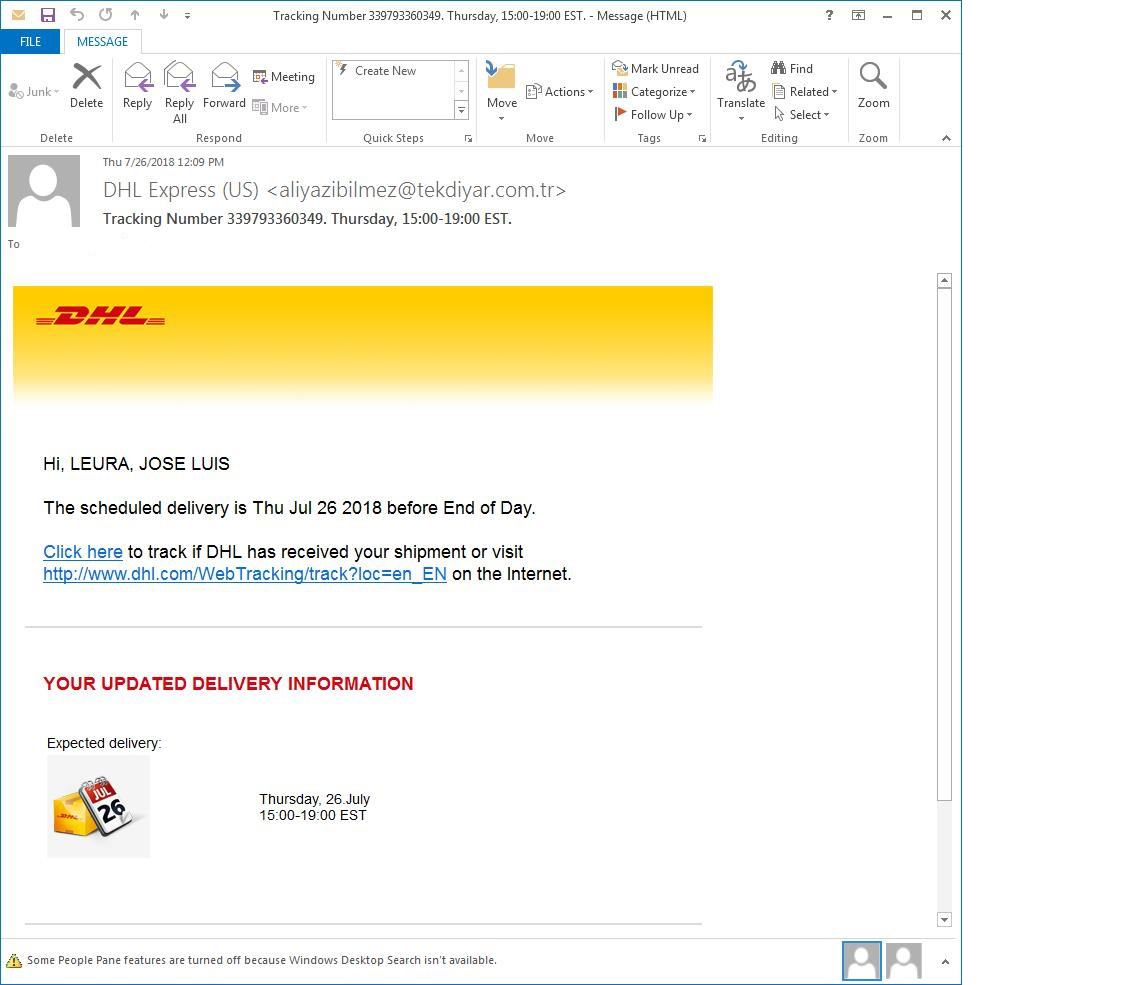

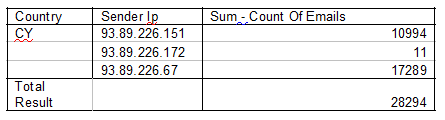

Napad se je začel z phishing e-pošto, poslano 28,294 uporabnikom.

Kot lahko vidite, e-poštno sporočilo posnema DHL-ovo sporočilo o pošiljki in dostavi. Znana blagovna znamka služi kot orodje za vzbujanje zaupanja uporabnikov. Svojo vlogo igra tudi radovednost, zato je verjetnost, da bo žrtev kliknila na povezavo v e-poštnem sporočilu, ne da bi veliko razmišljala, zelo velika. In v trenutku, ko žrtev klikne povezavo, začne delovati črna magija napadalcev.

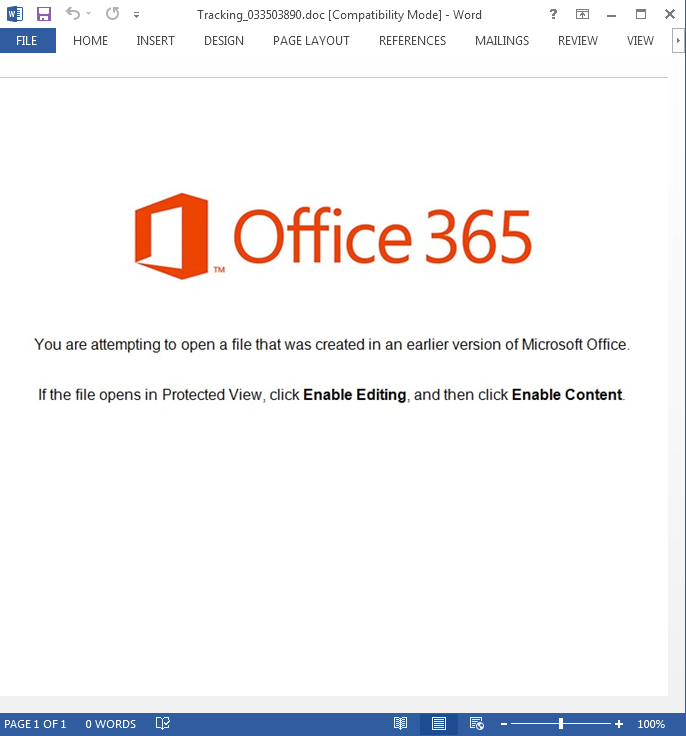

S klikom na povezavo se začne prenos Wordove datoteke. Seveda datoteka Word nima nobene zveze z nobeno dostavo — razen z dostavo zlonamerne programske opreme. Vsebuje zlonamerno makro kodo. Ker Microsoft danes v svojih izdelkih privzeto izklopi izvajanje makrov, morajo napadalci uporabnike pretentati, da zaženejo starejšo različico. Zato se, ko žrtev poskuša odpreti datoteko, pojavi naslednja pasica.

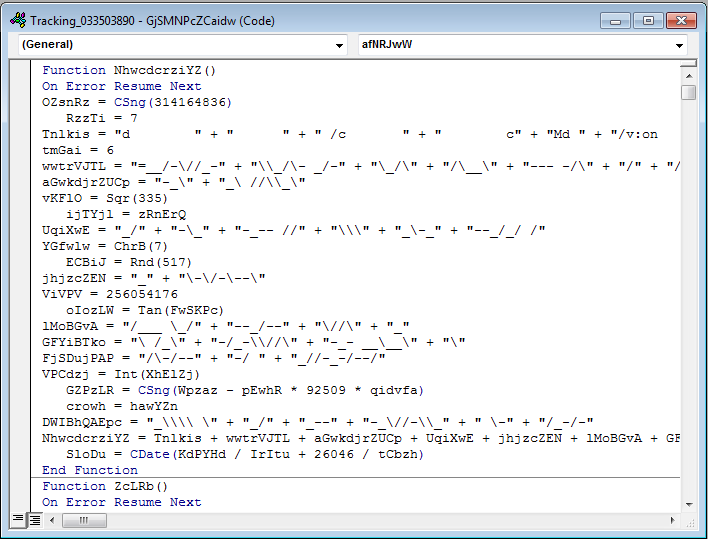

Če uporabnik ugodi zahtevi napadalcev, se makro skript loti svoje naloge – obnovi zakrito lupinsko kodo za izvajanje cmd.exe

Po vnovični izdelavi zakrite kode cmd.exe zažene PowerShell, PowerShell pa poskuša prenesti in izvesti binarno datoteko s katerega koli razpoložljivega URL-ja s seznama:

-http://deltaengineering.users31.interdns.co.uk/KepZJXT

http://d-va.cz/ZVjGOE9

http://dveri509.ru/y1

http://www.dupke.at/rFQA

http://clearblueconsultingltd.com/VkIiR

V času pisanja je le zadnji vseboval dvojiško datoteko 984.exe.

Kot lahko ugibate, je dvojiška datoteka vzorec Emotet Banker Trojan.

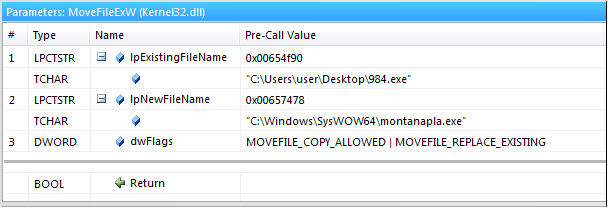

Ko se izvede, se binarna datoteka postavi v C:WindowsSysWOW64montanapla.exe.

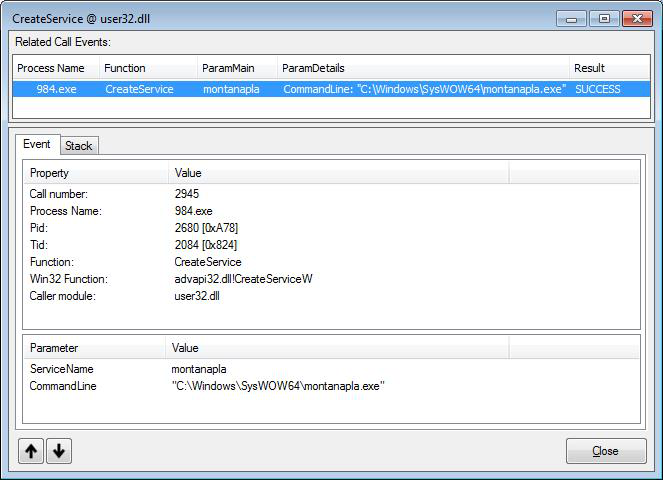

Nato ustvari storitev z imenom montanapla, ki zagotovi, da se bo zlonamerni proces zagnal ob vsakem zagonu.

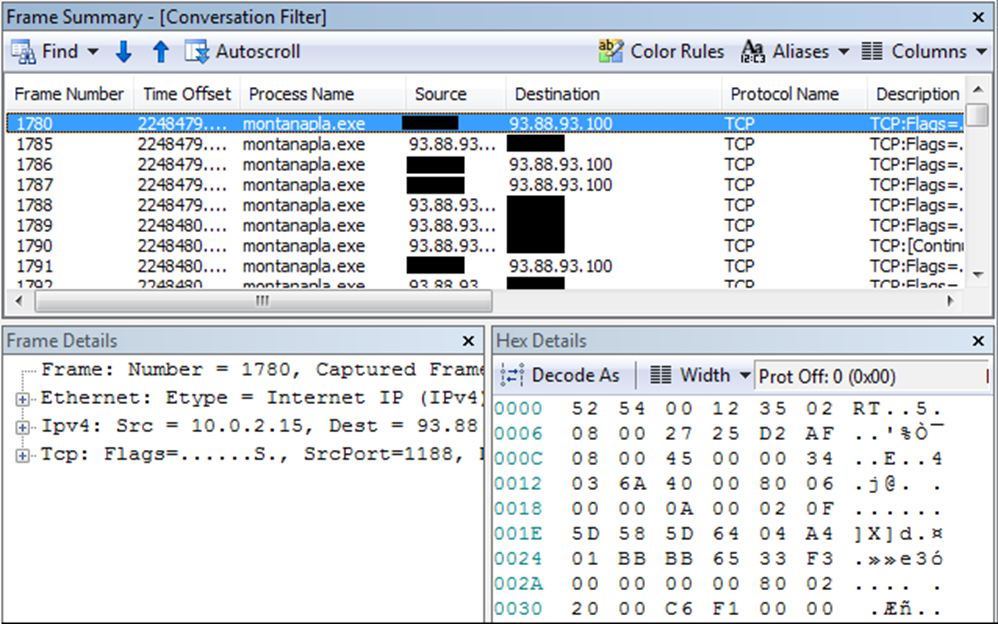

Nadalje se poskuša povezati s strežniki Command&Control (181.142.74.233, 204.184.25.164, 79.129.120.103, 93.88.93.100), da napadalce obvesti o novi žrtvi. Nato zlonamerna programska oprema čaka na ukaze napadalcev.

Zdaj je prikrita oddaljena povezava s strežnikom Command&Control vzpostavljena. Emotet čaka, pripravljen izvršiti kateri koli ukaz napadalcev. Običajno izbrska zasebne podatke na okuženem računalniku; bančne informacije so prednostna naloga. A to še ni vse. Emotet se uporablja tudi kot sredstvo za dostavo mnogih drugih vrste zlonamerne programske opreme na okužene stroje. Tako lahko okužba z Emotetom postane le prvi člen v verigi neskončnega ogrožanja žrtvinega računalnika z različnimi zlonamernimi programi.

Toda Emotet se ne zadovolji z ogrožanjem samo enega računalnika. Poskuša okužiti druge gostitelje v omrežju. Poleg tega ima Emotet močne sposobnosti za skrivanje in obhod orodij za zaščito pred zlonamerno programsko opremo. Ker je polimorfen, se izogiba zaznavanju na podlagi podpisa antivirusi. Poleg tega lahko Emotet zazna okolje virtualnega stroja in se prikrije z ustvarjanjem lažnih indikatorjev. Zaradi vsega tega je trd oreh za varnostno programsko opremo.

»V tem primeru smo se soočili z zelo nevarnim napadom z daljnosežnimi posledicami,« pravi Fatih Orhan, vodja Comodo Threat Research Labs. ”Očitno je cilj takšnih ogromnih napadov okužiti čim več uporabnikov, vendar je to le vrh ledene gore.

Okužba žrtev z Emotetom samo sproži uničujoč proces. Najprej okuži druge gostitelje v omrežju. Drugič, prenaša druge vrste zlonamerne programske opreme, tako da postane proces okužbe ogroženih računalnikov neskončen in eksponentno raste. Z zaustavitvijo tega množičnega napada je Comodo zaščitil na desettisoče uporabnikov pred to zvito zlonamerno programsko opremo in prekinil verigo ubijanja napadalcev. Ta primer je še ena potrditev, da so naše stranke zaščitene tudi pred najnevarnejšimi in najmočnejšimi napadi.”

Živite varno s Comodo!

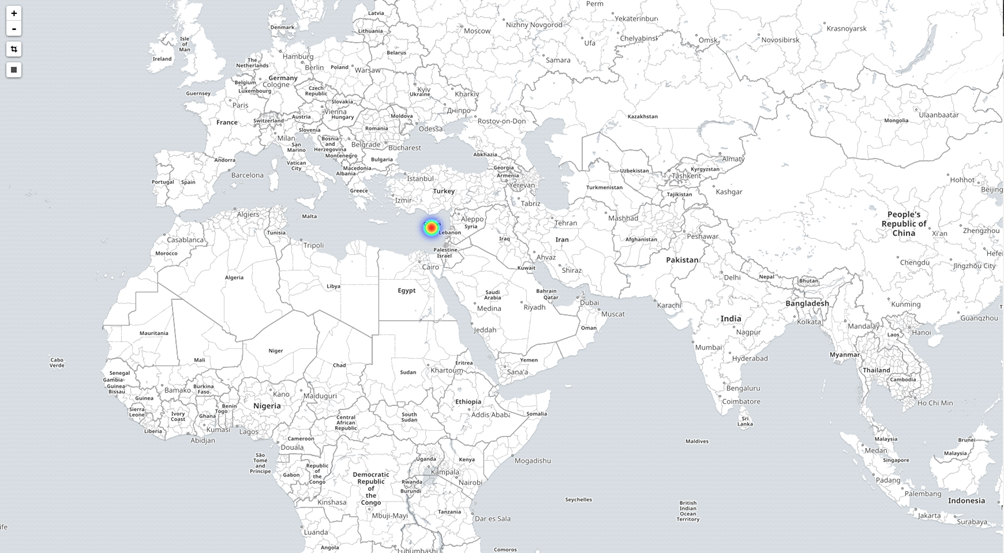

Toplotni zemljevid in IP-ji, uporabljeni v napadu

Napad je bil izveden s treh IP-jev s sedežem na Cipru in domene @tekdiyar.com.tr. Začelo se je 23. julija 2018 ob 14:17:55 UTC in končalo 27. julija 2018 ob 01:06:00.

Napadalci so poslali 28.294 lažnih elektronskih sporočil.

Sorodni viri:

protivirusne programske opreme

Najboljša protivirusna programska oprema

ZAČNITE BREZPLAČEN PREIZKUS BREZPLAČNO SVOJO MESTO ZAGOTAVLJAJO

- Distribucija vsebine in PR s pomočjo SEO. Okrepite se še danes.

- Platoblockchain. Web3 Metaverse Intelligence. Razširjeno znanje. Dostopite tukaj.

- vir: https://blog.comodo.com/comodo-news/new-immense-attack-emotet-trojan-targeted-thousands-users/

- 100

- 2018

- 2019

- 28

- a

- sposobnosti

- Sposobna

- O meni

- Po

- Poleg tega

- vplivajo

- vsi

- med

- Analitik

- in

- antivirus

- okoli

- napad

- Napadi

- Na voljo

- bankir

- Bančništvo

- banner

- postanejo

- postane

- začel

- počutje

- črna

- Blog

- blagovne znamke

- primeru

- center

- verige

- kvote

- Koda

- COM

- Communications

- Ogroženo

- ogrozili

- računalnik

- Connect

- povezava

- Vsebuje

- nadzor

- Tečaj

- ustvari

- radovednost

- Stranke, ki so

- Cut

- cyber

- kibernetska varnost

- Nevarno

- datum

- privzeto

- vsekakor

- poda

- dostava

- Odkrivanje

- uničujoče

- domena

- prenesi

- prenosov

- E-naslov

- e-pošta

- Endless

- zagotavlja

- okolje

- ustanovljena

- Tudi

- Event

- Tudi vsak

- Razen

- izvršiti

- izvedba

- eksponentno

- soočen

- slavni

- daljnosežna

- file

- prva

- po

- brezplačno

- iz

- ustvarjajo

- dobili

- Vlade

- raste

- Trdi

- Glava

- Skrij

- visoka

- HTTPS

- neizmerno

- in

- kazalniki

- Podatki

- navdih

- instant

- integracija

- IP

- IT

- sam

- julij

- julij 23

- Labs

- Zadnja

- kosilo

- izstrelki

- LINK

- Seznam

- lokalna

- Long

- Sklop

- stroj

- Stroji

- Makro

- makri

- magic

- IZDELA

- zlonamerna programska oprema

- več

- ogromen

- množično

- max širine

- pomeni

- Sporočilo

- Microsoft

- Mission

- Trenutek

- več

- Najbolj

- Ime

- Imenovan

- nacionalni

- Nimate

- mreža

- Novo

- ONE

- odprite

- Ostalo

- PC

- računalniki

- Ribarjenje

- PHP

- Mesta

- platon

- Platonova podatkovna inteligenca

- PlatoData

- Predvajaj

- mogoče

- močan

- PowerShell

- predstaviti

- prednostna naloga

- zasebna

- Postopek

- Izdelki

- zaščiteni

- javnega

- pripravljen

- daljinsko

- zahteva

- Raziskave

- viri

- vloga

- tek

- zadovoljni

- zadovoljen z

- Scorecard

- drugi

- zavarovanje

- varnost

- Strežniki

- služi

- Storitev

- Shell

- Sneaky

- So

- Software

- namaz

- začel

- zagon

- Država

- ustavljanje

- močna

- taka

- ciljno

- O

- svet

- Razmišljanje

- tisoče

- Grožnja

- 3

- čas

- Nasvet

- do

- orodje

- orodja

- Trojan

- Zaupajte

- Vrste

- URL

- uporabnik

- Uporabniki

- navadno

- UTC

- različnih

- različica

- Žrtva

- žrtve

- Virtual

- virtualni stroj

- Čakam

- bo

- brez

- beseda

- svet

- pisanje

- Vi

- Vaša rutina za

- zefirnet