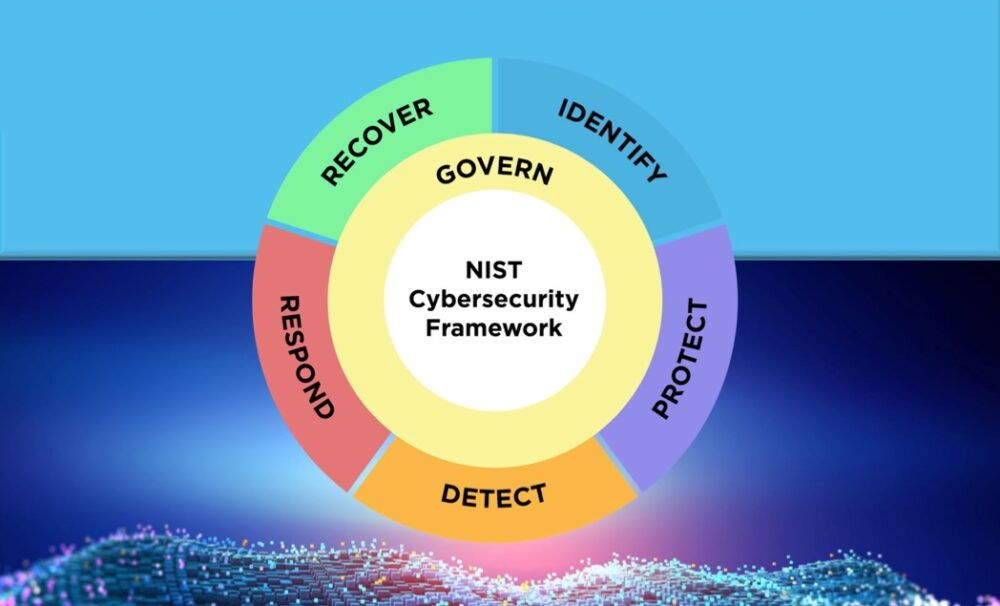

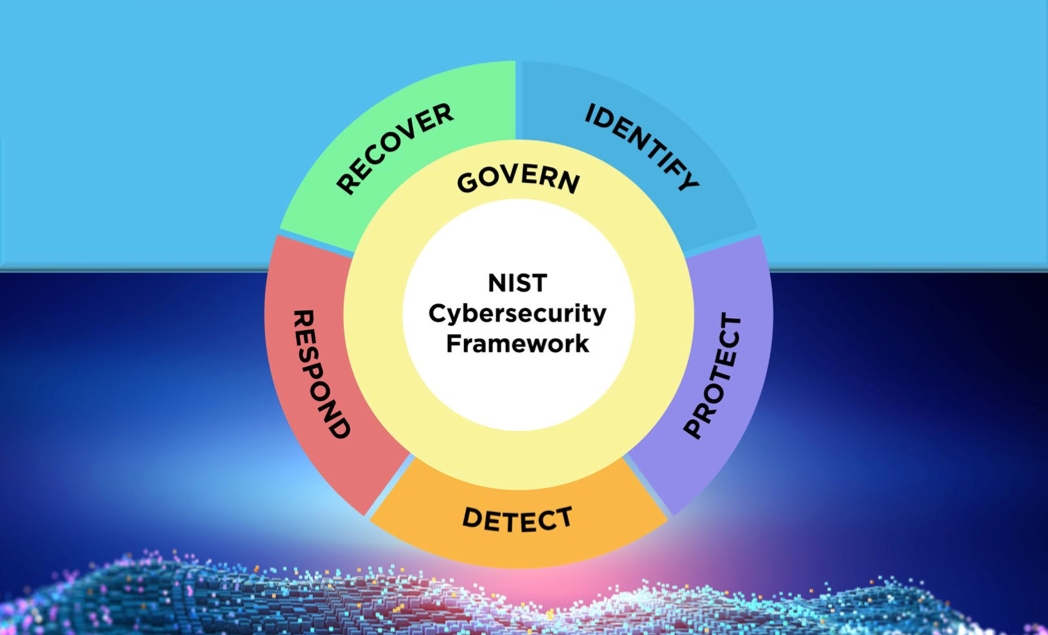

Ameriški nacionalni inštitut za standarde in tehnologijo (NIST) je objavil najnovejši osnutek svojega dobro cenjenega okvira kibernetske varnosti (CSF) ta teden, zaradi česar podjetja razmišljajo o tem, kako nekaj pomembnih sprememb dokumenta vpliva na njihove programe kibernetske varnosti.

Med novo funkcijo »upravljanja«, ki vključuje večji izvršni in upravni nadzor nad kibernetsko varnostjo, ter razširitvijo najboljših praks, ki presegajo le tiste za kritične industrije, bodo ekipe za kibernetsko varnost imele veliko dela, pravi Richard Caralli, višji svetovalec za kibernetsko varnost pri Axio, podjetje za obvladovanje groženj IT in operativne tehnologije (OT).

»V mnogih primerih bo to pomenilo, da morajo organizacije natančno preučiti obstoječe ocene, ugotovljene vrzeli in sanacijske dejavnosti, da bi ugotovile vpliv sprememb okvira,« pravi in dodaja, da se bodo »pojavile nove programske vrzeli, ki so prej lahko niso bili prisotni, zlasti v zvezi z upravljanjem kibernetske varnosti in obvladovanjem tveganja v dobavni verigi.«

Prvotni CSF, nazadnje posodobljen pred 10 leti, je bil namenjen zagotavljanju smernic za kibernetsko varnost industrije, ki so ključne za nacionalno in gospodarsko varnost. najnovejša različica močno razširi to vizijo in ustvari okvir za vsako organizacijo, ki namerava izboljšati svojo zrelost in držo na področju kibernetske varnosti. Poleg tega so partnerji in dobavitelji tretjih oseb zdaj pomemben dejavnik, ki ga je treba upoštevati v CSF 2.0.

Organizacije morajo na kibernetsko varnost gledati bolj sistematično, da bodo v skladu s predpisi in izvajale najboljše prakse iz dokumenta, je v izjavi dejala Katie Teitler-Santullo, višja strateginja za kibernetsko varnost pri Axoniusu.

"Da bodo te smernice izvedljive, si bodo morala podjetja prizadevati sama," je dejala. »Smernice so samo smernice, dokler ne postanejo zakon. Najuspešnejše organizacije se bodo zavzele za prehod k bolj poslovno osredotočenemu pristopu k kibernetskemu tveganju.«

Tukaj so štirje nasveti za operacionalizacijo najnovejše različice NIST Cybersecurity Framework.

1. Uporabite vse vire NIST

NIST CSF ni samo dokument, temveč zbirka virov, ki jih lahko podjetja uporabijo za uporabo ogrodja v svojem specifičnem okolju in zahtevah. Profili organizacij in skupnosti na primer zagotavljajo osnovo za podjetja, da ocenijo – ali ponovno ocenijo – svoje zahteve glede kibernetske varnosti, sredstva in kontrole. Za lažji začetek postopka je NIST objavil tudi vodnike QuickStart za posebne segmente industrije, kot so mala podjetja, in za posebne funkcije, kot je upravljanje tveganj v dobavni verigi kibernetske varnosti (C-SCRM).

Viri NIST lahko pomagajo ekipam razumeti spremembe, pravi Nick Puetz, generalni direktor podjetja Protiviti, svetovalnega podjetja za IT.

»To so lahko zelo dragocena orodja, ki lahko pomagajo podjetjem vseh velikosti, vendar so še posebej uporabna za manjše organizacije,« pravi in dodaja, da bi morale ekipe »zagotoviti, da vaša višja vodstvena ekipa – in celo vaš upravni odbor – razumeta, kako bo to koristilo programa [vendar] bi lahko kratkoročno povzročil nekaj točkovanja [ali] primerjalne analize.«

2. Pogovorite se o vplivu funkcije »upravljanja« z vodstvom

NIST CSF 2.0 dodaja popolnoma novo osnovno funkcijo: Govern. Nova funkcija je priznanje, da se mora celoten organizacijski pristop k kibernetski varnosti ujemati s strategijo podjetja, merjeno z operacijami in ki jo upravljajo varnostni vodje, vključno z upravnim odborom.

Varnostne ekipe bi si morale prizadevati za odkrivanje sredstev in upravljanje identitete, da zagotovijo vpogled v kritične komponente poslovanja podjetja in kako delavci in delovne obremenitve vplivajo na ta sredstva. Zaradi tega se funkcija Govern močno opira na druge vidike CSF - zlasti na funkcijo »Identify«. Več komponent, kot sta »Poslovno okolje« in »Strategija obvladovanja tveganja«, bo premaknjenih iz Identitete v Govern, pravi Caralli iz Axia.

»Ta nova funkcija podpira razvijajoče se regulativne zahteve, kot je npr pravila SEC [razkritje kršitev podatkov]., ki je začel veljati decembra 2023, je verjetno naklon potencialu za prihodnje dodatne regulativne ukrepe,« pravi. "Poudarja tudi fiduciarno vlogo, ki jo ima vodstvo v procesu obvladovanja tveganj kibernetske varnosti."

3. Upoštevajte varnost svoje dobavne verige

Tveganje v dobavni verigi dobiva v CSF 2.0 večji pomen. Organizacije lahko običajno sprejmejo tveganje, se mu izognejo, poskušajo zmanjšati tveganje, delijo tveganje ali prenesejo težavo na drugo organizacijo. Sodobni proizvajalci na primer kibernetsko tveganje običajno prenesejo na svoje kupce, kar pomeni, da lahko izpad, ki ga povzroči kibernetski napad na dobavitelja, vpliva tudi na vaše podjetje, pravi Aloke Chakravarty, partner in sopredsedujoči pri preiskavah, vladnem pregonu, in skupino za zaščito belih ovratnikov v odvetniški družbi Snell & Wilmer.

Varnostne ekipe bi morale ustvariti sistem za ocenjevanje kibernetske varnosti dobaviteljev, prepoznavanje potencialno izkoriščenih slabosti in preverjanje, ali se tveganje dobavitelja ne prenese na njihove kupce, pravi Chakravarty.

»Ker je varnost prodajalcev zdaj izrecno poudarjena, se lahko mnogi prodajalci tržijo, da imajo skladne prakse, vendar bo podjetjem dobro, če te predstavitve natančno pregledajo in pod pritiskom,« pravi. "Iskanje dodatnih revizijskih poročil in politik v zvezi s temi predstavitvami kibernetske varnosti lahko postane del tega razvijajočega se trga."

4. Potrdite, da vaši dobavitelji podpirajo CSF 2.0

Svetovalne storitve in izdelke za upravljanje položaja kibernetske varnosti bo med drugim verjetno treba ponovno oceniti in posodobiti, da bodo podpirali najnovejši CSF. Tradicionalna orodja za upravljanje, tveganje in skladnost (GRC) bi bilo treba na primer ponovno preučiti v luči povečanega poudarka, ki ga NIST daje funkciji upravljanja, pravi Caralli iz Axia.

Poleg tega CSF 2.0 predstavlja dodaten pritisk na izdelke in storitve za upravljanje dobavne verige, da bolje prepoznajo in nadzirajo tveganja tretjih oseb, pravi Caralli.

Dodaja: "Verjetno bodo obstoječa orodja in metode v posodobitvah ogrodja videle priložnosti za izboljšanje svojih izdelkov in ponudbe storitev, da bodo bolje usklajene z razširjenim naborom praks."

- Distribucija vsebine in PR s pomočjo SEO. Okrepite se še danes.

- PlatoData.Network Vertical Generative Ai. Opolnomočite se. Dostopite tukaj.

- PlatoAiStream. Web3 Intelligence. Razširjeno znanje. Dostopite tukaj.

- PlatoESG. Ogljik, CleanTech, Energija, Okolje, sončna energija, Ravnanje z odpadki. Dostopite tukaj.

- PlatoHealth. Obveščanje o biotehnologiji in kliničnih preskušanjih. Dostopite tukaj.

- vir: https://www.darkreading.com/ics-ot-security/nist-cybersecurity-framework-2-0-4-steps-get-started

- :ima

- : je

- :ne

- 1

- 10

- 2023

- 7

- a

- Sprejmi

- deljiv

- dejavnosti

- dejavnosti

- dodajanje

- Poleg tega

- Dodatne

- Dodaja

- vplivajo

- Avgust

- Namerjen

- uskladiti

- vsi

- Prav tako

- med

- an

- in

- Še ena

- kaj

- Uporabi

- pristop

- SE

- okoli

- AS

- vidiki

- oceniti

- Ocene

- sredstvo

- Sredstva

- At

- poskus

- Revizija

- izogniti

- BE

- ker

- postanejo

- postane

- bilo

- počutje

- primerjalna analiza

- koristi

- BEST

- najboljše prakse

- Boljše

- Poleg

- svet

- uprava

- poslovni

- poslovno osredotočen

- podjetja

- vendar

- kupci

- by

- CAN

- primeri

- povzročilo

- verige

- Spremembe

- Sopredsednica

- zbirka

- kako

- skupnost

- Podjetja

- podjetje

- skladnost

- izpolnjujejo

- deli

- Potrdi

- Razmislite

- svetovanje

- nadzor

- Nadzor

- Core

- bi

- ustvarjajo

- kritično

- Cut

- Kibernetski napad

- Cybersecurity

- december

- Ugotovite,

- Direktor

- Direktorji

- razkritje

- Odkritje

- razpravlja

- do

- dokument

- Osnutek

- lažje

- Gospodarska

- učinek

- prizadevanje

- pojavljajo

- Poudarek

- izvršba

- zagotovitev

- popolnoma

- okolje

- zlasti

- oceniti

- Tudi

- razvija

- Primer

- izvršni

- vodstvo

- obstoječih

- razširiti

- širi

- Širitev

- Faktor

- Nekaj

- Firm

- za

- Fundacija

- štiri

- Okvirni

- iz

- funkcija

- funkcije

- zaslužek

- vrzeli

- dobili

- upravljati

- upravljanje

- vlada

- več

- zelo

- skupina

- Navodila

- Vodniki

- Trdi

- Imajo

- ob

- he

- močno

- pomoč

- Poudarjeno

- Poudarki

- zelo

- Kako

- HTTPS

- identificirati

- identificirati

- identiteta

- upravljanje identitete

- vpliv

- izvajati

- izboljšanje

- in

- Vključno

- neskladja

- vključi

- povečal

- industrij

- Industrija

- Inštitut

- Nameravajo

- interakcijo

- v

- preiskave

- vprašanje

- IT

- ITS

- jpg

- samo

- Zadnja

- Zadnji

- zakon

- odvetniška pisarna

- Vodstvo

- odhodu

- light

- Verjeten

- Poglej

- Znamka

- Izdelava

- upravlja

- upravljanje

- upravljanje

- Generalni direktor

- Proizvajalci

- več

- Tržna

- Stave

- zapadlosti

- Maj ..

- pomeni

- pomeni

- Metode

- Omiliti

- sodobna

- več

- premikanje

- premaknjeno

- nacionalni

- Nimate

- potrebe

- Novo

- nick

- nst

- zdaj

- of

- Ponudbe

- on

- operativno

- operacije

- Priložnosti

- or

- Organizacija

- organizacijsko

- organizacije

- izvirno

- Ostalo

- drugi

- ven

- Prekinitev

- Splošni

- Nadzor

- del

- zlasti

- partner

- partnerji

- platon

- Platonova podatkovna inteligenca

- PlatoData

- igra

- politike

- potencial

- potencialno

- praksa

- vaje

- predstaviti

- tlak

- prej

- Postopek

- Izdelek

- Izdelki

- Profili

- Program

- programi

- pomembnost

- zaščita

- zagotavljajo

- objavljeno

- Postavlja

- Priznanje

- predpisi

- regulatorni

- sprosti

- sanacija

- Poročanje

- Zahteve

- viri

- spoštovanje

- Richard

- Tveganje

- upravljanje s tveganji

- tveganja

- vloga

- s

- Je dejal

- pravi

- točkovanje

- SEC

- varnost

- glej

- iskanju

- segmentih

- višji

- višje vodstvo

- Storitev

- Storitve

- nastavite

- več

- Delite s prijatelji, znanci, družino in partnerji :-)

- je

- Kratke Hlače

- shouldnt

- pomemben

- velikosti

- majhna

- mala podjetja

- manj

- nekaj

- specifična

- Sponzorirane

- standardi

- Začetek

- začel

- Izjava

- Koraki

- Strategist

- Strategija

- taka

- dobavitelj

- dobavitelji

- dobavi

- dobavne verige

- Upravljanje dobavne verige

- podpora

- Podpira

- sistem

- Bodite

- skupina

- Skupine

- Tehnologija

- Izraz

- da

- O

- njihove

- Njih

- sami

- te

- tretjih oseb

- ta

- tisti,

- Grožnja

- nasveti

- do

- vzel

- orodja

- proti

- tradicionalna

- prenos

- prenese

- tipično

- razumeli

- dokler

- posodobljeno

- posodobitve

- naprej

- us

- uporaba

- koristno

- dragocene

- Prodajalec

- prodajalci

- preverjanje

- različica

- vidljivost

- Vizija

- pomanjkljivosti

- teden

- Dobro

- ki

- bo

- z

- delo

- delavci

- let

- Vaša rutina za

- zefirnet