Colonial Pipeline Ransomware Recovery

7. junija 2021 Ministrstvo za pravosodje ZDA razglasitve da so zasegli 63.69 BTC od 75 BTC odkupnine, ki jo je Colonial Pipeline plačal DarkSideu. Ta izterjava po odkupnini je prva, ki se je lotila nedavno ustanovljena delovna skupina DOJ Ransomware and Digital Extortion Task Force.

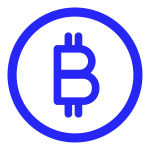

Medtem ko je FBI-ju uspelo izterjati približno 85 % Bitcoin Bitcoin je digitalna valuta (imenovana tudi kripto valuta) ... Več plačano DarkSideu, to predstavlja le približno polovico protivrednosti USD, prvotno plačane zaradi padca cene bitcoina od plačila odkupnine. Preostalih 11.3 BTC je ostalo na drugem naslovu, ki ga nadzoruje DarkSide ali podružnica DarkSide, kar je prikazano na spodnji sliki. Na podlagi analize pretoka sredstev in delovanja DarkSide kot modela Ransomware-as-a-Service (RaaS) bi lahko bila nezasežena sredstva v lasti operaterjev DarkSide, medtem ko so bila zasežena sredstva v lasti podružnic RaaS, ki so izvedle vdor. . Za operaterje izsiljevalske programske opreme je običajna praksa, da vzamejo 15-30-odstotni del odkupnine, preostanek pa ostanejo podružnicam RaaS (tistim, ki izvajajo napad).

Bitcoin je digitalna valuta (imenovana tudi kripto valuta) ... Več plačano DarkSideu, to predstavlja le približno polovico protivrednosti USD, prvotno plačane zaradi padca cene bitcoina od plačila odkupnine. Preostalih 11.3 BTC je ostalo na drugem naslovu, ki ga nadzoruje DarkSide ali podružnica DarkSide, kar je prikazano na spodnji sliki. Na podlagi analize pretoka sredstev in delovanja DarkSide kot modela Ransomware-as-a-Service (RaaS) bi lahko bila nezasežena sredstva v lasti operaterjev DarkSide, medtem ko so bila zasežena sredstva v lasti podružnic RaaS, ki so izvedle vdor. . Za operaterje izsiljevalske programske opreme je običajna praksa, da vzamejo 15-30-odstotni del odkupnine, preostanek pa ostanejo podružnicam RaaS (tistim, ki izvajajo napad).

Operaterji Darkside so konsolidirali preostanek sredstev Colonial Pipeline z več drugimi plačili odkupnine, vključno s tistim globalnega kemičnega distribucijskega podjetja Brenntag, ki je bilo napadeno le nekaj dni prej. Ministrstvo za pravosodje še ni zaseglo te konsolidacije 107.8 BTC sredstev DarkSide in je od 13. maja v mirovanju.

Glede na Nalog za zaseg DarkSide, je Oddelek za kibernetske zločine terenskega oddelka FBI v San Franciscu uporabil analizo verige blokov za določitev toka sredstev za plačilo odkupnine Colonial Pipeline. V tem nalogu je FBI tudi objavil, da ima v lasti zasebni ključ za naslov kriptovalute, povezan s 63.7 BTC, ki je neposredno povezan s plačilom odkupnine Colonial Pipeline. Ti zasebni ključi so bili verjetno pridobljeni zaradi nedavnega zasega strežnikov DarkSide 13. maja ali okoli njega, kot poročajo sporočila, poslana podružnicam operacije DarkSide RaaS.

Zaseg cryptocurrency Kriptovaluta (ali kripto valuta) je digitalno sredstvo ... Več z neposrednim, fizični dostop do denarnice ni običajen. Za zaseg kripto morajo imeti organi pregona dostop do zasebnega ključa ali imeti dostop do posameznika, ki lahko dostopa do zasebnega ključa. Zato je večina kriptovalut zaseženih prek borze, saj imajo borze zasebne ključe, ali po aretaciji posameznika, ki ima pri sebi ali med svojimi stvarmi denarnico.

Kriptovaluta (ali kripto valuta) je digitalno sredstvo ... Več z neposrednim, fizični dostop do denarnice ni običajen. Za zaseg kripto morajo imeti organi pregona dostop do zasebnega ključa ali imeti dostop do posameznika, ki lahko dostopa do zasebnega ključa. Zato je večina kriptovalut zaseženih prek borze, saj imajo borze zasebne ključe, ali po aretaciji posameznika, ki ima pri sebi ali med svojimi stvarmi denarnico.

Napad Colonial Pipeline Ransomware

7. maja 2021 je kibernetska kriminalna skupina DarkSide s sedežem v Rusiji napadla Colonial Pipeline – del sektorja kritične infrastrukture v Združenih državah. Kot del izsiljevalske programske opreme so akterji DarkSide šifrirali naprave v omrežju in ukradli nešifrirane datoteke ter zagrozili, da jih bodo objavili javnosti, če podjetje ne bo plačalo. Po navedbah blockchain Blockchain - tehnologija, na kateri temeljijo bitcoini in druge c ... Več analize je Colonial Pipeline naslednji dan plačal 75 BTC odkupnine, ki je bila takrat vredna več kot 4.2 milijona dolarjev. Po napadu je Bela hiša izdala izvršni ukaz o izboljšanju kibernetske varnosti ZDA proti "vztrajnim in vse bolj izpopolnjenim zlonamernim kibernetskim kampanjam, ki ogrožajo javni sektor, zasebni sektor ter navsezadnje varnost in zasebnost Američanov."

Blockchain - tehnologija, na kateri temeljijo bitcoini in druge c ... Več analize je Colonial Pipeline naslednji dan plačal 75 BTC odkupnine, ki je bila takrat vredna več kot 4.2 milijona dolarjev. Po napadu je Bela hiša izdala izvršni ukaz o izboljšanju kibernetske varnosti ZDA proti "vztrajnim in vse bolj izpopolnjenim zlonamernim kibernetskim kampanjam, ki ogrožajo javni sektor, zasebni sektor ter navsezadnje varnost in zasebnost Američanov."

Napad izsiljevalske programske opreme Brenntag

Štiri dni po napadu Colonial Pipeline je svetovno podjetje za distribucijo kemikalij Brenntag utrpelo napad z izsiljevalsko programsko opremo, ki je bil usmerjen na njihov oddelek v Severni Ameriki. 11. maja je podjetje operaterjem izsiljevalske programske opreme plačalo 78.5 BTC, kar je takrat bilo vredno približno 4.4 milijona dolarjev. Podobno kot pri napadu Colonial Pipeline so akterji DarkSide kot del tega napada šifrirali naprave v omrežju in ukradli nešifrirane datoteke. Vendar za razliko od Colonial Pipeline sredstva Brenntag še niso bila vrnjena.

Kaj je Ransomware-as-a-Service?

DarkSide je operacija Ransomware-as-a-Service (RaaS). V modelih delovanja RaaS razvijalci zlonamerne programske opreme sodelujejo s podružnicami tretjih oseb ali hekerji, ki so odgovorni za dostop do omrežja, šifriranje naprav in pogajanja z žrtvijo o plačilu odkupnine. Zaradi tega razmeroma novega modela lahko izsiljevalsko programsko opremo zdaj zlahka uporabijo slabi akterji, ki nimajo tehničnih zmogljivosti, da bi sami ustvarili zlonamerno programsko opremo, vendar so več kot pripravljeni in sposobni infiltrirati se v tarčo.

Plačilo odkupnine se nato razdeli med pridruženo podjetje in operaterja (razvijalca). Ta delitev med operaterji izsiljevalske programske opreme in podružnico, ki je povzročila okužbo, je pogosto znak za modele Ransomware kot storitve. Pri večini modelov RaaS je ta delitev med 15–30 % za operaterja in 70–85 % za podružnico.

Boj proti izsiljevalski programski opremi – kaj je naslednje?

Hitra rast operacij izsiljevalske programske opreme kot storitve, kot sta NetWalker in Darkside, je postala donosen posel za akterje groženj. Ti nedavni napadi na kritično infrastrukturo dokazujejo, da izsiljevalska programska oprema ne vpliva le na posameznike. Zato je 3. junija Ministrstvo za pravosodje izdal memorandum za vse zvezne tožilce Tožilci, ki napovedujejo, morajo zdaj poročati o incidentih z izsiljevalsko programsko opremo na enak način, kot poročamo o kritičnih grožnjah naši nacionalni varnosti. Za ustrezen boj proti izsiljevalski programski opremi je ključna izmenjava informacij. Sredi junija je operater RaaS REvil objavil, da je posodobil svoj etos in pričakovano vedenje, ki ga je treba upoštevati pri izbiri žrtev izsiljevalske programske opreme, kot je na primer, da so šole in bolnišnice prepovedane za napade. Ta posodobljena metodologija je bila najverjetneje poskus znižanja profila REvil, da ne bi postala prednostna tarča Ministrstva za pravosodje ZDA.

Analitika verige blokov zagotavlja kritične informacije o kriptovalutah, potrebne za sledenje akterjem izsiljevalske programske opreme. Samo s sodelovanjem prek skupin, kot je Ransomware Task Force, se lahko podjetja za obveščanje o kriptovalutah zoperstavijo tem akterjem nadnacionalnih groženj. Ključnega pomena je ne le sledenje prihodkom izsiljevalske programske opreme, da bi našli in zaustavili operaterje, temveč tudi utrditi sisteme in poučiti javnost o tem, kako pride do teh kompromisov, da bi ustrezno ublažili motnje. Podjetja za odzivanje na incidente imajo obsežne zbirke podatkov o odkupninah svojih strank; prepoznavanje in sledenje teh sredstev lahko pomaga pri oblikovanju celotnega profila skupine izsiljevalskih programov.

Ker akterji izsiljevalske programske opreme uporabljajo javne verige blokov za prejemanje plačil, si je mogoče vse transakcije ogledati v verigi, kar organom pregona (ali komur koli) omogoča sledenje pretoku sredstev. Uporaba orodja za analizo verige blokov, kot je CipherTrace Inspector, zagotavlja še dodatno inteligenco za sledenje in preiskavo, kot je prepoznavanje, kdaj so bila sredstva položena v borzo. Ko sredstva dosežejo centralizirano borzo, lahko organi pregona ustavijo pretok sredstev tako, da zahtevajo, da borza zamrzne račun, in če bi morali uporabniki opraviti postopek KYC, bi bilo mogoče identificirati posameznika za naslovom.

- 11

- 7

- dostop

- Račun

- Dodatne

- Affiliate Program

- vsi

- Vse transakcije

- Amerika

- Ameriška

- Analiza

- analitika

- razglasitve

- okoli

- aretirati

- sredstvo

- Bitcoin

- blockchain

- BTC

- Building

- poslovni

- Kampanje

- povzročilo

- kemijske

- CipherTrace

- Skupno

- podjetje

- konsolidacijo

- Zločini

- kripto

- cryptocurrency

- valuta

- cyber

- kibernetski kriminaliteti

- Cybersecurity

- baze podatkov

- dan

- oddelek za pravosodje

- Razvojni

- Razvijalci

- naprave

- digitalni

- Digitalno sredstvo

- digitalna valuta

- Motnje

- DoJ

- Ethos

- Izmenjava

- Izmenjave

- izvršni

- izvršilni red

- izsiljevanje

- FBI

- Zvezna

- prva

- Pretok

- Francisco

- Zamrzne

- polno

- Skladi

- Globalno

- skupina

- Rast

- kramp

- hekerji

- držite

- bolnišnice

- Hiša

- Kako

- HTTPS

- identificirati

- vpliv

- Vključno

- Podatki

- Infrastruktura

- Intelligence

- preiskava

- IT

- Justice

- Pravosodje

- Ključne

- tipke

- KYC

- zakon

- kazenskega pregona

- zlonamerna programska oprema

- milijonov

- Model

- državna varnost

- mreža

- sever

- North America

- operacije

- Da

- Ostalo

- partner

- Plačajte

- Plačilo

- Plačila

- posest

- Cena

- zasebnost

- zasebna

- zasebni ključ

- Zasebni ključi

- profil

- javnega

- Ransom

- izsiljevalska

- Napad izsiljevalske programske opreme

- Obnovi

- okrevanje

- poročilo

- Odgovor

- zloba

- San

- San Francisco

- Šole

- varnost

- Izkoristite

- zaseženi

- So

- po delih

- Države

- ukradel

- sistemi

- ciljna

- Projektna skupina

- tehnični

- Tehnologija

- akterji groženj

- grožnje

- čas

- Sledenje

- Transakcije

- Velika

- Združene države Amerike

- us

- ameriški dolar

- Uporabniki

- denarnica

- Bela hiša

- WHO

- vredno