STRGAMO VAM OBRAZE ZA VAŠE DOBRO! (DOMNEVNO)

Kliknite in povlecite spodnje zvočne valove, da preskočite na katero koli točko. Lahko tudi poslušaj neposredno na Soundcloudu.

Z Dougom Aamothom in Paulom Ducklinom. Uvodna in končna glasba avtorja Edith Mudge.

Poslušate nas lahko na Soundcloud, Apple Podcasts, Google Podcasti, Spotify, Krojač in povsod, kjer so na voljo dobri podcasti. Ali pa preprosto spustite URL našega vira RSS v vaš najljubši podcatcher.

PREBERITE PREPIS

DOUG. Kriptologija, vdori policistov, Apple posodobitve in ... štetje kartic!

Vse to in še več v podcastu Naked Security.

[GLASBENI MODEM]

Dobrodošli v podcastu, vsi.

Jaz sem Doug Aamoth; on je Paul Ducklin.

Paul, kako si danes?

RACA. Zelo dobro sem, hvala, Douglas.

In zelo se veselim štetja kart, nenazadnje zato, ker ne gre samo za štetje, ampak tudi za mešanje kart.

DOUG. V redu, zelo dobro, veselim se tega!

V našem segmentu zgodovine tehnologije bomo govorili o nečem, kar ni bilo naključno – bilo je zelo preračunljivo.

Ta teden, 25. oktobra 2001, je bil Windows XP izdan v maloprodaji.

Zgrajen je bil na operacijskem sistemu Windows NT, XP pa je nadomestil Windows 2000 in Windows Millennium Edition kot »XP Professional Edition« oziroma »XP Home Edition«.

XP Home je bila prva potrošniška različica sistema Windows, ki ni temeljila na MS-DOS ali jedru Windows 95.

In osebno mi je bilo všeč.

Morda se samo spominjam preprostejših časov … Ne vem, ali je bilo res tako dobro, kot se spominjam, vendar se spomnim, da je bilo boljše od tistega, kar smo imeli prej.

RACA. S tem se strinjam.

Mislim, da tam morda nosiš nekaj rožnatih očal, Doug ...

DOUG. Hm-hmmm.

RACA. …vendar bi se moral strinjati, da je bil to napredek.

DOUG. Pogovorimo se nekaj o nadomestilu, natančneje o nadomestilu za neželeno prepoznavanje obraza v Franciji:

RACA. Prav zares!

Redni poslušalci bodo vedeli, da imamo govoril o podjetje Clearview AI velikokrat, ker mislim, da je pošteno reči, da je to podjetje kontroverzno.

Francoski regulator zelo uslužno objavlja svoje odločitve ali je objavil vsaj svoje odločbe Clearview v francoščini in angleščini.

Torej, v bistvu, tole opisujejo:

Clearview AI zbira fotografije s številnih spletnih mest, vključno s socialnimi mediji. Zbira vse fotografije, ki so neposredno dostopne v teh omrežjih. Tako je podjetje zbralo več kot 20 milijard slik po vsem svetu.

Zahvaljujoč tej zbirki podjetje trži dostop do svoje zbirke slik v obliki iskalnika, v katerem je mogoče najti osebo s fotografijo. Podjetje ponuja to storitev organom pregona.

In nasprotovanje francoskega regulatorja, ki sta ga lani ponovila vsaj regulator Združenega kraljestva in Avstralije, je: »Menimo, da je to v naši državi nezakonito. Ne morete strgati slik ljudi za ta komercialni namen brez njihovega soglasja. Prav tako ne upoštevate pravil GDPR, pravil o uničenju podatkov, zaradi česar lahko preprosto stopijo v stik z vami in vam rečejo: 'Želim se odjaviti'.«

Torej, prvič, če želite to zagnati, bi se morali prijaviti.

In ko ste zbrali stvari, jih ne bi smeli obdržati niti potem, ko želijo zagotoviti, da so njihovi podatki odstranjeni.

In problem v Franciji, Doug, je, da je lani decembra regulator rekel: »Oprosti, tega ne moreš storiti. Nehajte brskati po podatkih in se znebite tega, kar imate o vseh v Franciji. Najlepša hvala."

Očitno se po mnenju regulatorja zdi, da Clearview AI preprosto ni želel upoštevati.

DOUG. Ojoj!

RACA. Zdaj so se Francozi vrnili in rekli: »Zdi se, da nočete poslušati. Očitno ne razumete, da je to zakon. Zdaj velja isto, vendar morate plačati tudi 20 milijonov evrov. Hvala za prihod."

DOUG. Imamo nekaj komentarjev na članek ... radi bi slišali, kaj mislite; komentirate lahko anonimno.

Natančneje, vprašanja, ki smo jih postavili, so: »Ali Clearview AI res zagotavlja koristno in družbeno sprejemljivo storitev organom pregona? Ali pa ležerno tepta našo zasebnost z nezakonitim zbiranjem biometričnih podatkov in njihovo komercializacijo za namene preiskovalnega sledenja brez soglasja?«

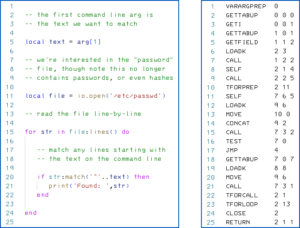

V redu, ostanimo pri tej temi nadomestila in se malo pogovorimo o tem nadomestilo za DEADBOLT kriminalci.

To je zanimiva zgodba, ki vključuje organe pregona in vdiranje!

Ko policisti vrnejo vdor: nizozemska policija zlomi kriminalce DEADBOLT (zakonito!)

RACA. Kapo dol policistom, da so to storili, čeprav, kot bomo pojasnili, je bila to nekakšna enkratna stvar.

Redni poslušalci se bodo spomnili DEADBOLT-a – pojavil se je že nekajkrat.

DEADBOLT je tolpa izsiljevalske programske opreme, ki v bistvu najde vaš strežnik za omrežno shranjevanje (NAS), če ste domači uporabnik ali majhno podjetje ...

… in če ni popravljeno proti ranljivosti, ki jo znajo izkoristiti, bodo vstopili in samo premešali vaš NAS box.

Ugotovili so, da so tam vse vaše varnostne kopije, tam so vse vaše velike datoteke, tam so vse vaše pomembne stvari.

»Ne skrbimo, da bomo morali pisati zlonamerno programsko opremo za Windows in zlonamerno programsko opremo za Mac, in skrbi, katero različico imate. Šli bomo naravnost noter, premešali vaše datoteke in nato rekli: 'Plačajte nam 600 $'.«

To je trenutni tečaj: 0.03 bitcoina, če vas ne moti.

Zato uporabljajo potrošniško usmerjen pristop, ko poskušajo doseči veliko ljudi in vsakič zahtevajo nekoliko dostopen znesek.

In predvidevam, da če je vse, kar imate, podprto tam, se boste morda počutili: »Veš kaj? 600 dolarjev je veliko denarja, vendar si ga skoraj lahko privoščim. Plačal bom."

Da poenostavimo zadeve (in nejevoljno smo rekli, da je to pameten del, če želite, te posebne izsiljevalske programske opreme) … v bistvu naredite to, da goljufom poveste, da vas zanima, tako da jim pošljete sporočilo prek verige blokov Bitcoin .

V bistvu jim plačate denar na določen naslov Bitcoin, ki je edinstven za vas.

Ko prejmejo sporočilo o plačilu, pošljejo nazaj plačilo v višini 0 USD, ki vključuje komentar, ki je ključ za dešifriranje.

To je torej *edina* interakcija, ki jo potrebujejo z vami.

Ni jim treba uporabljati e-pošte in ni jim treba zagnati nobenih temnih spletnih strežnikov.

Vendar so nizozemski policaji ugotovili, da so prevaranti naredili napako, povezano s protokolom!

Takoj ko je vaša transakcija prišla v ekosistem Bitcoin in iskala nekoga, ki bi jo rudaril, bi njihov skript poslal ključ za dešifriranje.

In izkazalo se je, da čeprav bitcoinov ne morete porabiti dvakrat (sicer bi sistem razpadel), lahko opravite dve transakciji hkrati, eno z visoko transakcijsko provizijo in eno z zelo nizko ali ničelno transakcijsko provizijo.

In uganete, katerega bodo sprejeli rudarji bitcoinov in navsezadnje veriga blokov bitcoinov?

In to so naredili policisti...

DOUG. [SMEH] Zelo pametno, všeč mi je!

RACA. Plačali bi brez provizije za transakcijo, obdelava pa bi lahko trajala več dni.

In potem, takoj ko so dobili ključ za dešifriranje nazaj od prevarantov (imeli so, mislim, 155 uporabnikov, ki so jih nekako združili skupaj) ... takoj ko so dobili ključ za dešifriranje nazaj, so opravili transakcijo dvojne porabe.

»Spet želim porabiti isti bitcoin, a tokrat ga bomo povrnili sami sebi. In zdaj bomo ponudili razumno transakcijsko provizijo.«

Torej je bila ta transakcija tista, ki je bila na koncu dejansko potrjena in zaklenjena v verigo blokov ...

… in drugega so preprosto prezrli in zavrgli … [SMEH] kot vedno, ne sme se smejati!

DOUG. [SMEH]

RACA. Torej, v bistvu so prevaranti plačali prehitro.

In mislim, da to ni *izdaja*, če ste organ kazenskega pregona in to počnete na zakonsko upravičen način… to je v bistvu *past*.

In lopovi so vstopili vanj.

Kot sem omenil na začetku, lahko to deluje samo enkrat, ker so se prevaranti seveda zamislili: »O, dragi, tega ne bi smeli narediti na ta način. Spremenimo protokol. Počakajmo, da se transakcija najprej potrdi v verigi blokov, in potem, ko bomo vedeli, da nihče ne more priti s transakcijo, ki bi jo kasneje prevladala, bomo šele takrat poslali ključ za dešifriranje.«

RACA. Toda prevaranti so se spopadli s 155 ključi za dešifriranje žrtev iz 13 različnih držav, ki so na pomoč poklicale nizozemsko policijo.

Torej, uvod [francoski kolesarski sleng za “klobuk dol”], kot pravijo!

DOUG. To je super … to sta dve pozitivni zgodbi zapored.

In ohranimo pozitivne vibracije s to naslednjo zgodbo.

Gre za ženske v kriptologiji.

Počastila jih je ameriška poštna služba, ki praznuje razbijalce kod 2. svetovne vojne.

Povejte nam vse o tem – to je a zelo zanimiva zgodba, Paul:

Ženske v kriptologiji – USPS slavi razbijalce kod iz druge svetovne vojne

RACA. Da, to je bila ena tistih lepih stvari, o katerih je bilo pisati na Naked Security: Ženske v kriptologiji – Poštna služba Združenih držav praznuje razbijalce kod iz 2. svetovne vojne.

Zdaj smo pokrili razbijanje kod Bletchley Parka, kar je kriptografska prizadevanja Združenega kraljestva med drugo svetovno vojno, predvsem za poskus razbijanja nacističnih šifer, kot je dobro znani stroj Enigma.

Vendar, kot si lahko predstavljate, so se ZDA soočile z velikim problemom na pacifiškem vojnem prizorišču, ko so se poskušale spoprijeti z japonskimi šiframi, zlasti s šifro, znano kot VIJOLIČNA.

Za razliko od nacistične Enigme to ni bila komercialna naprava, ki bi jo bilo mogoče kupiti.

To je bil pravzaprav domač stroj, ki je prišel iz vojske in je temeljil na telefonskih preklopnih relejih, ki so, če dobro pomislite, nekako podobni stikalom "base ten".

Torej, na enak način kot Bletchley Park v Združenem kraljestvu na skrivaj zaposlovala več kot 10,000 ljudi… Tega se nisem zavedal, vendar se je izkazalo, da je bilo več kot 10,000 žensk rekrutiranih v kriptologijo, v kriptografsko vdiranje, v ZDA, da bi poskušale opraviti z japonskimi šiframi med vojno.

Po vseh ocenah so bili izjemno uspešni.

V zgodnjih štiridesetih letih 1940. stoletja je prišlo do kriptografskega preboja, ki ga je naredila ena od ameriških kriptologinj Genevieve Grotjan, in očitno je to vodilo do spektakularnih uspehov pri branju japonskih skrivnosti.

Samo citiral bom poštno službo ZDA iz njihove serije znamk:

Dešifrirali so komunikacije japonske flote, pomagali preprečiti nemškim podmornicam, da bi potopile vitalne tovorne ladje, in si prizadevali razbiti šifrirne sisteme, ki so razkrivali japonske ladijske poti in diplomatska sporočila.

Lahko si predstavljate, da vam to daje resnično zelo, zelo uporabno inteligenco ... za katero morate domnevati, da je pomagala skrajšati vojno.

Na srečo, čeprav so bili Japonci opozorjeni (očitno s strani nacistov), da je njihova šifra bodisi zlomljiva ali pa je že razbita, niso hoteli verjeti in so vso vojno uporabljali VIJOLIČNO.

In kriptologinje tistega časa so vsekakor na skrivaj kosile seno, medtem ko je sijalo sonce.

Na žalost, tako kot se je zgodilo v Združenem kraljestvu z vsemi vojnimi junaki (spet večinoma žensk) v Bletchley Parku ...

... po vojni so bili zapriseženi k molčečnosti.

Minila so torej mnoga desetletja, dokler niso dobili nobenega priznanja, kaj šele tistemu, čemur bi lahko rekli dobrodošlica heroja, ki so si jo v bistvu zaslužili, ko je leta 1945 izbruhnil mir.

DOUG. Vau, to je kul zgodba.

In žalostno, da je trajalo tako dolgo, da so dobili priznanje, a super, da so ga končno dobili.

In pozivam vse, ki to poslušate, da gredo na spletno stran in to preberejo.

To se imenuje: Ženske v kriptologiji – USPS slavi razbijalce kod iz druge svetovne vojne.

Zelo dober komad!

RACA. Mimogrede, Doug, na serijo znamk, ki jo lahko kupite (spominska serija, kjer dobite znamke na celem listu) … okoli znamk je USPS pravzaprav postavil majhno kriptografsko uganko, ki smo jo ponovili v članek.

Ni tako težko kot Enigma ali PURPLE, tako da ga lahko dejansko naredite dokaj enostavno s peresom in papirjem, vendar je dobra spominska zabava.

Torej pridi in poskusi, če želiš.

Dodali smo tudi povezavo do članka, ki smo ga napisali pred nekaj leti (Kaj nas lahko nauči 2000 let kriptografije), v katerem boste našli namige, ki vam bodo pomagali rešiti kriptografsko uganko USPS.

Nekaj dobre zabave za vašo komemoracijo!

DOUG. V redu, zato se malo ostanimo pri naključnosti in kriptografiji in postavimo vprašanje, ki so se ga morda nekateri že spraševali.

Kako naključno so tisti avtomatski mešalci kart, ki jih lahko vidite v igralnici?

Resna varnost: kako naključno (ali ne) lahko premešate karte?

RACA. Da, še ena zanimiva zgodba, ki sem jo izvedel po zaslugi guruja kriptografije Brucea Schneierja, ki je pisal o njej na lastnem blogu, svoj članek pa je naslovil O naključnosti avtomatskih mešalcev kart.

Dokument, o katerem govorimo, sega, mislim, v leto 2013, delo, ki je bilo opravljeno, pa mislim, da sega v začetek 2000-ih.

Toda tisto, kar me je očaralo pri zgodbi in sem jo spodbudilo, da sem jo želel deliti, je, da ima neverjetne trenutke, ki jih je mogoče naučiti ljudi, ki se trenutno ukvarjajo s programiranjem, ne glede na to, ali so na področju kriptografije ali ne.

In kar je še pomembneje, pri testiranju in zagotavljanju kakovosti.

Ker za razliko od Japoncev, ki niso hoteli verjeti, da njihova VIJOLIČNA šifra morda ne deluje pravilno, je to zgodba o podjetju, ki je izdelalo stroje za avtomatsko mešanje kart, a je pomislilo: "Ali so res dovolj dobri?"

Ali pa bi lahko nekdo dejansko ugotovil, kako delujejo, in izkoristil dejstvo, da niso dovolj naključni?

In tako so se zelo potrudili in najeli trio matematikov iz Kalifornije, eden od njih je tudi izkušen čarovnik ...

... in rekli so: »Mi smo zgradili ta stroj. Mislimo, da je dovolj naključno, z enim mešanjem kart.”

Njihovi lastni inženirji so se zelo potrudili in pripravili teste, za katere so menili, da bodo pokazali, ali je naprava dovolj naključna za namene mešanja kart, vendar so želeli drugo mnenje, zato so ga dejansko dobili.

In ti matematiki so pogledali, kako stroj deluje, in lahko, verjeli ali ne, prišli do tako imenovane zaprte formule.

Popolnoma so ga analizirali: kako se bo stvar obnašala in torej kakšne statistične sklepe bi lahko naredili o tem, kako se bodo karte izkazale.

Ugotovili so, da čeprav bi premešane karte prestale veliko dobrih testov naključnosti, je bilo v kartah še vedno dovolj neprekinjenih zaporedij po tem, ko so bile premešane, kar jim je omogočilo, da so naslednjo karto napovedali dvakrat bolje kot možnost.

In lahko so pokazali sklepanje, s katerim so lahko prišli do svojega miselnega algoritma za dvakrat boljše ugibanje naslednje karte, kot bi morali ...

... torej ne samo, da so to naredili zanesljivo in ponovljivo, dejansko so imeli matematiko, da so s formulo pokazali, zakaj je bilo tako.

In zgodba je morda najbolj znana po prizemljenem, a povsem primernem odzivu predsednika podjetja, ki jih je najelo.

Rekel naj bi:

Nismo zadovoljni z vašimi zaključki, a jim verjamemo, zato smo vas tudi najeli.

Z drugimi besedami, pravi: »Nisem plačal, da bi bil srečen. Plačal sem, da sem ugotovil dejstva in ukrepal v skladu z njimi.«

Ko bi le več ljudi to storilo, ko je prišlo do oblikovanja testov za njihovo programsko opremo!

Ker je preprosto ustvariti nabor testov, ki jih bo vaš izdelek uspešno opravil in kjer, če ne uspe, veste, da je šlo nekaj narobe.

Vendar je presenetljivo težko pripraviti nabor testov, da je *vredno opraviti vaš izdelek*.

In to je tisto, kar je to podjetje storilo, ko je najelo matematike, da raziščejo, kako deluje stroj za mešanje kart.

Precej življenjskih lekcij je notri, Doug!

DOUG. To je zabavna zgodba in zelo zanimiva.

Na splošno vsak teden govorimo o nekakšni Applovi posodobitvi, vendar ne ta teden.

Ne, ne!

Ta teden smo imam zate… Appleova *megaposodobitev*:

Appleova megaposodobitev: Ventura ni več, jedro iOS in iPad zero-day – ukrepajte zdaj!

RACA. Na žalost, če imate iPhone ali iPad, posodobitev pokriva ničelni dan, ki se trenutno aktivno izkorišča, kar kot vedno diši po begu iz zapora/popolnem prevzemu vohunske programske opreme.

In kot vedno, kar je morda razumljivo, je Apple zelo previden glede tega, kaj točno je zero-day, za kaj se uporablja in, prav tako zanimivo, kdo ga uporablja.

Torej, če imate iPhone ali iPad, je to *definitivno* za vas.

In zmedeno, Doug ...

Bolje, da to razložim, ker sprva pravzaprav ni bilo očitno ... in hvala nekaj pomoči bralcev, hvala Stefaanu iz Belgije, ki mi je pošiljal posnetke zaslona in natančno razlagal, kaj se mu je zgodilo, ko je posodobil svoj iPad!

V posodobitvi za iPhone in iPad je pisalo: »Hej, imaš iOS 16.1 in iPadOS 16«. (Ker je bila različica 16 operacijskega sistema iPad OS odložena.)

In to piše v varnostnem biltenu.

Ko namestite posodobitev, na osnovnem zaslonu About piše samo »iPadOS 16«.

Toda če povečate zaslon z glavno različico, sta obe različici dejansko prikazani kot »iOS/iPadOS 16.1«.

To je torej *nadgradnja* na različico 16, plus ta vitalni popravek ničelnega dne.

To je težek in zmeden del ... ostalo je samo to, da obstaja veliko popravkov tudi za druge platforme.

Razen tega, ker je izšel Ventura – macOS 13, s 112 popravki, oštevilčenimi s CVE, čeprav večina ljudi ne bo imela beta, tako da bo to *nadgradnja* in *posodobitev* hkrati ...

Ker je izšel macOS 13, macOS 10 Catalina pušča tri različice za seboj.

In res je videti, kot da Apple šele zdaj podpira prejšnje in predprejšnje.

Torej *so* posodobitve za Big Sur in Monterey, to sta macOS 11 in macOS 12, toda Catalina je znano odsotna, Doug.

In tako nadležno kot vedno, česar vam ne moremo povedati ...

Ali to pomeni, da je bil preprosto imun na vse te popravke?

Ali to pomeni, da dejansko potrebuje vsaj nekaj popravkov, ki pa še niso izšli?

Ali pa to pomeni, da je padel z roba sveta in nikoli več ne boste prejeli posodobitve, ne glede na to, ali jo potrebuje ali ne?

Ne vemo.

DOUG. Počutim se prevetreno in sploh nisem dvigoval težkega v tej zgodbi, zato hvala za to ... to je veliko.

RACA. In sploh nimaš iPhona.

DOUG. Točno!

Imam iPad…

RACA. Oh, kajne?

DOUG. … zato moram iti in se prepričati, da ga posodabljam.

In to nas pripelje do našega bralskega vprašanja dneva, o zgodbi o Applu.

Anonimni komentator sprašuje:

Ali bo posodobitev 15.7 za iPade to rešila ali moram posodobiti na 16? Pred posodobitvijo čakam, da se odpravijo manjše moteče napake v 16.

RACA. To je druga stopnja zmede, če želite, ki jo povzroča to.

Kolikor razumem, je bil takrat, ko je izšel iPadOS 15.7, točno istočasno kot iOS 15.7.

In bilo je pred nekaj več kot enim mesecem, mislim?

To je torej stara varnostna posodobitev.

In česar zdaj ne vemo, je ...

Ali je iOS/iPadOS 15.7.1 še v pripravi, ki še ni izšel in popravlja varnostne luknje, ki obstajajo v prejšnjih različicah operacijskih sistemov za te platforme?

Ali pa je vaša pot posodobitve za varnostne posodobitve za iOS in iPadOS zdaj na poti različice 16?

Samo ne vem in ne vem, kako poveš.

Torej je videti, kot da (in oprosti, če zvenim zmeden, Doug, ker sem!) …

… videti je, kot da se bo pot *posodobitve* in *nadgradnje* za uporabnike iOS in iPadOS 15.7 premaknila na različico 16.

In v tem trenutku to pomeni 16.1.

To bi bilo moje priporočilo, ker potem vsaj veste, da imate najnovejšo in najboljšo gradnjo, z najnovejšimi in najboljšimi varnostnimi popravki.

To je torej dolg odgovor.

Kratek odgovor je, Doug, "Ne vem."

DOUG. Clear as mud.

RACA. Da.

No, morda ni tako jasno ... [SMEH]

Če blato pustite dovolj dolgo, se koščki sčasoma usedejo na dno, na vrhu pa je čista voda.

Torej je morda to tisto, kar morate storiti: počakati in videti ali preprosto ugrizniti in izbrati 16.1.

Poenostavijo, kajne? [SMEH]

DOUG. V redu, pazili bomo na to, ker se lahko to od zdaj do naslednjič nekoliko spremeni.

Najlepša hvala, ker ste poslali ta komentar, anonimni komentator.

Če imate zanimivo zgodbo, komentar ali vprašanje, ki bi ga radi poslali, ga bomo z veseljem prebrali v podcastu.

Lahko pošljete e-poštno sporočilo na tips@sophos.com, lahko komentirate katerega koli od naših člankov in se nam oglasite na družbenem omrežju @NakedSecurity.

To je naša današnja oddaja, hvala za poslušanje.

Za Paula Ducklina sem Doug Aamoth, opominjam vas do naslednjič, da…

OBOJE. Bodite varni!

- blockchain

- Clearview

- clearview AI

- coingenius

- kriptokurrency denarnice

- kripto izmenjava

- kriptografija

- kibernetska varnost

- cybercriminals

- Cybersecurity

- izguba podatkov

- Zasuk

- oddelek za domovinsko varnost

- digitalne denarnice

- požarni zid

- Skladnost z BDP

- Kaspersky

- Zakon in red

- zlonamerna programska oprema

- Mccafee

- Gola varnost

- Goli varnostni podcast

- NexBLOC

- platon

- platon ai

- Platonova podatkovna inteligenca

- Igra Platon

- PlatoData

- platogaming

- Podcast

- zasebnost

- naključnost

- izsiljevalska

- VPN

- spletna varnost

- zefirnet

![S3 Ep111: Poslovno tveganje zanikrnega »odfiltra golote« [zvok + besedilo] S3 Ep111: Poslovno tveganje zanikrnega »odfiltra golote« [zvok + besedilo] PlatoBlockchain Data Intelligence. Navpično iskanje. Ai.](https://platoblockchain.com/wp-content/uploads/2022/08/bn-1200-2-300x157.png)