Varnostni prostor Web3 je leta 2023 doživel dramatičen premik, ki kaže tako napredek v odpornosti kot trajne težave. Kibernetski napadi na sektor Web3 so povzročili več kot $ 1.7 milijard pri odškodninah v letu 2023; Dokumentiranih je bilo 453 incidentov. Raznolikost nevarnosti, ki jih kažejo ti napadi, poudarja kritično potrebo, da se skupnost Web3 nenehno zaveda. Ekipa strokovnjakov pri Salus, varnostno podjetje web3, osredotočeno na raziskave, je razvilo to obsežno analitično poročilo.

Hacks: leto različnih vzorcev

Čeprav so se skupne izgube leta 2023 precej zmanjšale, so imela odmevna podviga še naprej pomemben vpliv. Izguba v višini 200 milijonov dolarjev, ki jo je septembra utrpel Mixin Network, skupaj z izgubami v višini 197 milijonov dolarjev, ki jih je marca utrpel Euler Finance, in izgubami v višini 126.36 milijona dolarjev, ki jih je julija utrpel Multichain, poudarjajo nenehne nevarnosti za mostove in Defi protokolov.

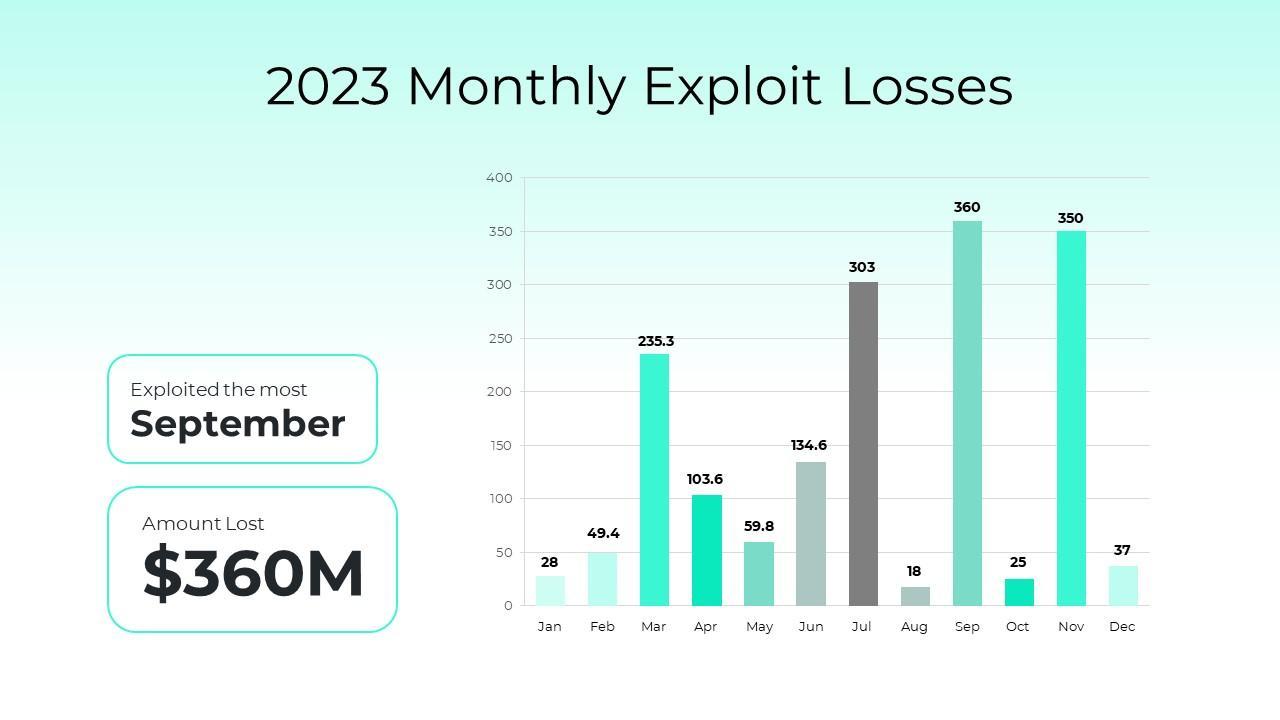

Podrobnejši pregled mesečnih izgub pokaže zanimiv vzorec. Čeprav je prišlo do velikih izgub v septembru, novembru in juliju, je opazen upad v oktobru in decembru, kar kaže na to, da postajata varnostna ozaveščenost in uvedba močnih zaščit vedno bolj pomembna.

Posnetek 2023 varnostnih ranljivosti Web3

Izhodne prevare:

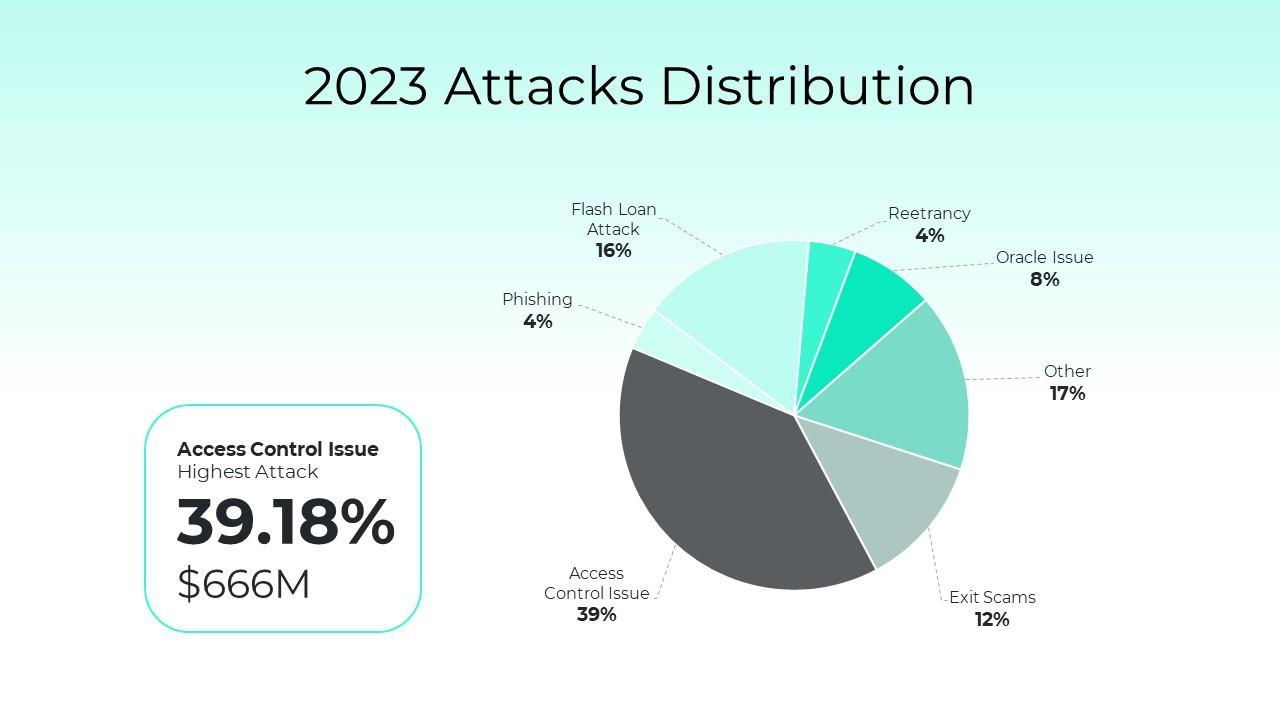

Od vseh napadov so izstopne prevare predstavljale 12.24 %, pri čemer je 276 napadov povzročilo 208 milijonov dolarjev izgube. Pomembni primeri podvigov, ki so obljubljali znatne dobičke, a so nenadoma izginili z denarjem vlagateljev.

Varnostni ukrepi:

1. Poglobljeno preiskovanje projektov in skupin, zagotavljanje, da imajo dokazane rezultate, in razvrščanje projektov glede na pregledne varnostne ocene, ki jih zagotavljajo zanesljiva podjetja.

2. Spremenite svoj naložbeni portfelj in bodite previdni, ko razmišljate o podvigih, ki ponujajo nerazumno visoke donose.

Težave z nadzorom dostopa:

39.18 % napadov je imelo težave z nadzorom dostopa in 29 od teh napadov je povzročilo znatno izgubo v višini 666 milijonov USD. Pomembni primeri vključujejo dovzetnost, ki je bila uporabljena v Multichain, Poloniex in Atomic Wallet.

Varnostni ukrepi:

Upoštevajte načelo najmanjših privilegijev, vzpostavite močne postopke za preverjanje pristnosti in avtorizacijo ter pogosto posodabljajte dovoljenja za dostop. Poleg tega osebju zagotovite redno varnostno usposabljanje, zlasti tistemu z visokimi privilegiji, in vzpostavite temeljite nadzorne sisteme za hitro prepoznavanje in obravnavanje kakršne koli sumljive dejavnosti v aplikacijah in infrastrukturi.

Lažno predstavljanje:

Primeri lažnega predstavljanja so predstavljali 3.98 % napadov, 13 od teh incidentov pa je povzročilo 67.6 milijona dolarjev izgube. Napadalci so uporabljali različne strategije lažnega predstavljanja, ki se nenehno spreminjajo, kot je razvidno iz napada AlphaPo skupine Lazarus.

Varnostni ukrepi:

Napadi na sprednjem delu so se v areni web3 povečali zaradi pobud, ki podcenjujejo varnost sprednjega dela. Bistveno je narediti Web3 penetracijsko testiranje za iskanje sistemskih napak in ranljivosti, ki bi jih hekerji lahko izkoristili. Izobraževanje uporabnikov naj bo glavna prednostna naloga, spodbujajte uporabo večfaktorske avtentikacije (MFA) in denarnic strojne opreme ter uporabljajte spremljanje domene in preverjanje e-pošte.

Napadi z uporabo Flash Loans:

16.12 % napadov je bilo napadov na hitro posojilo, pri čemer je 37 napadov povzročilo 274 milijonov dolarjev izgube. Napadi na natančne hitre kredite so bili sproženi proti Yearn Finance, KyberSwap in Euler Finance.

Varnostni ukrepi:

Zmanjšajte nevarnosti, povezane s hitrimi posojili, tako da uvedete omejitve, kot so časovne omejitve in minimalne količine izposoje. S povečanjem stroškov za napadalce lahko zaračunavanje uporabe hitrih posojil odvrača od uporabe sovražnih napadov.

Ponovni vstop:

4.35 % napadov je povzročila ranljivost ponovnega vstopa, 15 od teh napadov pa je povzročilo 74 milijonov dolarjev izgube. Posledice majhne napake, ki povzroča velike izgube, so bile razkrite s težavo Vyper in napadom Exactly Protocol.

Varnostni ukrepi:

1. Strogo sledite modelu preverjanje-učinek-interakcija: Preden nadaljujete, se prepričajte, da so opravljeni vsi ustrezni pregledi in potrditve. Spremembe stanja in sodelovanje z zunanjimi entitetami opravite šele, ko uspešno opravite te preizkuse.

2. Uveljavite celovito zaščito pred ponovnim vstopom: uporabite to za vsako funkcijo v pogodbi, ki vključuje občutljive postopke.

Težave z Oracle:

7.88 % napadov so povzročile težave Oracle in 7 od teh primerov je imelo za posledico 134 milijonov $ izgube. Vdor v BonqDAO je pokazal, kako spremeniti cene žetonov z uporabo slabosti Oracle.

Varnostni ukrepi:

1. Projekcije cen ne bi smele biti narejene na trgih z malo likvidnosti.

2. Ugotovite, ali je likvidnost žetona zadostna, da zagotovi integracijo platforme, preden razmišljate o kakršnih koli načrtih cenovnega orakla.

3. Vključite časovno tehtano povprečno ceno (TWAP), da povečate stroške manipulacije za napadalca.

Dodatne ranljivosti

16.47 % napadov je bilo izvedenih z uporabo drugih ranljivosti in 76 od teh napadov je povzročilo 280 milijonov dolarjev izgube. Številne ranljivosti web2 in vdor v bazo podatkov Mixin so pokazali širok spekter varnostnih težav, ki se pojavljajo v domeni Web3.

10 najboljših hekov leta 2023: povzetek

Deset najpogostejših vdorov leta 2023, ki so povzročili približno 70 % škode v letu (okoli 1.2 milijarde USD), je odkrilo skupno slabost: težave z nadzorom dostopa, zlasti tiste, ki vključujejo krajo zasebnih ključev. Največ teh kršitev je bilo v drugi polovici leta; novembra so se zgodili trije pomembni napadi.

Predvsem skupina Lazarus je bila vpletena v številne kršitve, ki so povzročile izgubo sredstev prek kompromisov vroče denarnice. Mixin Network, Euler Finance, Multichain, Poloniex, BonqDAO, Atomic Wallet, HECO Bridge, Curve, Vyper, AlphaPo in CoinEx so bili med izkoriščenimi protokoli.

ugotovitev:

Do konca leta so skupne izgube v letu 2023 manjše od tistih v letu 2022. Toda koncentracija škode v prvih 10 napadih poudarja, kako pomembna je boljša zaščita. Zaradi širokega nabora ranljivosti zaščita prostora Web3 zahteva večplastno strategijo.

Nemogoče je preceniti pomen temeljitih revizij in povečanega znanja o testiranju penetracije Web3, zlasti glede na nove tehnike infiltracije, kot so tiste, uporabljene pri napadih skupine Lazarus. Zelo priporočljivo je, da uporabniki in zainteresirane strani dajo prednost platformam in storitvam, ki izpolnjujejo funkcionalne zahteve in najvišje varnostne standarde, da bi utrli pot varni prihodnosti Web3.

Klikni tukaj v živo poročanje strokovne ekipe Salusa.

- Distribucija vsebine in PR s pomočjo SEO. Okrepite se še danes.

- PlatoData.Network Vertical Generative Ai. Opolnomočite se. Dostopite tukaj.

- PlatoAiStream. Web3 Intelligence. Razširjeno znanje. Dostopite tukaj.

- PlatoESG. Ogljik, CleanTech, Energija, Okolje, sončna energija, Ravnanje z odpadki. Dostopite tukaj.

- PlatoHealth. Obveščanje o biotehnologiji in kliničnih preskušanjih. Dostopite tukaj.

- vir: https://thenewscrypto.com/web3-security-report-2023-key-findings-revealed/

- : je

- $GOR

- 10

- 12

- 13

- 15%

- 2022

- 2023

- 26%

- 29

- 35%

- 36

- 7

- a

- O meni

- nenadoma

- dostop

- Po

- račun

- čez

- dejavnost

- Poleg tega

- Naslov

- napredek

- proti

- vsi

- Čeprav

- med

- an

- Analiza

- in

- in infrastrukturo

- kaj

- aplikacije

- SE

- Arena

- okoli

- AS

- napad

- Ocene

- povezan

- At

- atomsko

- napad

- Napadi

- revizije

- Preverjanje pristnosti

- pooblastilo

- povprečno

- zavest

- BE

- ker

- postajajo

- pred

- Boljše

- Billion

- Zadolževanje

- tako

- kršitev

- kršitve

- MOST

- mostovi

- široka

- prinesel

- poslovni

- vendar

- by

- povzročilo

- previdnost

- Spremembe

- spreminjanje

- polnjenje

- Pregledi

- coinex

- Skupno

- skupnost

- Podjetja

- Končana

- celovito

- koncentracija

- upoštevamo

- stalna

- nenehno

- naprej

- Naročilo

- nadzor

- strošek

- bi

- kritično

- krivulja

- kibernetski napadi

- škoda

- nevarnosti

- Baze podatkov

- december

- Zavrni

- zmanjšala

- zahteve

- Dokazano

- Podatki

- Ugotovite,

- razvili

- različno

- Težave

- do

- domena

- opravljeno

- dramatično

- Izobraževanje

- E-naslov

- spodbujanje

- konec

- trajno

- sodelovati

- dovolj

- subjekti

- zlasti

- bistvena

- Euler Finance

- Tudi vsak

- točno

- Razstavni

- Izhod

- strokovnjak

- Strokovnjaki

- Izkoristite

- Exploited

- izkorišča

- obsežen

- zunanja

- financiranje

- Najdi

- Ugotovitve

- Flash

- flash posojila

- napaka

- napake

- osredotočena

- sledi

- za

- funkcija

- funkcionalno

- Skladi

- Prihodnost

- skupina

- Garancija

- kramp

- hekerji

- žaga

- imel

- se je zgodilo

- strojna oprema

- Strojna denarnica

- Imajo

- visoka

- odmeven

- najvišja

- Označite

- Poudarki

- zelo

- HOT

- Vroča denarnica

- Kako

- Kako

- HTTPS

- identificirati

- identificirati

- if

- vpliv

- Izvajanje

- posledice

- Pomembno

- nemogoče

- in

- Poglobljena

- vključujejo

- vključi

- povečal

- narašča

- Infrastruktura

- pobud

- integracija

- Zanimivo

- v

- preiskuje

- naložbe

- naložbeni portfelj

- vključeni

- vključujejo

- vprašanje

- Vprašanja

- IT

- julij

- Ključne

- tipke

- znanje

- kyberswap

- velika

- začela

- Lazarus

- Skupina Lazarus

- vsaj

- manj

- finančni vzvod

- light

- kot

- omejitve

- Meje

- likvidnostno

- malo

- v živo

- posojila

- Posojila

- off

- izgube

- Sklop

- je

- vzdrževati

- Večina

- Znamka

- Izdelava

- Manipulacija

- več

- marec

- Prisotnost

- Maj ..

- Srečati

- MZZ

- milijonov

- minimalna

- Mixin

- Omrežje Mixin

- Model

- Denar

- spremljanje

- mesečno

- več

- več verig

- večplasten

- nujnost

- mreža

- Novo

- november

- oktober

- of

- ponudba

- pogosto

- on

- enkrat

- v teku

- samo

- Oracle

- Da

- Ostalo

- Splošni

- del

- zlasti

- zlasti

- Vzorec

- tlakovati

- penetracija

- Dovoljenja

- osebje

- Ribarjenje

- PHP

- Kraj

- načrti

- platforma

- Platforme

- platon

- Platonova podatkovna inteligenca

- PlatoData

- poloniex

- Portfelj

- praksa

- Precision

- Cena

- Cene

- Načelo

- Prednost

- prednostna naloga

- zasebna

- Zasebni ključi

- privilegij

- privilegiji

- Težave

- Postopki

- proizvodnjo

- dobiček

- Napovedi

- projekti

- ugledni

- obljubil

- zaščito

- zaščita

- protokol

- protokoli

- dokazano

- zagotavljajo

- če

- dal

- Dajanje

- hitro

- dvigniti

- območje

- Lestvica

- priporočeno

- zapis

- redni

- pomembno

- zanesljiv

- poročilo

- Prijavi 2023

- zahteva

- Raziskave

- odpornost

- povzroči

- rezultat

- vrne

- Razkrito

- varna

- Videl

- prevare

- drugi

- sektor

- varnost

- Ozaveščenost o varnosti

- glej

- občutljiva

- september

- služijo

- Storitve

- nastavite

- Delite s prijatelji, znanci, družino in partnerji :-)

- premik

- shouldnt

- pokazale

- Razstave

- Pomen

- pomemben

- Vesolje

- Spectrum

- interesne skupine

- standardi

- Država

- strategije

- Strategija

- močna

- precejšen

- Uspešno

- taka

- trpel

- Preverite

- sumljiv

- SVG

- sistem

- sistemi

- ob

- skupina

- Skupine

- tehnike

- deset

- Testiranje

- testi

- kot

- da

- O

- Kraja

- Tukaj.

- te

- jih

- Razmišljanje

- ta

- tisti,

- 3

- čas

- do

- skupaj

- žeton

- vrh

- Top 10

- Najboljših deset

- Skupaj za plačilo

- sledenje

- evidenca

- usposabljanje

- pregleden

- Nadgradnja

- Uporaba

- uporaba

- Rabljeni

- uporabnik

- Uporabniki

- uporabo

- uporabiti

- raznolikost

- Ventures

- Preverjanje

- preko

- Poglej

- Ranljivosti

- Vyper

- denarnica

- Denarnice

- je

- način..

- šibkost

- Web2

- Web3

- Skupnost Web3

- Web3 prostor

- so bili

- kdaj

- ki

- medtem

- široka

- Širok spekter

- z

- leto

- Hrepeneti

- Vi

- Vaša rutina za

- zefirnet