| Kaj morate vedeti: |

| – Kvantno računalništvo, vrhunska tehnologija, ima s svojo neprimerljivo računalniško močjo ogromen potencial za revolucijo računalništva.

– Kvantno računalništvo, kljub temu, da je od velikega preboja minilo vsaj nekaj let, velja za pomembno grožnjo kriptografiji zaradi svojih ogromnih zmogljivosti obdelave podatkov. – Potencialni vpliv kvantnega računalništva na kriptografijo in varne sisteme, kot je Bitcoinov dokaz o delu, je treba natančno preučiti. Kot najvarnejši prehod v kripto na svetu si takšna temeljna vprašanja zaslužijo polno pozornost Ledgerja. |

Kvantno računalništvo: Naslednji velik tehnološki preskok

Računalniki, ki jih dnevno uporabljamo, obdelujejo informacije na podlagi »bitov«. Bit ima lahko samo eno od naslednjih vrednosti: 0 ali 1 in ga je mogoče nanizati skupaj, da ustvarite del binarne kode. Danes je vse, kar počnemo z računalnikom, od pošiljanja elektronske pošte in gledanja videoposnetkov do deljenja glasbe, mogoče zaradi takšnih nizov binarnih števk.

Binarna narava tradicionalnih računalnikov omejuje njihovo računalniško moč. Ti računalniki izvajajo operacije samo en korak naenkrat in težko natančno simulirajo težave iz resničnega sveta. Nasprotno pa fizični svet deluje na podlagi amplitud in ne binarnih številk, zaradi česar je veliko bolj zapleten. Tukaj pridejo v igro kvantni računalniki.

Leta 1981 je Richard Feynman dejal, da "narava ni klasična in če želite narediti simulacijo narave, jo raje naredite kvantno mehansko." Namesto manipulacije bitov kvantno računalništvo uporablja "kvantne bite" ali kubite, kar mu omogoča obdelavo podatkov na veliko bolj učinkovit način. Kubiti so lahko nič, ena in, kar je najpomembnejše, kombinacija nič in ena.

Kvantno računalništvo stoji na stičišču fizike in računalništva. Če pogledamo stvari v perspektivo, bi 500-kubitni kvantni računalnik zahteval več klasičnih bitov kot ... število atomov v celotnem vesolju.

Je Quantum grožnja kriptografiji?

Kriptografija z javnim ključem, imenovana tudi asimetrična kriptografija, je temelj varnosti kriptovalut. Vključuje kombinacijo javnega ključa (dostopnega vsem) in zasebnega ključa. Zmožnosti hitrega izračunavanja kubitov povečajo možnost vdora šifriranja in motenj v varnosti industrije kriptovalut, če bo kvantno računalništvo še naprej napredovalo.

Natančno je treba upoštevati dva algoritma: Shorjev in Groverjev. Oba algoritma sta teoretična, ker trenutno ni nobenega stroja, ki bi ju implementiral, a kot boste videli, bi morebitna implementacija teh algoritmov lahko škodovala kriptografiji.

Po eni strani Shorov (1994) kvantni algoritem, poimenovan po Petru Shoru, omogoča faktorizacijo velikih celih števil ali reševanje problema diskretnega logaritma v polinomskem času. Ta algoritem bi lahko zlomil kriptografijo javnega ključa z dovolj zmogljivim kvantnim računalnikom. Shorov algoritem bi prekinil veliko večino asimetrične kriptografije, ki se uporablja danes, saj temelji na RSA (zanaša se na problem faktorizacije celega števila) in kriptografiji eliptične krivulje (odvisno od problema diskretnega logaritma v skupini eliptične krivulje).

Po drugi strani pa je Groverjev (1996) algoritem kvantni iskalni algoritem, ki ga je razvil Lov Grover leta 1996 in se lahko uporablja za reševanje nestrukturiranih problemov iskanja. Groverjev algoritem pomembno vpliva na varnost simetričnih primitivov, vendar ni nepremostljiv. Na splošno je priporočljivo, da podvojite dolžino ključa, da nadomestite kompleksnost kvadratnega korena tega preloma. Uporaba AES256 namesto AES128 velja za dovolj, vendar je treba upoštevati, da to pravilo morda le včasih velja za vse šifre[5]. Kar zadeva zgoščene funkcije, ki so del krajine simetričnega primitiva, se domneva, da nima vpliva na odpornost proti trkom. Vendar pa so raziskovalci našli primere težave, kjer to ni res[6] (na primer iskanje predslike z več cilji).

Oba algoritma v bistvu predstavljata potencialno nevarnost za kriptografijo. Shorov algoritem poenostavlja postopek faktoriziranja velikih števil, kar olajša odkrivanje zasebnega ključa, povezanega z javnim ključem, Groverjev algoritem pa je sposoben ogroziti kriptografsko zgoščevanje učinkoviteje kot trenutni računalniki.

Kdaj se bodo pojavili kvantni računalniki, ki razbijajo šifriranje?

Sprehodimo se skozi nekaj najnovejših poskusov in poglejmo, kako hitro potekajo raziskave. Prvi pravi kvantni računalnik je še daleč, vendar to ne preprečuje globalni rasi, da bi dosegla "kvantno premoč". Za Ayala Itzkovitza, upravljavca v kvantno osredotočenem skladu VC, »če pred tremi leti nismo vedeli, ali je sploh mogoče zgraditi tak računalnik, zdaj že vemo, da bodo obstajali kvantni računalniki, ki bodo lahko narediti nekaj drugačnega od klasičnih računalnikov.«

En dogodek, za katerega so verjetno že vsi slišali, je bil Googlov »eksperiment kvantne premoči« leta 2019 z uporabo naprave s 54 kubiti. Leta 2021 je Kitajska univerza za znanost in tehnologijo rešil bolj zapleten izračun z uporabo 56 kubitov, kasneje pa dosegel 60 kubitov. Njegov cilj je bil izvesti izračun, ki ne vključuje Shorovega algoritma, ki bi enako pokazal kvantno pospešitev v primerjavi s klasičnim računalništvom.

Po definiciji ti poskusi ne kažejo napredka pri razbijanju kriptografije, ker so bili zasnovani tako, da bi se izognili velikosti in kompleksnosti izvajanja kvantne faktorizacije celih števil. Vendar pa kažejo, da vgradnja več kubitov v kvantni računalnik ni več težka, saj so na voljo različne strojne rešitve, Googlovi kubiti čipa 'Sycamore' se bistveno razlikujejo od fotonov USTC. Naslednji bistveni korak pri pridobivanju računalnika, ki zlomi šifriranje, se na splošno šteje za izgradnjo računalništva, odpornega na napake, in kubitov za popravljanje napak.

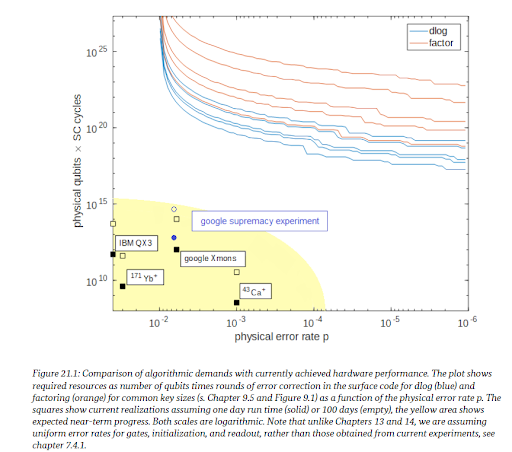

Stanje razvoja kvantnega računalnika BSI [1] prikazuje, kako daleč od razbitja 160-bitnega diskretnega logaritma (najnižja modra črta na naslednji sliki) so trenutni kvantni računalniki. Abscisa prikazuje, kako zmanjšanje stopnje napak s čistimi izboljšavami strojne opreme ali računalništvom, odpornim na napake, pomaga doseči takšne ravni računalništva brez dramatičnega povečanja števila razpoložljivih kubitov (os y).

Implementacija Shorovega algoritma na razširljiv način zahteva izračun, odporen na napake, na nekaj tisoč logičnih kubitih: najmanj 2124 kubitov, da bi prebili 256-bitno eliptično krivuljo, kot je bitcoin secp256k1, iz Izboljšana kvantna vezja za diskretne logaritme eliptične krivulje[7]. 'Logični' kubit v takem sistemu je sestavljen iz več kubitov, zasnovanih tako, da delujejo kot različica enega samega kubita s popravljenimi napakami.

Tisoč logičnih kubitov se v grobem prevede v več milijonov kubitov, ki pokrivajo velikost nogometnega igrišča. Praktična predstavitev takšnega računanja, odpornega na napake, je bila nedavno izvedena v Nadzor nad napako popravljenim qubitom, odporen na napake[2], kjer je en sam logični kubit, katerega verjetnost napake je manjša kot pri kubitih, iz katerih je sestavljen. Pričakuje se, da bo izboljšanje tega področja hitro sledilo, saj bo postalo središče pozornosti.

Napredek v tej smeri se bo neposredno prevedel v konkretno grožnjo kriptografiji z javnimi ključi. Nazadnje, druga možnost za hiter napredek lahko izhaja iz izključno algoritemskih izboljšav ali odkritij samo strojne opreme. Stanje razvoja kvantnega računalnika BSI[1] pojasnjuje: »Lahko pride do motečih odkritij, ki bi dramatično spremenila [trenutno stanje znanja], pri čemer so glavna odkritja kriptografski algoritmi, ki jih je mogoče zagnati na kratkoročnih strojih brez odprave napak, ali dramatični preboji v stopnji napak nekaterih platform." Z drugimi besedami, ne gre samo za težavo, da bi lahko zgradili velike računalnike z veliko kubiti (pravzaprav zanesljiva izgradnja več kubitov ni glavni poudarek, temveč računalništvo, odporno na napake), ampak tudi algoritemsko in po možnosti raziskavo materiala eno.

Ko smo pisali ta članek, je IBM objavil rezultate o 127-qubitnem čipu s stopnjo napake 0.001 in načrtuje izdajo 433-qubitnega čipa naslednje leto in 1121-qubitnega čipa leta 2023.

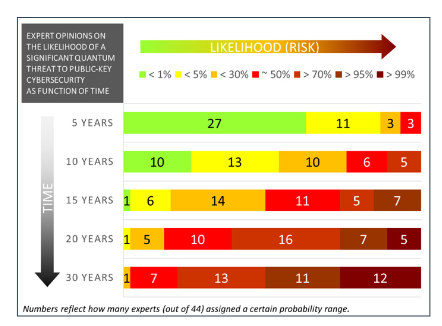

Skratka, težko je napovedati, kako hitro bo kvantni računalnik zaživel. Kljub temu se lahko o zadevi zanesemo na strokovno mnenje: Okvir za ocenjevanje virov za kvantne napade na kriptografske funkcije – nedavni razvoj[3] in Anketa strokovnjakov o kvantnem tveganju[4] kažejo, da se številni strokovnjaki strinjajo, da bi morali imeti v 15 do 20 letih na voljo kvantni računalnik.

Citiranje Okvir za ocenjevanje virov za kvantne napade na kriptografske funkcije – nedavni razvoj [3] kot povzetek:

»Shorov algoritem popolnoma pokvari trenutno uporabljene sheme javnih ključev, kot sta RSA in ECC. Nasprotno pa so varnostni parametri simetričnih metod in zgoščevalnih funkcij zmanjšani za največ dvakrat z znanimi napadi – z iskanji »surove sile« z uporabo Groverjevega iskalnega algoritma. Vsi ti algoritmi zahtevajo obsežne kvantne stroje, odporne na napake, ki še niso na voljo. Večina strokovne javnosti se strinja, da bodo verjetno postali realnost v 10 do 20 letih.«

Zdaj, ko smo preučili, zakaj bi lahko kvantni algoritmi škodovali kriptografiji, analizirajmo znatna tveganja, povezana s področji kripto in Web3.

Quantum: Kakšna so tveganja za kriptovalute?

Primer bitcoina:

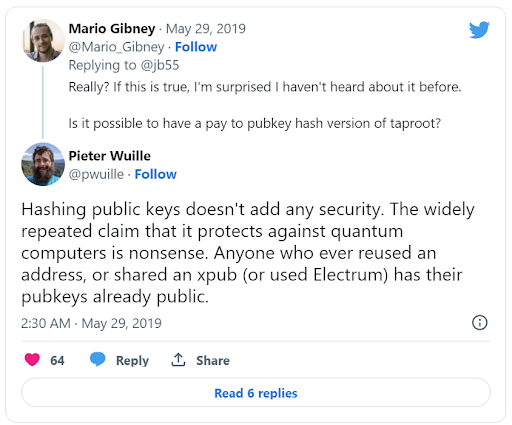

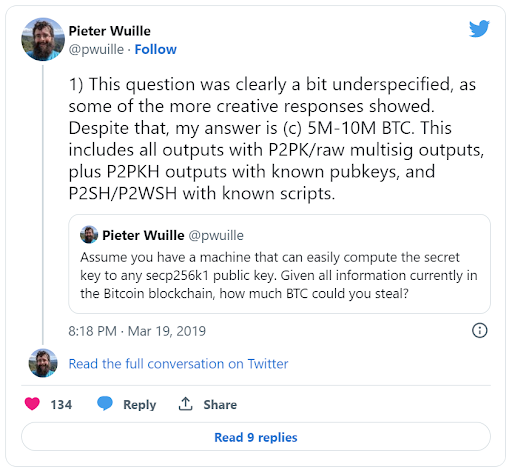

Začnimo z analizo Pietra Wuilleja o problemu Bitcoina, ki včasih velja za "kvantno varnega", ker so naslovi hash javnih ključev in jih tako ne razkrije.

Nezmožnost zloma zasebnega ključa Bitcoin na podlagi predpostavke, da zgoščene vrednosti onemogočajo, je prav tako odvisna od tega, da javnega ključa nikoli ne razkrijete, ne glede na sredstva, kar je že napačno za številne račune.

V zvezi z drugo temo Pieter Wuille poda idejo o vplivu kraje približno 37 % izpostavljenih sredstev (takrat). Bitcoin bi verjetno tankal, in tudi neizpostavljen, vsi drugi tudi izgubijo.

Ključna točka tukaj je omemba, da bo napredek pri izgradnji kvantnega računalnika inkrementalno: milijarde dolarjev se javno vlaga v to področje in vsaka izboljšava odmeva po vsem svetu, kot je pokazal Googlov poskus kvantne premoči.

To pomeni, da bo končanje z ogroženimi sredstvi trajalo nekaj časa, alternativne rešitve pa je mogoče pravilno določiti. Lahko si predstavljamo vzpostavitev razcepa verige z uporabo postkvantnih kriptografskih algoritmov za podpisovanje in omogočanje ljudem, da prenesejo svoja sredstva v to novo verigo iz stare, ko se zdi, da je novica o razmeroma močnem kvantnem računalniku neizbežna.

Primer Ethereum:

Primer Ethereuma je zanimiv, saj ETH 2.0 vključuje rezervni načrt za katastrofalno napako v EIP-2333.

V primeru zloma podpisov BLS ETH2, kar bi se zgodilo istočasno kot ECDSA, ker sta oba enako ranljiva pred Shorjevim algoritmom, bo izveden hard fork verige blokov, preden se sumi, da je algoritem ogrožen. Nato uporabniki razkrijejo predpodobo svojega ključa, ki jo lahko posedujejo le zakoniti lastniki. To izključuje ključe, pridobljene z zlomom podpisa BLS. S to predsliko podpišejo določeno transakcijo, ki jim omogoča, da se premaknejo na hard fork in uporabijo nove postkvantne algoritme.

To še ni prehod na postkvantno verigo, vendar zagotavlja loputo za izhod v sili. Še nekaj informacij tukaj.

Postkvantni podpisi:

Nekaj stvari bi bilo mogoče izboljšati v zvezi s prehodom na shemo postkvantnega podpisa za uporabo v kriptovaluti. Trenutni finalisti NIST imajo precej velike zahteve po pomnilniku. Če velikost podpisa ni neprimerno večja od velikosti ECDSA, velikost javnega ključa poveča velikost blokov in s tem povezane pristojbine.

| Ime kandidata | Velikosti |

| Rainbow | 58.3 kB |

| Dilitij | 3.5 kB |

| Falcon | 1.5 kB |

| GeMSS | 352 kB |

| Piknik | 12 kB |

| SFINKE+ | 7 kB |

Algoritem Falcon je bil zasnovan za zmanjšanje velikosti javnega ključa in podpisa. Vendar je njegovih 1563 bajtov še vedno daleč od 65 bajtov, ki jih trenutno dosega ECDSA.

Kriptografske tehnike lahko zmanjšajo velikost blokov, kot je združevanje več podpisov skupaj. Ta [večpodpisna shema](https://eprint.iacr.org/2020/520) za podpis GeMSS naredi prav to in zmanjša stroške shranjevanja na podpis na nekaj sprejemljivega, kljub veliki enkratni pristojbini za podpis GeMSS .

Grožnje kriptografski strojni opremi:

Velikosti podpisov vplivajo tudi na denarnice strojne opreme, kjer je pomnilnik zelo omejen: Ledger Nano S ima na voljo 320 KB pomnilnika Flash in samo 10 kilobajtov RAM-a. Če bi nenadoma morali uporabiti podpise Rainbow, generiranje javnega ključa na izvorni način ne bi bilo izvedljivo.

Ker pa je težava prizadela celotno kriptografsko skupnost, vključno z bančništvom, telekomunikacijami in industrijo identitete, ki predstavljajo večino trga za varne čipe, pričakujemo, da se bo strojna oprema hitro prilagodila potrebi po postkvantnem algoritmu- prijazno strojno opremo in pravočasno odstranite ta pomnilnik (ali včasih zmogljivost).

Posledice teh zlomov so propad sedanjega bančnega sistema, telekomunikacij in sistemov identitete, kot so potni listi. Kaj storiti ob tako apokaliptični prihodnosti? Ne bojte se, ali malo, saj so kriptografi to pokrili.

Ali obstaja zdravilo, doktor?

Medtem ko bi naši sedanji računalniki potrebovali tisoče let, da razbijejo kriptografijo javnih ključev, bi popolnoma razviti kvantni računalniki to storili v minutah ali urah. Za boj proti tej grožnji in zagotavljanje varnosti naših prihodnjih finančnih transakcij in spletnih komunikacij bodo neizogibno potrebni standardi »kvantne varnosti«.

Delo že poteka v zvezi s tem, kar se običajno imenuje "postkvantna kriptografija" to bi mogoče biti "združljiv z današnjimi računalniki, vendar bo tudi v prihodnosti sposoben upreti se napadalcem iz kvantnih računalnikov." Postkvantna kriptografija prinaša algoritme in matematične standarde na naslednjo raven, hkrati pa omogoča združljivost s trenutnimi računalniki.

O tekmovanje NIST za to priložnost ustvarjeno že doseglo tretji krog in pripravilo seznam potencialnih kandidatov za standardizacijo. The Konferenca o postkvantni varnosti je bil uveden že leta 2006 za preučevanje kriptografskih primitivov, ki bi se uprli znanim kvantnim napadom.

Temelji te raziskave izhajajo iz opozoril strokovnjakov, da so šifrirani podatki že v nevarnosti, da bodo ogroženi, saj naj bi se prvi praktični kvantni računalniki pojavili v naslednjih 15 letih.

Ta vrsta napada je znana kot »hard data now, attack later«, kjer velika organizacija shrani šifrirane informacije od drugih strank, ki jih želi zlomiti, in čaka, dokler ji dovolj zmogljiv kvantni računalnik to ne omogoči. To je na primer ista skrb tega članka, "ZDA so zaskrbljene, da hekerji danes kradejo podatke, tako da jih lahko kvantni računalniki vdrejo čez desetletje“, ne pove pa, kaj bi akterji na državni ravni morda počeli v istem duhu. Na voljo imajo veliko več virov in prostora za shranjevanje.

Sklepne misli

Natančno hitrost, s katero bodo šifrirane komunikacije postale ranljive za kvantne raziskave, je še vedno težko določiti.

Ena stvar je gotova: čeprav je kvantno računalništvo zelo napredovalo, smo še daleč od tega, da bi imeli zmožnosti razbijanja kriptografije s temi stroji. Verjetnost nenadnega preboja, ki bi povzročil zasnovo takšnega računalnika, je minimalna, kar nam daje čas, da se pripravimo na njegov prihod. Če bi se to zgodilo čez noč, bi bile posledice katastrofalne in ne bi vplivale samo na kriptovalute, temveč na širok spekter sektorjev.

Na srečo so rešitve, vključno s postkvantno kriptografijo, na voljo za obravnavo grožnje, vendar kripto industrija še ni videla nujnosti vlaganja v te ukrepe.

Trg kriptovalut mora pozorno spremljati kvantni razvoj. Kar zadeva strojno opremo, ni razloga za skrb, saj pričakujemo razvoj novih varnih elementov, ki bodo zadovoljili povpraševanje. Bistvenega pomena je, da smo na tekočem z najnovejšimi napredki v stranskih kanalih in različicah teh algoritmov, odpornih na napake, da bi zagotovili zanesljivo izvedbo za naše uporabnike.

Reference:

[1]: Stanje razvoja kvantnega računalnika BSI

[2]: Nadzor nad napako popravljenim qubitom, odporen na napake

[3]: Okvir za ocenjevanje virov za kvantne napade na kriptografske funkcije – nedavni razvoj

[4]: Anketa strokovnjakov o kvantnem tveganju

[5]: Poleg kvadratnih pospeškov v kvantnih napadih na simetrične sheme

[6]: Učinkovit algoritem iskanja kvantnih kolizij in posledice za simetrično kriptografijo

[7]: Izboljšana kvantna vezja za diskretne logaritme eliptične krivulje

- Distribucija vsebine in PR s pomočjo SEO. Okrepite se še danes.

- Platoblockchain. Web3 Metaverse Intelligence. Razširjeno znanje. Dostopite tukaj.

- vir: https://www.ledger.com/blog/should-crypto-fear-quantum-computing

- 1

- 10

- 15 let

- 1994

- 1996

- 20 let

- 2019

- 2021

- 2023

- 7

- a

- Sposobna

- O meni

- sprejemljiv

- dostopen

- računi

- natančno

- akterji

- dejansko

- prilagodijo

- Naslov

- naslovi

- napredovanje

- napredek

- vplivajo

- po

- proti

- združevanje

- algoritem

- algoritmični

- algoritmi

- vsi

- Dovoli

- omogoča

- že

- alternativa

- Čeprav

- Analiza

- analizirati

- in

- Še ena

- pričakujte

- Prihod

- članek

- povezan

- predpostavka

- napad

- Napadi

- pozornosti

- Na voljo

- nazaj

- backup

- Bančništvo

- bančni sistem

- temeljijo

- ker

- postanejo

- pred

- počutje

- Boljše

- Big

- velika tehnologija

- milijardah

- Bit

- Bitcoin

- Block

- blockchain

- Modra

- Break

- Breaking

- odmori

- preboj

- preboji

- Prinaša

- Broken

- izgradnjo

- Building

- se imenuje

- kandidati

- Zmogljivosti

- lahko

- previdno

- primeru

- katastrofalno

- Vzrok

- verige

- spremenite

- čip

- čipi

- klasična

- tesno

- Koda

- kombinacija

- kako

- pogosto

- Communications

- skupnost

- združljivost

- popolnoma

- kompleksna

- kompleksnost

- sestavljajo

- Ogroženo

- ogrozili

- računanje

- računska moč

- računalnik

- Računalništvo

- računalniki

- računalništvo

- računalniška moč

- Skrb

- povezane

- Posledice

- šteje

- se nadaljuje

- kontrast

- nadzor

- strošek

- bi

- Števec

- zajeti

- kritje

- tresk

- ustvarjajo

- ustvaril

- Crossroads

- ključnega pomena

- kripto

- Kripto Strah

- Kripto industrija

- cryptocurrencies

- cryptocurrency

- Industrija kriptovalut

- trg kripto valute

- kriptografijo

- kriptografija

- pozdravi

- Trenutna

- Trenutno stanje

- Trenutno

- krivulja

- vrhunsko

- vsak dan

- nevarnosti

- datum

- obdelava podatkov

- Povpraševanje

- izkazati

- Odvisno

- razporejeni

- Oblikovanje

- zasnovan

- Kljub

- Ugotovite,

- razvili

- Razvoj

- razvoju

- naprava

- drugačen

- težko

- števk

- smer

- neposredno

- katastrofalno

- Razkritje

- moteče

- Zdravnik

- Ne

- tem

- dolarjev

- podvojila

- padca

- dramatično

- dramatično

- lažje

- učinkovite

- učinkovito

- elementi

- Elipsasta

- e-pošta

- omogoča

- šifriran

- šifriranje

- dovolj

- zagotovitev

- Celotna

- enako

- Napaka

- Bistvo

- ETH

- Et 2.0

- ethereum

- Tudi

- Event

- vsi

- vse

- Primer

- pričakovati

- Pričakuje

- poskus

- strokovnjak

- Strokovnjaki

- Pojasni

- izpostavljena

- Obraz

- Napaka

- FAST

- strah

- izvedljivo

- pristojbina

- pristojbine

- Nekaj

- Polje

- Področja

- Finalisti

- finančna

- prva

- Flash

- Osredotočite

- sledi

- po

- vilice

- Obrazci

- je pokazala,

- Fundacija

- Temelji

- Okvirni

- iz

- polno

- v celoti

- funkcije

- Sklad

- temeljna

- v osnovi

- Skladi

- Prihodnost

- Prehod

- splošno

- ustvarjajo

- pridobivanje

- daje

- Giving

- Globalno

- Cilj

- dogaja

- Googlova

- skupina

- Grover

- hekerji

- se zgodi

- Trdi

- trde vilice

- strojna oprema

- Strojna denarnica

- škodljiva

- hash

- mešanje

- ob

- Slišal

- Pomaga

- tukaj

- zelo

- držite

- drži

- URE

- Kako

- Vendar

- HTML

- HTTPS

- IBM

- Ideja

- identiteta

- slika

- neizmerno

- vpliv

- izvajati

- Izvajanje

- posledice

- implicirano

- nemogoče

- izboljšalo

- Izboljšanje

- Izboljšave

- in

- V drugi

- vključuje

- Vključno

- Poveča

- Industrija

- neizogibno

- Podatki

- Namesto

- Zanimivo

- investirali

- vlaganjem

- izdajanje

- IT

- Ključne

- tipke

- Otrok

- Vedite

- znanje

- znano

- Pokrajina

- velika

- obsežne

- večja

- Zadnji

- začela

- Ledger

- Ledger Nano

- Ledger Nano S

- dolžina

- Stopnja

- ravni

- življenje

- Verjeten

- omejitve

- vrstica

- Seznam

- malo

- logično

- več

- Izgubi

- Sklop

- stroj

- Stroji

- je

- Glavne

- velika

- Večina

- Znamka

- Izdelava

- upravljanje

- vodilni partner

- manipuliranje

- več

- Tržna

- Material

- matematični

- Matter

- max širine

- pomeni

- ukrepe

- mehanska

- Srečati

- Spomin

- Merit

- Metode

- morda

- milijonov

- minimalna

- minimalna

- Minute

- monitor

- več

- učinkovitejše

- Najbolj

- premikanje

- Glasba

- Imenovan

- nano

- materni

- Narava

- Nimate

- Novo

- novice

- Naslednja

- nst

- opozoriti

- Številka

- številke

- priložnost

- Staro

- ONE

- na spletu

- deluje

- operacije

- Mnenje

- Da

- Organizacija

- Ostalo

- čez noč

- Lastniki

- parametri

- del

- Stranke

- partner

- ljudje

- zaznati

- Izvedite

- performance

- izvajati

- perspektiva

- Peter

- peter šor

- Fotoni

- fizično

- Fizika

- kos

- Načrt

- načrti

- Platforme

- platon

- Platonova podatkovna inteligenca

- PlatoData

- Predvajaj

- Točka

- Anketa

- možnost

- mogoče

- potencial

- moč

- močan

- Praktično

- napovedati

- Pripravimo

- preprečiti

- zasebna

- zasebni ključ

- verjetno

- problem

- Težave

- Postopek

- obravnavati

- Proizvedeno

- Napredek

- Dokazilo o delu

- zagotavljajo

- zagotavlja

- javnega

- javni ključ

- javni ključi

- javno

- objavljeno

- izključno

- dal

- Postavlja

- Kvantna

- kvantni algoritmi

- Kvantni računalnik

- kvantni računalniki

- kvantno računalništvo

- kvantne raziskave

- Kvantna premoč

- qubit

- qubits

- vprašanja

- hitro

- Dirka

- dvigniti

- RAM

- območje

- hitro

- Oceniti

- dosežejo

- dosegel

- Doseže

- dosegli

- pravo

- resnični svet

- Reality

- nedavno

- Pred kratkim

- zmanjša

- Zmanjšana

- zmanjšuje

- zmanjšanje

- besedilu

- o

- pozdrav

- zanesljiv

- ostanki

- odstrani

- zahteva

- Zahteve

- zahteva

- Raziskave

- raziskovalci

- Odpornost

- resonira

- vir

- viri

- rezultat

- Rezultati

- razkrivajo

- Revolucioniranje

- Richard

- Tveganje

- tveganja

- grobo

- krog

- RSA

- Pravilo

- Run

- Je dejal

- Enako

- razširljive

- skaliranje

- shema

- sheme

- Znanost

- Znanost in tehnologija

- Iskalnik

- iskanje

- Sektorji

- zavarovanje

- varnost

- Zdi se,

- pošiljanja

- nastavitev

- več

- delitev

- Krajši

- shouldnt

- Prikaži

- Razstave

- podpisati

- Podpisi

- pomemben

- podpis

- Simulacija

- saj

- sam

- Velikosti

- velikosti

- So

- Soccer

- rešitve

- SOLVE

- Reševanje

- nekaj

- Nekaj

- specifična

- hitrost

- standardi

- stojala

- Začetek

- Država

- Status

- bivanje

- Stem

- Korak

- Še vedno

- ukradeno

- shranjevanje

- trgovine

- Boj

- študija

- precejšen

- taka

- nenadoma

- POVZETEK

- Preklop

- sistem

- sistemi

- Bodite

- tech

- tehnike

- Tehnologija

- telekomunikacije

- telekomunikacije

- O

- njihove

- Teoretični

- stvar

- stvari

- tretja

- mislil

- tisoče

- Grožnja

- 3

- skozi

- čas

- do

- danes

- današnje

- skupaj

- proti

- proti

- tradicionalna

- transakcija

- Transakcije

- prenos

- prevesti

- odkrijte

- V teku

- Vesolje

- neprimerljivo

- nujnost

- us

- uporaba

- Uporabniki

- Vrednote

- Popravljeno

- VC

- različica

- Video posnetki

- ključnega pomena

- Ranljivi

- Denarnice

- gledanju

- Web3

- Kaj

- Kaj je

- ki

- medtem

- celoti

- široka

- Širok spekter

- bo

- v

- brez

- besede

- delo

- svet

- svetu

- po vsem svetu

- Skrbi

- bi

- pisanje

- Napačen

- leto

- let

- Vi

- zefirnet

- nič