Čas branja: 6 min

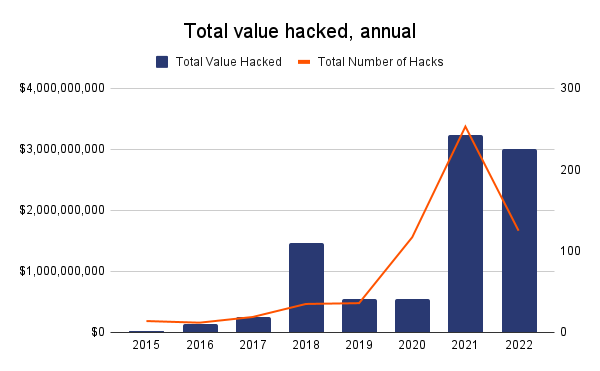

Vdrlo v kripto sredstva leta 2022 bo verjetno preseglo 2021 milijarde dolarjev ukradenih sredstev iz leta 3.2, navaja podjetje za kripto varnost Chainalysis.

Vir slike: Chainalysis.

Kršitve varnosti in izkoriščanje kode so središče zanimanja napadalcev, ki poskušajo ukrasti kriptovaluto. Da ne omenjam, da so protokoli DeFi neustavljive tarče za napade.

Zlasti v letu 2022 navzkrižni mostovi pripravljajo oder za najnovejši trend vdorov, ki letos predstavljajo 64 % tatvin sredstev.

Oglejmo si, kaj je šlo narobe za največjimi vdori v kripto v letu 2022, in preizkusimo, kako pristopiti k varnosti web3.

Razkrivamo največje heke v letu 2022

Axie Infinity Ronin Bridge

Ukradena sredstva: $62,40,00,000

Datum: 23. marec'22

Omrežje Ronin je delovalo na modelu Proof-of-Authority z devetimi potrjevalnimi vozlišči. Od devetih mora pet vozlišč odobriti prenos transakcij v mostu. Štiri potrjevalna vozlišča so notranji člani ekipe Sky Mavis in potrebuje le še en podpis za potrditev transakcije.

Pri podvigu Ronin je hekerju uspelo pridobiti dostop do petega validatorskega vozlišča z uporabo vozlišča RPC. Vozlišče RPC brez plina je bilo ustanovljeno leto prej, da bi zmanjšali stroške za uporabnike med velikim omrežnim prometom.

Tako je heker izvedel dvige v dveh transakcijah z vključitvijo vozlišč. 173,600ETH je odteklo v prvi transakciji in 25.5 milijona USDC v drugi iz premostitvene pogodbe Ronin. Največjo krajo sredstev v zgodovini kriptovalut so odkrili šele šest dni kasneje, ko je prišlo do vdora.

Most BNB

Ukradena sredstva: $58,60,00,000

Datum: 6. oktober'22

Most BNB povezuje staro verigo Binance Beacon in verigo Binance Smart. Heker je izkoristil ranljivost in uspel skovati dve seriji po 1 milijon BNB – skupaj 2 milijona BNB v vrednosti približno 586 milijonov dolarjev v času vdora.

Tukaj je zaplet napada.

Napadalec je pokazal lažne dokaze za depozite v verigi Binance Beacon. Most Binance je uporabil ranljivo preverjanje IAVL, da bi preveril dokaze, ki jih je hekerju uspelo ponarediti, in nadaljeval z umikom.

Heker je nato sredstva preusmeril v svojo denarnico tako, da jih je položil na protokol Venus, posojilno platformo BSC, kot zavarovanje, namesto da bi neposredno dal BNB.

Wormhole

Ukradena sredstva: $32,60,00,000

Datum: 2. februar'22

Wormhole, most med Ethereumom in Solano, je zaradi izkoriščanja kode utrpel izgubo 120,000 zavitih etrov, kar je takrat znašalo 321 milijonov dolarjev.

Vdor se je zgodil v Solani z manipulacijo mostu z informacijami, ki kažejo, da je v verigi Ethereum predloženih 120k ETH. Posledično bi lahko heker iz Solane skoval protivrednost 120k v wETH.

Napadalec je uporabil 'SignatureSet' prejšnje transakcije, da bi oviral mehanizem preverjanja mostu Wormhole in izkoristil funkcijo 'Verify-signatures' v glavni pogodbi mostu. Neskladja v 'solana_program::sysvar::instructions' in 'solana_program' je uporabnik izkoristil za preverjanje naslova, ki je vseboval samo 0.1 ETH.

Po tem in prek poznejšega izkoriščanja kode je heker goljufivo skoval 120k whETH na Solani.

Nomadski most

Ukradena sredstva: $19,00,00,000

Datum: 1. avgust'22

Nomad bridge je doživel usoden udarec, saj je postal sočna tarča za vsakogar, ki se je pridružil četi hekerjev.

Med rutinsko nadgradnjo mostu je bila pogodba o replici inicializirana z napako v kodiranju, ki je resno vplivala na sredstva. V pogodbi je bil naslov 0x00 nastavljen kot zaupanja vreden koren, kar je pomenilo, da so bila vsa sporočila privzeto veljavna.

Izkoriščanje transakcije hekerju ni uspelo v prvem poskusu. Vendar pa so naslednji hekerji kopirali naslov Tx, ki so neposredno poklicali funkcijo process(), saj je veljavnost označena kot "dokazana".

Nadgradnja je prebrala vrednost »sporočil« 0 (neveljavno) kot 0x00 in je tako opravila preverjanje kot »preverjeno«. To je pomenilo, da je bila katera koli funkcija process() posredovana kot veljavna.

Tako so hekerji lahko oprali sredstva tako, da so kopirali/prilepili isto funkcijo process() in prejšnji naslov izkoriščevalca zamenjali s svojim.

Ta kaos je povzročil odtekanje 190 milijonov $ likvidnosti iz protokola mostu.

Beanstalk

Ukradena sredstva: $18,10,00,000

Datum: 17. april'22

To je bil v bistvu napad na upravljanje, zaradi katerega je heker pridobil 181 milijonov dolarjev.

Heker je lahko vzel hitro posojilo, ki je zadostovalo za glasovanje in potisnilo zlonameren predlog.

Potek napada je naslednji.

Napadalci so pridobili glasovalno moč z najetjem hitrega posojila in takoj ukrepali, da bi izvršili nujni zlonamerni predlog upravljanja. V prid napadu je šlo odsotnost zamude pri izvedbi predloga.

Heker je podal dva predloga. Prvi je prenos sredstev v pogodbi nase, naslednji predlog pa je prenos $BEAN v vrednosti $250 na naslov za donacije v Ukrajini.

Ukradena sredstva je nato porabila za poplačilo posojila preostalo usmerila v Tornado gotovina.

wintermute

Ukradena sredstva: $16,23,00,000

Datum: 20. september'22

Kompromis vroče denarnice je povzročil 160 milijonov dolarjev izgube za Wintermute.

Orodje za kletvice, uporabljeno za ustvarjanje nečimrnih naslovov, je imelo ranljivost. Wintermuteova vroča denarnica in pogodba o trezorju DeFi sta imela oba naslova po navadi. Slabost orodja Profanity je pripeljala do ogrožanja zasebnih ključev vroče denarnice, čemur je sledila kraja sredstev.

Trgi manga

Ukradena sredstva: $11,50,00,000

Datum: 11. oktober'22

Trgi Mango so padli zaradi napada na manipulacijo cen in izgubili devetmestno številko na poti.

Kako se je to zgodilo?

Napadalec je položil več kot 5 milijonov dolarjev na Mango Markets in trgoval z drugega računa proti svojemu položaju. To je povzročilo velik skok cen žetonov MNGO z 0.03 USD na 0.91 USD.

Napadalec je nato svoj položaj uporabil kot zavarovanje in črpal sredstva iz likvidnostnih skladov. Na kratko, manipuliranje in črpanje cene žetona je privedlo do propada protokola.

Harmony Bridge

Ukradena sredstva: $10,00,00,000

Datum: 23. junij'22

Harmony bridge je padel zaradi ogroženosti zasebnega ključa, čemur je sledila izguba v višini 100 milijonov USD. Sledimo toku napada.

Harmony bridge je za posredovanje transakcij uporabil 2 od 5 naslovov multisig. Napadalec je uspel pridobiti nadzor nad temi naslovi z ogrožanjem zasebnih ključev. Po prevzemu nadzora nad dvema naslovoma je hekerju uspelo izvesti transakcijo, ki je izčrpala 100 milijonov dolarjev.

Fei Rari

Ukradena sredstva: $8,00,00,000

Datum: 1. maj'22

Rari uporablja sestavljeno fork kodo, ki ne sledi vzorcu preverjanje-učinek-interakcija. Če vzorca ne preverite, pride do napadov ponovnega vstopa.

V tem vzorcu ponovnega vstopa se je napadalec poigraval s kodo z uporabo 'call.value' in 'exitMarket' funkcije. Napadalec je vzel hitro posojilo, da bi si izposodil ETH, in znova vstopil skozi 'call.value' in poklical 'exitMarket' za dvig sredstev, danih kot zavarovanje.

Tako je heker dobil sredstva, najeta prek hitrega posojila, zadržal pa je zavarovanje, dano za izposojo.

Qubit Finance

Ukradena sredstva: $8,00,00,000

Datum: 28. januar'22

Qubit omogoča zaklepanje sredstev v Ethereumu in izposojo ekvivalenta na BSC. pogodba'tokenAddress.safeTransferFrom()' funkcija je bila izkoriščena v vdoru v Qubit.

Hekerju je omogočil izposojo 77,162 qXETH od BSC, ne da bi nakazal ETH na Ethereum. In potem, ko ga je uporabil kot zavarovanje za izposojo WETH, BTC-B, stabilnih kovancev USD itd., je heker ustvaril ~80 milijonov $ dobička.

Kako igrati pametno z varnostjo Web3?

TVL v DeFi je leta 303 dosegel najvišjo vrednost vseh časov, in sicer 2021 milijone USD. Toda nenehno naraščajoče izkoriščanja v prostoru DeFi povzročajo padec vrednosti TVL v letu 2022. To pošilja opozorilo, da je treba varnost Web3 jemati resno.

Največja kraja protokolov DeFi je bila posledica napačne kode. Na srečo lahko strožji pristop k testiranju kode pred uvedbo v veliki meri omeji te vrste napadov.

S številnimi novimi projekti, ki se gradijo v prostoru web3, QuillAudits nameravajo zagotoviti maksimalno varnost za projekt in delati v najboljšem interesu za zaščito in krepitev web3 kot celote. Na ta način smo uspešno zavarovali približno 700+ projektov Web3 in še naprej širimo obseg zaščite prostora Web3 s široko paleto ponudb storitev.

11 Ogledov

- Bitcoin

- blockchain

- skladnost z verigo blokov

- konferenca blockchain

- coinbase

- coingenius

- Soglasje

- kripto konferenca

- kripto rudarstvo

- cryptocurrency

- Decentralizirano

- Defi

- Digitalna sredstva

- ethereum

- strojno učenje

- nezamenljiv žeton

- platon

- platon ai

- Platonova podatkovna inteligenca

- Platoblockchain

- PlatoData

- platogaming

- poligon

- dokazilo o vložku

- Quillhash

- trending

- W3

- web3 vdori

- zefirnet