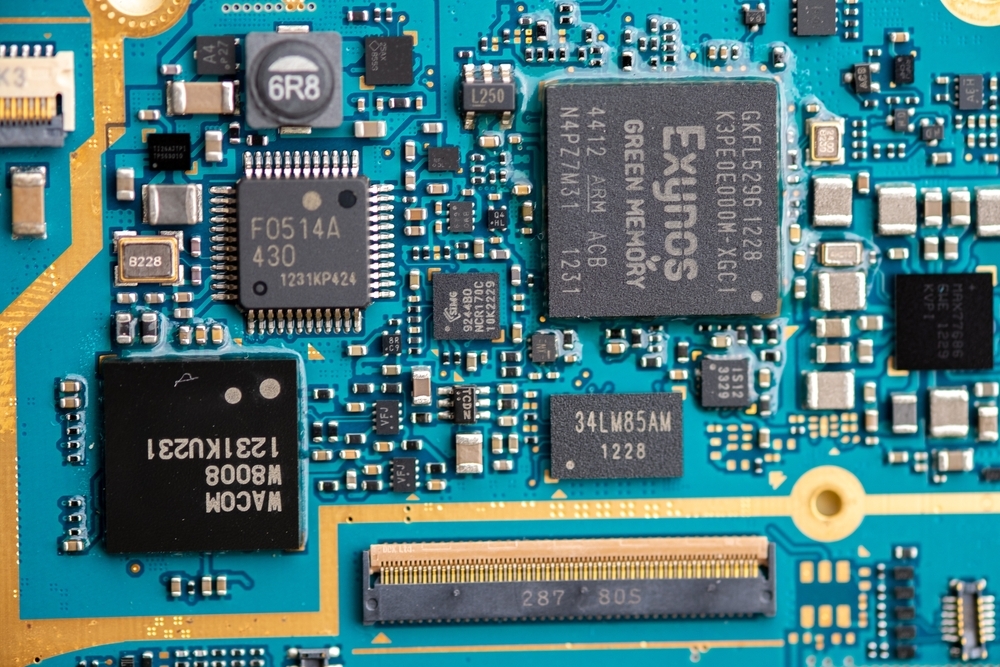

Na novo razkrit niz ranljivosti v naborih čipov Samsung je milijone uporabnikov mobilnih telefonov Android izpostavil morebitnim napadom z izvajanjem oddaljene kode (RCE), dokler proizvajalci posameznih naprav ne dajo na voljo popravkov za pomanjkljivosti.

Do takrat je najboljša stava za uporabnike, ki se želijo zaščititi pred grožnjo, da izklopijo Wi-Fi klice in nastavitve Voice-over-LTE na svojih napravah, menijo raziskovalci iz Googlovega projekta Zero, ki so odkrili pomanjkljivosti.

V objavi na spletnem dnevniku prejšnji teden so raziskovalci povedali, da so Samsungu poročali o kar 18 ranljivostih v naborih čipov podjetja Exynos, ki se uporabljajo v več modelih mobilnih telefonov Samsung, Vivo in Google. Prizadete naprave vključujejo Samsung Galaxy S22, M33, M13, M12, A71 in A53, Vivo S16, S15, S6, X70, X60 in X30 ter Googlovi seriji naprav Pixel 6 in Pixel 7.

Uporabniki Androida se soočajo s popolnim kompromisom

Štiri ranljivosti v naborih čipov Samsung Exynos omogočajo napadalcem, da popolnoma ogrozijo prizadeto napravo, pri čemer ni potrebna nobena interakcija uporabnika in od napadalca zahteva, da pozna samo telefonsko številko žrtve, je zapisal raziskovalec groženj Project Zero Tim Willis.

»Testi, ki jih je izvedel Project Zero, potrjujejo, da te štiri ranljivosti [CVE-2023-24033, CVE-2023-26496, CVE-2023-26497 in CVE-2023-26498] napadalcu omogočajo, na daljavo ogrozijo telefon na ravni osnovnega pasu,« je dejal Willis. "Z omejenimi dodatnimi raziskavami in razvojem verjamemo, da bi usposobljeni napadalci lahko hitro ustvarili operativno izkoriščanje za ogrožanje prizadetih naprav tiho in na daljavo."

Varnostni raziskovalec je prepoznal preostalih 14 ranljivosti v naborih čipov Samsung Exynos kot nekoliko manj resnih.

V izjavi, poslani po elektronski pošti, je Samsung dejal, da je identificiral šest ranljivosti, ki bi lahko vplivale na nekatere njegove naprave Galaxy. Družba je opisala šest pomanjkljivosti kot "resnih" in dejala, da so izdal popravke za pet izmed njih v marčevski varnostni posodobitvi. Samsung bo aprila izdal popravek za šesto napako. Podjetje se ni odzvalo na zahtevo Dark Reading, ki je iskala informacije o tem, ali bo izdalo popravke za vseh 18 ranljivosti, ki jih je razkril Google. Prav tako ni jasno, ali in kdaj bodo vse prizadete naprave Samsung Galaxy prejele posodobitve.

Willis je dejal, da so prizadete naprave Google Pixel že prejele popravek za eno od razkritih napak (CVE-2023-24033) s podjetjem Varnostna posodobitev marca 2023. Google ni takoj odgovoril na zahtevo Dark Reading za informacije o tem, kdaj bodo na voljo popravki za preostale ranljivosti. Tudi Vivo se ni takoj odzval na zahtevo Dark Reading, zato tudi načrti podjetja za odpravo ranljivosti ostajajo nejasni.

Težava s popravki za Android

V preteklosti so si proizvajalci naprav vzeli čas za obravnavo ranljivosti v ekosistemu Android. Torej, če je to kakršen koli znak, bi lahko uporabnike, ki jih prizadenejo ranljivosti v naboru čipov Samsung, čakalo še dolgo.

Novembra so raziskovalci Project Zero poročali o tem, kar so opisali a pomembna vrzel v obližih ki je posledica zamude med tem, ko postane popravek vdelane programske opreme za napravo Android na voljo, in ko ga prodajalec naprave dejansko da na voljo svojim uporabnikom. Kot primer so raziskovalci Project Zero opozorili na več ranljivosti, ki so jih odkrili v gonilniku ARM Mali GPU. Google je ARM poročal o ranljivostih junija in julija lani, nato pa je slednja julija in avgusta izdala popravke za pomanjkljivosti. Toda več kot tri mesece kasneje, novembra, ko je Google testiral prizadete naprave za ranljivost, so raziskovalci ugotovili, da je vsaka naprava še vedno ranljiva za težave.

"Najenostavnejši del je popraviti napake strojne opreme z novo programsko opremo," pravi Ted Miracco, izvršni direktor podjetja Approov. "Težje je prepričati proizvajalce, da posodobitve pošljejo končnim uporabnikom, in pridobiti končne uporabnike, da posodobijo svoje naprave," pravi. Na žalost mnogi uporabniki naborov čipov morda ne bodo hitro popravili naprav in uporabniki se verjetno večinoma ne zavedajo ranljivosti, pravi.

Ranljivosti, kot so tiste, ki jih je Project Zero odkril v naborih čipov Samsung, ne obstajajo le v ekosistemu Android, ampak tudi v ekosistemu iOS in kateri koli zapleteni dobavni verigi, ki vključuje tudi sofisticirano strojno in programsko opremo, nadaljuje Miracco. Izziv je skrajšati čas od odkrivanja napak do uvajanja rešitev na vse naprave.

»To je področje, kateremu mora ekosistem Android posvetiti veliko pozornosti, saj so posodobitve pri številnih proizvajalcih mobilnih naprav redke,« pravi. Podjetja bi lahko določila, da morajo uporabniki, ki v službo nosijo svoje naprave (BYOD), uporabljati naprave odobrenih dobaviteljev, ki imajo izkušnje s hitrim uvajanjem posodobitev, dodaja Miracco.

Krishna Vishnubhotla, podpredsednik produktne strategije pri Zimperiumu, pravi, da takšne ranljivosti poudarjajo potrebo, da podjetja ocenijo svoje mobilne varnostne strategije. »Smiselno je, da podjetja usmerjajo svoje zaposlene, kako ostati varni in če obstajajo nove zahteve za dostop do podjetja,« ugotavlja.

S toliko oproizvajalec originalne opreme (OEM) razdrobljenost v prostoru Android, bodo popravki morda na voljo šele po nekaj mesecih za vse odkrite ranljivosti. »Zato je pomembno, da podjetja vlagajo v varnost, ki lahko obvlada grožnje ničelnega dne in jo je mogoče posodobiti po zraku,« dodaja Vishnubhotta.

- Distribucija vsebine in PR s pomočjo SEO. Okrepite se še danes.

- Platoblockchain. Web3 Metaverse Intelligence. Razširjeno znanje. Dostopite tukaj.

- vir: https://www.darkreading.com/attacks-breaches/samsung-chipset-vulnerabilities-android-users-rce-attacks

- : je

- 2023

- 7

- a

- Sposobna

- dostop

- Po

- dejansko

- Dodatne

- naslavljanje

- Dodaja

- po

- proti

- AIR

- vsi

- že

- in

- Android

- odobren

- april

- SE

- OBMOČJE

- ARM

- AS

- At

- Napadi

- pozornosti

- Avgust

- Na voljo

- BE

- postane

- počutje

- Verjemite

- BEST

- Stavim

- med

- Blog

- prinašajo

- by

- kliče

- CAN

- ceo

- verige

- izziv

- Koda

- podjetje

- dokončanje

- popolnoma

- kompleksna

- Kompromis

- poteka

- Potrdi

- se nadaljuje

- bi

- ustvarjajo

- Temnomodra

- Temno branje

- zamuda

- uvajanja

- opisano

- Razvoj

- naprava

- naprave

- DID

- odkril

- voznik

- ekosistem

- bodisi

- Zaposleni

- Podjetje

- podjetja

- oprema

- oceniti

- Tudi vsak

- Primer

- izvedba

- Izkoristite

- izpostavljena

- Nekaj

- fiksna

- napaka

- napake

- za

- je pokazala,

- iz

- Galaxy

- vrzel

- pridobivanje

- Daj

- GPU

- vodi

- ročaj

- strojna oprema

- Imajo

- Označite

- Kako

- Kako

- HTML

- HTTPS

- identificirati

- takoj

- Pomembno

- in

- vključujejo

- indikacija

- individualna

- Podatki

- interakcije

- Invest

- iOS

- Izdala

- Vprašanja

- IT

- ITS

- jpg

- julij

- Vedite

- v veliki meri

- Zadnja

- kot

- Limited

- Long

- Sklop

- Znamka

- IZDELA

- Mandat

- Proizvajalec

- Proizvajalci

- več

- marec

- morda

- milijoni

- Mobilni

- mobilne naprave

- mobilni telefon

- mobile Security

- modeli

- mesecev

- več

- več

- Nimate

- potrebe

- Novo

- Opombe

- november

- Številka

- of

- on

- ONE

- odprite

- operativno

- lastne

- del

- preteklosti

- Patch

- Obliži

- telefon

- pixel

- načrti

- platon

- Platonova podatkovna inteligenca

- PlatoData

- Prispevek

- potencial

- potencialno

- Predsednik

- verjetno

- Izdelek

- Projekt

- zaščito

- Push

- dal

- Hitri

- hitro

- hitro

- reading

- prejeti

- prejetih

- zapis

- zmanjšanje

- sprostitev

- ostajajo

- Preostalih

- daljinsko

- Prijavljeno

- zahteva

- Zahteve

- Raziskave

- raziskave in razvoj

- raziskovalec

- raziskovalci

- Odzove

- rezultat

- s

- varna

- Je dejal

- Samsung

- pravi

- varnost

- iskanju

- Občutek

- Serija

- nastavite

- nastavitve

- več

- huda

- sam

- SIX

- 6.

- spreten

- So

- Software

- rešitve

- nekaj

- nekoliko

- prefinjeno

- Vesolje

- Izjava

- bivanje

- Še vedno

- strategije

- Strategija

- dobavitelji

- dobavi

- dobavne verige

- Ted

- testi

- da

- O

- njihove

- te

- Grožnja

- grožnje

- 3

- Tim

- čas

- do

- sledenje

- OBRAT

- Nadgradnja

- posodobljeno

- posodobitve

- uporabnik

- Uporabniki

- uporabiti

- Prodajalec

- prodajalci

- Podpredsednica

- Žrtva

- Ranljivosti

- ranljivost

- Ranljivi

- Počakaj

- način..

- teden

- Dobro

- Kaj

- ali

- ki

- WHO

- Wi-fi

- bo

- z

- delo

- bi

- zefirnet

- nič