CISO imajo edinstven pogled na svet. Vidijo varnostne grožnje, ki se jih večina ljudi ne zaveda, in se soočajo z izzivi, da ostanejo korak pred hekerji, ki želijo prodreti v njihova omrežja. Ta pokrajina groženj je štirikrat letno predstavljena v "CISO Insider” — učinkovito poročilo, ki raziskuje glavna tri vprašanja, ki so najpomembnejša v današnjem okolju groženj.

V tem četrtletju so v ospredje stopile naraščajoče stopnje izsiljevalske programske opreme, obljuba razširjenega odkrivanja in odzivanja (XDR) za pomoč pri hitrem reševanju nastajajočih groženj ter potreba po povečani avtomatizaciji in boljših orodjih za opolnomočenje varnostnih ekip, da naredijo več z omejenimi viri. Nadaljujte z branjem, če želite izvedeti, kako lahko te vpoglede uporabite v svojih operacijah.

Kako se lahko organizacije odzovejo na izsiljevanje – in naraščajočo izsiljevalsko programsko opremo

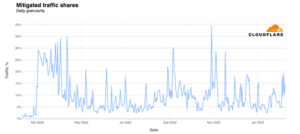

Profil tveganja izsiljevalske programske opreme se spreminja, saj kiberkriminalci dobivajo lažji dostop do izboljšanih orodij in avtomatizacije. V kombinaciji z ekonomijo uspešnih napadov je dosegel ransomware na poti hitre rasti.

CISO se razlikujejo glede tega, kaj je bolj katastrofalen strošek za podjetje: motnje poslovanja ali izpostavljenost podatkov. Ne glede na to je priprava ključna. Tukaj je nekaj najboljših načinov, na katere se lahko CISO zaščitijo pred naraščajočo izsiljevalsko programsko opremo.

- Pripravite se na obrambo in okrevanje: S prevzemanjem notranje kulture ničelno zaupanje Z domnevno kršitvijo, hkrati pa uvajajo sistem za obnovitev podatkov, varnostno kopiranje in varen dostop, lahko organizacije izolirajo napade in povzročiteljem groženj otežijo bočno premikanje po omrežju. Ta strategija ima dodatno prednost zmanjšanja vpliva napada zahvaljujoč varnostnim kopijam in šifriranju, ki lahko pomagata pri obrambi pred izgubo in izpostavljenostjo podatkov.

- Uporabite strategijo privilegiranega dostopa: To lahko zmanjša možnost kraje poverilnic in bočnega premika. Privilegirane poverilnice so temelj vseh drugih varnostnih zagotovil – napadalec, ki nadzoruje vaše privilegirane račune, lahko spodkoplje vsa druga varnostna zagotovila. Priporočamo, da se ekipe osredotočijo na izgradnjo zaprtozančnega sistema za privilegiran dostop, ki zagotavlja, da se za privilegiran dostop do poslovno občutljivih sistemov uporabljajo le zaupanja vredne »čiste« naprave, računi in posredniški sistemi.

- Izkoristite celovite, integrirane zmožnosti odkrivanja groženj in odzivanja: Rešitve za izolirane točke pogosto povzročijo preventivne vrzeli ter upočasnijo odkrivanje in odziv na dejavnosti pred odkupnino. Z integracijo varnostnih informacij in upravljanja dogodkov (SIEM) in XDR lahko organizacije razširijo preprečevanje, odkrivanje in odziv na celotno digitalno posest v več oblakih in več platformah.

XDR lahko pomaga pospešiti odkrivanje groženj in odziv

Kako naj se podjetja poleg preprečevanja odzovejo v primeru napada? Številni voditelji na področju varnosti se obračajo na XDR za izhodišče za več platform. XDR pomaga usklajevati signale v celotnem ekosistemu – ne le na končnih točkah –, da omogoči hitrejše odkrivanje groženj in odziv. In medtem ko sta odkrivanje in odziv končne točke (EDR) preizkušena prednost, ki so jo mnogi CISO v poročilu "CISO Insider" že implementirali, je XDR naslednja evolucija.

XDR pomaga združiti podatke iz različnih sistemov, kar varnostnim ekipam omogoča vizualizacijo celotnega incidenta od konca do konca. Točkovne rešitve lahko otežijo to celovito vidljivost, ker prikazujejo le del napada in se zanašajo na pogosto preobremenjeno varnostno ekipo, ki ročno poveže več signalov groženj z različnih portalov. Ko razmišljamo o današnjem dinamičnem okolju groženj, je XDR še posebej prepričljiv zaradi svoje pokritosti in hitrosti pri odkrivanju in obvladovanju groženj.

Avtomatizacija za dvig varnostne ekipe

Vodje varnostnikov se soočajo s pomanjkanjem varnostnih talentov. Avtomatizacija je eden od načinov, kako svojo obstoječo delovno silo osvoboditi vsakodnevnih nalog, da se lahko osredotočijo na obrambo pred grožnjami.

Večina CISO poroča, da je sprejela avtomatizacijo, ki jo sprožijo dogodki ali pravila, vendar obstaja še večja neizkoriščena priložnost za izkoriščanje vgrajene umetne inteligence in zmožnosti strojnega učenja, ki omogočajo sprejemanje odločitev o dostopu v realnem času na podlagi tveganja. Avtomatizacija lahko služi kot sistem zgodnjega opozarjanja na prihodnje kibernetske napade, njene nevšečnosti pa je mogoče ublažiti ali odpraviti. Najučinkovitejša avtomatizacija deluje skupaj s človeškimi operaterji, tako da lahko njena umetna inteligenca obvešča in jo preverja človeška inteligenca.

Prilagodite kibernetsko varnost, da bo ustrezala edinstvenim potrebam vaše ekipe

Navsezadnje, medtem ko kibernetske grožnje še naprej rastejo in se razvijajo skupaj z internetom, lahko varnostne ekipe še vedno preventivni ukrepi za pomoč pri varovanju njihovega delovanja. Nekateri so bolj predpisujoči kot drugi – na primer izkoriščanje ničelnega zaupanja, privilegiran dostop ter integrirano zaznavanje in odzivanje na grožnje. Pomembno pa je tudi, da organizacije v največji možni meri izkoristijo svoje obstoječe nabore orodij s funkcijami avtomatizacije in vgrajenimi varnostnimi zaznavami. Z učenjem od CISO, ki so v prvi črti kibernetske varnosti, lahko organizacije bolje razumejo, kako zaščititi svoje delovanje.

Preberi več Partnerske perspektive Microsofta.

- blockchain

- kriptokurrency denarnice

- kripto izmenjava

- kibernetska varnost

- cybercriminals

- Cybersecurity

- Temno branje

- oddelek za domovinsko varnost

- digitalne denarnice

- požarni zid

- Kaspersky

- zlonamerna programska oprema

- Mccafee

- NexBLOC

- platon

- platon ai

- Platonova podatkovna inteligenca

- Igra Platon

- PlatoData

- platogaming

- VPN

- spletna varnost