Zadnji dan ali dva je naš vir novic brenčal od opozoril o WhatsAppu.

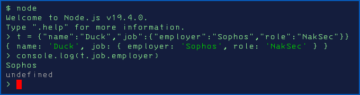

Videli smo številna poročila, ki se povezujejo na dva tvita, ki trdita o obstoju dveh varnostnih lukenj ničelnega dne v WhatsAppu, njuna ID-ja hrošča pa kot CVE-2022-36934 in CVE-2022-27492.

En članek, ki je očitno temeljil na teh tvitih, je brez sape vztrajal ne samo, da gre za napake ničelnega dne, ampak tudi, da jih je odkrila interno in popravila ekipa WhatsApp sama.

Po definiciji pa a Zero-Day se nanaša na hrošč, ki so ga napadalci odkrili in ugotovili, kako ga izkoristiti, preden je bil na voljo popravek, tako da ni bilo nič dni, ko bi bil lahko celo najbolj proaktiven sistemski skrbnik z najbolj naprednim odnosom do popravkov pred igro.

Z drugimi besedami, celotna ideja trditve, da je hrošč ničelni dan (pogosto zapisan samo s števko, npr. 0 dni) je prepričati ljudi, da je popravek vsaj tako pomemben kot kdaj koli prej in morda pomembnejši od tega, ker je namestitev popravka bolj vprašanje dohitevanja prevarantov kot pa obdržanja pred njimi.

Če razvijalci sami odkrijejo napako in jo v svoji naslednji posodobitvi sami popravijo, to ni ničelni dan, ker so dobri fantje prišli prvi.

Podobno, če varnostni raziskovalci sledijo načelu odgovorno razkritje, kjer prodajalcu razkrijejo podrobnosti o novi hrošči, vendar se strinjajo, da teh podrobnosti v dogovorjenem obdobju ne bodo objavili, da imajo prodajalec čas za ustvarjanje popravka, to ni dan nič.

Določitev roka za odgovorno razkritje za objavo opisa hrošča ima dva namena, in sicer, da si raziskovalec na koncu pripiše zasluge za delo, medtem ko je prodajalcu preprečeno, da bi zadevo pometel pod preprogo, saj ve, da bo vseeno razkrita. na koncu.

Torej, kaj je resnica?

Ali je WhatsApp trenutno pod aktivnim napadom cyerkriminalcev? Je to jasna in trenutna nevarnost?

Kako zaskrbljeni bi morali biti uporabniki WhatsAppa?

Če ste v dvomih, se posvetujte s svetovalcem

Kolikor lahko povemo, poročila, ki krožijo v tem trenutku, temeljijo na informacijah neposredno iz lastnega WhatsAppa 2022 stran z varnostnimi nasveti, ki pravi [2022-09-27T16:17:00Z]:

Varnostni nasveti WhatsApp 2022 Posodobitve Septembrska posodobitev CVE-2022-36934 Prelivanje celega števila v WhatsApp za Android pred v2.22.16.12, Business za Android pred v2.22.16.12, iOS pred v2.22.16.12, Business za iOS pred v2.22.16.12 lahko povzroči oddaljeno izvajanje kode v vzpostavljenem video klicu. CVE-2022-27492 Celoštevilčni pretok v WhatsApp za Android pred v2.22.16.2, WhatsApp za iOS v2.22.15.9 je lahko povzročil oddaljeno izvajanje kode pri prejemu oblikovane video datoteke.

Oba hrošča sta navedena kot potencialno vodilna do izvedba oddaljenega kode, ali na kratko RCE, kar pomeni, da bi lahko zaradi miniranih podatkov prišlo do zrušitve aplikacije in da bi izkušeni napadalec morda lahko priredil okoliščine zrušitve, da sproži nepooblaščeno vedenje na poti.

Običajno, ko je vpleten RCE, to "nepooblaščeno vedenje" pomeni zagon zlonamerne programske kode ali zlonamerne programske opreme za spodkopavanje in prevzem neke oblike daljinskega nadzora nad vašo napravo.

Iz opisov predvidevamo, da je prvi hrošč zahteval povezan klic, preden se je lahko sprožil, medtem ko se drugi hrošč sliši, kot da bi se lahko sprožil ob drugem času, na primer med branjem sporočila ali ogledom datoteke, ki je že prenesena v vašo napravo. .

Mobilne aplikacije običajno ureja veliko strožje operacijski sistem kot aplikacije na prenosnikih ali strežnikih, kjer so lokalne datoteke na splošno dostopne več programom in si jih običajno delijo.

To pa pomeni, da ogrožanje ene same mobilne aplikacije na splošno predstavlja manjše tveganje kot podoben napad zlonamerne programske opreme na vaš prenosnik.

Na vašem prenosnem računalniku, na primer, lahko vaš predvajalnik podcastov verjetno privzeto pokuka v vaše dokumente, tudi če nobeden od njih ni zvočna datoteka, vaš program za fotografije pa lahko verjetno brska po vaši mapi s preglednicami (in obratno).

V vaši mobilni napravi pa je običajno veliko strožje ločevanje med aplikacijami, tako da vsaj privzeto predvajalnik podcastov ne more videti dokumentov, program za preglednice ne more brskati po fotografijah in aplikacija za fotografije ne more ogled zvočnih datotek ali dokumentov.

Vendar je lahko tudi dostop do ene same aplikacije v peskovniku in njenih podatkov vse, kar napadalec želi ali potrebuje, še posebej, če je to aplikacija tista, ki jo uporabljate za varno komunikacijo s sodelavci, prijatelji in družino, kot je WhatsApp.

Zlonamerna programska oprema WhatsApp, ki bi lahko prebrala vaša pretekla sporočila ali celo samo vaš seznam stikov in nič drugega, bi lahko ponudila zakladnico podatkov za spletne kriminalce, zlasti če je njihov cilj izvedeti več o vas in vašem podjetju, da bi to prodali. notranjih informacij do drugih prevarantov na temnem spletu.

Programska napaka, ki odpira luknje v kibernetski varnosti, je znana kot a ranljivost, vsak napad, ki praktično izkorišča določeno ranljivost, pa je znan kot napad izkoriščanje.

Vsako znano ranljivost v WhatsAppu, ki bi jo bilo mogoče izkoristiti za namene vohljanja, je vredno popraviti čim prej, tudi če nihče nikoli ne odkrije delujočega izkoriščanja za krajo podatkov ali vsaditev zlonamerne programske opreme.

(Vseh ranljivosti na koncu ni mogoče izkoristiti za RCE – nekateri hrošči se izkažejo za dovolj muhaste, da tudi če jih je mogoče zanesljivo sprožiti, da izzovejo zrušitev ali zavrnitev vročitve, jih ni mogoče dovolj dobro ukrotiti, da bi popolnoma prevzeli zrušeno aplikacijo.)

Kaj storiti?

Dobra novica je, da so bile tukaj navedene napake očitno popravljene pred skoraj enim mesecem, čeprav zadnja poročila, ki smo jih videli, kažejo, da te napake predstavljajo jasno in trenutno nevarnost za uporabnike WhatsApp.

Kot poudarja svetovalna stran WhatsApp, sta ti dve tako imenovani "zero-day" luknji zakrpani v vseh različicah aplikacije, tako za Android kot za iOS, s številkami različic. 2.22.16.12 ali pozneje.

Glede na Applovo trgovino App Store je trenutna različica WhatsApp za iOS (oba Messenger in Business) že 2.22.19.78, s petimi vmesnimi posodobitvami, ki so bile izdane od prvega popravka, ki je popravil zgoraj omenjene hrošče, ki sega že mesec dni nazaj.

V Googlu Play je WhatsApp že pripravljen 2.22.19.76 (različica ni vedno popolnoma usklajena med različnimi operacijskimi sistemi, vendar sta si pogosto blizu).

Z drugimi besedami, če ste svojo napravo nastavili na samodejno posodabljanje, bi morali biti že približno mesec dni popravljeni proti tem grožnjam WhatsApp.

Če želite preveriti aplikacije, ki ste jih namestili, kdaj so bile nazadnje posodobljene in podrobnosti o njihovi različici, odprite App Store aplikacijo na iOS, oz Trgovini play na Android.

Dotaknite se ikone računa za dostop do seznama aplikacij, ki ste jih namestili v napravo, vključno s podrobnostmi o tem, kdaj so bile nazadnje posodobljene, in številko trenutne različice, ki jo imate.

- blockchain

- coingenius

- kriptokurrency denarnice

- kripto izmenjava

- kibernetska varnost

- cybercriminals

- Cybersecurity

- oddelek za domovinsko varnost

- digitalne denarnice

- Izkoristite

- požarni zid

- Kaspersky

- zlonamerna programska oprema

- Mccafee

- Gola varnost

- NexBLOC

- platon

- platon ai

- Platonova podatkovna inteligenca

- Igra Platon

- PlatoData

- platogaming

- VPN

- ranljivost

- spletna varnost

- zefirnet

![S3 Ep103: Prevaranti v slammerju (in druge zgodbe) [zvok + besedilo] S3 Ep103: Prevaranti v Slammerju (in druge zgodbe) [Audio + Besedilo] PlatoBlockchain Data Intelligence. Navpično iskanje. Ai.](https://platoblockchain.com/wp-content/uploads/2022/10/s3-ep103-cover-1200-360x188.png)

![S3 Ep93: Varnost pisarne, stroški vdorov in lagodni popravki [Avdio + besedilo] S3 Ep93: Varnost pisarne, stroški vdora in lagodni popravki [Audio + Besedilo] PlatoBlockchain Data Intelligence. Navpično iskanje. Ai.](https://platoblockchain.com/wp-content/uploads/2022/07/s3-ep93-1200-300x157.png)

![S3 Ep123: Kompromis kripto podjetja [zvok + besedilo] S3 Ep123: Kompromis kripto podjetja [zvok + besedilo]](https://platoblockchain.com/wp-content/uploads/2023/02/s3-ep123-crypto-company-compromise-kerfuffle-audio-text-300x156.png)