ความเป็นจริงของการรักษาความปลอดภัยทางไซเบอร์สำหรับบริษัทต่างๆ ก็คือผู้ไม่หวังดีจะประนีประนอมระบบและเครือข่ายอยู่ตลอดเวลา และแม้แต่โปรแกรมป้องกันการละเมิดที่ได้รับการจัดการอย่างดีก็มักจะต้องจัดการกับผู้โจมตีภายในขอบเขตของตน

เมื่อวันที่ 5 มีนาคม สำนักงานความมั่นคงแห่งชาติยังคงให้คำแนะนำแนวทางปฏิบัติที่ดีที่สุดแก่หน่วยงานรัฐบาลกลาง โดยเผยแพร่เอกสารข้อมูลความปลอดภัยทางไซเบอร์ (CIS) ล่าสุดเกี่ยวกับเสาหลักเครือข่ายและสิ่งแวดล้อมของกรอบการทำงานแบบ Zero-Trust เอกสาร NSA แนะนำให้องค์กรแบ่งส่วนเครือข่ายเพื่อจำกัดผู้ใช้ที่ไม่ได้รับอนุญาตไม่ให้เข้าถึงข้อมูลที่ละเอียดอ่อนผ่านการแบ่งส่วน นั่นเป็นเพราะว่ามาตรการรักษาความปลอดภัยทางไซเบอร์ที่แข็งแกร่งสามารถหยุดยั้งการประนีประนอมไม่ให้กลายเป็นการละเมิดเต็มรูปแบบได้ โดยการจำกัดการเข้าถึงของผู้ใช้ทั้งหมดไปยังพื้นที่ของเครือข่ายที่พวกเขาไม่มีบทบาทที่ถูกต้องตามกฎหมาย

พื้นที่ คำแนะนำจาก NSA ยังช่วยให้ทีมรักษาความปลอดภัยสามารถสร้างกรณีทางธุรกิจที่แข็งแกร่งขึ้นให้กับการจัดการเพื่อการรักษาความปลอดภัยได้ แต่ CISO จำเป็นต้องกำหนดความคาดหวังเนื่องจากการนำไปใช้งานเป็นกระบวนการที่แบ่งเป็นระดับและซับซ้อน

แม้ว่าเอกสารดังกล่าวจะมุ่งเป้าไปที่องค์กรภาครัฐและอุตสาหกรรมที่เกี่ยวข้องกับกลาโหม แต่โลกธุรกิจในวงกว้างก็สามารถได้รับประโยชน์จากคำแนะนำแบบ Zero-Trust ได้ สตีฟ วินเทอร์เฟลด์ CISO ที่ปรึกษาของบริษัท Akamai ผู้ให้บริการอินเทอร์เน็ตยักษ์ใหญ่กล่าว

“ความจริงไม่ใช่ [ไม่ว่า] คุณมีเหตุการณ์การเข้าถึงที่ไม่ได้รับอนุญาตหรือไม่ แต่หากคุณสามารถจับได้ก่อนที่จะกลายเป็นการละเมิด” เขากล่าว “กุญแจสำคัญคือ 'การมองเห็นพร้อมบริบท' ที่การแบ่งส่วนย่อยสามารถให้ได้ เสริมด้วยความสามารถในการแยกพฤติกรรมที่เป็นอันตรายได้อย่างรวดเร็ว”

บริษัทต่างๆก็มี ริเริ่มโครงการ Zero Trust เพื่อทำให้ข้อมูล ระบบ และเครือข่ายของพวกเขาถูกโจมตีได้ยากขึ้น และเมื่อถูกบุกรุก ก็จะทำให้ผู้โจมตีช้าลง กรอบนี้เป็นแนวทางที่ชัดเจนสำหรับวิธีดำเนินการ แต่การนำไปปฏิบัติไม่ใช่เรื่องง่าย Mike Mestrovich, CISO ของ Rubrik ผู้ให้บริการความปลอดภัยของข้อมูลและ Zero-Trust กล่าว

“เครือข่ายส่วนใหญ่มีการพัฒนาอยู่ตลอดเวลา และเป็นเรื่องยากมากที่จะย้อนกลับไปและออกแบบโครงสร้างใหม่ในขณะที่ยังคงดำเนินธุรกิจต่อไป” เขากล่าว “ทำได้ แต่อาจต้องเสียค่าใช้จ่ายทั้งในแง่ของเวลาและเงิน”

ต่อไปนี้เป็นประเด็นสำคัญหกประการจากคำแนะนำของ NSA

1. เรียนรู้เสาหลักทั้งเจ็ดประการของ Zero Trust

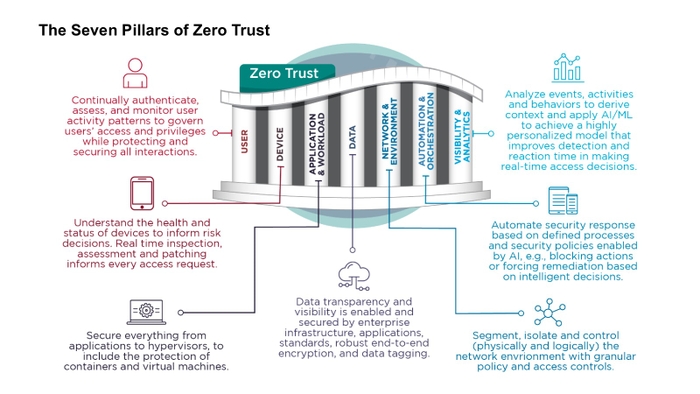

เอกสารล่าสุดจากสำนักงานความมั่นคงแห่งชาติเจาะลึกเสาหลักที่ห้าของเจ็ดเสาหลักแห่งความไว้วางใจเป็นศูนย์: เครือข่ายและสิ่งแวดล้อม เสาหลักอีกหกเสาหลักอื่นๆ ก็มีความสำคัญพอๆ กัน และแสดงให้เห็นว่า “กลยุทธ์ Zero Trust จะต้องมีความหลากหลายและเปลี่ยนแปลงได้มากเพียงใดจึงจะประสบความสำเร็จได้” แอชลีย์ ลีโอนาร์ด ซีอีโอของ Syxsense ซึ่งเป็นบริษัทจัดการจุดสิ้นสุดแบบอัตโนมัติและจัดการช่องโหว่ กล่าว

“เครือข่ายและสิ่งแวดล้อม” เป็นเสาหลักที่ห้าในเจ็ดเสาหลักแห่ง Zero Trust ของสำนักงานความมั่นคงแห่งชาติ ที่มา: สสส

“สำหรับบริษัทที่ต้องการเริ่มต้นใช้งานแบบ Zero Trust ผมขอแนะนำให้พวกเขาตรวจสอบเอกสารข้อมูลของ NSA เกี่ยวกับเสาหลักของผู้ใช้และอุปกรณ์ ซึ่งเป็นเสาหลักที่หนึ่งและสองของ Zero Trust ตามลำดับ” เขากล่าว “หากบริษัทเพิ่งเริ่มต้น การดูเสาหลักด้านเครือข่ายและสภาพแวดล้อมก็เหมือนกับการวางรถเข็นไว้หน้าม้า”

2. คาดหวังให้ผู้โจมตีบุกรุกขอบเขตของคุณ

เสาหลักด้านเครือข่ายและสภาพแวดล้อมของแผน Zero Trust ของ NSA นั้นเกี่ยวกับการพยายามหยุดผู้โจมตีไม่ให้ขยายการละเมิดหลังจากที่พวกเขาโจมตีระบบแล้ว แนวทางของ NSA ชี้ไปที่ ทะลุเป้าปี 2013 — โดยไม่ได้ตั้งชื่อบริษัทอย่างชัดเจน — เนื่องจากผู้โจมตีเข้ามาผ่านช่องโหว่ในระบบ HVAC บุคคลที่สามของบริษัท แต่จากนั้นก็สามารถเคลื่อนที่ผ่านเครือข่ายและทำให้อุปกรณ์ ณ จุดขายติดมัลแวร์ด้วย

บริษัทควรถือว่าพวกเขาจะถูกโจมตีและค้นหาวิธีจำกัดหรือชะลอผู้โจมตี Rob Joyce ผู้อำนวยการฝ่ายรักษาความปลอดภัยทางไซเบอร์ของ NSA กล่าวในแถลงการณ์ ประกาศเปิดเผยเอกสาร NSA

“องค์กรต่างๆ จำเป็นต้องดำเนินงานโดยคำนึงถึงภัยคุกคามที่มีอยู่ในขอบเขตของระบบ” เขากล่าว “คำแนะนำนี้มีจุดมุ่งหมายเพื่อติดอาวุธให้เจ้าของเครือข่ายและผู้ปฏิบัติงานด้วยกระบวนการที่จำเป็นในการต่อต้าน ตรวจจับ และตอบสนองต่อภัยคุกคามที่ใช้ประโยชน์จากจุดอ่อนหรือช่องว่างในสถาปัตยกรรมองค์กรของตนอย่างระมัดระวัง”

3. แมปกระแสข้อมูลเพื่อเริ่มต้น

คำแนะนำของ NSA เป็นแบบจำลองตามลำดับชั้น ซึ่งบริษัทต่างๆ ควรเริ่มต้นด้วยพื้นฐาน นั่นคือ การทำแผนที่การไหลของข้อมูลในเครือข่ายของตน เพื่อทำความเข้าใจว่าใครกำลังเข้าถึงอะไร ในขณะที่แนวทาง Zero-Trust อื่นๆ ได้รับการบันทึกไว้แล้ว เช่น สถาปัตยกรรม Zero Trust SP 800-207 ของ NISTเสาหลักของ NSA เปิดโอกาสให้องค์กรต่างๆ คิดเกี่ยวกับการควบคุมความปลอดภัย Winterfeld จาก Akamai กล่าว

“การทำความเข้าใจกระแสข้อมูลเป็นหลักจะช่วยให้เกิดความตระหนักรู้ในสถานการณ์ว่าจุดใดและความเสี่ยงที่อาจเกิดขึ้นคืออะไร” เขากล่าว “จำไว้ว่าคุณไม่สามารถปกป้องสิ่งที่คุณไม่รู้ได้”

4. ย้ายไปที่การแบ่งส่วนแบบกลุ่มใหญ่

หลังจากจัดการกับเสาหลักพื้นฐานอื่นๆ แล้ว บริษัทต่างๆ ควรเริ่มการรุกเข้าสู่เสาหลักด้านเครือข่ายและสิ่งแวดล้อมด้วยการแบ่งส่วนเครือข่ายของพวกเขา ในตอนแรกอาจจะกว้างๆ แต่จะมีรายละเอียดเพิ่มมากขึ้น ขอบเขตการทำงานหลัก ได้แก่ ส่วนงานระหว่างธุรกิจกับธุรกิจ (B2B) ส่วนงานติดต่อกับผู้บริโภค (B2C) เทคโนโลยีการดำเนินงาน เช่น IoT เครือข่าย ณ จุดขาย และเครือข่ายการพัฒนา

หลังจากแบ่งกลุ่มเครือข่ายในระดับสูงแล้ว บริษัทต่างๆ ควรตั้งเป้าหมายที่จะปรับแต่งกลุ่มเพิ่มเติม Mestrovich จาก Rubrik กล่าว

“หากคุณสามารถกำหนดขอบเขตการทำงานเหล่านี้ได้ คุณก็สามารถเริ่มแบ่งกลุ่มเครือข่ายได้ เพื่อให้เอนทิตีที่ได้รับการรับรองความถูกต้องในพื้นที่ใดพื้นที่หนึ่งเหล่านี้ไม่สามารถเข้าถึงได้โดยไม่ต้องผ่านการฝึกรับรองความถูกต้องเพิ่มเติมไปยังพื้นที่อื่นๆ” เขากล่าว “ในหลาย ๆ ด้าน คุณจะพบว่ามีความเป็นไปได้สูงที่ผู้ใช้ อุปกรณ์ และปริมาณงานที่ทำงานในพื้นที่หนึ่งไม่จำเป็นต้องมีสิทธิ์ใด ๆ ในการทำงานหรือทรัพยากรในพื้นที่อื่น”

5. บรรลุถึงระบบเครือข่ายที่กำหนดโดยซอฟต์แวร์

การสร้างเครือข่ายแบบ Zero-Trust กำหนดให้บริษัทต่างๆ ต้องมีความสามารถในการตอบสนองต่อการโจมตีที่อาจเกิดขึ้นได้อย่างรวดเร็ว ทำให้ Software-Defined Networking (SDN) เป็นแนวทางหลักที่ไม่เพียงแต่ดำเนินการตามการแบ่งส่วนย่อยเท่านั้น แต่ยังรวมถึงการล็อคเครือข่ายระหว่างที่มีการประนีประนอมที่อาจเกิดขึ้นอีกด้วย

อย่างไรก็ตาม SDN ไม่ใช่แนวทางเดียว Winterfeld จาก Akamai กล่าว

“SDN ให้ความสำคัญกับการกำกับดูแลการปฏิบัติงานมากกว่า แต่ขึ้นอยู่กับโครงสร้างพื้นฐานของคุณอาจไม่ใช่โซลูชันที่ดีที่สุด” เขากล่าว “ถึงกระนั้น คุณต้องการสิทธิประโยชน์ประเภทต่างๆ ที่ SDN มอบให้ ไม่ว่าคุณจะออกแบบสภาพแวดล้อมของคุณอย่างไร”

6. ตระหนักว่าความก้าวหน้าจะต้องทำซ้ำๆ

สุดท้ายนี้ โครงการริเริ่มแบบ Zero-Trust ไม่ใช่โครงการที่เกิดขึ้นเพียงครั้งเดียว แต่เป็นโครงการริเริ่มที่กำลังดำเนินอยู่ องค์กรไม่เพียงต้องมีความอดทนและความเพียรในการปรับใช้เทคโนโลยีเท่านั้น แต่ทีมรักษาความปลอดภัยยังจำเป็นต้องทบทวนแผนและแก้ไขเมื่อเผชิญและเอาชนะความท้าทายต่างๆ

“เมื่อคิดถึงการเริ่มต้นการเดินทางแบบ Zero-trust คำแนะนำในการเริ่มต้นด้วยการทำแผนที่การไหลของข้อมูล จากนั้นจึงแบ่งกลุ่มข้อมูลเหล่านั้นถูกต้อง” Winterfeld กล่าว “แต่ฉันขอเสริมว่าบ่อยครั้งที่ต้องทำซ้ำๆ เนื่องจากคุณจะมีระยะเวลาในการค้นพบที่จะต้องอาศัย การปรับปรุงแผน”

- เนื้อหาที่ขับเคลื่อนด้วย SEO และการเผยแพร่ประชาสัมพันธ์ รับการขยายวันนี้

- PlatoData.Network Vertical Generative Ai เพิ่มพลังให้กับตัวเอง เข้าถึงได้ที่นี่.

- เพลโตไอสตรีม. Web3 อัจฉริยะ ขยายความรู้ เข้าถึงได้ที่นี่.

- เพลโตESG. คาร์บอน, คลีนเทค, พลังงาน, สิ่งแวดล้อม แสงอาทิตย์, การจัดการของเสีย. เข้าถึงได้ที่นี่.

- เพลโตสุขภาพ เทคโนโลยีชีวภาพและข่าวกรองการทดลองทางคลินิก เข้าถึงได้ที่นี่.

- ที่มา: https://www.darkreading.com/cybersecurity-operations/6-ciso-takeaways-nsa-zero-trust-guidance

- :มี

- :เป็น

- :ไม่

- :ที่ไหน

- $ ขึ้น

- 1

- 7

- 8

- a

- ความสามารถ

- สามารถ

- เกี่ยวกับเรา

- เข้า

- การเข้าถึง

- จริง

- เพิ่ม

- เพิ่มเติม

- ที่ปรึกษา

- หลังจาก

- หน่วยงานที่

- บริษัท ตัวแทน

- จุดมุ่งหมาย

- ทั้งหมด

- ช่วยให้

- แล้ว

- ด้วย

- an

- และ

- ประกาศ

- ใด

- เข้าใกล้

- สถาปัตยกรรม

- เป็น

- AREA

- พื้นที่

- ARM

- รอบ

- AS

- สมมติ

- At

- การโจมตี

- รับรองความถูกต้อง

- การยืนยันตัวตน

- อัตโนมัติ

- ความตระหนัก

- B2B

- B2C

- กลับ

- ถอย

- ข้อมูลพื้นฐานเกี่ยวกับ

- BE

- เพราะ

- กลายเป็น

- รับ

- ก่อน

- เริ่ม

- พฤติกรรม

- ประโยชน์

- ประโยชน์ที่ได้รับ

- บิต

- ทั้งสอง

- เขตแดน

- ช่องโหว่

- การละเมิด

- แต้

- ธุรกิจ

- แต่

- by

- CAN

- กรณี

- จับ

- ผู้บริหารสูงสุด

- ความท้าทาย

- CIS

- CISO

- บริษัท

- บริษัท

- ซับซ้อน

- การประนีประนอม

- ที่ถูกบุกรุก

- สิ่งแวดล้อม

- อย่างต่อเนื่อง

- การควบคุม

- แพง

- cybersecurity

- ข้อมูล

- ความปลอดภัยของข้อมูล

- จัดการ

- กำหนด

- ทั้งนี้ขึ้นอยู่กับ

- ปรับใช้

- ตรวจจับ

- พัฒนาการ

- เครื่อง

- อุปกรณ์

- ยาก

- ผู้อำนวยการ

- การค้นพบ

- do

- เอกสาร

- สวม

- Dont

- ลง

- ในระหว่าง

- ง่าย

- ส่งเสริม

- ปลายทาง

- เข้า

- Enterprise

- หน่วยงาน

- สิ่งแวดล้อม

- พอ ๆ กัน

- แม้

- วิวัฒน์

- มีอยู่

- ที่ขยาย

- คาดหวัง

- ความคาดหวัง

- อย่างชัดเจน

- เอาเปรียบ

- ใบหน้า

- รัฐบาลกลาง

- หา

- บริษัท

- ชื่อจริง

- ไหล

- กระแส

- สำหรับ

- โจมตี

- กรอบ

- ราคาเริ่มต้นที่

- การทำงาน

- พื้นฐาน

- ต่อไป

- ช่องว่าง

- ได้รับ

- ได้รับ

- ยักษ์

- Go

- ไป

- การกำกับดูแล

- รัฐบาล

- คำแนะนำ

- แนวทาง

- ยาก

- มี

- he

- จุดสูง

- อย่างสูง

- ม้า

- สรุป ความน่าเชื่อถือของ Olymp Trade?

- ทำอย่างไร

- HTTPS

- i

- if

- ภาพ

- การดำเนินงาน

- การดำเนินการ

- สำคัญ

- in

- ในอื่น ๆ

- ประกอบด้วย

- ที่เพิ่มขึ้น

- อุตสาหกรรม

- ข้อมูล

- โครงสร้างพื้นฐาน

- Initiative

- ภายใน

- ตั้งใจว่า

- อินเทอร์เน็ต

- เข้าไป

- IOT

- IT

- ITS

- การเดินทาง

- jpg

- เพียงแค่

- การเก็บรักษา

- คีย์

- เตะ

- ทราบ

- ล่าสุด

- เรียนรู้

- ถูกกฎหมาย

- เลียวนาร์ด

- ชั้น

- กดไลก์

- น่าจะ

- LIMIT

- การ จำกัด

- ล็อค

- ดู

- ที่ต้องการหา

- สำคัญ

- ทำ

- การทำ

- ที่เป็นอันตราย

- มัลแวร์

- การจัดการ

- หลาย

- แผนที่

- การทำแผนที่

- มีนาคม

- เป็นผู้ใหญ่

- มาตรการ

- อาจ

- ไมค์

- Mindset

- แบบ

- แก้ไข

- เงิน

- ข้อมูลเพิ่มเติม

- มากที่สุด

- ย้าย

- การตั้งชื่อ

- แห่งชาติ

- ความมั่นคงของชาติ

- จำเป็นต้อง

- เครือข่าย

- เครือข่าย

- เครือข่าย

- ไม่

- เอ็นเอสเอ

- of

- ปิด

- มักจะ

- on

- ONE

- ต่อเนื่อง

- เพียง

- ทำงาน

- การดำเนินการ

- การดำเนินงาน

- การดำเนินการ

- ผู้ประกอบการ

- ดีที่สุด

- or

- องค์กร

- อื่นๆ

- เกิน

- เอาชนะ

- เจ้าของ

- ความอดทน

- บางที

- ระยะเวลา

- วิริยะ

- เสา

- เสา

- แผนการ

- เพลโต

- เพลโตดาต้าอินเทลลิเจนซ์

- เพลโตดาต้า

- จุด

- ที่มีศักยภาพ

- ส่วนใหญ่

- ดำเนิน

- กระบวนการ

- กระบวนการ

- โปรแกรม

- ความคืบหน้า

- โครงการ

- ป้องกัน

- ให้

- ผู้จัดหา

- ให้

- การประกาศ

- วาง

- อย่างรวดเร็ว

- อย่างรวดเร็ว

- เกิดปฏิกิริยา

- ความจริง

- ตระหนักถึง

- แนะนำ

- แนะนำ

- ปรับแต่ง

- ไม่คำนึงถึง

- ความนับถือ

- ปล่อย

- จำ

- ต้องการ

- ต้อง

- แหล่งข้อมูล

- ตามลำดับ

- ตอบสนอง

- ทบทวน

- สิทธิ

- ความเสี่ยง

- ปล้น

- บทบาท

- วิ่ง

- s

- กล่าวว่า

- พูดว่า

- เอสดีเอ็น

- ที่สอง

- ความปลอดภัย

- ส่วน

- การแบ่งส่วน

- กลุ่ม

- มีความละเอียดอ่อน

- บริการ

- ชุด

- เจ็ด

- แผ่น

- แผ่น

- น่า

- โชว์

- หก

- ช้า

- So

- ของแข็ง

- ทางออก

- แหล่ง

- จุด

- เริ่มต้น

- ข้อความที่เริ่ม

- ที่เริ่มต้น

- สตีฟ

- หยุด

- กลยุทธ์

- แข็งแรง

- แข็งแกร่ง

- ที่ประสบความสำเร็จ

- อย่างเช่น

- ระบบ

- ระบบ

- การแก้ปัญหา

- Takeaways

- เป้าหมาย

- ทีม

- เทคโนโลยี

- เงื่อนไขการใช้บริการ

- ที่

- พื้นที่

- ข้อมูลพื้นฐานเกี่ยวกับ

- ของพวกเขา

- พวกเขา

- แล้วก็

- ล้อยางขัดเหล่านี้ติดตั้งบนแกน XNUMX (มม.) ผลิตภัณฑ์นี้ถูกผลิตในหลายรูปทรง และหลากหลายเบอร์ความแน่นหนาของปริมาณอนุภาคขัดของมัน จะทำให้ท่านได้รับประสิทธิภาพสูงในการขัดและการใช้งานที่ยาวนาน

- พวกเขา

- คิด

- คิด

- ของบุคคลที่สาม

- นี้

- แต่?

- ภัยคุกคาม

- ตลอด

- เวลา

- ไปยัง

- การเปลี่ยนแปลง

- วางใจ

- พยายาม

- การหมุน

- ชนิด

- ไม่มีสิทธิ

- เข้าใจ

- ความเข้าใจ

- การปรับปรุง

- ผู้ใช้งาน

- ผู้ใช้

- มาก

- ผ่านทาง

- ความชัดเจน

- ความอ่อนแอ

- ทาง..

- วิธี

- ความอ่อนแอ

- คือ

- อะไร

- เมื่อ

- ว่า

- ที่

- ในขณะที่

- WHO

- กว้าง

- จะ

- กับ

- ภายใน

- ไม่มี

- โลก

- จะ

- ยัง

- คุณ

- ของคุณ

- ลมทะเล

- เป็นศูนย์

- ศูนย์ความไว้วางใจ