มูลนิธิ Algorand CTO จอห์น วูดส์ ให้ ปรับปรุง ว่าโครงการนี้เป็นหัวหอกในการตอบโต้ควอนตัมในการจัดหาเทคโนโลยีการเข้ารหัสที่ปลอดภัยยิ่งขึ้นได้อย่างไร

โดยเฉพาะอย่างยิ่ง Woods ดึงความสนใจไปที่อัลกอริธึม Falcon ซึ่งเสนอวิธีหลีกเลี่ยงภัยคุกคามที่อาจเกิดขึ้นจากคอมพิวเตอร์ควอนตัม

ปัญหาเกี่ยวกับการคำนวณควอนตัมและบล็อคเชนคืออะไร?

คอมพิวเตอร์ควอนตัมคือการพัฒนาเทคโนโลยีที่ใช้หลักการควอนตัมเพื่อส่งมอบพลังการประมวลผลขั้นสูง สิ่งนี้เป็นไปได้โดยการสร้างและจัดการควอนตัมบิตหรือที่เรียกว่า qubits

ข้อมูลที่ประมวลผลโดยคอมพิวเตอร์คลาสสิกจะถูกเข้ารหัสเป็นบิต โดยที่แต่ละบิตมีค่าเท่ากับหนึ่งหรือศูนย์ ในกรณีของการคำนวณควอนตัม ข้อมูลที่เข้ารหัสใน qubits สามารถเป็นได้ทั้งหนึ่งและศูนย์ในเวลาเดียวกัน

ความสามารถในการอยู่ในหลายสถานะพร้อมกันเรียกว่าการซ้อน คอมพิวเตอร์ควอนตัมที่มีหลาย qubits ในการซ้อนทับสามารถประมวลผลปัญหาทางคณิตศาสตร์ได้อย่างมีประสิทธิภาพมากกว่าคอมพิวเตอร์คลาสสิกมาตรฐาน สิ่งนี้ก่อให้เกิดคอมพิวเตอร์ควอนตัมที่อาจถูกใช้เพื่อถอดรหัสแผนการเข้ารหัส

Algorand แก้ปัญหาอย่างไร

In สิงหาคมสถาบันมาตรฐานและเทคโนโลยีแห่งสหรัฐอเมริกา (NIST) ได้เชิญผู้เชี่ยวชาญระดับแนวหน้าในด้านนี้มาพัฒนาอัลกอริธึมการเข้ารหัสที่ป้องกันการโจมตีควอนตัม

อัลกอริธึมต่างๆ กว่า 50 รายการถูกป้อนเข้าเป็นผู้สมัครโดยนักเข้ารหัสและนักวิทยาศาสตร์ทั่วโลก หลังจากเกือบ 6 ปีของการเข้ารหัส การตรวจสอบ และการทดสอบอย่างเข้มงวด อัลกอริทึมจำนวนหนึ่งถูกเลือก…”

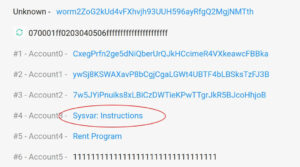

หนึ่งในอัลกอริธึมที่เลือกคือ Falcon ซึ่งพัฒนาโดย Algorand devs Craig Gentry, Chris Peikert และ Vinod Vaikuntanathan โดยอาศัยเทคนิคที่เรียกว่า “ประตูรั้วสำหรับโครงแข็งและโครงสร้างเข้ารหัสแบบใหม่".

โดยปกติ อัลกอริธึมการเซ็นชื่อต้องเลือกลายเซ็นที่ถูกต้องก่อนอนุมัติ ภายใต้อัลกอริธึมแบบเดิมในปัจจุบัน แม้กระทั่งสำหรับคอมพิวเตอร์ทั่วไป ก็สามารถเปิดเผยคีย์การลงนามนี้โดยใช้ข้อมูลจากข้อความที่ลงนามในอดีต

ฟอลคอนทำงานโดยใช้ "วิธีการเลือกลายเซ็นที่ถูกต้อง" ที่เข้มงวดมากขึ้น และไม่เปิดเผยข้อมูลเกี่ยวกับคีย์การเซ็นชื่อ

Woods เปิดเผยว่า Algorand วางแผนที่จะใช้ลายเซ็น Falcon ในหลาย ๆ แอปพลิเคชั่นโดยตั้งชื่อว่า “หลักฐานของรัฐ" ตัวอย่างเช่น. เทคโนโลยีนี้หมายถึงมาตรฐานการทำงานร่วมกันที่ควบคุมการเชื่อมต่อระหว่างบล็อคเชนต่างๆ

“โซ่ Proof of Stake ทั้งหมดสามารถใช้ State Proofs เพื่อขจัดความไว้วางใจจากสมการข้ามสายโซ่”

การแฮ็กข้อมูลระดับสูงล่าสุด รวมถึงสะพาน Nomad และ Ronin ได้รับการเน้นย้ำ สะพานข้ามโซ่ เป็นพื้นที่เสี่ยงสำหรับการโจมตี

- Bitcoin

- blockchain

- การปฏิบัติตามบล็อคเชน

- การประชุม blockchain

- coinbase

- เหรียญอัจฉริยะ

- เอกฉันท์

- การประชุม crypto

- การทำเหมือง crypto

- cryptocurrency

- CryptoSlate

- ซึ่งกระจายอำนาจ

- Defi

- สินทรัพย์ดิจิทัล

- ethereum

- เรียนรู้เครื่อง

- โทเค็นที่ไม่สามารถทำซ้ำได้

- เพลโต

- เพลโตไอ

- เพลโตดาต้าอินเทลลิเจนซ์

- Platoblockchain

- เพลโตดาต้า

- เพลโตเกม

- รูปหลายเหลี่ยม

- หลักฐานการเดิมพัน

- เทคโนโลยี

- W3

- ลมทะเล