มีการเล่นทางทหารมากมายในประวัติศาสตร์ของระบบปฏิบัติการ

Unix มีชื่อเสียงว่ามีบุคลากรมากมายที่รู้จักกันในชื่อ หลักจำนวนซึ่งเป็นผู้จัดระเบียบกองพันของอุปกรณ์ต่างๆ เช่น ดิสก์ไดร์ฟ คีย์บอร์ด และเว็บแคมในระบบของคุณ

Microsoft เคยต่อสู้กับผู้ที่ไร้ความสามารถ ความล้มเหลวทั่วไปซึ่งถูกพบเห็นเป็นประจำว่าพยายามอ่านดิสก์ DOS ของคุณและล้มเหลว

Linux มีปัญหาเป็นระยะๆ พันเอก แพนิคซึ่ง การปรากฏ โดยทั่วไปจะตามมาด้วยข้อมูลที่สูญหาย ระบบไฟล์ที่อาจเสียหาย และความจำเป็นเร่งด่วนในการปิดเครื่องและรีบูตเครื่องคอมพิวเตอร์ของคุณ

และบริษัท cryptocurrency ของเช็กดูเหมือนจะไม่ได้รับความน่าเชื่อถืออย่างที่คุณอาจคาดหวังจากบุคลิกที่เรียกว่า ไบต์ทั่วไป.

ที่จริงแล้ว ไบต์ทั่วไป เป็นชื่อของบริษัทเอง ธุรกิจที่น่าเศร้าไม่ใช่คนแปลกหน้าสำหรับการบุกรุกที่ไม่พึงประสงค์และการเข้าถึงกองทุน cryptocurrency โดยไม่ได้รับอนุญาต

ครั้งเดียวคือโชคร้าย

ในเดือนสิงหาคม 2022 เราได้เขียนถึงวิธีที่ General Bytes มี ตกเป็นเหยื่อ ไปจนถึงจุดบกพร่องฝั่งเซิร์ฟเวอร์ซึ่งผู้โจมตีจากระยะไกลสามารถหลอกลวงเซิร์ฟเวอร์ ATM ของลูกค้าเพื่อให้พวกเขาเข้าถึงหน้าการกำหนดค่า "ตั้งค่าระบบใหม่"

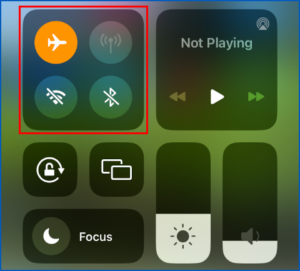

หากคุณเคย reflash iPhone หรืออุปกรณ์ Android คุณจะรู้ว่าผู้ที่ดำเนินการตั้งค่าดั้งเดิมจะจบลงด้วยการควบคุมอุปกรณ์ โดยเฉพาะอย่างยิ่งเนื่องจากพวกเขาสามารถกำหนดค่าผู้ใช้หลักและเลือกรหัสล็อคใหม่ได้ หรือข้อความรหัสผ่านในระหว่างกระบวนการ

อย่างไรก็ตาม คุณจะทราบด้วยว่าโทรศัพท์มือถือสมัยใหม่บังคับให้ลบเนื้อหาเก่าของอุปกรณ์ รวมถึงข้อมูลเก่าทั้งหมดของผู้ใช้ ก่อนที่จะติดตั้งใหม่และกำหนดค่าระบบปฏิบัติการ แอป และการตั้งค่าระบบใหม่

กล่าวอีกนัยหนึ่งคือ คุณสามารถเริ่มต้นใหม่ได้ แต่คุณไม่สามารถรับช่วงต่อจากตำแหน่งที่ผู้ใช้คนสุดท้ายออกไปได้ มิฉะนั้น คุณสามารถใช้การ reflash ระบบ (หรือ DFU ย่อมาจาก อัพเกรดเฟิร์มแวร์ของอุปกรณ์ตามที่ Apple เรียก) เพื่อรับไฟล์ของเจ้าของคนก่อน

อย่างไรก็ตาม ในเซิร์ฟเวอร์ General Bytes ATM เส้นทางการเข้าถึงที่ไม่ได้รับอนุญาตซึ่งทำให้ผู้โจมตีเข้าสู่หน้าจอการตั้งค่า "เริ่มต้นใหม่ตั้งแต่ต้น" ไม่ได้ทำให้ข้อมูลใด ๆ บนอุปกรณ์ที่ถูกแทรกซึมเป็นกลางก่อน...

…ดังนั้นมิจฉาชีพอาจละเมิดกระบวนการ “ตั้งค่าบัญชีผู้ดูแลระบบใหม่” ของเซิร์ฟเวอร์เพื่อสร้างผู้ดูแลระบบเพิ่มเติมบน ระบบที่มีอยู่.

สองครั้งดูเหมือนประมาท

ครั้งที่แล้ว General Bytes ประสบกับสิ่งที่คุณอาจเรียกว่าการโจมตีแบบไร้มัลแวร์ โดยที่อาชญากรไม่ได้ฝังโค้ดที่เป็นอันตรายใดๆ

การโจมตีในปี 2022 เกิดขึ้นเพียงผ่านการเปลี่ยนแปลงการกำหนดค่าที่เป็นอันตราย โดยระบบปฏิบัติการและซอฟต์แวร์เซิร์ฟเวอร์พื้นฐานไม่ถูกแตะต้อง

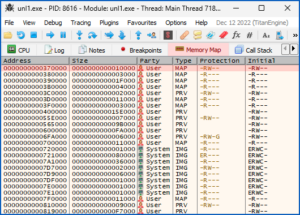

ครั้งนี้ ผู้โจมตีใช้ก วิธีการแบบดั้งเดิมมากขึ้น ที่พึ่งพาการฝัง: ซอฟต์แวร์ที่เป็นอันตรายหรือ มัลแวร์ เรียกสั้นๆ ว่าอัปโหลดผ่านช่องโหว่ด้านความปลอดภัย แล้วใช้เป็นสิ่งที่คุณอาจเรียกว่า "แผงควบคุมทางเลือก"

ในภาษาอังกฤษธรรมดา: พวกมิจฉาชีพพบบั๊กที่อนุญาตให้ติดตั้งประตูหลังเพื่อที่พวกเขาจะได้เข้ามาหลังจากนั้นโดยไม่ได้รับอนุญาต

ดังที่ General Bytes กล่าวไว้:

ผู้โจมตีสามารถอัปโหลดแอปพลิเคชัน Java ของตนเองจากระยะไกลผ่านอินเทอร์เฟซบริการหลักที่เทอร์มินัลใช้ในการอัปโหลดวิดีโอและเรียกใช้งานโดยใช้สิทธิ์ของผู้ใช้ Batm

เราไม่แน่ใจว่าเหตุใด ATM จึงต้องการตัวเลือกการอัปโหลดภาพและวิดีโอจากระยะไกล ราวกับว่ามันเป็นเว็บไซต์บล็อกชุมชนหรือบริการโซเชียลมีเดีย…

…แต่ดูเหมือนว่าระบบ Coin ATM Server จะรวมฟีเจอร์ดังกล่าวไว้เท่านั้น โดยสันนิษฐานว่าโฆษณาและข้อเสนอพิเศษอื่น ๆ สามารถโปรโมตโดยตรงกับลูกค้าที่เยี่ยมชมตู้ ATM

การอัปโหลดที่ไม่ใช่อย่างที่เห็น

ขออภัย เซิร์ฟเวอร์ใดก็ตามที่อนุญาตให้อัปโหลด แม้ว่าเซิร์ฟเวอร์นั้นจะมาจากแหล่งที่เชื่อถือได้ (หรืออย่างน้อยแหล่งที่มาที่ผ่านการรับรองความถูกต้อง) จำเป็นต้องระมัดระวังในหลายๆ สิ่ง:

- ต้องเขียนการอัปโหลดลงในพื้นที่จัดเตรียมซึ่งไม่สามารถอ่านได้ทันทีจากภายนอก สิ่งนี้ช่วยให้มั่นใจได้ว่าผู้ใช้ที่ไม่น่าไว้วางใจจะไม่สามารถเปลี่ยนเซิร์ฟเวอร์ของคุณให้เป็นระบบจัดส่งชั่วคราวสำหรับเนื้อหาที่ไม่ได้รับอนุญาตหรือไม่เหมาะสมผ่าน URL ที่ดูถูกต้องเนื่องจากมีลักษณะที่ไม่เหมาะสมต่อแบรนด์ของคุณ

- ต้องตรวจสอบการอัปโหลดเพื่อให้แน่ใจว่าตรงกับประเภทไฟล์ที่อนุญาต วิธีนี้ช่วยหยุดผู้ใช้ที่หลอกลวงจากการดักจับพื้นที่อัปโหลดของคุณโดยการทิ้งขยะด้วยสคริปต์หรือโปรแกรมที่อาจลงเอยด้วยการดำเนินการบนเซิร์ฟเวอร์ในภายหลัง แทนที่จะให้บริการแก่ผู้เข้าชมรายต่อไป

- ต้องบันทึกการอัปโหลดด้วยสิทธิ์การเข้าถึงที่เข้มงวดที่สุดเท่าที่จะเป็นไปได้ เพื่อไม่ให้ไฟล์ที่ติดกับดักหรือเสียหายไม่สามารถถูกเรียกใช้งานโดยไม่ได้ตั้งใจ หรือแม้แต่เข้าถึงได้จากส่วนที่ปลอดภัยกว่าของระบบ

ดูเหมือนว่า General Bytes ไม่ได้ใช้มาตรการป้องกันเหล่านี้ ส่งผลให้ผู้โจมตีสามารถดำเนินการป้องกันความเป็นส่วนตัวและการริปคริปโตเคอเรนซีได้หลากหลาย

เห็นได้ชัดว่ากิจกรรมที่เป็นอันตรายรวมถึง: การอ่านและถอดรหัสรหัสยืนยันตัวตนที่ใช้เพื่อเข้าถึงเงินใน hot wallets และ exchanges; การส่งเงินจากกระเป๋าเงินร้อน ดาวน์โหลดชื่อผู้ใช้และแฮชรหัสผ่าน การดึงคีย์เข้ารหัสของลูกค้า ปิด 2FA; และการเข้าถึงบันทึกเหตุการณ์

จะทำอย่างไร?

- หากคุณใช้งานระบบ General Bytes Coin ATM อ่านข้อมูลของบริษัท รายงานการละเมิดซึ่งจะบอกวิธีค้นหาสิ่งที่เรียกว่า IoCs (ตัวชี้วัดของการประนีประนอม) และสิ่งที่ต้องทำระหว่างรอการเผยแพร่แพตช์

โปรดทราบว่าบริษัทได้ยืนยันว่าทั้งเซิร์ฟเวอร์ Coin ATM แบบสแตนด์อโลนและระบบบนคลาวด์ของบริษัทเอง (ซึ่งคุณจ่าย General Bytes ในอัตรา 0.5% สำหรับธุรกรรมทั้งหมดเพื่อแลกกับเซิร์ฟเวอร์ที่ใช้งานเซิร์ฟเวอร์ให้คุณ) ได้รับผลกระทบ

น่าแปลกใจที่ General Bytes รายงานว่ามันจะเป็น “ปิดบริการคลาวด์”และยืนยันว่า “คุณจะต้องติดตั้งเซิร์ฟเวอร์แบบสแตนด์อโลนของคุณเอง”. (รายงานไม่ได้กำหนดเส้นตาย แต่บริษัทได้ให้การสนับสนุนการย้ายข้อมูลอยู่แล้ว)

ในทิศทางที่จะนำพาบริษัทไปในทิศทางตรงกันข้ามกับบริษัทที่เน้นการบริการร่วมสมัยอื่นๆ ส่วนใหญ่ General Bytes ยืนยันว่า “ในทางทฤษฏี (และในทางปฏิบัติ) เป็นไปไม่ได้เลยที่จะรักษาความปลอดภัยให้กับระบบที่อนุญาตการเข้าถึงแก่โอเปอเรเตอร์หลายรายในเวลาเดียวกัน โดยที่ผู้ดำเนินการบางรายเป็นผู้ดำเนินการที่ไม่ดี”

- หากคุณเพิ่งใช้ General Bytes ATM ติดต่อการแลกเปลี่ยนสกุลเงินดิจิตอลของคุณหรือการแลกเปลี่ยนเพื่อขอคำแนะนำเกี่ยวกับสิ่งที่ต้องทำ และไม่ว่าเงินของคุณมีความเสี่ยงหรือไม่

- หากคุณเป็นโปรแกรมเมอร์ที่ดูแลบริการออนไลน์ ไม่ว่าจะเป็นการโฮสต์ด้วยตนเองหรือโฮสต์บนคลาวด์ โปรดอ่านและปฏิบัติตามคำแนะนำของเราด้านบนเกี่ยวกับการอัปโหลดและไดเร็กทอรีการอัปโหลด

- หากคุณเป็นผู้ที่ชื่นชอบ cryptocurrency เก็บ cryptocoin ของคุณให้น้อยที่สุดเท่าที่จะทำได้ในสิ่งที่เรียกว่า กระเป๋าสตางค์ร้อน.

โดยพื้นฐานแล้ว Hot wallets คือเงินที่พร้อมซื้อขายทันที (บางทีโดยอัตโนมัติ) และโดยทั่วไปแล้วคุณจะต้องมอบหมายคีย์การเข้ารหัสลับของคุณเองให้กับบุคคลอื่น หรือโอนเงินชั่วคราวไปยังกระเป๋าเงินหนึ่งหรือหลายกระเป๋าของพวกเขา

- เนื้อหาที่ขับเคลื่อนด้วย SEO และการเผยแพร่ประชาสัมพันธ์ รับการขยายวันนี้

- เพลโตบล็อคเชน Web3 Metaverse ข่าวกรอง ขยายความรู้. เข้าถึงได้ที่นี่.

- ที่มา: https://nakedsecurity.sophos.com/2023/03/20/bitcoin-atm-customers-hacked-by-video-upload-that-was-actually-an-app/

- :เป็น

- $ ขึ้น

- 1

- 2022

- 2FA

- a

- สามารถ

- เกี่ยวกับเรา

- ข้างบน

- แน่นอน

- การล่วงละเมิด

- เข้า

- Accessed

- การเข้าถึง

- การปฏิบัติ

- อย่างกระตือรือร้น

- อยากทำกิจกรรม

- นักแสดง

- จริง

- เพิ่มเติม

- ผู้ดูแลระบบ

- การบริหาร

- โฆษณา

- คำแนะนำ

- หลังจาก

- ทั้งหมด

- ธุรกรรมทั้งหมด

- ช่วยให้

- แล้ว

- และ

- หุ่นยนต์

- app

- Apple

- การใช้งาน

- ปพลิเคชัน

- เป็น

- AREA

- AS

- At

- ATM

- ตู้เอทีเอ็ม

- โจมตี

- สิงหาคม

- รับรองความถูกต้อง

- การยืนยันตัวตน

- ผู้เขียน

- รถยนต์

- อัตโนมัติ

- กลับ

- ประตูหลัง

- background-image

- ไม่ดี

- BE

- เพราะ

- ก่อน

- Bitcoin

- เครื่อง ATM Bitcoin

- ชายแดน

- ด้านล่าง

- ยี่ห้อ

- แบรนด์นิว

- Bug

- ธุรกิจ

- by

- โทรศัพท์

- ที่เรียกว่า

- โทร

- CAN

- ระมัดระวัง

- ศูนย์

- การเปลี่ยนแปลง

- Choose

- เมฆ

- รหัส

- เหรียญ

- สี

- อย่างไร

- ชุมชน

- บริษัท

- บริษัท

- บริษัท

- คอมพิวเตอร์

- องค์ประกอบ

- ยืนยัน

- ติดต่อเรา

- ร่วมสมัย

- เนื้อหา

- เนื้อหา

- ควบคุม

- ตามธรรมเนียม

- ได้

- หน้าปก

- สร้าง

- อาชญากร

- สกุลเงินดิจิทัล

- cryptocurrency

- การแลกเปลี่ยน Cryptocurrency

- การเข้ารหัสลับ

- ลูกค้า

- ข้อมูล

- เส้นตาย

- การจัดส่ง

- เครื่อง

- อุปกรณ์

- ทิศทาง

- โดยตรง

- ไดเรกทอรี

- แสดง

- ไม่

- DOS

- ในระหว่าง

- ทั้ง

- สิ้นสุด

- ภาษาอังกฤษ

- ทำให้มั่นใจ

- คนที่กระตือรือร้น

- เป็นหลัก

- แม้

- เหตุการณ์

- เคย

- ตลาดแลกเปลี่ยน

- แลกเปลี่ยน

- คาดหวัง

- ชื่อเสียง

- เป็นไปได้

- ลักษณะ

- เนื้อไม่มีมัน

- ไฟล์

- ตาม

- สำหรับ

- พบ

- ราคาเริ่มต้นที่

- เงิน

- General

- ไบต์ทั่วไป

- ได้รับ

- ได้รับ

- ให้

- ให้

- การอนุญาต

- hacked

- มี

- ความสูง

- จะช่วยให้

- ประวัติ

- ร้อน

- โฉบ

- สรุป ความน่าเชื่อถือของ Olymp Trade?

- ทำอย่างไร

- อย่างไรก็ตาม

- HTTPS

- ทันที

- เป็นไปไม่ได้

- in

- ประกอบด้วย

- รวม

- รวมทั้ง

- ติดตั้ง

- อินเตอร์เฟซ

- iPhone

- IT

- ITS

- ตัวเอง

- ชวา

- เก็บ

- กุญแจ

- ทราบ

- ที่รู้จักกัน

- ชื่อสกุล

- กดไลก์

- น้อย

- ดู

- ที่ต้องการหา

- LOOKS

- ขอบ

- เจ้านาย

- การจับคู่

- ความกว้างสูงสุด

- ภาพบรรยากาศ

- อาจ

- การโยกย้าย

- ทหาร

- โทรศัพท์มือถือ

- โทรศัพท์มือถือ

- ทันสมัย

- ข้อมูลเพิ่มเติม

- มากที่สุด

- หลาย

- ชื่อ

- จำเป็นต้อง

- ความต้องการ

- ใหม่

- ปกติ

- ยวด

- of

- การเสนอ

- เสนอ

- เก่า

- on

- ONE

- ออนไลน์

- การดำเนินงาน

- ระบบปฏิบัติการ

- ผู้ประกอบการ

- ตรงข้าม

- ตัวเลือกเสริม (Option)

- บงการ

- เป็นต้นฉบับ

- อื่นๆ

- มิฉะนั้น

- ด้านนอก

- ของตนเอง

- ส่วน

- รหัสผ่าน

- แพทช์

- เส้นทาง

- พอล

- ชำระ

- ดำเนินการ

- ดำเนินการ

- บางที

- การอนุญาต

- สิทธิ์

- คน

- บุคลิกภาพ

- บุคลากร

- โทรศัพท์

- ที่ราบ

- เพลโต

- เพลโตดาต้าอินเทลลิเจนซ์

- เพลโตดาต้า

- ความอุดมสมบูรณ์

- ตำแหน่ง

- โพสต์

- ที่อาจเกิดขึ้น

- อำนาจ

- จวน

- ก่อน

- ประถม

- สิทธิ์

- กระบวนการ

- โปรแกรมเมอร์

- โปรแกรม

- การเลื่อนตำแหน่ง

- การตีพิมพ์

- ใส่

- พิสัย

- ค่อนข้าง

- อ่าน

- การอ่าน

- พร้อม

- เมื่อเร็ว ๆ นี้

- สม่ำเสมอ

- ความเชื่อถือได้

- รีโมท

- รายงาน

- รายงาน

- ต้องการ

- คับแคบ

- ผล

- กลับ

- ความเสี่ยง

- วิ่ง

- วิ่ง

- เดียวกัน

- หน้าจอ

- สคริปต์

- ปลอดภัย

- ความปลอดภัย

- ดูเหมือนว่า

- การส่ง

- เซิร์ฟเวอร์

- บริการ

- การตั้งค่า

- การติดตั้ง

- หลาย

- สั้น

- ง่ายดาย

- เว็บไซต์

- So

- สังคม

- โซเชียลมีเดีย

- ซอฟต์แวร์

- ของแข็ง

- บาง

- บางคน

- แหล่ง

- พิเศษ

- ข้อเสนอพิเศษ

- การแสดงละคร

- สแตนด์อโลน

- เริ่มต้น

- ซ่อน

- หยุด

- คนแปลกหน้า

- ภายหลัง

- อย่างเช่น

- สนับสนุน

- SVG

- ระบบ

- ระบบ

- เอา

- บอก

- ชั่วคราว

- ที่

- พื้นที่

- ของพวกเขา

- พวกเขา

- ล้อยางขัดเหล่านี้ติดตั้งบนแกน XNUMX (มม.) ผลิตภัณฑ์นี้ถูกผลิตในหลายรูปทรง และหลากหลายเบอร์ความแน่นหนาของปริมาณอนุภาคขัดของมัน จะทำให้ท่านได้รับประสิทธิภาพสูงในการขัดและการใช้งานที่ยาวนาน

- สิ่ง

- ตลอด

- เวลา

- ไปยัง

- ด้านบน

- การค้า

- การทำธุรกรรม

- โอน

- การเปลี่ยนแปลง

- โปร่งใส

- ปัญหา

- ที่เชื่อถือ

- กลับ

- การหมุน

- ชนิด

- เป็นปกติ

- พื้นฐาน

- ที่ไม่พึงประสงค์

- อัปโหลด

- ด่วน

- URL

- ใช้

- ผู้ใช้งาน

- ผู้ใช้

- ตรวจสอบแล้ว

- ผ่านทาง

- วีดีโอ

- วิดีโอ

- เยี่ยมชมร้านค้า

- ผู้มาเยือน

- รอ

- กระเป๋าสตางค์

- อะไร

- ว่า

- ที่

- ในขณะที่

- WHO

- ทั้งหมด

- กว้าง

- ช่วงกว้าง

- ความกว้าง

- จะ

- กับ

- ไม่มี

- คำ

- เขียน

- คุณ

- ของคุณ

- ลมทะเล

![S3 Ep125: เมื่อฮาร์ดแวร์รักษาความปลอดภัยมีช่องโหว่ด้านความปลอดภัย [เสียง + ข้อความ] S3 Ep125: เมื่อฮาร์ดแวร์รักษาความปลอดภัยมีช่องโหว่ด้านความปลอดภัย [เสียง + ข้อความ]](https://platoblockchain.com/wp-content/uploads/2023/03/s3-ep125-when-security-hardware-has-security-holes-audio-text-300x156.png)