BlackLotus มัลแวร์ในธรรมชาติตัวแรกที่เลี่ยงผ่าน Secure Boot ของ Microsoft (แม้ในระบบที่มีแพตช์เต็มรูปแบบ) จะวางไข่เลียนแบบและพร้อมใช้งานในชุดบูตที่ใช้งานง่ายบน Dark Web กระตุ้นให้ผู้โจมตีเฟิร์มแวร์เพิ่มกิจกรรมของพวกเขา ผู้เชี่ยวชาญด้านความปลอดภัยกล่าวในสัปดาห์นี้

ซึ่งหมายความว่าบริษัทจำเป็นต้องเพิ่มความพยายามในการตรวจสอบความสมบูรณ์ของเซิร์ฟเวอร์ แล็ปท็อป และเวิร์กสเตชันของตน เริ่มตั้งแต่ตอนนี้

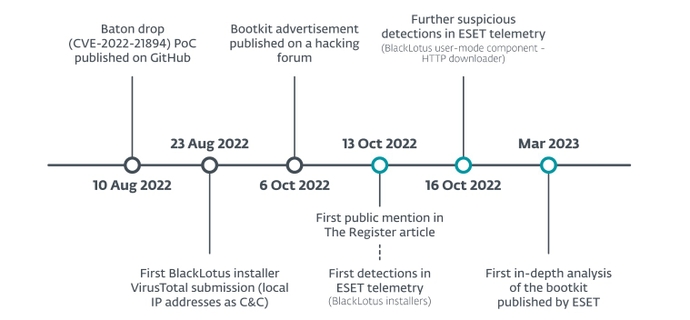

เมื่อวันที่ 1 มีนาคม บริษัทด้านความปลอดภัยทางไซเบอร์ ESET ได้เผยแพร่บทวิเคราะห์ของ ชุดแต่งบูท BlackLotusซึ่งข้ามคุณสมบัติการรักษาความปลอดภัยของ Windows ขั้นพื้นฐานที่เรียกว่า Unified Extensible Firmware Interface (UEFI) Secure Boot Microsoft เปิดตัว Secure Boot เมื่อกว่าทศวรรษที่แล้ว และตอนนี้ถือว่าเป็นหนึ่งในนั้น รากฐานของเฟรมเวิร์ก Zero Trust สำหรับ Windows เพราะความยากในการล้มล้างมัน

แต่นักคุกคามและนักวิจัยด้านความปลอดภัยได้กำหนดเป้าหมายการใช้งาน Secure Boot มากขึ้นเรื่อยๆ และด้วยเหตุผลที่ดี: เนื่องจาก UEFI เป็นเฟิร์มแวร์ระดับต่ำสุดในระบบ (รับผิดชอบกระบวนการบูทเครื่อง) การค้นหาช่องโหว่ในรหัสอินเทอร์เฟซช่วยให้ ผู้โจมตีเพื่อรันมัลแวร์ก่อนที่เคอร์เนลของระบบปฏิบัติการ แอปความปลอดภัย และซอฟต์แวร์อื่น ๆ จะทำงาน สิ่งนี้ทำให้มั่นใจได้ว่าการฝังมัลแวร์ถาวรที่เจ้าหน้าที่รักษาความปลอดภัยทั่วไปตรวจไม่พบ นอกจากนี้ยังมีความสามารถในการดำเนินการในโหมดเคอร์เนล เพื่อควบคุมและล้มล้างโปรแกรมอื่นๆ ทั้งหมดบนเครื่อง — แม้หลังจากติดตั้งระบบปฏิบัติการใหม่และเปลี่ยนฮาร์ดไดร์ฟ — และโหลดมัลแวร์เพิ่มเติมที่ระดับเคอร์เนล

ก่อนหน้านี้มีช่องโหว่บางอย่างในเทคโนโลยีการบู๊ต เช่น ข้อบกพร่อง BootHole ที่เปิดเผยในปี 2020 ที่ส่งผลกระทบต่อ Linux bootloader GRUB2 และ ข้อบกพร่องของเฟิร์มแวร์ในแล็ปท็อป Acer ห้ารุ่น ที่สามารถใช้เพื่อปิดใช้งาน Secure Boot กระทรวงความมั่นคงแห่งมาตุภูมิและกระทรวงพาณิชย์ของสหรัฐฯ เมื่อเร็วๆ นี้ เตือนเกี่ยวกับภัยคุกคามอย่างต่อเนื่อง เกิดจากรูทคิทของเฟิร์มแวร์และบูทคิทในร่างรายงานเกี่ยวกับปัญหาด้านความปลอดภัยของห่วงโซ่อุปทาน แต่ BlackLotus เพิ่มเงินเดิมพันในปัญหาเฟิร์มแวร์อย่างมาก

นั่นเป็นเพราะในขณะที่ Microsoft แก้ไขข้อบกพร่องที่ BlackLotus กำหนดเป้าหมาย (ช่องโหว่ที่เรียกว่า Baton Drop หรือ CVE-2022-21894) แพตช์นี้มีแต่จะทำให้การแสวงหาประโยชน์ทำได้ยากขึ้น ไม่ใช่เป็นไปไม่ได้ และผลกระทบของช่องโหว่นั้นวัดได้ยาก เนื่องจากผู้ใช้ที่ได้รับผลกระทบมักจะไม่เห็นสัญญาณของการประนีประนอม ตามคำเตือนจาก Eclypsium ที่เผยแพร่ในสัปดาห์นี้

“หากผู้โจมตีสามารถตั้งหลักได้ บริษัทต่างๆ ก็อาจมองไม่เห็นทาง เพราะการโจมตีที่ประสบความสำเร็จหมายความว่าผู้โจมตีกำลังหลีกเลี่ยงการป้องกันความปลอดภัยแบบเดิมทั้งหมดของคุณ” Paul Asadoorian หัวหน้าผู้ประกาศข่าวประเสริฐด้านความปลอดภัยของ Eclypsium กล่าว “พวกเขาสามารถปิดการบันทึก และโดยพื้นฐานแล้วโกหกมาตรการป้องกันทุกรูปแบบที่คุณอาจมีในระบบเพื่อบอกคุณว่าทุกอย่างเรียบร้อยดี”

นักวิจัยตั้งข้อสังเกตว่า ตอนนี้ BlackLotus ได้ถูกขายในเชิงพาณิชย์แล้ว เป็นการปูทางสำหรับการพัฒนาสินค้าประเภทเดียวกัน “เราคาดว่าจะเห็นกลุ่มภัยคุกคามจำนวนมากขึ้นที่รวมการบายพาสการบู๊ตแบบปลอดภัยไว้ในคลังแสงของพวกเขาในอนาคต” Martin Smolár นักวิจัยด้านมัลแวร์ของ ESET กล่าว “เป้าหมายสูงสุดของผู้ก่อภัยคุกคามทุกคนคือการคงอยู่ของระบบ และด้วยการคงอยู่ของ UEFI พวกเขาสามารถทำงานได้อย่างลับๆ มากกว่าการคงอยู่ระดับ OS ประเภทอื่นๆ”

การแพทช์ไม่เพียงพอ

แม้ว่า Microsoft จะแก้ไข Baton Drop เมื่อกว่าปีที่แล้ว แต่ใบรับรองของเวอร์ชันที่มีช่องโหว่นั้นยังคงใช้ได้ ตาม Eclypsium. ผู้โจมตีที่มีสิทธิ์เข้าถึงระบบที่ถูกบุกรุกสามารถติดตั้ง bootloader ที่มีช่องโหว่ จากนั้นใช้ประโยชน์จากช่องโหว่ เพิ่มความคงอยู่และระดับการควบคุมที่มีสิทธิพิเศษมากขึ้น

Microsoft เก็บรักษารายการแฮชการเข้ารหัสของ Secure Boot bootloaders ที่ถูกต้องตามกฎหมาย เพื่อป้องกันไม่ให้บูตโหลดเดอร์ที่มีช่องโหว่ทำงาน บริษัทจะต้องยกเลิกแฮช แต่นั่นก็จะป้องกันไม่ให้ระบบที่ถูกต้องแม้ว่าจะไม่ได้แพตช์ทำงานก็ตาม

“ในการแก้ไขปัญหานี้ คุณต้องยกเลิกแฮชของซอฟต์แวร์นั้นเพื่อบอก Secure Boot และกระบวนการภายในของ Microsoft ว่าซอฟต์แวร์นั้นใช้ไม่ได้อีกต่อไปในกระบวนการบู๊ต” Asadoorian กล่าว “พวกเขาจะต้องออกหนังสือเพิกถอน อัปเดตรายการเพิกถอน แต่พวกเขาไม่ทำอย่างนั้น เพราะมันจะทำให้หลายสิ่งหลายอย่างเสียหาย”

สิ่งที่ดีที่สุดที่บริษัทต่างๆ สามารถทำได้คืออัปเดตเฟิร์มแวร์และรายการเพิกถอนเป็นประจำ และตรวจสอบจุดสิ้นสุดเพื่อหาข้อบ่งชี้ว่าผู้โจมตีได้ทำการแก้ไข Eclypsium กล่าวในคำแนะนำ

Smolár จาก ESET นำการสอบสวนก่อนหน้านี้ เป็นแบล็คโลตัส กล่าวในแถลงการณ์วันที่ 1 มีนาคม เพื่อคาดหวังให้เกิดการแสวงประโยชน์เพิ่มขึ้น

“ตัวอย่าง BlackLotus จำนวนน้อยที่เราสามารถหาได้ ทั้งจากแหล่งข้อมูลสาธารณะและ telemetry ของเรา ทำให้เราเชื่อว่ามีภัยคุกคามไม่กี่คนที่เริ่มใช้มัน” เขากล่าว “เรากังวลว่าสิ่งต่าง ๆ จะเปลี่ยนแปลงอย่างรวดเร็วหาก bootkit นี้ตกอยู่ในมือของกลุ่ม crimeware เนื่องจากการปรับใช้ที่ง่ายดายของ bootkit และความสามารถของกลุ่ม crimeware ในการแพร่กระจายมัลแวร์โดยใช้ botnet”

- เนื้อหาที่ขับเคลื่อนด้วย SEO และการเผยแพร่ประชาสัมพันธ์ รับการขยายวันนี้

- เพลโตบล็อคเชน Web3 Metaverse ข่าวกรอง ขยายความรู้. เข้าถึงได้ที่นี่.

- ที่มา: https://www.darkreading.com/threat-intelligence/blacklotus-secure-boot-bypass-malware-set-to-ramp-up

- :เป็น

- $ ขึ้น

- 1

- 7

- a

- ความสามารถ

- สามารถ

- เกี่ยวกับเรา

- เข้า

- ตาม

- acer

- การกระทำ

- อยากทำกิจกรรม

- นักแสดง

- เพิ่มเติม

- ที่ปรึกษา

- หลังจาก

- ตัวแทน

- ทั้งหมด

- ช่วยให้

- แม้ว่า

- การวิเคราะห์

- และ

- ปพลิเคชัน

- เป็น

- รอบ

- คลังแสง

- AS

- At

- โจมตี

- ใช้ได้

- ตาม

- รากฐาน

- BE

- เพราะ

- ก่อน

- เชื่อ

- ที่ดีที่สุด

- บ็อตเน็ต

- ทำลาย

- by

- CAN

- ความสามารถในการ

- ใบรับรอง

- โซ่

- เปลี่ยนแปลง

- รหัส

- พาณิชย์

- บริษัท

- บริษัท

- การประนีประนอม

- ที่ถูกบุกรุก

- เกี่ยวข้อง

- ถือว่า

- ควบคุม

- ได้

- การสร้าง

- การเข้ารหัสลับ

- cybersecurity

- มืด

- Dark Web

- ทศวรรษ

- การป้องกัน

- แผนก

- กรมความมั่นคงภายในประเทศ

- การใช้งาน

- พัฒนาการ

- ยาก

- ความยาก

- การทำ

- ร่าง

- ขับรถ

- หล่น

- ก่อน

- ง่ายต่อการใช้งาน

- ความพยายาม

- เพื่อให้แน่ใจ

- เป็นหลัก

- ผู้สอนศาสนา

- แม้

- ทุกๆ

- ทุกอย่าง

- ดำเนินการ

- คาดหวัง

- ผู้เชี่ยวชาญ

- เอาเปรียบ

- การแสวงหาผลประโยชน์

- ลักษณะ

- หา

- บริษัท

- ชื่อจริง

- แก้ไขปัญหา

- ข้อบกพร่อง

- ตาม

- สำหรับ

- ฐานราก

- กรอบ

- ราคาเริ่มต้นที่

- อย่างเต็มที่

- พื้นฐาน

- อนาคต

- ดึงดูด

- ได้รับ

- ได้รับ

- เป้าหมาย

- ดี

- กลุ่ม

- มือ

- ยาก

- ฮาร์ดไดรฟ์

- กัญชา

- มี

- บ้านเกิดเมืองนอน

- ความมั่นคงแห่งมาตุภูมิ

- HTTPS

- ส่งผลกระทบ

- เป็นไปไม่ได้

- in

- ผสมผสาน

- เพิ่ม

- ตัวชี้วัด

- สร้างแรงบันดาลใจ

- ติดตั้ง

- ความสมบูรณ์

- อินเตอร์เฟซ

- ภายใน

- แนะนำ

- ปัญหา

- ปัญหา

- IT

- ITS

- jpg

- ชนิด

- ที่รู้จักกัน

- แล็ปท็อป

- แล็ปท็อป

- นำไปสู่

- ชั้น

- น่าจะ

- ลินุกซ์

- รายการ

- รายการ

- โหลด

- loader

- อีกต่อไป

- Lot

- ต่ำ

- ระดับต่ำสุด

- เครื่อง

- ทำ

- รักษา

- ทำให้

- มัลแวร์

- จัดการ

- หลาย

- มีนาคม

- มีนาคม

- นกนางแอ่น

- ความกว้างสูงสุด

- วิธี

- วัด

- ไมโครซอฟท์

- อาจ

- โหมด

- การปรับเปลี่ยน

- การตรวจสอบ

- ข้อมูลเพิ่มเติม

- จำเป็นต้อง

- ปกติ

- จำนวน

- ได้รับ

- of

- เสนอ

- ถูก

- on

- ONE

- ทำงาน

- การดำเนินงาน

- ระบบปฏิบัติการ

- เป็นต้นฉบับ

- OS

- อื่นๆ

- ของตนเอง

- ปะ

- พอล

- วิริยะ

- เพลโต

- เพลโตดาต้าอินเทลลิเจนซ์

- เพลโตดาต้า

- ป้องกัน

- ก่อน

- หลัก

- ได้รับการยกเว้น

- กระบวนการ

- โครงการ

- สาธารณะ

- การตีพิมพ์

- การประกาศ

- อย่างรวดเร็ว

- ทางลาด

- อย่างรวดเร็ว

- RE

- เหตุผล

- เมื่อเร็ว ๆ นี้

- ปกติ

- ซากศพ

- รายงาน

- นักวิจัย

- นักวิจัย

- รับผิดชอบ

- วิ่ง

- s

- กล่าวว่า

- พูดว่า

- ปลอดภัย

- ความปลอดภัย

- เซิร์ฟเวอร์

- ชุด

- น่า

- อย่างมีความหมาย

- สัญญาณ

- คล้ายคลึงกัน

- ซอฟต์แวร์

- บาง

- แหล่ง

- แหล่งที่มา

- การแพร่กระจาย

- ข้อความที่เริ่ม

- ที่เริ่มต้น

- ที่ประสบความสำเร็จ

- อย่างเช่น

- จัดหาอุปกรณ์

- ห่วงโซ่อุปทาน

- ระบบ

- ระบบ

- เป้าหมาย

- เป้าหมาย

- เทคโนโลยี

- ที่

- พื้นที่

- ก้าวสู่อนาคต

- ของพวกเขา

- สิ่ง

- ในสัปดาห์นี้

- การคุกคาม

- ตัวแสดงภัยคุกคาม

- ไทม์ไลน์

- ไปยัง

- แบบดั้งเดิม

- วางใจ

- กรอบความไว้วางใจ

- กลับ

- ที่สุด

- ปึกแผ่น

- บันทึก

- ยูพีเอส

- us

- ผู้ใช้

- ตรวจสอบความถูกต้อง

- รุ่น

- ช่องโหว่

- ความอ่อนแอ

- อ่อนแอ

- คำเตือน

- ทาง..

- เว็บ

- สัปดาห์

- ที่

- ในขณะที่

- WHO

- จะ

- หน้าต่าง

- กับ

- การทำงาน

- จะ

- ปี

- คุณ

- ของคุณ

- ลมทะเล

- เป็นศูนย์

- ศูนย์ความไว้วางใจ