หากคุณเป็นผู้อ่าน Naked Security เป็นประจำ คุณน่าจะเดาได้ว่าเรากำลังมุ่งหน้าไปที่ใดบนโลกใบนี้ในการเดินทางเสมือนจริงนี้….

…เราจะไปที่ Department of Software and Information Systems Engineering ที่ Ben-Gurion University of the Negev ในอิสราเอลอีกครั้ง

นักวิจัยในศูนย์วิจัยความปลอดภัยทางไซเบอร์ของแผนกตรวจสอบปัญหาด้านความปลอดภัยที่เกี่ยวข้องกับสิ่งที่เรียกว่าเป็นประจำ ช่องว่าง เครือข่าย

ตามชื่อที่แนะนำ เครือข่าย airgapped นั้นจงใจตัดการเชื่อมต่อไม่เพียงแต่จากอินเทอร์เน็ตเท่านั้น แต่ยังตัดการเชื่อมต่อจากเครือข่ายอื่น ๆ แม้กระทั่งเครือข่ายที่อยู่ในสถานที่เดียวกัน

เพื่อสร้างพื้นที่ประมวลผลข้อมูลที่มีความปลอดภัยสูง (หรือให้แม่นยำกว่านั้นคือ พื้นที่ที่มีความปลอดภัยสูงกว่าเพื่อนบ้านซึ่งข้อมูลไม่สามารถออกไปได้ง่ายๆ) ไม่มีการเชื่อมต่อสายไฟจากเครือข่าย airgapped ไปยังเครือข่ายอื่น .

นอกจากนี้ โดยทั่วไปแล้วฮาร์ดแวร์การสื่อสารไร้สายทั้งหมดจะถูกปิดใช้งาน (และควรถอดออกทางร่างกายหากเป็นไปได้ หรือตัดการเชื่อมต่ออย่างถาวรโดยการตัดสายไฟหรือร่องรอยของแผงวงจร หากไม่เป็นเช่นนั้น)

แนวคิดคือการสร้างสภาพแวดล้อมที่แม้ว่าผู้โจมตีหรือบุคคลภายในที่ไม่ได้รับผลกระทบสามารถแทรกโค้ดที่เป็นอันตรายเช่นสปายแวร์ได้ เข้าไป ระบบจะไม่พบว่าง่ายหรือเป็นไปได้เลยที่จะดึงข้อมูลที่ถูกขโมยกลับมา ออก อีกครั้ง

มันยากกว่าที่คิด

น่าเสียดายที่การสร้างเครือข่าย airgapped ที่ใช้งานได้โดยไม่มี "ช่องโหว่ของข้อมูล" ภายนอกนั้นยากกว่าที่คิด และในอดีต คณาจารย์มหาวิทยาลัย Ben-Gurion ได้อธิบายถึงกลอุบายที่ใช้การได้มากมาย พร้อมวิธีลดปัญหาเหล่านั้น

เราเคยเขียนถึงผลงานของพวกเขาที่ผสมผสานระหว่างความน่าหลงใหลและความสุขเข้าด้วยกันหลายครั้งก่อนหน้านี้ รวมถึงทริคสุดป่วนอย่างเช่น ศัลยกรรมกระดูก (เปลี่ยนชิปเข็มทิศของโทรศัพท์มือถือให้เป็นไมโครโฟนดิบ) แลนเทนนา (ใช้สายเคเบิลเครือข่ายแบบเดินสายเป็นเสาอากาศวิทยุ) และ แฟนสมิตเตอร์ (เปลี่ยนความเร็วพัดลม CPU โดยเปลี่ยนโหลดของระบบเพื่อสร้าง "ช่องข้อมูล" เสียง)

ในครั้งนี้ นักวิจัยได้ให้กลอุบายใหม่เป็นชื่อที่น่าเสียดายและอาจทำให้สับสนโดยไม่จำเป็น บิตโควิดที่นี่มี COV มีการระบุไว้อย่างชัดเจนว่าหมายถึง "แอบแฝง" และเราเดาได้ รหัสบิต ย่อมาจาก "การเปิดเผยข้อมูลทีละบิต"

แผนการกรองข้อมูลนี้ใช้แหล่งจ่ายไฟของคอมพิวเตอร์เป็นแหล่งส่งสัญญาณวิทยุที่ไม่ได้รับอนุญาตแต่ตรวจจับและถอดรหัสได้

นักวิจัยอ้างว่าอัตราการส่งข้อมูลแอบแฝงสูงถึง 1000 บิต/วินาที (ซึ่งเป็นโมเด็ม dialup ที่มีประโยชน์และใช้งานได้อย่างสมบูรณ์เมื่อ 40 ปีก่อน)

พวกเขายังอ้างว่าข้อมูลที่รั่วไหลนั้นสามารถรับได้โดยโทรศัพท์มือถือที่ไม่มีการปรับแต่งและดูไร้เดียงสา แม้แต่เครื่องที่ปิดฮาร์ดแวร์ไร้สายทั้งหมดของตัวเองก็ตาม ซึ่งอยู่ห่างออกไปไม่เกิน 2 เมตร

ซึ่งหมายความว่าผู้สมรู้ร่วมคิดภายนอกห้องปฏิบัติการที่ปลอดภัยอาจสามารถใช้กลอุบายนี้เพื่อรับข้อมูลที่ถูกขโมยมาได้อย่างไม่น่าสงสัย โดยสมมติว่าผนังของห้องปฏิบัติการไม่ได้มีการป้องกันการรั่วไหลของคลื่นวิทยุได้ดีพอ

นี่คือวิธีการ บิตโควิด โรงงาน

การจัดการพลังงานเป็นช่องข้อมูล

โดยทั่วไปแล้ว CPU สมัยใหม่จะเปลี่ยนแปลงแรงดันไฟฟ้าและความถี่ในการทำงานเพื่อปรับให้เข้ากับโหลดที่เปลี่ยนแปลง จึงลดการใช้พลังงานและช่วยป้องกันความร้อนสูงเกินไป

แล็ปท็อปบางรุ่นควบคุมอุณหภูมิของ CPU โดยไม่ต้องใช้พัดลม โดยจงใจทำให้โปรเซสเซอร์ทำงานช้าลงหากเริ่มร้อนเกินไป ปรับทั้งความถี่และแรงดันไฟฟ้าเพื่อลดความร้อนที่สูญเสียไปโดยที่ต้นทุนของประสิทธิภาพลดลง (หากคุณเคยสงสัยว่าทำไมเคอร์เนล Linux ใหม่ของคุณถึงสร้างได้เร็วกว่าในฤดูหนาว นี่อาจเป็นเหตุผลว่าทำไม)

พวกเขาสามารถทำได้ด้วยอุปกรณ์อิเล็กทรอนิกส์ที่ประณีตที่เรียกว่า SMPS ซึ่งย่อมาจาก แหล่งจ่ายไฟสลับโหมด.

SMPS ไม่ใช้หม้อแปลงและตัวต้านทานแบบแปรผันเพื่อเปลี่ยนแรงดันเอาต์พุต เหมือนกับที่อะแดปเตอร์จ่ายไฟแบบเก่า เทอะทะ ไม่มีประสิทธิภาพ และเสียงกระหึ่มในสมัยก่อน

แต่จะใช้แรงดันไฟฟ้าอินพุตที่คงที่และแปลงเป็นคลื่นสี่เหลี่ยม DC เรียบร้อยโดยใช้ทรานซิสเตอร์สวิตชิ่งที่รวดเร็วเพื่อเปิดและปิดแรงดันไฟฟ้าอย่างสมบูรณ์ ที่ใดก็ได้ตั้งแต่หลายแสนไปจนถึงหลายล้านครั้งต่อวินาที

ส่วนประกอบทางไฟฟ้าที่ค่อนข้างง่ายจากนั้นเปลี่ยนสัญญาณ DC ที่สับแล้วนี้เป็นแรงดันไฟฟ้าคงที่ซึ่งเป็นสัดส่วนกับอัตราส่วนระหว่างระยะ "เปิด" และระยะ "ปิด" ที่อยู่ในคลื่นสี่เหลี่ยมที่สลับอย่างสมบูรณ์

พูดง่ายๆ ลองจินตนาการถึงอินพุต 12V DC ที่เปิดเต็มที่เป็นเวลา 1/500,000 ของวินาที แล้วดับจนสุดที่ 1/250,000 ของวินาที ซ้ำแล้วซ้ำอีก ดังนั้นจึงอยู่ที่ 12V เป็นเวลา 1/3 ของเวลา และ ที่ 0V สำหรับ 2/3 ของมัน จากนั้นลองจินตนาการว่าคลื่นสี่เหลี่ยมไฟฟ้านี้ได้รับการ "ทำให้เรียบ" โดยตัวเหนี่ยวนำ ไดโอด และตัวเก็บประจุเป็นเอาต์พุต DC ต่อเนื่องที่ 1/3 ของระดับอินพุตสูงสุด จึงสร้างเอาต์พุต 4V ที่เกือบจะสมบูรณ์แบบ

อย่างที่คุณจินตนาการได้ การสลับและการทำให้เรียบนี้เกี่ยวข้องกับการเปลี่ยนแปลงอย่างรวดเร็วของกระแสและแรงดันภายใน SMPS ซึ่งจะสร้างสนามแม่เหล็กไฟฟ้าขนาดเล็ก (พูดง่ายๆ คือ คลื่นวิทยุ) ที่รั่วไหลออกทางตัวนำโลหะในตัวเครื่อง เช่น รอยตัวนำแผงวงจร และสายไฟทองแดง

และในที่ที่มีการรั่วไหลของคลื่นแม่เหล็กไฟฟ้า คุณมั่นใจได้ว่านักวิจัยของมหาวิทยาลัย Ben-Gurion จะมองหาวิธีใช้มันเป็นกลไกการส่งสัญญาณลับที่เป็นไปได้

แต่คุณจะใช้สัญญาณรบกวนวิทยุของ SMPS ที่สลับไปมาหลายล้านครั้งต่อวินาทีเพื่อถ่ายทอดสิ่งอื่นที่ไม่ใช่เสียงรบกวนได้อย่างไร

สลับอัตราการเปลี่ยน

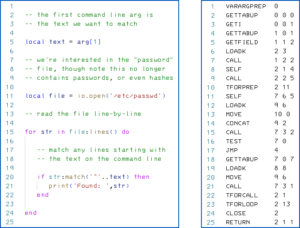

เคล็ดลับตามที่ก รายงาน เขียนโดยนักวิจัย Mordechai Guri คือการเปลี่ยนแปลงภาระของ CPU ในทันทีและอย่างมาก แต่ด้วยความถี่ที่ต่ำกว่ามาก โดยจงใจเปลี่ยนรหัสที่ทำงานในแต่ละคอร์ของ CPU ระหว่าง 5000 ถึง 8000 ครั้งต่อวินาที

ด้วยการสร้างรูปแบบการเปลี่ยนแปลงอย่างเป็นระบบในการโหลดโปรเซสเซอร์ที่ความถี่ต่ำโดยเปรียบเทียบเหล่านี้...

…กูริสามารถหลอกให้ SMPS เข้าไปได้ การเปลี่ยนอัตราการเปลี่ยนความถี่สูง ในลักษณะที่สร้างรูปแบบคลื่นวิทยุความถี่ต่ำที่สามารถตรวจจับและถอดรหัสได้อย่างน่าเชื่อถือ

ยังดีกว่า เนื่องจาก "สัญญาณรบกวนหลอก" ทางแม่เหล็กไฟฟ้าที่สร้างขึ้นโดยเจตนาของเขาปรากฏขึ้นระหว่าง 0Hz และ 60kHz จึงกลายเป็นว่าเข้ากันได้ดีกับความสามารถในการสุ่มตัวอย่างของชิปเสียงแล็ปท็อปหรือโทรศัพท์มือถือทั่วไป ซึ่งใช้สำหรับแปลงเสียงเป็นดิจิทัลและเล่นกลับ ดนตรี.

(วลี ชิปเสียง ข้างต้นไม่ใช่การพิมพ์ผิด แม้ว่าเรากำลังพูดถึงคลื่นวิทยุก็ตาม ซึ่งคุณจะเห็นในไม่ช้า)

ตามที่เกิดขึ้น หูของมนุษย์สามารถได้ยินความถี่สูงถึงประมาณ 20kHz และคุณจำเป็นต้องผลิตเอาต์พุตหรือบันทึกอินพุตอย่างน้อยสองเท่าของอัตราดังกล่าว เพื่อที่จะตรวจจับการสั่นของเสียงได้อย่างน่าเชื่อถือ และด้วยเหตุนี้จึงสร้างความถี่สูงเป็นคลื่นเสียงที่ทำงานได้แทน เพียงแค่หนามแหลมหรือ "เส้นตรง" สไตล์ DC

อัตราการสุ่มตัวอย่างซีดี (คอมแพคดิสก์หากคุณจำได้) ถูกกำหนดไว้ที่ 44,100Hz ด้วยเหตุนี้ และ DAT (เทปเสียงดิจิตอล) ตามมาหลังจากนั้นไม่นาน โดยอิงจากอัตราที่คล้ายกันแต่ต่างกันเล็กน้อยที่ 48,000Hz

ด้วยเหตุนี้ อุปกรณ์เสียงดิจิทัลเกือบทั้งหมดที่ใช้อยู่ในปัจจุบัน รวมถึงอุปกรณ์ในชุดหูฟัง โทรศัพท์มือถือ และไมโครโฟนพอดแคสต์ รองรับอัตราการบันทึกที่ 48,000Hz (ไมโครโฟนแฟนซีบางรุ่นจะสูงขึ้น เพิ่มเป็นสองเท่า เพิ่มเป็นสองเท่า และแม้กระทั่งเพิ่มอัตราที่สูงถึง 384kHz แต่ 48kHz เป็นอัตราที่คุณสามารถสรุปได้ว่าอุปกรณ์เสียงดิจิทัลร่วมสมัยเกือบทุกชนิด แม้กระทั่งอุปกรณ์ที่ถูกที่สุดที่คุณหาได้ จะสามารถ บันทึก.)

เมื่อเสียงมาบรรจบกับวิทยุ

ไมโครโฟนแบบดั้งเดิมจะแปลงแรงดันเสียงทางกายภาพเป็นสัญญาณไฟฟ้า ดังนั้นคนส่วนใหญ่จึงไม่เชื่อมโยงแจ็คเสียงบนแล็ปท็อปหรือโทรศัพท์มือถือกับรังสีแม่เหล็กไฟฟ้า

แต่คุณสามารถแปลงโทรศัพท์มือถือของคุณ เสียง วงจรคุณภาพต่ำ ความถี่ต่ำ กำลังไฟต่ำ วิทยุ ตัวรับหรือตัวส่ง…

…เพียงแค่สร้าง “ไมโครโฟน” (หรือ “หูฟัง” คู่หนึ่ง) ที่ประกอบด้วยห่วงลวด เสียบเข้ากับแจ็คเสียง และปล่อยให้ทำหน้าที่เป็นเสาอากาศวิทยุ

หากคุณบันทึกสัญญาณไฟฟ้า "เสียง" ที่แผ่วเบาซึ่งสร้างขึ้นในห่วงลวดโดยการแผ่คลื่นแม่เหล็กไฟฟ้าที่สัญญาณสัมผัส คุณจะได้รับคลื่นวิทยุที่สร้างขึ้นใหม่แบบดิจิทัล 48,000Hz ขณะที่เสียบ "เสาอากาศ" ของคุณ

ดังนั้น เมื่อใช้เทคนิคการเข้ารหัสความถี่ที่ชาญฉลาดเพื่อสร้าง "สัญญาณรบกวน" ของวิทยุที่ไม่ใช่แค่เสียงรบกวนแบบสุ่ม Guri จึงสามารถสร้างช่องสัญญาณข้อมูลทางเดียวที่แอบแฝงโดยมีอัตราข้อมูลตั้งแต่ 100 บิต/วินาทีถึง 1000 บิต/ วินาที ขึ้นอยู่กับประเภทของอุปกรณ์ที่โค้ดการปรับแต่งโหลดของ CPU ทำงานอยู่

Guri พบว่าเดสก์ท็อปพีซีอาจถูกหลอกให้ผลิต "คลื่นวิทยุลับ" ที่มีคุณภาพดีที่สุด โดยให้ 500 บิต/วินาทีโดยไม่มีข้อผิดพลาด หรือ 1000 บิต/วินาทีโดยมีอัตราข้อผิดพลาด 1%

Raspberry Pi 3 สามารถ "ส่ง" ที่ 200 บิต/วินาทีโดยไม่มีข้อผิดพลาด ในขณะที่แล็ปท็อป Dell ที่ใช้ในการทดสอบจัดการ 100 บิต/วินาที

เราสันนิษฐานว่ายิ่งวงจรและส่วนประกอบภายในอุปกรณ์อัดแน่นมากเท่าใด การรบกวนสัญญาณวิทยุแอบแฝงที่สร้างโดยวงจร SMPS ก็จะยิ่งมากขึ้นเท่านั้น

Guri ยังแนะนำว่าการควบคุมการจัดการพลังงานโดยทั่วไปจะใช้กับคอมพิวเตอร์ระดับแล็ปท็อป โดยมุ่งเป้าไปที่การยืดอายุแบตเตอรี่เป็นหลัก ลดขอบเขตที่การเปลี่ยนแปลงอย่างรวดเร็วในโหลดการประมวลผลของ CPU ส่งผลต่อการสลับของ SMPS จึงลดความจุในการรับข้อมูลของ สัญญาณแอบแฝง

อย่างไรก็ตาม 100 บิต/วินาทีก็เพียงพอที่จะขโมยคีย์ AES 256 บิตในเวลาไม่ถึง 3 วินาที, คีย์ RSA 4096 บิตในเวลาประมาณหนึ่งนาที หรือข้อมูลที่กำหนดเอง 1 MByte ภายในไม่ถึงวัน

จะทำอย่างไร?

หากคุณใช้พื้นที่ที่ปลอดภัยและกังวลเกี่ยวกับช่องทางการแอบแฝงประเภทนี้:

- พิจารณาเพิ่มการป้องกันวิทยุรอบ ๆ พื้นที่ปลอดภัยของคุณ น่าเสียดาย สำหรับห้องปฏิบัติการขนาดใหญ่ การดำเนินการนี้อาจมีราคาแพง และโดยทั่วไปแล้วจะต้องมีการแยกสายไฟของแหล่งจ่ายไฟของห้องปฏิบัติการที่มีราคาแพง รวมถึงการป้องกันผนัง พื้น และเพดานด้วยตาข่ายโลหะ

- พิจารณาสร้างสัญญาณวิทยุต่อต้านการตรวจตรา “การรบกวน” คลื่นความถี่วิทยุในย่านความถี่ที่ไมโครโฟนเสียงทั่วไปสามารถแปลงเป็นดิจิทัลได้จะช่วยลดการโจมตีประเภทนี้ได้ อย่างไรก็ตาม โปรดทราบว่าการติดขัดของวิทยุอาจต้องได้รับอนุญาตจากหน่วยงานกำกับดูแลในประเทศของคุณ

- พิจารณาเพิ่มช่องว่างอากาศของคุณให้สูงกว่า 2 เมตร ดูแบบแปลนชั้นของคุณและคำนึงถึงสิ่งที่อยู่ถัดจากห้องแล็บที่ปลอดภัย อย่าปล่อยให้เจ้าหน้าที่หรือผู้เยี่ยมชมที่ทำงานในส่วนที่ไม่ปลอดภัยของเครือข่ายของคุณเข้าใกล้อุปกรณ์ภายในเกิน 2 เมตร แม้ว่าจะมีกำแพงขวางกั้นอยู่ก็ตาม

- พิจารณาเรียกใช้กระบวนการพิเศษแบบสุ่มบนอุปกรณ์ที่ปลอดภัย สิ่งนี้จะเพิ่มสัญญาณรบกวนวิทยุที่คาดเดาไม่ได้ที่ด้านบนของสัญญาณแอบแฝง ทำให้ตรวจจับและถอดรหัสได้ยากขึ้น อย่างไรก็ตาม ดังที่ Guri กล่าวไว้ การทำเช่นนี้ "เผื่อไว้" จะลดพลังการประมวลผลที่มีอยู่ตลอดเวลา ซึ่งอาจไม่เป็นที่ยอมรับ

- พิจารณาล็อคความถี่ CPU ของคุณ เครื่องมือการตั้งค่า BIOS บางตัวให้คุณทำเช่นนี้ได้ และจะจำกัดจำนวนการเปลี่ยนพลังงานที่เกิดขึ้น อย่างไรก็ตามกูริ พบ ว่าสิ่งนี้จำกัดขอบเขตของการโจมตีเท่านั้น และไม่ได้กำจัดมันออกไป

แน่นอนว่าหากคุณไม่มีพื้นที่ปลอดภัยที่ต้องกังวล…

…จากนั้นคุณก็สามารถเพลิดเพลินไปกับเรื่องราวนี้โดยที่จำไว้ว่ามันตอกย้ำหลักการที่ว่า การโจมตีจะดีขึ้นเท่านั้นและด้วยเหตุนี้ ความปลอดภัยคือการเดินทาง ไม่ใช่จุดหมายปลายทาง.

- ช่องว่างอากาศ

- มหาวิทยาลัยเบน-กูเรียน

- blockchain

- เหรียญอัจฉริยะ

- กระเป๋าสตางค์ cryptocurrency

- การแลกเปลี่ยนการเข้ารหัสลับ

- การรักษาความปลอดภัยในโลกไซเบอร์

- อาชญากรไซเบอร์

- cybersecurity

- ข้อมูลสูญหาย

- กรมความมั่นคงภายในประเทศ

- กระเป๋าสตางค์ดิจิตอล

- การกรอง

- ไฟร์วอลล์

- Kaspersky

- มัลแวร์

- แมคคาฟี

- ความปลอดภัยเปล่า

- เน็กซ์บล๊อก

- เพลโต

- เพลโตไอ

- เพลโตดาต้าอินเทลลิเจนซ์

- เกมเพลโต

- เพลโตดาต้า

- เพลโตเกม

- ความเป็นส่วนตัว

- VPN

- ความปลอดภัยของเว็บไซต์

- ลมทะเล

![S3 Ep128 อยากเป็นอาชญากรไซเบอร์งั้นเหรอ? [เสียง + ข้อความ] S3 Ep128 อยากเป็นอาชญากรไซเบอร์งั้นเหรอ? [เสียง + ข้อความ]](https://platoblockchain.com/wp-content/uploads/2023/04/s3-ep128-so-you-want-to-be-a-cybercriminal-audio-text-300x157.png)

![S3 Ep111: ความเสี่ยงทางธุรกิจของ “การปลดตัวกรองภาพเปลือย” ที่ไม่สุภาพ [เสียง + ข้อความ] S3 Ep111: ความเสี่ยงทางธุรกิจของ “เครื่องกรองภาพเปลือย” [เสียง + ข้อความ] PlatoBlockchain Data Intelligence ค้นหาแนวตั้ง AI.](https://platoblockchain.com/wp-content/uploads/2022/08/bn-1200-2-300x157.png)