นักวิจัยจาก Microsoft Security Response Center (MSRC) และ Orca Security ได้กล่าวถึงช่องโหว่ที่สำคัญใน Microsoft Azure Cosmos DB ซึ่งส่งผลกระทบต่อฟีเจอร์ Cosmos DB Jupyter Notebooks จุดบกพร่องการเรียกใช้โค้ดจากระยะไกล (RCE) แสดงให้เห็นภาพว่าจุดอ่อนในสถาปัตยกรรมการตรวจสอบสิทธิ์ของสภาพแวดล้อมแบบคลาวด์เนทีฟและสภาพแวดล้อมที่เป็นมิตรต่อการเรียนรู้ของเครื่องจักรสามารถนำมาใช้โดยผู้โจมตีได้อย่างไร

ทีมวิจัยของ Orca ได้รับการขนานนามว่า CosMiss โดยช่องโหว่ดังกล่าวเกิดขึ้นจากการกำหนดค่าที่ไม่ถูกต้องในการจัดการส่วนหัวของการอนุญาต ซึ่งทำให้ผู้ใช้ที่ไม่ได้รับการรับรองความถูกต้องสามารถเข้าถึงการอ่านและเขียน Azure Cosmos DB Notebooks และแทรกและเขียนทับโค้ดได้

กล่าวโดยย่อ หากผู้โจมตีมีความรู้เกี่ยวกับ 'รหัสส่งต่อ' ของ Notebook ซึ่งเป็น UUID ของ Notebook Workspace พวกเขาจะมีสิทธิ์เต็มรูปแบบบน Notebook รวมถึงการเข้าถึงแบบอ่านและเขียน และความสามารถในการแก้ไขระบบไฟล์ของ คอนเทนเนอร์ที่ใช้โน้ตบุ๊ก” Lidor Ben Shitrit และ Roee Sagi จาก Orca เขียนไว้ใน ทางเทคนิคหมดลง ของความเปราะบาง “ด้วยการปรับเปลี่ยนระบบไฟล์คอนเทนเนอร์ หรือที่เรียกว่าพื้นที่ทำงานเฉพาะสำหรับการโฮสต์โน้ตบุ๊กชั่วคราว เราจึงสามารถรับ RCE ในคอนเทนเนอร์โน้ตบุ๊กได้”

ฐานข้อมูล NoSQL แบบกระจาย Azure Cosmos DB ได้รับการออกแบบมาเพื่อรองรับแอปที่ปรับขนาดได้และมีประสิทธิภาพสูงโดยมีความพร้อมใช้งานสูงและมีเวลาแฝงต่ำ การใช้งานดังกล่าวมีไว้สำหรับการวัดและวิเคราะห์อุปกรณ์ IoT; บริการค้าปลีกแบบเรียลไทม์เพื่อดำเนินการต่างๆ เช่น แคตตาล็อกผลิตภัณฑ์และคำแนะนำส่วนบุคคลที่ขับเคลื่อนด้วย AI และแอปพลิเคชันที่จัดจำหน่ายทั่วโลก เช่น บริการสตรีมมิ่ง บริการรับและจัดส่ง และอื่นๆ ที่คล้ายคลึงกัน

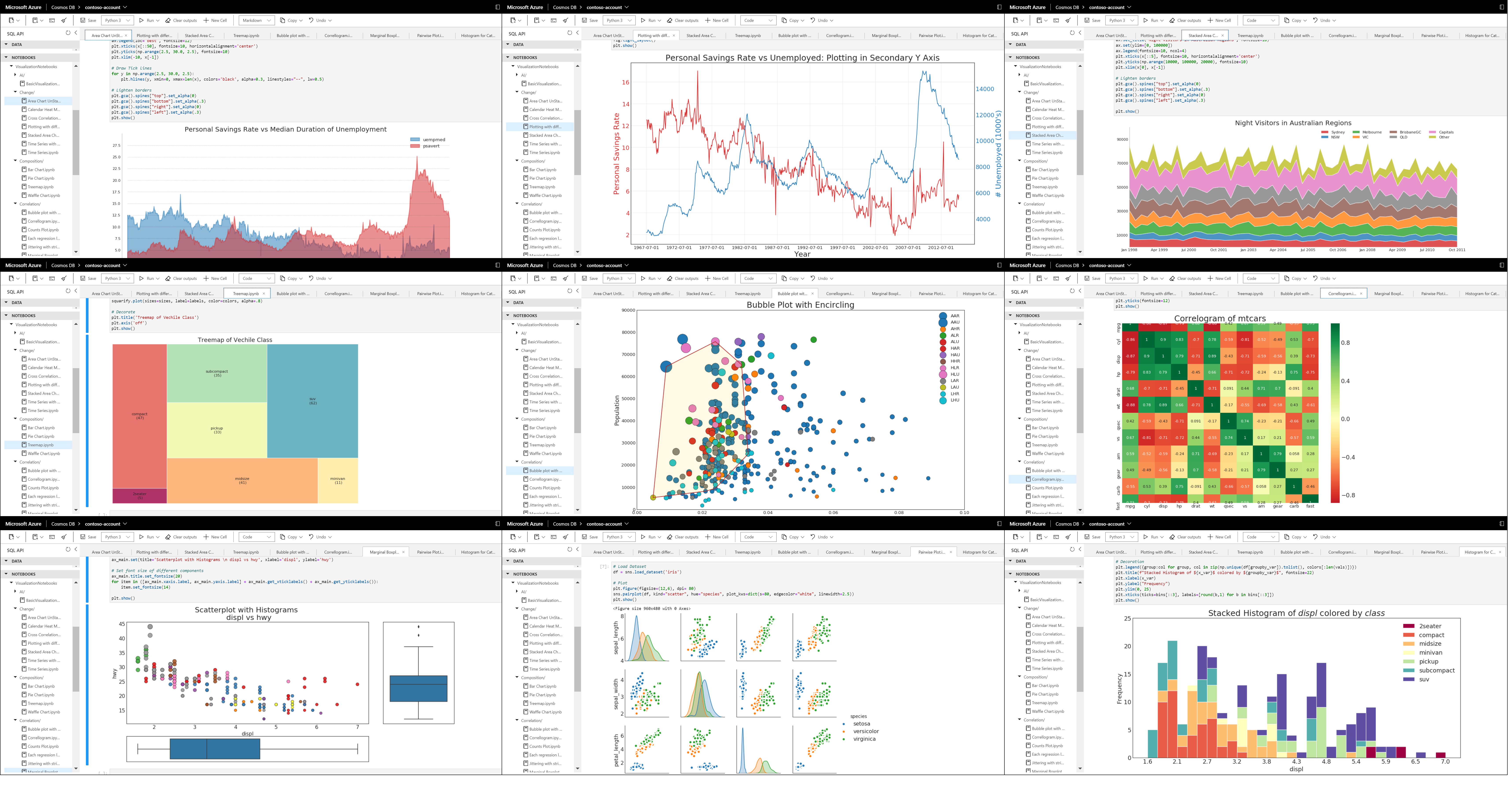

ในระหว่างนี้ Jupyter Notebooks คือสภาพแวดล้อมนักพัฒนาเชิงโต้ตอบ (IDE) แบบโอเพ่นซอร์สที่นักพัฒนา นักวิทยาศาสตร์ข้อมูล วิศวกร และนักวิเคราะห์ธุรกิจใช้ทำทุกอย่างตั้งแต่การสำรวจข้อมูลและการล้างข้อมูล ไปจนถึงการสร้างแบบจำลองทางสถิติ การสร้างภาพข้อมูล และการเรียนรู้ของเครื่อง เป็นสภาพแวดล้อมที่ทรงพลังที่สร้างขึ้นสำหรับการสร้าง ดำเนินการ และแบ่งปันเอกสารด้วยโค้ด สมการ การแสดงภาพ และข้อความบรรยายแบบสด

นักวิจัย Orca กล่าวว่าฟังก์ชันนี้ทำให้เกิดข้อบกพร่องในการตรวจสอบความถูกต้องภายใน Cosmos DB Notebooks มีความเสี่ยงเป็นพิเศษ เนื่องจาก "นักพัฒนาใช้เพื่อสร้างโค้ดและมักจะมีข้อมูลที่ละเอียดอ่อนสูง เช่น ข้อมูลลับและคีย์ส่วนตัวที่ฝังอยู่ในโค้ด"

ข้อบกพร่องดังกล่าวเกิดขึ้นในช่วงปลายฤดูร้อน โดย Orca พบและเปิดเผยต่อ Microsoft เมื่อต้นเดือนตุลาคม และแก้ไขภายในสองวัน โปรแกรมแก้ไขไม่จำเป็นต้องดำเนินการใดๆ จากลูกค้าในการเปิดตัวเนื่องจากสถาปัตยกรรมแบบกระจายของ Cosmos DB

ไม่ใช่ช่องโหว่แรกที่พบในจักรวาล

การรวม Jupyter Notebooks เข้ากับ Azure Cosmos DB ในตัวยังคงเป็นคุณสมบัติในโหมดแสดงตัวอย่าง แต่นี่ไม่ใช่ข้อบกพร่องแรกที่เผยแพร่ต่อสาธารณะอย่างแน่นอน เมื่อปีที่แล้วนักวิจัยจาก Wiz.io ค้นพบ ข้อบกพร่องต่อเนื่องในฟีเจอร์ที่ทำให้ผู้ใช้ Azure เข้าถึงอินสแตนซ์ Cosmos DB ของลูกค้ารายอื่นโดยไม่ได้รับอนุญาต ในเวลานั้น นักวิจัยรายงานว่าแบรนด์ใหญ่ๆ เช่น Coca-Cola, Kohler, Rolls-Royce, Siemens และ Symantec ล้วนถูกเปิดเผยคีย์ฐานข้อมูล

ความเสี่ยงและผลกระทบของข้อบกพร่องล่าสุดนี้มีข้อโต้แย้งในขอบเขตที่จำกัดมากกว่าข้อบกพร่องครั้งก่อน เนื่องจากปัจจัยหลายประการที่ MSRC ระบุไว้ในบล็อกที่เผยแพร่เมื่อวันอังคาร

ตามบล็อกของ MSRC ข้อผิดพลาดที่สามารถหาประโยชน์ได้นั้นถูกเปิดเผยเป็นเวลาประมาณสองเดือนหลังจากการอัปเดตในช่วงฤดูร้อนนี้ใน API แบ็กเอนด์ส่งผลให้คำขอไม่ได้รับการตรวจสอบสิทธิ์อย่างถูกต้อง ข่าวดีก็คือ ทีมรักษาความปลอดภัยได้ดำเนินการตรวจสอบกิจกรรมอย่างละเอียดแล้ว และไม่พบสัญญาณของผู้โจมตีที่ใช้ประโยชน์จากข้อบกพร่องดังกล่าวในขณะนั้น

“Microsoft ดำเนินการตรวจสอบข้อมูลบันทึกตั้งแต่วันที่ 12 สิงหาคมถึง 6 ตุลาคม และไม่ได้ระบุคำขอที่ใช้กำลังดุร้ายใด ๆ ที่อาจบ่งบอกถึงกิจกรรมที่เป็นอันตราย” เขียนโฆษก MSRCซึ่งยังตั้งข้อสังเกตอีกว่า 99.8% ของลูกค้า Azure Cosmos DB ยังไม่ได้ใช้ Jupyter Notebooks

การลดความเสี่ยงเพิ่มเติมคือความจริงที่ว่ารหัสการส่งต่อที่ใช้ในการทดสอบแนวคิด Orca มีอายุการใช้งานที่สั้นมาก สมุดบันทึกจะทำงานในพื้นที่ทำงานของสมุดบันทึกชั่วคราวซึ่งมีอายุการใช้งานสูงสุดหนึ่งชั่วโมง หลังจากนั้นข้อมูลทั้งหมดในพื้นที่ทำงานนั้นจะถูกลบ

“ผลกระทบที่อาจเกิดขึ้นนั้นจำกัดอยู่ที่การเข้าถึงแบบอ่าน/เขียนสมุดบันทึกของเหยื่อในช่วงเวลาที่พื้นที่ทำงานสมุดบันทึกชั่วคราวของพวกเขาเปิดใช้งาน” Microsoft อธิบาย “ช่องโหว่นี้ แม้จะมีความรู้เกี่ยวกับการส่งต่อรหัสแล้ว แต่ก็ไม่ได้ให้ความสามารถในการรันโน้ตบุ๊ก บันทึกโน้ตบุ๊กโดยอัตโนมัติในที่เก็บ GitHub ที่เชื่อมต่อของเหยื่อ (เป็นทางเลือก) หรือเข้าถึงข้อมูลในบัญชี Azure Cosmos DB”

- blockchain

- กระเป๋าสตางค์ cryptocurrency

- การแลกเปลี่ยนการเข้ารหัสลับ

- การรักษาความปลอดภัยในโลกไซเบอร์

- อาชญากรไซเบอร์

- cybersecurity

- การอ่านที่มืด

- กรมความมั่นคงภายในประเทศ

- กระเป๋าสตางค์ดิจิตอล

- ไฟร์วอลล์

- Kaspersky

- มัลแวร์

- แมคคาฟี

- เน็กซ์บล๊อก

- เพลโต

- เพลโตไอ

- เพลโตดาต้าอินเทลลิเจนซ์

- เกมเพลโต

- เพลโตดาต้า

- เพลโตเกม

- VPN

- ความปลอดภัยของเว็บไซต์