ผู้ดูแลระบบเวิร์กโหลดแมชชีนเลิร์นนิง (ML) มุ่งเน้นที่การทำให้มั่นใจว่าผู้ใช้ดำเนินการในลักษณะที่ปลอดภัยที่สุด โดยมุ่งมั่นสู่หลักการออกแบบที่มีสิทธิพิเศษน้อยที่สุด พวกเขามีบุคลิกที่หลากหลายซึ่งแต่ละคนมีความต้องการเฉพาะของตนเอง และการสร้างชุดนโยบายสิทธิ์ที่เหมาะสมเพื่อตอบสนองความต้องการเหล่านั้นในบางครั้งอาจเป็นตัวขัดขวางความคล่องตัว ในโพสต์นี้เราจะดูวิธีใช้ ผู้จัดการบทบาทของ Amazon SageMaker เพื่อสร้างชุดของบทบาทตามบุคลิกที่สามารถปรับแต่งเพิ่มเติมตามความต้องการเฉพาะของคุณได้อย่างรวดเร็วในไม่กี่นาทีบน อเมซอน SageMaker ปลอบใจ

Role Manager นำเสนอตัวตนและกิจกรรม ML ที่กำหนดไว้ล่วงหน้ารวมกับตัวช่วยสร้างเพื่อปรับปรุงกระบวนการสร้างสิทธิ์ของคุณ ทำให้ผู้ปฏิบัติงาน ML ของคุณปฏิบัติหน้าที่ด้วยสิทธิ์ที่จำเป็นน้อยที่สุด หากคุณต้องการการปรับแต่งเพิ่มเติม SageMaker Role Manager จะอนุญาตให้คุณระบุเครือข่ายและสิทธิ์ในการเข้ารหัส คลาวด์ส่วนตัวเสมือนของ Amazon (Amazon VPC) ทรัพยากรและ บริการจัดการคีย์ AWS คีย์การเข้ารหัส (AWS KMS) และแนบนโยบายที่คุณกำหนดเอง

ในโพสต์นี้ คุณจะแนะนำวิธีการใช้ SageMaker Role Manager เพื่อสร้างบทบาทนักวิทยาศาสตร์ข้อมูลสำหรับการเข้าถึง สตูดิโอ Amazon SageMakerในขณะที่ยังคงชุดสิทธิ์ขั้นต่ำเพื่อดำเนินกิจกรรมที่จำเป็น

ภาพรวมโซลูชัน

ในการฝึกปฏิบัตินี้ คุณจะทำตามขั้นตอนทั้งหมดเพื่อให้สิทธิ์แก่ผู้ดูแลระบบ ML สร้างบทบาทบริการสำหรับการเข้าถึงการขึ้นต่อกันที่จำเป็นสำหรับการสร้างและการฝึกอบรมโมเดล และสร้างบทบาทการดำเนินการสำหรับผู้ใช้ที่จะรับบทบาทภายใน Studio เพื่อทำงานของตน หากผู้ปฏิบัติงาน ML ของคุณเข้าถึง SageMaker ผ่านทาง คอนโซลการจัดการ AWSคุณสามารถสร้างการอนุญาตเพื่ออนุญาตการเข้าถึงหรือให้สิทธิ์การเข้าถึงผ่าน ศูนย์ข้อมูลประจำตัวไอแอม (ตัวต่อจาก AWS Single Sign-On)

คน

บุคคลคือเอนทิตีที่ต้องดำเนินการชุดของกิจกรรม ML และใช้บทบาทเพื่อให้สิทธิ์แก่พวกเขา SageMaker Role Manager มอบชุดเทมเพลตบุคลิกภาพที่กำหนดไว้ล่วงหน้าสำหรับกรณีการใช้งานทั่วไป หรือคุณสามารถสร้างบุคลิกลักษณะเฉพาะของคุณเองได้

ขณะนี้มีหลายบุคคลที่รองรับ ได้แก่ :

- นักวิทยาศาสตร์ข้อมูล – บุคลิกที่ดำเนินกิจกรรม ML จากภายในสภาพแวดล้อม SageMaker พวกเขาได้รับอนุญาตให้ดำเนินการ บริการจัดเก็บข้อมูลอย่างง่ายของ Amazon ข้อมูล (Amazon S3) ทำการทดลอง และสร้างแบบจำลอง

- ม.ป.ป – บุคลิกที่เกี่ยวข้องกับกิจกรรมการปฏิบัติงานจากภายในสภาพแวดล้อมของ SageMaker พวกเขาได้รับอนุญาตให้จัดการโมเดล จุดสิ้นสุด และไปป์ไลน์ และตรวจสอบทรัพยากร

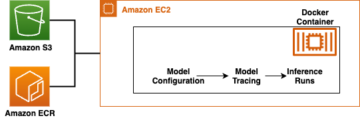

- บทบาทการคำนวณของ SageMaker – บุคคลที่ใช้โดย SageMaker คำนวณทรัพยากร เช่น งานและจุดสิ้นสุด พวกเขาได้รับอนุญาตให้เข้าถึงทรัพยากรของ Amazon S3 การลงทะเบียน Amazon Elastic Container ที่เก็บ (Amazon ECR) อเมซอน คลาวด์วอตช์และบริการอื่นๆ สำหรับการคำนวณ ML

- การตั้งค่าบทบาทที่กำหนดเอง – บุคคลนี้ไม่มีการตั้งค่าหรือตัวเลือกเริ่มต้นที่เลือกไว้ล่วงหน้า มีการปรับแต่งอย่างสมบูรณ์โดยเริ่มจากการตั้งค่าว่าง

สำหรับรายการบุคคลที่ครอบคลุมและรายละเอียดเพิ่มเติม โปรดดูการอ้างอิงบุคคลของ คู่มือนักพัฒนา SageMaker Role Manager.

กิจกรรม ม.ล

กิจกรรม ML เป็นชุดสิทธิ์ที่กำหนดไว้ล่วงหน้าซึ่งปรับให้เหมาะกับงาน ML ทั่วไป บุคคลประกอบด้วยกิจกรรม ML อย่างน้อยหนึ่งกิจกรรมเพื่อให้สิทธิ์

ตัวอย่างเช่น นักวิทยาศาสตร์ข้อมูลใช้กิจกรรม ML ต่อไปนี้:

- เรียกใช้แอปพลิเคชัน Studio – สิทธิ์ในการดำเนินการภายในสภาพแวดล้อมสตูดิโอ จำเป็นสำหรับบทบาทการดำเนินการของโดเมนและโปรไฟล์ผู้ใช้

- จัดการการทดสอบ – สิทธิ์ในการจัดการการทดลองและการทดลอง

- จัดการงาน ML – สิทธิ์ในการตรวจสอบ สืบเชื้อสาย และแสดงภาพการทดลอง

- จัดการโมเดล – สิทธิ์ในการจัดการงาน SageMaker ตลอดวงจรชีวิต

- จัดการไปป์ไลน์ – สิทธิ์ในการจัดการไปป์ไลน์ของ SageMaker และการดำเนินการไปป์ไลน์

- การเข้าถึงที่เก็บข้อมูล S3 – สิทธิ์ในการดำเนินการกับบัคเก็ตที่ระบุ

มีกิจกรรม ML ให้เลือกมากกว่ากิจกรรมที่แสดงไว้ที่นี่ หากต้องการดูรายการทั้งหมดพร้อมกับรายละเอียดนโยบายเทมเพลต โปรดดูที่ข้อมูลอ้างอิงกิจกรรม ML ของ คู่มือนักพัฒนา SageMaker Role Manager.

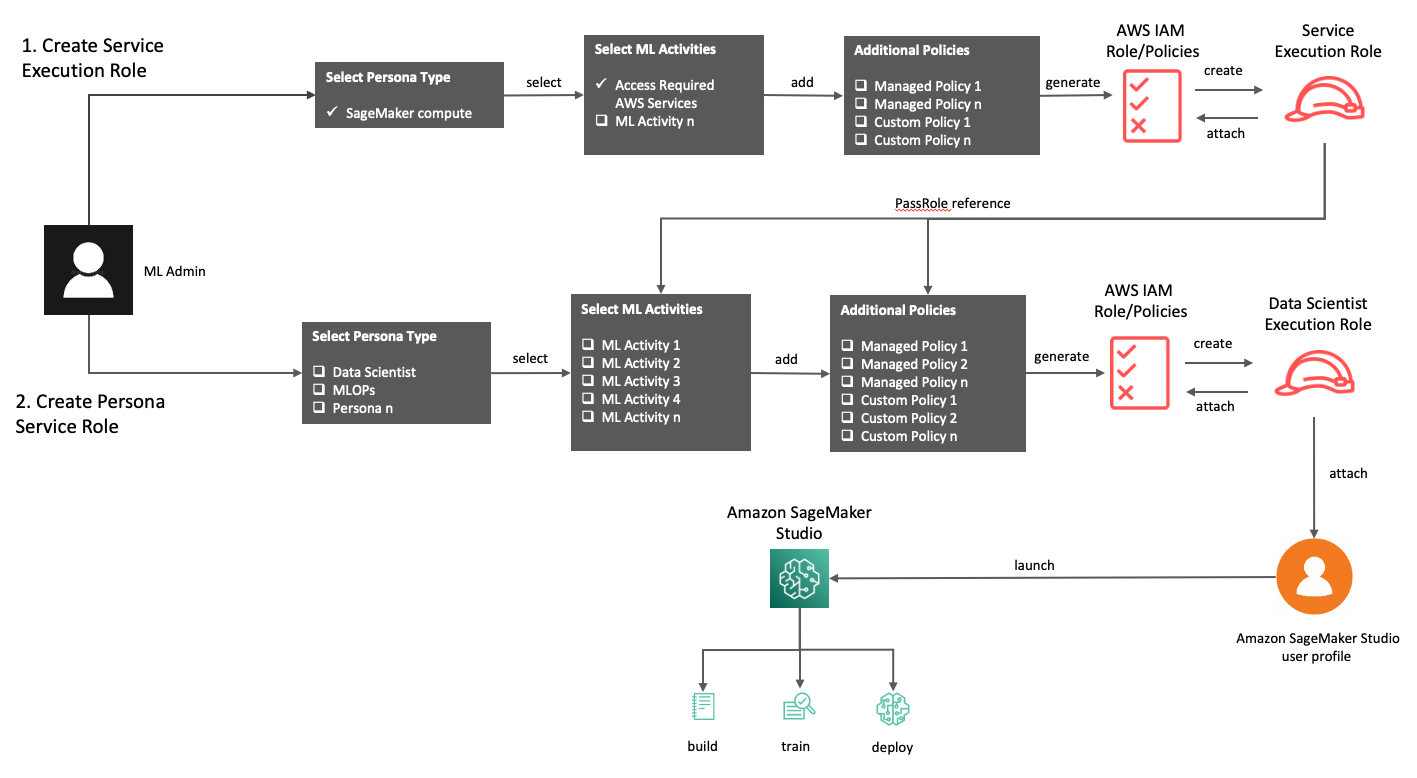

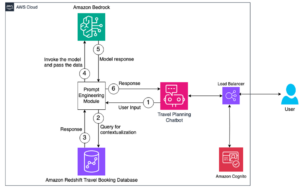

รูปต่อไปนี้แสดงขอบเขตทั้งหมดของโพสต์นี้ โดยที่คุณสร้างบทบาทการดำเนินการบริการก่อนเพื่ออนุญาตให้ผู้ใช้ PassRole สำหรับการเข้าถึงบริการพื้นฐาน จากนั้นสร้างบทบาทการดำเนินการของผู้ใช้เพื่อให้สิทธิ์แก่ผู้ปฏิบัติงาน ML ของคุณในการดำเนินกิจกรรม ML ที่จำเป็น

เบื้องต้น

คุณต้องแน่ใจว่าคุณมีบทบาทสำหรับผู้ดูแลระบบ ML ของคุณในการสร้างและจัดการตัวตน รวมถึง AWS Identity และการจัดการการเข้าถึง (IAM) สิทธิ์สำหรับผู้ใช้เหล่านั้น

ตัวอย่างนโยบาย IAM สำหรับผู้ดูแลระบบ ML อาจมีลักษณะดังนี้ โปรดทราบว่านโยบายต่อไปนี้จะล็อกการสร้างโดเมน Studio เป็น VPC เท่านั้น แม้ว่านี่เป็นแนวทางปฏิบัติที่ดีที่สุดในการควบคุมการเข้าถึงเครือข่าย แต่คุณต้องลบ LockDownStudioDomainCreateToVPC ถ้าการใช้งานของคุณไม่ได้ใช้โดเมน Studio ที่ใช้ VPC

สร้างบทบาทบริการสำหรับการส่งผ่านไปยังงานและปลายทาง

เมื่อสร้างบทบาทสำหรับผู้ปฏิบัติงาน ML ของคุณเพื่อทำกิจกรรมใน SageMaker พวกเขาจำเป็นต้องผ่านการอนุญาตไปยังบทบาทบริการที่มีสิทธิ์เข้าถึงเพื่อจัดการโครงสร้างพื้นฐาน บทบาทบริการนี้ใช้ซ้ำได้ และไม่จำเป็นต้องสร้างสำหรับทุกกรณีการใช้งาน ในส่วนนี้ คุณจะสร้างบทบาทบริการแล้วอ้างอิงเมื่อคุณสร้างบุคคลอื่นผ่าน PassRole. หากคุณมีบทบาทบริการที่เหมาะสมอยู่แล้ว คุณสามารถใช้แทนการสร้างบทบาทอื่นได้

- บนคอนโซล SageMaker ให้เลือก เริ่มต้นใช้งาน ในแถบนำทาง

- ภายใต้ กำหนดค่าบทบาทเลือก สร้างบทบาท

- สำหรับ คำต่อท้ายชื่อบทบาทตั้งชื่อบทบาทของคุณ ซึ่งจะกลายเป็นส่วนต่อท้ายของชื่อบทบาท IAM ที่สร้างขึ้นสำหรับคุณ สำหรับโพสต์นี้เราเข้า

SageMaker-demoComputeRole. - Choose บทบาทคอมพิวเตอร์ของ SageMaker เป็นตัวตนของคุณ

- เลือกกำหนดการตั้งค่าเครือข่ายและการเข้ารหัสเพื่อใช้ทรัพยากรที่คุณต้องการ

- Choose ถัดไป.

ตัว Vortex Indicator ได้ถูกนำเสนอลงในนิตยสาร กำหนดค่ากิจกรรม ML ส่วนคุณจะเห็นว่ากิจกรรม ML สำหรับ เข้าถึงบริการ AWS ที่จำเป็น ถูกเลือกไว้ล่วงหน้าแล้วสำหรับบทบาท SageMaker Compute Role เพราะว่า เข้าถึงบริการ AWS ที่จำเป็น เลือกกิจกรรม ML แล้ว ตัวเลือกเพิ่มเติมจะปรากฏขึ้น

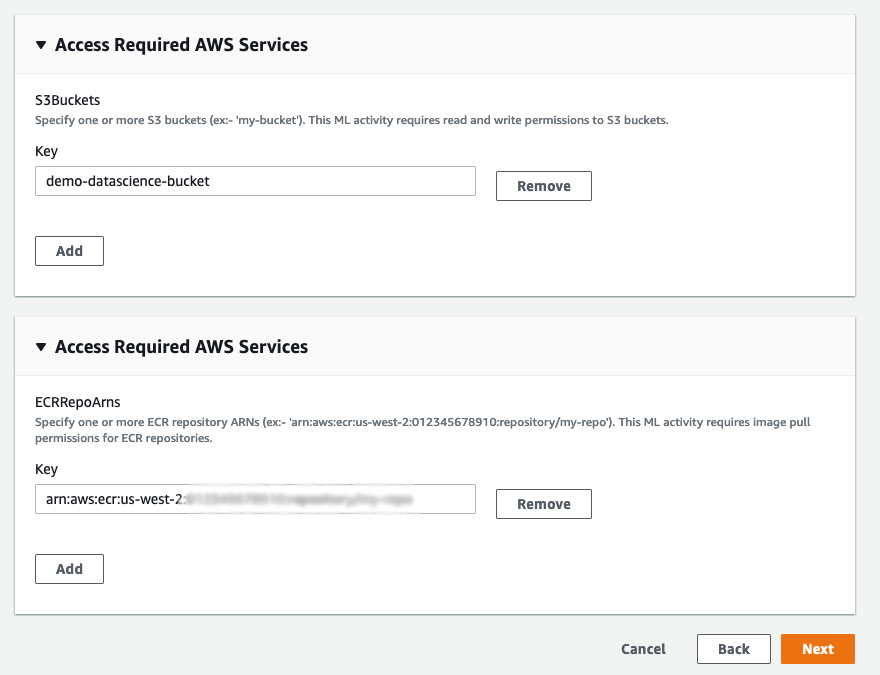

เพราะว่า เข้าถึงบริการ AWS ที่จำเป็น เลือกกิจกรรม ML แล้ว ตัวเลือกเพิ่มเติมจะปรากฏขึ้น - ป้อน ARN บัคเก็ต S3 และ Amazon ECR ARN ที่เหมาะสมซึ่งบทบาทบริการนี้จะสามารถเข้าถึงได้

คุณสามารถเพิ่มค่าได้หลายค่าโดยเลือก เพิ่ม ในแต่ละส่วน - หลังจากคุณกรอกค่าที่ต้องการแล้ว ให้เลือก ถัดไป.

- ตัว Vortex Indicator ได้ถูกนำเสนอลงในนิตยสาร เพิ่มนโยบายและแท็กเพิ่มเติม ส่วน เลือกนโยบายอื่น ๆ ที่บทบาทบริการของคุณอาจต้องการ

- Choose ถัดไป.

- ตัว Vortex Indicator ได้ถูกนำเสนอลงในนิตยสาร ตรวจสอบบทบาท ตรวจสอบว่าการกำหนดค่าของคุณถูกต้อง จากนั้นเลือก ส่ง.

สิ่งสุดท้ายที่คุณต้องทำสำหรับบทบาทบริการคือจดบันทึกบทบาท ARN เพื่อให้คุณสามารถใช้ในภายหลังในกระบวนการสร้างบทบาทบุคคลของนักวิทยาศาสตร์ข้อมูล - หากต้องการดูบทบาทใน IAM ให้เลือก ไปที่บทบาท ในแบนเนอร์ความสำเร็จหรือค้นหาชื่อที่คุณกำหนดบทบาทบริการของคุณบนคอนโซล IAM

- ใน IAM Console ให้สังเกต ARN ของบทบาทในส่วน ARN

คุณป้อน ARN นี้ในภายหลังเมื่อสร้างบทบาทตามบุคลิกอื่นๆ ของคุณ

สร้างบทบาทการดำเนินการสำหรับนักวิทยาศาสตร์ข้อมูล

ตอนนี้คุณได้สร้างบทบาทบริการพื้นฐานสำหรับบุคคลอื่นๆ ของคุณเพื่อใช้แล้ว คุณสามารถสร้างบทบาทของคุณสำหรับนักวิทยาศาสตร์ข้อมูลได้

- บนคอนโซล SageMaker ให้เลือก เริ่มต้นใช้งาน ในแถบนำทาง

- ภายใต้ กำหนดค่าบทบาทเลือก สร้างบทบาท.

- สำหรับ คำต่อท้ายชื่อบทบาทตั้งชื่อบทบาทของคุณ เช่น

SageMaker-dataScientistRole.

โปรดทราบว่าชื่อที่เป็นผลลัพธ์นี้จะต้องไม่ซ้ำกันในบทบาทที่คุณมีอยู่ มิฉะนั้นการสร้างบุคลิกภาพจะล้มเหลว - หรือเพิ่มคำอธิบายก็ได้

- เลือกเทมเพลตบุคคลพื้นฐานเพื่อให้บุคคลของคุณมีชุดพื้นฐานของกิจกรรม ML ในตัวอย่างนี้ เราเลือก Data Scientist.

- หรือใน การตั้งค่าเครือข่าย ส่วน ระบุเครือข่ายย่อย VPC และกลุ่มความปลอดภัยเฉพาะที่บุคคลสามารถเข้าถึงได้สำหรับทรัพยากรที่รองรับ

- ตัว Vortex Indicator ได้ถูกนำเสนอลงในนิตยสาร การตั้งค่าการเข้ารหัสคุณสามารถเลือกการเข้ารหัสข้อมูลและคีย์การเข้ารหัสระดับเสียงอย่างน้อยหนึ่งรายการสำหรับบริการที่รองรับการเข้ารหัสเมื่อไม่มีการใช้งาน

- หลังจากที่คุณปรับแต่งบุคลิกของคุณเสร็จแล้ว ให้เลือก ถัดไป.

ตัว Vortex Indicator ได้ถูกนำเสนอลงในนิตยสาร กำหนดค่ากิจกรรม ML ส่วนกิจกรรม ML อย่างน้อยหนึ่งกิจกรรมจะถูกเลือกไว้ล่วงหน้าโดยอิงจากเทมเพลตบุคลิกภาพพื้นฐานของคุณ - ในส่วนนี้ คุณสามารถเพิ่มหรือลบกิจกรรม ML เพิ่มเติมเพื่อปรับแต่งบทบาทนี้ให้เหมาะกับกรณีการใช้งานเฉพาะของคุณ

กิจกรรม ML บางอย่างต้องการข้อมูลเพิ่มเติมเพื่อตั้งค่าบทบาทให้เสร็จสมบูรณ์ ตัวอย่างเช่น การเลือก การเข้าถึงที่เก็บข้อมูล S3 กิจกรรม ML กำหนดให้คุณต้องระบุรายการบัคเก็ต S3 เพื่อให้สิทธิ์การเข้าถึง กิจกรรม ML อื่นๆ อาจต้องใช้PassRolesรายการเพื่อให้บุคคลนี้ส่งต่อการอนุญาตไปยังบทบาทบริการเพื่อดำเนินการในนามของบุคคล ในตัวอย่างของเรา จัดการงาน ML กิจกรรม ML ต้องการPassRolesการเข้า - ป้อนบทบาท ARN สำหรับบทบาทบริการที่คุณสร้างไว้ก่อนหน้านี้

คุณสามารถเพิ่มได้หลายรายการโดยเลือก เพิ่มซึ่งสร้างอาร์เรย์ของค่าที่ระบุในบทบาทที่เป็นผลลัพธ์

- หลังจากที่คุณได้เลือกกิจกรรม ML ที่เหมาะสมทั้งหมดและระบุค่าที่จำเป็นแล้ว ให้เลือก ถัดไป.

- ตัว Vortex Indicator ได้ถูกนำเสนอลงในนิตยสาร เพิ่มนโยบายเพิ่มเติม ส่วน เลือกนโยบายอื่น ๆ ที่บทบาทการดำเนินการของคุณอาจต้องการ คุณยังสามารถเพิ่มแท็กในบทบาทการดำเนินการของคุณ

- Choose ถัดไป.

- ตัว Vortex Indicator ได้ถูกนำเสนอลงในนิตยสาร ตรวจสอบบทบาท ตรวจสอบว่ารายละเอียดการกำหนดค่าบุคคลถูกต้อง จากนั้นเลือก ส่ง.

ดูและเพิ่มการปรับแต่งขั้นสุดท้ายให้กับบทบาทใหม่ของคุณ

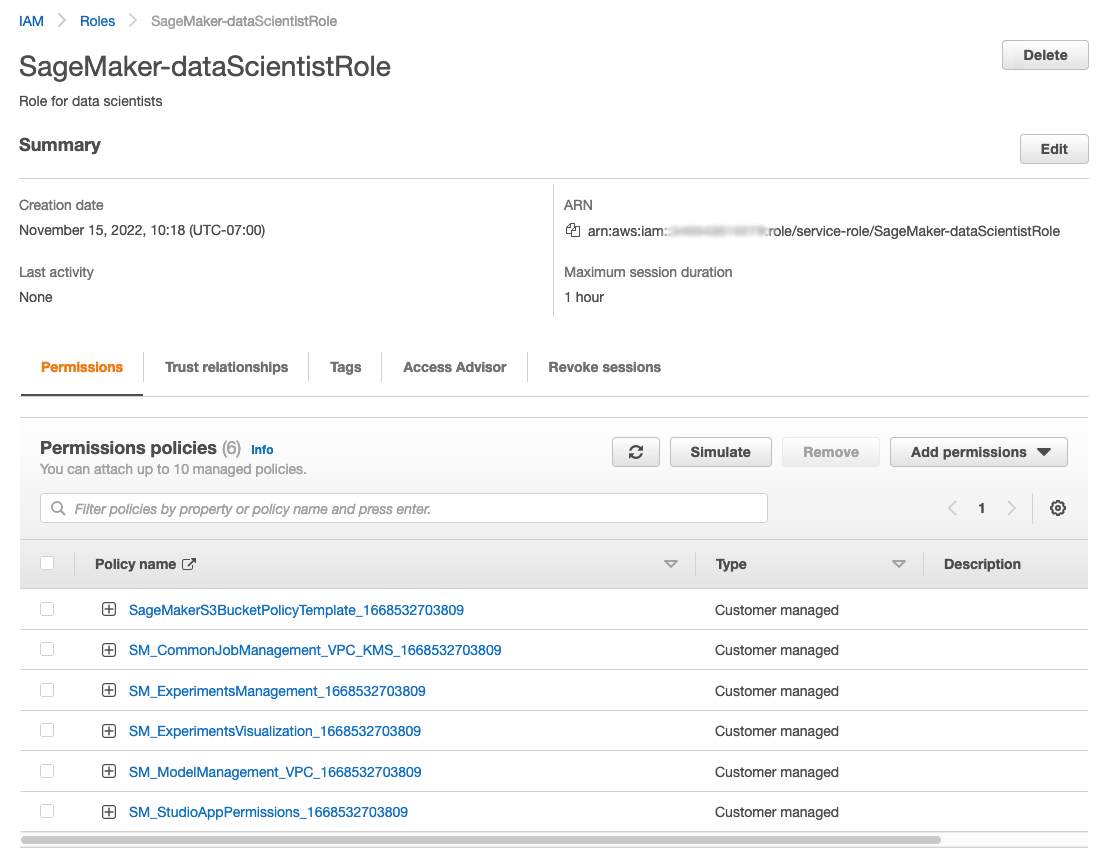

หลังจากส่งบุคลิกของคุณแล้ว คุณสามารถไปที่คอนโซล IAM และดูผลลัพธ์ของบทบาทและนโยบายที่สร้างขึ้นสำหรับคุณ รวมทั้งทำการแก้ไขเพิ่มเติม หากต้องการรับบทบาทใหม่ใน IAM ให้เลือก ไปที่บทบาท ในแบนเนอร์แห่งความสำเร็จ

บนคอนโซล IAM คุณสามารถดูบทบาทที่สร้างขึ้นใหม่พร้อมกับนโยบายที่แนบมาซึ่งแมปกิจกรรม ML ที่คุณเลือกใน Role Manager คุณสามารถเปลี่ยนนโยบายที่มีอยู่ได้ที่นี่โดยเลือกนโยบายและแก้ไขเอกสาร บทบาทนี้สามารถสร้างใหม่ได้ผ่าน Infrastructure as Code (IaC) เพียงแค่นำเนื้อหาของเอกสารนโยบายและแทรกลงในโซลูชันที่คุณมีอยู่

เชื่อมโยงบทบาทใหม่กับผู้ใช้

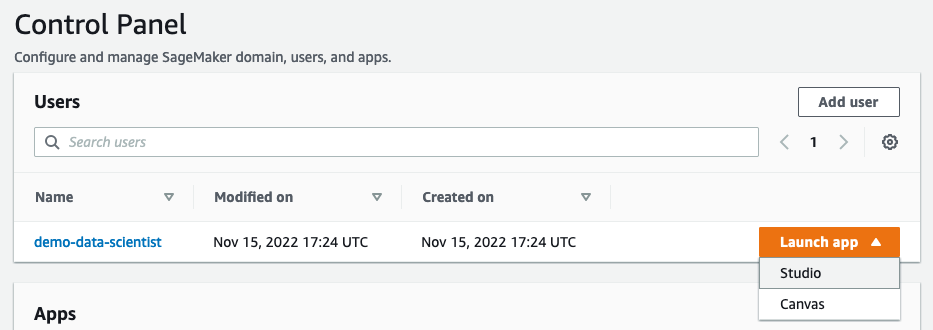

เพื่อให้ผู้ใช้ของคุณเข้าถึง Studio ได้ พวกเขาจำเป็นต้องเชื่อมโยงกับบทบาทการดำเนินการของผู้ใช้ที่คุณสร้างขึ้น (ในตัวอย่างนี้ ตามบุคลิกของนักวิทยาศาสตร์ข้อมูล) วิธีการเชื่อมโยงผู้ใช้กับบทบาทจะแตกต่างกันไปตามวิธีการตรวจสอบสิทธิ์ที่คุณตั้งค่าสำหรับโดเมน Studio ไม่ว่าจะเป็น IAM หรือ IAM Identity Center คุณสามารถค้นหาวิธีการตรวจสอบสิทธิ์ได้ภายใต้ โดเมน ในแผงควบคุม Studio ดังที่แสดงในภาพหน้าจอต่อไปนี้

|

|

ขึ้นอยู่กับวิธีการรับรองความถูกต้องของคุณ ดำเนินการในส่วนย่อยที่เหมาะสม

เข้าถึงสตูดิโอผ่าน IAM

โปรดทราบว่าหากคุณใช้การผสานรวม IAM Identity Center กับ Studio บทบาท IAM ในส่วนนี้ไม่จำเป็น ดำเนินการต่อในส่วนถัดไป

SageMaker Role Manager สร้างบทบาทการดำเนินการสำหรับการเข้าถึงบริการของ AWS เพื่อให้นักวิทยาศาสตร์ข้อมูลของคุณสามารถสวมบทบาทเป็นตัวละครที่กำหนดผ่านคอนโซลได้ พวกเขาจำเป็นต้องมีบทบาทคอนโซลเพื่อเข้าสู่สภาพแวดล้อม Studio

บทบาทตัวอย่างต่อไปนี้ให้สิทธิ์ที่จำเป็นในการอนุญาตให้นักวิทยาศาสตร์ข้อมูลเข้าถึงคอนโซลและรับบทบาทของบุคคลภายใน Studio:

ข้อความระบุว่า RemoveErrorMessagesFromConsole สามารถลบออกได้โดยไม่กระทบต่อความสามารถในการเข้าสู่ Studio แต่จะส่งผลให้เกิดข้อผิดพลาดของ API บนคอนโซล UI

บางครั้งผู้ดูแลระบบให้สิทธิ์เข้าถึงคอนโซลแก่ผู้ปฏิบัติงาน ML เพื่อแก้ปัญหาเกี่ยวกับสภาพแวดล้อม Studio ของตน ในสถานการณ์นี้ คุณต้องการให้สิทธิ์เพิ่มเติมเพื่อดู CloudWatch และ AWS CloudTrail บันทึก

โค้ดต่อไปนี้เป็นตัวอย่างของนโยบายการเข้าถึง CloudWatch Logs แบบอ่านอย่างเดียว:

สำหรับข้อมูลเพิ่มเติมเกี่ยวกับนโยบาย CloudWatch Logs โปรดดูที่ ตัวอย่างนโยบายที่จัดการโดยลูกค้า.

รหัสต่อไปนี้เป็นตัวอย่างนโยบายการเข้าถึง CloudTrail แบบอ่านอย่างเดียว:

สำหรับรายละเอียดเพิ่มเติมและตัวอย่างนโยบาย โปรดดูที่ การจัดการข้อมูลประจำตัวและการเข้าถึงสำหรับ AWS CloudTrail.

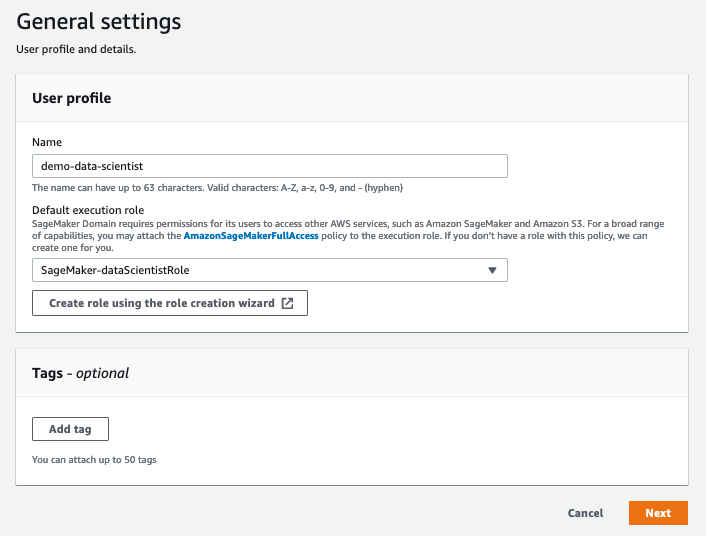

- ในแผงควบคุม Studio เลือก เพิ่มผู้ใช้ เพื่อสร้างผู้ใช้นักวิทยาศาสตร์ข้อมูลรายใหม่ของคุณ

- สำหรับ Name, ตั้งชื่อผู้ใช้ของคุณ

- สำหรับ บทบาทการดำเนินการเริ่มต้นเลือกบทบาทตัวละครที่คุณสร้างไว้ก่อนหน้านี้

- Choose ถัดไป.

- เลือกเวอร์ชัน Jupyter Lab ที่เหมาะสมและเลือกว่าจะเปิดใช้งานหรือไม่ Amazon SageMaker JumpStart และเทมเพลตโครงการ SageMaker

- Choose ถัดไป.

- โพสต์นี้จะถือว่าคุณไม่ได้ใช้ RStudio ดังนั้นให้เลือก ถัดไป อีกครั้งเพื่อข้ามการกำหนดค่า RStudio

- เลือกว่าจะเปิดใช้งานหรือไม่ ผืนผ้าใบ Amazon SageMaker สนับสนุนและเพิ่มเติมว่าจะอนุญาตให้มีการคาดการณ์อนุกรมเวลาใน Canvas หรือไม่

- Choose ส่ง.

ตอนนี้คุณดูผู้ใช้วิทยาศาสตร์ข้อมูลรายใหม่ในแผงควบคุม Studio ได้แล้ว - หากต้องการทดสอบผู้ใช้รายนี้ บน เปิดแอพ เมนูให้เลือก สตูดิโอ.

การดำเนินการนี้จะเปลี่ยนเส้นทางคุณไปยังคอนโซล Studio ในฐานะผู้ใช้ที่เลือกโดยมีสิทธิ์ตามตัวตน

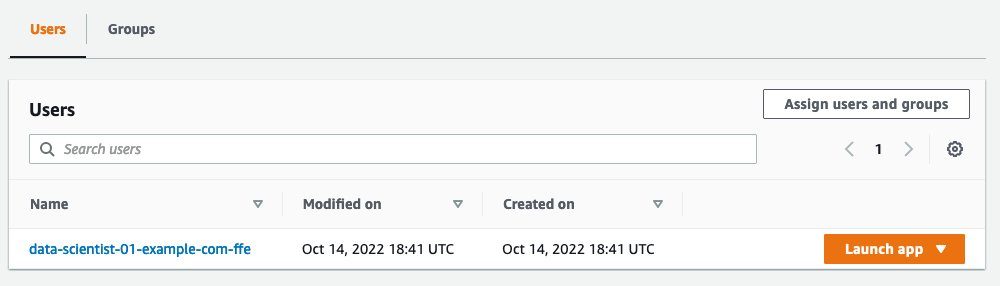

เข้าถึง Studio ผ่าน IAM Identity Center

การกำหนดผู้ใช้ IAM Identity Center ให้กับบทบาทการดำเนินการนั้นจำเป็นต้องมีอยู่ในไดเร็กทอรี IAM Identity Center ก่อน หากไม่มีอยู่ ให้ติดต่อผู้ดูแลระบบข้อมูลประจำตัวของคุณหรืออ้างถึง จัดการข้อมูลประจำตัวใน IAM Identity Center สำหรับคำแนะนำ

โปรดทราบว่าหากต้องการใช้วิธีการตรวจสอบสิทธิ์ IAM Identity Center ไดเรกทอรีและโดเมน Studio ของคุณจะต้องอยู่ในภูมิภาค AWS เดียวกัน

- หากต้องการกำหนดผู้ใช้ IAM Identity Center ให้กับโดเมน Studio ของคุณ ให้เลือก กำหนดผู้ใช้และกลุ่ม ในแผงควบคุมสตูดิโอ

- เลือกผู้ใช้นักวิทยาศาสตร์ข้อมูลของคุณ แล้วเลือก กำหนดผู้ใช้และกลุ่ม.

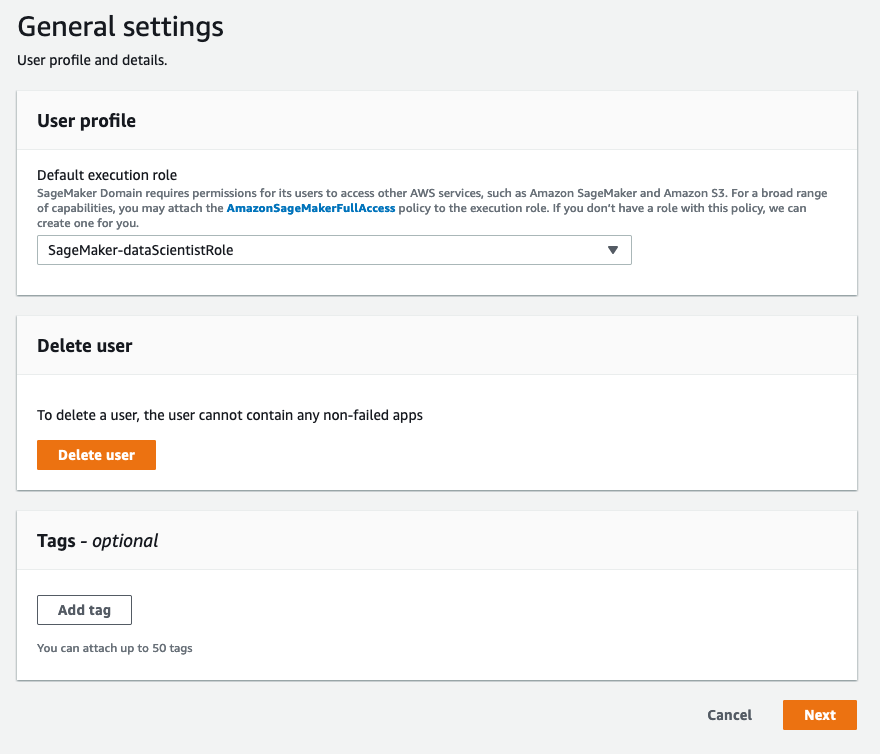

- หลังจากเพิ่มผู้ใช้ในแผงควบคุม Studio แล้ว ให้เลือกผู้ใช้เพื่อเปิดหน้าจอรายละเอียดผู้ใช้

- เกี่ยวกับ รายละเอียดผู้ใช้ หน้าให้เลือก Edit.

- เกี่ยวกับ แก้ไขโปรไฟล์ผู้ใช้ หน้าภายใต้ การตั้งค่าทั่วไป, เปลี่ยน บทบาทการดำเนินการเริ่มต้น เพื่อให้ตรงกับบทบาทการดำเนินการของผู้ใช้ที่คุณสร้างขึ้นสำหรับนักวิทยาศาสตร์ข้อมูลของคุณ

- Choose ถัดไป.

- Choose ถัดไป ผ่านหน้าการตั้งค่าที่เหลือ จากนั้นเลือก ส่ง เพื่อบันทึกการเปลี่ยนแปลงของคุณ

ตอนนี้ เมื่อนักวิทยาศาสตร์ข้อมูลของคุณเข้าสู่ระบบพอร์ทัล IAM Identity Center พวกเขาจะเห็นไทล์สำหรับโดเมน Studio นี้ การเลือกไทล์นั้นจะทำให้พวกเขาเข้าสู่ระบบ Studio ด้วยบทบาทการดำเนินการของผู้ใช้ที่คุณกำหนดให้

ทดสอบบุคลิกใหม่ของคุณ

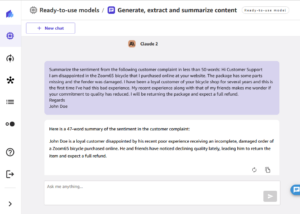

หลังจากลงชื่อเข้าใช้ Studio แล้ว คุณจะใช้สิ่งต่อไปนี้ได้ ตัวอย่างโน๊ตบุ๊ค เพื่อตรวจสอบสิทธิ์ที่คุณให้กับผู้ใช้วิทยาศาสตร์ข้อมูลของคุณ

คุณสามารถสังเกตได้ว่าผู้ใช้นักวิทยาศาสตร์ข้อมูลสามารถดำเนินการในสมุดบันทึกที่บทบาทของพวกเขาได้รับอนุญาตเท่านั้น ตัวอย่างเช่น:

- ผู้ใช้ถูกบล็อกไม่ให้เรียกใช้งานโดยไม่มีการกำหนดค่า VPC หรือ AWS KMS หากมีการปรับแต่งบทบาทให้ทำเช่นนั้น

- ผู้ใช้สามารถเข้าถึงทรัพยากร Amazon S3 ได้หากบทบาทนั้นมีกิจกรรม ML รวมอยู่ด้วย

- ผู้ใช้สามารถปรับใช้จุดสิ้นสุดได้หากบทบาทมีกิจกรรม ML รวมอยู่ด้วย

ทำความสะอาด

ในการล้างทรัพยากรที่คุณสร้างในคำแนะนำนี้ ให้ทำตามขั้นตอนต่อไปนี้:

- ลบการแมปบทบาทใหม่ของคุณกับผู้ใช้ของคุณ:

- หากใช้ Studio กับ IAM ให้ลบผู้ใช้ Studio ใหม่ที่คุณสร้างขึ้น

- หากใช้ Studio กับ IAM Identity Center ให้แยกบทบาทการดำเนินการที่สร้างขึ้นออกจากผู้ใช้ Studio

- บนคอนโซล IAM ให้ค้นหาบทบาทการดำเนินการของผู้ใช้และลบออก

- บนคอนโซล IAM ให้ค้นหาบทบาทบริการของคุณแล้วลบออก

- หากคุณสร้างบทบาทใหม่สำหรับผู้ดูแลระบบ ML:

- ออกจากระบบบัญชีของคุณในฐานะผู้ดูแลระบบ ML และกลับเข้ามาใหม่ในฐานะผู้ดูแลระบบรายอื่นที่มีสิทธิ์ IAM

- ลบบทบาทผู้ดูแลระบบ ML ที่คุณสร้างขึ้น

สรุป

ก่อนหน้านี้ ในการสร้างบทบาท SageMaker ด้วยสิทธิ์ที่กำหนดเอง คุณต้องเริ่มต้นใหม่ทั้งหมด ด้วย SageMaker Role Manager ใหม่ คุณสามารถใช้การรวมกันของบุคคล กิจกรรม ML ที่สร้างไว้ล่วงหน้า และนโยบายที่กำหนดเองเพื่อสร้างบทบาทที่กำหนดเองได้อย่างรวดเร็วในเวลาไม่กี่นาที ซึ่งช่วยให้ผู้ปฏิบัติงาน ML ของคุณเริ่มทำงานใน SageMaker ได้เร็วขึ้น

หากต้องการเรียนรู้เพิ่มเติมเกี่ยวกับวิธีใช้ SageMaker Role Manager โปรดดูที่ คู่มือนักพัฒนา SageMaker Role Manager

เกี่ยวกับผู้แต่ง

จูเซปเป้ แซปเปีย เป็นสถาปนิกโซลูชันอาวุโสของ AWS ที่มีประสบการณ์มากกว่า 20 ปีในการพัฒนาซอฟต์แวร์แบบฟูลสแต็ก การออกแบบระบบแบบกระจาย และสถาปัตยกรรมระบบคลาวด์ ในเวลาว่าง เขาชอบเล่นวิดีโอเกม เขียนโปรแกรม ดูกีฬา และสร้างสิ่งต่างๆ

จูเซปเป้ แซปเปีย เป็นสถาปนิกโซลูชันอาวุโสของ AWS ที่มีประสบการณ์มากกว่า 20 ปีในการพัฒนาซอฟต์แวร์แบบฟูลสแต็ก การออกแบบระบบแบบกระจาย และสถาปัตยกรรมระบบคลาวด์ ในเวลาว่าง เขาชอบเล่นวิดีโอเกม เขียนโปรแกรม ดูกีฬา และสร้างสิ่งต่างๆ

ราม วิตตาล เป็น Principal ML Solutions Architect ที่ AWS เขามีประสบการณ์กว่า 20 ปีในการออกแบบสถาปัตยกรรมและสร้างแอปพลิเคชันแบบกระจาย ไฮบริด และคลาวด์ เขาหลงใหลเกี่ยวกับการสร้างโซลูชัน AI/ML และบิ๊กดาต้าที่ปลอดภัยและปรับขนาดได้ เพื่อช่วยลูกค้าองค์กรในการปรับใช้ระบบคลาวด์และเส้นทางการปรับให้เหมาะสมเพื่อปรับปรุงผลลัพธ์ทางธุรกิจ เวลาว่างชอบขี่มอเตอร์ไซค์ เล่นเทนนิส และถ่ายรูป

ราม วิตตาล เป็น Principal ML Solutions Architect ที่ AWS เขามีประสบการณ์กว่า 20 ปีในการออกแบบสถาปัตยกรรมและสร้างแอปพลิเคชันแบบกระจาย ไฮบริด และคลาวด์ เขาหลงใหลเกี่ยวกับการสร้างโซลูชัน AI/ML และบิ๊กดาต้าที่ปลอดภัยและปรับขนาดได้ เพื่อช่วยลูกค้าองค์กรในการปรับใช้ระบบคลาวด์และเส้นทางการปรับให้เหมาะสมเพื่อปรับปรุงผลลัพธ์ทางธุรกิจ เวลาว่างชอบขี่มอเตอร์ไซค์ เล่นเทนนิส และถ่ายรูป

อาร์วินด์ โซวเมียน เป็นวิศวกรพัฒนาซอฟต์แวร์อาวุโสในทีม SageMaker Model Governance ซึ่งเขาเชี่ยวชาญด้านการสร้างบริการเว็บที่ปรับขนาดได้ โดยเน้นที่ความปลอดภัยระดับองค์กร ก่อนหน้านี้ เขาทำงานบนแพลตฟอร์ม Training Jobs ซึ่งเขาเป็นส่วนหนึ่งของทีมเปิดตัว SageMaker ในเวลาว่าง เขาชอบวาดภาพการ์ตูน สำรวจความจริงเสมือน และปรับแต่งโมเดลภาษาขนาดใหญ่

อาร์วินด์ โซวเมียน เป็นวิศวกรพัฒนาซอฟต์แวร์อาวุโสในทีม SageMaker Model Governance ซึ่งเขาเชี่ยวชาญด้านการสร้างบริการเว็บที่ปรับขนาดได้ โดยเน้นที่ความปลอดภัยระดับองค์กร ก่อนหน้านี้ เขาทำงานบนแพลตฟอร์ม Training Jobs ซึ่งเขาเป็นส่วนหนึ่งของทีมเปิดตัว SageMaker ในเวลาว่าง เขาชอบวาดภาพการ์ตูน สำรวจความจริงเสมือน และปรับแต่งโมเดลภาษาขนาดใหญ่

โอซาน เอเก้น เป็นผู้จัดการผลิตภัณฑ์อาวุโสของ Amazon Web Services เขาหลงใหลเกี่ยวกับการสร้างผลิตภัณฑ์การกำกับดูแลในการเรียนรู้ของเครื่องสำหรับลูกค้าองค์กร นอกเวลางาน เขาชอบสำรวจกิจกรรมกลางแจ้งต่างๆ และดูฟุตบอล

โอซาน เอเก้น เป็นผู้จัดการผลิตภัณฑ์อาวุโสของ Amazon Web Services เขาหลงใหลเกี่ยวกับการสร้างผลิตภัณฑ์การกำกับดูแลในการเรียนรู้ของเครื่องสำหรับลูกค้าองค์กร นอกเวลางาน เขาชอบสำรวจกิจกรรมกลางแจ้งต่างๆ และดูฟุตบอล

- ขั้นสูง (300)

- AI

- ไอ อาร์ต

- เครื่องกำเนิดไออาร์ท

- หุ่นยนต์ไอ

- อเมซอน SageMaker

- ปัญญาประดิษฐ์

- ใบรับรองปัญญาประดิษฐ์

- ปัญญาประดิษฐ์ในการธนาคาร

- หุ่นยนต์ปัญญาประดิษฐ์

- หุ่นยนต์ปัญญาประดิษฐ์

- ซอฟต์แวร์ปัญญาประดิษฐ์

- AWS Machine Learning AWS

- blockchain

- การประชุม blockchain ai

- เหรียญอัจฉริยะ

- ปัญญาประดิษฐ์สนทนา

- การประชุม crypto ai

- ดัล-อี

- การเรียนรู้ลึก ๆ

- google ai

- เรียนรู้เครื่อง

- เพลโต

- เพลโตไอ

- เพลโตดาต้าอินเทลลิเจนซ์

- เกมเพลโต

- เพลโตดาต้า

- เพลโตเกม

- ขนาดไอ

- วากยสัมพันธ์

- ลมทะเล