เวลาอ่านหนังสือ: 1 นาที

Drupal ได้ออกคำแนะนำด้านความปลอดภัยเพื่อแก้ไขช่องโหว่ของ Application Program Interface (API) ที่อาจทำให้ผู้โจมตีสามารถรันคำสั่ง SQL ตามอำเภอใจบนระบบที่ได้รับผลกระทบ นี้สามารถนำไปสู่การโจมตีต่างๆ รวมถึงการยกระดับสิทธิ์และการดำเนินการ PHP โดยพลการ

Drupal เป็นระบบจัดการเนื้อหาที่ได้รับความนิยมสูงสุดเป็นอันดับสามที่ใช้บนเว็บไซต์ ตามข้อมูลของ w3techs.com

บั๊กที่สำคัญของ Drupal นั้นสามารถหาประโยชน์ได้ง่าย และส่งผลกระทบต่อ Drupal core 7.x เวอร์ชันก่อนหน้า 7.32 ทั้งหมด จากข้อมูลของ Drupal ช่องโหว่นี้เป็นช่องทางให้ผู้โจมตีสร้างช่องโหว่โดยไม่ต้องมีบัญชีหรือต้องได้รับข้อมูลที่เป็นความลับและข้อมูลประจำตัวของเจ้าของบัญชี

ในกรณีของการประชดประชันครั้งใหญ่ ช่องโหว่ดังกล่าวได้ถูกนำมาใช้ในฐานข้อมูล abstraction API ที่ใช้เพื่อให้แน่ใจว่าการสืบค้นที่ดำเนินการกับฐานข้อมูลนั้นได้รับการฆ่าเชื้อเพื่อป้องกันการโจมตีจากการฉีด SQL

ทีมรักษาความปลอดภัยของ Drupal กล่าวถึงสิ่งนี้ว่าเป็นบั๊กการฉีด SQL ที่สำคัญอย่างยิ่งที่นำมาใช้ใน Drupal เวอร์ชัน 7 แต่รายงานว่าได้รับการแก้ไขแล้วในเวอร์ชัน 7.32 ที่พร้อมใช้งานแล้ว บั๊กนี้ถูกพบว่าถูกแฮ็กเกอร์ใช้ประโยชน์

ผู้ดูแลระบบที่ดูแลเว็บไซต์ Drupal จะต้องอัปเกรดเป็นเวอร์ชันล่าสุดโดยเร็วที่สุด

- blockchain

- เหรียญอัจฉริยะ

- กระเป๋าสตางค์ cryptocurrency

- การแลกเปลี่ยนการเข้ารหัสลับ

- การรักษาความปลอดภัยในโลกไซเบอร์

- อาชญากรไซเบอร์

- cybersecurity

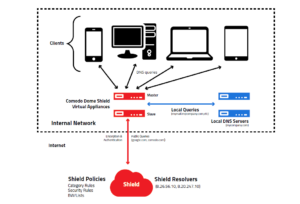

- CyberSecurity โคโมโด

- กรมความมั่นคงภายในประเทศ

- กระเป๋าสตางค์ดิจิตอล

- ไฟร์วอลล์

- ความปลอดภัย

- Kaspersky

- มัลแวร์

- แมคคาฟี

- เน็กซ์บล๊อก

- เพลโต

- เพลโตไอ

- เพลโตดาต้าอินเทลลิเจนซ์

- เกมเพลโต

- เพลโตดาต้า

- เพลโตเกม

- VPN

- ความปลอดภัยของเว็บไซต์

- ลมทะเล