การวิจัย ESET

การปิดช่องทางการบุกรุกบังคับให้อาชญากรไซเบอร์กลับมาใช้ช่องทางการโจมตีแบบเก่า แต่ยังต้องมองหาวิธีใหม่ในการโจมตีเหยื่อของพวกเขาด้วย

12 กันยายน 2023

อีเมลการขู่กรรโชกทางเพศและภัยคุกคามแบบข้อความอื่นๆ เพิ่มขึ้นอย่างมากในช่วงครึ่งแรกของปี 1 และคำถามยังคงอยู่ว่าเพราะเหตุใด คนร้ายก็แค่ขี้เกียจเหรอ? พวกเขาพยายามหารายได้ง่ายๆ ในช่วงวันหยุดหรือไม่? หรือนี่เป็นส่วนหนึ่งของสิ่งที่ยิ่งใหญ่กว่าซึ่งอาจเกี่ยวข้องกับ AI กำเนิด?

และนั่นเป็นเพียงการเกาพื้นผิวของแนวโน้มที่สังเกตได้ใน รายงานภัยคุกคามของ ESET ล่าสุดจุดเด่นของตอนนี้ เวกเตอร์การบุกรุกอีกรูปแบบหนึ่งที่ได้รับความสนใจเพิ่มขึ้นจากอาชญากรไซเบอร์คือเซิร์ฟเวอร์ MS SQL ที่ต้องทนต่อการโจมตีแบบ Brute Force ที่เพิ่มขึ้นใหม่

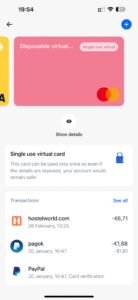

โอ้ และอย่าลืมพฤติกรรมการกินดอกเบี้ยทางอาญาที่ปรากฏในรูปแบบของแอป Android ที่เป็นอันตราย การตามล่าหาเหยื่อในประเทศรอบๆ เส้นศูนย์สูตรและในซีกโลกใต้ อาชญากรไซเบอร์พยายามกดดันและข่มขู่เหยื่อให้จ่ายดอกเบี้ยเงินกู้ระยะสั้นในอัตราดอกเบี้ยที่สูงเกินไป ซึ่งบางครั้งพวกเขาไม่ได้ให้ด้วยซ้ำ

อย่างไรก็ตาม ในช่วงครึ่งแรกของปี 1 ก็ไม่ได้แย่ไปเสียทั้งหมด ข่าวดีอย่างหนึ่งก็คือบ็อตเน็ต Emotet ที่โด่งดังมีกิจกรรมเพียงเล็กน้อย โดยใช้งานแคมเปญสแปมเพียงเล็กน้อยและไม่มีประสิทธิภาพอย่างน่าประหลาดใจในเดือนมีนาคม หลังจากสิ่งเหล่านั้นจบลงมันก็เงียบไป สิ่งที่ดึงดูดความสนใจของนักวิจัยคือฟังก์ชันใหม่ที่คล้ายกับเอาต์พุตการดีบัก สิ่งนี้ทำให้เกิดข่าวลือว่า Emotet ถูกขายให้กับกลุ่มภัยคุกคามอื่นที่ไม่แน่ใจว่าสิ่งต่าง ๆ ทำงานอย่างไร อย่างน้อยก็บางส่วน

เรื่องราวเชิงบวกอีกเรื่องหนึ่งเกิดขึ้นเกี่ยวกับผู้ขโมย Redline Malware-as-a-Service (MaaS) อันฉาวโฉ่นี้ถูกใช้โดยอาชญากรเพื่อขโมยข้อมูลของเหยื่อและส่งมัลแวร์อื่นๆ ได้ถูกขัดขวางโดยนักวิจัยของ ESET และเพื่อนของพวกเขาในระบบ Flare การหยุดชะงักดังกล่าวได้ทำลายห่วงโซ่ของที่เก็บ GitHub ที่จำเป็นในการเรียกใช้แผงควบคุม RedLine สำหรับบริษัทในเครือ เนื่องจากไม่มีช่องทางสำรอง ผู้ปฏิบัติงานที่อยู่เบื้องหลัง MaaS จะต้องค้นหาเส้นทางอื่นเพื่อเรียกใช้ “บริการ” ของตน

สำหรับหัวข้อทั้งหมดและอื่นๆ จาก ESET Threat Report โปรดฟังตอนล่าสุดของพอดแคสต์ ESET Research ซึ่งจัดโดย Aryeh Goretsky คราวนี้ เขาได้ส่งคำถามไปยังผู้เขียนรายงานคนหนึ่งซึ่งก็คือ Ondrej Kubovi ผู้เชี่ยวชาญด้านการตระหนักรู้ด้านความปลอดภัยč.

สำหรับรายงานฉบับเต็มในช่วงครึ่งแรกของปี 1 รวมถึงหัวข้ออื่นๆ เช่น การเปลี่ยนแปลงในภัยคุกคามสกุลเงินดิจิทัล ไฟล์ OneNote ที่เป็นอันตราย การโจมตีห่วงโซ่อุปทานสองครั้งครั้งแรก ซึ่งได้รับความอนุเคราะห์จากกลุ่ม Lazarus หรือการพัฒนาล่าสุดในแวดวงแรนซัมแวร์ คลิกที่นี่.

พูดคุย:

- การขู่กรรโชกทางเพศและการคุกคามด้วยข้อความ 1:46

- การโจมตีแบบ Brute Force บนเซิร์ฟเวอร์ MS SQL 7:10

- Usury บนแอป Android 9:20

- กิจกรรมอิโมติคอน 13:25

- การหยุดชะงักของ RedLine Stealer 16:45

- เนื้อหาที่ขับเคลื่อนด้วย SEO และการเผยแพร่ประชาสัมพันธ์ รับการขยายวันนี้

- PlatoData.Network Vertical Generative Ai เพิ่มพลังให้กับตัวเอง เข้าถึงได้ที่นี่.

- เพลโตไอสตรีม. Web3 อัจฉริยะ ขยายความรู้ เข้าถึงได้ที่นี่.

- เพลโตESG. ยานยนต์ / EVs, คาร์บอน, คลีนเทค, พลังงาน, สิ่งแวดล้อม แสงอาทิตย์, การจัดการของเสีย. เข้าถึงได้ที่นี่.

- เพลโตสุขภาพ เทคโนโลยีชีวภาพและข่าวกรองการทดลองทางคลินิก เข้าถึงได้ที่นี่.

- ChartPrime. ยกระดับเกมการซื้อขายของคุณด้วย ChartPrime เข้าถึงได้ที่นี่.

- BlockOffsets การปรับปรุงการเป็นเจ้าของออฟเซ็ตด้านสิ่งแวดล้อมให้ทันสมัย เข้าถึงได้ที่นี่.

- ที่มา: https://www.welivesecurity.com/en/podcasts/eset-research-podcast-sextortion-digital-usury-sql-brute-force/

- :มี

- :เป็น

- :ไม่

- 1

- 13

- 16

- 2023

- 32

- 7

- 77

- 9

- a

- อยากทำกิจกรรม

- บริษัท ในเครือ

- หลังจาก

- AI

- ทั้งหมด

- ด้วย

- และ

- หุ่นยนต์

- อื่น

- ปรากฏ

- ปพลิเคชัน

- เป็น

- รอบ

- AS

- At

- โจมตี

- การโจมตี

- ความสนใจ

- ผู้เขียน

- ลู่ทาง

- ความตระหนัก

- สำรอง

- ไม่ดี

- รับ

- หลัง

- ที่ใหญ่กว่า

- บ็อตเน็ต

- กำลังดุร้าย

- แต่

- by

- มา

- แคมเปญ

- หมวดหมู่

- จับ

- โซ่

- การเปลี่ยนแปลง

- ช่อง

- ควบคุม

- ประเทศ

- ความผิดทางอาญา

- อาชญากร

- cryptocurrency

- อาชญากรไซเบอร์

- วัน

- ส่งมอบ

- การพัฒนา

- ต่าง

- ดิจิตอล

- กำกับการแสดง

- กระจัดกระจาย

- การหยุดชะงัก

- Dont

- สอง

- ลง

- ในระหว่าง

- ได้รับ

- ง่าย

- อีเมล

- ตอน

- การวิจัย ESET

- แม้

- สองสาม

- ไฟล์

- หา

- ชื่อจริง

- เปลวไฟ

- โฟกัส

- สำหรับ

- บังคับ

- ฟอร์ม

- เพื่อน

- ราคาเริ่มต้นที่

- เต็ม

- รายงานฉบับเต็ม

- ฟังก์ชั่น

- กำเนิด

- กำเนิด AI

- GitHub

- ดี

- บัญชีกลุ่ม

- มี

- มี

- he

- ของเขา

- เป็นเจ้าภาพ

- สรุป ความน่าเชื่อถือของ Olymp Trade?

- HTTPS

- การล่าสัตว์

- in

- รวมทั้ง

- เพิ่ม

- เพิ่มขึ้น

- ข้อมูล

- อยากเรียนรู้

- อัตราดอกเบี้ย

- เข้าไป

- ที่เกี่ยวข้องกับ

- IT

- เพียงแค่

- ล่าสุด

- การพัฒนาล่าสุด

- ลาซารัส

- กลุ่ม Lazarus

- น้อยที่สุด

- น้อย

- เงินให้กู้ยืม

- ดู

- มัลแวร์

- มัลแวร์ในฐานะบริการ (MaaS)

- มีนาคม

- มาก

- ความกว้างสูงสุด

- ผู้เยาว์

- เงิน

- ข้อมูลเพิ่มเติม

- MS

- จำเป็น

- ใหม่

- ข่าว

- ไม่

- ฉาวโฉ่

- of

- ปิด

- เก่า

- on

- ONE

- เพียง

- ผู้ประกอบการ

- or

- อื่นๆ

- เอาท์พุต

- เกิน

- แผง

- ส่วนหนึ่ง

- การจ่ายเงิน

- รูปแบบไฟล์ PDF

- ชิ้น

- เพลโต

- เพลโตดาต้าอินเทลลิเจนซ์

- เพลโตดาต้า

- พอดคาสต์

- บวก

- ที่อาจเกิดขึ้น

- การปฏิบัติ

- ความดัน

- ให้

- คำถาม

- คำถาม

- ransomware

- ราคา

- เกี่ยวกับ

- ซากศพ

- ซึ่งได้ทำใหม่

- รายงาน

- การวิจัย

- นักวิจัย

- คล้าย

- เส้นทาง

- ข่าวเล่าลือ

- วิ่ง

- วิ่ง

- ฉาก

- ความปลอดภัย

- ตระหนักถึงความปลอดภัย

- เห็น

- เซิร์ฟเวอร์

- ระยะสั้น

- แสดงให้เห็นว่า

- ขาย

- บางสิ่งบางอย่าง

- ทางใต้

- สแปม

- ผู้เชี่ยวชาญ

- เรื่องราว

- อย่างเช่น

- พื้นผิว

- ระบบ

- ที่

- พื้นที่

- ของพวกเขา

- ที่นั่น

- พวกเขา

- สิ่ง

- นี้

- เหล่านั้น

- การคุกคาม

- รายงานภัยคุกคาม

- ขู่

- ภัยคุกคาม

- เวลา

- ไปยัง

- เอา

- หัวข้อ

- แนวโน้ม

- ลอง

- พยายาม

- มือสอง

- ผู้ที่ตกเป็นเหยื่อ

- คือ

- วิธี

- ไป

- คือ

- อะไร

- ที่

- ทำไม

- จะ

- งาน

- ลมทะเล