เวลาอ่านหนังสือ: 3 นาที

เวลาอ่านหนังสือ: 3 นาที

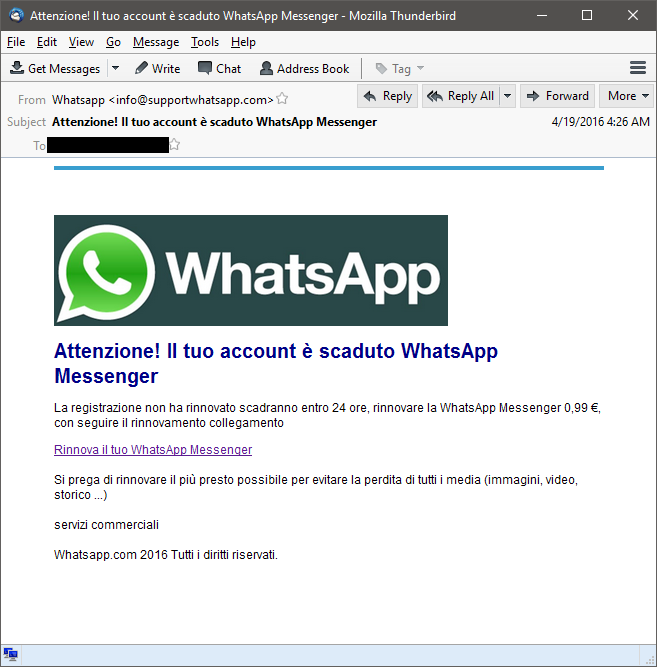

ทีม Comodo Threat Research Labs (CTRL) ได้ระบุการโจมตีแบบฟิชชิงที่กำหนดเป้าหมายไปยังลูกค้า WhatsApp ที่มีศักยภาพ โดยเฉพาะผู้ที่พูดและอ่านภาษาอิตาลี

แคมเปญฟิชชิ่งใหม่ในภาษาอิตาลีเป็นอีกความพยายามหนึ่งที่จะใช้ประโยชน์จากแบรนด์ที่ได้รับความเชื่อถือเพื่อประโยชน์ของอาชญากรไซเบอร์ – เตือนผู้ที่อาจเป็นเหยื่อว่าบัญชีของพวกเขาหมดอายุแล้ว และพวกเขาจำเป็นต้องป้อนข้อมูลบัตรเครดิตใหม่เพื่อเปิดใช้งานอีกครั้ง

มีการส่งอีเมลปลอมปลอมแปลงเป็นอีเมลของบริษัท WhatsApp อย่างเป็นทางการจากโดเมน info@supportwhatsapp.com.

ดูเหมือนว่าถูกต้องจาก WhatsApp อีเมลขอให้ผู้รับคลิกที่ลิงค์ “Rinnova ใช้งาน WhatsApp Messenger ได้” ตามที่เห็นในหน้าจอคว้า 1 ด้านล่าง

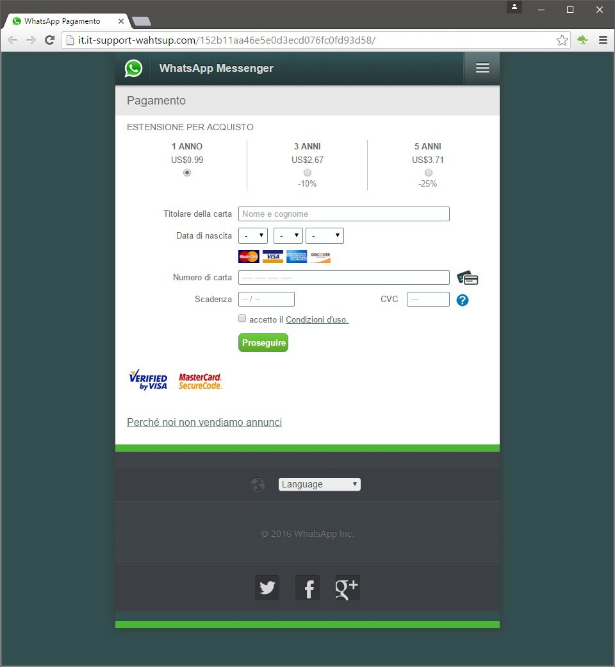

ในความเป็นจริง URL ไม่ได้เกี่ยวข้องกับบริษัทแต่อย่างใด และเมื่อผู้ใช้ป้อนข้อมูลบัตรเครดิตตามที่เห็นในหน้าจอที่ 2 ด้านล่าง แฮกเกอร์ก็จะชนะอีกรอบ

ในขณะที่การวิเคราะห์อีเมลอย่างใกล้ชิดเผยให้เห็นความผิดปกติบางประการในไวยากรณ์และไวยากรณ์ ผู้รับส่วนใหญ่ไม่ถือว่าอีเมลขาเข้าทั้งหมดเป็นการพยายามฟิชชิง ดังนั้นจึงอาจอ่านไม่ละเอียดเท่าที่ควร นอกจากนี้ อาชญากรไซเบอร์ยังเลียนแบบสี โลโก้ และความรู้สึกของเว็บไซต์ทางการได้ดีขึ้น ในกรณีนี้ ทีม Comodo ระบุอีเมลฟิชชิ่งมัลแวร์เฉพาะนี้โดยใช้การวิเคราะห์ IP โดเมน และ URL

“ผ่านการวิเคราะห์ IP และ URL เฉพาะของเรา – เช่นเดียวกับ Comodo ห้องปฏิบัติการวิจัยภัยคุกคาม' การตรวจสอบและสแกนข้อมูลจากผู้ใช้ของ Comodo อย่างต่อเนื่อง ทีมงานของเราสามารถระบุข้อมูลที่มีปริมาณมากเฉพาะเจาะจงนี้ได้ มัลแวร์โจมตีและเราเพียงต้องการเตือนให้สาธารณชนทราบ” Fatih Orhan ผู้อำนวยการฝ่ายเทคโนโลยีสำหรับ Comodo และ Comodo Threat Research Labs กล่าว “ในฐานะบริษัท เราทำงานอย่างขยันขันแข็งเพื่อสร้างโซลูชันเทคโนโลยีที่เป็นนวัตกรรมซึ่งนำหน้าอาชญากรไซเบอร์และรักษาองค์กรและสภาพแวดล้อมไอทีให้ปลอดภัย”

แคมเปญมัลแวร์เช่นนี้สามารถกลับมาในรูปแบบอื่นและกำหนดเป้าหมายกลุ่มผู้ใช้ใหม่ได้เสมอ Comodo กำลังแนะนำให้ผู้ที่อาจเป็นเหยื่อของแคมเปญฟิชชิ่งนี้ เช่นเดียวกับแผนการฟิชชิ่งอีเมลอื่นๆ ให้ทำดังต่อไปนี้:

- ตรวจสอบที่อยู่อีเมลและชื่อโดเมนของบริษัทที่ส่ง แม้ว่าจะดูเหมือนเป็นอีเมลอย่างเป็นทางการ แต่การตรวจสอบอย่างใกล้ชิดมักจะเผยให้เห็นว่าที่อยู่อีเมลจริงไม่มีส่วนเกี่ยวข้องกับชื่อโดเมนของบริษัท

- ตรวจสอบ URL และโดเมนของเว็บไซต์ที่พวกเขาพยายามจะนำทางคุณไป เป็นไปได้ว่า URL และโดเมนจะไม่มีส่วนเกี่ยวข้องกับบริษัทที่พวกเขาอ้างว่าเป็นตัวแทน

- ตรวจสอบกับแผนกไอทีของคุณก่อนเปิดหรือคลิกลิงก์ที่ดูน่าสงสัยแต่อย่างใด

สำหรับผู้ดูแลระบบและผู้อำนวยการด้านไอทีที่ต้องการ ป้องกันมัลแวร์ จากการแพร่กระจายไปทั่วเครือข่ายและปลายทาง คุณควรถามคำถามต่อไปนี้:

- คุณมีความน่าเชื่อถือ endpoint ความปลอดภัย แพลตฟอร์มการป้องกันในสถานที่?

- คุณทำการทดสอบการเจาะระบบเป็นประจำเพื่อค้นหาช่องโหว่หรือไม่?

- คุณใช้ โปรแกรมป้องกันไวรัส, ไฟร์วอลล์ และเทคโนโลยีการกักกันเป็นส่วนหนึ่งของระบบป้องกันชั้น?

- คุณได้ฝึกฝนพนักงานของคุณเป็นประจำเพื่อสร้างความตระหนักรู้เกี่ยวกับฟิชชิ่งและการโจมตีทางวิศวกรรมสังคมอื่นๆ หรือไม่?

หากคุณรู้สึกว่าสภาพแวดล้อมไอทีของบริษัทอยู่ภายใต้การโจมตีจากฟิชชิ่ง มัลแวร์ สปายแวร์ หรือการโจมตีทางไซเบอร์ โปรดติดต่อที่ปรึกษาด้านความปลอดภัยที่ Comodo ที่: https://enterprise.comodo.com/contact-us/.

Comodo Threat Research Labs ประกอบด้วย IT . มากกว่า 40 รายการ ความปลอดภัยของเว็บไซต์ ผู้เชี่ยวชาญ แฮ็กเกอร์ที่มีจริยธรรม นักวิทยาศาสตร์คอมพิวเตอร์และวิศวกร พนักงานประจำ Comodo ทั้งหมด วิเคราะห์และกรองสแปม ฟิชชิ่ง และมัลแวร์จากทั่วโลก ด้วยสำนักงานในสหรัฐอเมริกา ตุรกี ยูเครน ฟิลิปปินส์ และอินเดีย ทีม CTRL จะวิเคราะห์ฟิชชิ่ง สแปม หรืออีเมลที่เป็นอันตราย/ไม่ต้องการอื่นๆ มากกว่า 10 ล้านชิ้นต่อวัน โดยใช้ข้อมูลเชิงลึกและการค้นพบของพวกเขาเพื่อรักษาความปลอดภัยและปกป้องบุคคลปัจจุบันของ Comodo ฐานลูกค้าธุรกิจขนาดเล็กและขนาดกลางและองค์กร สาธารณะในวงกว้าง และชุมชนอินเทอร์เน็ต

SCREEN GRAB 1: อีเมลฟิชชิงพร้อมลิงก์ที่ส่งไปยังเหยื่อที่ไม่สงสัย

SCREEEN GRAB 2: หน้าเว็บที่นำเหยื่อฟิชชิ่งไปหลังจากคลิกที่อีเมล

เริ่มทดลองใช้ฟรี รับคะแนนความปลอดภัยทันทีของคุณฟรี

- เนื้อหาที่ขับเคลื่อนด้วย SEO และการเผยแพร่ประชาสัมพันธ์ รับการขยายวันนี้

- เพลโตบล็อคเชน Web3 Metaverse ข่าวกรอง ขยายความรู้. เข้าถึงได้ที่นี่.

- การสร้างอนาคตโดย Adryenn Ashley เข้าถึงได้ที่นี่.

- ที่มา: https://blog.comodo.com/email-security/phishing-attacks-are-happening-in-specific-language/

- :มี

- :เป็น

- $ 10 ล้าน

- $ ขึ้น

- 1

- 10

- a

- สามารถ

- เกี่ยวกับเรา

- ลงชื่อเข้าใช้

- ข้าม

- ที่อยู่

- ผู้ดูแลระบบ

- การให้คำแนะนำ

- ในเครือ

- หลังจาก

- ก่อน

- เตือนภัย

- ทั้งหมด

- เสมอ

- การวิเคราะห์

- การวิเคราะห์

- วิเคราะห์

- และ

- อื่น

- ใด

- ปรากฏ

- เป็น

- AS

- ที่เกี่ยวข้อง

- At

- โจมตี

- การโจมตี

- ความพยายามในการ

- ความตระหนัก

- กลับ

- BE

- ก่อน

- กำลัง

- ด้านล่าง

- ประโยชน์

- ดีกว่า

- บล็อก

- ยี่ห้อ

- ธุรกิจ

- รณรงค์

- CAN

- บัตร

- กรณี

- โอกาส

- คลิก

- ปิดหน้านี้

- อย่างใกล้ชิด

- ใกล้ชิด

- COM

- อย่างไร

- ชุมชน

- บริษัท

- บริษัท

- คอมพิวเตอร์

- ความประพฤติ

- ที่ปรึกษา

- ติดต่อเรา

- บรรจุ

- ต่อเนื่องกัน

- ได้

- สร้าง

- เครดิต

- บัตรเครดิต

- ปัจจุบัน

- ลูกค้า

- ลูกค้า

- cyberattacks

- อาชญากรไซเบอร์

- อาชญากรไซเบอร์

- ข้อมูล

- วัน

- ป้องกัน

- แผนก

- ขันแข็ง

- โดยตรง

- ผู้อำนวยการ

- กรรมการ

- โดเมน

- ชื่อโดเมน

- Dont

- อีเมล

- อีเมล

- พนักงาน

- ชั้นเยี่ยม

- วิศวกร

- เข้าสู่

- Enterprise

- ผู้ประกอบการ

- สิ่งแวดล้อม

- สภาพแวดล้อม

- ตามหลักจริยธรรม

- เหตุการณ์

- กรอง

- ดังต่อไปนี้

- สำหรับ

- รูปแบบ

- ฟรี

- ราคาเริ่มต้นที่

- ได้รับ

- ได้รับ

- โลก

- คว้า

- บัญชีกลุ่ม

- แฮกเกอร์

- สิ่งที่เกิดขึ้น

- มี

- HTML

- HTTPS

- ระบุ

- แยกแยะ

- สำคัญ

- in

- ในอื่น ๆ

- ขาเข้า

- อินเดีย

- เป็นรายบุคคล

- ข้อมูล

- นวัตกรรม

- เทคโนโลยีที่ทันสมัย

- ข้อมูลเชิงลึก

- ด่วน

- อินเทอร์เน็ต

- IP

- IT

- jpg

- เก็บ

- ห้องปฏิบัติการ

- ภาษา

- ใหญ่

- ล่าสุด

- ชั้น

- เลฟเวอเรจ

- กดไลก์

- น่าจะ

- LINK

- การเชื่อมโยง

- ดู

- ที่ต้องการหา

- ทำ

- มัลแวร์

- ความกว้างสูงสุด

- อาจ..

- กลาง

- ล้าน

- การตรวจสอบ

- ข้อมูลเพิ่มเติม

- มากที่สุด

- ชื่อ

- จำเป็นต้อง

- เครือข่าย

- ใหม่

- of

- สำนักงาน

- เป็นทางการ

- on

- ONE

- การเปิด

- อื่นๆ

- ของเรา

- ส่วนหนึ่ง

- การชำระเงิน

- ฟิลิปปินส์

- ฟิชชิ่ง

- การโจมตีแบบฟิชชิ่ง

- การโจมตีแบบฟิชชิ่ง

- แคมเปญฟิชชิ่ง

- PHP

- ชิ้น

- สถานที่

- เวที

- เพลโต

- เพลโตดาต้าอินเทลลิเจนซ์

- เพลโตดาต้า

- ที่มีศักยภาพ

- มืออาชีพ

- ป้องกัน

- การป้องกัน

- สาธารณะ

- คำถาม

- ยก

- อ่าน

- การอ่าน

- ความจริง

- ผู้รับ

- ปกติ

- สม่ำเสมอ

- น่าเชื่อถือ

- การวิจัย

- เปิดเผย

- เผย

- ปัดเศษ

- s

- ปลอดภัย

- กล่าวว่า

- การสแกน

- รูปแบบ

- นักวิทยาศาสตร์

- ดัชนีชี้วัด

- จอภาพ

- ปลอดภัย

- ความปลอดภัย

- ดูเหมือนว่า

- การส่ง

- ง่ายดาย

- เล็ก

- สังคม

- วิศวกรรมทางสังคม

- โซลูชัน

- บาง

- สแปม

- พูด

- โดยเฉพาะ

- เฉพาะ

- การแพร่กระจาย

- สปายแวร์

- เข้าพัก

- ขั้นตอน

- พิรุธ

- วากยสัมพันธ์

- ระบบ

- ระบบ

- เป้า

- เป้าหมาย

- ทีม

- เทคโนโลยี

- เทคโนโลยี

- การทดสอบ

- ที่

- พื้นที่

- ฟิลิปปินส์

- ของพวกเขา

- พวกเขา

- การคุกคาม

- เวลา

- ไปยัง

- ผ่านการฝึกอบรม

- ตุรกี

- เรา

- ประเทศยูเครน

- ภายใต้

- การปรับปรุง

- URL

- ใช้

- ผู้ใช้

- ผู้ที่ตกเป็นเหยื่อ

- ช่องโหว่

- คำเตือน

- ทาง..

- Website

- เว็บไซต์

- ดี

- ในขณะที่

- WHO

- จะ

- ชนะ

- กับ

- งาน

- คุณ

- ของคุณ

- ลมทะเล