General Bytes ผู้ผลิต Bitcoin ATM เปิดเผยว่าเซิร์ฟเวอร์ของตนถูกโจมตีโดยการโจมตีซีโร่เดย์เมื่อวันที่ 18 สิงหาคม การโจมตีดังกล่าวทำให้ผู้คุกคามเป็นผู้ดูแลระบบเริ่มต้นในขณะที่พวกเขาเปลี่ยนการตั้งค่าเพื่อให้เงินทั้งหมดจะถูกโอนเข้า ที่อยู่กระเป๋าเงินเข้ารหัสลับของพวกเขา

เซิร์ฟเวอร์ไบต์ทั่วไปถูกบุกรุกหลังจากการโจมตีซีโร่เดย์

General Bytes ยังไม่เปิดเผยจำนวนเงินที่ถูกขโมยและจำนวนตู้เอทีเอ็มที่ถูกบุกรุกเนื่องจากการโจมตี อย่างไรก็ตาม บริษัทมี ออก คำแนะนำสำหรับผู้ดำเนินการ ATM ทุกคน ขอให้พวกเขาอัปเดตซอฟต์แวร์เพื่อให้เงินของผู้ใช้ปลอดภัย

ช่องโหว่ที่ทำให้แฮ็กเกอร์รับผิดชอบเซิร์ฟเวอร์ได้รับการยืนยันโดยบริษัทเมื่อวันที่ 18 สิงหาคม General Bytes เป็นบริษัทที่เป็นเจ้าของและดำเนินการ Bitcoin ATM 8827 เครื่อง ตู้เอทีเอ็มเหล่านี้สามารถใช้ได้ในกว่า 120 ประเทศ

บริษัทมีสำนักงานใหญ่ในกรุงปราก สาธารณรัฐเช็ก ซึ่งเป็นที่ตั้งของตู้เอทีเอ็ม ตู้เอทีเอ็ม Bitcoin ได้รับความนิยมเพิ่มขึ้นเนื่องจากความสะดวกสำหรับผู้ค้าที่ต้องการแปลง crypto เป็นสกุลเงิน fiat อย่างง่ายดาย

เงินทุนของคุณตกอยู่ในความเสี่ยง

ผู้เชี่ยวชาญด้านความปลอดภัยของบริษัทกล่าวว่าแฮกเกอร์ใช้ช่องโหว่ซีโร่เดย์เพื่อเข้าถึง Crypto Application Server (CAS) ของบริษัทและขโมยเงินที่เป็นปัญหา

เซิร์ฟเวอร์ CAS อยู่เบื้องหลังการดำเนินการทั้งหมดของ ATM รวมถึงการดำเนินการซื้อและขาย crypto ในการแลกเปลี่ยนและเหรียญที่รองรับ ทีมรักษาความปลอดภัย General Bytes เชื่อว่าแฮกเกอร์สแกนเซิร์ฟเวอร์ที่มีช่องโหว่บนพอร์ต TCP รวมถึงเซิร์ฟเวอร์บนบริการคลาวด์ General Bytes

ออกคำแนะนำให้กับลูกค้า

ตรวจพบช่องโหว่ใน ATM เหล่านี้หลังจากที่แฮ็กเกอร์เปลี่ยนซอฟต์แวร์ CAS เป็นเวอร์ชัน 20201208 General Bytes ได้กระตุ้นให้ลูกค้าหลีกเลี่ยงการใช้เซิร์ฟเวอร์ General Bytes ATM จนกว่าจะได้รับการอัปเดตเป็นแพตช์รุ่น 20220725 และ 20220531.38 สำหรับลูกค้าที่ใช้ 20220531 รุ่น

ผู้ใช้ยังได้รับคำแนะนำเกี่ยวกับการตั้งค่าไฟร์วอลล์ของเซิร์ฟเวอร์เพื่อรับประกันว่าอินเทอร์เฟซผู้ดูแลระบบ CAS สามารถเข้าถึงได้โดยใช้ที่อยู่ IP ที่ได้รับอนุญาตและปัจจัยอื่นๆ เท่านั้น ก่อนที่ผู้ใช้จะสามารถเปิดใช้งานเทอร์มินัลได้อีกครั้ง พวกเขายังควรตรวจสอบ "SELL Crypto Setting" เพื่อรับประกันว่าผู้โจมตีไม่ได้เปลี่ยนการตั้งค่าเพื่อให้การค้นหาที่ได้รับจะถูกโอนไปยังพวกเขาแทน

บริษัทได้ทำการตรวจสอบเซิร์ฟเวอร์หลายครั้งตั้งแต่ปี 2020 ไม่มีการตรวจสอบใดที่เผยให้เห็นช่องโหว่ที่แฮ็กเกอร์ใช้ และเหตุการณ์ดังกล่าวทำให้บริษัทประหลาดใจ

อ่านเพิ่มเติม:

- Bitcoin

- blockchain

- การปฏิบัติตามบล็อคเชน

- การประชุม blockchain

- coinbase

- เหรียญอัจฉริยะ

- เอกฉันท์

- การประชุม crypto

- การทำเหมือง crypto

- cryptocurrency

- ซึ่งกระจายอำนาจ

- Defi

- สินทรัพย์ดิจิทัล

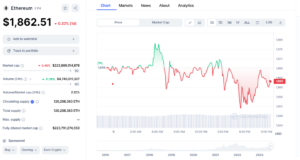

- ethereum

- ภายใน

- เรียนรู้เครื่อง

- โทเค็นที่ไม่สามารถทำซ้ำได้

- เพลโต

- เพลโตไอ

- เพลโตดาต้าอินเทลลิเจนซ์

- Platoblockchain

- เพลโตดาต้า

- เพลโตเกม

- รูปหลายเหลี่ยม

- หลักฐานการเดิมพัน

- W3

- ลมทะเล