การหลอกลวงแบบฟิชชิ่งที่พยายามหลอกให้คุณใส่รหัสผ่านจริงในเว็บไซต์ปลอมนั้นมีมานานหลายทศวรรษแล้ว

ตามที่ผู้อ่าน Naked Security ทั่วไปจะทราบ ข้อควรระวัง เช่น การใช้ตัวจัดการรหัสผ่านและการเปิดใช้การตรวจสอบสิทธิ์แบบสองปัจจัย (2FA) สามารถช่วยป้องกันคุณจากเหตุร้ายทางฟิชชิ่งได้ เนื่องจาก:

- ผู้จัดการรหัสผ่านเชื่อมโยงชื่อผู้ใช้และรหัสผ่านกับหน้าเว็บเฉพาะ สิ่งนี้ทำให้ยากสำหรับผู้จัดการรหัสผ่านที่จะหักหลังคุณไปยังเว็บไซต์ปลอมโดยไม่ตั้งใจ เพราะพวกเขาไม่สามารถใส่ข้อมูลอะไรให้คุณโดยอัตโนมัติหากพวกเขาต้องเผชิญกับเว็บไซต์ที่พวกเขาไม่เคยเห็นมาก่อน แม้ว่าไซต์ปลอมจะเป็นสำเนาต้นฉบับที่สมบูรณ์แบบด้วยพิกเซล แต่ด้วยชื่อเซิร์ฟเวอร์ที่ใกล้เคียงจนแทบแยกไม่ออกในสายตามนุษย์ เครื่องมือจัดการรหัสผ่านจะไม่ถูกหลอกเพราะโดยปกติแล้วจะมองหา URL หรือ URL ทั้งหมด และไม่มีอะไรนอกจาก URL

- เมื่อเปิดใช้ 2FA รหัสผ่านของคุณเพียงอย่างเดียวมักจะไม่เพียงพอสำหรับการเข้าสู่ระบบ โดยทั่วไปแล้ว รหัสที่ใช้โดยระบบ 2FA จะทำงานเพียงครั้งเดียว ไม่ว่าจะส่งไปยังโทรศัพท์ของคุณทาง SMS สร้างโดยแอปมือถือ หรือคำนวณโดยด็องเกิลฮาร์ดแวร์ที่ปลอดภัยหรือปุ่มกดที่คุณพกพาแยกต่างหากจากคอมพิวเตอร์ของคุณ การรู้ (หรือขโมย ซื้อ หรือคาดเดา) รหัสผ่านของคุณเท่านั้นไม่เพียงพอที่อาชญากรไซเบอร์จะ "พิสูจน์" ว่าเป็นคุณอย่างไม่ถูกต้องอีกต่อไป

น่าเสียดายที่มาตรการป้องกันเหล่านี้ไม่สามารถป้องกันคุณจากการโจมตีแบบฟิชชิงได้อย่างสมบูรณ์ และอาชญากรไซเบอร์ก็เก่งขึ้นเรื่อย ๆ ในการหลอกล่อผู้ใช้ที่ไม่รู้อิโหน่อิเหน่ให้ส่งทั้งรหัสผ่านและรหัส 2FA ของพวกเขาพร้อม ๆ กัน ซึ่งเป็นส่วนหนึ่งของการโจมตีเดียวกัน...

…เมื่อถึงจุดนั้น มิจฉาชีพก็พยายามใช้ชื่อผู้ใช้ + รหัสผ่าน + รหัสแบบใช้ครั้งเดียวที่พวกเขาเพิ่งจับได้ทันที โดยหวังว่าจะเข้าสู่ระบบได้เร็วพอที่จะเข้าถึงบัญชีของคุณก่อนที่คุณจะรู้ว่ามีฟิชชี่เกิดขึ้น

ที่แย่ไปกว่านั้น เหล่ามิจฉาชีพมักจะมุ่งสร้างสิ่งที่เราเรียกว่า “การถอดแบบเบา ๆ” ซึ่งหมายความว่าพวกเขาสร้างข้อสรุปที่มองเห็นได้สำหรับการสำรวจฟิชชิ่งของพวกเขา

ซึ่งมักจะทำให้ดูเหมือนว่ากิจกรรมที่คุณเพิ่ง "อนุมัติ" โดยการป้อนรหัสผ่านและรหัส 2FA ของคุณ (เช่น การโต้แย้งการร้องเรียนหรือการยกเลิกคำสั่งซื้อ) ได้เสร็จสิ้นอย่างถูกต้องแล้ว ดังนั้นคุณจึงไม่จำเป็นต้องดำเนินการใดๆ เพิ่มเติม

ดังนั้นผู้โจมตีไม่เพียงแต่เข้าถึงบัญชีของคุณเท่านั้น แต่ยังทำให้คุณรู้สึกไม่สงสัยและไม่น่าจะติดตามเพื่อดูว่าบัญชีของคุณถูกไฮแจ็กจริงๆ หรือไม่

ทางที่สั้นแต่คดเคี้ยว

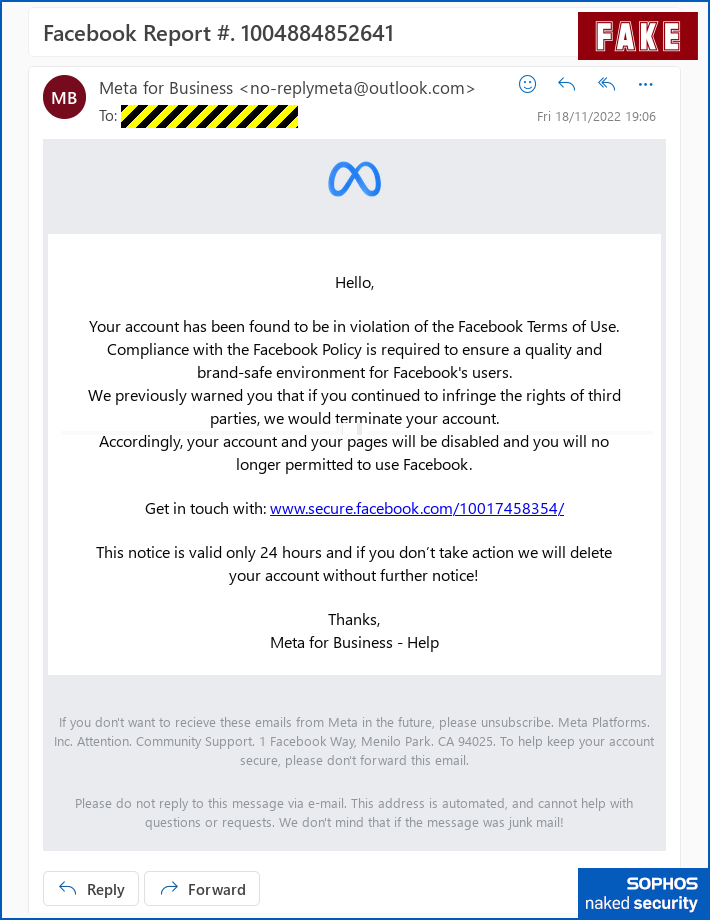

นี่คือกลโกง Facebook ที่เราได้รับเมื่อเร็วๆ นี้ ซึ่งพยายามนำคุณไปสู่เส้นทางนั้นอย่างแท้จริง โดยมีระดับความน่าเชื่อถือที่แตกต่างกันในแต่ละขั้นตอน

นักต้มตุ๋น:

- แสร้งทำเป็นว่าหน้า Facebook ของคุณเองละเมิดข้อกำหนดการใช้งานของ Facebook อาชญากรเตือนว่าสิ่งนี้อาจทำให้บัญชีของคุณถูกปิด ดังที่คุณทราบ กระแส Brouhaha ที่ปะทุขึ้นในและรอบๆ Twitter ทำให้ปัญหาต่างๆ เช่น การยืนยันบัญชี การระงับ และการคืนสถานะกลายเป็นข้อถกเถียงที่มีเสียงดัง ด้วยเหตุนี้ ผู้ใช้โซเชียลมีเดียจึงมีความกังวลเกี่ยวกับการปกป้องบัญชีของตนโดยทั่วไป ไม่ว่าพวกเขาจะกังวลเป็นพิเศษเกี่ยวกับ Twitter หรือไม่ก็ตาม:

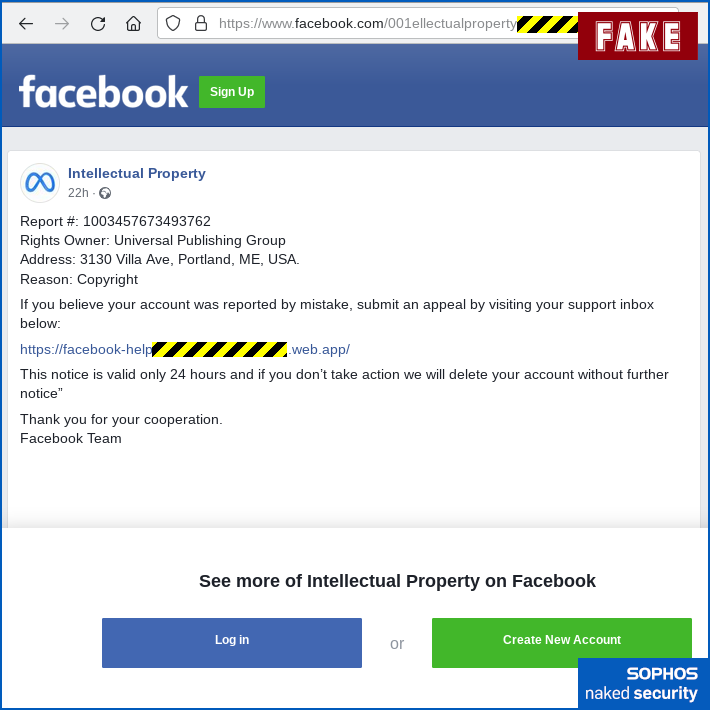

อีเมลที่ไม่พึงประสงค์ "คำเตือน" ที่เริ่มต้นทั้งหมด - ล่อคุณไปที่หน้าจริงด้วย

facebook.comURL บัญชีนี้เป็นของปลอม ตั้งค่าทั้งหมดสำหรับแคมเปญหลอกลวงนี้โดยเฉพาะ แต่ลิงก์ที่ปรากฏในอีเมลที่คุณได้รับนั้นนำไปสู่facebook.comทำให้มีโอกาสน้อยที่จะดึงดูดความสงสัยจากคุณหรือจากตัวกรองสแปมของคุณ มิจฉาชีพตั้งชื่อเพจว่า ทรัพย์สินทางปัญญา (ทุกวันนี้การร้องเรียนเรื่องลิขสิทธิ์เป็นเรื่องปกติมาก) และได้ใช้โลโก้ทางการของ Meta ซึ่งเป็นบริษัทแม่ของ Facebook เพื่อเพิ่มความถูกต้องตามกฎหมาย:

หน้าบัญชีผู้ใช้หลอกลวงที่มีชื่อและไอคอนที่ดูเป็นทางการ - แจ้ง URL เพื่อติดต่อ Facebook เพื่อยื่นอุทธรณ์การยกเลิก URL ด้านบนไม่ได้ลงท้ายด้วย

facebook.comแต่จะเริ่มต้นด้วยข้อความที่ทำให้ดูเหมือนลิงก์ส่วนบุคคลของฟอร์มfacebook-help-nnnnnnโดยที่มิจฉาชีพอ้างว่าเป็นตัวเลขnnnnnnเป็นตัวระบุเฉพาะที่แสดงถึงกรณีเฉพาะของคุณ:

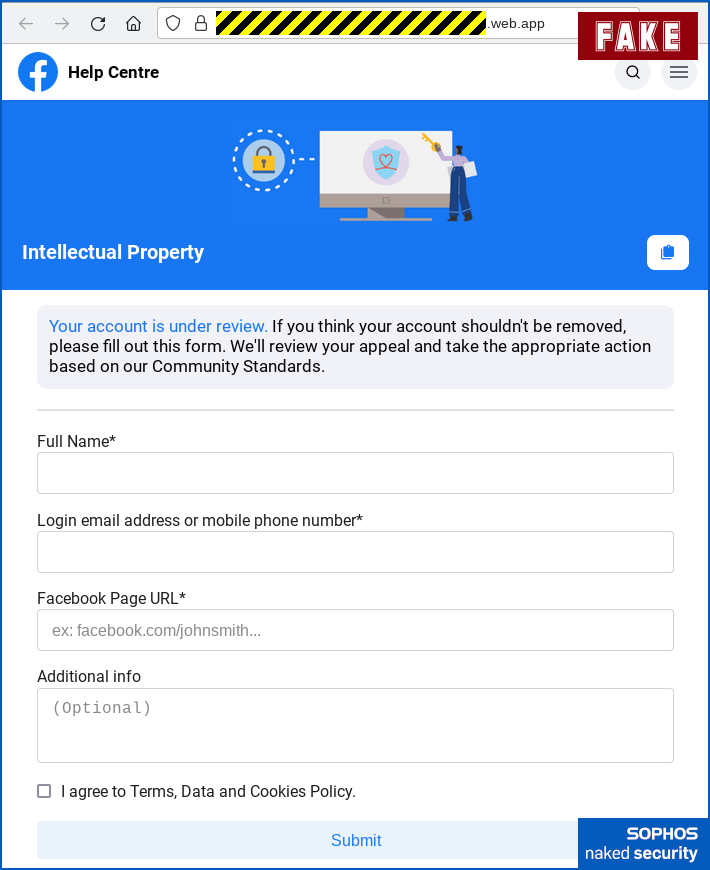

ไซต์ฟิชชิ่งหลอกว่าเป็นหน้า "ส่วนบุคคล" เกี่ยวกับการร้องเรียนของคุณ - รวบรวมข้อมูลส่วนใหญ่ที่ไม่ฟังดูไร้เดียงสาเกี่ยวกับการมีตัวตนบน Facebook ของคุณ มีแม้กระทั่งฟิลด์ตัวเลือกสำหรับ ข้อมูลเพิ่มเติม ที่ซึ่งคุณได้รับเชิญให้โต้แย้งกรณีของคุณ (ดูภาพด้านบน)

ตอนนี้ "พิสูจน์" ด้วยตัวคุณเอง

ณ จุดนี้ คุณต้องแสดงหลักฐานว่าคุณเป็นเจ้าของบัญชีจริง ดังนั้นมิจฉาชีพจึงแจ้งให้คุณ:

- รับรองความถูกต้องด้วยรหัสผ่านของคุณ ไซต์ที่คุณเข้าชมมีข้อความ

facebook-help-nnnnnnnในแถบที่อยู่ มันใช้ HTTPS (HTTP ที่ปลอดภัยคือมีกุญแจแสดงอยู่); และการสร้างแบรนด์ทำให้ดูเหมือนเพจของ Facebook เอง:

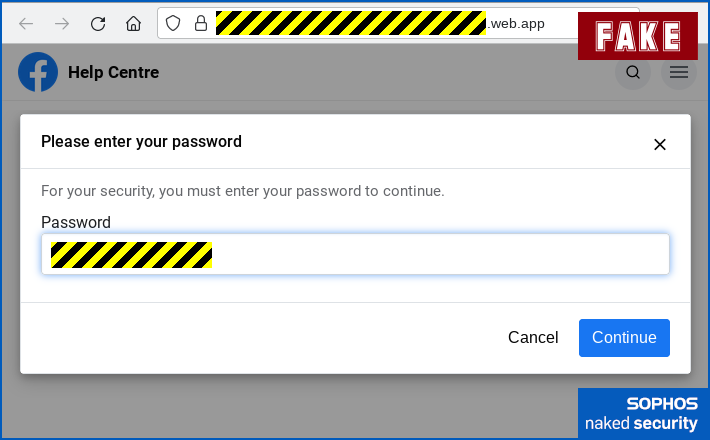

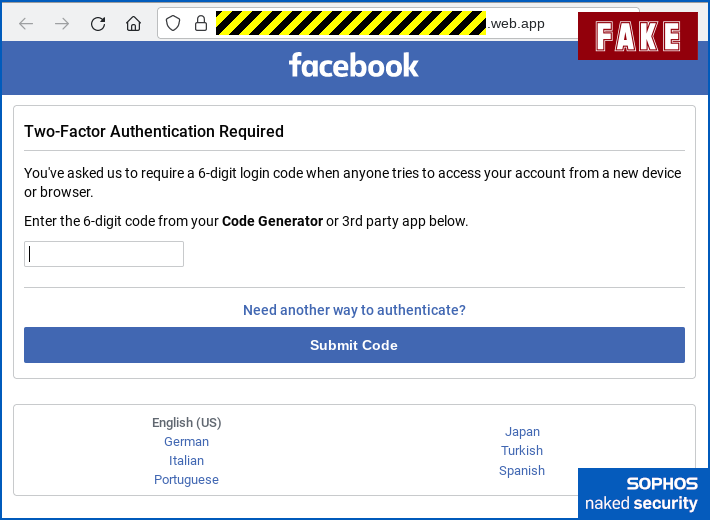

อาชญากรขอให้คุณ "พิสูจน์" ID ของคุณผ่านรหัสผ่านของคุณ - ระบุรหัส 2FA เพื่อใช้กับรหัสผ่านของคุณ ไดอะล็อกที่นี่คล้ายกับที่ใช้โดย Facebook เอง โดยข้อความนั้นคัดลอกโดยตรงจากอินเทอร์เฟซผู้ใช้ของ Facebook เอง ที่นี่คุณสามารถดูกล่องโต้ตอบปลอม (ด้านบน) และกล่องโต้ตอบจริงที่ Facebook จะแสดงเอง (ด้านล่าง):

จากนั้นพวกเขาจะขอรหัส 2FA ของคุณ เช่นเดียวกับ Facebook

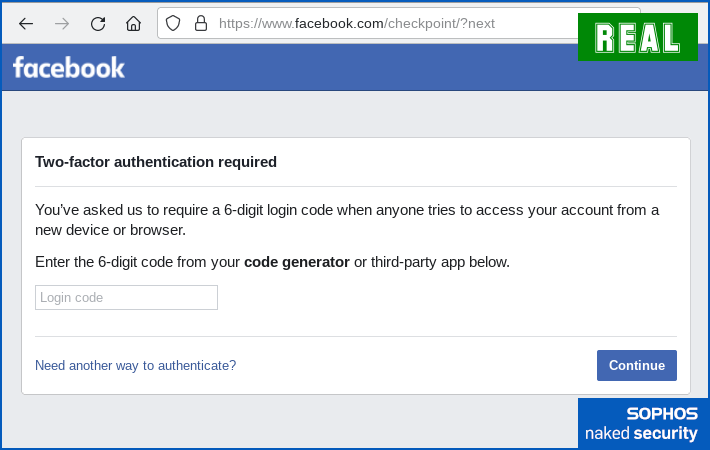

กล่องโต้ตอบ 2FA จริงที่ใช้โดย Facebook เอง - รอประมาณห้านาทีโดยหวังว่า "การบล็อกบัญชี" อาจถูกลบโดยอัตโนมัติ พวกมิจฉาชีพเล่นงานทั้งสองอย่างโดยเชิญคุณออกไปตามลำพังเพื่อไม่ให้ขัดจังหวะการแก้ปัญหาทันทีที่เป็นไปได้ และแนะนำว่าคุณควรอยู่ในมือในกรณีที่มีการขอข้อมูลเพิ่มเติม:

อย่างที่คุณเห็น ผลลัพธ์ที่เป็นไปได้สำหรับใครก็ตามที่หลงเข้าไปในกลโกงนี้ตั้งแต่แรกก็คือพวกเขาจะให้เวลากับมิจฉาชีพเต็มเวลา XNUMX นาที ซึ่งผู้โจมตีสามารถลองลงชื่อเข้าใช้บัญชีของพวกเขาและเข้าควบคุมได้

JavaScript ที่อาชญากรใช้บนไซต์ที่ติดกับดักของพวกเขาดูเหมือนจะมีข้อความที่สามารถเรียกใช้ได้หากรหัสผ่านของเหยื่อทำงานได้อย่างถูกต้อง แต่รหัส 2FA ที่ให้มาไม่มี:

รหัสเข้าสู่ระบบที่คุณป้อนไม่ตรงกับรหัสที่ส่งไปยังโทรศัพท์ของคุณ โปรดตรวจสอบหมายเลขแล้วลองอีกครั้ง

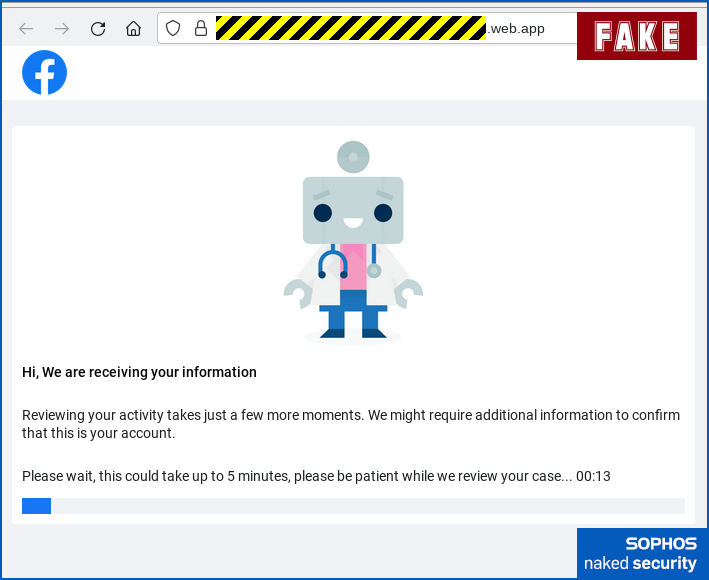

การสิ้นสุดของการหลอกลวงอาจเป็นส่วนที่น่าเชื่อน้อยที่สุด แต่ก็ยังทำหน้าที่เปลี่ยนคุณออกจากเว็บไซต์หลอกลวงโดยอัตโนมัติ และนำคุณกลับไปยังสถานที่จริงโดยสิ้นเชิง ซึ่งก็คือ Facebook อย่างเป็นทางการ ลูกค้าสัมพันธ์:

จะทำอย่างไร?

แม้ว่าคุณจะไม่ใช่ผู้ใช้โซเชียลมีเดียที่จริงจังเป็นพิเศษ และแม้ว่าคุณจะทำงานภายใต้นามแฝงที่ไม่ชัดเจนและเชื่อมโยงกับตัวตนในชีวิตจริงของคุณอย่างชัดเจน บัญชีออนไลน์ของคุณก็มีค่าสำหรับอาชญากรไซเบอร์ด้วยเหตุผลหลักสามประการ:

- การเข้าถึงบัญชีโซเชียลมีเดียของคุณโดยสมบูรณ์อาจทำให้มิจฉาชีพเข้าถึงส่วนส่วนตัวของโปรไฟล์ของคุณได้ ไม่ว่าพวกเขาจะขายข้อมูลนี้บนดาร์กเว็บหรือใช้ข้อมูลในทางที่ผิด การประนีประนอมอาจทำให้คุณเสี่ยงต่อการถูกขโมยข้อมูลส่วนตัวได้

- ความสามารถในการโพสต์ผ่านบัญชีของคุณทำให้มิจฉาชีพเร่ขายข้อมูลที่ผิดและข่าวปลอมภายใต้ชื่อที่ดีของคุณ คุณอาจถูกไล่ออกจากแพลตฟอร์ม ถูกล็อคบัญชีของคุณ หรือเดือดร้อนสาธารณะ เว้นแต่และจนกว่าคุณจะสามารถแสดงได้ว่าบัญชีของคุณถูกบุกรุก

- การเข้าถึงผู้ติดต่อที่คุณเลือกหมายความว่าอาชญากรสามารถโจมตีเพื่อนและครอบครัวของคุณอย่างอุกอาจ ผู้ติดต่อของคุณไม่เพียงแต่มีแนวโน้มที่จะเห็นข้อความที่มาจากบัญชีของคุณมากขึ้นเท่านั้น แต่ยังมีแนวโน้มที่จะดูข้อความเหล่านี้อย่างจริงจังอีกด้วย

พูดง่ายๆ ก็คือ การปล่อยให้อาชญากรไซเบอร์เข้ามาในบัญชีโซเชียลมีเดียของคุณ ท้ายที่สุดแล้วคุณไม่เพียงแต่ทำให้ตัวคุณเองแต่ยังรวมถึงเพื่อนและครอบครัวของคุณ และแม้แต่คนอื่นๆ บนแพลตฟอร์มด้วย

จะทำอย่างไร?

ต่อไปนี้คือเคล็ดลับสามประการในการดับไฟอย่างรวดเร็ว:

- เคล็ดลับ 1. เก็บบันทึกหน้า "ปลดล็อกบัญชีของคุณ" และ "วิธีจัดการกับความท้าทายด้านทรัพย์สินทางปัญญา" อย่างเป็นทางการของโซเชียลเน็ตเวิร์กที่คุณใช้ ด้วยวิธีนี้ คุณไม่จำเป็นต้องพึ่งพาลิงก์ที่ส่งมาทางอีเมลเพื่อค้นหาเส้นทางของคุณในอนาคต กลอุบายทั่วไปที่ผู้โจมตีใช้ ได้แก่ การละเมิดลิขสิทธิ์ที่ปรุงแต่งขึ้น การละเมิดข้อกำหนดและเงื่อนไข (เช่นในกรณีนี้); การอ้างสิทธิ์ปลอมของการเข้าสู่ระบบที่ฉ้อฉลที่คุณต้องตรวจสอบ และ “ปัญหา” ปลอมอื่นๆ กับบัญชีของคุณ พวกมิจฉาชีพมักจะเพิ่มแรงกดดันด้านเวลา เช่นเดียวกับการจำกัดเวลา 24 ชั่วโมงในการหลอกลวงนี้ เพื่อกระตุ้นให้ประหยัดเวลาด้วยการคลิกผ่าน

- เคล็ดลับ 2. อย่าถูกหลอกโดยข้อเท็จจริงที่ว่าลิงก์ "คลิกเพื่อติดต่อ" นั้นโฮสต์อยู่ในไซต์ที่ถูกต้องตามกฎหมาย ในการหลอกลวงนี้ หน้าติดต่อเริ่มต้นโฮสต์โดย Facebook แต่เป็นบัญชีหลอกลวง และหน้าฟิชชิ่งโฮสต์พร้อมใบรับรอง HTTPS ที่ถูกต้องผ่าน Google แต่เนื้อหาที่แสดงนั้นเป็นของปลอม ทุกวันนี้ บริษัทที่โฮสต์เนื้อหาไม่ค่อยเหมือนกับบุคคลที่สร้างและโพสต์เนื้อหา

- เคล็ดลับ 3. หากมีข้อสงสัย อย่าเปิดเผย อย่ารู้สึกกดดันที่จะต้องเสี่ยงเพื่อทำธุรกรรมให้เสร็จสิ้นอย่างรวดเร็ว เพราะคุณกลัวผลที่ตามมาหากคุณใช้เวลา หยุด, To คิดและจากนั้นเท่านั้น ต่อ. หากคุณไม่แน่ใจ ให้ขอคำแนะนำจากคนที่คุณรู้จักและไว้วางใจได้ในชีวิตจริง เพื่อที่คุณจะได้ไม่หลงเชื่อผู้ส่งข้อความที่คุณไม่แน่ใจว่าจะเชื่อถือได้ (และดูเคล็ดลับที่ 1 ด้านบน)

โปรดจำไว้ว่า ในวัน Black Friday และ Cyber Monday ที่กำลังจะมาถึงในสุดสัปดาห์นี้ คุณอาจได้รับข้อเสนอของแท้มากมาย ข้อเสนอหลอกลวงมากมาย และคำเตือนที่มีเจตนาดีจำนวนหนึ่งเกี่ยวกับวิธีปรับปรุงความปลอดภัยทางไซเบอร์ของคุณโดยเฉพาะสำหรับช่วงเวลานี้ของปี...

…แต่โปรดจำไว้ว่าความปลอดภัยในโลกไซเบอร์เป็นสิ่งที่ต้องให้ความสำคัญตลอดทั้งปี: เริ่มเมื่อวาน ทำวันนี้ และทำมันให้ทันในวันพรุ่งนี้!

- blockchain

- เหรียญอัจฉริยะ

- กระเป๋าสตางค์ cryptocurrency

- การแลกเปลี่ยนการเข้ารหัสลับ

- การรักษาความปลอดภัยในโลกไซเบอร์

- อาชญากรไซเบอร์

- cybersecurity

- กรมความมั่นคงภายในประเทศ

- กระเป๋าสตางค์ดิจิตอล

- ไฟร์วอลล์

- Kaspersky

- กิจ

- มัลแวร์

- แมคคาฟี

- ความปลอดภัยเปล่า

- เน็กซ์บล๊อก

- ฟิชชิ่ง

- เพลโต

- เพลโตไอ

- เพลโตดาต้าอินเทลลิเจนซ์

- เกมเพลโต

- เพลโตดาต้า

- เพลโตเกม

- ความเป็นส่วนตัว

- การหลอกลวง

- VPN

- ความปลอดภัยของเว็บไซต์

- ลมทะเล

![S3 Ep118: เดารหัสผ่าน? ไม่จำเป็นถ้ามันถูกขโมยไปแล้ว! [เสียง + ข้อความ] S3 Ep118: เดารหัสผ่าน? ไม่จำเป็นถ้ามันถูกขโมยไปแล้ว! [เสียง + ข้อความ]](https://platoblockchain.com/wp-content/uploads/2023/01/s3-ep118-guess-your-password-no-need-if-its-stolen-already-audio-text-360x188.png)

![S3 Ep114: การป้องกันภัยคุกคามทางไซเบอร์ – หยุดก่อนที่จะหยุดคุณ! [เสียง + ข้อความ] S3 ตอนที่ 114: การป้องกันภัยคุกคามทางไซเบอร์ – หยุดพวกมันก่อนที่พวกมันจะหยุดคุณ! [เสียง + ข้อความ] ข้อมูลอัจฉริยะของ PlatoBlockchain ค้นหาแนวตั้ง AI.](https://platoblockchain.com/wp-content/uploads/2022/12/ns-1200-generic-featured-image-blue-digits-360x188.png)