อ่านเวลา: 5 นาที

การตรวจสอบในปัจจุบันเทียบเท่ากับการได้รับใบอนุญาต มันทำให้โปรโตคอลของคุณน่าเชื่อถือและปลอดภัยยิ่งขึ้น และดึงดูดผู้ใช้ได้มากขึ้น ด้วยการรักษาความปลอดภัยเป็นหนึ่งในข้อกังวลหลักของการตรวจสอบพื้นที่ผู้ใช้ของ web3 ได้กลายเป็นส่วนที่สำคัญมาก เห็นได้ชัดจากการวิเคราะห์ว่าแม้แต่ปลาตัวใหญ่อย่างรูปหลายเหลี่ยมก็เริ่มได้รับการตรวจสอบจากภายนอกได้อย่างไร

บล็อกนี้จะช่วยคุณในขั้นตอนที่สำคัญและสิ่งที่คุณต้องดูแลเพื่อส่งรหัสของคุณไปยังการตรวจสอบ ที่นี่คุณจะได้เรียนรู้วิธีการทำให้แน่ใจว่าคุณได้รับประโยชน์จากการตรวจสอบโดยปฏิบัติตามแนวทางปฏิบัติบางประการ

สรุปข้อปฏิบัติเหล่านี้เป็นลำดับได้ดังนี้:-

1 เอกสาร

1.1 เอกสารประกอบการทำงาน

1.2 เอกสารทางเทคนิค

2. สิ่งแวดล้อมการพัฒนา

3. แนวทางปฏิบัติในการเข้ารหัสที่ดีที่สุด

4. การทดสอบ

4.1 การทดสอบด้วยมือ

4.2 การทดสอบอัตโนมัติ

5. ขอบเขตการตรวจสอบ

6. การแช่แข็งรหัส

มาสำรวจรายละเอียดแต่ละรายการกัน

1 เอกสาร

เอกสารเป็นส่วนสำคัญในการเริ่มต้นกระบวนการ ส่วนนี้ช่วยให้เราเข้าใจว่าคุณวางแผนที่จะดำเนินการต่างๆ อย่างไร และสิ่งที่เรากำลังพยายามรักษาความปลอดภัยอย่างแน่นอน

ภาพถ่ายโดย ซิกมุนด์ on Unsplash

ส่วนนี้สามารถแบ่งออกเป็นสองส่วน:-

1.1 เอกสารการทำงาน:-

เอกสารนี้บอกเราเกี่ยวกับวิสัยทัศน์พื้นฐานของโปรโตคอลของคุณ เอกสารนี้มีคำตอบสำหรับคำถามเช่น:-

- คุณกำลังทำภารกิจอะไรอยู่?

- โปรโตคอลของคุณตั้งใจจะทำอะไร?

- คุณทำงานในภาคส่วนใด

- เป้าหมายสุดท้ายคืออะไร?

- ข้อจำกัดของคุณคืออะไร?

สิ่งเหล่านี้ทำให้เราทั้งคู่เข้าใจตรงกันเกี่ยวกับค่านิยมหลักของโครงการ

1.2 เอกสารทางเทคนิค:-

นี่คือพิมพ์เขียวของวิธีการทำงานของโปรโตคอล ส่วนนี้ช่วยให้เราเข้าใจสถาปัตยกรรมของโปรโตคอลของคุณ สิ่งที่ดีกว่าคือการดำเนินการตรวจสอบของคุณอย่างรวดเร็ว เอกสารทางเทคนิคที่ดีประกอบด้วย:-

- เทคโนโลยีที่ใช้

- คำอธิบายของทุกสัญญาที่ชาญฉลาด

- คำอธิบายสภาพแวดล้อมการพัฒนา

- ปฏิสัมพันธ์ภายนอก

- ปฏิสัมพันธ์ภายใน

- ภาพรวมที่ดีของการพึ่งพาข้ามสัญญา

2. สิ่งแวดล้อมการพัฒนา

สภาพแวดล้อมการพัฒนาเปรียบเสมือนโรงงานที่ผลิตสินค้า โรงงานต้องมีการบำรุงรักษาอย่างดีเพื่อให้ช่างซ่อมเครื่องจักรที่ชำรุด นั่นคือความสำคัญของสภาพแวดล้อมการพัฒนาที่ได้รับการบำรุงรักษาอย่างดีเพื่อความสำเร็จของทีมพัฒนาโครงการจำเป็นต้องสร้างสภาพแวดล้อมการพัฒนาที่ดีซึ่งช่วยให้มีการตรวจสอบที่ดีขึ้นและรวดเร็ว

ภาพถ่ายโดย โฟติส โฟโตปูลอส on Unsplash

จุดสำคัญบางประการที่ต้องดูแลคือ:-

- การพึ่งพาควรเปิดเผยต่อสาธารณะหรือให้สิทธิ์การเข้าถึงแก่ทีมตรวจสอบ

- สามารถทำงานบนระบบปฏิบัติการต่างๆ

- ควรปฏิบัติตามแนวทางปฏิบัติที่สะอาด

- มีคำแนะนำเกี่ยวกับการตั้งค่าเริ่มต้นของโครงการ

3. แนวทางปฏิบัติด้านโค้ดที่ดีที่สุด

คุณภาพของโค้ดที่ดีมีประโยชน์ต่อทั้งผู้พัฒนาภายในโครงการและเรา ช่วยให้ขั้นตอนการเปลี่ยนแปลงง่ายขึ้น ช่วยให้ Developer เข้าใจ Code Base ได้ดีขึ้น และช่วยให้งานเร็วขึ้น หลักปฏิบัติบางประการเกี่ยวกับโค้ดที่คุณสามารถปฏิบัติตาม ได้แก่:-

- ทำให้โค้ดของคุณเรียบง่าย

- ความคิดเห็นที่เป็นประโยชน์

- ลอง DRY (อย่าทำซ้ำตัวเอง)

- มีข้อตกลงในการตั้งชื่อที่ดี

- แก้ไขคำเตือนโดยคอมไพเลอร์ถ้ามี

4. การทดสอบ

จำได้ไหมว่าเมื่อครูเคยให้การทดสอบที่น่าประหลาดใจในชั้นเรียน? แบบทดสอบเหล่านี้มีขึ้นเพื่อเตรียมคุณให้พร้อมสำหรับคำถามที่คาดไม่ถึง เพื่อให้คุณสามารถปรับตัวและทำได้ดีในการสอบปลายภาค ขั้นตอนนี้ทำงานในลักษณะเดียวกับสัญญาอัจฉริยะของเรา ด้วยวิธีนี้ เราจะตรวจสอบความทนทานของสัญญาอัจฉริยะของเราและวิธีการทำงานในกรณีต่างๆ มันขึ้นอยู่กับเครื่องหมายหรือเราต้องมีการเปลี่ยนแปลงบางอย่าง? นี่คือส่วนที่เริ่มมุมมองด้านความปลอดภัยของสัญญาอัจฉริยะ เราพยายามแฮ็คโค้ดจากที่นี่โดยสร้างกรณีทดสอบที่ยุ่งยาก

ภาพถ่ายโดย นี่คือวิศวกรรมศาสตร์ RAEng on Unsplash

การทดสอบแบ่งได้เป็น 2 วิธีกว้างๆ คือ:-

4.1 คู่มือ:-

นี่คือเวลาที่คุณเกาหัวของคุณเพื่อสร้างกรณีทดสอบที่ยุ่งยากใหม่เพื่อแฮ็คสัญญาอัจฉริยะของคุณ ในขั้นตอนนี้ เราจะวิเคราะห์สถานการณ์กรณีต่างๆ และค้นหาวิธีที่เราจะทำลายโค้ดได้ ส่วนใหญ่เราใช้ทรัฟเฟิลหรือหมวกนิรภัยเพื่อจุดประสงค์นั้น

4.2 อัตโนมัติ:-

ส่วนนี้เกี่ยวข้องกับการสร้างกรณีทดสอบโดยอัตโนมัติซึ่งทำงานร่วมกับกรณีพื้นฐาน มีซอฟต์แวร์ต่าง ๆ ที่สามารถช่วยคุณได้ แม้แต่ chatGPT ที่เพิ่งเปิดตัวก็สามารถอยู่ภายใต้ร่มนี้ได้ สามารถช่วยให้คุณพบข้อบกพร่องพื้นฐานในสัญญาของคุณ

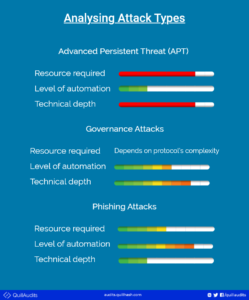

5. ขอบเขตการตรวจสอบ :-

สมมติว่าคุณต้องการให้บ้านของคุณปลอดภัย คุณจะใส่กล้องในตู้เย็นของคุณหรือไม่? ไม่มีสิทธิ์? ในทำนองเดียวกัน คุณต้องค้นหาว่าส่วนใดของโปรโตคอลที่คุณต้องการตรวจสอบ ทีมงานของเราสามารถช่วยคุณในการเลือกสิ่งที่ดีที่สุด เนื่องจากผู้เชี่ยวชาญทราบดีถึงประเภทของการแฮ็กที่สามารถเกิดขึ้นได้ และสิ่งที่จำเป็นต้องรักษาความปลอดภัยเพื่อป้องกันสิ่งนั้น ตัวอย่างเช่น คุณอาจรักษาความปลอดภัยบ้านทั้งหลัง แต่บางครั้งอาจมีคนขโมยมาจากใต้พื้น ผู้เชี่ยวชาญที่มีประสบการณ์ของเราจะช่วย รักษาความปลอดภัยทุกด้านของโครงการ web3 ของคุณ

6. การแช่แข็งรหัส:-

ลองนึกภาพคนงานกำลังง่วนอยู่กับการสร้างหอไอเฟล แต่ผู้ออกแบบทำการเปลี่ยนแปลงกลางคัน ซึ่งอาจส่งผลให้ชั่วโมงและชั่วโมงการทำงานเสียไป ดังนั้น ขอแนะนำให้ออกแบบและหยุดโค้ดหลังจากส่งไปตรวจสอบแล้ว เพื่อให้โค้ดเหล่านั้นสามารถให้ผลลัพธ์ที่ดีขึ้นและรวดเร็ว

สรุป

เมื่อคำนึงถึงแนวทางปฏิบัติเหล่านี้ คุณก็พร้อม 100% สำหรับการตรวจสอบ และคุณต้องเข้ารับการตรวจสอบ นั่นคือวิธีที่เราจะทำให้ web3 เป็นระบบนิเวศที่ปลอดภัย หากเราต้องการเติบโตในฐานะชุมชน เราจำเป็นต้องให้การรักษาความปลอดภัยที่ดีที่สุดแก่ผู้ใช้ของเรา และใครจะทำได้ดีกว่า QuillAudits เยี่ยมชมเว็บไซต์ของเราและรับโครงการ Web3 ของคุณให้ปลอดภัย!

43 เข้าชม

- เนื้อหาที่ขับเคลื่อนด้วย SEO และการเผยแพร่ประชาสัมพันธ์ รับการขยายวันนี้

- เพลโตบล็อคเชน Web3 Metaverse ข่าวกรอง ขยายความรู้. เข้าถึงได้ที่นี่.

- ที่มา: https://blog.quillhash.com/2023/02/13/how-to-prepare-for-a-smart-contract-audit/

- 1

- a

- เกี่ยวกับเรา

- เข้า

- การกระทำ

- ปรับ

- หลังจาก

- การวิเคราะห์

- วิเคราะห์

- และ

- คำตอบ

- สถาปัตยกรรม

- แง่มุม

- ดึงดูด

- การตรวจสอบบัญชี

- ผ่านการตรวจสอบ

- การตรวจสอบบัญชี

- การตรวจสอบ

- อัตโนมัติ

- ฐาน

- ขั้นพื้นฐาน

- กลายเป็น

- การเริ่มต้น

- กำลัง

- ด้านล่าง

- ประโยชน์

- ประโยชน์ที่ได้รับ

- ที่ดีที่สุด

- ดีกว่า

- ใหญ่

- บล็อก

- ทำลาย

- กว้าง

- แตก

- สร้าง

- ห้อง

- ซึ่ง

- พกพา

- กรณี

- กรณี

- เปลี่ยนแปลง

- การเปลี่ยนแปลง

- ChatGPT

- ตรวจสอบ

- ชั้น

- จัด

- รหัส

- ฐานรหัส

- การเข้ารหัส

- COM

- อย่างไร

- ชุมชน

- ความกังวลเกี่ยวกับ

- ก่อสร้าง

- สัญญา

- สัญญา

- แกน

- สร้าง

- การสร้าง

- สำคัญมาก

- ข้อเสนอ

- ออกแบบ

- นักออกแบบ

- รายละเอียด

- นักพัฒนา

- พัฒนาการ

- ต่าง

- แบ่งออก

- เอกสาร

- แต่ละ

- eases

- ระบบนิเวศ

- สิ่งแวดล้อม

- เท่ากัน

- แม้

- ทุกๆ

- เผง

- ตัวอย่าง

- มีประสบการณ์

- ผู้เชี่ยวชาญ

- สำรวจ

- ภายนอก

- โรงงาน

- สองสาม

- รูป

- สุดท้าย

- หา

- แก้ไขปัญหา

- ข้อบกพร่อง

- ชั้น

- ปฏิบัติตาม

- ตาม

- ดังต่อไปนี้

- ดังต่อไปนี้

- แข็ง

- แช่แข็ง

- ราคาเริ่มต้นที่

- การทำงาน

- รุ่น

- ได้รับ

- ได้รับ

- ให้

- กำหนด

- Go

- เป้าหมาย

- ไป

- ดี

- ขึ้น

- สับ

- แฮ็ก

- เกิดขึ้น

- หัว

- ช่วย

- จะช่วยให้

- โปรดคลิกที่นี่เพื่ออ่านรายละเอียดเพิ่มเติม

- ชั่วโมง

- บ้าน

- สรุป ความน่าเชื่อถือของ Olymp Trade?

- ทำอย่างไร

- HTTPS

- ความสำคัญ

- in

- รวมถึง

- แรกเริ่ม

- คำแนะนำการใช้

- IT

- ชนิด

- ทราบ

- เปิดตัว

- เรียนรู้

- ได้รับใบอนุญาต

- ข้อ จำกัด

- เครื่อง

- ทำ

- ทำ

- ทำให้

- การทำ

- คู่มือ

- เครื่องหมาย

- กลศาสตร์

- มิดเวย์

- ใจ

- ภารกิจ

- ข้อมูลเพิ่มเติม

- การตั้งชื่อ

- จำเป็นต้อง

- ความต้องการ

- ใหม่

- ONE

- การดำเนินงาน

- ระบบปฏิบัติการ

- ใบสั่ง

- ภาพรวม

- ก้าว

- ส่วนหนึ่ง

- ส่วน

- คน

- มุมมอง

- ระยะ

- แผนการ

- เพลโต

- เพลโตดาต้าอินเทลลิเจนซ์

- เพลโตดาต้า

- จุด

- รูปหลายเหลี่ยม

- การปฏิบัติ

- เตรียมการ

- ป้องกัน

- สำคัญ

- กระบวนการ

- ผลิตภัณฑ์

- โครงการ

- โครงการ

- โปรโตคอล

- ให้

- สาธารณะ

- วัตถุประสงค์

- ใส่

- คุณภาพ

- คำถาม

- รวดเร็ว

- ควิลแฮช

- พร้อม

- เกี่ยวกับ

- ทำซ้ำ

- ผล

- ผลสอบ

- ความแข็งแรง

- วิ่ง

- ปลอดภัย

- เดียวกัน

- สถานการณ์

- ขอบเขต

- Section

- ภาค

- ปลอดภัย

- ปลอดภัย

- ความปลอดภัย

- การเลือก

- ชุด

- การติดตั้ง

- น่า

- เหมือนกับ

- สมาร์ท

- สัญญาสมาร์ท

- การตรวจสอบสัญญาอัจฉริยะ

- สัญญาสมาร์ท

- So

- บาง

- ข้อความที่เริ่ม

- เริ่มต้น

- ขั้นตอน

- ขั้นตอน

- ความสำเร็จ

- สรุป

- แปลกใจ

- ระบบ

- เอา

- ทีม

- วิชาการ

- บอก

- ทดสอบ

- การทดสอบ

- พื้นที่

- สิ่ง

- ตลอด

- เวลา

- ไปยัง

- หอคอย

- แห้ว

- ที่เชื่อถือ

- ร่ม

- ภายใต้

- เข้าใจ

- ไม่คาดฝัน

- us

- ใช้

- ผู้ใช้

- ความคุ้มค่า

- ต่างๆ

- วิสัยทัศน์

- จำเป็น

- คำเตือน

- เสีย

- วิธี

- Web3

- โครงการ web3

- Website

- อะไร

- ที่

- WHO

- ทั้งหมด

- จะ

- งาน

- ผู้ปฏิบัติงาน

- การทำงาน

- โรงงาน

- จะ

- คุณ

- ของคุณ

- ด้วยตัวคุณเอง

- ลมทะเล