เมื่อเราตื่นขึ้นมาในเช้าวันนี้ ฟีดข้อมูลความปลอดภัยในโลกไซเบอร์ของเราเต็มไปด้วย "ข่าว" ที่ Apple เพิ่งแก้ไขช่องโหว่ด้านความปลอดภัยซึ่งอธิบายไว้ต่างๆ นานาว่าเป็น "ข้อบกพร่องที่น่ากลัว" ซึ่งเป็น "ข้อบกพร่องที่สำคัญ" ที่อาจทำให้เครื่อง Mac ของคุณ "ไม่มีการป้องกัน" และ "Achilles 'ส้นเท้าของ macOS”

เนื่องจากเรามักจะตรวจสอบรายชื่อการส่งจดหมายข่าวความปลอดภัยต่างๆ ของเราก่อนที่จะมองไปข้างนอกเพื่อตรวจสอบสภาพอากาศ โดยหลักแล้วเพื่อดูว่า Apple ได้ปล่อยคำแนะนำใหม่อย่างลับๆ ในชั่วข้ามคืนหรือไม่...

…หากไม่ได้ตื่นตระหนก เรารู้สึกประหลาดใจกับจำนวนการเขียนรายงานข้อผิดพลาดที่เรายังไม่เห็น

อันที่จริง การรายงานข่าวดูเหมือนจะเชื้อเชิญให้เราคิดว่า Apple เพิ่งเปิดตัวการอัปเดตใหม่อีกครั้ง เพียงหนึ่งสัปดาห์หลังจากก่อนหน้านี้ “อัปเดตสำหรับทุกสิ่ง“, น้อยกว่าสองสัปดาห์หลังจาก การอัปเดตลึกลับสำหรับ iOS 16ซึ่งกลายเป็นการโจมตีแบบซีโร่เดย์ที่เห็นได้ชัดว่าถูกใช้เพื่อฝังมัลแวร์ผ่านหน้าเว็บที่ติดกับดัก แม้ว่า Apple จะละเลยที่จะกล่าวถึงในเวลานั้น:

“ข่าว” เช้านี้ดูเหมือนจะบอกเป็นนัยว่า Apple ไม่เพียงผลักดันการอัปเดตอื่น ๆ เท่านั้น แต่ยังปล่อยอัปเดตอย่างเงียบ ๆ โดยไม่ประกาศในอีเมลที่ปรึกษา และไม่แม้แต่จะระบุในรายการของบริษัทเอง HT201222 หน้าพอร์ทัลความปลอดภัย

(เก็บลิงค์นั้นไว้ ลิงค์ HT201222 มีประโยชน์หากคุณเป็นผู้ใช้ Apple – เป็นจุดเริ่มต้นที่มีประโยชน์เมื่อเกิดความสับสนในแพตช์)

มันเป็นบั๊ก แต่ไม่ใช่อันใหม่

อย่างไรก็ตาม ข่าวดีก็คือถ้าคุณ ทำตามคำแนะนำของเรา จากสัปดาห์ที่แล้วเพื่อตรวจสอบว่าอุปกรณ์ Apple ของคุณได้รับการอัปเดต (แม้ว่าคุณจะคาดหวังให้พวกเขาทำด้วยตัวเองก็ตาม) คุณได้รับการแก้ไขใดๆ ที่อาจจำเป็นต้องปกป้องคุณจากจุดบกพร่อง “Achilles” นี้แล้ว โดยเฉพาะอย่างยิ่งที่รู้จักกันในชื่อ CVE-2022-42821.

นี่ไม่ใช่ข้อบกพร่องใหม่ แต่เป็นเพียงข้อมูลใหม่เกี่ยวกับข้อบกพร่องของ Apple แก้ไขเมื่อสัปดาห์ที่แล้ว.

เพื่อให้ชัดเจน หากกระดานข่าวด้านความปลอดภัยของ Apple ถูกต้อง ข้อบกพร่องนี้จะไม่นำไปใช้กับระบบปฏิบัติการมือถือใดๆ ของ Apple และไม่เคยนำไปใช้หรือได้รับการแก้ไขแล้วในเวอร์ชัน macOS 13 Ventura

กล่าวอีกนัยหนึ่ง ข้อผิดพลาดที่อธิบายเกี่ยวข้องกับผู้ใช้ macOS 11 Big Sur และ macOS 12 Monterey เท่านั้น ซึ่งไม่เคยเป็น Zero-day และได้รับการแก้ไขแล้ว

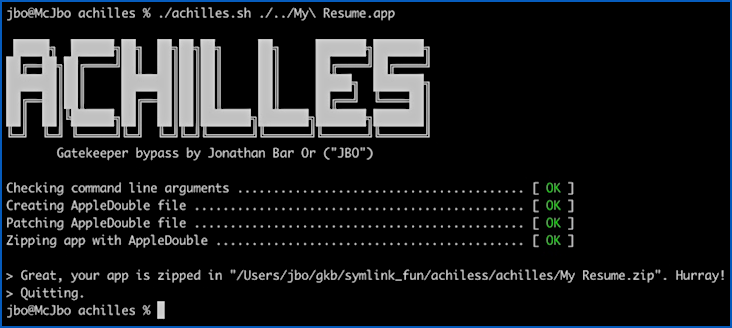

สาเหตุของความยุ่งยากทั้งหมดน่าจะเป็นการเผยแพร่เมื่อวานนี้ ซึ่งตอนนี้แพตช์มีให้ใช้งานเป็นเวลาหลายวันแล้ว เอกสารจาก Microsoft ค่อนข้างจะมีสิทธิ์อย่างมาก จุดอ่อนของ Gatekeeper: ค้นพบช่องโหว่ของ macOS.

แอ็ปเปิ้ลได้รับข้อมูลสรุปคร่าวๆเกี่ยวกับข้อบกพร่องนี้ด้วยตัวของมันเอง คำแนะนำ สัปดาห์ที่ผ่านมา:

ผลกระทบ: แอพอาจข้ามการตรวจสอบ Gatekeeper คำอธิบาย: ปัญหาตรรกะได้รับการแก้ไขแล้วด้วยการปรับปรุงการตรวจสอบให้ดียิ่งขึ้น CVE-2022-42821: Jonathan Bar หรือของ Microsoft

การใช้ประโยชน์จากข้อผิดพลาดนี้ไม่ใช่เรื่องยากมากนักเมื่อคุณรู้ว่าต้องทำอะไร และรายงานของ Microsoft อธิบายสิ่งที่จำเป็นอย่างชัดเจน

แม้จะมีพาดหัวข่าวอยู่บ้าง แต่ก็ไม่ได้ทำให้ Mac ของคุณ “ไร้การป้องกัน” อย่างแน่นอน

พูดง่ายๆ ก็คือ แอปที่ดาวน์โหลดมาซึ่งปกติจะกระตุ้นป๊อปอัปเตือนว่าไม่ได้มาจากแหล่งที่เชื่อถือได้ จะไม่ถูกตั้งค่าสถานะอย่างถูกต้องโดย Apple ยาม ระบบ

Gatekeeper จะไม่สามารถบันทึกแอปเป็นการดาวน์โหลดได้ ดังนั้นการเรียกใช้แอปจึงเลี่ยงคำเตือนตามปกติ

(ซอฟต์แวร์ป้องกันมัลแวร์และการตรวจสอบพฤติกรรมตามภัยคุกคามที่ใช้งานอยู่บน Mac ของคุณจะยังคงทำงานอยู่ เช่นเดียวกับการตั้งค่าไฟร์วอลล์หรือซอฟต์แวร์รักษาความปลอดภัยการกรองเว็บเมื่อคุณดาวน์โหลดตั้งแต่แรก)

มันเป็นข้อบกพร่อง แต่ไม่ค่อย "สำคัญ"

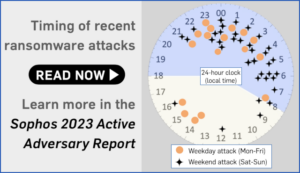

มันไม่ใช่ "ข้อบกพร่องร้ายแรง" อย่างที่สื่อรายงานแนะนำ โดยเฉพาะอย่างยิ่งเมื่อคุณพิจารณาว่าการอัปเดต Patch Tuesday ของ Microsoft ในเดือนธันวาคม 2022 ได้แก้ไข บั๊กที่คล้ายกันมาก ที่ได้รับการจัดอันดับเพียง "ปานกลาง":

แท้จริงแล้วช่องโหว่ที่คล้ายกันของ Microsoft คือช่องโหว่แบบ Zero-day ซึ่งหมายความว่าเป็นที่รู้จักและใช้งานในทางที่ผิดนอกชุมชนความปลอดภัยทางไซเบอร์ก่อนที่แพตช์จะออกมา

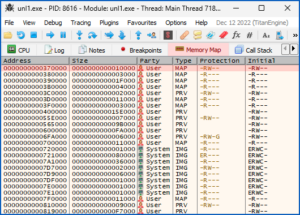

เราอธิบายข้อผิดพลาดของ Microsoft เป็น:

CVE-2022-44698: ช่องโหว่การข้ามฟีเจอร์ความปลอดภัยของ Windows SmartScreen เป็นที่รู้กันว่าจุดบกพร่องนี้ถูกเปิดเผยอย่างแพร่หลาย ผู้โจมตีที่มีเนื้อหาที่เป็นอันตรายซึ่งโดยปกติจะกระตุ้นให้เกิดการแจ้งเตือนด้านความปลอดภัยสามารถข้ามการแจ้งเตือนนั้นได้ และทำให้แม้แต่ผู้ใช้ที่มีข้อมูลดีก็แพร่ระบาดโดยไม่มีการเตือนล่วงหน้า

พูดง่ายๆ ก็คือ การเลี่ยงผ่านความปลอดภัยของ Windows เกิดจากความล้มเหลวในสิ่งที่เรียกว่า Microsoft เครื่องหมายของเว็บ ระบบ (MOTW) ซึ่งควรจะเพิ่มแอตทริบิวต์เพิ่มเติมให้กับไฟล์ที่ดาวน์โหลดเพื่อแสดงว่าไฟล์เหล่านั้นมาจากแหล่งที่ไม่น่าเชื่อถือ

บายพาสความปลอดภัยของ Apple ล้มเหลวในสิ่งที่คล้ายกันแต่แตกต่างกัน ยาม ระบบซึ่งควรจะเพิ่มแอตทริบิวต์เพิ่มเติมให้กับไฟล์ที่ดาวน์โหลดเพื่อแสดงว่ามาจากแหล่งที่ไม่น่าเชื่อถือ

จะทำอย่างไร?

เพื่อความเป็นธรรมกับ Microsoft นักวิจัยที่รับผิดชอบเปิดเผยข้อบกพร่องของ Gatekeeper ต่อ Apple และผู้เขียน รายงานที่เพิ่งเผยแพร่ไม่ได้ใช้คำว่า "วิกฤต" หรือ "ไม่มีการป้องกัน" เพื่ออธิบายข้อบกพร่องหรือเงื่อนไขที่ทำให้ Mac ของคุณ...

…แม้ว่าการตั้งชื่อบั๊ก Achilles และพาดหัวว่าเป็น ส้นเท้า Achilles ' อาจเป็นการก้าวกระโดดเชิงเปรียบเทียบที่ไกลเกินไป

ท้ายที่สุดแล้ว ในตำนานกรีกโบราณ อคิลลีสแทบไม่มีภูมิคุ้มกันต่อการบาดเจ็บในสนามรบเลย เนื่องจากแม่ของเขาจุ่มเขาลงในแม่น้ำปรภพที่มีมนต์ขลังตั้งแต่ยังเป็นทารก

แต่เธอต้องจับส้นเท้าของเขาไว้ในกระบวนการนี้ ทิ้งเขาไว้ในจุดที่อ่อนแอเพียงจุดเดียวที่ปารีสใช้ประโยชน์เพื่อฆ่าอคิลลีสในท้ายที่สุด ซึ่งแน่นอนว่าเป็นช่องโหว่ที่อันตรายและช่องโหว่ที่สำคัญ (เช่นเดียวกับข้อบกพร่องซีโร่เดย์ เนื่องจากว่า ปารีสดูเหมือนจะรู้ล่วงหน้าว่าจะเล็งไปที่ใด)

โชคดีที่ในทั้งสองกรณีนี้ – บั๊กแบบ Zero-day ของ Microsoft เอง และบั๊กของ Apple ที่ Microsoft พบ – ข้อบกพร่องของการบายพาสความปลอดภัยได้รับการแก้ไขแล้ว

ดังนั้น การกำจัดช่องโหว่ทั้งสอง (การจุ่ม Achilles กลับลงไปในแม่น้ำ Styx อย่างมีประสิทธิภาพในขณะที่ถือส้นเท้าอีกข้าง ซึ่งน่าจะเป็นสิ่งที่แม่ของเขาควรทำในตอนแรก) นั้นง่ายพอๆ กับการทำให้แน่ใจว่าคุณมีการอัปเดตล่าสุด

- บน Macsใช้: เมนู Apple > เกี่ยวกับ Mac เครื่องนี้ > อัพเดตซอฟต์แวร์…

- บน Windows: ใช้ การตั้งค่า > windows Update > ตรวจหาการปรับปรุง

คุณรู้ล่วงหน้า

สิ่งที่เรากำลังจะพูด

ซึ่งเป็น, "ไม่ล่าช้า,

เพียงแค่แก้ไขวันนี้”

- Achilles

- Apple

- blockchain

- เหรียญอัจฉริยะ

- กระเป๋าสตางค์ cryptocurrency

- การแลกเปลี่ยนการเข้ารหัสลับ

- CVE-2022-42821

- การรักษาความปลอดภัยในโลกไซเบอร์

- อาชญากรไซเบอร์

- cybersecurity

- กรมความมั่นคงภายในประเทศ

- กระเป๋าสตางค์ดิจิตอล

- ไฟร์วอลล์

- ยาม

- Kaspersky

- MacOS

- มัลแวร์

- แมคคาฟี

- ไมโครซอฟท์

- มอท

- ความปลอดภัยเปล่า

- เน็กซ์บล๊อก

- เพลโต

- เพลโตไอ

- เพลโตดาต้าอินเทลลิเจนซ์

- เกมเพลโต

- เพลโตดาต้า

- เพลโตเกม

- VPN

- ความอ่อนแอ

- ความปลอดภัยของเว็บไซต์

- ลมทะเล

![S3 Ep98: เทพนิยาย LastPass – เราควรหยุดใช้ตัวจัดการรหัสผ่านหรือไม่ [เสียง + ข้อความ] S3 Ep98: เทพนิยาย LastPass – เราควรหยุดใช้ตัวจัดการรหัสผ่านหรือไม่ [เสียง + ข้อความ] PlatoBlockchain Data Intelligence ค้นหาแนวตั้ง AI.](https://platoblockchain.com/wp-content/uploads/2022/09/bn-1200-300x157.png)