แอปพลิเคชันเกือบทุกตัวมีช่องโหว่หรือการกำหนดค่าที่ไม่ถูกต้องอย่างน้อยหนึ่งรายการซึ่งส่งผลต่อความปลอดภัย และหนึ่งในสี่ของการทดสอบแอปพลิเคชันพบว่ามีช่องโหว่ในระดับรุนแรงหรือรุนแรงมาก การศึกษาใหม่แสดงให้เห็นว่า

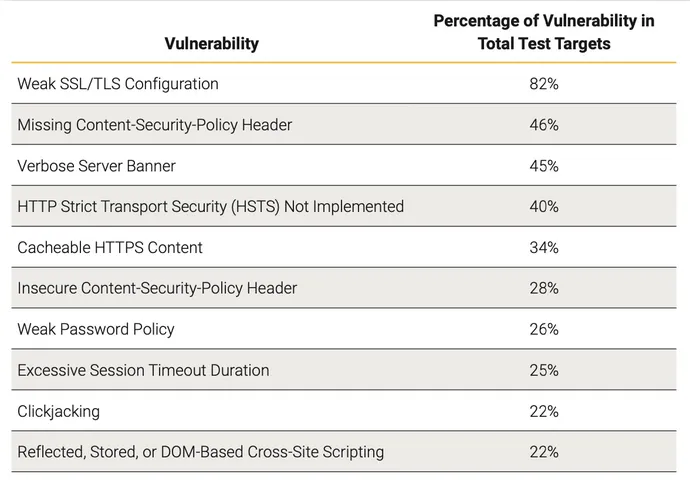

การกำหนดค่า SSL และ TLS ที่อ่อนแอ ส่วนหัวนโยบายความปลอดภัยของเนื้อหา (CSP) ที่ขาดหายไป และการรั่วไหลของข้อมูลผ่านแบนเนอร์เซิร์ฟเวอร์ติดอันดับรายการปัญหาซอฟต์แวร์ที่มีผลกระทบด้านความปลอดภัย ตามการค้นพบในกลุ่มเครื่องมือซอฟต์แวร์และฮาร์ดแวร์ของกลุ่มบริษัท Synopsys 'Software Vulnerabilities Snapshot Snapshot 2022 ที่เผยแพร่ในวันนี้ . แม้ว่าการกำหนดค่าและช่องโหว่ที่ไม่ถูกต้องจำนวนมากจะถือว่ามีความรุนแรงปานกลางหรือน้อยกว่า แต่อย่างน้อย 25% ได้รับการจัดอันดับเป็นระดับสูงหรือรุนแรงมาก

ปัญหาการกำหนดค่ามักจะอยู่ในกลุ่มที่มีความรุนแรงน้อยกว่า แต่ปัญหาการกำหนดค่าและการเข้ารหัสก็มีความเสี่ยงเท่ากัน Ray Kelly เพื่อนร่วมงานของ Software Integrity Group ที่ Synopsys กล่าว

“นี่ชี้ให้เห็นว่า [ในขณะที่] องค์กรต่างๆ อาจทำงานได้ดีในการสแกนแบบคงที่เพื่อลดจำนวนช่องโหว่ในการเข้ารหัส แต่พวกเขาไม่ได้คำนึงถึงการกำหนดค่า เนื่องจากอาจทำได้ยากกว่า” เขากล่าว “น่าเสียดายที่การสแกนการทดสอบความปลอดภัยของแอปพลิเคชันแบบคงที่ (SAST) ไม่สามารถทำการตรวจสอบการกำหนดค่าได้ เนื่องจาก [พวกเขา] ไม่มีความรู้เกี่ยวกับสภาพแวดล้อมการใช้งานจริงที่จะปรับใช้โค้ด”

ข้อมูลนี้กล่าวถึงประโยชน์ของการใช้เครื่องมือหลายอย่างในการวิเคราะห์ซอฟต์แวร์เพื่อหาช่องโหว่และการกำหนดค่าที่ไม่ถูกต้อง

ตัวอย่างเช่น การทดสอบการเจาะระบบ ตรวจพบ 77% ของปัญหาการกำหนดค่า SSL/TLS ที่อ่อนแอ ในขณะที่การทดสอบความปลอดภัยของแอปพลิเคชันแบบไดนามิก (DAST) ตรวจพบปัญหาใน 81% ของการทดสอบ ทั้งเทคโนโลยีและการทดสอบความปลอดภัยของแอปพลิเคชันมือถือ (MAST) นำไปสู่ปัญหาที่ถูกค้นพบในการทดสอบ 82% ตามรายงานของ Synopsys.

บริษัทรักษาความปลอดภัยแอปพลิเคชันอื่นๆ ก็มีเอกสารผลลัพธ์ที่คล้ายคลึงกัน ตัวอย่างเช่น ในทศวรรษที่ผ่านมา มีการสแกนแอปพลิเคชันมากกว่าสามเท่า และแต่ละแอปพลิเคชันถูกสแกนบ่อยขึ้น 20 เท่า Veracode ระบุไว้ในรายงาน “สถานะความปลอดภัยของซอฟต์แวร์” ในเดือนกุมภาพันธ์. แม้ว่ารายงานดังกล่าวจะพบว่า 77% ของไลบรารีบุคคลที่สามยังคงไม่สามารถกำจัดช่องโหว่ที่เปิดเผยได้ภายในสามเดือนหลังจากที่มีการรายงานปัญหา แต่รหัสแพตช์ก็ถูกนำมาใช้เร็วขึ้นสามเท่า

บริษัทซอฟต์แวร์ที่ใช้การสแกนแบบไดนามิกและแบบคงที่ในคอนเสิร์ตแก้ไขข้อบกพร่องครึ่งหนึ่งได้เร็วกว่า 24 วัน Veracode กล่าว

“การทดสอบและการบูรณาการอย่างต่อเนื่อง ซึ่งรวมถึงการสแกนความปลอดภัยในไปป์ไลน์ กำลังกลายเป็นบรรทัดฐาน” บริษัทระบุไว้ในบล็อกโพสต์ในขณะนั้น.

ไม่ใช่แค่ SAST ไม่ใช่แค่ DAST

Synopsys เผยแพร่ข้อมูลจากการทดสอบต่างๆ มากมาย โดยแต่ละการทดสอบมีผู้กระทำผิดอันดับต้นๆ ที่คล้ายกัน การกำหนดค่าเทคโนโลยีการเข้ารหัสที่อ่อนแอ — กล่าวคือ Secure Sockets Layer (SSL) และ Transport Layer Security (TLS) — ติดอันดับชาร์ตสำหรับการทดสอบความปลอดภัยของแอปพลิเคชันแบบคงที่ ไดนามิก และบนมือถือ เป็นต้น

อย่างไรก็ตาม ประเด็นปัญหาจะแยกออกไปอีกตามรายการ การทดสอบการเจาะระบบระบุนโยบายรหัสผ่านที่ไม่รัดกุมในหนึ่งในสี่ของแอปพลิเคชันและสคริปต์ข้ามไซต์ใน 22% ในขณะที่ DAST ระบุว่าแอปพลิเคชันขาดการหมดเวลาเซสชันที่เพียงพอในการทดสอบ 38% และแอปพลิเคชันที่เสี่ยงต่อการคลิกแจ็คในการทดสอบ 30%

การทดสอบแบบคงที่และไดนามิกตลอดจนการวิเคราะห์องค์ประกอบของซอฟต์แวร์ (SCA) ล้วนมีข้อดีและควรใช้ร่วมกันเพื่อให้มีโอกาสสูงสุดในการตรวจจับการกำหนดค่าที่ไม่ถูกต้องและช่องโหว่ที่อาจเกิดขึ้น Kelly จาก Synopsys กล่าว

“ต้องบอกว่าแนวทางแบบองค์รวมต้องใช้เวลา ทรัพยากร และเงิน ดังนั้นสิ่งนี้อาจไม่สามารถทำได้สำหรับหลายๆ องค์กร” เขากล่าว “การสละเวลาในการออกแบบความปลอดภัยในกระบวนการยังสามารถช่วยค้นหาและกำจัดช่องโหว่ให้ได้มากที่สุดเท่าที่จะเป็นไปได้ ไม่ว่าจะเป็นประเภทใดก็ตาม เพื่อให้การรักษาความปลอดภัยเป็นไปในเชิงรุกและความเสี่ยงลดลง”

โดยรวมแล้วบริษัทรวบรวมข้อมูลจากการทดสอบเกือบ 4,400 ครั้งในโปรแกรมมากกว่า 2,700 รายการ การเขียนสคริปต์ข้ามไซต์เป็นช่องโหว่ที่มีความเสี่ยงสูงอันดับต้นๆ โดยคิดเป็น 22% ของช่องโหว่ที่พบ ในขณะที่การแทรก SQL เป็นหมวดหมู่ช่องโหว่ที่สำคัญที่สุด ซึ่งคิดเป็น 4%

อันตรายจากห่วงโซ่อุปทานซอฟต์แวร์

ด้วยซอฟต์แวร์โอเพ่นซอร์สที่ประกอบด้วย เกือบ 80% ของโค้ดเบสไม่ใช่เรื่องน่าแปลกใจเลยที่ 81% ของโค้ดเบสมีช่องโหว่อย่างน้อยหนึ่งช่องโหว่ และอีก 85% มีคอมโพเนนต์โอเพ่นซอร์สที่ล้าสมัยไปสี่ปี

อย่างไรก็ตาม Synopsys พบว่าแม้จะมีข้อกังวลเหล่านั้น แต่ช่องโหว่ด้านความปลอดภัยในห่วงโซ่อุปทานและส่วนประกอบซอฟต์แวร์โอเพ่นซอร์สคิดเป็นประมาณหนึ่งในสี่ของปัญหาเท่านั้น รายงานระบุว่าช่องโหว่ด้านความปลอดภัยประเภท Libraries Third-Party Libraries ในการใช้งาน ถูกค้นพบใน 21% ของการทดสอบการเจาะระบบ และ 27% ของการทดสอบการวิเคราะห์แบบคงที่

สาเหตุส่วนหนึ่งที่ทำให้ส่วนประกอบซอฟต์แวร์มีช่องโหว่ต่ำกว่าที่คาดอาจเป็นเพราะการวิเคราะห์องค์ประกอบของซอฟต์แวร์ (SCA) มีการใช้กันอย่างแพร่หลายมากขึ้น Kelly กล่าว

“ปัญหาประเภทนี้สามารถพบได้ในระยะแรกของวงจรการพัฒนาซอฟต์แวร์ (SDLC) เช่น ระยะการพัฒนาและ DevOps ซึ่งจะช่วยลดจำนวนที่ทำให้เกิดการผลิต” เขากล่าว

- blockchain

- กระเป๋าสตางค์ cryptocurrency

- การแลกเปลี่ยนการเข้ารหัสลับ

- การรักษาความปลอดภัยในโลกไซเบอร์

- อาชญากรไซเบอร์

- cybersecurity

- การอ่านที่มืด

- กรมความมั่นคงภายในประเทศ

- กระเป๋าสตางค์ดิจิตอล

- ไฟร์วอลล์

- Kaspersky

- มัลแวร์

- แมคคาฟี

- เน็กซ์บล๊อก

- เพลโต

- เพลโตไอ

- เพลโตดาต้าอินเทลลิเจนซ์

- เกมเพลโต

- เพลโตดาต้า

- เพลโตเกม

- VPN

- ความปลอดภัยของเว็บไซต์