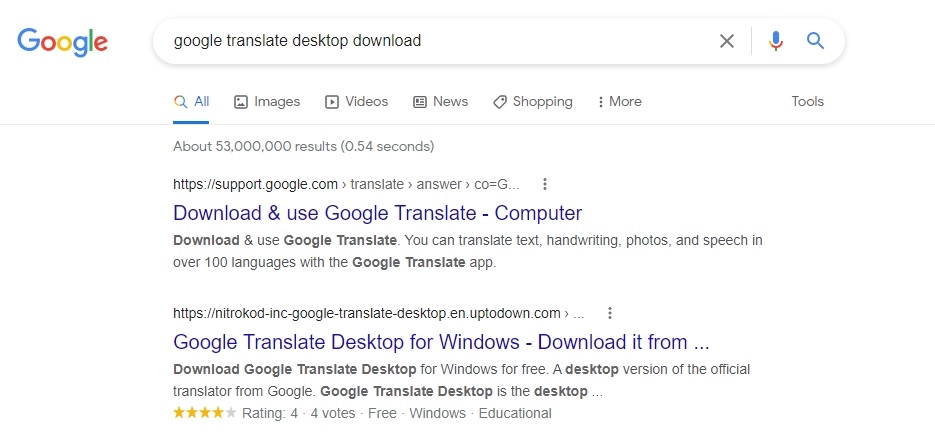

- ปัจจุบัน Nitrokod อยู่ที่ด้านบนสุดของผลการค้นหาของ Google สำหรับแอปยอดนิยม รวมถึง Translate

- มัลแวร์โจมตี monero โดยใช้ทรัพยากรคอมพิวเตอร์ของผู้ใช้ ซึ่งสะท้อนถึง CoinHive . ที่เคยอุดมสมบูรณ์

แคมเปญมัลแวร์ร้ายกาจที่กำหนดเป้าหมายผู้ใช้ที่ค้นหาแอปพลิเคชันของ Google ได้แพร่ระบาดคอมพิวเตอร์หลายพันเครื่องทั่วโลกเพื่อขุด crypto monero (XMR) ที่เน้นความเป็นส่วนตัว

คุณคงไม่เคยได้ยินชื่อ Nitrokod Check Point Research (CPR) บริษัทข่าวกรองทางไซเบอร์ในอิสราเอล พบมัลแวร์เมื่อเดือนที่แล้ว

ใน รายงานวันอาทิตย์บริษัทกล่าวว่า Nitrokod เริ่มปกปิดตัวเองว่าเป็นซอฟต์แวร์ฟรี โดยพบว่าประสบความสำเร็จอย่างโดดเด่นที่ด้านบนสุดของผลการค้นหาของ Google สำหรับ "การดาวน์โหลดเดสก์ท็อป Google แปลภาษา"

หรือที่เรียกว่า cryptojacking มัลแวร์ทำเหมืองถูกใช้เพื่อแทรกซึมเข้าไปในเครื่องของผู้ใช้ที่ไม่สงสัยตั้งแต่ปี 2017 เป็นอย่างน้อย เมื่อพวกเขาเริ่มมีชื่อเสียงควบคู่ไปกับความนิยมของ crypto

ก่อนหน้านี้ CPR ตรวจพบมัลแวร์ cryptojacking ที่รู้จักกันดี CoinHive ซึ่งขุด XMR ด้วยในเดือนพฤศจิกายนของปีนั้น CoinHive ถูกกล่าวว่ากำลังขโมย 65% ของทรัพยากร CPU ทั้งหมดของผู้ใช้ปลายทาง โดยปราศจากความรู้ของพวกเขา นักวิชาการ คำนวณ มัลแวร์สร้างรายได้ $250,000 ต่อเดือนที่จุดสูงสุด โดยส่วนใหญ่จะส่งไปยังบุคคลไม่ถึงโหล

สำหรับ Nitrokod นั้น CPR เชื่อว่าถูกนำไปใช้งานโดยหน่วยงานที่พูดภาษาตุรกีในช่วงปี 2019 โดยดำเนินการในเจ็ดขั้นตอนในขณะที่เคลื่อนไปตามเส้นทางเพื่อหลีกเลี่ยงการตรวจจับจากโปรแกรมป้องกันไวรัสทั่วไปและการป้องกันระบบ

“มัลแวร์หลุดจากซอฟต์แวร์ที่พบในผลการค้นหาอันดับต้นๆ ของ Google อย่างง่ายดายสำหรับแอปพลิเคชันที่ถูกต้องตามกฎหมาย” บริษัทเขียนไว้ในรายงาน

พบว่า Softpedia และ Uptodown เป็นแหล่งสำคัญของแอปพลิเคชันปลอมสองแหล่ง Blockworks ได้ติดต่อ Google เพื่อเรียนรู้เพิ่มเติมเกี่ยวกับวิธีการกรองภัยคุกคามประเภทนี้

หลังจากดาวน์โหลดแอปพลิเคชัน โปรแกรมติดตั้งจะดำเนินการหยดที่ล่าช้าและอัปเดตตัวเองอย่างต่อเนื่องทุกครั้งที่เริ่มระบบใหม่ ในวันที่ห้า หยดที่ล่าช้าจะดึงไฟล์ที่เข้ารหัส

จากนั้นไฟล์จะเริ่มต้นขั้นตอนสุดท้ายของ Nitrokod ซึ่งกำหนดเกี่ยวกับงานการจัดกำหนดการ การล้างบันทึก และเพิ่มข้อยกเว้นให้กับไฟร์วอลล์ของโปรแกรมป้องกันไวรัสเมื่อผ่านไป 15 วัน

ในที่สุด มัลแวร์การขุด crypto “powermanager.exe” ถูกทิ้งลงบนเครื่องที่ติดไวรัสอย่างน่าสงสัย และตั้งค่าเกี่ยวกับการสร้าง crypto โดยใช้ตัวขุด CPU แบบโอเพ่นซอร์ส Monero XMRig (อันเดียวกับที่ CoinHive ใช้)

“หลังจากการติดตั้งซอฟต์แวร์ครั้งแรก ผู้โจมตีได้ชะลอกระบวนการติดไวรัสเป็นเวลาหลายสัปดาห์และลบร่องรอยออกจากการติดตั้งดั้งเดิม” บริษัทเขียนไว้ในรายงาน “สิ่งนี้ทำให้แคมเปญสามารถดำเนินการได้สำเร็จภายใต้เรดาร์มานานหลายปี”

รายละเอียดวิธีการทำความสะอาดเครื่องที่ติดเชื้อ Nitrokod สามารถดูได้ที่ สิ้นสุดรายงานการคุกคามของ CPR.

รับข่าวสารและข้อมูลเชิงลึกเกี่ยวกับการเข้ารหัสลับยอดนิยมประจำวันที่ส่งไปยังกล่องจดหมายของคุณทุกเย็น สมัครรับจดหมายข่าวฟรีของ Blockworks ขณะนี้

- Bitcoin

- blockchain

- การปฏิบัติตามบล็อคเชน

- การประชุม blockchain

- งานบล็อค

- coinbase

- เหรียญอัจฉริยะ

- เอกฉันท์

- การประชุม crypto

- การทำเหมือง crypto

- cryptocurrency

- การขุด Cryptocurrency

- Cryptojacking

- ซึ่งกระจายอำนาจ

- Defi

- สินทรัพย์ดิจิทัล

- การศึกษา

- ethereum

- การค้นหาของ Google

- google translate

- เรียนรู้เครื่อง

- มัลแวร์การทำเหมือง

- Monero

- โทเค็นที่ไม่สามารถทำซ้ำได้

- เพลโต

- เพลโตไอ

- เพลโตดาต้าอินเทลลิเจนซ์

- Platoblockchain

- เพลโตดาต้า

- เพลโตเกม

- รูปหลายเหลี่ยม

- หลักฐานการเดิมพัน

- W3

- XMR

- ลมทะเล