MOVEit ทำร้ายร่างกายมากขึ้น!

“ปิดการรับส่งข้อมูล HTTP และ HTTPS ไปยัง MOVEit Transfer” Progress Software กล่าว และระยะเวลาในการดำเนินการคือ "โดยทันที", ไม่ ถ้า ไม่มี แต่

Progress Software เป็นผู้ผลิตซอฟต์แวร์แชร์ไฟล์ MOVEit โอนและเจ้าภาพ MOVEit คลาวด์ ทางเลือกที่อ้างอิงจากมัน และนี่คือคำเตือนครั้งที่สามในรอบสามสัปดาห์เกี่ยวกับช่องโหว่ที่แฮ็กได้ในผลิตภัณฑ์ของมัน

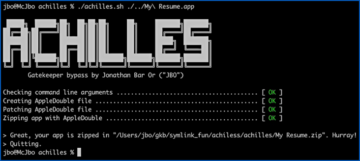

ณ สิ้นเดือนพฤษภาคม 2023 อาชญากรขู่กรรโชกทางไซเบอร์ที่เกี่ยวข้องกับแก๊ง Clop ransomware ถูกพบว่าใช้ช่องโหว่แบบ zero-day เพื่อเจาะเข้าไปในเซิร์ฟเวอร์ที่รันเว็บฟรอนท์เอนด์ของผลิตภัณฑ์ MOVEit

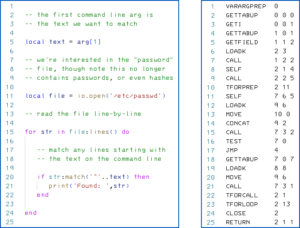

การส่งคำสั่งฐานข้อมูล SQL ที่มีรูปแบบไม่ถูกต้องโดยจงใจไปยังเซิร์ฟเวอร์ MOVEit Tranfer ผ่านทางเว็บพอร์ทัล ทำให้อาชญากรสามารถเข้าถึงตารางฐานข้อมูลได้โดยไม่ต้องใช้รหัสผ่าน และติดตั้งมัลแวร์ที่อนุญาตให้พวกเขากลับไปยังเซิร์ฟเวอร์ที่ถูกบุกรุกในภายหลัง แม้ว่าพวกเขาจะได้รับการแก้ไขใน ระหว่างกาล

We อธิบาย วิธีแพตช์และสิ่งที่คุณมองหาได้ในกรณีที่มิจฉาชีพจ่ายเงินให้คุณแล้ว ย้อนกลับไปเมื่อต้นเดือนมิถุนายน 2023:

MOVEit การหาประโยชน์แบบ zero-day ที่ใช้โดยแก๊งเจาะข้อมูล: วิธีการ สาเหตุ และสิ่งที่ต้องทำ...

เห็นได้ชัดว่าผู้โจมตีขโมยข้อมูลบริษัทที่ได้รับรางวัล เช่น รายละเอียดบัญชีเงินเดือนพนักงาน และเรียกร้องเงินแบล็กเมล์เป็นการตอบแทนสำหรับการ "ลบ" ข้อมูลที่ถูกขโมย

คำเตือนครั้งที่สอง

เมื่อสัปดาห์ที่แล้ว คำเตือนดังกล่าวตามมาด้วยการอัปเดตจาก Progress Software โดยระบุว่า ขณะตรวจสอบช่องโหว่แบบซีโรเดย์ที่พวกเขาแพตช์ไปแล้ว พวกเขาพบข้อบกพร่องในการเขียนโปรแกรมที่คล้ายกันในส่วนอื่นของโค้ด

บริษัทจึงได้เผยแพร่ก แพทช์เพิ่มเติมเพื่อกระตุ้นให้ลูกค้าใช้การแก้ไขใหม่เหล่านี้ในเชิงรุก โดยสมมติว่ามิจฉาชีพ (ซึ่งซีโร่เดย์เพิ่งถูกทำให้ไร้ประโยชน์ในแพตช์แรก) ก็จะมองหาวิธีอื่นอย่างกระตือรือร้นในการกลับเข้ามา

การลดผลกระทบของ MOVEit เพิ่มเติม: แพตช์ใหม่ที่เผยแพร่เพื่อการป้องกันเพิ่มเติม

ไม่น่าแปลกใจเลยที่แมลงขนนกมักจะรวมตัวกันเป็นฝูงดังที่เราได้อธิบายไว้ใน Naked Security ประจำสัปดาห์นี้ พอดคาสต์:

[ในวันที่ 2023-06-09 ความคืบหน้าได้เผยแพร่] แพตช์ใหม่เพื่อจัดการกับจุดบกพร่องที่คล้ายกัน ซึ่งเท่าที่พวกเขาทราบ ยังไม่พบพวกมิจฉาชีพ (แต่หากพวกเขาพิจารณาให้ดีพอ พวกเขาก็อาจจะพบ)

และฟังดูแปลก เมื่อคุณพบว่าส่วนใดส่วนหนึ่งของซอฟต์แวร์ของคุณมีข้อบกพร่องในลักษณะใดประเภทหนึ่ง คุณไม่ควรแปลกใจหากเมื่อคุณเจาะลึกลงไป...

…คุณพบว่าโปรแกรมเมอร์ (หรือทีมเขียนโปรแกรมที่ทำงานเกี่ยวกับข้อผิดพลาดนั้นในเวลาที่ตรวจพบข้อบกพร่องที่คุณทราบอยู่แล้ว) ได้ทำข้อผิดพลาดที่คล้ายกันในช่วงเวลาเดียวกัน

ครั้งที่สามโชคร้าย

เห็นได้ชัดว่าสายฟ้าฟาดลงที่เดิมเป็นครั้งที่สามติดต่อกันอย่างรวดเร็ว

ครั้งนี้ ดูเหมือนว่ามีใครบางคนทำสิ่งที่เรียกว่า "การเปิดเผยข้อมูลทั้งหมด" (โดยที่บั๊กจะถูกเปิดเผยไปทั่วโลกพร้อมๆ หรือ "ลด 0 วัน"

ความคืบหน้ามีเพียง รายงาน:

วันนี้ [2023-06-15] บุคคลที่สามโพสต์ช่องโหว่ใหม่ [SQL injection] ต่อสาธารณะ เราได้ระงับการรับส่งข้อมูล HTTPS สำหรับ MOVEit Cloud เนื่องจากช่องโหว่ที่เผยแพร่ใหม่ และกำลังขอให้ลูกค้า MOVEit Transfer ทั้งหมดยุติการรับส่งข้อมูล HTTP และ HTTPS ทันที เพื่อปกป้องสภาพแวดล้อมของตนในขณะที่แพทช์เสร็จสิ้น ขณะนี้เรากำลังทดสอบแพตช์และเราจะอัปเดตให้ลูกค้าทราบในไม่ช้า

พูดง่ายๆ คือมีช่วง Zero-day สั้นๆ ในระหว่างที่การแสวงประโยชน์กำลังแพร่ระบาด แต่แพตช์ยังไม่พร้อม

ตามที่ Progress ได้กล่าวไว้ก่อนหน้านี้ กลุ่มของสิ่งที่เรียกว่าข้อบกพร่องในการฉีดคำสั่ง (ที่คุณส่งข้อมูลที่ควรจะเป็นข้อมูลที่ไม่เป็นอันตรายซึ่งต่อมาถูกเรียกใช้เป็นคำสั่งระบบ) สามารถถูกกระตุ้นได้ผ่านทางพอร์ทัลบนเว็บของ MOVEit เท่านั้น (HTTP หรือ HTTPS) .

โชคดีที่นั่นหมายความว่าคุณไม่จำเป็นต้องปิดระบบ MOVEit ทั้งหมด เฉพาะการเข้าถึงผ่านเว็บเท่านั้น

จะทำอย่างไร?

อ้างอิงจาก Progress Software's เอกสารคำแนะนำ วันที่ 2023-06-15:

ปิดการใช้งาน HTTP และ HTTPs ทั้งหมดในสภาพแวดล้อม MOVEit Transfer ของคุณ โดยเฉพาะอย่างยิ่ง:

- แก้ไขกฎไฟร์วอลล์เพื่อปฏิเสธการรับส่งข้อมูล HTTP และ HTTPs ไปยัง MOVEit Transfer บนพอร์ต 80 และ 443

- โปรดทราบว่าจนกว่าจะเปิดใช้งานทราฟฟิก HTTP และ HTTPS อีกครั้ง:

- ผู้ใช้จะไม่สามารถเข้าสู่ระบบ MOVEit Transfer web UI ได้

- งาน MOVEit Automation ที่ใช้โฮสต์ MOVEit Transfer ดั้งเดิมจะไม่ทำงาน

- REST, Java และ .NET API จะไม่ทำงาน

- MOVEit Transfer add-in สำหรับ Outlook จะไม่ทำงาน

- โปรโตคอล SFTP และ FTP/s จะยังคงทำงานได้ตามปกติ

จับตาดูแพตช์ที่สามในเทพนิยายนี้ ซึ่ง ณ จุดนี้เราคิดว่าความคืบหน้าจะทำให้การเข้าถึงเว็บกลับมาเหมือนเดิม...

…แม้ว่าเราจะเห็นใจหากคุณตัดสินใจที่จะเลิกใช้มันต่อไปอีกสักระยะหนึ่ง แต่เพื่อความแน่ใจ เพื่อความแน่ใจ

- เนื้อหาที่ขับเคลื่อนด้วย SEO และการเผยแพร่ประชาสัมพันธ์ รับการขยายวันนี้

- การเงิน EVM ส่วนต่อประสานแบบครบวงจรสำหรับการเงินแบบกระจายอำนาจ เข้าถึงได้ที่นี่.

- กลุ่มสื่อควอนตัม IR/PR ขยาย เข้าถึงได้ที่นี่.

- เพลโตไอสตรีม. ข้อมูลอัจฉริยะ Web3 ขยายความรู้ เข้าถึงได้ที่นี่.

- ที่มา: https://nakedsecurity.sophos.com/2023/06/15/moveit-mayhem-3-disable-http-and-https-traffic-immediately/

- :มี

- :เป็น

- :ไม่

- :ที่ไหน

- 1

- 15%

- 2023

- 25

- 80

- a

- สามารถ

- เกี่ยวกับเรา

- แน่นอน

- เข้า

- อีกครั้ง

- ทั้งหมด

- แล้ว

- ด้วย

- ทางเลือก

- an

- และ

- อื่น

- APIs

- ใช้

- เป็น

- รอบ

- AS

- ที่เกี่ยวข้อง

- At

- ผู้เขียน

- รถยนต์

- อัตโนมัติ

- กลับ

- background-image

- ตาม

- BE

- รับ

- ก่อน

- แบล็กเมล์

- ชายแดน

- ด้านล่าง

- ช่องโหว่

- ทำลาย

- การหายใจ

- Bug

- เป็นโรคจิต

- แต่

- by

- CAN

- กรณี

- ศูนย์

- หมุนเวียน

- เมฆ

- รหัส

- สี

- มุ่งมั่น

- บริษัท

- ที่ถูกบุกรุก

- ต่อ

- ได้

- หน้าปก

- อาชญากร

- ขณะนี้

- ลูกค้า

- การกรรโชกทางอินเทอร์เน็ต

- ข้อมูล

- การละเมิดข้อมูล

- ฐานข้อมูล

- เชย

- จัดการ

- ตัดสินใจ

- เรียกร้อง

- รายละเอียด

- DIG

- แสดง

- do

- การทำ

- Dont

- ลง

- ในระหว่าง

- ที่อื่น ๆ

- ลูกจ้าง

- เปิดการใช้งาน

- ปลาย

- พอ

- ทั้งหมด

- สิ่งแวดล้อม

- สภาพแวดล้อม

- ข้อผิดพลาด

- แม้

- อธิบาย

- เอาเปรียบ

- Eyes

- ไกล

- สรุป

- หา

- ไฟร์วอลล์

- ชื่อจริง

- ข้อบกพร่อง

- ฝูง

- ตาม

- สำหรับ

- พบ

- ราคาเริ่มต้นที่

- ต่อไป

- แก๊ง

- แก๊ง

- ได้รับ

- ให้

- ให้

- บัญชีกลุ่ม

- มี

- ยาก

- มี

- ความสูง

- รู

- เจ้าภาพ

- เป็นเจ้าภาพ

- โฉบ

- สรุป ความน่าเชื่อถือของ Olymp Trade?

- ทำอย่างไร

- ที่ http

- HTTPS

- if

- ทันที

- สำคัญ

- in

- เข้าไป

- แนะนำ

- เรียก

- IT

- ITS

- ศัพท์แสง

- ชวา

- มิถุนายน

- เพียงแค่

- เก็บ

- ทราบ

- ที่รู้จักกัน

- ชื่อสกุล

- ต่อมา

- ซ้าย

- เบา

- ฟ้าแลบ

- กดไลก์

- เข้าสู่ระบบ

- อีกต่อไป

- ดู

- มอง

- ที่ต้องการหา

- เครื่องชง

- มัลแวร์

- ขอบ

- ความกว้างสูงสุด

- อาจ..

- วิธี

- กล่าวถึง

- อาจ

- ข้อมูลเพิ่มเติม

- ความปลอดภัยเปล่า

- พื้นเมือง

- จำเป็นต้อง

- ต้อง

- สุทธิ

- ใหม่

- ใหม่

- ไม่

- ปกติ

- of

- มักจะ

- on

- เพียง

- or

- อื่นๆ

- ออก

- Outlook

- ต้องจ่าย

- ส่วนหนึ่ง

- ในสิ่งที่สนใจ

- รหัสผ่าน

- ปะ

- แพทช์

- พอล

- การชำระเงิน

- บัญชีเงินเดือน

- ดำเนินการ

- ระยะเวลา

- สถานที่

- เพลโต

- เพลโตดาต้าอินเทลลิเจนซ์

- เพลโตดาต้า

- จุด

- พอร์ทัล

- ตำแหน่ง

- โพสต์

- โพสต์

- ผลิตภัณฑ์

- โปรแกรมเมอร์

- การเขียนโปรแกรม

- ความคืบหน้า

- โปรโตคอล

- สาธารณชน

- ประกาศ

- การตีพิมพ์

- ใส่

- รวดเร็ว

- RAIN

- ransomware

- พร้อม

- ญาติ

- กลับ

- เปิดเผย

- ขวา

- ห้อง

- กฎระเบียบ

- วิ่ง

- นิยายเกี่ยวกับวีรชน

- เดียวกัน

- กล่าว

- พูดว่า

- ความปลอดภัย

- ดูเหมือนว่า

- ส่ง

- การส่ง

- เซิร์ฟเวอร์

- ในไม่ช้า

- ปิดตัวลง

- คล้ายคลึงกัน

- So

- ซอฟต์แวร์

- ของแข็ง

- บางคน

- เฉพาะ

- เริ่มต้น

- ที่ถูกขโมย

- อย่างเช่น

- ประหลาดใจ

- SVG

- ระบบ

- เอา

- นำ

- งาน

- ทีม

- การทดสอบ

- ที่

- พื้นที่

- โลก

- ของพวกเขา

- พวกเขา

- ดังนั้น

- ล้อยางขัดเหล่านี้ติดตั้งบนแกน XNUMX (มม.) ผลิตภัณฑ์นี้ถูกผลิตในหลายรูปทรง และหลากหลายเบอร์ความแน่นหนาของปริมาณอนุภาคขัดของมัน จะทำให้ท่านได้รับประสิทธิภาพสูงในการขัดและการใช้งานที่ยาวนาน

- พวกเขา

- ที่สาม

- ของบุคคลที่สาม

- นี้

- แต่?

- สาม

- ตลอด

- เวลา

- ระยะเวลา

- ไปยัง

- ร่วมกัน

- ด้านบน

- การจราจร

- โอน

- การเปลี่ยนแปลง

- โปร่งใส

- ทริกเกอร์

- กลับ

- หัน

- ui

- จนกระทั่ง

- บันทึก

- การแนะนำ

- URL

- ใช้

- มือสอง

- การใช้

- ผู้ขาย

- ผ่านทาง

- เยี่ยมชมร้านค้า

- ช่องโหว่

- ความอ่อนแอ

- คำเตือน

- คือ

- วิธี

- we

- เว็บ

- web-based

- สัปดาห์

- สัปดาห์ที่ผ่านมา

- คือ

- อะไร

- เมื่อ

- ที่

- ในขณะที่

- WHO

- ใคร

- ทำไม

- ความกว้าง

- จะ

- กับ

- ไม่มี

- งาน

- ทำงาน

- การทำงาน

- โลก

- จะ

- ยัง

- คุณ

- ของคุณ

- ลมทะเล

![S3 Ep123: บริษัท Crypto ประนีประนอม kerfuffle [เสียง + ข้อความ] S3 Ep123: บริษัท Crypto ประนีประนอม kerfuffle [เสียง + ข้อความ]](https://platoblockchain.com/wp-content/uploads/2023/02/s3-ep123-crypto-company-compromise-kerfuffle-audio-text-300x156.png)

![S3 Ep 126: ราคาของ Fast Fashion (และฟีเจอร์คืบ) [เสียง + ข้อความ] S3 Ep 126: ราคาของ Fast Fashion (และฟีเจอร์คืบ) [เสียง + ข้อความ]](https://platoblockchain.com/wp-content/uploads/2023/03/s3-ep-126-the-price-of-fast-fashion-and-feature-creep-audio-text-300x156.png)