การบุกรุกทางไซเบอร์เมื่อสัปดาห์ที่แล้วที่ Australian telco Optus ซึ่งมีลูกค้าประมาณ 10 ล้านคน ได้ดึงความไม่พอใจของรัฐบาลของประเทศเกี่ยวกับวิธีที่บริษัทที่ละเมิดควรจัดการกับรายละเอียด ID ที่ถูกขโมย

เว็บมืด ภาพหน้าจอ โผล่ขึ้นมาอย่างรวดเร็วหลังการโจมตี กับใต้ดิน ฟอรัมการละเมิด ผู้ใช้ที่ใช้ชื่อพูดธรรมดาของ optusdata เสนอข้อมูล XNUMX ชุด โดยอ้างว่ามี XNUMX ฐานข้อมูล ดังนี้

บันทึกผู้ใช้ 11,200,000 รายการ พร้อมชื่อ วันเกิด มือถือ nber และ ID 4,232,652 บันทึก รวมถึงหมายเลขเอกสารประจำตัวบางประเภท 3,664,598 ของ ID มาจากใบขับขี่ 10,000,000 บันทึกที่อยู่พร้อมอีเมล วันเกิด ID และอื่นๆ 3,817,197 มีหมายเลขเอกสารประจำตัว 3,238,014 ของบัตรประชาชนมาจากใบขับขี่

ผู้ขายเขียนว่า “Optus หากคุณกำลังอ่าน! ราคาสำหรับเราไม่ขายข้อมูล [sic] คือ 1,000,000$US! เราให้เวลาคุณ 1 สัปดาห์ในการตัดสินใจ”

ผู้ซื้อทั่วไป ผู้ขายกล่าวว่า อาจมีฐานข้อมูลเป็นจำนวนงานจำนวน 300,000 เหรียญสหรัฐ หาก Optus ไม่ได้รับข้อเสนอ "การเข้าถึงพิเศษ" จำนวน 1 ล้านเหรียญภายในหนึ่งสัปดาห์

ผู้ขายกล่าวว่าพวกเขาคาดว่าจะได้รับการชำระเงินในรูปแบบของ Monero ซึ่งเป็นสกุลเงินดิจิทัลยอดนิยมที่ติดตามได้ยากกว่า Bitcoin

ธุรกรรมของ Monero คือ ผสมกัน ในฐานะที่เป็นส่วนหนึ่งของโปรโตคอลการชำระเงิน ทำให้ระบบนิเวศ Monero กลายเป็นแก้วน้ำ cryptocoin หรือ anonymiser ในสิทธิของตนเอง

เกิดอะไรขึ้น?

เห็นได้ชัดว่าการละเมิดข้อมูลทำให้ขาดการรักษาความปลอดภัยในสิ่งที่เป็นที่รู้จักในศัพท์แสงเป็น an ปลายทาง API. (API ย่อมาจาก อินเทอร์เฟซการเขียนโปรแกรมแอปพลิเคชัน, วิธีที่กำหนดไว้ล่วงหน้าสำหรับส่วนหนึ่งของแอพหรือคอลเลกชั่นแอพ เพื่อขอบริการบางประเภท หรือดึงข้อมูลจากที่อื่น)

บนเว็บ ปลายทาง API มักจะอยู่ในรูปของ URL พิเศษที่เรียกใช้พฤติกรรมเฉพาะ หรือส่งคืนข้อมูลที่ร้องขอ แทนที่จะแสดงหน้าเว็บเพียงอย่างเดียว

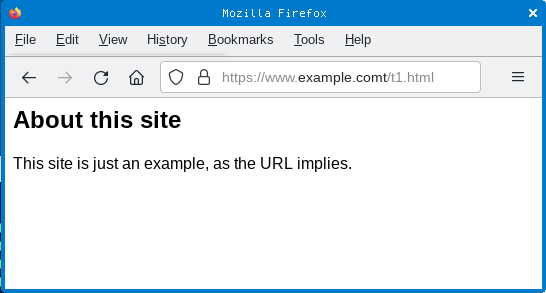

ตัวอย่างเช่น URL like https://www.example.com/about อาจเพียงแค่ป้อนกลับหน้าเว็บแบบคงที่ในรูปแบบ HTML เช่น:

About this site

This site is just an example, as the URL implies.

การเข้าชม URL ด้วยเบราว์เซอร์จะส่งผลให้หน้าเว็บมีลักษณะตามที่คุณคาดหวัง:

แต่ URL เช่น https://api.example.com/userdata?id=23de6731e9a7 อาจส่งคืนบันทึกฐานข้อมูลเฉพาะสำหรับผู้ใช้ที่ระบุ ราวกับว่าคุณได้เรียกใช้ฟังก์ชันในโปรแกรม C ตามบรรทัดของ:

/* Typedefs and prototypes */ typedef struct USERDATA UDAT; UDAT* alloc_new_userdata(void); int get_userdata(UDAT* buff, const char* uid); /* Get a record */ UDAT* datarec = alloc_new_userdata(); int err = get_userdata(datarec,"23de6731e9a7");

สมมติว่ามี ID ผู้ใช้ที่ร้องขออยู่ในฐานข้อมูล การเรียกใช้ฟังก์ชันที่เทียบเท่าผ่านคำขอ HTTP ไปยังปลายทางอาจสร้างการตอบกลับในรูปแบบ JSON เช่นนี้

{

"userid" : "23de6731e9a7",

"nickname" : "duck",

"fullname" : "Paul Ducklin",

"IDnum" : "42-4242424242"

}

ใน API ประเภทนี้ คุณอาจคาดหวังให้มีมาตรการป้องกันความปลอดภัยทางไซเบอร์หลายประการ เช่น:

- การรับรอง คำขอเว็บแต่ละรายการอาจต้องมีส่วนหัว HTTP ที่ระบุคุกกี้เซสชันแบบสุ่ม (ไม่สามารถระบุได้) ที่ออกให้กับผู้ใช้ที่เพิ่งพิสูจน์ตัวตนของพวกเขา เช่น ชื่อผู้ใช้ รหัสผ่าน และรหัส 2FA คุกกี้ของเซสชันประเภทนี้ ซึ่งโดยทั่วไปจะใช้ได้ในช่วงเวลาจำกัดเท่านั้น ทำหน้าที่เป็นรหัสผ่านชั่วคราวสำหรับคำขอค้นหาที่ดำเนินการโดยผู้ใช้ที่ตรวจสอบสิทธิ์ล่วงหน้าในภายหลัง คำขอ API จากผู้ใช้ที่ไม่ผ่านการตรวจสอบสิทธิ์หรือผู้ใช้ที่ไม่รู้จักจึงสามารถถูกปฏิเสธได้ทันที

- ข้อจำกัดการเข้าถึง สำหรับการค้นหาฐานข้อมูลที่อาจดึงข้อมูลส่วนบุคคลที่สามารถระบุตัวตนได้ (PII) เช่น หมายเลข ID ที่อยู่บ้าน หรือรายละเอียดบัตรชำระเงิน เซิร์ฟเวอร์ที่ยอมรับคำขอปลายทาง API อาจกำหนดการป้องกันระดับเครือข่ายเพื่อกรองคำขอที่มาจากอินเทอร์เน็ตโดยตรง ผู้โจมตีจะต้องประนีประนอมกับเซิร์ฟเวอร์ภายในก่อน และจะไม่สามารถตรวจสอบข้อมูลโดยตรงผ่านอินเทอร์เน็ตได้

- ตัวระบุฐานข้อมูลที่คาดเดายาก แม้ว่า ความปลอดภัยผ่านความสับสน (เรียกอีกอย่างว่า "พวกเขาไม่มีทางคาดเดา") เป็นพื้นฐานพื้นฐานที่ไม่ดีสำหรับการรักษาความปลอดภัยในโลกไซเบอร์ มันไม่มีประโยชน์อะไรที่จะทำให้สิ่งต่าง ๆ ง่ายกว่าที่คุณต้องทำสำหรับพวกมิจฉาชีพ หาก ID ผู้ใช้ของคุณคือ

00000145และคุณรู้ไหมว่าเพื่อนที่สมัครหลังจากที่คุณได้รับ00000148ดังนั้นจึงเป็นการเดาที่ดีว่าค่า userid ที่ถูกต้องเริ่มต้นที่00000001และขึ้นไปจากที่นั่น ค่าที่สร้างแบบสุ่มทำให้ผู้โจมตีที่พบช่องโหว่ในการควบคุมการเข้าถึงของคุณทำงานวนซ้ำได้ยากขึ้นเพื่อดึงข้อมูลรหัสผู้ใช้ที่เป็นไปได้ - การจำกัดอัตรา ลำดับที่ซ้ำกันของคำขอที่คล้ายคลึงกันสามารถใช้ aa ที่เป็นไปได้ IoC หรือ ตัวบ่งชี้ของการประนีประนอม. อาชญากรไซเบอร์ที่ต้องการดาวน์โหลดรายการฐานข้อมูล 11,000,000 รายการมักไม่ได้ใช้คอมพิวเตอร์เครื่องเดียวที่มีหมายเลข IP เดียวเพื่อทำงานทั้งหมด ดังนั้นการโจมตีจากการดาวน์โหลดจำนวนมากจึงไม่ชัดเจนในทันทีจากโฟลว์เครือข่ายแบบเดิมเสมอไป แต่พวกเขามักจะสร้างรูปแบบและอัตราของกิจกรรมที่ไม่ตรงกับสิ่งที่คุณคาดหวังว่าจะได้เห็นในชีวิตจริง

เห็นได้ชัดว่ามีการป้องกันเหล่านี้น้อยหรือไม่มีเลยระหว่างการโจมตี Optus โดยเฉพาะอย่างยิ่งรวมถึงครั้งแรก ...

…หมายความว่าผู้โจมตีสามารถเข้าถึง PII ได้โดยไม่ต้องระบุตัวตนเลย นับประสาขโมยรหัสเข้าสู่ระบบของผู้ใช้ที่ถูกต้องหรือคุกกี้การตรวจสอบสิทธิ์เพื่อเข้าไป

ดูเหมือนว่าปลายทาง API ที่สามารถเข้าถึงข้อมูลที่ละเอียดอ่อนได้เปิดขึ้นบนอินเทอร์เน็ตในวงกว้าง ซึ่งถูกค้นพบโดยอาชญากรไซเบอร์และใช้ข้อมูลในทางที่ผิดเพื่อดึงข้อมูลที่ควรจะอยู่เบื้องหลังพอร์ตการรักษาความปลอดภัยทางไซเบอร์บางประเภท

นอกจากนี้ หากผู้โจมตีอ้างว่าได้เรียกข้อมูลรวมกว่า 20,000,000 บันทึกฐานข้อมูลจากสองฐานข้อมูล เราจะถือว่า [a] นั้น Optus userid สามารถคำนวณหรือเดารหัสได้ง่าย และ [b] ว่าไม่มีคำเตือน "การเข้าถึงฐานข้อมูลถึงระดับที่ผิดปกติ" เลย

น่าเสียดายที่ Optus ไม่ชัดเจนอย่างมากเกี่ยวกับวิธีที่ โจมตีคลี่ออกพูดเพียงว่า

ถาม สิ่งนี้เกิดขึ้นได้อย่างไร?

A. Optus ตกเป็นเหยื่อของการโจมตีทางไซเบอร์ […]

Q. การโจมตีหยุดลงหรือไม่?

ก. ใช่. เมื่อพบสิ่งนี้ Optus ก็ปิดการโจมตีทันที

กล่าวอีกนัยหนึ่ง ดูเหมือนว่า "การปิดการโจมตี" เกี่ยวข้องกับการปิดช่องโหว่จากการบุกรุกเพิ่มเติม (เช่น โดยการปิดกั้นการเข้าถึงไปยังจุดสิ้นสุด API ที่ไม่ได้รับการตรวจสอบสิทธิ์) แทนที่จะสกัดกั้นการโจมตีครั้งแรกตั้งแต่เนิ่นๆ หลังจากมีการขโมยบันทึกจำนวนจำกัด .

เราสงสัยว่าหาก Optus ตรวจพบการโจมตีในขณะที่ยังดำเนินการอยู่ บริษัทจะระบุไว้ในคำถามที่พบบ่อยว่าเหล่ามิจฉาชีพเข้าถึงได้ไกลแค่ไหนก่อนที่จะปิดการเข้าถึง

อะไรต่อไป?

แล้วลูกค้าที่ถูกเปิดเผยหมายเลขหนังสือเดินทางหรือใบขับขี่ล่ะ?

ความเสี่ยงที่จะเกิดการรั่วไหลของหมายเลขเอกสาร ID แทนที่จะเป็นรายละเอียดที่สมบูรณ์ของเอกสารเอง (เช่นการสแกนที่มีความละเอียดสูงหรือสำเนาที่ผ่านการรับรอง) ก่อให้เกิดเหยื่อของการละเมิดข้อมูลเช่นนี้หรือไม่?

เราควรให้ค่าการระบุตัวตนกับเลขประจำตัวมากน้อยเพียงใด เนื่องจากทุกวันนี้เราแบ่งปันกันอย่างกว้างขวางและบ่อยเพียงใด

จากข้อมูลของรัฐบาลออสเตรเลีย ความเสี่ยงนั้นสำคัญพอที่เหยื่อของการละเมิดจะได้รับคำแนะนำให้เปลี่ยนเอกสารที่ได้รับผลกระทบ

และอาจมีผู้ใช้ที่ได้รับผลกระทบหลายล้านราย ค่าใช้จ่ายในการต่ออายุเอกสารเพียงอย่างเดียวอาจสูงถึงหลายร้อยล้านดอลลาร์ และจำเป็นต้องยกเลิกและออกใบขับขี่ใหม่ในสัดส่วนที่มีนัยสำคัญของใบขับขี่ของประเทศ

เราประเมินว่าชาวออสเตรเลียประมาณ 16 ล้านคนมีใบอนุญาต และมีแนวโน้มที่จะใช้เป็นบัตรประจำตัวในออสเตรเลียแทนที่จะพกหนังสือเดินทางติดตัวไปด้วย ดังนั้น ถ้า optusdata ผู้โพสต์ BreachForum กำลังบอกความจริง และเกือบ 4 ล้านหมายเลขใบอนุญาตถูกขโมย เกือบ 25% ของใบอนุญาตในออสเตรเลียทั้งหมดอาจต้องเปลี่ยน เราไม่ทราบว่าสิ่งนี้มีประโยชน์จริง ๆ ในกรณีของใบขับขี่ของออสเตรเลียซึ่งออกโดยแต่ละรัฐและดินแดน ตัวอย่างเช่น ในสหราชอาณาจักร หมายเลขใบขับขี่ของคุณค่อนข้างจะเห็นได้ชัดว่ามาจากอัลกอริธึมจากชื่อและวันเกิดของคุณ โดยมีการสับเปลี่ยนจำนวนเล็กน้อยและใส่อักขระสุ่มเพียงไม่กี่ตัว ใบอนุญาตใหม่จึงได้หมายเลขใหม่ที่คล้ายกับหมายเลขก่อนหน้ามาก

ผู้ที่ไม่มีใบอนุญาตหรือผู้เข้าชมที่ซื้อซิมการ์ดจาก Optus โดยใช้หนังสือเดินทางต่างประเทศ จะต้องเปลี่ยนหนังสือเดินทางแทน – ค่าเปลี่ยนหนังสือเดินทางของออสเตรเลียใกล้เคียงกับ 193 ดอลลาร์ออสเตรเลีย หนังสือเดินทางสหราชอาณาจักรราคา 75 ถึง 85 ปอนด์ และ การต่ออายุในสหรัฐฯ คือ 130 ถึง 160 ดอลลาร์

(ยังมีคำถามเรื่องเวลารอ: ปัจจุบันออสเตรเลียแนะนำว่าหนังสือเดินทางทดแทนจะใช้เวลาอย่างน้อย 6 สัปดาห์ [2022-09-28T13:50Z] และนั่นก็ไม่ได้เพิ่มขึ้นอย่างกะทันหันที่เกิดจากการประมวลผลที่เกี่ยวข้องกับการละเมิด ในสหราชอาณาจักรเนื่องจาก รัฐบาลของพระบาทสมเด็จพระเจ้าอยู่หัวฯ ทรงกำหนดให้ผู้ยื่นคำขอให้เวลา 10 สัปดาห์ในการต่ออายุหนังสือเดินทาง)

ใครเป็นคนแบกค่าใช้จ่าย?

แน่นอน หากจำเป็นต้องเปลี่ยน ID ที่อาจถูกบุกรุกทั้งหมด คำถามที่กำลังลุกลามคือ “ใครจะจ่าย”

ตามที่นายกรัฐมนตรีออสเตรเลีย แอนโธนี อัลบานีส ไม่ต้องสงสัยเลยว่าเงินที่ใช้ทดแทนหนังสือเดินทางควรมาจากไหน:

บ่ายนี้ @albomp ให้รัฐสภาทราบข้อมูลอัปเดตที่สำคัญเกี่ยวกับการละเมิดความปลอดภัยของ Optus

เราไม่เพียงแต่เรียกร้องให้ Optus จ่ายค่าหนังสือเดินทางทดแทนสำหรับผู้ที่ได้รับผลกระทบจากการละเมิดเท่านั้น แต่เรายังมุ่งมั่นที่จะเสริมสร้างกฎหมายความเป็นส่วนตัวของเราผ่านการตรวจสอบกฎหมายความเป็นส่วนตัวอีกด้วย pic.twitter.com/JyoRJxyM3p

— แคลร์โอนีล MP (@ClareONeilMP) September 28, 2022

ไม่มีคำพูดใดจากสภานิติบัญญัติแห่งสหพันธรัฐเกี่ยวกับการเปลี่ยนใบขับขี่ ซึ่งเป็นเรื่องที่จัดการโดยรัฐบาลของรัฐและดินแดน...

…และไม่มีคำว่า "แทนที่เอกสารทั้งหมด" จะกลายเป็นปฏิกิริยาปกติหรือไม่เมื่อใดก็ตามที่มีการรายงานการละเมิดที่เกี่ยวข้องกับเอกสารประจำตัว ซึ่งอาจทำให้บริการสาธารณะล้นหลามได้ง่ายเนื่องจากใบอนุญาตและหนังสือเดินทางมักจะมีอายุ 10 ปี

ดูพื้นที่นี้ - ดูเหมือนว่าจะน่าสนใจ!

- blockchain

- เหรียญอัจฉริยะ

- กระเป๋าสตางค์ cryptocurrency

- การแลกเปลี่ยนการเข้ารหัสลับ

- การรักษาความปลอดภัยในโลกไซเบอร์

- อาชญากรไซเบอร์

- cybersecurity

- การละเมิดข้อมูล

- ข้อมูลสูญหาย

- กรมความมั่นคงภายในประเทศ

- กระเป๋าสตางค์ดิจิตอล

- ไฟร์วอลล์

- Kaspersky

- มัลแวร์

- แมคคาฟี

- ความปลอดภัยเปล่า

- เน็กซ์บล๊อก

- Optus

- เพลโต

- เพลโตไอ

- เพลโตดาต้าอินเทลลิเจนซ์

- เกมเพลโต

- เพลโตดาต้า

- เพลโตเกม

- ความเป็นส่วนตัว

- VPN

- ความปลอดภัยของเว็บไซต์

- ลมทะเล

![S3 Ep91: CodeRed, OpenSSL, บั๊ก Java และมาโคร Office [Podcast + Transcript] S3 Ep91: ข้อบกพร่อง CodeRed, OpenSSL, Java และมาโคร Office [Podcast + Transcript] PlatoBlockchain Data Intelligence ค้นหาแนวตั้ง AI.](https://platoblockchain.com/wp-content/uploads/2022/07/nsp-1200-300x157.png)

![S3 Ep 126: ราคาของ Fast Fashion (และฟีเจอร์คืบ) [เสียง + ข้อความ] S3 Ep 126: ราคาของ Fast Fashion (และฟีเจอร์คืบ) [เสียง + ข้อความ]](https://platoblockchain.com/wp-content/uploads/2023/03/s3-ep-126-the-price-of-fast-fashion-and-feature-creep-audio-text-300x156.png)