อ่านเวลา: 5 นาที

สำรวจการแฮ็กที่นำไปสู่การสูญเสียเงินหลายล้านดอลลาร์

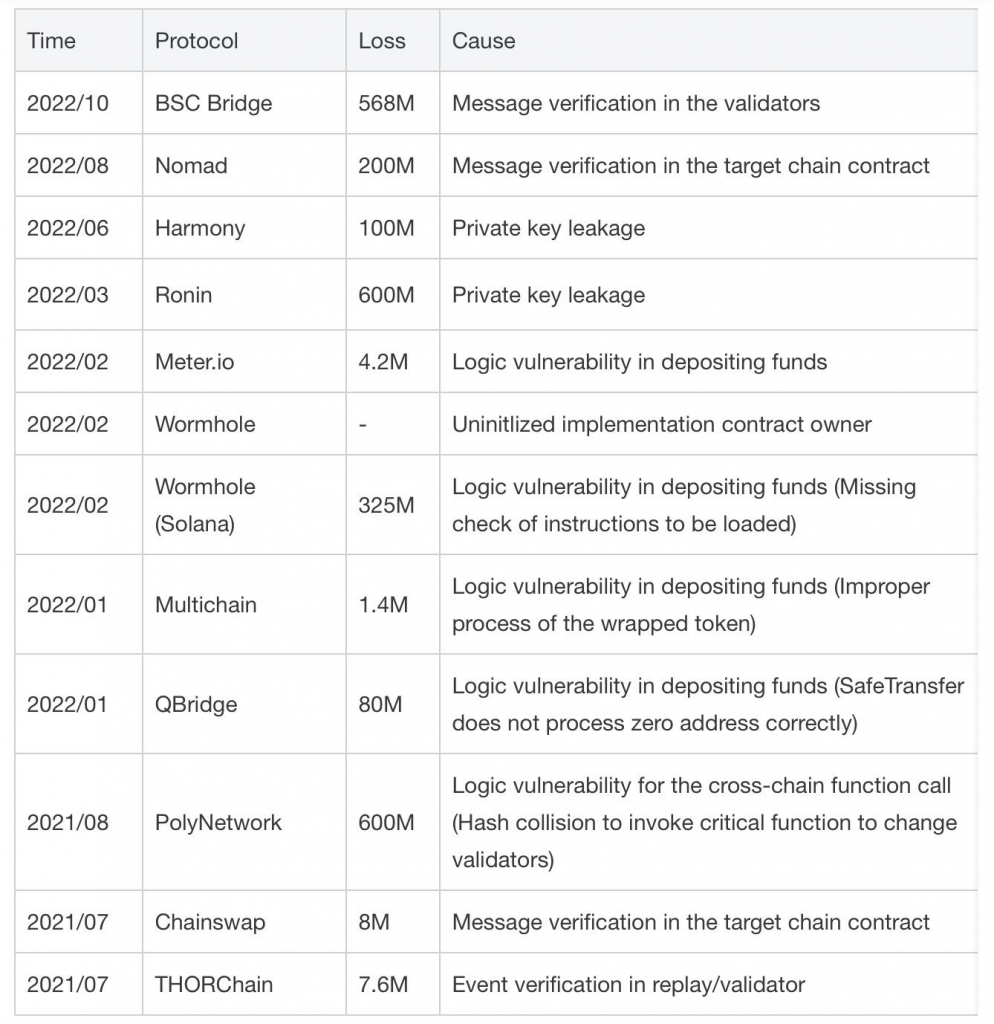

สะพานข้ามโซ่ไม่จำเป็นต้องมีการแนะนำ พวกเขาใช้มาระยะหนึ่งแล้วและเป็นวิธีที่ยอดเยี่ยมในการเคลื่อนย้ายเงินทุนจากเครือข่ายหนึ่งไปยังอีกเครือข่ายหนึ่ง บริดจ์ช่วยให้ประสบการณ์ของเราใน Web3 ดีขึ้น เนื่องจาก QuillAudits ช่วยรักษาความปลอดภัยของโปรโตคอลได้ดียิ่งขึ้น เนื่องจากบริดจ์ต้องจัดการกับเงินทุนจำนวนมาก จึงสมเหตุสมผลเท่านั้นที่จะรับประกันความปลอดภัย และความปลอดภัยมักจะมีความสำคัญสูงสุดในระเบียบการดังกล่าว ถึงกระนั้น ปี 2022 ก็เต็มไปด้วยการแฮ็กข้ามสายโซ่

- มกราคม: Qubit — 80 ล้านเหรียญ

- กุมภาพันธ์: Wormhole - 375 ล้านเหรียญ

- มีนาคม: Ronin Bridge— 624 ล้านเหรียญ

- มิถุนายน: ความสามัคคี - 97 ล้านเหรียญ

- สิงหาคม: Nomad Bridge— 190 ล้านเหรียญ

เกิดอะไรขึ้น?

เรามาคุยกันทีละคนเกี่ยวกับการแฮ็กข้ามสายโซ่ที่กล่าวถึงข้างต้นเพื่อเรียนรู้ว่าเกิดอะไรขึ้นกับพวกเขาและให้ความรู้แก่ตัวเราเองในการตัดสินใจที่ดีขึ้น

qubit

ในวันที่ 27 มกราคม 2022 Qubit ตัวอย่างของ

” data-gt-translate-attributes=”[{"attribute":"data-cmtooltip", "format":"html"}]”>สะพานข้ามโซ่ถูกแฮ็ก ชุดของธุรกรรมมีดังนี้ หลังจากได้รับ 77,162 qxETH จากการเจาะช่องโหว่ ผู้โจมตีใช้มันเพื่อยืม 15,688 wETH จากนั้นแปลงเป็น 767 BTC-B จากนั้นใช้เงินเหล่านี้เพื่อครอบครองเหรียญ Stablecoins และใส่โปรโตคอลบางอย่าง ทั้งหมดนี้ส่งผลให้มูลค่ารวมหายไป 80 ล้านเหรียญ

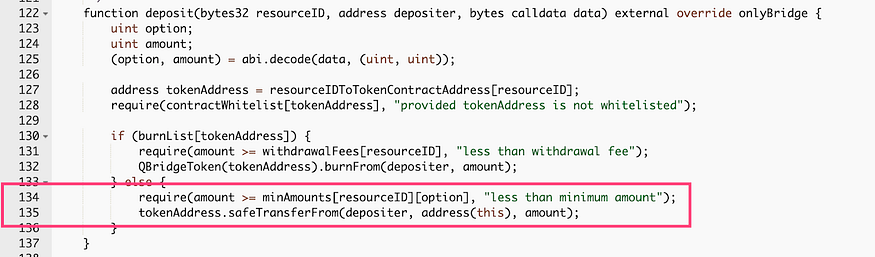

น่าแปลกที่การหาประโยชน์นี้เกิดจากข้อผิดพลาดเชิงตรรกะใน คิวบิท ไฟแนนซ์ รหัส. ข้อบกพร่องนี้ทำให้ผู้โจมตีสามารถส่งข้อมูลที่เป็นอันตรายไปยังฟังก์ชั่นสัญญา ส่งผลให้มีการถอนโทเค็นบน BSC ในขณะที่ไม่มีการฝากเงินบน Ethereum

รหัสสัญญา Qubit

หัวใจหลักของช่องโหว่ที่ถูกโจมตีนี้คือฟังก์ชัน tokenAddress.safeTransferFrom() ในโค้ดของ Qubit Finance ผู้โจมตีตระหนักว่าฟังก์ชันนี้จะไม่เปลี่ยนกลับเมื่อ tokenAddress เป็นโมฆะ

หนอน

รูหนอนซึ่งเป็นหนึ่งในสะพานยอดนิยมที่อำนวยความสะดวกในการทำธุรกรรมข้ามเชนที่เชื่อมโยงระหว่าง Solana และ ethereum blockchains สูญเสียไปประมาณ 320 ล้านดอลลาร์ เป็นอันดับสองรองจากสะพาน Ronin (รายละเอียดเพิ่มเติมในภายหลัง) ในปี 2022

ในวันที่ 2 กุมภาพันธ์ พ.ศ. 2022 ผู้โจมตีพยายามข้ามขั้นตอนการตรวจสอบของสะพานรูหนอนบนโซลานา ผู้โจมตีข้ามขั้นตอนการยืนยันและฉีดบัญชี sysvar ปลอมได้สำเร็จ และทำเงิน 120,000 wETH ได้อย่างฉาวโฉ่ ทวีตเมื่อวันที่ 3 กุมภาพันธ์ได้ประกาศการแสวงประโยชน์มูลค่า 320 ล้านดอลลาร์บนโปรโตคอลของพวกเขา เพื่อเป็นการแก้ไขสถานการณ์ บริษัทแม่ของ Wormhole ได้ประกาศการจัดหาอีเทอร์เพื่อแทนที่สิ่งที่ถูกขโมยไปหลังจากไม่ได้รับการตอบสนองโดยให้รางวัล 10 ล้านดอลลาร์เพื่อแลกกับเงินที่ถูกขโมยไปให้กับผู้โจมตี

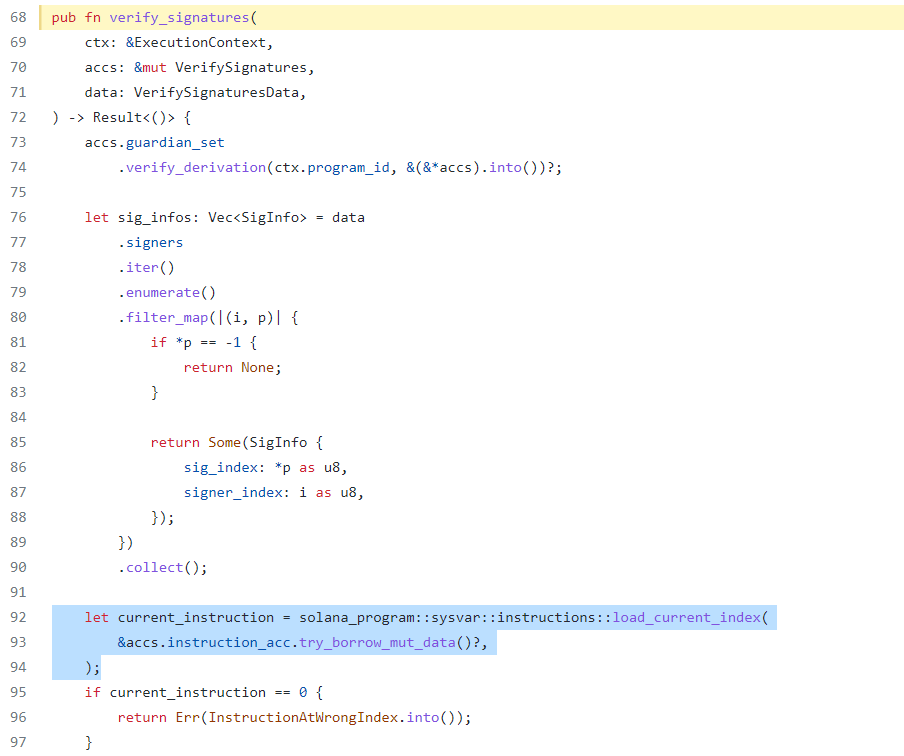

คุณจะแปลกใจที่รู้ว่าทั้งหมดนี้เกิดขึ้นได้เพราะมีเพียง 1 ฟังก์ชันที่เลิกใช้แล้ว ใช่!! ต้นตอของการใช้ประโยชน์นี้คือฟังก์ชันที่เลิกใช้แล้ว “load_current_index” ภายใต้ “verify_signatures” ซึ่งเกี่ยวข้องกับกระบวนการยืนยัน ปัญหาเกี่ยวกับฟังก์ชันที่เลิกใช้แล้ว “load_current_index” คือไม่ได้ตรวจสอบความถูกต้องของ “บัญชี sysvar” ที่ป้อนว่าเป็น “sysvar ระบบ” จริง ๆ ซึ่งสร้างพื้นที่ให้ผู้โจมตีสามารถใช้ประโยชน์ได้

ที่มา: - ลิงค์

สะพานโรนิน

การแฮกแบบลับๆ ล่อๆ ซึ่งไม่มีใครสังเกตเห็นในอีก 6 วันข้างหน้าจนกระทั่งผู้ใช้แจ้งทีมงานว่าไม่สามารถถอน ETH ประมาณ 5k ETH จากสะพานได้ ซึ่งนำไปสู่การเปิดโปงเงินที่ถูกขโมยไป

การแฮ็กนี้ถูกกล่าวหาว่าเป็นการโจมตีโดยกลุ่ม Lazarus ของเกาหลีเหนือ และทำให้สูญเสียเงินไปประมาณ 600 ล้านดอลลาร์ นี่เป็นการแฮ็กโดยอาศัยการประนีประนอมของคีย์ส่วนตัวของโหนดเครื่องมือตรวจสอบความถูกต้อง โดยมีการโจมตีด้วยฟิชชิ่งแบบสเปียร์ซึ่งเป็นสาเหตุหลักของการเจาะระบบ

เครือข่าย ronin ใช้ชุดของโหนดตรวจสอบความถูกต้องเก้าโหนดเพื่ออนุมัติธุรกรรมบนบริดจ์ และการฝากหรือถอนจำเป็นต้องได้รับอนุมัติจากคนส่วนใหญ่ ซึ่งก็คือโหนดห้าโหนดเหล่านี้ ในเดือนพฤศจิกายน 2021 Axie DAO อนุญาตให้ Sky Mavis เซ็นธุรกรรมในนามของตนเป็นการชั่วคราว แต่ลองเดาดูสิ ไม่เคยถูกเพิกถอน

ซึ่งหมายความว่า Sky Mavis ยังคงสามารถสร้างลายเซ็นได้ ผู้โจมตีใช้ประโยชน์จากสิ่งนี้และเริ่มบุกรุกระบบ Sky Mavis และใช้ประโยชน์จากลายเซ็นเหล่านี้เพื่อสร้างลายเซ็นจากตัวตรวจสอบบุคคลที่สามที่ควบคุมโดย Axie DAO กล่าวโดยย่อ เมื่อเข้าถึงระบบ Sky Mavis ผู้โจมตีสามารถสร้างลายเซ็นที่ถูกต้องสำหรับตัวตรวจสอบความถูกต้องของเครือข่าย ronin ห้าตัว และจากนั้นก็ระบายเงินทุนได้สำเร็จ

ความสามัคคี

เมื่อวันที่ 23 มิถุนายน พ.ศ. 2022 สะพาน Harmony ถูกบุกรุก และโทเค็นต่างๆ ถูกตาข่ายบนสะพาน รวมถึง ETH, WETH, WBTC, USDT, USDC เป็นต้น ด้วยสถิติการสูญเสียประมาณ 97 ล้านดอลลาร์ สะพาน Harmony ตกเป็นเหยื่อของการข้าม -chain hack คล้ายกับ Ronin

ในการทำธุรกรรม ผู้ใช้จะต้องมี MultiSig อย่างน้อย 2 ใน 5 ซึ่งหมายความว่าต้องใช้ 2 คีย์จากทั้งหมด 5 คีย์ในการตรวจสอบธุรกรรม แต่ผู้โจมตีประนีประนอมกุญแจ 2 ดอกเพื่อระบายเงิน ทั้งหมดนี้เป็นไปได้เพราะผู้โจมตีสามารถเข้าถึงและถอดรหัสคีย์เหล่านี้ได้ในจำนวนที่เพียงพอ

สะพานเร่ร่อน

วันที่ 1 สิงหาคม พ.ศ. 2022 เมื่อ Nomad Bridged เผชิญกับการแสวงประโยชน์ ส่งผลให้สูญเสียเงิน 190 ล้านดอลลาร์ มันเป็น

” data-gt-translate-attributes=”[{"attribute":"data-cmtooltip", "format":"html"}]”>สะพานข้ามโซ่ระหว่าง Ethereum, Moonbeam, Avalanche, Evmos และ Mikomeda

อยู่ในตำแหน่งที่สามด้วยการสูญเสีย 190 ล้านดอลลาร์ บริดจ์ถูกบุกรุกเนื่องจากช่องโหว่ในกระบวนการเริ่มต้น ทำให้ผู้โจมตีสามารถข้ามขั้นตอนการตรวจสอบและระบายเงินทุนจากสัญญาบริดจ์ได้

ผู้โจมตีสามารถเรียกใช้ฟังก์ชัน “process()” ได้โดยตรง ซึ่งใช้พารามิเตอร์ “_message” ผู้โจมตีที่มี “_message” ตามอำเภอใจสามารถข้ามการตรวจสอบได้ ภายหลังสัญญาต้องแน่ใจว่าแฮชข้อความได้รับการพิสูจน์โดยใช้ฟังก์ชันacceptRoot() จากนั้นทุกอย่างจะจบลงที่ฟังก์ชัน "พิสูจน์ ()" ซึ่งมีคำสั่งที่ต้องปฏิบัติตาม ผู้โจมตีสามารถดำเนินการโจมตีได้สำเร็จเพียงเพราะศูนย์ที่เป็นรากที่ได้รับการยืนยันที่ถูกต้องสามารถข้ามการตรวจสอบที่จำเป็นได้

สรุป

จากสถิติในปี 2022 เห็นได้ชัดว่าสะพานเป็นเป้าหมายที่ก่อให้เกิดความสูญเสียมูลค่านับล้าน การใช้ประโยชน์ 5 รายการบนโปรโตคอลข้ามเชนคิดเป็นประมาณ 56% ของ Web3 ทั้งหมด แม้จะเป็นหนึ่งในเครื่องมือที่มีประโยชน์ที่สุด แต่การรักษาความปลอดภัยของสะพานขาดหายไปและตกเป็นเหยื่อของการโจมตี

เราน่าจะเห็นการโจมตีบนสะพานแบบนี้อีกในเร็วๆ นี้ ในสถานการณ์เหล่านี้ สะพานมีความสำคัญอย่างยิ่งที่จะต้องรักษาความปลอดภัยให้ตนเองและผู้ใช้ ในบล็อกที่กำลังจะมาถึงนี้ เราจะกลับมาพร้อมกับแนวทางการตรวจสอบเพื่อช่วยให้คุณเข้าใจการตรวจสอบที่สำคัญบางประการที่เราต้องการเพื่อให้มั่นใจถึงความปลอดภัยของโปรโตคอล

ในขณะเดียวกัน โปรดจำไว้ว่าไม่มีทางเลือกอื่นนอกจากไปตรวจสอบ ด้วยการตรวจสอบ คุณจึงมั่นใจได้ถึงความปลอดภัย ไม่เพียงแค่นั้น ผู้ใช้จะลังเลที่จะเชื่อถือโปรโตคอล การรับการตรวจสอบเป็นผลดีต่อทุกคน ดังนั้นรับการตรวจสอบและช่วยทำโครงการของคุณ Web3 เป็นสถานที่ที่ปลอดภัยกว่า และใครจะตรวจสอบได้ดีไปกว่า QuillAudits? เยี่ยมชมเว็บไซต์ของเราวันนี้และดูบล็อกดังกล่าวเพิ่มเติม

23 เข้าชม

- เนื้อหาที่ขับเคลื่อนด้วย SEO และการเผยแพร่ประชาสัมพันธ์ รับการขยายวันนี้

- เพลโตบล็อคเชน Web3 Metaverse ข่าวกรอง ขยายความรู้. เข้าถึงได้ที่นี่.

- ที่มา: https://blog.quillhash.com/2023/03/23/part-1-bridging-the-blockchain-a-deep-dive-into-cross-chain-hacks-and-failures/

- :เป็น

- $ 10 ล้าน

- 000

- 1

- 2021

- 2022

- 27th

- 77

- a

- สามารถ

- เกี่ยวกับเรา

- ข้างบน

- เข้า

- ลงชื่อเข้าใช้

- ประสบความสำเร็จ

- จริง

- ความได้เปรียบ

- หลังจาก

- ทั้งหมด

- นัยว่า

- การอนุญาต

- ทางเลือก

- และ

- ประกาศ

- อื่น

- การอนุมัติ

- อนุมัติ

- เป็น

- รอบ

- AS

- At

- โจมตี

- การโจมตี

- พยายาม

- การตรวจสอบบัญชี

- ผ่านการตรวจสอบ

- สิงหาคม

- หิมะถล่ม

- รางวัล

- แอ๊กซี่

- กลับ

- ตาม

- BE

- เพราะ

- กำลัง

- ดีกว่า

- ระหว่าง

- blockchain

- blockchains

- บล็อก

- Blog

- ยืม

- สะพาน

- สะพาน

- สะพาน

- การแก้

- บีเอสซี

- by

- โทรศัพท์

- CAN

- ก่อให้เกิด

- โซ่

- ตรวจสอบ

- การตรวจสอบ

- สถานการณ์

- ชัดเจน

- รหัส

- บริษัท

- ที่ถูกบุกรุก

- ยืนยัน

- สัญญา

- การควบคุม

- แปลง

- แกน

- ได้

- ที่สร้างขึ้น

- ข้าม

- ครอสโซ่

- สำคัญมาก

- DAO

- วัน

- จัดการ

- ข้อเสนอ

- การตัดสินใจ

- ถอดรหัส

- ลึก

- ดำน้ำลึก

- ฝากเงิน

- แม้จะมี

- ปลายทาง

- DID

- โดยตรง

- Dont

- ลง

- แต่ละ

- สอน

- ทำให้มั่นใจ

- เท่ากัน

- ความผิดพลาด

- ฯลฯ

- ETH

- อีเทอร์

- ethereum

- แม้

- ทุกคน

- evmo

- ตัวอย่าง

- ดำเนินการ

- ประสบการณ์

- เอาเปรียบ

- การแสวงหาผลประโยชน์

- ใช้ประโยชน์

- การหาประโยชน์

- ต้องเผชิญกับ

- อำนวยความสะดวก

- เทียม

- ล้ม

- กุมภาพันธ์

- สองสาม

- ชื่อจริง

- ข้อบกพร่อง

- ดังต่อไปนี้

- สำหรับ

- ราคาเริ่มต้นที่

- เต็ม

- ฟังก์ชัน

- ฟังก์ชั่น

- เงิน

- สร้าง

- ได้รับ

- ได้รับ

- ไป

- บัญชีกลุ่ม

- สับ

- hacked

- แฮ็ก

- ที่เกิดขึ้น

- ความสามัคคี

- กัญชา

- มี

- ช่วย

- จะช่วยให้

- ถือ

- HTTPS

- ความสำคัญ

- in

- การไร้ความสามารถ

- รวมทั้ง

- เป็นรายบุคคล

- โครงสร้างพื้นฐาน

- บทนำ

- ปัญหา

- IT

- ITS

- มกราคม

- กุญแจ

- ทราบ

- เกาหลี

- ลาซารัส

- กลุ่ม Lazarus

- นำ

- เรียนรู้

- นำ

- น่าจะ

- การเชื่อมโยง

- ตรรกะ

- ปิด

- การสูญเสีย

- Lot

- ทำ

- หลัก

- ส่วนใหญ่

- ทำ

- ความกว้างสูงสุด

- วิธี

- กล่าวถึง

- ข่าวสาร

- ล้าน

- ล้าน

- มิ้นต์

- การทำเหรียญ

- เงิน

- แสงจันทร์

- ข้อมูลเพิ่มเติม

- มากที่สุด

- ย้าย

- มัลติซิก

- จำเป็นต้อง

- ความต้องการ

- เครือข่าย

- ถัดไป

- โหนด

- NOMAD

- ทางทิศเหนือ

- พฤศจิกายน

- พฤศจิกายน 2021

- จำนวน

- of

- on

- ONE

- พารามิเตอร์

- บริษัท แม่

- ส่วนหนึ่ง

- ฟิชชิ่ง

- การโจมตีแบบฟิชชิ่ง

- สถานที่

- เพลโต

- เพลโตดาต้าอินเทลลิเจนซ์

- เพลโตดาต้า

- ยอดนิยม

- ตำแหน่ง

- เป็นไปได้

- ลำดับความสำคัญ

- ส่วนตัว

- คีย์ส่วนตัว

- กระบวนการ

- โครงการ

- โปรโตคอล

- โปรโตคอล

- ที่พิสูจน์แล้ว

- ให้

- ใส่

- qubit

- ควิลแฮช

- เหมาะสม

- ระเบียน

- จำ

- แทนที่

- จำเป็นต้องใช้

- คำตอบ

- ส่งผลให้

- กลับ

- คืนกลับ

- Ronin

- เครือข่ายโรนิน

- ห้อง

- ราก

- ปลอดภัยมากขึ้น

- ความปลอดภัย

- ที่สอง

- ปลอดภัย

- ความปลอดภัย

- ชุด

- ชุด

- สั้น

- ลงชื่อ

- ลายเซ็น

- คล้ายคลึงกัน

- สถานการณ์

- ท้องฟ้า

- ท้องฟ้า mavis

- สมาร์ท

- สัญญาสมาร์ท

- So

- โซลานา

- บาง

- แหล่ง

- หอกฟิชชิ่ง

- Stablecoins

- คำแถลง

- สถิติ

- ขั้นตอน

- ยังคง

- ที่ถูกขโมย

- เงินที่ถูกขโมย

- ประสบความสำเร็จ

- อย่างเช่น

- เพียงพอ

- จัดหาอุปกรณ์

- ประหลาดใจ

- ระบบ

- คุย

- เป้า

- ทีม

- ที่

- พื้นที่

- ที่มา

- ของพวกเขา

- พวกเขา

- ตัวเอง

- ล้อยางขัดเหล่านี้ติดตั้งบนแกน XNUMX (มม.) ผลิตภัณฑ์นี้ถูกผลิตในหลายรูปทรง และหลากหลายเบอร์ความแน่นหนาของปริมาณอนุภาคขัดของมัน จะทำให้ท่านได้รับประสิทธิภาพสูงในการขัดและการใช้งานที่ยาวนาน

- ที่สาม

- ของบุคคลที่สาม

- ตลอด

- เวลา

- ไปยัง

- ในวันนี้

- ราชสกุล

- เครื่องมือ

- ด้านบน

- รวม

- การทำธุกรรม

- การทำธุรกรรม

- โอน

- วางใจ

- tweet

- ภายใต้

- เข้าใจ

- ปลดล็อก

- ที่กำลังมา

- USDC

- USDT

- ผู้ใช้งาน

- ผู้ใช้

- ตรวจสอบความถูกต้อง

- ตรวจสอบ

- โหนดตรวจสอบความถูกต้อง

- เครื่องมือตรวจสอบ

- ความคุ้มค่า

- ต่างๆ

- การตรวจสอบ

- ตรวจสอบ

- เหยื่อ

- เยี่ยมชมร้านค้า

- ความอ่อนแอ

- ทาง..

- wBTC

- Web3

- Website

- เปียก

- อะไร

- ที่

- ในขณะที่

- WHO

- ทั้งหมด

- จะ

- กับ

- ถอนเงิน

- ถอนเงิน

- wormhole

- คุ้มค่า

- จะ

- ผิด

- คุณ

- ของคุณ

- ลมทะเล

- เป็นศูนย์