ยินดีต้อนรับกลับสู่ส่วนที่สี่ของซีรีส์บล็อกของเราที่ บัญชีแยกประเภทกู้คืน กำเนิด เป้าหมายของเราคือการสำรวจอุปสรรคทางเทคนิคมากมายที่ต้องเผชิญเมื่อสร้างบริการกู้คืนเมล็ดพันธุ์ และวิธีที่ Ledger Recover ที่ให้บริการโดย Coincover แก้ปัญหาด้วยการออกแบบและโครงสร้างพื้นฐานที่ปลอดภัย

ในส่วนก่อนหน้านี้ เราได้อธิบายว่าเอนโทรปีของวลีการกู้คืนความลับสามารถเป็นได้อย่างไร แบ่งออกเป็นหลายหุ้น (หรือส่วนย่อย)แล้ว ส่งไปยังผู้ให้บริการสำรองข้อมูลที่เชื่อถือได้, และในที่สุดก็ เก็บไว้อย่างปลอดภัย พร้อมทั้งรักษาระดับความปลอดภัยสูงสุดอยู่เสมอ

คำถามถัดไปที่คุณอาจมีตอนนี้คือ: Ledger Recover สามารถปกป้องเอนโทรปีของ Secret Recovery Phrase ได้อย่างไรโดยไม่ต้องแนะนำกลไกเพิ่มเติมอื่นที่เป็นความลับ เช่น รหัสผ่าน การรับรองความถูกต้องด้วยสองปัจจัย หรือที่คล้ายกัน โดยเฉพาะอย่างยิ่งในสถานการณ์ที่คุณอาจสูญเสียการเข้าถึงวิธีการยืนยันตัวตนดิจิทัลทุกรูปแบบ (เช่น อีเมลของคุณ กระเป๋าเงินฮาร์ดแวร์ต่างๆ และเครื่องมือยืนยันตัวตน ฯลฯ...)

กุญแจสำคัญในการให้ผู้ใช้ Ledger Recover ควบคุมการปลดล็อคความลับของพวกเขาได้อย่างสมบูรณ์ ใช้ประโยชน์จากเอกลักษณ์ของพวกเขาซึ่งเป็นแก่นแท้ของการเป็นเจ้าของ

ในส่วนนี้เราจะมาเจาะลึกกัน การยืนยันตัวตน กลไกที่ให้การเข้าถึงข้อมูลสำรองของคุณด้วยตัวเองและ เพียงคุณเท่านั้น. เริ่มต้นด้วยคำจำกัดความบางอย่าง

ไพรเมอร์เกี่ยวกับการยืนยันตัวตน

การยืนยันตัวตน เป็นกระบวนการยืนยันความถูกต้องและชอบธรรมของตัวตนที่อ้างสิทธิ์ของแต่ละบุคคล ซึ่งเกี่ยวข้องกับการตรวจสอบข้อมูลส่วนบุคคลจากแหล่งที่เชื่อถือได้ ได้แก่ เอกสารทางการ เป้าหมายคือเพื่อป้องกันกิจกรรมฉ้อโกงหรือการเข้าถึงข้อมูลที่ละเอียดอ่อนโดยไม่ได้รับอนุญาตโดยการตรวจสอบความถูกต้องของข้อมูลประจำตัวที่อ้างสิทธิ์ของแต่ละบุคคล

โปรดทราบว่าจากนี้ไปเราจะใช้ VDI ตัวย่อของ การยืนยันตัวตน

รอ ! จะเกิดอะไรขึ้นถ้ามีคนขโมยเอกสารประจำตัวของฉัน ? บุคคลนี้จะผ่านกระบวนการยืนยันตัวตนได้หรือไม่

Ledger Recover มีความยืดหยุ่นต่อสถานการณ์ดังกล่าว เนื่องจากมีการเปรียบเทียบแหล่งข้อมูลหลายแหล่งตลอดกระบวนการ รวมถึง:

- ข้อมูลรับรองตัวตน: ข้อมูลที่ดึงมาจากเอกสารราชการโดยใช้ OCR1 เทคโนโลยี

- ข้อมูลไบโอเมตริกซ์2: ข้อมูลสดที่ดึงมาจากมนุษย์และจับคู่กับบันทึกเอกสารอย่างเป็นทางการในกรณี Ledger Recover ใบหน้าของคุณ

- การตรวจสอบความมีชีวิตชีวา: ตรวจสอบเพื่อให้แน่ใจว่ามีมนุษย์จริงๆ อยู่เบื้องหลังข้อมูลไบโอเมตริกซ์และไม่ถูกปลอมแปลง

- สัมภาษณ์สด จากที่แตกต่างกัน VDI ผู้ให้บริการ

จะผ่าน VDI กระบวนการนี้จะทำให้คุณต้องถ่ายวิดีโอขนาดเล็กและปฏิบัติตามคำแนะนำเพื่อให้ระบบสามารถรวบรวมข้อมูลได้เพียงพอเพื่อยืนยันว่าคุณเป็นเจ้าของเอกสารประจำตัวที่ให้ไว้อย่างมีประสิทธิภาพ

ฝึกฝนความลับของคุณ: Ledger Recover ช่วยให้คุณเป็น Ultimate Key

ที่ Ledger เราส่งเสริมการดูแลตนเองและความเป็นอิสระส่วนบุคคล ซึ่งเป็นเหตุผลว่าทำไมการยืนยันตัวตน (VDI) เป็นองค์ประกอบสำคัญของการกู้คืนบัญชีแยกประเภท

โดยการใช้ประโยชน์ VDIการกู้คืนบัญชีแยกประเภทที่จัดทำโดย Coincover ทำให้มั่นใจได้ว่าคุณในฐานะเจ้าของบัญชี สามารถควบคุมกระบวนการกู้คืนได้อย่างสมบูรณ์ แทนที่จะต้องอาศัยวิธีการฟื้นฟูทางสังคมที่ต้องมีส่วนร่วมของผู้อื่นหรือหลายฝ่าย

ข้อดีอย่างหนึ่งที่สำคัญของ VDI คือการใช้ประโยชน์จากเอกสารระบุตัวตนที่ออกโดยรัฐบาล ซึ่งโดยทั่วไปแล้วจะอยู่ในความครอบครองของคุณอย่างปลอดภัยและสามารถเข้าถึงได้ง่าย ซึ่งหมายความว่าคุณสามารถตรวจสอบตัวตนของคุณได้อย่างมั่นใจโดยไม่ต้องพึ่งพาหน่วยงานภายนอกหรือขั้นตอนที่ซับซ้อน นอกจากนี้ยังเป็นหนึ่งในการรับรองความถูกต้องรูปแบบเดียวที่สามารถกู้คืนได้หลังจากเหตุการณ์ภัยพิบัติ เช่น สูญเสียทุกสิ่งทุกอย่าง (เอกสาร การเข้าถึงแบบดิจิทัล ฯลฯ...)

โดยการบูรณาการ VDI ในกรอบการดูแลตนเองของ Ledger Recover ช่วยให้คุณสามารถควบคุมทรัพย์สินและข้อมูลส่วนบุคคลของคุณได้อย่างเต็มที่ กระบวนการตรวจสอบที่คล่องตัวและปลอดภัยจะจัดลำดับความสำคัญของความสะดวกของคุณ ช่วยให้คุณสามารถกู้คืนบัญชีของคุณได้อย่างมั่นใจ ในขณะเดียวกันก็ปฏิบัติตามหลักการของการดูแลตนเองและความเป็นอิสระของแต่ละบุคคล

IDV ไม่ใช่ KYC ทั่วไป...

กระบวนการยืนยันตัวตนแตกต่างจากกระบวนการรู้จักลูกค้าของคุณ (KYC) เต็มรูปแบบ เนื่องจากเราจัดลำดับความสำคัญในการลดการเปิดเผยข้อมูลส่วนบุคคลที่ไม่จำเป็นให้เหลือน้อยที่สุด เราเข้าใจถึงความสำคัญของการปกป้องความเป็นส่วนตัวของคุณ ซึ่งเป็นสาเหตุที่วิธีการยืนยันของเราเปิดเผยเฉพาะรายละเอียดที่สำคัญที่จำเป็นสำหรับการยืนยันตัวตน เพื่อให้มั่นใจว่าข้อมูลที่ละเอียดอ่อนของคุณยังคงได้รับการปกป้อง

Ledger Recover ใช้ผู้ให้บริการ IDV อย่างไร

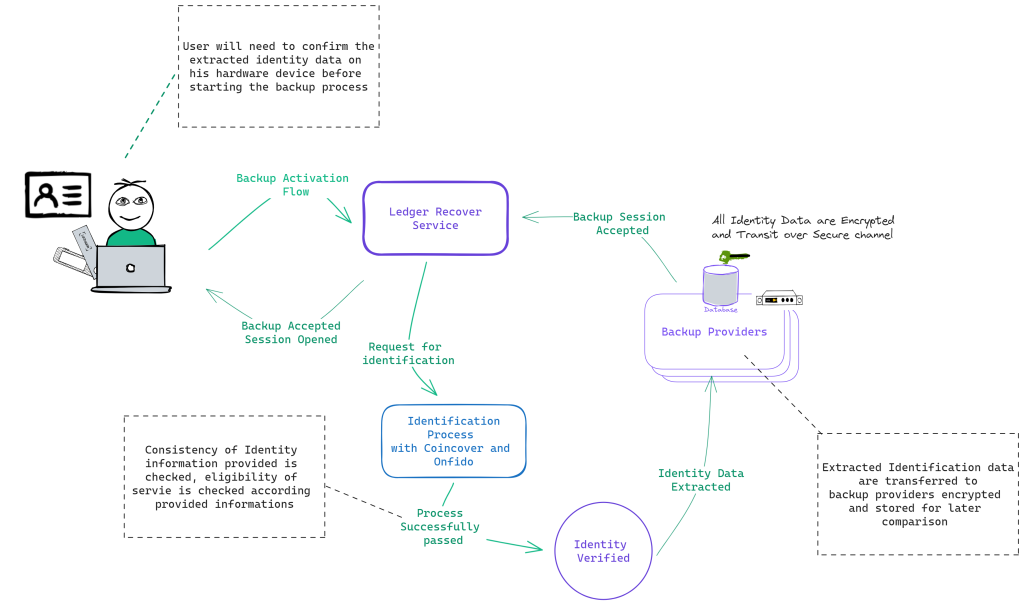

ในระหว่างกระบวนการสำรองข้อมูล Ledger Recover จะรวบรวมข้อมูล ID ของคุณผ่านทาง VDI กระบวนการระบุตัวตนของผู้ให้บริการ ให้ผู้ใช้ยืนยันบนอุปกรณ์ของเขา และเชื่อมโยงกับการแบ่งปันเอนโทรปีของวลีการกู้คืนความลับของคุณ ดังนั้นวิธีเดียวที่จะกู้คืนคีย์ส่วนตัวของคุณคือการปลดล็อคการแบ่งปันของคุณโดยพิสูจน์ตัวตนของคุณต่อผู้ให้บริการสำรองข้อมูลสองในสามรายผ่านผู้ให้บริการอิสระสองราย VDI ผู้ให้บริการ

Ledger Recover ให้ความสำคัญกับความปลอดภัยและความถูกต้องของ VDIซึ่งเป็นสาเหตุว่าทำไมบริษัทถึงจ้างงานอย่างอิสระ VDI ผู้ให้บริการ ได้แก่ Coincover และ Tessi ที่ใช้ประโยชน์จากเทคโนโลยี Digital IDV จาก Onfido และ Veridas ตามลำดับ

บัญชีแยกประเภทกู้คืน VDI ผู้ให้บริการมีชื่อเสียงในด้านความเชี่ยวชาญและโซลูชั่นที่ล้ำสมัยใน VDI อุตสาหกรรม ทำให้เป็นตัวเลือกที่เหมาะสมที่สุดสำหรับกระบวนการตรวจสอบที่เข้มงวด Onfido และ Veridas ต่างพึ่งพาเทคโนโลยีที่ผ่าน การโจมตีการนำเสนอ3 การตรวจพบ การทดสอบ (PAD) ระดับ 2 ดำเนินการโดย iBeta Quality Assurance

ด้วยการใช้ผู้ให้บริการ IDV หลายราย Ledger Recover รับประกันแบบจำลองกระบวนการตรวจสอบที่แข็งแกร่งและละเอียดถี่ถ้วน เนื่องจากผู้ให้บริการแต่ละรายนำมุมมองที่เป็นเอกลักษณ์และชุดอัลกอริธึมมาสู่ตาราง

แพลตฟอร์มที่หลากหลาย VDIs เป็นกลไกหลักที่ Ledger Recover ทำให้แน่ใจว่าคำขอกู้คืนนั้นมาจากผู้ใช้ที่ถูกต้องตามกฎหมาย แต่การนำสิ่งนี้ไปใช้อย่างถูกต้องจะทำให้เกิดคำถามมากมายและข้อควรพิจารณาด้านความปลอดภัยเพิ่มเติม:

แต่จะเกิดอะไรขึ้นหากผู้ให้บริการ IDV สองรายไม่บรรลุฉันทามติ?

เวลากระบวนการนี้มีความยืดหยุ่นหรือไม่?

จะเกิดอะไรขึ้นถ้าฉันเปลี่ยนลักษณะที่ปรากฏระหว่าง Backup และ Restore ?

ฉันจะแน่ใจได้อย่างไรว่าฉันกำลังดำเนินการ IDV สำหรับอุปกรณ์และเริ่มต้นที่ถูกต้อง

สรุปแล้วทั้งหมดนี้ทำงานอย่างไรภายใน Ledger Recover ? มาดูรายละเอียดการใช้งานบางส่วนเพื่อตอบคำถามเหล่านั้นกัน

การแทรกแซงของการยืนยันตัวตนภายในการกู้คืนบัญชีแยกประเภท

ตามที่แนะนำไว้ในส่วนที่ 1 ถึง 3 ของซีรีส์โพสต์บนบล็อกนี้ Ledger Recover มีกลไกการเข้ารหัสที่แข็งแกร่งเพื่อแยก แจกจ่าย จัดเก็บ รวบรวม และประกอบการแบ่งปันเมล็ดพันธุ์บนอุปกรณ์ของคุณอีกครั้ง โดยใช้ VDI การอนุญาตให้กู้คืนเมล็ดพันธุ์ทำให้เกิดความท้าทายกว้างๆ สองประเภท:

- ตรวจสอบด้วยความมั่นใจว่าคุณเป็นเจ้าของความลับที่ถูกต้องตามกฎหมายเมื่อมีการกู้คืน

- การสร้างความผูกพันที่แน่นแฟ้นระหว่างตัวตนของคุณและการแชร์ของคุณ ตลอดวงจรชีวิตของการแชร์

การผูกมัดข้อมูลประจำตัว การแชร์ และอุปกรณ์

วัตถุประสงค์หลักของการผูกมัดข้อมูลประจำตัวและการแชร์คือเพื่อให้แน่ใจว่าการแชร์จะถูกเปิดเผยต่อเมื่อมนุษย์จริงๆ ได้พิสูจน์ตัวตนของเขา ความเป็นเจ้าของการแชร์ และได้ยืนยันความยินยอมของเขาบนอุปกรณ์ที่เชื่อถือได้แล้วเท่านั้น เป้าหมายคือการหลีกเลี่ยงผู้โจมตี (ภายนอกหรือภายใน) ที่สามารถสกัดกั้นหรือแก้ไขขั้นตอนใด ๆ ของกระบวนการสำรองข้อมูลหรือกู้คืน และกำหนดเส้นทางใหม่ไปยังอุปกรณ์ของตนเอง

เพื่อให้มั่นใจว่าการผูกมัดนี้ Ledger Recover จะแนะนำกลไกบางอย่างที่เชื่อมโยงอย่างใกล้ชิดกับข้อมูลประจำตัวที่ได้รับการตรวจสอบ กับการแชร์และอุปกรณ์ที่ใช้งานอยู่

ข้อมูลการยืนยันที่จุดเริ่มต้นของกระบวนการสำรองและกู้คืน

ให้เราใช้เวลาสักครู่เพื่ออธิบายว่าทำไมข้อมูลประจำตัวของคุณจึงถูกจัดเก็บข้อมูลและวิธีการใช้ประโยชน์เพื่อให้แน่ใจว่าคุณสามารถควบคุมสิ่งที่เกิดขึ้นตลอดกระบวนการได้เสมอ

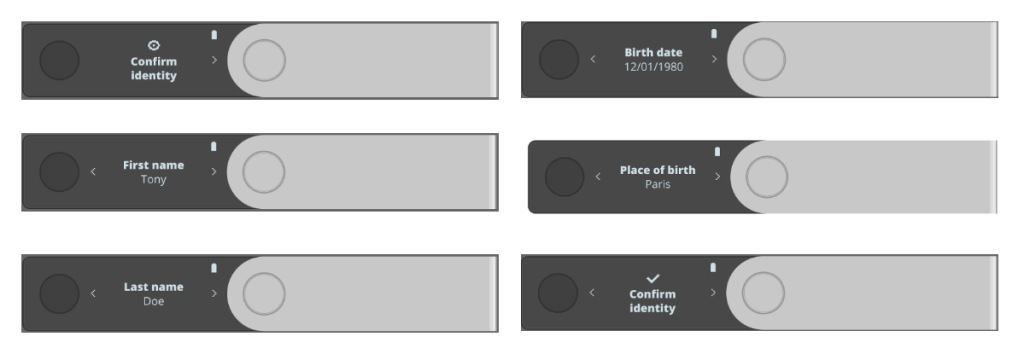

ในระหว่างกระบวนการสำรองข้อมูลหลังจากนั้น ได้รับอนุญาตอย่างชัดเจนให้ใช้บริการ Ledger Recover บนอุปกรณ์ฮาร์ดแวร์ของคุณ และผ่าน VDI ขั้นตอน คุณจะต้องยืนยันภายในจอแสดงผลที่เชื่อถือได้ว่าข้อมูลที่ถูกต้องได้รับการดึงออกจากเอกสารอย่างเป็นทางการของคุณอย่างมีประสิทธิภาพด้วย OCR

หากสิ่งเหล่านั้นถูกต้องสำหรับคุณ คุณสามารถยืนยันกระบวนการสำรองข้อมูล/กู้คืน และอนุญาตให้สำรอง/กู้คืนการแชร์ Seed ที่เข้ารหัสของคุณ

การยืนยันบนอุปกรณ์นี้อนุญาตให้ใช้คุณสมบัติความปลอดภัยที่สำคัญบางประการสำหรับการกู้คืนบัญชีแยกประเภท:

- มันรวบรวมความยินยอมของคุณอย่างชัดแจ้งในการสำรองข้อมูล / กู้คืนการแชร์

- ช่วยให้คุณสามารถตรวจสอบความถูกต้องบนอุปกรณ์ฮาร์ดแวร์ที่เชื่อถือได้ถึงการเชื่อมโยงที่ถูกต้องของการแชร์ของคุณกับข้อมูลประจำตัวของคุณ

- อนุญาตให้ระบบผูกอุปกรณ์ของคุณกับเซสชันการสำรอง / กู้คืนปัจจุบัน เพื่อไม่ให้อุปกรณ์อื่นสามารถใช้แทนได้

หลังจากขั้นตอนนี้ แต่ละการแบ่งปันจะถูกส่งผ่านช่องทางที่ปลอดภัยไปยังผู้ให้บริการสำรองข้อมูลแต่ละราย และเชื่อมโยงกับข้อมูลประจำตัวที่ได้รับการยืนยันอย่างแน่นหนา

นี่เป็นการประยุกต์ใช้หลักการทั่วไปของบัญชีแยกประเภทโดยตรงในการลงนามอย่างชัดเจนในการโต้ตอบทั้งหมด และเปิดใช้งาน "อย่าเชื่อถือ ตรวจสอบ"

การผูกมัดหุ้นและ IDV

ตามที่ได้กล่าวมา ในส่วนที่ 3แต่ละการแบ่งปันจะถูกเข้ารหัสโดยผู้ให้บริการสำรองข้อมูลโดยใช้ข้อมูลระบุตัวตนภายใน HSM โดยตรง ซึ่งเสร็จสิ้นในระหว่างขั้นตอนการสำรองข้อมูลของ SRP

เพื่อรักษาความปลอดภัยของขั้นตอนการกู้คืนและเชื่อถือข้อมูลประจำตัวที่ใช้ในการเผยแพร่การแบ่งปัน การสื่อสารทั้งหมดด้วย VDI ผู้ให้บริการมีความปลอดภัย (เข้ารหัสและรับรองความถูกต้อง) และ ข้อความทั้งหมดที่ได้รับจากผู้ให้บริการ IDV ได้รับการลงนามแล้ว. ลายเซ็นนี้ได้รับการควบคุมโดยตรงภายใน HSM ของผู้ให้บริการสำรองข้อมูลแต่ละราย ก่อนที่จะถอดรหัสการแชร์ภายใน

รหัสความปลอดภัยครั้งเดียว

ส่วนสุดท้ายที่ต้องปกป้องคือ VDI ประมวลผลเอง ผู้โจมตีที่ควบคุมจอแสดงผลของคุณได้และขโมยข้อมูลประจำตัวของคุณอาจพยายามทำให้คุณผ่าน VDI เพื่อกู้คืนเมล็ดพันธุ์ของคุณบนอุปกรณ์ของพวกเขา

กระบวนการกู้คืนการกู้คืนบัญชีแยกประเภทจึงถูกสร้างขึ้นเพื่อให้แข็งแกร่งต่อสถานการณ์การโจมตีแบบ Man-in-the-Middle โดยการสร้างการเชื่อมโยงที่แข็งแกร่งระหว่างอุปกรณ์ฮาร์ดแวร์ที่เริ่มต้นการกู้คืนและ VDI ประมวลผลเองโดยใช้รหัสรักษาความปลอดภัยแบบครั้งเดียว

แม่นยำยิ่งขึ้น รหัสรักษาความปลอดภัยครั้งเดียวคือรหัสที่ได้มาจากความลับที่ใช้ร่วมกันระหว่าง HSM ของผู้ให้บริการสำรองข้อมูลบัญชีแยกประเภทและอุปกรณ์ฮาร์ดแวร์ของคุณ รหัสความปลอดภัยครั้งเดียวถูกสร้างขึ้นทั้งบนฝั่ง HSM และอุปกรณ์ฮาร์ดแวร์ของคุณ ดังนั้นรหัสนี้จึงไม่สามารถดักจับได้เนื่องจากไม่เคยส่งผ่าน รหัสนี้ไม่ซ้ำกัน สามารถใช้ได้เพียงครั้งเดียว โดยเชื่อมโยงกับเซสชันและอุปกรณ์ของคุณ และจะเปลี่ยนแปลงทุกครั้งที่พยายามกู้คืน

เมื่อสร้างรหัสนี้แล้ว รหัสนี้จะแสดงบนอุปกรณ์ของคุณเพียงครั้งเดียว: เขียนมันลงอย่างระมัดระวัง; จำเป็นต้องใช้ตั้งแต่เนิ่นๆ ในกระบวนการระบุตัวตน แต่จะไม่แสดงอีกเลย รหัสนี้จะถูกถามในระหว่างการตรวจสอบความสดและยืนยัน ความล้มเหลวใดๆ ที่นี่จะยกเลิกความพยายามในการกู้คืน

บัญชีแยกประเภทกู้คืนกฎความปลอดภัยสีทอง

เซสชันการสำรองและกู้คืนทั้งหมดควรเริ่มต้นด้วยการเชื่อมต่ออุปกรณ์ของคุณและสร้างรหัสความปลอดภัยแบบครั้งเดียว อย่าใช้ IDV สำหรับการกู้คืนบัญชีแยกประเภทหากคุณไม่เคยสร้างรหัสความปลอดภัยแบบครั้งเดียวนี้บนอุปกรณ์ของคุณมาก่อน!

การยืนยันตัวตน

Ledger Recover อาศัยแหล่งข้อมูลอิสระหลายแห่งเพื่อรับการประเมินข้อมูลประจำตัวของคุณที่ครอบคลุมและเชื่อถือได้ และการประเมินข้อมูลประจำตัวของคุณที่เชื่อถือได้ และรับประกันความมั่นใจในระดับสูงมากเกี่ยวกับข้อมูลประจำตัวของผู้ใช้ที่มีปฏิสัมพันธ์กับระบบ เรามาดูรายละเอียดของ VDI ตัวเอง

กระบวนการสำรองข้อมูล

พื้นที่ VDI กระบวนการระหว่างการสำรองข้อมูลถูกทำให้ตรงไปตรงมา เป้าหมายคือเพื่อให้แน่ใจว่าตัวตนที่แท้จริงนั้นเชื่อมโยงกับการแบ่งปันที่ถูกต้อง เงื่อนไขในการเปิดเซสชันการสำรองข้อมูลคือการให้ข้อมูลที่สอดคล้องกันผ่านกระบวนการ: เซลฟี่สอดคล้องกับภาพถ่ายเอกสารประจำตัวของคุณ และเอกสารประจำตัวของคุณสามารถอ่านได้เพียงพอที่จะดึงข้อมูลเช่นสถานที่เกิด วันเกิด ชื่อ นามสกุล และรูปถ่ายเซลฟี่

เมื่อข้อมูลประจำตัวของคุณได้รับการพิสูจน์ว่ามีความสอดคล้องและสามารถประมวลผลได้ ข้อมูลนี้จะถูกเข้ารหัสและเก็บไว้อย่างปลอดภัยสำหรับการเปรียบเทียบในภายหลัง (โดยทั่วไปในระหว่างกระบวนการกู้คืน) และการสำรองข้อมูลสำหรับวลีการกู้คืนความลับของคุณจะถูกสร้างขึ้นอย่างมีประสิทธิภาพ

กระบวนการกู้คืน

กระบวนการกู้คืนมีความซับซ้อนมากขึ้น เนื่องจากไม่เพียงแต่ตรวจสอบความสอดคล้องของตัวตนของคุณเท่านั้น แต่ยังตรวจสอบว่าคุณเป็นเจ้าของหุ้นที่ถูกต้องตามกฎหมายหรือไม่อีกด้วย

ประการแรกเป็นแนวคิดหลักและกล่าวถึงใน ตอนที่ 3 ของซีรีส์นี้ โปรโตคอลของเราอาศัยการแยกการตัดสินใจในการเปิดเผยการแบ่งปัน นี่ก็หมายความว่าผู้ให้บริการสำรองข้อมูลแต่ละรายมีความมุ่งมั่นของตัวเอง VDI บริการที่จะยอมรับหรือปฏิเสธคำขอปล่อยขึ้นอยู่กับตัวมันเอง VDI ผลลัพธ์ของกระบวนการ

ในการกู้คืนข้อมูลสำรองของคุณ คุณจะต้องผ่านการทดสอบหลาย ๆ ครั้ง รวมทั้งการทดสอบสองครั้งด้วย VDIส. แต่ละ VDI ถูกผูกไว้กับส่วนแบ่งของเอนโทรปีของคุณ ซึ่งจะถูกปล่อยออกมาอย่างอิสระหากการระบุตัวตนสำเร็จ

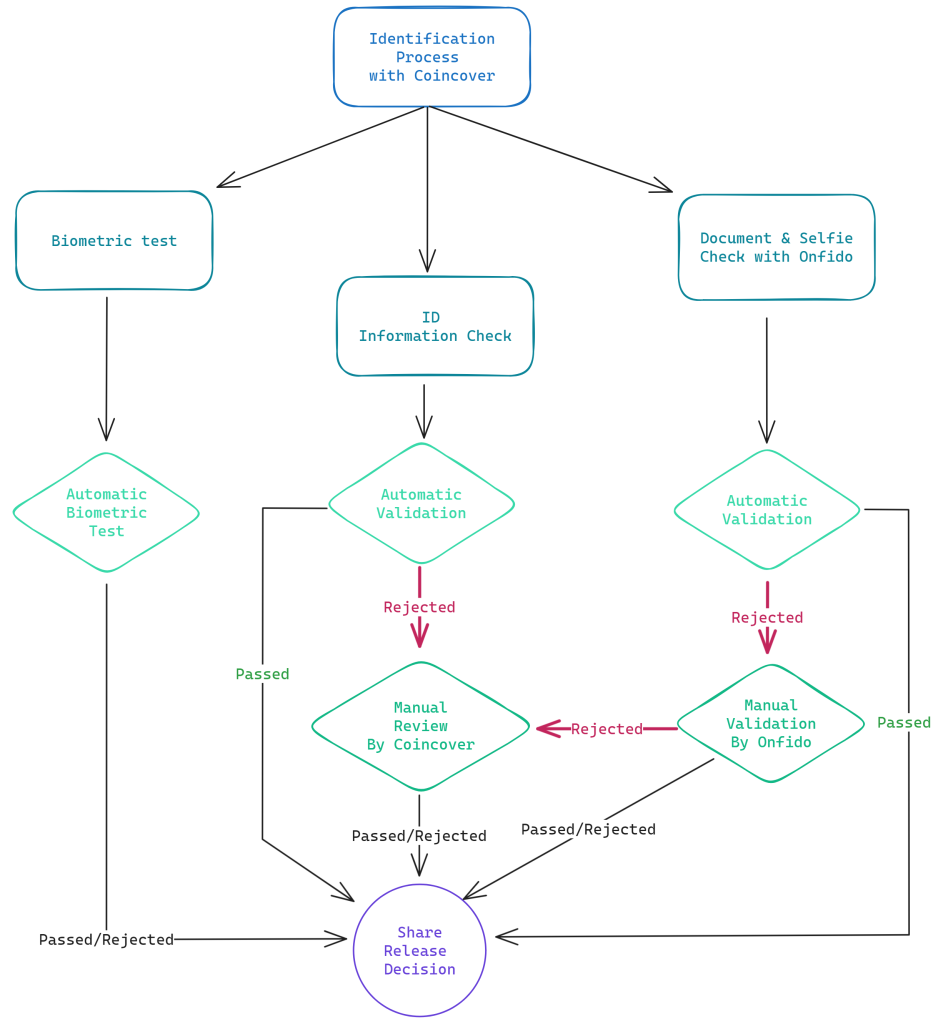

กระบวนการยืนยันตัวตนด้วยผู้ให้บริการสำรองข้อมูล Coincover

ส่วนแบ่งหนึ่งของเอนโทรปีของ Secret Recovery Phrase ของคุณได้รับความไว้วางใจจาก Coincover ในฐานะผู้ให้บริการสำรองข้อมูล Coincover ยังเป็นส่วนหนึ่งของบริการระบุตัวตนโดยร่วมมือกับ Onfido ในระหว่างขั้นตอนนี้ คุณจะต้องจัดเตรียมรูปถ่ายเอกสารประจำตัวของคุณและบันทึกวิดีโอพร้อมคำแนะนำต่างๆ

จากนั้นกระบวนการจะต้องผ่านการตรวจสอบที่แตกต่างกัน 3 แบบ:

- การทดสอบไบโอเมตริกซ์ : การเปรียบเทียบเซลฟี่ที่ให้ไว้ระหว่างการสำรองข้อมูลและวิดีโอ การตรวจสอบนี้ได้รับการตรวจสอบโดยอัตโนมัติ

- การตรวจสอบความสอดคล้องของข้อมูล ID : การเปรียบเทียบข้อมูลที่ดึงออกมาจากเอกสาร ID กับข้อมูลที่ให้ไว้ระหว่างการสำรองข้อมูล

- การตรวจสอบความสอดคล้องของเอกสารประจำตัวและวิดีโอ : ตรวจสอบความถูกต้องของวิดีโอและความสอดคล้องกับภาพถ่ายเอกสารประจำตัวประชาชนและภาพเซลฟี่ที่ดึงมาจากวิดีโอ

สามขั้นตอนดังกล่าวต้องผ่านการตรวจสอบอัตโนมัติ และหากจำเป็น ในกรณีที่เอาต์พุตการประมวลผลต่ำกว่าเกณฑ์ที่น่าพอใจ ก็จะต้องผ่านการตรวจสอบด้วยตนเอง

หากการตรวจสอบทั้งหมดนี้ได้ข้อสรุปแล้ว ในที่สุดการแบ่งปันที่ปลอดภัยก็จะถูกปล่อยออกมาสำหรับผู้ให้บริการสำรองข้อมูลรายนี้

กระบวนการยืนยันตัวตนโดยมี Ledger เป็นผู้ให้บริการสำรองข้อมูล

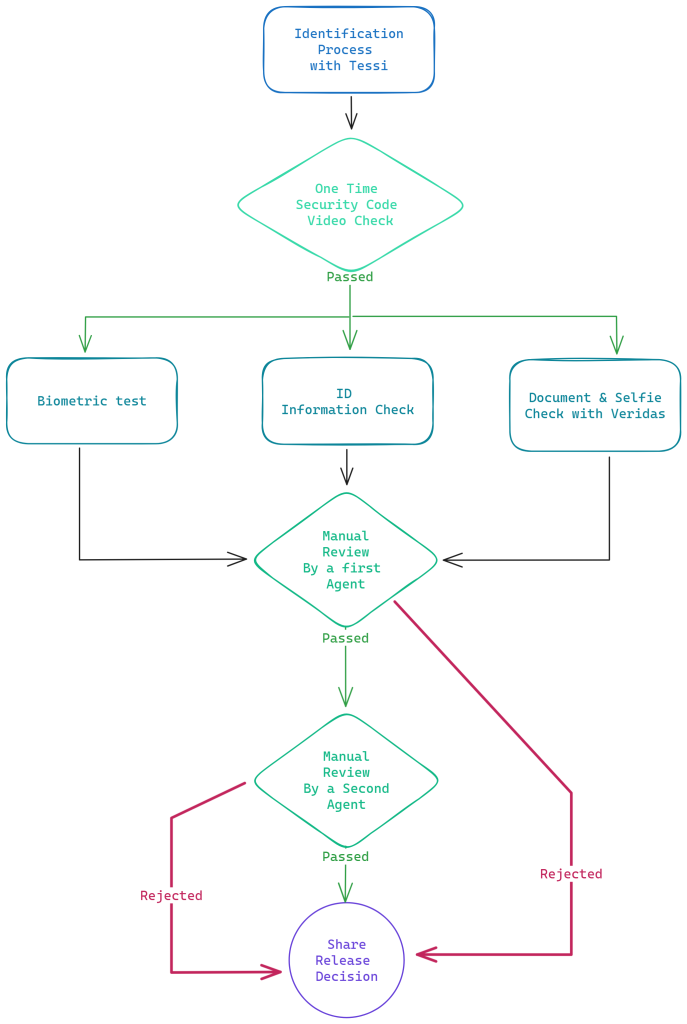

Ledger ในฐานะผู้ให้บริการสำรองข้อมูลอาศัยบริการ Tessi ในการตรวจสอบตัวตนของคุณเมื่อคุณร้องขอการกู้คืนเอนโทรปีของคุณ ในผู้ให้บริการสำรองข้อมูลรายที่สองนั้น VDI มีความแตกต่างที่สำคัญบางประการที่ต้องกล่าวถึง:

- การระบุตัวตนแต่ละครั้งเกี่ยวข้องกับ การยืนยันด้วยตนเองสองครั้ง ดำเนินการโดยตัวแทนที่ผ่านการฝึกอบรม ตัวแทนที่ได้รับการฝึกอบรมเหล่านั้นจะทำให้แน่ใจว่าคำขอของคุณเป็นของแท้และถูกต้องตามกฎหมาย

- แนะนำกลไกที่แข็งแกร่งในการผูกอุปกรณ์ของคุณกับเซสชันของคุณ รหัสความปลอดภัยครั้งเดียว อธิบายไว้ในส่วนก่อนหน้า ดังนั้นจึงช่วยให้แน่ใจว่าคุณกำลังทำงานอย่างมีประสิทธิภาพ VDI กระบวนการที่สร้างขึ้นเฉพาะสำหรับอุปกรณ์ของคุณเท่านั้น

การยืนยันตัวตนด้วยตนเอง

ดังที่ได้กล่าวไปแล้ว ลักษณะเด่นของกระบวนการนี้คือเกี่ยวข้องกับการตรวจสอบข้อมูลที่ให้มาโดยมนุษย์ เช่นเดียวกับการทดสอบที่กล่าวถึงก่อนหน้านี้สำหรับผู้ให้บริการสำรองข้อมูล Coincover การตรวจสอบนี้ดำเนินการแยกกันโดยตัวแทนที่แตกต่างกันสองคนและไม่ได้เชื่อมต่อกัน

หาก -และเฉพาะในกรณีที่- การตรวจสอบทั้งหมดนี้ได้ข้อสรุปแล้ว ในที่สุดการแบ่งปันที่ปลอดภัยก็จะถูกปล่อยออกมาสำหรับผู้ให้บริการสำรองข้อมูลรายนี้

การรวมการตัดสินใจ

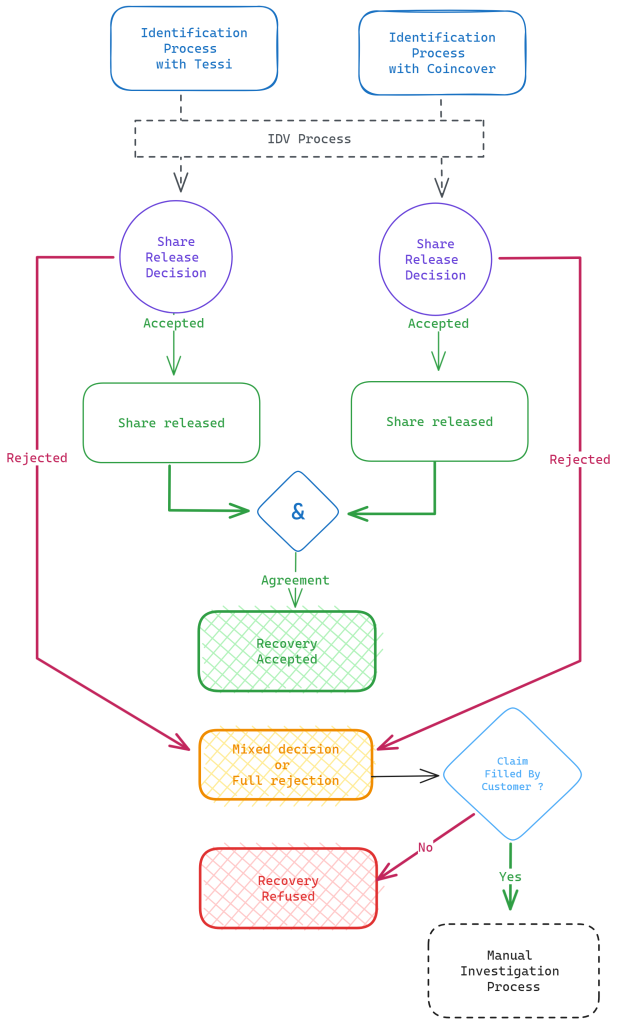

เมื่อคุณดำเนินการทั้งสองข้อเสนอแล้ว VDIs ระบบจะรวมผลลัพธ์ของกระบวนการตรวจสอบเข้าด้วยกัน เป็นไปได้หลายสถานการณ์ที่นี่ :

- คุณผ่านกระบวนการยืนยันสองขั้นตอนสำเร็จแล้ว: การกู้คืนได้รับการยอมรับ และการแชร์ทั้งสองจะถูกส่งผ่านช่องทางที่ปลอดภัยไปยังอุปกรณ์ของคุณ

- คุณได้รับการปฏิเสธแบบผสมหรือเต็มรูปแบบจากทั้งสอง VDIและคุณตัดสินใจที่จะไม่ขอให้มีการตรวจสอบด้วยตนเอง: การกู้คืนของคุณถูกยกเลิก

- คุณได้รับการปฏิเสธแบบผสมหรือเต็มรูปแบบจากทั้งสอง VDIและคุณตัดสินใจที่จะกรอกข้อเรียกร้องเพื่อดำเนินกระบวนการกู้คืนต่อไป: กระบวนการตรวจสอบด้วยตนเองเริ่มต้นขึ้น (รายละเอียดด้านล่าง)

กระบวนการตรวจสอบด้วยตนเอง

กระบวนการตรวจสอบด้วยตนเองจะเกิดขึ้นเมื่อใดก็ตามที่คุณไม่สามารถผ่านได้สำเร็จ VDI การทดสอบและคุณขอให้ประเมินคำขอของคุณอย่างลึกซึ้งยิ่งขึ้น ในขั้นตอนนี้มีขั้นตอนการตรวจสอบที่เสริมประสิทธิภาพซึ่งจะช่วยให้คุณเข้าถึงความลับของคุณได้อย่างปลอดภัย

กระบวนการตรวจสอบด้วยตนเองดำเนินการโดย Coincover วัตถุประสงค์หลักคือเพื่อระบุสาเหตุที่แน่ชัดว่าทำไม VDI กระบวนการล้มเหลวและรวบรวมองค์ประกอบที่เกี่ยวข้องและถูกต้องตามกฎหมายเพิ่มเติมที่สามารถแก้ไขปัญหาเบื้องต้นได้

สามารถทำได้โดยการแสดงหนึ่งในสาม VDI ใช้ผู้ให้บริการอิสระรายอื่น IDNow ซึ่งตามด้วยวิดีโอแชทกับผู้เชี่ยวชาญด้านการระบุตัวตนที่ได้รับการฝึกอบรมเพื่อตรวจสอบว่า VDI จะดำเนินการภายใต้ข้อจำกัดใดๆ

ในระหว่างวิดีโอแชทนี้ คุณอาจถูกขอให้ยืนยันเหตุผลเบื้องหลังกระบวนการระบุตัวตนที่กำลังดำเนินอยู่อย่างชัดเจน นอกจากนี้ คุณอาจถูกขอให้ดำเนินการแบบสุ่มหลายชุดโดยมีเป้าหมายเพื่อตรวจจับการบิดเบือนหรือการโจมตีการนำเสนอ เช่น:

- ถือเอกสารประจำตัวของคุณเพื่อให้กล้องจับภาพขณะวางนิ้วบนส่วนที่เกี่ยวข้องกับความปลอดภัยของบัตรประจำตัว ตำแหน่งนี้มีตัวแปรและถูกกำหนดแบบสุ่ม

- ตอบคำถามที่สร้างแบบสุ่ม

- มีการเคลื่อนไหวที่ผิดปกติ

จะเกิดอะไรขึ้นหาก IDV ที่สามยังคงล้มเหลวด้วยเหตุผลที่ถูกต้องตามกฎหมาย?

เมื่อต้นเหตุอยู่เบื้องหลังความล้มเหลว VDIได้รับการระบุแล้ว ผู้ตรวจสอบ Coincover จะติดต่อคุณเพื่อรวบรวมเอกสารที่จำเป็นทั้งหมดเพื่อสนับสนุนการเรียกร้องของคุณ หากเกี่ยวข้อง กระบวนการสอบสวนนี้อาจเกี่ยวข้องกับเจ้าหน้าที่กฎหมายเพื่อ:

- พบคุณทางร่างกายเพื่อยืนยันตัวตนและการเรียกร้องของคุณ และ/หรือ

- รับรองเอกสารอย่างเป็นทางการที่ให้ไว้เพื่อสนับสนุนการเรียกร้องของคุณ

ข้อบังคับเกี่ยวกับข้อมูลและความเป็นส่วนตัวของ IDV

ของคุณ VDI ข้อมูลจะถูกรวบรวมและประมวลผลผ่าน Ledger Recover ตามกฎระเบียบด้านความเป็นส่วนตัว โดยเฉพาะกฎระเบียบการคุ้มครองข้อมูลทั่วไปของยุโรป

Ledger รวบรวมเฉพาะสิ่งที่จำเป็นอย่างเคร่งครัดในการตรวจสอบตัวตนของคุณ เช่น ข้อมูลที่ดึงมาจากเอกสารประจำตัวของคุณ (ชื่อ นามสกุล วันเดือนปีเกิดและสถานที่เกิด) ภาพเซลฟี่ (ดึงมาจากการจับภาพวิดีโอ) และเมื่อมีการร้องขอการกู้คืน ภาพถ่ายของ เอกสารประจำตัวของคุณ

ตามนโยบายการเก็บรักษาข้อมูลของเรา คุณ VDI ข้อมูลจะถูกเก็บไว้อย่างปลอดภัยจนกว่าคุณจะยกเลิกการสมัครรับบริการ จากนั้นจึงเก็บถาวรในฐานข้อมูลที่จำกัดการเข้าถึงอย่างเข้มงวดเพื่อวัตถุประสงค์ในการดำเนินคดีเท่านั้น

การรักษาความปลอดภัยมีบทบาทสำคัญในการปกป้องความเป็นส่วนตัวของคุณ และเรามุ่งมั่นอย่างเต็มที่ในการจัดการข้อมูลของคุณด้วยความระมัดระวังเป็นพิเศษ ด้วยเหตุนี้ เราได้ใช้มาตรการด้านเทคนิคและองค์กรที่จำเป็นทั้งหมดเพื่อปกป้องและรักษาความปลอดภัย VDI ข้อมูลที่เราเก็บไว้เกี่ยวกับคุณ ดังนั้นข้อมูลประจำตัวของคุณจะไม่ถูกจัดเก็บในรูปแบบข้อความธรรมดาภายในระบบของเรา ในระหว่างการขนส่ง สินค้าจะถูกประมวลผลในโซนโครงสร้างพื้นฐานที่ปลอดภัยและแยกออกจากกัน พร้อมด้วยการควบคุมการเข้าถึงและการตรวจสอบอย่างต่อเนื่อง

หากต้องการเรียนรู้เพิ่มเติมเกี่ยวกับวิธีที่ Ledger จัดการข้อมูลและสิทธิ์ของคุณ โปรดดู นโยบายความเป็นส่วนตัวของเรา. สำหรับข้อมูลเพิ่มเติมเกี่ยวกับแนวทางปฏิบัติในการปกป้องข้อมูลของ Coincover โปรดดูที่ นโยบายความเป็นส่วนตัวของ Coincover.

ไม่ใช่จุดสิ้นสุด: บทสรุปที่เกือบจะ

ที่นี่เราอยู่ในตอนท้ายของ การดำเนินงาน ส่วนหนึ่งของ Blog Series ของเรา ในส่วนนี้ เราได้เห็นว่า Ledger Recover ใช้ประโยชน์จากข้อมูลประจำตัวของคุณเป็นกุญแจสำคัญในการปลดล็อกการสำรองข้อมูลของคุณได้อย่างไร เราได้เห็นวิธีการแล้ว VDI ใช้ใน Ledger Recover ซึ่งได้รับการปรับแต่งอย่างละเอียดเมื่อเปรียบเทียบกับผู้ให้บริการที่มีอยู่ และเรายังได้สัมผัสถึงมาตรการตอบโต้บางอย่างที่ใช้เพื่อรักษาความปลอดภัยของ VDI เอง เพื่อให้แน่ใจว่าไม่มีผู้โจมตีทั้งภายนอกหรือภายใน สามารถใช้การโจมตีแบบกึ่งกลางในการตรวจสอบได้

ขอขอบคุณและขอแสดงความยินดีที่อ่านมาจนถึงส่วนที่ยาวนี้! ตอนนี้คุณควรมีภาพโดยละเอียดเกี่ยวกับการรักษาความปลอดภัยและรายละเอียดการใช้งานของ Ledger Recover โดยทำความเข้าใจว่าการดูแลตนเองนั้นสอดคล้องกับความสะดวกสบายและความปลอดภัยอย่างไร เราเชื่อว่าเราได้ออกแบบโซลูชันที่จะช่วยให้ผู้ใช้ Ledger Recover จัดการวลีการกู้คืนความลับได้ดีขึ้น โดยไม่กระทบต่อความปลอดภัยหรือการดูแลตนเอง

แต่นี่ไม่ใช่จุดสิ้นสุด (คำใบ้อยู่ในชื่อเรื่อง) ผลิตภัณฑ์รักษาความปลอดภัยจะไม่มีประโยชน์อะไรเลยถ้าคุณไม่ใช้งานอย่างปลอดภัย... Ledger Recover ทำงานอย่างไรเพื่อให้มั่นใจว่ามาตรการรักษาความปลอดภัยของระบบไม่สามารถเข้าถึงได้ นั่นคือสิ่งที่เราจะตอบคำถามในตอนที่ 5 ของซีรีส์บล็อก Genesis of the Ledger Recover: ความปลอดภัยในการปฏิบัติงาน.

- เนื้อหาที่ขับเคลื่อนด้วย SEO และการเผยแพร่ประชาสัมพันธ์ รับการขยายวันนี้

- PlatoData.Network Vertical Generative Ai เพิ่มพลังให้กับตัวเอง เข้าถึงได้ที่นี่.

- เพลโตไอสตรีม. Web3 อัจฉริยะ ขยายความรู้ เข้าถึงได้ที่นี่.

- เพลโตESG. ยานยนต์ / EVs, คาร์บอน, คลีนเทค, พลังงาน, สิ่งแวดล้อม แสงอาทิตย์, การจัดการของเสีย. เข้าถึงได้ที่นี่.

- เพลโตสุขภาพ เทคโนโลยีชีวภาพและข่าวกรองการทดลองทางคลินิก เข้าถึงได้ที่นี่.

- ChartPrime. ยกระดับเกมการซื้อขายของคุณด้วย ChartPrime เข้าถึงได้ที่นี่.

- BlockOffsets การปรับปรุงการเป็นเจ้าของออฟเซ็ตด้านสิ่งแวดล้อมให้ทันสมัย เข้าถึงได้ที่นี่.

- ที่มา: https://www.ledger.com/blog/part-4-genesis-of-ledger-recover-controlling-access-to-the-backup-identity-verification

- :มี

- :เป็น

- :ไม่

- :ที่ไหน

- $ ขึ้น

- 1

- 121

- 7

- a

- สามารถ

- เกี่ยวกับเรา

- ยอมรับ

- ได้รับการยอมรับ

- เข้า

- สามารถเข้าถึงได้

- ตาม

- ลงชื่อเข้าใช้

- ความถูกต้อง

- ประสบความสำเร็จ

- การปฏิบัติ

- กิจกรรม

- เพิ่มเติม

- นอกจากนี้

- ยึดมั่น

- ข้อได้เปรียบ

- หลังจาก

- อีกครั้ง

- กับ

- ตัวแทน

- มีวัตถุประสงค์เพื่อ

- อัลกอริทึม

- ทั้งหมด

- อนุญาต

- อนุญาตให้

- การอนุญาต

- ช่วยให้

- เกือบจะ

- ตาม

- ด้วย

- เสมอ

- an

- และ

- และโครงสร้างพื้นฐาน

- อื่น

- คำตอบ

- ใด

- การใช้งาน

- เป็น

- AS

- ถาม

- แง่มุม

- ด้าน

- สินทรัพย์

- ที่เกี่ยวข้อง

- ความมั่นใจ

- At

- โจมตี

- การโจมตี

- จริง

- รับรองความถูกต้อง

- รับรองความถูกต้อง

- การยืนยันตัวตน

- ความจริง

- อนุญาต

- อัตโนมัติ

- อัตโนมัติ

- หลีกเลี่ยง

- กลับ

- การสนับสนุน

- สำรอง

- ตาม

- เป็นพื้น

- BE

- รับ

- ก่อน

- การเริ่มต้น

- หลัง

- กำลัง

- เชื่อ

- ด้านล่าง

- ดีกว่า

- ระหว่าง

- ผูก

- ผูกพัน

- ชีวภาพ

- กำเนิด

- บล็อก

- ทั้งสอง

- ขอบเขต

- นำ

- กว้าง

- การก่อสร้าง

- แต่

- by

- ห้อง

- CAN

- จับ

- ถูกจับกุม

- จับ

- ซึ่ง

- ดำเนินการ

- กรณี

- เป็นภัยพิบัติ

- หมวดหมู่

- ก่อให้เกิด

- ส่วนกลาง

- ความแน่นอน

- มีมาตรฐาน

- ความท้าทาย

- เปลี่ยนแปลง

- ช่อง

- ตรวจสอบ

- การตรวจสอบ

- ทางเลือก

- ข้อเรียกร้อง

- อ้างว่า

- ชัดเจน

- อย่างใกล้ชิด

- รหัส

- บังเอิญ

- การทำงานร่วมกัน

- รวบรวม

- มา

- มุ่งมั่น

- ร่วมกัน

- คมนาคม

- เปรียบเทียบ

- เมื่อเทียบกับ

- การเปรียบเทียบ

- สมบูรณ์

- ซับซ้อน

- การปฏิบัติตาม

- ซับซ้อน

- ส่วนประกอบ

- ครอบคลุม

- ประนีประนอม

- แนวคิด

- สภาพ

- ดำเนินการ

- มั่นใจ

- ยืนยัน

- การยืนยัน

- ยืนยัน

- การเชื่อมต่อ

- เอกฉันท์

- ความยินยอม

- การพิจารณา

- คงเส้นคงวา

- รวมโครงการ

- คงที่

- ติดต่อเรา

- ต่อ

- ควบคุม

- การควบคุม

- การควบคุม

- ความสะดวกสบาย

- แกน

- แก้ไข

- ยืนยัน

- ได้

- ที่สร้างขึ้น

- การสร้าง

- หนังสือรับรอง

- สำคัญมาก

- การเข้ารหัสลับ

- ปัจจุบัน

- ลูกค้า

- ตัดขอบ

- ข้อมูล

- การป้องกันข้อมูล

- ฐานข้อมูล

- วันที่

- ตัดสินใจ

- การตัดสินใจ

- ทุ่มเท

- ลึก

- คำจำกัดความ

- คุ้ย

- ที่ได้มา

- อธิบาย

- ออกแบบ

- ได้รับการออกแบบ

- รายละเอียด

- รายละเอียด

- กำหนด

- แน่นอน

- เครื่อง

- อุปกรณ์

- ต่าง

- ดิจิตอล

- โดยตรง

- โดยตรง

- การเปิดเผย

- แสดง

- แตกต่าง

- กระจาย

- do

- เอกสาร

- เอกสาร

- ทำ

- ทำ

- ลง

- ในระหว่าง

- e

- แต่ละ

- ก่อน

- ก่อน

- มีประสิทธิภาพ

- ธาตุ

- อีเมล

- พนักงาน

- ให้อำนาจ

- การเปิดใช้งาน

- ที่มีการเข้ารหัส

- ปลาย

- พอ

- ทำให้มั่นใจ

- เพื่อให้แน่ใจ

- การสร้างความมั่นใจ

- หน่วยงาน

- โดยเฉพาะอย่างยิ่ง

- แก่นแท้

- จำเป็น

- ในทวีปยุโรป

- การประเมินผล

- เหตุการณ์

- ทุกๆ

- ทุกอย่าง

- ที่มีอยู่

- ความชำนาญ

- อธิบาย

- อธิบาย

- สำรวจ

- ภายนอก

- พิเศษ

- สารสกัด

- อย่างยิ่ง

- ล้มเหลว

- ล้มเหลว

- ความล้มเหลว

- คุณสมบัติ

- สองสาม

- ใส่

- ฟิล์ม

- ในที่สุด

- นิ้ว

- ชื่อจริง

- ปฏิบัติตาม

- ตาม

- สำหรับ

- รูปแบบ

- ที่สี่

- กรอบ

- ฉ้อโกง

- ราคาเริ่มต้นที่

- เต็ม

- อย่างเต็มที่

- General

- ข้อมูลร่วม

- ระเบียบว่าด้วยการคุ้มครองข้อมูลทั่วไป

- สร้าง

- การสร้าง

- แหล่งกำเนิด

- Go

- เป้าหมาย

- ไป

- โกลเด้น

- การอนุญาต

- การจัดการ

- สิ่งที่เกิดขึ้น

- ฮาร์ดแวร์

- อุปกรณ์ฮาร์ดแวร์

- ฮาร์ดแวร์กระเป๋าสตางค์

- มี

- มี

- ช่วย

- โปรดคลิกที่นี่เพื่ออ่านรายละเอียดเพิ่มเติม

- จุดสูง

- ที่สูงที่สุด

- ของเขา

- ถือ

- เจ้าของ

- สรุป ความน่าเชื่อถือของ Olymp Trade?

- HTTPS

- เป็นมนุษย์

- วิ่งกระโดดข้ามรั้ว

- i

- ID

- ในอุดมคติ

- ประจำตัว

- ระบุ

- แยกแยะ

- เอกลักษณ์

- การยืนยันตัวตน

- VDI

- if

- การดำเนินการ

- การดำเนินงาน

- การดำเนินการ

- การดำเนินการ

- ความสำคัญ

- in

- รวมทั้ง

- อิสระ

- อิสระ

- เป็นรายบุคคล

- อุตสาหกรรม

- ข้อมูล

- โครงสร้างพื้นฐาน

- แรกเริ่ม

- ประทับจิต

- ภายใน

- แทน

- คำแนะนำการใช้

- การบูรณาการ

- การมีปฏิสัมพันธ์

- ปฏิสัมพันธ์

- ภายใน

- เข้าไป

- แนะนำ

- เปิดตัว

- แนะนำ

- การสอบสวน

- รวมถึง

- การมีส่วนร่วม

- เปลี่ยว

- ความเหงา

- ปัญหา

- IT

- ITS

- ตัวเอง

- เพียงแค่

- คีย์

- กุญแจ

- ทราบ

- รู้จักลูกค้าของคุณ

- KYC

- ชื่อสกุล

- ต่อมา

- เรียนรู้

- บัญชีแยกประเภท

- กฎหมาย

- ถูกต้องตามกฎหมาย

- ถูกกฎหมาย

- ชั้น

- ใช้ประโยชน์

- ยกระดับ

- การใช้ประโยชน์

- ตั้งอยู่

- วงจรชีวิต

- กดไลก์

- ถูก จำกัด

- การเข้าถึงที่ จำกัด

- การเชื่อมโยง

- คดี

- สด

- ข้อมูลสด

- ความเป็นอยู่

- ที่ตั้ง

- ดู

- แพ้

- สูญหาย

- ทำ

- หลัก

- เก็บรักษา

- การบำรุงรักษา

- ทำ

- การทำ

- มนุษย์

- จัดการ

- จัดการ

- การจัดการ

- คู่มือ

- หลาย

- จับคู่

- ความกว้างสูงสุด

- อาจ..

- วิธี

- มาตรการ

- กลไก

- กลไก

- พบ

- กล่าวถึง

- ข้อความ

- วิธี

- วิธีการ

- กลาง

- อาจ

- การลด

- ผสม

- แบบ

- แก้ไข

- ขณะ

- การตรวจสอบ

- ข้อมูลเพิ่มเติม

- การเคลื่อนไหว

- มาก

- หลาย

- my

- ชื่อ

- คือ

- จำเป็น

- จำเป็นต้อง

- จำเป็น

- ไม่เคย

- ถัดไป

- ไม่

- โดดเด่น

- ไม่มีอะไร

- ตอนนี้

- วัตถุประสงค์

- ได้รับ

- OCR

- of

- เจ้าหน้าที่

- เป็นทางการ

- on

- ครั้งเดียว

- ONE

- ออนฟิโด

- ต่อเนื่อง

- เพียง

- เปิด

- ทำงาน

- ตรงข้าม

- or

- ใบสั่ง

- องค์กร

- อื่นๆ

- ผลิตภัณฑ์อื่นๆ

- ของเรา

- ออก

- เอาท์พุต

- เกิน

- ของตนเอง

- เจ้าของ

- การเป็นเจ้าของ

- เบาะ

- เอกสาร

- ส่วนหนึ่ง

- ในสิ่งที่สนใจ

- คู่กรณี

- ส่วน

- ส่ง

- ผ่าน

- รหัสผ่าน

- ดำเนินการ

- ดำเนินการ

- ที่มีประสิทธิภาพ

- คน

- ส่วนบุคคล

- มุมมอง

- ระยะ

- ภาพถ่าย

- วลี

- ภาพ

- สถานที่

- การวาง

- ที่ราบ

- เพลโต

- เพลโตดาต้าอินเทลลิเจนซ์

- เพลโตดาต้า

- เล่น

- กรุณา

- นโยบาย

- สมบัติ

- เป็นไปได้

- โพสต์

- การปฏิบัติ

- อย่างแม่นยำ

- การเสนอ

- ป้องกัน

- ก่อน

- หลักการ

- จัดลำดับความสำคัญ

- ความเป็นส่วนตัว

- ส่วนตัว

- คีย์ส่วนตัว

- ขั้นตอน

- กระบวนการ

- แปรรูปแล้ว

- กระบวนการ

- การประมวลผล

- ผลิตภัณฑ์

- ส่งเสริม

- เสนอ

- ป้องกัน

- การป้องกัน

- การป้องกัน

- โปรโตคอล

- ที่พิสูจน์แล้ว

- ให้

- ให้

- ผู้จัดหา

- ผู้ให้บริการ

- ให้

- วัตถุประสงค์

- วัตถุประสงค์

- คุณภาพ

- คำถาม

- คำถาม

- สุ่ม

- สร้างแบบสุ่ม

- มาถึง

- การอ่าน

- จริง

- เหตุผล

- เหตุผล

- ที่ได้รับ

- ระเบียน

- บันทึก

- กู้

- การฟื้นตัว

- อ้างอิง

- ปกติ

- การควบคุม

- กฎระเบียบ

- ปล่อย

- การเผยแพร่

- การปล่อย

- ตรงประเด็น

- น่าเชื่อถือ

- วางใจ

- อาศัย

- ซากศพ

- มีชื่อเสียง

- ขอ

- ต้องการ

- ยืดหยุ่น

- ตามลำดับ

- REST

- ฟื้นฟู

- การฟื้นฟู

- ผล

- ความจำ

- เผย

- ขวา

- สิทธิ

- เข้มงวด

- แข็งแรง

- บทบาท

- วิ่ง

- วิ่ง

- การป้องกัน

- สถานการณ์

- ที่สอง

- ลับ

- Section

- ปลอดภัย

- ปลอดภัย

- อย่างปลอดภัย

- ความปลอดภัย

- มาตรการรักษาความปลอดภัย

- เมล็ดพันธุ์

- เห็น

- การดูแลตนเอง

- เซลฟี

- มีความละเอียดอ่อน

- ส่ง

- ชุด

- บริการ

- ผู้ให้บริการ

- ผู้ให้บริการ

- บริการ

- เซสชั่น

- ครั้ง ราคา

- ชุด

- หลาย

- Share

- ที่ใช้ร่วมกัน

- หุ้น

- น่า

- แสดง

- ด้าน

- การลงชื่อ

- คล้ายคลึงกัน

- สถานการณ์

- เล็ก

- So

- สังคม

- ทางออก

- โซลูชัน

- แก้ปัญหา

- บาง

- บางคน

- แหล่งที่มา

- ผู้เชี่ยวชาญ

- เฉพาะ

- แยก

- ระยะ

- เริ่มต้น

- เริ่มต้น

- ขโมย

- ขั้นตอน

- ขั้นตอน

- ยังคง

- ขโมย

- จัดเก็บ

- เก็บไว้

- ซื่อตรง

- คล่องตัว

- เข้มงวด

- แข็งแรง

- เสถียร

- ที่ประสบความสำเร็จ

- ประสบความสำเร็จ

- อย่างเช่น

- เพียงพอ

- สนับสนุน

- แน่ใจ

- ระบบ

- ตาราง

- เอา

- ใช้เวลา

- วิชาการ

- เทคโนโลยี

- เทคโนโลยี

- ทดสอบ

- การทดสอบ

- ข้อความ

- ขอบคุณ

- ที่

- พื้นที่

- ของพวกเขา

- พวกเขา

- แล้วก็

- ที่นั่น

- ดังนั้น

- ล้อยางขัดเหล่านี้ติดตั้งบนแกน XNUMX (มม.) ผลิตภัณฑ์นี้ถูกผลิตในหลายรูปทรง และหลากหลายเบอร์ความแน่นหนาของปริมาณอนุภาคขัดของมัน จะทำให้ท่านได้รับประสิทธิภาพสูงในการขัดและการใช้งานที่ยาวนาน

- ที่สาม

- นี้

- เหล่านั้น

- สาม

- ธรณีประตู

- ตลอด

- ตลอด

- ผูก

- เวลา

- ชื่อหนังสือ

- ไปยัง

- สัมผัส

- ผ่านการฝึกอบรม

- การขนส่ง

- วางใจ

- ที่เชื่อถือ

- ลอง

- สอง

- เป็นปกติ

- ที่สุด

- ภายใต้

- เข้าใจ

- ความเข้าใจ

- เป็นเอกลักษณ์

- ปลดล็อก

- ปลดล็อค

- ไม่จำเป็น

- จนกระทั่ง

- เมื่อ

- us

- การใช้

- ใช้

- มือสอง

- ผู้ใช้งาน

- ผู้ใช้

- การใช้

- การใช้ประโยชน์

- ตรวจสอบความถูกต้อง

- การตรวจสอบ

- กำลังตรวจสอบ

- การตรวจสอบ

- ตัวแปร

- ต่างๆ

- การตรวจสอบ

- การตรวจสอบ

- การตรวจสอบแล้ว

- ตรวจสอบ

- การตรวจสอบ

- มาก

- วีดีโอ

- วิดีโอแชท

- กระเป๋าสตางค์

- คือ

- ทาง..

- we

- อะไร

- ความหมายของ

- เมื่อ

- เมื่อไรก็ตาม

- ว่า

- ที่

- ในขณะที่

- ทำไม

- จะ

- กับ

- ภายใน

- ไม่มี

- งาน

- เวิร์กโฟลว์

- จะ

- ยัง

- คุณ

- ของคุณ

- ด้วยตัวคุณเอง

- ลมทะเล