จนถึงตอนนี้ เราได้แสดงให้เห็นแล้วในส่วนที่ 1 และ 2 ว่า Ledger Recover เป็นอย่างไร แบ่งเมล็ดพันธุ์ของคุณออกเป็นหุ้น และ ส่งหุ้นเหล่านั้นอย่างปลอดภัย ไปยัง เพื่อน ผู้ให้บริการสำรองข้อมูลที่เชื่อถือได้ ในส่วนที่ 3 เราได้แสดงวิธีการแล้ว จัดเก็บ (และเรียกคืน) การแบ่งปันเมล็ดพันธุ์ของคุณอย่างปลอดภัยได้รับการปกป้องด้วยการเข้ารหัสด้วยฮาร์ดแวร์ เชื่อมโยงกับตัวตนของคุณและมีความหลากหลาย ในส่วนที่ 4 เราได้สำรวจว่า Ledger Recover จัดการได้อย่างไร ให้สิทธิ์การเข้าถึงข้อมูลสำรองของคุณแก่คุณและคุณเท่านั้น.

ตอนนี้ถึงเวลาที่จะพิจารณาอย่างใกล้ชิดว่าเรารับประกันความปลอดภัยสูงสุดในระดับปฏิบัติการได้อย่างไร โดยสรุป การรักษาความปลอดภัยในการปฏิบัติงานทำได้โดย:

- การเสริมความแข็งแกร่งให้กับโครงสร้างพื้นฐานที่สนับสนุน Ledger Recover

- การนำการแบ่งแยกหน้าที่ไปใช้กับผู้ดำเนินการต่างๆ ของ Ledger Recover

- การตรวจสอบส่วนประกอบและการดำเนินงานที่สำคัญ

- การดำเนินการตอบสนองต่อเหตุการณ์เฉพาะด้านการกู้คืน

มาดูรายละเอียดว่าแต่ละรายการหมายถึงอะไร

การแข็งตัวของโครงสร้างพื้นฐาน

การแข็งตัวของโครงสร้างพื้นฐานมีหลายรูปแบบ เป็นการฝึกแบบ 360° ที่เกี่ยวข้องกับกิจกรรมที่หลากหลายซึ่งขับเคลื่อนโดยการวิเคราะห์ความเสี่ยงด้านความปลอดภัยอย่างละเอียด โดยปกติจะเริ่มต้นด้วยการดูแลรักษาแคตตาล็อกสถานการณ์การโจมตีที่อาจนำไปสู่ปัญหาด้านความปลอดภัย (เช่น ข้อมูลรั่วไหล การแอบอ้างเป็นลูกค้า ซึ่งนำไปสู่การกู้คืนการแชร์โดยไม่ได้รับอนุญาต ระบบที่ไม่ตอบสนอง และการหยุดชะงักของบริการ) การป้องกันปัญหาเหล่านี้ในระดับปฏิบัติการนั้นจัดขึ้นตามกิจกรรมต่างๆ เช่น การแยกทรัพยากร การควบคุมการเข้าถึงระบบ การควบคุมการรับส่งข้อมูลเครือข่าย การจัดการช่องโหว่ และอื่นๆ อีกมากมาย

ต่อไปนี้เป็นบทสรุปของมาตรการสำคัญของเราในการเสริมความแข็งแกร่งให้กับโครงสร้างพื้นฐานของ Ledger Recover:

ความพร้อมให้บริการ

โครงสร้างพื้นฐานได้รับการออกแบบเพื่อให้มี ไม่มีจุดล้มเหลวเดียว (NSPOF)ซึ่งหมายความว่าระบบมีความยืดหยุ่นต่อความล้มเหลวของส่วนประกอบใดๆ ลองยกตัวอย่างต่อไปนี้: ศูนย์ข้อมูลของเราให้บริการโดยผู้ให้บริการอินเทอร์เน็ต (ISP) อิสระสองรายที่ปลายทั้งสองฝั่งตรงข้ามของอาคาร หากไฟเบอร์เสียหายเนื่องจากงานก่อสร้างที่กำลังดำเนินอยู่ในส่วนหนึ่งของอาคาร ข้อมูลก็จะถูกส่งผ่าน ISP อีกแห่ง การบำรุงรักษาโดยปราศจากการหยุดชะงักเป็นอีกข้อดีหนึ่งที่ช่วยเพิ่มความพร้อมใช้งาน เนื่องจากส่วนประกอบซอฟต์แวร์ทั้งหมดของ Ledger Recover มีอย่างน้อยสองอินสแตนซ์ เราจึงสามารถกำหนดค่าระบบใหม่ให้ใช้เฉพาะอินสแตนซ์ A ในขณะที่เปลี่ยน/อัปเกรด/แก้ไขอินสแตนซ์ B ได้

สิทธิ์การเข้าถึงของผู้ดูแลระบบที่จำกัดในแอปพลิเคชัน Ledger Recover

เพียง ผู้ใช้กลุ่มที่ลดลงจะได้รับสิทธิ์การเข้าถึงของผู้ดูแลระบบ ไปยังทรัพยากรที่อุทิศให้กับ Ledger Recover ยิ่งรายชื่อผู้ใช้สั้นลง เราก็สามารถลดความเสี่ยงที่ภัยคุกคามภายในจะเข้าถึงผู้ดูแลระบบได้มากขึ้นเท่านั้น

ศูนย์ข้อมูลทางกายภาพที่ปลอดภัย

HSM ของผู้ให้บริการสำรองข้อมูลโฮสต์อยู่ใน ซ้ำซ้อนทางภูมิศาสตร์ ศูนย์ข้อมูลทางกายภาพที่ได้รับการปกป้องจากภัยคุกคามทางกายภาพและเสมือนโดยใช้ เทคนิคและขั้นตอนการรักษาความปลอดภัยระดับอุตสาหกรรม. ระดับการป้องกันทางกายภาพช่วยให้แน่ใจว่าไม่มีบุคคลที่ไม่ได้รับอนุญาตสามารถเดินออกไปพร้อมกับ HSM ได้ การใช้ศูนย์ข้อมูลในหลายไซต์หมายความว่าหากสถานที่หนึ่งประสบปัญหา อีกแห่งก็สามารถเข้ามาแทนที่ได้ ความพร้อมในการให้บริการอย่างต่อเนื่อง. สุดท้ายแต่ไม่ท้ายสุด การจัดการ HSM ของเราเองช่วยให้เรา ควบคุมผู้ที่สามารถเข้าถึงได้ ถึงพวกเขา และมีการใช้โค้ดอะไร เมื่อพวกเขา

การแยกทรัพยากรการกู้คืนบัญชีแยกประเภท

ทรัพยากร Ledger Recover ทั้งหมดถูกแยกออกจากแหล่งข้อมูลอื่นภายในผู้ให้บริการของ Ledger Recover รวมถึงภายใน Coincover และ Ledger การแยกส่วนนี้จำเป็นเพื่อให้แน่ใจว่าเราสามารถจำกัดการโจมตีที่อาจเกิดขึ้นจากชิ้นส่วนเครือข่ายหนึ่งที่มีเป้าหมายไปที่การใช้ประโยชน์จากทรัพยากรของชิ้นส่วนเครือข่ายอื่นๆ

การรักษาความปลอดภัยระดับรหัสมั่นใจได้ผ่านเสาหลักหลายเสา

- เราใช้ เครื่องสแกนโค้ด เพื่อช่วยเราระบุและแก้ไขช่องโหว่ตั้งแต่เนิ่นๆ เพื่อป้องกันไม่ให้เกิดการพัฒนาจริง

- รหัส is สุดท้าย และได้รับการอนุมัติ by เป็นทีมอิสระ ของหนึ่งที่กำลังพัฒนา Ledger Recover การแยกนี้เป็นอีกมาตรการหนึ่งที่ช่วยปรับปรุงคุณภาพโค้ดโดยรวมโดยการตรวจจับข้อบกพร่องเชิงตรรกะที่อาจนำไปสู่ข้อกังวลด้านความปลอดภัย

- รหัสของ โมดูลที่สำคัญ ของการกู้คืนบัญชีแยกประเภทคือ ลงนามโดยใช้ลายเซ็นเข้ารหัส. ลายเซ็นถูกสร้างขึ้นบางส่วนตามเนื้อหาของโค้ด ป้องกันการปรับใช้โค้ดที่ถูกดัดแปลงโดยการเปรียบเทียบลายเซ็นกับค่าที่คาดหวัง การตรวจสอบความปลอดภัยนี้เสร็จสิ้นก่อนที่จะดำเนินการโค้ด

การควบคุมการรับส่งข้อมูลเครือข่าย

การรับส่งข้อมูลเครือข่ายได้รับการควบคุมอย่างเข้มงวดผ่านนโยบายที่กำหนดกฎสำหรับการรับส่งข้อมูลสำหรับผู้ให้บริการสำรองข้อมูลทั้ง 3 ราย โดย การกำหนดกฎเกณฑ์สำหรับการรับส่งข้อมูลที่อนุญาตและปฏิเสธเราจำกัดพื้นผิวการโจมตีและลดความเสี่ยงของการเข้าถึงที่ไม่ได้รับอนุญาต นอกจากนี้ การจำกัดการสื่อสารระหว่างแต่ละบริการทำให้มั่นใจได้ว่า การเคลื่อนไหวด้านข้างของผู้โจมตีถูกจำกัด แม้ว่าองค์ประกอบหนึ่งจะถูกบุกรุกก็ตาม. นอกจากนี้ เรายังใช้การตรวจสอบสิทธิ์ TLS (mTLS) ร่วมกันเพื่อป้องกันการโจมตีแบบ Man-in-the-Middle (MiM) ด้วยการตรวจสอบตัวตนของทั้งสองฝ่ายด้วยใบรับรอง TLS ร่วมกันจะรับประกันสิ่งนั้น เฉพาะหน่วยงานที่เชื่อถือได้เท่านั้นที่สามารถสร้างการเชื่อมต่อที่ปลอดภัยได้.

การหมุนกุญแจ

การเข้ารหัสลับ กุญแจ (ใช้เพื่อเข้ารหัสข้อมูลหรือการสื่อสาร) ได้แก่ มีการเปลี่ยนแปลงอย่างสม่ำเสมอ สอดคล้องกับแนวทางปฏิบัติที่ดีที่สุดในการเข้ารหัส ข้อดีของกรณีนี้คือ หากคีย์ถูกบุกรุก ระบบจะ ความเสียหายมีจำกัด จนถึงเวลาระหว่างการหมุนและข้อมูลที่เข้ารหัสด้วยคีย์เก่า

การรักษาความปลอดภัยการจราจรขาออก

การรับส่งข้อมูลขาออกจำกัดเฉพาะโดเมนและที่อยู่ IP ที่รู้จักเท่านั้น (ผู้ให้บริการสำรองข้อมูล ผู้ให้บริการ) การจำกัดและการตรวจสอบการรับส่งข้อมูลขาออกเป็นวิธีการหนึ่ง ระวังการรั่วไหลของข้อมูลที่อาจเกิดขึ้น. หากปริมาณกระแสข้อมูลขาออกสูงกว่าที่คาดไว้ ผู้ประสงค์ร้ายอาจดึงข้อมูลที่ละเอียดอ่อนออกจากระบบ Ledger Recover ในระดับที่มีนัยสำคัญ

ความปลอดภัยการจราจรขาเข้า

การรับส่งข้อมูลขาเข้าได้รับการปกป้องโดยการผสมผสานระหว่างการต่อต้าน DDoS, การกรองแอปพลิเคชันเว็บ (WAF) และเทคนิคการกรอง IP การโจมตีแบบปฏิเสธการให้บริการ (DDoS) แบบกระจายสร้างความเสียหายโดยการล้นระบบเป้าหมายด้วยคำขอ การจำกัดจำนวนคำขอที่เข้ามา เป็นมาตรการที่รู้จักกันดีในการป้องกันการโจมตีดังกล่าว ในตอนนี้ ไม่ใช่การโจมตีทั้งหมดจะเกี่ยวกับปริมาณ แต่บางการโจมตีก็เกี่ยวกับคุณภาพ นี่คือจุดที่ WAF เข้ามามีบทบาท WAF ดูคำขอที่เข้ามาและ ตรวจสอบพฤติกรรมที่ตั้งใจไว้: หากคำขอมีเป้าหมายเพื่อเข้าถึงโดยไม่ได้รับอนุญาตหรือจัดการข้อมูล ตัวกรองจะบล็อกคำขอ สุดท้าย การกรอง IP ใช้เทคนิคสองเท่าของ a) ยกเว้นนั่นคือการอนุญาต การรับส่งข้อมูลจากที่อยู่ IP ที่ระบุเท่านั้น หรือช่วง และ b) การขึ้นบัญชีดำนั่นคือการปิดกั้น การรับส่งข้อมูลจาก IP ของผู้โจมตีที่รู้จัก.

การจัดการช่องโหว่

ส่วนประกอบของโครงสร้างพื้นฐาน Ledger Recover ดำเนินไปอย่างต่อเนื่องและเป็นระบบ สแกน สำหรับช่องโหว่ที่ทราบและการกำหนดค่าที่ไม่ถูกต้องและมีการนำแพตช์/อัปเดตมาใช้เป็นประจำ ซึ่งจะช่วยตอบสนองต่อภัยคุกคามประเภทใหม่ๆ ที่เกิดขึ้น และรักษามาตรการรักษาความปลอดภัยให้ทันสมัยและระดับโลก

การแบ่งแยกหน้าที่

การแบ่งแยกหน้าที่ถือเป็นหัวใจสำคัญของกลยุทธ์การรักษาความปลอดภัยของ Ledger Recover

การแบ่งแยกหน้าที่ระหว่างกันต่างๆ ผู้ให้บริการสำรองข้อมูล (ตอนที่ 3) และ ผู้ให้บริการ IDVs (ตอนที่ 4) ได้รับการอธิบายไว้ในโพสต์ก่อนหน้านี้ คุณอาจจำได้ว่ามี:

- 3 หุ้นของ Secret Recovery Phrase จัดการโดยผู้ให้บริการสำรองข้อมูลอิสระ 3 ราย (พร้อมการกระจายฐานข้อมูลด้านบนเพื่อป้องกันการสมรู้ร่วมคิด)

- เครื่องมือตรวจสอบตัวตนอิสระ 2 ตัว (ผู้ให้บริการ IDV)

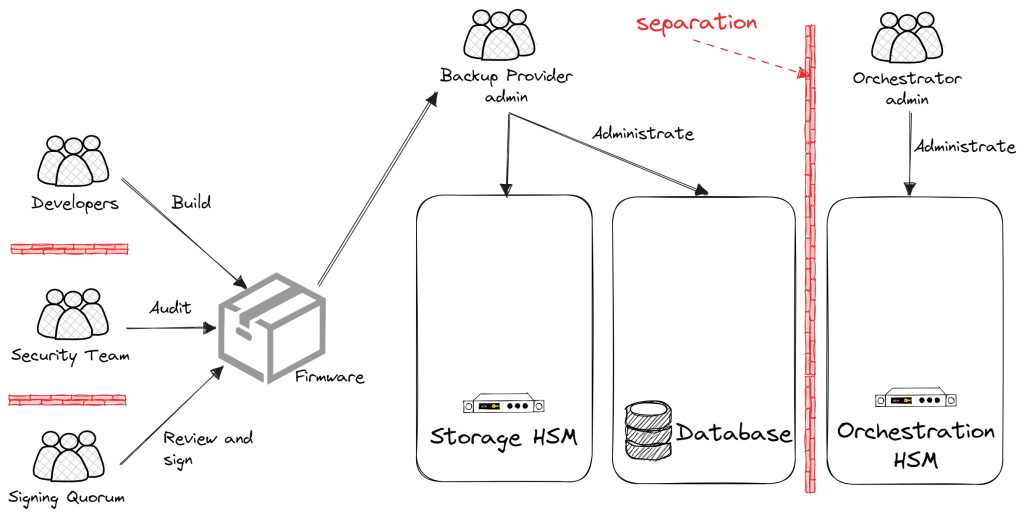

ในระดับโครงสร้างพื้นฐาน การแบ่งหน้าที่ ถูกนำไปใช้ ระหว่างบทบาทที่แตกต่างกันที่เกี่ยวข้องกับการพัฒนาและการดำเนินงานของ Ledger Recover.

นอกจากนี้เรายังรวมการแบ่งแยกหน้าที่เข้ากับ หลักการ "สิทธิพิเศษน้อยที่สุด". “สิทธิ์ขั้นต่ำ” เป็นหลักการที่ใช้กับผู้ปฏิบัติงานระบบและผู้ดูแลระบบ: พวกเขาได้รับสิทธิในการทำเฉพาะสิ่งที่พวกเขาจำเป็นต้องทำเท่านั้นเพื่อให้แน่ใจว่าพวกเขาได้รับอนุญาตในระดับต่ำสุดที่จำเป็นในการปฏิบัติหน้าที่

ดังนั้นเมื่อ “สิทธิพิเศษน้อยที่สุด” รวมกับ “การแบ่งแยกหน้าที่”, บทบาทของผู้ดูแลระบบต่างๆ ได้รับการจัดสรรให้กับบุคคลอื่น เพื่อไม่ให้บุคคลใดสามารถทำลาย/ประนีประนอมต่อการรักษาความลับหรือความสมบูรณ์ของส่วนประกอบของระบบใดๆ ได้ ตัวอย่างเช่น นักพัฒนาโค้ด Ledger Recover ไม่สามารถเข้าถึงระบบที่กำลังเรียกใช้โค้ดที่พวกเขาเขียนได้

การกำกับดูแล : องค์ประชุม

เช่นเดียวกับกลไกฉันทามติของ Blockchains ที่รับประกันความสมบูรณ์และความปลอดภัยโดยการให้ผู้มีบทบาทหลายคนตรวจสอบบล็อก เราได้นำองค์ประชุมภายในระบบ Ledger Recover มาใช้เพื่อปรับปรุงความปลอดภัยในการปฏิบัติงานของเรา

แม้ว่าเราจะตรวจสอบภูมิหลังอย่างเข้มงวดสำหรับพนักงานของเราแล้ว แต่ความจริงก็คือมนุษย์อาจเป็นจุดอ่อนในระบบใดๆ ก็ได้ และ cryptosphere ก็ไม่มีข้อยกเว้น เหตุการณ์ด้านความปลอดภัยที่มีชื่อเสียงสูง เช่น แฮ็ค Mt. Gox ปี 2014แสดงให้เห็นว่าบุคคลสามารถถูกเอารัดเอาเปรียบหรือนำไปสู่ความล้มเหลวด้านความปลอดภัยได้อย่างไร ผู้คนสามารถได้รับอิทธิพลหรือถูกบังคับผ่านแรงจูงใจต่างๆ เช่น เงิน อุดมการณ์ การบีบบังคับ อัตตา (หรือ MICE(S)) ซึ่งแม้แต่การตรวจสอบภูมิหลังที่เข้มงวดที่สุดก็ไม่อาจเข้าใจผิดได้ทั้งหมด

เพื่อลดความเสี่ยงดังกล่าว เราใช้ระบบตามแนวคิดเรื่ององค์ประชุม กรอบการทำงานนี้ต้องการความเห็นพ้องต้องกันของบุคคลที่ได้รับอนุญาตอย่างน้อยสามคนจากทีมหรือแผนกต่างๆ ภายในผู้ให้บริการสำรองข้อมูล ก่อนที่จะสามารถตัดสินใจที่สำคัญหรือดำเนินการที่สำคัญได้

จำนวนที่แน่นอนของบุคคลที่เกี่ยวข้องกับโควรัมต่างๆ ของเรายังคงไม่เปิดเผยด้วยเหตุผลด้านความปลอดภัย ถึงกระนั้น การดำรงอยู่ของมันช่วยเพิ่มความปลอดภัยในการดำเนินงานของเราอย่างมีนัยสำคัญโดยการลดอิทธิพลที่อาจเกิดขึ้นของบุคคลใด ๆ ที่ถูกบุกรุก

ต่อไปนี้เป็นกิจกรรมบางส่วนที่เราใช้โควรัม:

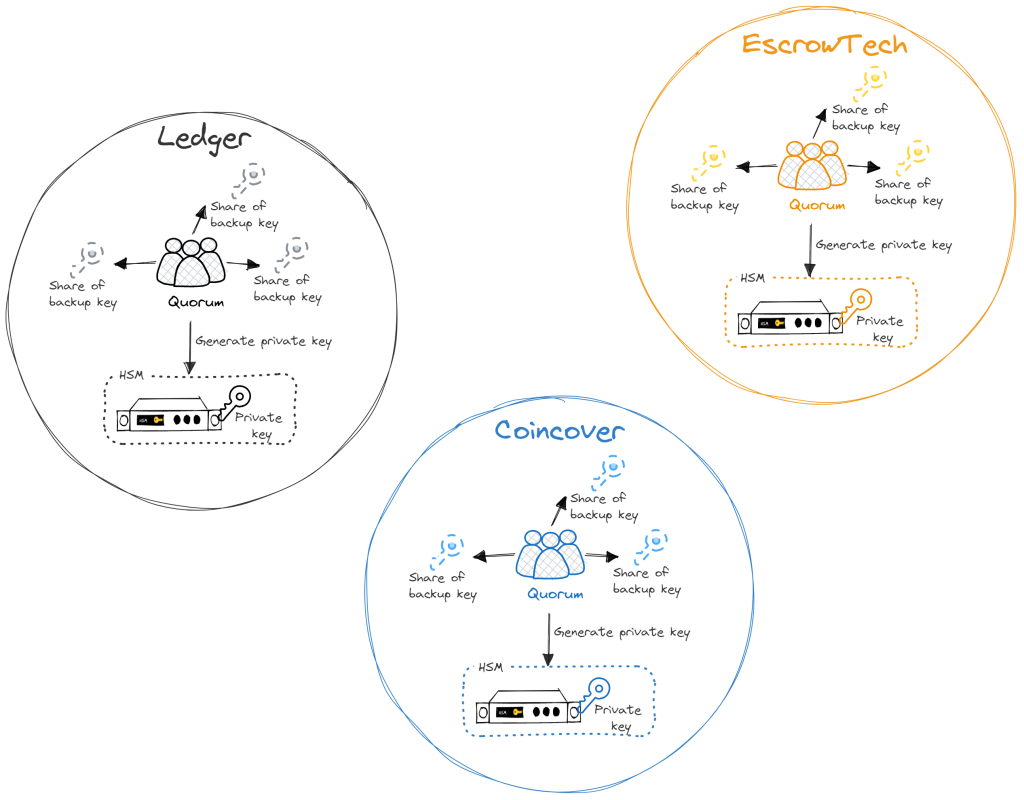

1. การสร้างคีย์ส่วนตัวสำหรับ Ledger Recover HSM: การดำเนินการที่สำคัญนี้ได้รับการปกป้องโดยองค์ประชุมอิสระภายในแต่ละองค์กร – Coincover, EscrowTech และ Ledger สมาชิกแต่ละคนในองค์ประชุมที่แตกต่างกันเหล่านี้จะต้องปรากฏตัวเพื่อสร้างคีย์ส่วนตัวใน HSM ของตน สมาชิกโควรัมแต่ละคนสามารถเข้าถึงคีย์สำรองได้ ซึ่งมีความสำคัญอย่างยิ่งในการกู้คืนและสร้างความลับ HSM ของตนใหม่ หากจำเป็น โครงสร้างนี้ไม่เพียงแต่ป้องกันความเสี่ยงของบุคคลใดก็ตามที่มีอิทธิพลเหนือ HSM ของผู้ให้บริการสำรองข้อมูลรายใดรายหนึ่งจากสามรายเท่านั้น แต่ยังปรับปรุงความสมบูรณ์ของระบบโดยรวม เนื่องจากแต่ละองค์ประชุมทำงานอย่างเป็นอิสระและไม่ทราบถึงข้อมูลเฉพาะของกันและกัน

นอกจากนี้ การแยกคีย์ส่วนตัวของ HSM ซึ่งจำเป็นในการถอดรหัสการแชร์ที่มีอยู่ ไม่สามารถทำได้ด้วยคีย์สำรองของควอรัม สมาชิกโควรัมผู้ให้บริการสำรองข้อมูลจะสามารถกู้คืนและสร้าง HSM ใหม่ได้เท่านั้น

2. การตัดสินใจปล่อยส่วนแบ่งของลูกค้าเป็นพิเศษ: สถานการณ์เฉพาะเจาะจง แม้ว่าจะพบไม่บ่อยนัก อาจต้องมีการเปิดเผยส่วนแบ่งของลูกค้าเป็นกรณีพิเศษ สิ่งเหล่านี้อาจเกิดจากความล้มเหลวในการยืนยันตัวตน (การเปลี่ยนชื่อ การทำให้เสียโฉมทางกายภาพ ฯลฯ) หรือหากมาตรการรักษาความปลอดภัยที่ไม่เปิดเผยของเราปิดกั้นบัญชีดำอุปกรณ์อย่างไม่ถูกต้อง เมื่อสถานการณ์ดังกล่าวเกิดขึ้น องค์ประชุมที่ประกอบด้วยบุคคลหลายคนจากผู้ให้บริการสำรองข้อมูลจะมารวมกัน ขั้นตอนนี้จำเป็นต้องมีความเห็นพ้องต้องกันในวงกว้าง ช่วยให้มั่นใจได้ว่าการตัดสินใจจะไม่เกิดขึ้นอย่างเร่งรีบหรือเพียงฝ่ายเดียว จึงช่วยเพิ่มความปลอดภัยให้กับลูกค้า สมาชิกโควรัมแต่ละคนใช้อุปกรณ์ Ledger Nano ของตน (พร้อมพินของตนเอง) เพื่ออนุมัติการเปิดตัว โดยเพิ่มการรักษาความปลอดภัยอีกชั้นหนึ่งจากการสมรู้ร่วมคิดที่อาจเกิดขึ้นหรือข้อผิดพลาดส่วนบุคคล

3. การลงนามการอัปเดตรหัสเฟิร์มแวร์ HSM: ก่อนที่จะปรับใช้การอัปเดตเฟิร์มแวร์ใหม่กับ HSM ทีมรักษาความปลอดภัยผลิตภัณฑ์ของเรา Ledger Donjon จะดำเนินการกระบวนการตรวจสอบที่ครอบคลุม Ledger Donjon เป็นส่วนหนึ่งของกลุ่มเฟิร์มแวร์ โดยทำให้แน่ใจว่าไม่มีแบ็คดอร์หรือโค้ดที่เป็นอันตรายใด ๆ ที่ได้รับการแนะนำโดยบุคคลภายในที่เป็นอันตรายหรือไปป์ไลน์การพัฒนาที่ถูกบุกรุกผ่านการโจมตีของห่วงโซ่อุปทาน ด้วยวิธีนี้ พวกเขาจึงรักษาความสมบูรณ์และความปลอดภัยของการอัปเดตเฟิร์มแวร์

4. การอัปเดตรหัสเฟิร์มแวร์อุปกรณ์ Signing Ledger (Nano & Stax): เช่นเดียวกับเฟิร์มแวร์สำหรับ HSM การอัปเดตเฟิร์มแวร์ของอุปกรณ์ Ledger ของเราต้องผ่านกระบวนการตรวจสอบที่เข้มงวด และต้องได้รับอนุมัติองค์ประชุมก่อนที่จะเสนอให้กับผู้ใช้ของเราผ่าน Ledger Live

สรุปองค์ประชุมเป็นส่วนสำคัญของสถาปัตยกรรมความปลอดภัยของ Ledger Recover พวกเขามีบทบาทสำคัญในการเสริมสร้างการป้องกันภัยคุกคามภายในและการสมรู้ร่วมคิดในระหว่างการปฏิบัติการที่สำคัญ องค์ประชุมช่วยให้มั่นใจในความไว้วางใจและปกป้องทรัพย์สินดิจิทัลของผู้ใช้จากบุคคลภายในที่เป็นอันตราย โดยใช้ประโยชน์จากการรักษาความปลอดภัยระดับแนวหน้าของอุปกรณ์และบริการของ Ledger

การตรวจสอบส่วนประกอบและการดำเนินงานที่สำคัญ

ขณะที่เราเจาะลึกในบทนี้ สิ่งสำคัญที่ควรทราบคือ ด้วยเหตุผลด้านความปลอดภัย เราจะเปิดเผยเพียงชุดย่อยของกิจกรรมการตรวจสอบที่ครอบคลุมสำหรับบริการ Ledger Recover แม้ว่าเราจะยึดมั่นในความมุ่งมั่นต่อความโปร่งใส เรายังตระหนักถึงความสำคัญของการรักษาดุลยพินิจเกี่ยวกับรายละเอียดของการควบคุมภายในและการตรวจสอบความปลอดภัยในการปฏิบัติงาน

ที่ Ledger ความปลอดภัยคือสิ่งที่เราให้ความสำคัญเป็นอันดับแรก นี่เป็นหัวใจหลักของโซลูชันของเรา ซึ่งสร้างขึ้นจากโปรโตคอลการเข้ารหัสที่มีประสิทธิภาพตามรายละเอียดในของเรา เอกสารไวท์เปเปอร์กู้คืนบัญชีแยกประเภท. แต่งานของเรายังคงดำเนินต่อไปนอกเหนือจากการสร้างระบบที่ปลอดภัย เราติดตามและประเมินการดำเนินงานของเราอย่างต่อเนื่อง เพื่อค้นหากิจกรรมที่น่าสงสัย การเฝ้าระวังอย่างต่อเนื่องนี้ช่วยเสริมจุดยืนด้านความปลอดภัยของเรา เพื่อให้มั่นใจว่าเราพร้อมที่จะตอบสนองเสมอ

มาสำรวจตัวอย่างบางส่วนของแนวทางแบบหลายชั้นของเรา:

การตรวจสอบกิจกรรมของผู้ดูแลระบบ: เราบังคับใช้การควบคุมการเข้าถึงที่เข้มงวดสำหรับผู้ดูแลระบบของเรา เราไม่เพียงแต่ต้องการ 2FA (การตรวจสอบสิทธิ์แบบสองปัจจัย) สำหรับการเชื่อมต่อด้านการดูแลระบบทั้งหมดไปยังโครงสร้างพื้นฐานของเรา แต่เรายังกำหนดให้มีการตรวจสอบความถูกต้องโดยบุคคลหลายคนสำหรับการเข้าถึงโครงสร้างพื้นฐานของผู้ดูแลระบบในส่วนที่สำคัญของระบบอีกด้วย นอกจากนี้ ระบบของเรายังบันทึกและติดตามกิจกรรมการบริหารทั้งหมดอย่างพิถีพิถัน บันทึกเหล่านี้มีการอ้างอิงโยงกับระบบตั๋วภายในของเราโดยอัตโนมัติเพื่อตรวจจับการกระทำที่ไม่ได้วางแผนไว้ ความสัมพันธ์อย่างระมัดระวังนี้ช่วยให้เราสามารถแจ้งเตือนทีมรักษาความปลอดภัยของเราได้ทันทีเกี่ยวกับพฤติกรรมที่ผิดปกติหรือน่าสงสัย ซึ่งช่วยเสริมความปลอดภัยในการปฏิบัติงานของเรา

การควบคุมข้ามระหว่างผู้ให้บริการสำรองข้อมูล: ความโปร่งใสและความรับผิดชอบเป็นพื้นฐานของความสัมพันธ์ระหว่างผู้ให้บริการสำรองข้อมูล, Ledger, EscrowTech และ Coincover เราได้สร้างการแลกเปลี่ยนบันทึกแบบเรียลไทม์ที่ใช้สำหรับการตรวจสอบระบบและความปลอดภัย ซึ่งช่วยให้สามารถตรวจสอบกิจกรรมต่างๆ ได้ หากตรวจพบความไม่สอดคล้องกัน บริการจะถูกล็อคทันทีเพื่อปกป้องทรัพย์สินของผู้ใช้

กำกับดูแลกิจกรรมการเปิดตัวที่ยอดเยี่ยม: กรณีที่เกิดขึ้นไม่บ่อยนักของการเปิดเผยหุ้นด้วยตนเองได้รับการควบคุมอย่างพิถีพิถันผ่านกระบวนการหลายองค์ดังที่เราอธิบายไว้ในส่วนก่อนหน้า หลังจากการดำเนินการตามกิจกรรมการเผยแพร่ที่เป็นข้อยกเว้น ระบบ Ledger Recover จะดำเนินการตรวจสอบที่ครอบคลุม รวมถึงการบันทึกและการวิเคราะห์โดยละเอียดของฝ่ายต่างๆ ที่เกี่ยวข้อง เวลาดำเนินการ และรายละเอียดอื่น ๆ ที่เกี่ยวข้อง กระบวนการนี้ ซึ่งเกี่ยวข้องกับทั้งการดำเนินการแบบหลายองค์ประชุมและการติดตามผลหลังการดำเนินการ ช่วยให้มั่นใจได้ว่าการเปิดเผยหุ้นพิเศษจะได้รับการควบคุมอย่างเข้มงวดในทุกขั้นตอนของกระบวนการตัดสินใจ

การใช้ประโยชน์จากข้อมูลความปลอดภัยและการจัดการเหตุการณ์ (SIEM): โซลูชัน SIEM เป็นส่วนสำคัญของกลยุทธ์การติดตามการกู้คืนบัญชีแยกประเภท SIEM เฉพาะนี้ช่วยเพิ่มความสามารถในการระบุและตอบสนองต่อปัญหาด้านความปลอดภัยที่อาจเกิดขึ้นแบบเรียลไทม์ ได้รับการปรับแต่งอย่างละเอียดเพื่อระบุตัวบ่งชี้การประนีประนอม (IoC) ต่างๆ ตามคลัสเตอร์และบันทึกแอปพลิเคชัน Ledger Recover ต้องขอบคุณกฎการตรวจจับเฉพาะที่พัฒนาขึ้นโดยเฉพาะสำหรับบริการ Ledger Recover หากตรวจพบ IoC แบบกำหนดเอง การตอบสนองจะเป็นอัตโนมัติและทันที โดยทั้งคลัสเตอร์จะถูกล็อคจนกว่าจะมีการวิเคราะห์อย่างละเอียด ในบริการ Ledger Recover การรักษาความลับจะถูกจัดลำดับความสำคัญเหนือความพร้อมใช้งานของบริการ เพื่อให้มั่นใจถึงการปกป้องทรัพย์สินของผู้ใช้สูงสุด

ในภูมิทัศน์แบบไดนามิกของการรักษาความปลอดภัยทางไซเบอร์ เราได้วางกลยุทธ์และเตรียมพร้อมสำหรับสถานการณ์ต่างๆ โมเดลภัยคุกคามของเราคำนึงถึงสถานการณ์ที่ไม่น่าเกิดขึ้นซึ่งผู้ดูแลระบบโครงสร้างพื้นฐานหลายรายจากผู้ให้บริการสำรองข้อมูลที่แตกต่างกันอาจถูกบุกรุก ด้วยการป้องกันที่เข้มงวดและการตอบกลับอัตโนมัติ บริการ Ledger Recover มุ่งหวังที่จะรับประกันความปลอดภัยอย่างต่อเนื่องของทรัพย์สินของผู้ใช้แม้ในสถานการณ์พิเศษดังกล่าว ในส่วนต่อไปนี้ เราจะร่างมาตรการตอบสนองที่ครอบคลุมซึ่งสร้างขึ้นเพื่อรับมือกับสถานการณ์สมมุติดังกล่าว

การตอบสนองเหตุการณ์การกู้คืนเฉพาะบัญชีแยกประเภท

ด้วยบริการ Ledger Recover กลยุทธ์การตอบสนองต่อเหตุการณ์ได้ถูกสร้างขึ้น โดยได้รับการออกแบบร่วมกับผู้ให้บริการสำรองข้อมูลสามราย ศูนย์กลางของกลยุทธ์นี้คือการป้องกันอัตโนมัติที่จะล็อคทั้งระบบทันทีเมื่อตรวจพบกิจกรรมที่น่าสงสัยในส่วนใดส่วนหนึ่งของโครงสร้างพื้นฐาน

โดยพื้นฐานแล้ว โปรโตคอล “ปลอดภัยเสมอ ไม่มีวันเสียใจ” ได้รับการออกแบบทางวิศวกรรมในบริการ Ledger Recover ความปลอดภัยเป็นสิ่งสำคัญอันดับหนึ่ง และเป็นความมุ่งมั่นที่ไม่เคยถูกประนีประนอม

แม้ว่าเราจะพยายามอย่างต่อเนื่องที่จะมอบประสบการณ์ผู้ใช้ที่ราบรื่นให้กับผู้คน 100 ล้านคนถัดไปใน Web3 เราจะไม่ลังเลเลยที่จะเปิดใช้งานการป้องกันเหล่านี้ ล็อคบริการกู้คืนบัญชีแยกประเภททั้งหมดอย่างมีประสิทธิภาพ หากเกิดภัยคุกคามที่อาจเกิดขึ้น. ในภารกิจของเราในการปกป้อง ทางเลือกระหว่างการใช้บริการที่อาจถูกบุกรุกและการรับรองความปลอดภัยขั้นสูงสุดมีความชัดเจน เราเลือกความปลอดภัย

สรุป

เรามาถึงตอนท้ายของส่วน Operational Security ของซีรี่ส์นี้แล้ว ในส่วนนี้ เราได้พยายามตอบข้อกังวลใดๆ ที่คุณอาจมีเกี่ยวกับมาตรการรักษาความปลอดภัยของระบบ Ledger Recover ที่ไม่อาจต้านทานได้ เราได้พูดคุยเกี่ยวกับโครงสร้างพื้นฐาน การแบ่งแยกหน้าที่ การกำกับดูแลและการติดตาม และสุดท้ายคือกลยุทธ์การรับมือเหตุการณ์

ขอขอบคุณอีกครั้งที่อ่านมาจนถึงจุดนี้! ตอนนี้คุณควรมีความเข้าใจอย่างครอบคลุมเกี่ยวกับการรักษาความปลอดภัยในการดำเนินงานของ Ledger Recover ส่วนสุดท้ายของซีรีส์โพสต์บนบล็อกนี้จะเกี่ยวกับข้อกังวลด้านความปลอดภัยล่าสุดที่เรามี และเจาะจงยิ่งขึ้น: เราจัดการการตรวจสอบความปลอดภัยภายในและภายนอกอย่างไรเพื่อรับประกันระดับความปลอดภัยสูงสุดให้กับผู้ใช้ของเรา คอยติดตาม!

- เนื้อหาที่ขับเคลื่อนด้วย SEO และการเผยแพร่ประชาสัมพันธ์ รับการขยายวันนี้

- PlatoData.Network Vertical Generative Ai เพิ่มพลังให้กับตัวเอง เข้าถึงได้ที่นี่.

- เพลโตไอสตรีม. Web3 อัจฉริยะ ขยายความรู้ เข้าถึงได้ที่นี่.

- เพลโตESG. คาร์บอน, คลีนเทค, พลังงาน, สิ่งแวดล้อม แสงอาทิตย์, การจัดการของเสีย. เข้าถึงได้ที่นี่.

- เพลโตสุขภาพ เทคโนโลยีชีวภาพและข่าวกรองการทดลองทางคลินิก เข้าถึงได้ที่นี่.

- ที่มา: https://www.ledger.com/blog/part-5-genesis-of-ledger-recover-operational-security

- :มี

- :เป็น

- :ไม่

- :ที่ไหน

- $ ขึ้น

- 1

- 100

- 17

- 2FA

- 7

- a

- ความสามารถ

- สามารถ

- เกี่ยวกับเรา

- เข้า

- ความรับผิดชอบ

- บัญชี

- ประสบความสำเร็จ

- ข้าม

- การปฏิบัติ

- กิจกรรม

- อยากทำกิจกรรม

- นักแสดง

- เพิ่ม

- นอกจากนี้

- ที่อยู่

- ที่อยู่

- ผู้ดูแลระบบ

- การบริหาร

- ผู้ดูแลระบบ

- บุญธรรม

- ความได้เปรียบ

- หลังจาก

- อีกครั้ง

- กับ

- มีวัตถุประสงค์เพื่อ

- จุดมุ่งหมาย

- อาคา

- เตือนภัย

- ทั้งหมด

- จัดสรร

- อนุญาตให้

- การอนุญาต

- ด้วย

- เสมอ

- ในหมู่

- an

- การวิเคราะห์

- และ

- อื่น

- คำตอบ

- ใด

- การใช้งาน

- ประยุกต์

- ใช้

- เข้าใกล้

- การอนุมัติ

- อนุมัติ

- ได้รับการอนุมัติ

- สถาปัตยกรรม

- เป็น

- รอบ

- AS

- ประเมินผล

- สินทรัพย์

- At

- โจมตี

- การโจมตี

- การตรวจสอบ

- การยืนยันตัวตน

- มีอำนาจ

- อัตโนมัติ

- อัตโนมัติ

- ความพร้อมใช้งาน

- ไป

- แบ็ค

- พื้นหลัง

- สำรอง

- ตาม

- รากฐาน

- BE

- รับ

- ก่อน

- พฤติกรรม

- กำลัง

- ประโยชน์

- ที่ดีที่สุด

- ปฏิบัติที่ดีที่สุด

- ระหว่าง

- เกิน

- การปิดกั้น

- Blocks

- บล็อก

- ทั้งสอง

- ทั้งสองฝ่าย

- กว้าง

- การก่อสร้าง

- สร้าง

- แต่

- by

- CAN

- ไม่ได้

- แค็ตตาล็อก

- ระมัดระวัง

- ศูนย์

- ส่วนกลาง

- ใบรับรอง

- โซ่

- เปลี่ยนแปลง

- บท

- ตรวจสอบ

- การตรวจสอบ

- ทางเลือก

- Choose

- สถานการณ์

- ชัดเจน

- ลูกค้า

- ใกล้ชิด

- Cluster

- รหัส

- บังเอิญ

- การผสมผสาน

- รวมกัน

- รวม

- มา

- ความมุ่งมั่น

- การสื่อสาร

- เปรียบเทียบ

- ส่วนประกอบ

- ส่วนประกอบ

- ครอบคลุม

- การประนีประนอม

- ที่ถูกบุกรุก

- แนวคิด

- กังวล

- ความกังวลเกี่ยวกับ

- ดำเนินการ

- ปฏิบัติ

- ความลับ

- การเชื่อมต่อ

- เอกฉันท์

- กลไกฉันทามติ

- ประกอบด้วย

- ไม่หยุดหย่อน

- การก่อสร้าง

- บรรจุ

- เนื้อหา

- อย่างต่อเนื่อง

- อย่างต่อเนื่อง

- ต่อเนื่องกัน

- อย่างต่อเนื่อง

- ควบคุม

- การควบคุม

- การควบคุม

- แกน

- ความสัมพันธ์

- ได้

- การสร้าง

- วิกฤติ

- สำคัญมาก

- การเข้ารหัสลับ

- การอ่านรหัส

- คริปโตสเฟียร์

- ประเพณี

- ลูกค้า

- cybersecurity

- ข้อมูล

- ศูนย์ข้อมูล

- ฐานข้อมูล

- วันที่

- DDoS

- แปลรหัส

- การตัดสินใจ

- การตัดสินใจ

- ทุ่มเท

- กำหนด

- คุ้ย

- สาธิต

- ปฏิเสธ

- หน่วยงาน

- ปรับใช้

- การใช้งาน

- อธิบาย

- ได้รับการออกแบบ

- รายละเอียด

- รายละเอียด

- ตรวจจับ

- ตรวจพบ

- การตรวจพบ

- พัฒนา

- นักพัฒนา

- ที่กำลังพัฒนา

- พัฒนาการ

- เครื่อง

- อุปกรณ์

- DID

- ต่าง

- ดิจิตอล

- สินทรัพย์ดิจิทัล

- การเปิดเผย

- ดุลพินิจ

- การหยุดชะงัก

- แตกต่าง

- กระจาย

- การดำน้ำ

- การเปลี่ยน

- นานา

- do

- ทำ

- โดเมน

- ทำ

- สอง

- ลง

- ขับเคลื่อน

- สอง

- ในระหว่าง

- พลวัต

- แต่ละ

- ก่อน

- ออกมา

- พนักงาน

- พนักงาน

- ช่วยให้

- ที่มีการเข้ารหัส

- การเข้ารหัสลับ

- ปลาย

- สิ้นสุด

- บังคับใช้

- เสริม

- ช่วย

- การเสริมสร้าง

- ทำให้มั่นใจ

- มั่นใจ

- เพื่อให้แน่ใจ

- การสร้างความมั่นใจ

- ทั้งหมด

- อย่างสิ้นเชิง

- หน่วยงาน

- เอกลักษณ์

- ข้อผิดพลาด

- แก่นแท้

- สร้าง

- ที่จัดตั้งขึ้น

- ฯลฯ

- แม้

- เหตุการณ์

- ทุกๆ

- ตัวอย่าง

- ตัวอย่าง

- ข้อยกเว้น

- เป็นพิเศษ

- ตลาดแลกเปลี่ยน

- ดำเนินการ

- การปฏิบัติ

- การออกกำลังกาย

- การดำรงอยู่

- ที่มีอยู่

- ที่คาดหวัง

- ประสบการณ์

- ประสบการณ์

- อธิบาย

- ใช้ประโยชน์

- การใช้ประโยชน์จาก

- สำรวจ

- สำรวจ

- กว้างขวาง

- ภายนอก

- พิเศษ

- ความจริง

- ความล้มเหลว

- ไกล

- กรอง

- กรอง

- สุดท้าย

- ในที่สุด

- ข้อบกพร่อง

- กระแส

- ดังต่อไปนี้

- สำหรับ

- ฟอร์ม

- รูปแบบ

- กรอบ

- ราคาเริ่มต้นที่

- อย่างเต็มที่

- นอกจากนี้

- ดึงดูด

- สร้าง

- สร้าง

- แหล่งกำเนิด

- ได้รับ

- กำหนด

- จะช่วยให้

- เหลือบมอง

- Go

- การกำกับดูแล

- gox

- รับ

- รับประกัน

- สับ

- มี

- จัดการ

- ฮาร์ดแวร์

- อันตราย

- มี

- มี

- ช่วย

- จะช่วยให้

- ประวัติดี

- สูงกว่า

- เป็นเจ้าภาพ

- สรุป ความน่าเชื่อถือของ Olymp Trade?

- HTTPS

- มนุษย์

- แยกแยะ

- เอกลักษณ์

- การยืนยันตัวตน

- คตินิยม

- VDI

- if

- ทันที

- ทันที

- ความสำคัญ

- สำคัญ

- เป็นไปไม่ได้

- ปรับปรุง

- in

- อุบัติการณ์

- การตอบสนองต่อเหตุการณ์

- รวมทั้ง

- ขาเข้า

- อย่างไม่ถูกต้อง

- อิสระ

- อิสระ

- ตัวชี้วัด

- เป็นรายบุคคล

- บุคคล

- มีอิทธิพล

- อิทธิพล

- ข้อมูล

- โครงสร้างพื้นฐาน

- คนวงใน

- ตัวอย่าง

- สำคัญ

- ความสมบูรณ์

- ตั้งใจว่า

- ภายใน

- อินเทอร์เน็ต

- เข้าไป

- แนะนำ

- ร่วมมือ

- ที่เกี่ยวข้องกับ

- IP

- ที่อยู่ IP

- เปลี่ยว

- ความเหงา

- ISP

- ปัญหา

- ปัญหา

- IT

- รายการ

- ITS

- เก็บ

- คีย์

- กุญแจ

- ที่รู้จักกัน

- ภูมิประเทศ

- ชื่อสกุล

- ชั้น

- นำ

- ชั้นนำ

- การรั่วไหล

- น้อยที่สุด

- บัญชีแยกประเภท

- บัญชีแยกประเภทสด

- Ledger Nano

- ชั้น

- การใช้ประโยชน์

- กดไลก์

- LIMIT

- ถูก จำกัด

- การ จำกัด

- Line

- LINK

- รายการ

- สด

- ที่ตั้ง

- ล็อค

- เข้าสู่ระบบ

- การเข้าสู่ระบบ

- ตรรกะ

- ดู

- ที่ต้องการหา

- LOOKS

- ต่ำที่สุด

- ระดับต่ำสุด

- ทำ

- เก็บรักษา

- การบำรุงรักษา

- การบำรุงรักษา

- การทำ

- จัดการ

- การจัดการ

- การจัดการ

- จัดการ

- การจัดการ

- อาณัติ

- การจัดการกับ

- คู่มือ

- หลาย

- ความกว้างสูงสุด

- สูงสุด

- อาจ..

- ความหมาย

- วิธี

- วัด

- มาตรการ

- กลไก

- สมาชิก

- สมาชิก

- Mers

- อย่างพิถีพิถัน

- อาจ

- ล้าน

- MIM

- ใจ

- ภารกิจ

- บรรเทา

- แบบ

- เงิน

- การตรวจสอบ

- การตรวจสอบ

- ข้อมูลเพิ่มเติม

- มากที่สุด

- แรงจูงใจ

- การเคลื่อนไหว

- มาก

- หลายชั้น

- หลาย

- ต้อง

- ซึ่งกันและกัน

- ชื่อ

- นาโน

- จำเป็น

- จำเป็นต้อง

- จำเป็น

- เครือข่าย

- การรับส่งข้อมูลเครือข่าย

- ไม่เคย

- ใหม่

- ถัดไป

- ไม่

- ตอนนี้

- จำนวน

- of

- เก่า

- on

- ออนบอร์ด

- ครั้งเดียว

- ONE

- ต่อเนื่อง

- เพียง

- ดำเนินการ

- การดำเนินการ

- การดำเนินงาน

- การดำเนินการ

- ผู้ประกอบการ

- ตรงข้าม

- or

- ใบสั่ง

- Organized

- อื่นๆ

- ของเรา

- เค้าโครง

- เกิน

- ทั้งหมด

- ของตนเอง

- ส่วนหนึ่ง

- คู่กรณี

- ส่วน

- คน

- ดำเนินการ

- การอนุญาต

- คน

- บุคคล

- กายภาพ

- ท่อ

- สถานที่

- เพลโต

- เพลโตดาต้าอินเทลลิเจนซ์

- เพลโตดาต้า

- เล่น

- จุด

- นโยบาย

- เป็นไปได้

- โพสต์

- โพสต์

- ที่มีศักยภาพ

- ที่อาจเกิดขึ้น

- การปฏิบัติ

- อย่างแม่นยำ

- เตรียม

- นำเสนอ

- ป้องกัน

- การป้องกัน

- การป้องกัน

- ก่อน

- หลัก

- จัดลำดับความสำคัญ

- ลำดับความสำคัญ

- ส่วนตัว

- คีย์ส่วนตัว

- คีย์ส่วนตัว

- ขั้นตอนการ

- ดำเนิน

- กระบวนการ

- ผลิตภัณฑ์

- การผลิต

- เสนอ

- ป้องกัน

- การป้องกัน

- การป้องกัน

- โปรโตคอล

- โปรโตคอล

- ให้

- ผู้จัดหา

- ผู้ให้บริการ

- การให้

- ใส่

- คุณภาพ

- ปริมาณ

- พิสัย

- หายาก

- การอ่าน

- พร้อม

- เรียลไทม์

- เหตุผล

- รับรู้

- กู้

- การฟื้นตัว

- ลด

- เกี่ยวกับ

- สม่ำเสมอ

- การควบคุม

- ความสัมพันธ์

- ปล่อย

- สัมพันธ์

- ตรงประเด็น

- อาศัย

- ซากศพ

- จำ

- การแสดงผล

- ขอ

- การร้องขอ

- ต้องการ

- จำเป็นต้องใช้

- ต้อง

- ยืดหยุ่น

- ทรัพยากร

- แหล่งข้อมูล

- ว่า

- ตอบสนอง

- คำตอบ

- การตอบสนอง

- การบูรณะ

- ฟื้นฟู

- การฟื้นฟู

- จำกัด

- ทบทวน

- สิทธิ

- เข้มงวด

- ความเสี่ยง

- ความเสี่ยง

- แข็งแรง

- บทบาท

- บทบาท

- กฎระเบียบ

- วิ่ง

- s

- ได้รับการคุ้มครอง

- การป้องกัน

- อย่างปลอดภัย

- ขนาด

- สถานการณ์

- ไร้รอยต่อ

- ลับ

- ความลับ

- Section

- ปลอดภัย

- ความปลอดภัย

- การตรวจสอบความปลอดภัย

- มาตรการรักษาความปลอดภัย

- ความเสี่ยงด้านความปลอดภัย

- เมล็ดพันธุ์

- มีความละเอียดอ่อน

- ชุด

- บริการ

- ผู้ให้บริการ

- บริการ

- ชุด

- รูปร่าง

- Share

- หุ้น

- น่า

- แสดง

- สำคัญ

- อย่างมีความหมาย

- ง่ายดาย

- เดียว

- สถานที่ทำวิจัย

- สถานการณ์

- สถานการณ์

- ชิ้น

- So

- ซอฟต์แวร์

- ส่วนประกอบซอฟต์แวร์

- ทางออก

- โซลูชัน

- บาง

- โดยเฉพาะ

- เฉพาะ

- เฉพาะ

- ขั้นตอน

- ยืน

- เริ่มต้น

- สแตกซ์

- เข้าพัก

- ยังคง

- กลยุทธ์

- แข็งแรง

- เข้มงวด

- มุ่งมั่น

- โครงสร้าง

- อย่างเช่น

- จัดหาอุปกรณ์

- ห่วงโซ่อุปทาน

- พื้นผิว

- พิรุธ

- ระบบ

- ระบบ

- ต่อสู้

- เอา

- นำ

- เป้า

- ทีม

- ทีม

- เทคนิค

- กว่า

- ขอบคุณ

- ที่

- พื้นที่

- ของพวกเขา

- พวกเขา

- ที่นั่น

- ล้อยางขัดเหล่านี้ติดตั้งบนแกน XNUMX (มม.) ผลิตภัณฑ์นี้ถูกผลิตในหลายรูปทรง และหลากหลายเบอร์ความแน่นหนาของปริมาณอนุภาคขัดของมัน จะทำให้ท่านได้รับประสิทธิภาพสูงในการขัดและการใช้งานที่ยาวนาน

- พวกเขา

- นี้

- เหล่านั้น

- การคุกคาม

- ภัยคุกคาม

- สาม

- ตลอด

- ดังนั้น

- จองตั๋ว

- ผูก

- อย่างแน่นหนา

- เวลา

- ไปยัง

- ร่วมกัน

- ด้านบน

- ลู่

- การจราจร

- ความโปร่งใส

- พยายาม

- วางใจ

- ที่เชื่อถือ

- สอง

- ชนิด

- ที่สุด

- ไม่มีสิทธิ

- หนุน

- ความเข้าใจ

- ไม่แน่

- จนกระทั่ง

- บันทึก

- การปรับปรุง

- เมื่อ

- us

- ใช้

- มือสอง

- ผู้ใช้งาน

- ประสบการณ์ของผู้ใช้

- ผู้ใช้

- ใช้

- การใช้

- มักจะ

- การตรวจสอบ

- เครื่องมือตรวจสอบ

- ความคุ้มค่า

- ความหลากหลาย

- ต่างๆ

- การตรวจสอบ

- ตรวจสอบ

- การตรวจสอบ

- ผ่านทาง

- ความระมัดระวัง

- เสมือน

- จำเป็น

- ปริมาณ

- ช่องโหว่

- ความอ่อนแอ

- เดิน

- ทาง..

- we

- เว็บ

- โปรแกรมประยุกต์บนเว็บ

- Web3

- โด่งดัง

- อะไร

- เมื่อ

- ที่

- ในขณะที่

- WHO

- กว้าง

- ช่วงกว้าง

- จะ

- กับ

- ภายใน

- ไม่มี

- งาน

- ระดับโลก

- เขียน

- ยัง

- คุณ

- ของคุณ

- ลมทะเล