สองสัปดาห์ก่อนเรารายงานเมื่อ สองศูนย์วัน ใน Microsoft Exchange ซึ่งมีการรายงานไปยัง Microsoft เมื่อสามสัปดาห์ก่อนหน้านั้นโดยบริษัทเวียดนามที่อ้างว่าได้พบข้อบกพร่องในการตอบสนองต่อเหตุการณ์บนเครือข่ายของลูกค้า (คุณอาจต้องอ่านสองครั้ง)

อย่างที่คุณอาจจำได้ แมลงเหล่านี้ชวนให้นึกถึงปีที่แล้ว ProxyLogin/ProxyShell ปัญหาด้านความปลอดภัยใน Windows แม้ว่าคราวนี้จะต้องมีการเชื่อมต่อที่รับรองความถูกต้อง ซึ่งหมายความว่าผู้โจมตีต้องการรหัสผ่านอีเมลของผู้ใช้อย่างน้อยหนึ่งรายล่วงหน้า

สิ่งนี้นำไปสู่ชื่อที่น่าขบขัน แต่ไม่จำเป็นต้องสับสน พร็อกซีNotShellแม้ว่าเราจะอ้างถึงในบันทึกของเราเองว่า E00F ย่อมาจาก แลกเปลี่ยนข้อบกพร่องซีโร่เดย์สองเท่าเพราะมันยากที่จะอ่านผิด

คุณอาจจะจำรายละเอียดที่สำคัญว่าช่องโหว่แรกในสายการโจมตี E00F สามารถใช้ประโยชน์ได้หลังจากที่คุณทำส่วนรหัสผ่านของการเข้าสู่ระบบเสร็จแล้ว แต่ก่อนที่คุณจะทำการตรวจสอบสิทธิ์ 2FA ที่จำเป็นเพื่อให้กระบวนการเข้าสู่ระบบเสร็จสมบูรณ์

นั่นทำให้มันเป็นสิ่งที่ Sophos เชี่ยวชาญ Chester Wisniewski ขนานนามว่า หลุม "กลางตรวจสอบสิทธิ์" แทนที่จะเป็นข้อผิดพลาดหลังการตรวจสอบสิทธิ์จริง:

หนึ่งสัปดาห์ก่อน ตอนที่เราทำ สรุปสั้นๆ จากการตอบสนองของ Microsoft ต่อ E00F ซึ่งเห็นคำแนะนำในการบรรเทาปัญหาอย่างเป็นทางการของบริษัทถูกแก้ไขหลายครั้ง เราคาดเดาในพอดคาสต์ Naked Security ดังนี้:

ฉันได้ดูเอกสาร Guideline ของ Microsoft เมื่อเช้านี้ [2022-10-05] แต่ฉันไม่เห็นข้อมูลใด ๆ เกี่ยวกับโปรแกรมแก้ไขหรือเมื่อจะมีให้ใช้งาน

วันอังคารหน้า [2022-10-11] คือ Patch Tuesday ดังนั้นเราอาจจะต้องรอจนกว่าจะถึงตอนนั้น?

หนึ่งวันที่ผ่านมา [2022-10-11] เป็น Patch Tuesday ล่าสุด...

…และข่าวที่ใหญ่ที่สุดเกือบจะแน่นอนว่าเราคิดผิด: เราจะต้องรออีกนาน

ทุกอย่างยกเว้นการแลกเปลี่ยน

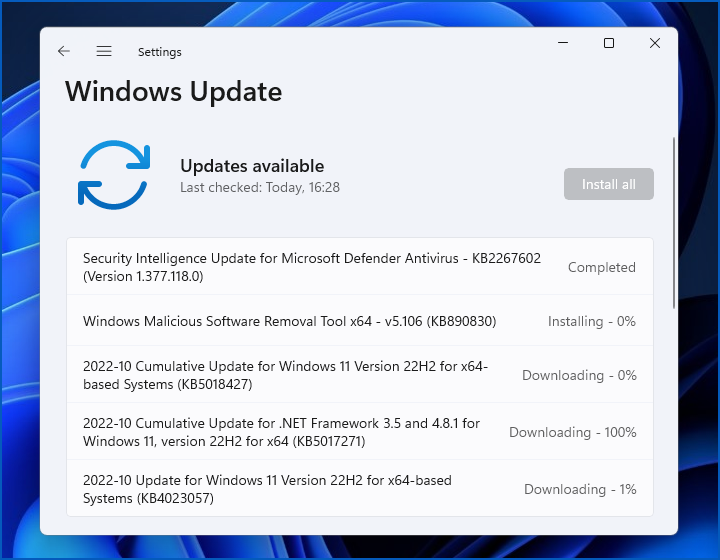

แพตช์ Microsoft ของเดือนนี้ (รายงานต่าง ๆ เป็นหมายเลข 83 หรือ 84 ขึ้นอยู่กับว่าคุณนับอย่างไรและใครนับ) ครอบคลุม 52 ส่วนต่าง ๆ ของระบบนิเวศของ Microsoft (สิ่งที่บริษัทเรียกว่า “ผลิตภัณฑ์ คุณสมบัติ และบทบาท”) รวมถึงหลายสิ่งที่เราไม่เคยได้ยินมาก่อน

เป็นรายการที่น่าเวียนหัวซึ่งเราได้ทำซ้ำอย่างครบถ้วนที่นี่:

Active Directory Domain Services Azure Azure Arc Client Server ระบบย่อยรันไทม์ (CSRSS) Microsoft Edge (บน Chromium) ส่วนประกอบกราฟิกของ Microsoft Microsoft Office Microsoft Office SharePoint Microsoft Office Word ผู้ให้บริการ Microsoft WDAC OLE DB สำหรับ SQL NuGet Client Remote Access Service Point-to- บทบาทของโปรโตคอลการทันเนลจุด: Windows Hyper-V Service Fabric Visual Studio Code Windows Active Directory Certificate Services ไดรเวอร์ซีดีรอม Windows ALPC Windows Windows COM+ ระบบเหตุการณ์ บริการ Windows ที่เชื่อมต่อประสบการณ์ผู้ใช้และการวัดและส่งข้อมูลทางไกล Windows CryptoAPI Windows Defender Windows DHCP Client Windows Distributed File System (DFS) ) Windows DWM Core Library บริการบันทึกเหตุการณ์ของ Windows นโยบายกลุ่มของ Windows Windows Group Policy Preference Client Windows Internet Key Exchange (IKE) โปรโตคอล Windows Kernel Windows Local Security Authority (LSA) Windows Local Security Authority Subsystem Service (LSASS) Windows Local Session Manager (LSM) Windows NTFS Windows NTLM Windows ไดรเวอร์ ODBC หน้าต่าง s Perception Simulation Service Windows Point-to-Point Tunneling Protocol Windows Portable Device Enumerator Service Windows Print Spooler Components Windows Resilient File System (ReFS) Windows Secure Channel Windows Security Support Provider Interface Windows Server Remotely Accessible Registry Keys Windows Server Service Windows Storage Windows TCP/ IP Windows ไดรเวอร์อนุกรม USB Windows Web Account Manager Windows Win32K Windows WLAN Service Windows Workstation Service

อย่างที่คุณเห็น คำว่า "Exchange" ปรากฏขึ้นเพียงครั้งเดียวในบริบทของ IKE คำว่า โปรโตคอลการแลกเปลี่ยนคีย์อินเทอร์เน็ต.

ดังนั้น ยังไม่มีการแก้ไขข้อผิดพลาด E00F หนึ่งสัปดาห์หลังจากที่เราติดตามบทความของเราจากสัปดาห์ก่อนหน้านั้นเกี่ยวกับรายงานเบื้องต้นเมื่อสามสัปดาห์ก่อนหน้านั้น

กล่าวอีกนัยหนึ่ง หากคุณยังมีเซิร์ฟเวอร์ Exchange ภายในองค์กรของคุณเอง แม้ว่าคุณจะใช้งานโดยเป็นส่วนหนึ่งของการโยกย้ายที่ใช้งานอยู่ไปยัง Exchange OnlinePatch Tuesday ของเดือนนี้ไม่ได้ช่วยบรรเทาการแลกเปลี่ยนใดๆ แก่คุณ ดังนั้นตรวจสอบให้แน่ใจว่าคุณได้รับข้อมูลล่าสุดเกี่ยวกับการบรรเทาปัญหาผลิตภัณฑ์ล่าสุดของ Microsoft และคุณรู้ว่าสตริงการตรวจหาและการจัดประเภทภัยคุกคามของคุณคืออะไร ผู้ให้บริการความปลอดภัยทางไซเบอร์กำลังใช้งาน เพื่อเตือนคุณถึงผู้โจมตี ProxyNotShell/E00F ที่อาจกำลังตรวจสอบเครือข่ายของคุณ

ได้รับการแก้ไขอะไรบ้าง?

สำหรับการตรวจสอบโดยละเอียดเกี่ยวกับสิ่งที่ได้รับการแก้ไขในเดือนนี้ โปรดไปที่เว็บไซต์น้องสาวของเรา Sophos News สำหรับ "คนวงใน" รายงานช่องโหว่และการหาประโยชน์ จาก SophosLabs:

ไฮไลท์ (หรือไฟต่ำ ขึ้นอยู่กับมุมมองของคุณ) ได้แก่:

- ข้อบกพร่องที่เปิดเผยต่อสาธารณะใน Office ที่อาจนำไปสู่การรั่วไหลของข้อมูล เราไม่ทราบถึงการโจมตีที่เกิดขึ้นจริงโดยใช้จุดบกพร่องนี้ แต่ข้อมูลเกี่ยวกับวิธีการล่วงละเมิดดังกล่าวเป็นที่ทราบกันดีอยู่แล้วว่าผู้โจมตีอาจทราบก่อนแพตช์จะปรากฏขึ้น (CVE-2022-41043)

- ช่องโหว่การยกระดับสิทธิ์ที่เปิดเผยต่อสาธารณะใน COM+ Event System Service ช่องโหว่ด้านความปลอดภัยที่เปิดเผยต่อสาธารณะและถูกนำไปใช้ในการโจมตีในชีวิตจริงแล้วคือ ศูนย์วันเพราะมีศูนย์วันที่คุณสามารถใช้โปรแกรมแก้ไขได้ก่อนที่โลกไซเบอร์จะรู้ว่าจะใช้มันในทางที่ผิด (CVE-2022-41033)

- ข้อบกพร่องด้านความปลอดภัยในการประมวลผลใบรับรองความปลอดภัย TLS เห็นได้ชัดว่าจุดบกพร่องนี้รายงานโดยหน่วยงานรักษาความปลอดภัยทางไซเบอร์ของรัฐบาลสหราชอาณาจักรและสหรัฐอเมริกา (GCHQ และ NSA ตามลำดับ) และอาจเปิดโอกาสให้ผู้โจมตีปลอมแปลงตัวเองว่าเป็นเจ้าของรหัสเซ็นชื่อหรือใบรับรองเว็บไซต์ของบุคคลอื่น (CVE-2022-34689)

การอัปเดตของเดือนนี้มีผลค่อนข้างมาก Windows ทุกรุ่น จาก Windows 7 32-bit ไปจนถึง Server 2022; การอัปเดตครอบคลุมรสชาติ Intel และ ARM ของ Windows; และอย่างน้อยก็มีการแก้ไขบางอย่างสำหรับสิ่งที่เรียกว่า เซิร์ฟเวอร์หลัก การติดตั้ง

(Server Core เป็นระบบ Windows แบบแยกส่วนซึ่งจะทำให้คุณมีเซิร์ฟเวอร์พื้นฐานแบบบรรทัดคำสั่งเท่านั้นที่มีพื้นผิวการโจมตีที่ลดลงอย่างมาก ละทิ้งส่วนประกอบประเภทที่คุณไม่ต้องการหากต้องการเพียงเพราะ เช่น เซิร์ฟเวอร์ DNS และ DHCP)

จะทำอย่างไร?

ตามที่เราอธิบายใน .ของเรา การวิเคราะห์รายละเอียด บน Sophos News คุณสามารถเข้าไปที่ การตั้งค่า > windows Update และค้นหาสิ่งที่รอคุณอยู่ หรือคุณสามารถเยี่ยมชมออนไลน์ของ Microsoft อัปเดตคู่มือ และดึงแพ็คเกจการอัปเดตแต่ละรายการจาก อัปเดตแคตตาล็อก.

คุณรู้ว่าเราจะพูดอะไร/

เพราะมันเป็นทางของเราเสมอ

นั่นคือ “อย่ารอช้า/

แค่ทำวันนี้”

- วัน 0

- blockchain

- เหรียญอัจฉริยะ

- กระเป๋าสตางค์ cryptocurrency

- การแลกเปลี่ยนการเข้ารหัสลับ

- การรักษาความปลอดภัยในโลกไซเบอร์

- อาชญากรไซเบอร์

- cybersecurity

- กรมความมั่นคงภายในประเทศ

- กระเป๋าสตางค์ดิจิตอล

- เอาเปรียบ

- ไฟร์วอลล์

- Kaspersky

- มัลแวร์

- แมคคาฟี

- ไมโครซอฟท์

- ความปลอดภัยเปล่า

- เน็กซ์บล๊อก

- แพทช์อังคาร

- เพลโต

- เพลโตไอ

- เพลโตดาต้าอินเทลลิเจนซ์

- เกมเพลโต

- เพลโตดาต้า

- เพลโตเกม

- VPN

- ความอ่อนแอ

- ความปลอดภัยของเว็บไซต์

- หน้าต่าง

- ลมทะเล

![S3 Ep114: การป้องกันภัยคุกคามทางไซเบอร์ – หยุดก่อนที่จะหยุดคุณ! [เสียง + ข้อความ] S3 ตอนที่ 114: การป้องกันภัยคุกคามทางไซเบอร์ – หยุดพวกมันก่อนที่พวกมันจะหยุดคุณ! [เสียง + ข้อความ] ข้อมูลอัจฉริยะของ PlatoBlockchain ค้นหาแนวตั้ง AI.](https://platoblockchain.com/wp-content/uploads/2022/12/ns-1200-generic-featured-image-blue-digits-360x188.png)