อีกหนึ่งสัปดาห์ BWAIN อีกครั้ง!

คุณจะรู้ว่าคุณฟังสัปดาห์ที่แล้วหรือไม่ พอดคาสต์ (เปรย, เปรย!), BWAIN ย่อมาจาก ข้อผิดพลาดด้วยชื่อที่น่าประทับใจ:

เป็นชื่อเล่นที่เราใช้เมื่อผู้ค้นพบการโจมตีด้านความปลอดภัยทางไซเบอร์ครั้งใหม่รู้สึกตื่นเต้นกับการค้นพบของพวกเขามากจนตั้งชื่อเล่นที่เป็นมิตรต่อการประชาสัมพันธ์ จดทะเบียนชื่อโดเมนที่ไม่ซ้ำใคร สร้างเว็บไซต์ที่กำหนดเอง และออกแบบโลโก้พิเศษ

คราวนี้ชื่อ ชน+อำนาจ รวมอักขระเครื่องหมายวรรคตอนที่น่ารำคาญ ซึ่งเป็นข้อดีในการตั้งชื่อบั๊ก แต่เป็นลบเมื่อลงทะเบียนโดเมนอินเทอร์เน็ต (แดกดัน, อนุญาตให้ใช้ชื่อโดเมน -แต่ไม่ +).

ชื่อโดเมนจึงต้องย่อเล็กน้อยเป็น https://collidepower.comแต่เว็บไซต์จะให้ภาพรวมของปัญหาแก่คุณ แม้ว่าจะลบเครื่องหมายบวกแล้วก็ตาม

ข้อมูลที่แคชไว้ชนกัน และวัดพลังงานที่ต้องการ

นักวิจัยที่อยู่เบื้องหลังใหม่นี้ กระดาษ ได้แก่ Andreas Kogler, Jonas Juffinger, Lukas Giner, Martin Schwarzl, Daniel Gruss และ Stefan Mangard จาก Graz University ในออสเตรีย และ Lukas Gerlach และ Michael Schwarz จาก CISPA Helmholtz Center for Information Security ในเยอรมนี

เราจะไม่พยายามอธิบายรูปแบบต่างๆ ของการโจมตีนี้ไม่ว่าความยาวเท่าใดก็ตาม เนื่องจากรายละเอียดทางเทคนิคของวิธีการวัดและการสร้างแบบจำลองทางคณิตศาสตร์ที่ใช้ในการอนุมานจากการวัดเหล่านั้นนั้นซับซ้อน

แต่แก่นของปัญหา ถ้าคุณจะยกโทษให้เล่นคำเพียงบางส่วน ก็คือ หน่วยความจำแคชที่ฝังอยู่ภายในชิปประมวลผลสมัยใหม่ ซึ่งมีจุดประสงค์เพื่อให้มองไม่เห็นและเพิ่มประสิทธิภาพโดยอัตโนมัติ...

…ไม่ได้ค่อนข้างมองไม่เห็นอย่างที่คุณคิดเสมอไป และบางครั้งอาจทำให้เนื้อหาบางส่วนหรือทั้งหมดรั่วไหล แม้กระทั่งกับกระบวนการที่ไม่ควรมองเห็น

ตามชื่อที่แนะนำ หน่วยความจำแคช (อ่านว่า เงินสดเช่นเดียวกับสกุลเงินดอลลาร์และเซนต์ ไม่ใช่ แสตมป์ตามความเคารพและศักดิ์ศรี หากคุณเคยสงสัย) เก็บสำเนาพิเศษของค่าข้อมูลจาก RAM ทั่วไปไว้ในตำแหน่งที่ซ่อนอยู่ภายในชิป CPU เอง

หาก CPU ติดตามที่อยู่ RAM (ตำแหน่งหน่วยความจำ) ที่คุณใช้เมื่อเร็วๆ นี้ และสามารถคาดเดาได้ดีพอว่าที่ใดที่คุณน่าจะใช้อีกในเร็วๆ นี้ ก็สามารถเก็บไว้ในหน่วยความจำแคชได้ชั่วคราว และทำให้เร็วขึ้นอย่างมาก การเข้าถึงค่าเหล่านั้นครั้งที่สองของคุณ และการเข้าถึงครั้งที่สาม การเข้าถึงครั้งที่สี่ และอื่นๆ

ตัวอย่างเช่น หากคุณกำลังค้นหาชุดของค่าข้อมูลในตารางเพื่อแปลงพิกเซลรูปภาพจากรูปแบบสีหนึ่งไปเป็นอีกรูปแบบหนึ่ง คุณอาจพบว่าเวลาส่วนใหญ่ในตารางการค้นหาจะบอกให้คุณไปที่ที่อยู่ RAM 0x06ABCC00 (ซึ่งอาจ เป็นที่จัดเก็บรหัสพิเศษสำหรับ "พิกเซลสีดำ") หรือที่อยู่ 0x3E00A040 (ซึ่งอาจเป็นตำแหน่งของรหัส "พิกเซลโปร่งใส")

ด้วยการเก็บค่าจากที่อยู่หน่วยความจำที่จำเป็นทั่วไปทั้งสองนี้ไว้ในแคชโดยอัตโนมัติ CPU สามารถลัดวงจร (โดยนัย ไม่ใช่ตามตัวอักษร!) ความพยายามในการเข้าถึงที่อยู่เหล่านั้นในอนาคต ดังนั้นจึงไม่จำเป็นต้องส่งสัญญาณไฟฟ้าภายนอกโปรเซสเซอร์ ทั่วทั้งเมนบอร์ด และในชิป RAM จริงเพื่ออ่านสำเนาหลักของข้อมูลที่เก็บไว้ที่นั่น

ดังนั้น ข้อมูลที่แคชมักจะเข้าถึงได้เร็วกว่าข้อมูลใน RAM ของเมนบอร์ด

อย่างไรก็ตาม โดยทั่วไป คุณไม่สามารถเลือกได้ว่าจะใช้แคชรีจิสเตอร์ใดในการจัดเก็บที่อยู่ RAM ใด และคุณไม่ต้องเลือกเมื่อ CPU ตัดสินใจที่จะหยุดแคชค่า "รหัสพิกเซลโปร่งใส" ของคุณและเริ่มแคชของโปรแกรมอื่น “กุญแจเข้ารหัสลับสุดยอด” แทน

แท้จริงแล้วแคชอาจประกอบด้วยค่าผสมแบบเสรีนิยม จากส่วนผสมแบบเสรีของที่อยู่ RAM ซึ่งเป็นของส่วนผสมแบบเสรีนิยมของบัญชีผู้ใช้และระดับสิทธิ์ที่แตกต่างกัน ทั้งหมดในเวลาเดียวกัน

ด้วยเหตุผลนี้ ควบคู่ไปกับเหตุผลด้านประสิทธิภาพและประสิทธิภาพ แม้แต่โปรแกรมระดับผู้ดูแลระบบก็ไม่สามารถดูรายการที่อยู่ที่กำลังแคชอยู่ได้โดยตรง หรือรับตามค่าของที่อยู่เหล่านั้น เพื่อปกป้องข้อมูลที่แคชไว้จากการสอดแนมจากภายนอก

ในฐานะโปรแกรมเมอร์ คุณยังคงใช้คำสั่งรหัสเครื่อง “อ่านรหัสพิกเซลโปร่งใสจากที่อยู่ 0x3E00A040” และระบบปฏิบัติการยังคงตัดสินใจว่าคุณควรมีสิทธิ์เข้าถึงข้อมูลนั้นตามที่อยู่ตัวเลข 0x3E00A040 แม้ว่า ในที่สุดข้อมูลจะมาจากแคชโดยตรงแทนที่จะมาจากที่อยู่ RAM จริง 0x3E00A040

ราคาของการพลิกบิต

สิ่งที่นักวิจัยของ Collide+Power ค้นพบทำให้ง่ายขึ้นอย่างมาก นั่นคือแม้ว่าคุณจะไม่สามารถแอบดูข้อมูลชั่วคราวในที่เก็บข้อมูลแคชได้โดยตรง ดังนั้นจึงไม่สามารถหลีกเลี่ยงการป้องกันหน่วยความจำที่จะนำไปใช้ได้หากคุณใช้ที่อยู่ RAM อย่างเป็นทางการ …

…คุณสามารถเดาได้ว่าเมื่อใดที่ค่าข้อมูลเฉพาะจะถูกเขียนลงในการลงทะเบียนที่เก็บข้อมูลแคชเฉพาะ

และเมื่อหมายเลขที่แคชไว้แล้วหมายเลขหนึ่งถูกแทนที่ด้วยหมายเลขอื่น คุณสามารถทำการอนุมานเกี่ยวกับค่าทั้งสองได้โดยวัดว่า CPU ใช้พลังงานเท่าใด ในกระบวนการ

(โปรเซสเซอร์สมัยใหม่มักจะมีการลงทะเบียนภายในแบบพิเศษที่ให้การอ่านการใช้พลังงานสำหรับคุณ ดังนั้นคุณไม่จำเป็นต้องเปิดเคสคอมพิวเตอร์และต่อสายโพรบทางกายภาพไว้ที่ใดที่หนึ่งบนเมนบอร์ด)

ที่น่าสนใจคือการใช้พลังงานของ CPU เองเมื่อเขียนทับค่าแคชด้วยค่าใหม่ขึ้นอยู่กับจำนวนบิตที่เปลี่ยนแปลงระหว่างตัวเลข

หากเราลดความซับซ้อนของเรื่องเป็นแต่ละไบต์ ให้เขียนทับค่าไบนารี 0b00000000 กับ 0b11111111 (การเปลี่ยนทศนิยม 0 เป็นทศนิยม 255) ต้องพลิกบิตทั้งหมดในไบต์ ซึ่งจะใช้พลังงานมากที่สุด

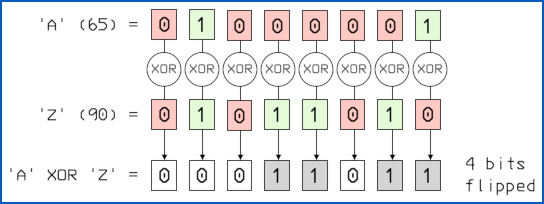

เขียนทับอักขระ ASCII A (65 ในทศนิยม) กับ Z (90 ในทศนิยม) หมายถึงการเปลี่ยนแปลง 0b01000001 เข้าไป 0b01011010ซึ่งมีการพลิกตำแหน่งบิตสี่ตำแหน่ง จึงใช้พลังงานในปริมาณปานกลาง

และถ้าตัวเลขเหมือนกัน ก็ไม่จำเป็นต้องพลิกบิต ซึ่งจะใช้พลังงานน้อยที่สุด

โดยทั่วไป หากคุณ XOR ตัวเลขสองตัวเข้าด้วยกันแล้วนับจำนวน 1 บิตในคำตอบ คุณจะพบจำนวนการพลิก เนื่องจาก 0 XOR 0 = 0 และ 1 XOR 1 = 0 (ศูนย์หมายถึงไม่มีการพลิก) ในขณะที่ 0 XOR 1 = 1 และ 1 XOR 0 = 1 (หมายถึงพลิก).

กล่าวอีกนัยหนึ่ง หากคุณสามารถเข้าถึงแอดเดรสที่เลือกไว้จำนวนมากได้ด้วยวิธีที่ไพรม์ชุดแคชเฉพาะที่ลงทะเบียนภายใน CPU จากนั้นตรวจสอบการใช้พลังงานอย่างแม่นยำเพียงพอเมื่อโค้ดของผู้อื่นได้รับข้อมูลที่กำหนดให้กับแคชเหล่านั้น สถานที่แทน…

…แล้ว คุณสามารถอนุมานได้ว่ามีการพลิกกี่บิต ระหว่างเนื้อหาแคชเก่าและใหม่

แน่นอน คุณจะต้องเลือกค่าที่จัดเก็บไว้ในแอดเดรสที่คุณไพรม์แคชรีจิสเตอร์ ดังนั้นคุณจึงไม่ทราบว่าอาจมีการพลิกกลับกี่บิต แต่คุณยังรู้ด้วยว่าค่าเริ่มต้นของบิตเหล่านั้นคืออะไรก่อนที่จะเกิดการพลิก สถานที่.

ซึ่งให้ข้อมูลทางสถิติเพิ่มเติมแก่คุณเพื่อใช้ทำนายค่าใหม่ที่เป็นไปได้ในแคช เนื่องจากคุณรู้ว่ามีอะไรเกิดขึ้นมาก่อนและจำนวนบิตที่เป็นไปได้ที่ตอนนี้แตกต่างออกไป

คุณอาจไม่สามารถทราบได้อย่างแน่ชัดว่ากระบวนการของเหยื่อของคุณใช้ข้อมูลใด แต่แม้ว่าคุณจะสามารถกำจัดรูปแบบบิตบางอย่างได้ คุณก็เพิ่งได้เรียนรู้บางสิ่งที่ไม่ควรรู้

และถ้าข้อมูลนั้นเป็นคีย์เข้ารหัสบางอย่าง คุณอาจสามารถเปลี่ยนการโจมตีด้วยกำลังเดรัจฉานที่ไม่สามารถทำได้ให้เป็นการโจมตีที่คุณอาจทำสำเร็จ

ตัวอย่างเช่น หากคุณสามารถทำนายรหัสเข้ารหัส 70 บิตได้ 128 บิต แทนที่จะลองใช้รหัส 128 บิตรวมกันทั้งหมด ซึ่งเป็นไปไม่ได้ คุณจะต้องลองใช้ 258 คีย์อื่นแทน (128 – 70 = 58) ซึ่งอาจเป็นไปได้

ไม่ต้องตกใจ

โชคดีที่ "ช่องโหว่" นี้ (ตอนนี้ขนานนามว่า CVE-2023-20583) ไม่น่าจะถูกนำมาใช้กับคุณในเร็วๆ นี้

เป็นเรื่องทางทฤษฎีมากกว่าที่ผู้ผลิตชิปต้องคำนึงถึง บนพื้นฐานของความจริงที่ว่าการโจมตีด้านความปลอดภัยทางไซเบอร์ “มีแต่จะดีขึ้นและเร็วขึ้นเท่านั้น” มากกว่าช่องโหว่ที่สามารถนำมาใช้ได้ในปัจจุบัน

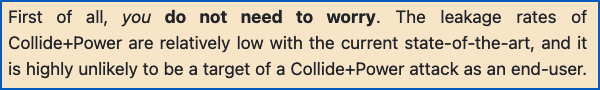

ในความเป็นจริง นักวิจัยยอมรับอย่างเขินอายว่า “เธอ ไม่จำเป็นต้องกังวล".

พวกเขาเขียนจริงๆ เธอ ในตัวเอียงและ imprecation ไม่ต้องกังวล ตัวหนา:

ในบทสรุปของรายงาน นักวิจัยตั้งข้อสังเกตอย่างน่าสมเพชว่าผลลัพธ์ที่ดีที่สุดในโลกจริงบางส่วนจากการโจมตีนี้ ภายใต้สภาพห้องทดลองที่เหมาะสม รั่วไหลเพียง 5 บิตต่อชั่วโมง

สำหรับหนึ่งในสถานการณ์การโจมตี พวกเขายอมรับว่าพบ “ข้อจำกัดในทางปฏิบัติที่นำไปสู่อัตราการรั่วไหลมากกว่า [หนึ่ง] ปีต่อบิต”

ใช่ คุณอ่านถูกต้องแล้ว เราตรวจสอบหลายครั้งในกระดาษเพื่อให้แน่ใจว่าเราไม่ได้จินตนาการไปเอง

และแน่นอนว่าทำให้เกิดคำถามว่า “คุณต้องปล่อยให้ชุดการทดสอบการถ่ายโอนข้อมูลทำงานนานเท่าใดก่อนที่คุณจะสามารถวัดอัตราการส่งข้อมูลที่ต่ำได้อย่างน่าเชื่อถือ”

จากการคำนวณของเรา หนึ่งบิตต่อปีจะให้ประมาณ 125 ไบต์ต่อสหัสวรรษ ในอัตรานั้น ดาวน์โหลดภาพยนตร์บล็อกบัสเตอร์ความยาวสามชั่วโมงที่เพิ่งเปิดตัว ออพ ในคุณภาพระดับ IMAX ซึ่งดูเหมือนว่าจะใช้เวลาประมาณครึ่งเทราไบต์ จะใช้เวลาประมาณ 4 พันล้านปี เพื่อให้เข้าใจข้อเท็จจริงที่แปลกประหลาดนี้ในมุมมอง โลกเองมีอายุเพียงประมาณ 4.54 พันล้านปี หรือใช้เวลาไม่กี่ร้อยล้านเดือน

จะทำอย่างไร?

วิธีที่ง่ายที่สุดในการจัดการกับ CVE-2023-20538 ในตอนนี้คือไม่ต้องทำอะไรเลย เนื่องจากนักวิจัยเองก็ได้แนะนำให้คุณไม่ต้องกังวล

หากคุณรู้สึกว่าจำเป็นต้องทำบางอย่าง ทั้งโปรเซสเซอร์ Intel และ AMD มีวิธีลดความแม่นยำของเครื่องมือวัดกำลังตามจุดประสงค์ โดยการเพิ่มสัญญาณรบกวนแบบสุ่มในการอ่านค่ากำลัง

สิ่งนี้ทำให้ค่าเฉลี่ยของคุณถูกต้อง แต่การอ่านค่าแต่ละค่าจะแตกต่างกันไปมากพอที่จะทำให้การโจมตีที่ไม่มีความเป็นไปได้จริงนี้เป็นไปได้ยากยิ่งขึ้น

การลดการวัดพลังงานของ Intel เป็นที่รู้จักกันในชื่อ ใช้การกรองขีดจำกัดพลังงานเฉลี่ย (RAPL); AMD เรียกว่า โหมดกำหนดประสิทธิภาพ.

- เนื้อหาที่ขับเคลื่อนด้วย SEO และการเผยแพร่ประชาสัมพันธ์ รับการขยายวันนี้

- PlatoData.Network Vertical Generative Ai เพิ่มพลังให้กับตัวเอง เข้าถึงได้ที่นี่.

- เพลโตไอสตรีม. Web3 อัจฉริยะ ขยายความรู้ เข้าถึงได้ที่นี่.

- เพลโตESG. ยานยนต์ / EVs, คาร์บอน, คลีนเทค, พลังงาน, สิ่งแวดล้อม แสงอาทิตย์, การจัดการของเสีย. เข้าถึงได้ที่นี่.

- BlockOffsets การปรับปรุงการเป็นเจ้าของออฟเซ็ตด้านสิ่งแวดล้อมให้ทันสมัย เข้าถึงได้ที่นี่.

- ที่มา: https://nakedsecurity.sophos.com/2023/08/03/performance-and-security-clash-yet-again-in-collidepower-attack/

- :เป็น

- :ไม่

- :ที่ไหน

- $ ขึ้น

- 1

- 15%

- 25

- 70

- 700

- a

- สามารถ

- เกี่ยวกับเรา

- แน่นอน

- เข้า

- ลงชื่อเข้าใช้

- บัญชี

- ความถูกต้อง

- แม่นยำ

- ข้าม

- ที่เกิดขึ้นจริง

- เพิ่ม

- นอกจากนี้

- ที่อยู่

- ที่อยู่

- ยอมรับ

- ที่ยอมรับ

- อีกครั้ง

- กับ

- ทั้งหมด

- อนุญาตให้

- ตาม

- แล้ว

- ด้วย

- แม้ว่า

- เสมอ

- เอเอ็มดี

- จำนวน

- an

- และ

- อื่น

- คำตอบ

- ใด

- ประยุกต์

- ใช้

- ประมาณ

- เป็น

- AS

- ที่ได้รับมอบหมาย

- At

- แนบ

- โจมตี

- การโจมตี

- ความพยายามในการ

- ออสเตรีย

- ผู้เขียน

- รถยนต์

- อัตโนมัติ

- อัตโนมัติ

- เฉลี่ย

- background-image

- ตาม

- รากฐาน

- BE

- เพราะ

- ก่อน

- หลัง

- กำลัง

- ที่ดีที่สุด

- ดีกว่า

- ระหว่าง

- พันล้าน

- บิต

- ลูกระเบิดใหญ่

- กล้า

- ชายแดน

- ทั้งสอง

- ด้านล่าง

- กำลังดุร้าย

- Bug

- สร้าง

- พวง

- แต่

- by

- แคช

- การคำนวณ

- CAN

- กรณี

- ศูนย์

- การเปลี่ยนแปลง

- เปลี่ยนแปลง

- ตัวอักษร

- ตรวจสอบแล้ว

- ชิป

- ชิป

- Choose

- เลือก

- การปะทะกัน

- รหัส

- ชุด

- สี

- COM

- รวม

- มา

- ซับซ้อน

- คอมพิวเตอร์

- ข้อสรุป

- เงื่อนไข

- บริโภค

- การบริโภค

- บรรจุ

- เนื้อหา

- เนื้อหา

- ตามธรรมเนียม

- แปลง

- แกน

- แก้ไข

- ได้

- คอร์ส

- หน้าปก

- ร้าว

- ขณะนี้

- ประเพณี

- cybersecurity

- แดเนียล

- ข้อมูล

- จัดการ

- หมายถึง

- ขึ้นอยู่กับ

- ออกแบบ

- รายละเอียด

- DID

- ต่าง

- โดยตรง

- ค้นพบ

- การค้นพบ

- แสดง

- do

- ดอลลาร์

- โดเมน

- ชื่อโดเมน

- ชื่อโดเมน

- Dont

- ขนานนามว่า

- โลก

- อย่างมีประสิทธิภาพ

- ทั้ง

- กำจัด

- อื่น ๆ

- การเข้ารหัสลับ

- พอ

- แม้

- เคย

- เผง

- ตัวอย่าง

- ตื่นเต้น

- อธิบาย

- ภายนอก

- ความจริง

- เร็วขึ้น

- เป็นไปได้

- รู้สึก

- สองสาม

- รูป

- หา

- พลิก

- พลิก

- สำหรับ

- บังคับ

- รูป

- รูปแบบ

- สี่

- ที่สี่

- ราคาเริ่มต้นที่

- อนาคต

- General

- ประเทศเยอรมัน

- ได้รับ

- ให้

- กำหนด

- จะช่วยให้

- ไป

- อย่างมาก

- มี

- ครึ่ง

- เกิดขึ้น

- ยาก

- มี

- ความสูง

- ซ่อนเร้น

- รู

- ชั่วโมง

- โฉบ

- สรุป ความน่าเชื่อถือของ Olymp Trade?

- ทำอย่างไร

- อย่างไรก็ตาม

- HTML

- HTTPS

- ร้อย

- ในอุดมคติ

- if

- ภาพ

- เป็นไปไม่ได้

- ประทับใจ

- in

- ประกอบด้วย

- รวมถึง

- เป็นรายบุคคล

- ข้อมูล

- ความปลอดภัยของข้อมูล

- ภายใน

- แทน

- อินเทล

- ตั้งใจว่า

- ภายใน

- อินเทอร์เน็ต

- เข้าไป

- แดกดัน

- IT

- ITS

- ตัวเอง

- เพียงแค่

- เก็บ

- การเก็บรักษา

- คีย์

- กุญแจ

- ทราบ

- ที่รู้จักกัน

- ห้องปฏิบัติการ

- ชื่อสกุล

- ชั้นนำ

- รั่วไหล

- ได้เรียนรู้

- น้อยที่สุด

- ทิ้ง

- ซ้าย

- ความยาว

- ระดับ

- น่าจะ

- LIMIT

- ข้อ จำกัด

- รายการ

- ที่ตั้ง

- วันหยุด

- โลโก้

- นาน

- ที่ต้องการหา

- ค้นหา

- ต่ำ

- เครื่อง

- ทำ

- ผู้ผลิตยา

- หลาย

- ขอบ

- นกนางแอ่น

- เจ้านาย

- คณิตศาสตร์

- เรื่อง

- เรื่อง

- ความกว้างสูงสุด

- อาจ..

- วิธี

- วัด

- การวัด

- วัด

- การวัด

- หน่วยความจำ

- ไมเคิล

- อาจ

- สหัสวรรษ

- ล้าน

- การบรรเทา

- ผสม

- สารผสม

- การสร้างแบบจำลอง

- ทันสมัย

- การตรวจสอบ

- เดือน

- ข้อมูลเพิ่มเติม

- มากที่สุด

- หนัง

- มาก

- ชื่อ

- ชื่อ

- การตั้งชื่อ

- จำเป็นต้อง

- ใหม่

- ไม่

- สัญญาณรบกวน

- ไม่มี

- ปกติ

- ไม่มีอะไร

- ตอนนี้

- จำนวน

- ตัวเลข

- of

- ปิด

- เป็นทางการ

- เก่า

- on

- ONE

- คน

- เพียง

- เปิด

- การดำเนินงาน

- ระบบปฏิบัติการ

- or

- อื่นๆ

- ของเรา

- ออก

- ด้านนอก

- ภาพรวม

- ของตนเอง

- กระดาษ

- รูปแบบ

- พอล

- รูปแบบไฟล์ PDF

- ต่อ

- การปฏิบัติ

- มุมมอง

- กายภาพ

- พิกเซล

- สถานที่

- เพลโต

- เพลโตดาต้าอินเทลลิเจนซ์

- เพลโตดาต้า

- บวก

- ตำแหน่ง

- โพสต์

- อำนาจ

- คาดการณ์

- ศักดิ์ศรี

- ราคา

- สิทธิพิเศษ

- อาจ

- การสอบสวน

- ปัญหา

- กระบวนการ

- กระบวนการ

- หน่วยประมวลผล

- โปรเซสเซอร์

- โปรแกรมเมอร์

- โปรแกรม

- เด่นชัด

- ป้องกัน

- การป้องกัน

- ให้

- วัตถุประสงค์

- ใส่

- คุณภาพ

- คำถาม

- ยก

- แรม

- สุ่ม

- คะแนน

- ราคา

- อ่าน

- โลกแห่งความจริง

- จริงๆ

- เหตุผล

- เหตุผล

- เมื่อเร็ว ๆ นี้

- ลด

- เรียกว่า

- ทะเบียน

- การบันทึก

- ลงทะเบียน

- ญาติ

- การเผยแพร่

- แทนที่

- ต้อง

- นักวิจัย

- เคารพ

- ผลสอบ

- ขวา

- วิ่ง

- เดียวกัน

- กล่าว

- สถานการณ์

- สีดำ

- ที่สอง

- ความปลอดภัย

- เห็น

- ส่ง

- ชุด

- ชุด

- หลาย

- สั้น

- ลงชื่อ

- สัญญาณ

- ที่เรียบง่าย

- ลดความซับซ้อน

- เว็บไซต์

- สอดแนม

- So

- ของแข็ง

- บาง

- บางคน

- บางสิ่งบางอย่าง

- บางแห่ง

- ในไม่ช้า

- การพูด

- พิเศษ

- โดยเฉพาะ

- ความเร็ว

- เริ่มต้น

- ที่เริ่มต้น

- ทางสถิติ

- ยังคง

- หยุด

- การเก็บรักษา

- จัดเก็บ

- เก็บไว้

- ประสบความสำเร็จ

- ชี้ให้เห็นถึง

- ควร

- แน่ใจ

- SVG

- ระบบ

- ตาราง

- เอา

- ใช้เวลา

- งาน

- วิชาการ

- บอก

- ชั่วคราว

- การทดสอบ

- กว่า

- ที่

- พื้นที่

- ของพวกเขา

- พวกเขา

- ตัวเอง

- แล้วก็

- ตามทฤษฎี

- ที่นั่น

- ดังนั้น

- พวกเขา

- คิด

- ที่สาม

- นี้

- เหล่านั้น

- ดังนั้น

- เวลา

- ไปยัง

- ในวันนี้

- ร่วมกัน

- เอา

- เครื่องมือ

- ด้านบน

- ลู่

- โอน

- การเปลี่ยนแปลง

- โปร่งใส

- จริง

- ลอง

- สอง

- ในที่สุด

- ภายใต้

- มหาวิทยาลัย

- ไม่แน่

- URL

- การใช้

- ใช้

- มือสอง

- ผู้ใช้งาน

- การใช้

- มักจะ

- ความคุ้มค่า

- ความคุ้มค่า

- ความว่างเปล่า

- ต่างๆ

- มาก

- ผ่านทาง

- เยี่ยมชมร้านค้า

- คือ

- ทาง..

- วิธี

- we

- Website

- สัปดาห์

- ดี

- ไป

- คือ

- อะไร

- เมื่อ

- ว่า

- ที่

- ในขณะที่

- ความกว้าง

- จะ

- ลวด

- กับ

- คำ

- กังวล

- จะ

- เขียน

- เขียน

- ปี

- ปี

- ยัง

- คุณ

- ของคุณ

- ลมทะเล

- เป็นศูนย์

![S3 Ep111: ความเสี่ยงทางธุรกิจของ “การปลดตัวกรองภาพเปลือย” ที่ไม่สุภาพ [เสียง + ข้อความ] S3 Ep111: ความเสี่ยงทางธุรกิจของ “เครื่องกรองภาพเปลือย” [เสียง + ข้อความ] PlatoBlockchain Data Intelligence ค้นหาแนวตั้ง AI.](https://platoblockchain.com/wp-content/uploads/2022/08/bn-1200-2-300x157.png)