การกู้คืนไฟล์เรียกค่าไถ่โคโลเนียลไปป์ไลน์

เมื่อวันที่ 7 มิถุนายน 2021 กระทรวงยุติธรรมสหรัฐ ประกาศ ที่พวกเขายึดได้ 63.69 BTC จากค่าไถ่ 75 BTC Colonial Pipeline ที่จ่ายให้กับ DarkSide การกู้คืนค่าไถ่นี้ถือเป็นการดำเนินการครั้งแรกโดย DOJ Ransomware และ Digital Extortion Task Force ที่เพิ่งสร้างขึ้น

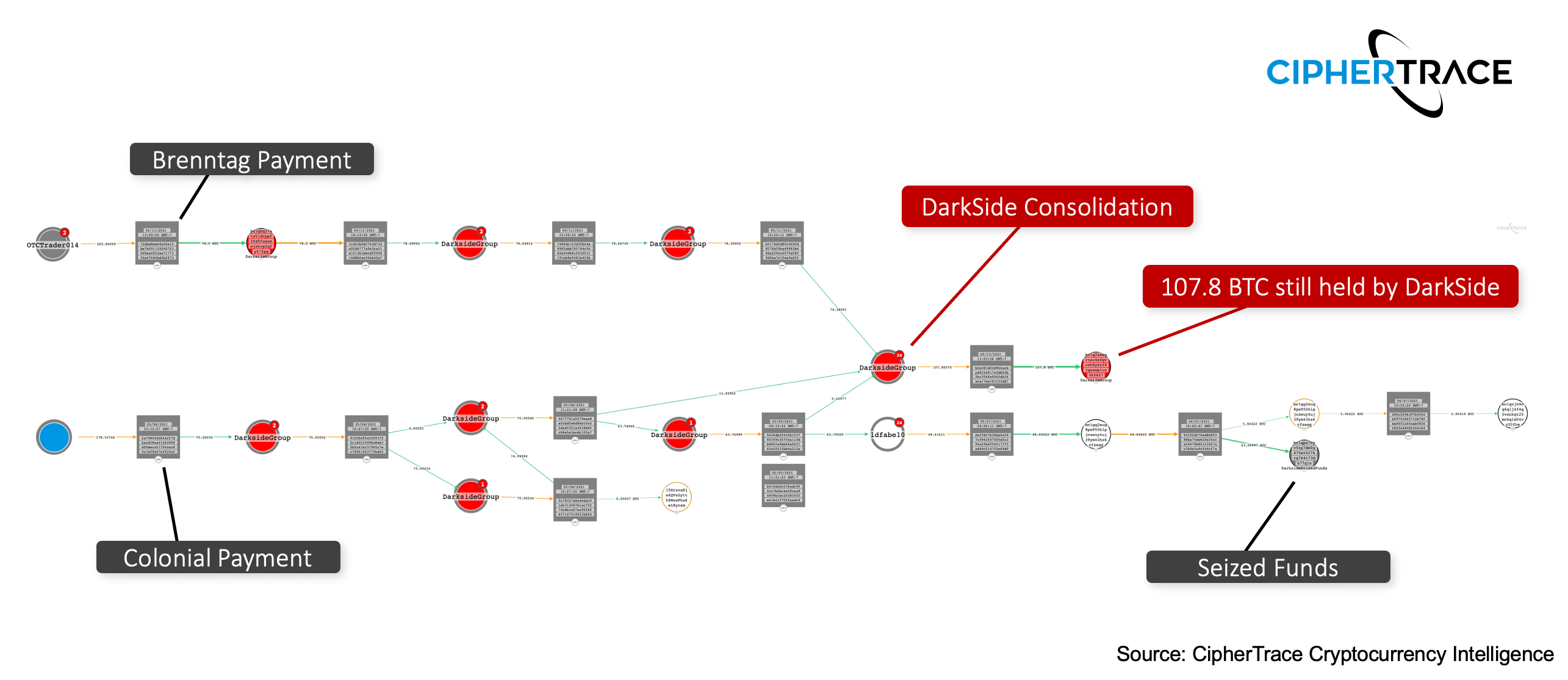

ในขณะที่เอฟบีไอสามารถกู้คืนได้ประมาณ 85% ของ bitcoin Bitcoin เป็นสกุลเงินดิจิทัล (เรียกอีกอย่างว่า crypto-currency) … More จ่ายให้กับ DarkSide บัญชีนี้เพียงครึ่งเดียวของเทียบเท่า USD ที่จ่ายในตอนแรกเนื่องจากราคาของ bitcoin ลดลงตั้งแต่การชำระเงินค่าไถ่ ส่วนที่เหลืออีก 11.3 BTC ยังคงอยู่ในที่อยู่ที่ควบคุมโดยพันธมิตร DarkSide หรือ DarkSide ดังที่แสดงในภาพด้านล่าง จากการวิเคราะห์การไหลของเงินทุนและการดำเนินการของ DarkSide ในรูปแบบ Ransomware-as-a-Service (RaaS) เงินทุนที่ไม่ถูกยึดอาจถูกครอบครองโดยผู้ดำเนินการ DarkSide ในขณะที่เงินที่ยึดได้นั้นเป็นเงินที่ถือโดยบริษัทในเครือ RaaS ที่ทำการแฮ็ก . เป็นเรื่องปกติสำหรับผู้ประกอบการ ransomware ในการลดค่าไถ่ 15-30% โดยปล่อยให้บริษัทในเครือ RaaS (ผู้ที่ทำการโจมตี) เหลือไว้

Bitcoin เป็นสกุลเงินดิจิทัล (เรียกอีกอย่างว่า crypto-currency) … More จ่ายให้กับ DarkSide บัญชีนี้เพียงครึ่งเดียวของเทียบเท่า USD ที่จ่ายในตอนแรกเนื่องจากราคาของ bitcoin ลดลงตั้งแต่การชำระเงินค่าไถ่ ส่วนที่เหลืออีก 11.3 BTC ยังคงอยู่ในที่อยู่ที่ควบคุมโดยพันธมิตร DarkSide หรือ DarkSide ดังที่แสดงในภาพด้านล่าง จากการวิเคราะห์การไหลของเงินทุนและการดำเนินการของ DarkSide ในรูปแบบ Ransomware-as-a-Service (RaaS) เงินทุนที่ไม่ถูกยึดอาจถูกครอบครองโดยผู้ดำเนินการ DarkSide ในขณะที่เงินที่ยึดได้นั้นเป็นเงินที่ถือโดยบริษัทในเครือ RaaS ที่ทำการแฮ็ก . เป็นเรื่องปกติสำหรับผู้ประกอบการ ransomware ในการลดค่าไถ่ 15-30% โดยปล่อยให้บริษัทในเครือ RaaS (ผู้ที่ทำการโจมตี) เหลือไว้

ผู้ดำเนินการ Darkside ได้รวมเงินส่วนที่เหลือของกองทุน Colonial Pipeline เข้ากับการชำระเงินค่าไถ่อื่น ๆ อีกหลายรายการ รวมถึงเงินของบริษัท Brenntag ซึ่งเป็นบริษัทจัดจำหน่ายเคมีภัณฑ์ทั่วโลก การรวมเงิน 107.8 BTC ของกองทุน DarkSide ยังไม่ได้ถูกยึดโดย DOJ ณ ตอนนี้ และได้หยุดนิ่งตั้งแต่วันที่ 13 พฤษภาคม

จากการวิเคราะห์เพื่อบรรลุเป้าหมายของ ใบสำคัญแสดงสิทธิการจับกุม DarkSideหน่วยปฏิบัติการอาชญากรรมไซเบอร์ของ FBI ภาคสนามในซานฟรานซิสโก ใช้การวิเคราะห์บล็อคเชนเพื่อกำหนดกระแสเงินค่าไถ่ของ Colonial Pipeline ในหมายจับนี้ FBI ยังประกาศว่าพวกเขาครอบครองคีย์ส่วนตัวสำหรับที่อยู่ cryptocurrency ที่เชื่อมโยงกับ 63.7 BTC ที่ตรวจสอบได้โดยตรงจากการจ่ายค่าไถ่ Colonial Pipeline คีย์ส่วนตัวเหล่านี้น่าจะได้รับจากการยึดเซิร์ฟเวอร์ DarkSide ครั้งล่าสุดในหรือประมาณวันที่ 13 พฤษภาคม เช่น รายงานโดยข้อความที่ส่งถึงบริษัทในเครือ ของการดำเนินการ DarkSide RaaS

การยึดของ cryptocurrency สกุลเงินดิจิทัล (cryptocurrency) เป็นสินทรัพย์ดิจิทัลที่... More การเข้าถึงกระเป๋าเงินโดยตรงนั้นไม่ใช่เรื่องธรรมดา ในการยึด crypto หน่วยงานบังคับใช้กฎหมายต้องมีสิทธิ์เข้าถึงคีย์ส่วนตัวหรือเข้าถึงบุคคลที่สามารถเข้าถึงคีย์ส่วนตัวได้ นี่คือเหตุผลที่ crypto ส่วนใหญ่ถูกยึดไม่ว่าจะผ่านการแลกเปลี่ยน เนื่องจากการแลกเปลี่ยนถือกุญแจส่วนตัว หรือหลังจากการจับกุมบุคคลที่มีกระเป๋าเงินอยู่ในตัวพวกเขาหรือในทรัพย์สินของพวกเขา

สกุลเงินดิจิทัล (cryptocurrency) เป็นสินทรัพย์ดิจิทัลที่... More การเข้าถึงกระเป๋าเงินโดยตรงนั้นไม่ใช่เรื่องธรรมดา ในการยึด crypto หน่วยงานบังคับใช้กฎหมายต้องมีสิทธิ์เข้าถึงคีย์ส่วนตัวหรือเข้าถึงบุคคลที่สามารถเข้าถึงคีย์ส่วนตัวได้ นี่คือเหตุผลที่ crypto ส่วนใหญ่ถูกยึดไม่ว่าจะผ่านการแลกเปลี่ยน เนื่องจากการแลกเปลี่ยนถือกุญแจส่วนตัว หรือหลังจากการจับกุมบุคคลที่มีกระเป๋าเงินอยู่ในตัวพวกเขาหรือในทรัพย์สินของพวกเขา

โคโลเนียลไปป์ไลน์แรนซัมแวร์โจมตี

เมื่อวันที่ 7 พฤษภาคม พ.ศ. 2021 DarkSide กลุ่มอาชญากรไซเบอร์ในรัสเซียได้โจมตี Colonial Pipeline ซึ่งเป็นส่วนหนึ่งของภาคโครงสร้างพื้นฐานที่สำคัญของสหรัฐอเมริกา ในฐานะที่เป็นส่วนหนึ่งของแรนซัมแวร์ นักแสดง DarkSide ได้เข้ารหัสอุปกรณ์บนเครือข่ายและขโมยไฟล์ที่ไม่ได้เข้ารหัส โดยขู่ว่าจะเผยแพร่สู่สาธารณะหากบริษัทไม่ชำระเงิน ตาม blockchain blockchain—เทคโนโลยีที่อยู่เบื้องหลัง bitcoin และ c... More การวิเคราะห์ในวันถัดไป Colonial Pipeline จ่ายเงินค่าไถ่ 75 BTC มูลค่ากว่า 4.2 ล้านดอลลาร์ในขณะนั้น หลังการโจมตี ทำเนียบขาวได้ออกคำสั่งของผู้บริหารในการปรับปรุงความปลอดภัยทางไซเบอร์ของสหรัฐฯ ต่อ “การรณรงค์ทางไซเบอร์ที่เป็นอันตรายอย่างต่อเนื่องและซับซ้อนมากขึ้น ซึ่งคุกคามภาครัฐ ภาคเอกชน และท้ายที่สุดคือความปลอดภัยและความเป็นส่วนตัวของคนอเมริกัน”

blockchain—เทคโนโลยีที่อยู่เบื้องหลัง bitcoin และ c... More การวิเคราะห์ในวันถัดไป Colonial Pipeline จ่ายเงินค่าไถ่ 75 BTC มูลค่ากว่า 4.2 ล้านดอลลาร์ในขณะนั้น หลังการโจมตี ทำเนียบขาวได้ออกคำสั่งของผู้บริหารในการปรับปรุงความปลอดภัยทางไซเบอร์ของสหรัฐฯ ต่อ “การรณรงค์ทางไซเบอร์ที่เป็นอันตรายอย่างต่อเนื่องและซับซ้อนมากขึ้น ซึ่งคุกคามภาครัฐ ภาคเอกชน และท้ายที่สุดคือความปลอดภัยและความเป็นส่วนตัวของคนอเมริกัน”

Brenntag Ransomware โจมตี

สี่วันหลังจากการโจมตีของโคโลเนียลไปป์ไลน์ บริษัทจำหน่ายสารเคมีระดับโลก Brenntag ประสบกับการโจมตีด้วยแรนซัมแวร์ที่กำหนดเป้าหมายไปยังแผนกอเมริกาเหนือของพวกเขา เมื่อวันที่ 11 พฤษภาคม บริษัทได้จ่าย 78.5 BTC มูลค่าประมาณ 4.4 ล้านดอลลาร์ในขณะนั้นให้กับผู้ประกอบการ ransomware เช่นเดียวกับการโจมตี Colonial Pipeline ซึ่งเป็นส่วนหนึ่งของการโจมตีนี้ DarkSide ทำหน้าที่เข้ารหัสอุปกรณ์บนเครือข่ายและขโมยไฟล์ที่ไม่ได้เข้ารหัส อย่างไรก็ตาม กองทุน Brenntag ยังไม่ได้รับการกู้คืน ซึ่งแตกต่างจาก Colonial Pipeline

Ransomware-as-a-Service คืออะไร?

DarkSide เป็นการดำเนินการ Ransomware-as-a-Service (RaaS) ในแบบจำลองการดำเนินการของ RaaS นักพัฒนามัลแวร์จะร่วมมือกับบริษัทในเครือที่เป็นบุคคลที่สาม หรือแฮกเกอร์ ซึ่งมีหน้าที่รับผิดชอบในการเข้าถึงเครือข่าย เข้ารหัสอุปกรณ์ และเจรจาค่าไถ่กับเหยื่อ อันเป็นผลมาจากรูปแบบที่ค่อนข้างใหม่นี้ แรนซัมแวร์จึงสามารถใช้งานได้ง่ายโดยผู้ไม่หวังดีที่ไม่มีความสามารถทางเทคนิคในการสร้างมัลแวร์ด้วยตนเอง แต่เต็มใจและสามารถแทรกซึมเป้าหมายได้

จากนั้นการชำระเงินค่าไถ่จะถูกแบ่งระหว่างบริษัทในเครือและผู้ให้บริการ (ผู้พัฒนา) การแบ่งแยกระหว่างตัวดำเนินการ ransomware และบริษัทในเครือที่ทำให้เกิดการติดไวรัส มักเป็นสัญญาณบ่งบอกของโมเดล Ransomware-as-a-Service ในโมเดล RaaS ส่วนใหญ่ การแบ่งนี้อยู่ระหว่าง 15-30% สำหรับผู้ปฏิบัติงานและ 70-85% สำหรับพันธมิตร

การต่อสู้กับแรนซัมแวร์—อะไรจะเกิดขึ้นต่อไป?

การเติบโตอย่างรวดเร็วของการดำเนินการ ransomware-as-a-service เช่น NetWalker และ Darkside ได้กลายเป็นธุรกิจที่ร่ำรวยสำหรับผู้คุกคาม การโจมตีโครงสร้างพื้นฐานที่สำคัญเมื่อเร็วๆ นี้พิสูจน์ให้เห็นว่าแรนซัมแวร์ไม่ได้ส่งผลกระทบต่อตัวบุคคลเท่านั้น ด้วยเหตุนี้ วันที่ 3 มิถุนายน กระทรวงยุติธรรม ออกบันทึกข้อตกลงสำหรับอัยการสหพันธรัฐทั้งหมด การประกาศให้อัยการต้องรายงานเหตุการณ์แรนซัมแวร์ในลักษณะเดียวกับที่เรารายงานภัยคุกคามที่สำคัญต่อความมั่นคงของชาติของเรา เพื่อต่อต้านแรนซัมแวร์อย่างเพียงพอ การแบ่งปันข้อมูลเป็นสิ่งสำคัญ ในช่วงกลางเดือนมิถุนายน REvil ผู้ให้บริการ RaaS ได้ประกาศว่าได้อัปเดต ethos และพฤติกรรมที่คาดหวังไว้สำหรับการพิจารณาในการเลือกเหยื่อแรนซัมแวร์ เช่น ถือว่าโรงเรียนและโรงพยาบาลมีข้อจำกัดสำหรับการโจมตี วิธีการที่ได้รับการปรับปรุงนี้น่าจะเป็นความพยายามที่จะลดโปรไฟล์ REvil ลงเพื่อไม่ให้กลายเป็นเป้าหมายที่มีลำดับความสำคัญสำหรับ US DOJ

การวิเคราะห์บล็อคเชนให้ข้อมูลข่าวกรองคริปโตเคอเรนซีที่สำคัญซึ่งจำเป็นในการติดตามตัวแรนซัมแวร์ โดยการทำงานร่วมกันผ่านกลุ่มต่างๆ เช่น Ransomware Task Force เท่านั้นที่สามารถตอบโต้ผู้คุกคามข้ามชาติเหล่านี้ได้ สิ่งสำคัญคือต้องไม่เพียงแค่ติดตามแรนซัมแวร์ที่ดำเนินการเพื่อค้นหาและหยุดผู้ปฏิบัติงานเท่านั้น แต่ยังต้องทำให้ระบบแข็งแกร่งขึ้นและให้ความรู้แก่สาธารณชนเกี่ยวกับวิธีที่การประนีประนอมเหล่านี้เกิดขึ้นเพื่อบรรเทาการหยุดชะงักอย่างเหมาะสม บริษัทตอบสนองต่อเหตุการณ์มีฐานข้อมูลขนาดใหญ่ของการชำระค่าไถ่จากลูกค้า การระบุและติดตามเงินเหล่านี้สามารถช่วยในการสร้างโปรไฟล์เต็มรูปแบบของกลุ่ม ransomware

เนื่องจากผู้โจมตีแรนซัมแวร์ใช้บล็อคเชนสาธารณะเพื่อรับการชำระเงิน ธุรกรรมทั้งหมดสามารถดูได้ในห่วงโซ่ ทำให้หน่วยงานบังคับใช้กฎหมาย (หรือใครก็ตาม) สามารถติดตามกระแสเงินได้ การใช้เครื่องมือวิเคราะห์บล็อคเชน เช่น CipherTrace Inspector ช่วยเพิ่มความชาญฉลาดให้กับการติดตามและการตรวจสอบ เช่น การระบุเมื่อเงินถูกฝากเข้าในการแลกเปลี่ยน เมื่อเงินไปถึงการแลกเปลี่ยนแบบรวมศูนย์ การบังคับใช้กฎหมายสามารถหยุดการเคลื่อนไหวของเงินทุนโดยขอให้บริษัทแลกเปลี่ยนระงับบัญชี และหากผู้ใช้ต้องผ่านกระบวนการ KYC ก็สามารถระบุบุคคลที่อยู่เบื้องหลังที่อยู่ได้

- 11

- 7

- เข้า

- ลงชื่อเข้าใช้

- เพิ่มเติม

- เข้าร่วม

- ทั้งหมด

- ธุรกรรมทั้งหมด

- สหรัฐอเมริกา

- อเมริกัน

- การวิเคราะห์

- การวิเคราะห์

- ประกาศ

- รอบ

- จับกุม

- สินทรัพย์

- Bitcoin

- blockchain

- BTC

- การก่อสร้าง

- ธุรกิจ

- แคมเปญ

- ที่เกิดจาก

- สารเคมี

- CipherTrace

- ร่วมกัน

- บริษัท

- การรวบรวม

- อาชญากรรม

- การเข้ารหัสลับ

- cryptocurrency

- เงินตรา

- ไซเบอร์

- อาชญากรรม

- cybersecurity

- ฐานข้อมูล

- วัน

- กระทรวงยุติธรรม

- ผู้พัฒนา

- นักพัฒนา

- อุปกรณ์

- ดิจิตอล

- สินทรัพย์ดิจิตอล

- สกุลเงินดิจิตอล

- การหยุดชะงัก

- DoJ

- ร๊อค

- ตลาดแลกเปลี่ยน

- แลกเปลี่ยน

- ผู้บริหารงาน

- คำสั่งของผู้บริหาร

- การกรรโชก

- เอฟบีไอ

- รัฐบาลกลาง

- ชื่อจริง

- ไหล

- ฟรานซิส

- แข็ง

- เต็ม

- เงิน

- เหตุการณ์ที่

- บัญชีกลุ่ม

- การเจริญเติบโต

- สับ

- แฮกเกอร์

- ถือ

- โรงพยาบาล

- บ้าน

- สรุป ความน่าเชื่อถือของ Olymp Trade?

- HTTPS

- แยกแยะ

- ส่งผลกระทบ

- รวมทั้ง

- ข้อมูล

- โครงสร้างพื้นฐาน

- Intelligence

- การสอบสวน

- IT

- ความยุติธรรม

- กระทรวงยุติธรรม

- คีย์

- กุญแจ

- KYC

- กฏหมาย

- การบังคับใช้กฎหมาย

- มัลแวร์

- ล้าน

- แบบ

- ความมั่นคงของชาติ

- เครือข่าย

- ทางทิศเหนือ

- อเมริกาเหนือ

- การดำเนินการ

- ใบสั่ง

- อื่นๆ

- หุ้นส่วน

- ชำระ

- การชำระเงิน

- การชำระเงิน

- สมบัติ

- ราคา

- ความเป็นส่วนตัว

- ส่วนตัว

- คีย์ส่วนตัว

- คีย์ส่วนตัว

- โปรไฟล์

- สาธารณะ

- ค่าไถ่

- ransomware

- แรนซัมแวร์โจมตี

- กู้

- การฟื้นตัว

- รายงาน

- คำตอบ

- เรวิล

- ซาน

- ซานฟรานซิสโก

- โรงเรียน

- ความปลอดภัย

- ยึด

- ยึด

- So

- แยก

- สหรัฐอเมริกา

- ขโมย

- ระบบ

- เป้า

- กำลังงาน

- วิชาการ

- เทคโนโลยี

- ตัวแสดงภัยคุกคาม

- ภัยคุกคาม

- เวลา

- การติดตาม

- การทำธุรกรรม

- พร้อมใจกัน

- ประเทศสหรัฐอเมริกา

- us

- USD

- ผู้ใช้

- กระเป๋าสตางค์

- ทำเนียบขาว

- WHO

- คุ้มค่า