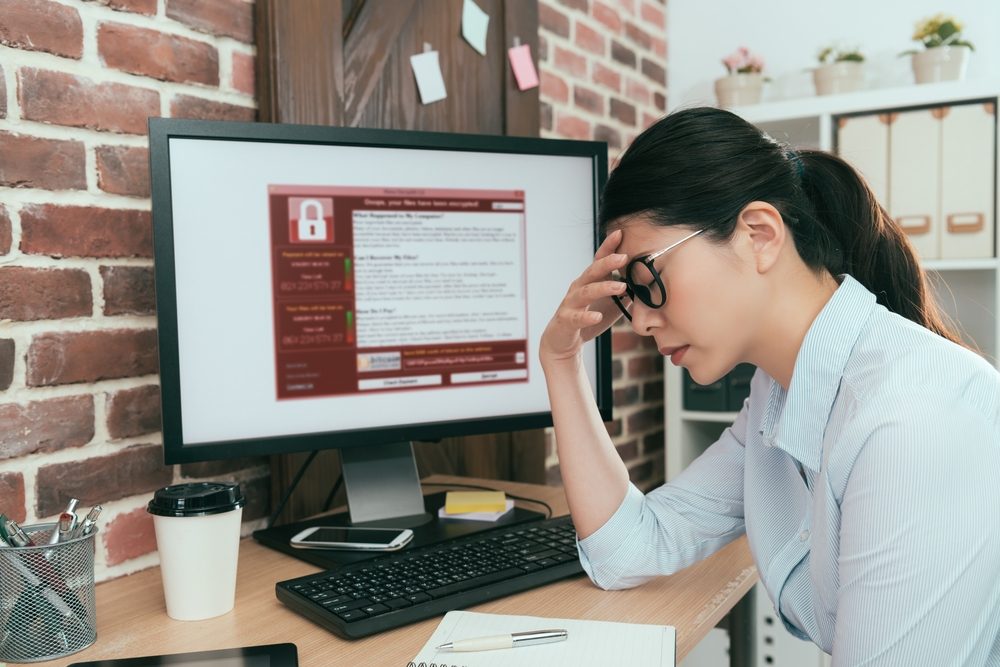

ทีมรักษาความปลอดภัยระดับองค์กรสามารถเพิ่มแรนซัมแวร์อีก XNUMX สายพันธุ์ไปยังรายการภัยคุกคามแรนซัมแวร์ที่เพิ่มขึ้นอย่างต่อเนื่องซึ่งพวกเขาจำเป็นต้องตรวจสอบ

ตัวแปรทั้งสาม — Vohuk, ScareCrow และ AESRT — เหมือนกับเครื่องมือเรียกค่าไถ่ส่วนใหญ่ กำหนดเป้าหมายที่ระบบ Windows และดูเหมือนว่าจะเพิ่มจำนวนอย่างรวดเร็วในระบบที่เป็นของผู้ใช้ในหลายประเทศ นักวิจัยด้านความปลอดภัยที่ FortiGuard Labs ของ Fortinet ซึ่งกำลังติดตามภัยคุกคามในสัปดาห์นี้ได้อธิบายถึงตัวอย่างแรนซัมแวร์ว่าได้รับแรงดึงภายในฐานข้อมูลแรนซัมแวร์ของบริษัท

การวิเคราะห์ของฟอร์ติเน็ต จากภัยคุกคามทั้ง XNUMX รายการแสดงให้เห็นว่าเป็นเครื่องมือแรนซัมแวร์มาตรฐานที่ยังคงมีประสิทธิภาพในการเข้ารหัสข้อมูลบนระบบที่ถูกบุกรุก การแจ้งเตือนของ Fortinet ไม่ได้ระบุว่าผู้ดำเนินการตัวอย่างแรนซัมแวร์ตัวใหม่กระจายมัลแวร์อย่างไร แต่ระบุว่าอีเมลฟิชชิ่งมักจะเป็นพาหะที่พบได้บ่อยที่สุดสำหรับการติดแรนซัมแวร์

จำนวนตัวแปรที่เพิ่มขึ้น

“หากการเติบโตของแรนซัมแวร์ในปี 2022 บ่งชี้ถึงอนาคต ทีมรักษาความปลอดภัยทุกแห่งควรคาดหวังว่าเวกเตอร์การโจมตีนี้จะได้รับความนิยมมากขึ้นในปี 2023” เฟรด กูเทียร์เรซ วิศวกรความปลอดภัยอาวุโสแห่ง FortiGuard Labs ของ Fortinet กล่าว

ในช่วงครึ่งแรกของปี 2022 จำนวนแรนซัมแวร์สายพันธุ์ใหม่ที่ FortiGuard Labs ระบุได้เพิ่มขึ้นเกือบ 100% เมื่อเทียบกับช่วงหกเดือนก่อนหน้า เขากล่าว ทีม FortiGuard Labs บันทึกแรนซัมแวร์สายพันธุ์ใหม่ 10,666 รายการในช่วงครึ่งแรกของปี 2022 เทียบกับเพียง 5,400 รายการในช่วงครึ่งหลังของปี 2021

“การเติบโตของแรนซัมแวร์สายพันธุ์ใหม่นี้ ต้องขอบคุณผู้โจมตีจำนวนมากขึ้นที่ใช้ประโยชน์จากแรนซัมแวร์ในฐานะบริการ (RaaS) บน Dark Web” เขากล่าว

เขากล่าวเสริม: “นอกจากนี้ บางทีสิ่งที่น่ากังวลที่สุดคือเราเห็นการโจมตีด้วยแรนซัมแวร์แบบทำลายล้างเพิ่มมากขึ้นในทุกระดับและในทุกเซกเตอร์ทุกประเภท ซึ่งเราคาดว่าจะดำเนินต่อไปในปี 2023”

สายพันธุ์แรนซัมแวร์มาตรฐานแต่มีประสิทธิภาพ

แรนซั่มแวร์ Vohuk ที่นักวิจัยของ Fortinet วิเคราะห์นั้นดูเหมือนว่าจะเป็นการทำซ้ำครั้งที่ XNUMX ซึ่งบ่งชี้ว่าผู้เขียนกำลังพัฒนาอย่างแข็งขัน

มัลแวร์จะส่งข้อความเรียกค่าไถ่ “README.txt” บนระบบที่ถูกบุกรุกซึ่งขอให้ผู้ที่ตกเป็นเหยื่อติดต่อผู้โจมตีผ่านทางอีเมลด้วย ID เฉพาะ Fortinet กล่าว บันทึกแจ้งให้เหยื่อทราบว่าผู้โจมตีไม่มีแรงจูงใจทางการเมือง แต่สนใจเพียงผลประโยชน์ทางการเงิน ซึ่งน่าจะสร้างความมั่นใจให้กับเหยื่อว่าพวกเขาจะได้รับข้อมูลคืนหากพวกเขาจ่ายค่าไถ่ที่เรียกร้อง

ในขณะเดียวกัน “ScareCrow เป็นแรนซัมแวร์ทั่วไปอีกตัวที่เข้ารหัสไฟล์ในเครื่องของเหยื่อ” Fortinet กล่าว “บันทึกเรียกค่าไถ่ของมันมีชื่อว่า 'readme.txt' มีช่องสัญญาณโทรเลขสามช่องที่เหยื่อสามารถใช้เพื่อพูดคุยกับผู้โจมตีได้”

แม้ว่าบันทึกเรียกค่าไถ่จะไม่มีข้อกำหนดทางการเงินเฉพาะเจาะจง แต่ก็ปลอดภัยที่จะสันนิษฐานว่าผู้ที่ตกเป็นเหยื่อจะต้องจ่ายค่าไถ่เพื่อกู้คืนไฟล์ที่ถูกเข้ารหัส Fortinet กล่าว

การวิจัยของผู้จำหน่ายระบบรักษาความปลอดภัยยังแสดงให้เห็นการทับซ้อนกันระหว่างหุ่นไล่กาและที่น่าอับอาย Conti ransomware ตัวแปรซึ่งเป็นหนึ่งในเครื่องมือแรนซัมแวร์ที่อุดมสมบูรณ์ที่สุดเท่าที่เคยมีมา ตัวอย่างเช่น ทั้งคู่ใช้อัลกอริทึมเดียวกันในการเข้ารหัสไฟล์ และเช่นเดียวกับ Conti ScareCrow จะลบสำเนาเงาโดยใช้ยูทิลิตี้บรรทัดคำสั่ง WMI (wmic) เพื่อทำให้ข้อมูลในระบบที่ติดไวรัสไม่สามารถกู้คืนได้

การส่งไปยัง VirusTotal บ่งชี้ว่า ScareCrow มีระบบที่ติดไวรัสในสหรัฐอเมริกา เยอรมนี อิตาลี อินเดีย ฟิลิปปินส์ และรัสเซีย

และสุดท้าย AESRT ซึ่งเป็นแรนซัมแวร์ตระกูลใหม่ตัวที่สามที่ Fortinet เพิ่งค้นพบ มีฟังก์ชันการทำงานที่คล้ายคลึงกับภัยคุกคามอีกสองตัว ข้อแตกต่างหลักคือแทนที่จะทิ้งบันทึกเรียกค่าไถ่ มัลแวร์จะส่งหน้าต่างป๊อปอัปพร้อมที่อยู่อีเมลของผู้โจมตี และช่องที่แสดงคีย์สำหรับถอดรหัสไฟล์ที่เข้ารหัสเมื่อเหยื่อชำระค่าไถ่ตามที่ต้องการ

Crypto-Collapse จะทำให้ภัยคุกคาม Ransomware ช้าลงหรือไม่

ตัวแปรใหม่นี้เพิ่มเข้าไปในรายการภัยคุกคามแรนซัมแวร์ที่มีมายาวนานและเติบโตอย่างต่อเนื่อง ซึ่งองค์กรต่างๆ ต้องรับมือในแต่ละวัน เนื่องจากผู้ให้บริการแรนซัมแวร์ยังคงโจมตีองค์กรธุรกิจอย่างไม่ลดละ

ข้อมูลการโจมตีแรนซัมแวร์ที่ LookGlass วิเคราะห์เมื่อต้นปีนี้แสดงให้เห็นว่ามีการโจมตีบางอย่าง ยืนยันการโจมตีแรนซัมแวร์ 1,133 รายการ ในช่วงครึ่งแรกของปี 2022 เพียงปีเดียว มากกว่าครึ่ง (52%) ส่งผลกระทบต่อบริษัทในสหรัฐฯ LookGlass พบว่ากลุ่มแรนซัมแวร์ที่ใช้งานมากที่สุดคือกลุ่มที่อยู่เบื้องหลังตัวแปร LockBit ตามมาด้วยกลุ่มที่อยู่เบื้องหลังแรนซัมแวร์ Conti, Black Basta และ Alphy

อย่างไรก็ตาม อัตราของกิจกรรมไม่คงที่ ผู้ให้บริการด้านความปลอดภัยบางรายรายงานว่ากิจกรรมแรนซัมแวร์ชะลอตัวลงเล็กน้อยในบางช่วงของปี

ในรายงานช่วงกลางปี SecureWorks กล่าวว่า การตอบโต้เหตุการณ์ในเดือนพฤษภาคมและมิถุนายนบ่งชี้ว่าอัตราการโจมตีแรนซัมแวร์ใหม่ที่ประสบความสำเร็จนั้นช้าลงเล็กน้อย

SecureWorks ระบุแนวโน้มว่าน่าจะต้องทำอย่างน้อยในบางส่วน ด้วยการหยุดชะงักของการดำเนินงาน Conti RaaS ในปีนี้และปัจจัยอื่นๆ เช่น ผลเสียของสงครามในยูเครน เกี่ยวกับแก๊งแรนซัมแวร์

อีกรายงานหนึ่งจาก Identity Theft Resource Center (ITRC) รายงานว่าการโจมตีด้วยแรนซัมแวร์ลดลง 20% ซึ่งส่งผลให้เกิดการละเมิดในช่วงไตรมาสที่สองของปี 2022 เมื่อเทียบกับไตรมาสแรกของปี ITRC เช่นเดียวกับ SecureWorks ระบุว่าการลดลงนั้นเกี่ยวข้องกับสงครามในยูเครน และที่สำคัญคือการล่มสลายของสกุลเงินดิจิทัลที่ผู้ให้บริการแรนซัมแวร์นิยมใช้ในการชำระเงิน

Bryan Ware ซีอีโอของ LookGlass กล่าวว่าเขาเชื่อว่าการล่มสลายของ crypto อาจขัดขวางผู้ให้บริการแรนซัมแวร์ในปี 2023

“เรื่องอื้อฉาวเกี่ยวกับ FTX เมื่อเร็ว ๆ นี้ทำให้สกุลเงินดิจิทัลเสียหาย และสิ่งนี้ส่งผลกระทบต่อการสร้างรายได้จากแรนซัมแวร์และทำให้ไม่สามารถคาดเดาได้” เขากล่าว “สิ่งนี้ไม่เป็นลางดีสำหรับผู้ให้บริการแรนซัมแวร์ เนื่องจากพวกเขาจะต้องพิจารณาการสร้างรายได้ในรูปแบบอื่นในระยะยาว”

แวร์เล่าว่า แนวโน้มเกี่ยวกับ cryptocurrencies มีกลุ่มแรนซัมแวร์บางกลุ่มที่กำลังพิจารณาใช้สกุลเงินดิจิทัลของตนเอง: “เราไม่แน่ใจว่าสิ่งนี้จะเกิดขึ้นจริง แต่โดยรวมแล้ว กลุ่มแรนซัมแวร์กังวลเกี่ยวกับวิธีที่พวกเขาจะสร้างรายได้และรักษาระดับของการไม่เปิดเผยตัวตนในอนาคต”

- blockchain

- กระเป๋าสตางค์ cryptocurrency

- การแลกเปลี่ยนการเข้ารหัสลับ

- การรักษาความปลอดภัยในโลกไซเบอร์

- อาชญากรไซเบอร์

- cybersecurity

- การอ่านที่มืด

- กรมความมั่นคงภายในประเทศ

- กระเป๋าสตางค์ดิจิตอล

- ไฟร์วอลล์

- Kaspersky

- มัลแวร์

- แมคคาฟี

- เน็กซ์บล๊อก

- เพลโต

- เพลโตไอ

- เพลโตดาต้าอินเทลลิเจนซ์

- เกมเพลโต

- เพลโตดาต้า

- เพลโตเกม

- VPN

- ความปลอดภัยของเว็บไซต์