แฮกเกอร์ของรัฐรัสเซียกำลังดำเนินการแคมเปญฟิชชิ่งแบบกำหนดเป้าหมายในอย่างน้อยเก้าประเทศที่กระจายอยู่ในสี่ทวีป อีเมลของพวกเขากล่าวถึงธุรกิจอย่างเป็นทางการของรัฐบาล และหากประสบความสำเร็จ จะคุกคามไม่เพียงแต่ข้อมูลองค์กรที่ละเอียดอ่อน แต่ยังรวมถึงข่าวกรองทางภูมิศาสตร์การเมืองที่มีความสำคัญเชิงกลยุทธ์ด้วย

โครงเรื่องที่ซับซ้อนและมีหลายง่ามเช่นนี้สามารถทำได้โดยกลุ่มที่มีความอุดมสมบูรณ์เท่านั้น แฟนซีหมี (หรือที่เรียกว่า APT28, Forest Blizzard, Frozenlake, Sofacy Group, Strontium, UAC-028 และนามแฝงอื่นๆ อีกมากมาย) ซึ่ง IBM X-Force ติดตามเป็น ITG05 ใน รายงานฉบับใหม่.

นอกเหนือจากเหยื่อล่อที่มีธีมของรัฐบาลที่น่าเชื่อและแบ็คดอร์แบบกำหนดเองใหม่สามรูปแบบแล้ว แคมเปญนี้มีความโดดเด่นมากที่สุดสำหรับข้อมูลที่กำหนดเป้าหมาย: Fancy Bear ดูเหมือนจะมุ่งเป้าไปที่ข้อมูลการใช้งานที่เฉพาะเจาะจงสูงสำหรับรัฐบาลรัสเซีย

เหยื่อฟิชชิ่งของรัฐบาล

Fancy Bear ใช้เหยื่อล่อที่ไม่ซ้ำกันอย่างน้อย 11 ตัวในแคมเปญที่กำหนดเป้าหมายองค์กรในอาร์เจนตินา ยูเครน จอร์เจีย เบลารุส คาซัคสถาน โปแลนด์ อาร์เมเนีย อาเซอร์ไบจาน และสหรัฐอเมริกา

เหยื่อล่อดูเหมือนเอกสารทางการที่เกี่ยวข้องกับรัฐบาลระหว่างประเทศ ครอบคลุมประเด็นต่างๆ เช่น การเงิน โครงสร้างพื้นฐานที่สำคัญ การมีส่วนร่วมของผู้บริหาร ความมั่นคงปลอดภัยทางไซเบอร์ ความมั่นคงทางทะเล การดูแลสุขภาพ และการผลิตทางอุตสาหกรรมด้านการป้องกันประเทศ

เอกสารเหล่านี้บางส่วนเป็นเอกสารที่ถูกต้องตามกฎหมายและเปิดเผยต่อสาธารณะ สิ่งที่น่าสนใจอื่น ๆ ดูเหมือนจะเป็นหน่วยงานภายในของหน่วยงานของรัฐโดยเฉพาะ ทำให้เกิดคำถามว่าแฟนซีแบร์เข้ามาจัดการกับพวกเขาได้อย่างไรตั้งแต่แรก

“X-Force ไม่มีข้อมูลเชิงลึกว่า ITG05 สามารถโจมตีองค์กรที่ถูกแอบอ้างได้สำเร็จหรือไม่” Claire Zaboeva นักล่าภัยคุกคามของ IBM X-Force กล่าว “เนื่องจากเป็นไปได้ที่ ITG05 ใช้ประโยชน์จากการเข้าถึงที่ไม่ได้รับอนุญาตเพื่อรวบรวมเอกสารภายใน เราได้แจ้งให้ผู้ลอกเลียนแบบทั้งหมดทราบถึงกิจกรรมดังกล่าวก่อนที่จะเผยแพร่โดยเป็นส่วนหนึ่งของนโยบายการเปิดเผยข้อมูลอย่างมีความรับผิดชอบของเรา”

หรืออีกทางหนึ่ง Fancy Bear/ITGO5 อาจเป็นเพียงการเลียนแบบไฟล์จริงเท่านั้น “ตัวอย่างเช่น เอกสารที่ถูกเปิดเผยบางส่วนมีข้อผิดพลาดที่เห็นได้ชัดเจน เช่น การสะกดชื่อพรรคหลักผิดในสิ่งที่ดูเหมือนเป็นสัญญาของรัฐบาลอย่างเป็นทางการ” เธอกล่าว

แรงจูงใจที่เป็นไปได้?

คุณสมบัติที่สำคัญอีกประการหนึ่งของเหยื่อเหล่านี้ก็คือพวกมันค่อนข้างเฉพาะเจาะจง

ตัวอย่างภาษาอังกฤษ ได้แก่ เอกสารนโยบายความปลอดภัยทางไซเบอร์จากองค์กรพัฒนาเอกชนแห่งจอร์เจีย และแผนการเดินทางเดือนมกราคมที่ให้รายละเอียดเกี่ยวกับทุ่นประชุมและฝึกซ้อมระฆังประจำปี 2024 (XBB24) สำหรับผู้เข้าร่วมคณะทำงานด้านการขนส่งในมหาสมุทรแปซิฟิกอินเดียของกองทัพเรือสหรัฐฯ (PACIOSWG)

และยังมีสิ่งล่อใจในธีมการเงิน: เอกสารเบลารุสพร้อมคำแนะนำในการสร้างเงื่อนไขทางการค้าเพื่ออำนวยความสะดวกให้กับวิสาหกิจระหว่างรัฐภายในปี 2025 ซึ่งสอดคล้องกับความคิดริเริ่มของสหภาพเศรษฐกิจยูเรเชียน เอกสารนโยบายงบประมาณของกระทรวงเศรษฐกิจอาร์เจนตินาที่เสนอ "แนวทางเชิงกลยุทธ์" เพื่อช่วยเหลือ ประธานาธิบดีกับนโยบายเศรษฐกิจของประเทศ และอื่นๆ ตามแนวนี้

“มีแนวโน้มว่าการรวบรวมข้อมูลละเอียดอ่อนเกี่ยวกับข้อกังวลด้านงบประมาณ และมาตรการรักษาความปลอดภัยขององค์กรระดับโลกเป็นเป้าหมายที่มีลำดับความสำคัญสูง เมื่อพิจารณาจากพื้นที่ภารกิจที่จัดตั้งขึ้นของ ITG05” X-Force กล่าวในรายงานเกี่ยวกับการรณรงค์

ตัวอย่างเช่น อาร์เจนตินาเพิ่งปฏิเสธคำเชิญให้เข้าร่วมองค์กรการค้า BRICS (บราซิล รัสเซีย อินเดีย จีน และแอฟริกาใต้) ดังนั้น "เป็นไปได้ที่ ITG05 พยายามที่จะเข้าถึงการเข้าถึงที่อาจให้ข้อมูลเชิงลึกเกี่ยวกับลำดับความสำคัญของรัฐบาลอาร์เจนตินา ” เอ็กซ์-ฟอร์ซ กล่าว

กิจกรรมหลังการแสวงหาผลประโยชน์

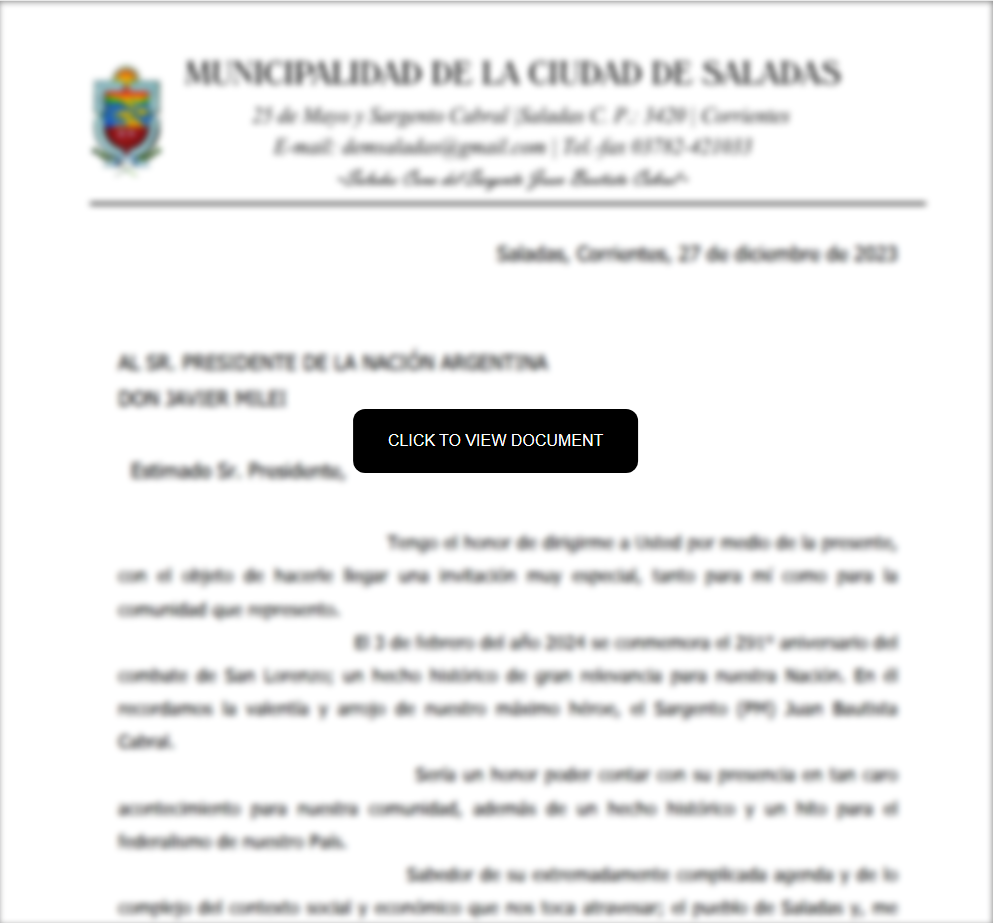

นอกจากความเฉพาะเจาะจงและรูปลักษณ์ของความชอบธรรมแล้ว ผู้โจมตียังใช้กลอุบายทางจิตวิทยาอีกอย่างหนึ่งเพื่อดักจับเหยื่อ: นำเสนอพวกเขาในตอนแรกด้วยเอกสารเวอร์ชันเบลอเท่านั้น เช่นเดียวกับในภาพด้านล่าง ผู้รับสามารถดูรายละเอียดได้เพียงพอที่จะทำให้เห็นว่าเอกสารเหล่านี้ดูเป็นทางการและสำคัญ แต่ก็ไม่เพียงพอที่จะหลีกเลี่ยงการคลิกเอกสารเหล่านั้น

ตัวอย่างเอกสารล่อ; ที่มา: ไอบีเอ็ม

เมื่อเหยื่อบนไซต์ที่ถูกควบคุมโดยผู้โจมตีคลิกเพื่อดูเอกสารล่อลวง พวกเขาจะดาวน์โหลดแบ็คดอร์ Python ที่เรียกว่า "Masepie" ค้นพบครั้งแรกในเดือนธันวาคม มันสามารถสร้างความคงทนในเครื่อง Windows และเปิดใช้งานการดาวน์โหลดและอัพโหลดไฟล์และการดำเนินการคำสั่งตามอำเภอใจ

หนึ่งในไฟล์ที่ Masepie ดาวน์โหลดไปยังเครื่องที่ติดไวรัสคือ “Oceanmap” ซึ่งเป็นเครื่องมือที่ใช้ C# สำหรับการดำเนินการคำสั่งผ่าน Internet Message Access Protocol (IMAP) รูปแบบดั้งเดิมของ Oceanmap ซึ่งไม่ได้ใช้ที่นี่ มีฟังก์ชันการขโมยข้อมูล ซึ่งต่อมาได้ถูกตัดออกและโอนไปยัง "Steelhook" ซึ่งเป็นเพย์โหลดที่ดาวน์โหลด Masepie อื่นที่เกี่ยวข้องกับแคมเปญนี้

Steelhook เป็นสคริปต์ PowerShell ซึ่งมีหน้าที่ในการขโมยข้อมูลจาก Google Chrome และ Microsoft Edge ผ่านทาง webhook

สิ่งที่น่าสังเกตมากกว่ามัลแวร์ก็คือความฉับไวในการดำเนินการของ Fancy Bear เช่น ครั้งแรกที่อธิบาย โดยทีมตอบสนองเหตุฉุกเฉินทางคอมพิวเตอร์ของยูเครน (CERT-UA) การติดเชื้อแฟนซีแบร์ในชั่วโมงแรกที่ลงเครื่องบนเครื่องของเหยื่อ ดาวน์โหลดแบ็คดอร์ และดำเนินการลาดตระเวนและการเคลื่อนไหวด้านข้างผ่านแฮช NTLMv2 ที่ถูกขโมยเพื่อการโจมตีแบบถ่ายทอด

ดังนั้นผู้ที่อาจตกเป็นเหยื่อจึงต้องดำเนินการอย่างรวดเร็วหรือควรเตรียมตัวล่วงหน้าสำหรับการติดเชื้อ พวกเขาสามารถทำได้โดยปฏิบัติตามคำแนะนำทั่วไปของ IBM: การตรวจสอบอีเมลที่มี URL ที่ให้บริการโดยผู้ให้บริการโฮสต์ของ Fancy Bear, FirstCloudIT และการรับส่งข้อมูล IMAP ที่น่าสงสัยไปยังเซิร์ฟเวอร์ที่ไม่รู้จัก จัดการกับช่องโหว่ที่โปรดปราน เช่น CVE-2024-21413, CVE-2024 -21410, CVE-2023-23397, CVE-2023-35636 – และอื่นๆ อีกมากมาย

“ITG05 จะยังคงใช้ประโยชน์จากการโจมตีรัฐบาลโลกและกลไกทางการเมืองของพวกเขาต่อไป เพื่อให้รัสเซียได้รับข้อมูลเชิงลึกขั้นสูงเกี่ยวกับการตัดสินใจเชิงนโยบายที่เกิดขึ้น” นักวิจัยสรุป

- เนื้อหาที่ขับเคลื่อนด้วย SEO และการเผยแพร่ประชาสัมพันธ์ รับการขยายวันนี้

- PlatoData.Network Vertical Generative Ai เพิ่มพลังให้กับตัวเอง เข้าถึงได้ที่นี่.

- เพลโตไอสตรีม. Web3 อัจฉริยะ ขยายความรู้ เข้าถึงได้ที่นี่.

- เพลโตESG. คาร์บอน, คลีนเทค, พลังงาน, สิ่งแวดล้อม แสงอาทิตย์, การจัดการของเสีย. เข้าถึงได้ที่นี่.

- เพลโตสุขภาพ เทคโนโลยีชีวภาพและข่าวกรองการทดลองทางคลินิก เข้าถึงได้ที่นี่.

- ที่มา: https://www.darkreading.com/threat-intelligence/russian-intelligence-targets-victims-worldwide-in-rapid-fire-cyberattacks

- :มี

- :เป็น

- :ไม่

- 11

- 2024

- 2025

- 7

- a

- เข้า

- Access Protocol

- สามารถเข้าถึงได้

- ข้าม

- กระทำ

- การกระทำ

- อยากทำกิจกรรม

- ที่อยู่

- ความก้าวหน้า

- สูง

- แอฟริกา

- กับ

- หน่วยงานที่

- การเล็ง

- อาคา

- การวางแนว

- ทั้งหมด

- ตาม

- ด้วย

- an

- และ

- ปรากฏ

- ปรากฏ

- โดยพลการ

- เป็น

- อาร์เจนตินา

- อาร์เจนตินา

- AS

- การให้ความช่วยเหลือ

- ที่เกี่ยวข้อง

- At

- การโจมตี

- บรรลุ

- หลีกเลี่ยง

- อาเซอร์ไบจาน

- ประตูหลัง

- แบ็ค

- BE

- หมี

- รับ

- เบลารุส

- ระฆัง

- ด้านล่าง

- ดีกว่า

- บราซิล

- bris

- กว้าง

- งบ

- ธุรกิจ

- แต่

- by

- ที่เรียกว่า

- รณรงค์

- แคมเปญ

- CAN

- สามารถ

- สาธารณรัฐประชาชนจีน

- Chrome

- คลิก

- รวบรวม

- ชุด

- เชิงพาณิชย์

- ที่ถูกบุกรุก

- คอมพิวเตอร์

- ความกังวลเกี่ยวกับ

- สรุป

- เงื่อนไข

- ความประพฤติ

- ทวีป

- ต่อ

- สัญญา

- ได้

- ประเทศ

- ครอบคลุม

- การสร้าง

- วิกฤติ

- โครงสร้างพื้นฐานที่สำคัญ

- ประเพณี

- cyberattacks

- cybersecurity

- ข้อมูล

- ธันวาคม

- การตัดสินใจ

- ป้องกัน

- รายละเอียด

- รายละเอียด

- การเปิดเผย

- ค้นพบ

- do

- เอกสาร

- เอกสาร

- ทำ

- ดาวน์โหลด

- ดาวน์โหลด

- ดาวน์โหลด

- ด้านเศรษฐกิจ

- นโยบายเศรษฐกิจ

- เศรษฐกิจ

- ขอบ

- อีเมล

- กรณีฉุกเฉิน

- การเปิดใช้งาน

- การนัดหมาย

- พอ

- Enterprise

- หน่วยงาน

- ข้อผิดพลาด

- ที่จัดตั้งขึ้น

- การสร้าง

- ตัวอย่าง

- ตัวอย่าง

- การปฏิบัติ

- ผู้บริหารงาน

- การออกกำลังกาย

- อำนวยความสะดวก

- แฟนซี

- ลักษณะ

- ไฟล์

- เงินทุน

- ชื่อจริง

- ดังต่อไปนี้

- สำหรับ

- ป่า

- สี่

- ราคาเริ่มต้นที่

- ฟังก์ชั่น

- ภูมิศาสตร์การเมือง

- จอร์เจีย

- จอร์เจีย

- กำหนด

- เหตุการณ์ที่

- Google Chrome

- ได้

- รัฐบาล

- หน่วยงานภาครัฐ

- รัฐบาล

- บัญชีกลุ่ม

- แนวทาง

- แฮกเกอร์

- มี

- มือ

- มี

- มี

- การดูแลสุขภาพ

- โปรดคลิกที่นี่เพื่ออ่านรายละเอียดเพิ่มเติม

- อย่างสูง

- โฮสติ้ง

- ชั่วโมง

- สรุป ความน่าเชื่อถือของ Olymp Trade?

- HTTPS

- ผู้ล่า

- ไอบีเอ็ม

- if

- ภาพ

- ความสำคัญ

- สำคัญ

- in

- ประกอบด้วย

- อินเดีย

- ชาวอินเดีย

- อุตสาหกรรม

- การผลิตภาคอุตสาหกรรม

- ที่ติดเชื้อ

- การติดเชื้อ

- ข้อมูล

- โครงสร้างพื้นฐาน

- ในขั้นต้น

- Initiative

- ความเข้าใจ

- ตัวอย่าง

- Intelligence

- ภายใน

- International

- อินเทอร์เน็ต

- เข้าไป

- คำเชิญ

- IT

- ITS

- มกราคม

- การสัมภาษณ์

- ร่วม

- เพียงแค่

- คาซัคสถาน

- เชื่อมโยงไปถึง

- ภาษา

- น้อยที่สุด

- ถูกต้องตามกฎหมาย

- ถูกกฎหมาย

- เลฟเวอเรจ

- ใช้ประโยชน์

- กดไลก์

- น่าจะ

- เส้น

- รายการ

- ดู

- ดูเหมือน

- เครื่อง

- เครื่อง

- ทำ

- มัลแวร์

- หลาย

- การเดินเรือ

- อาจ..

- ที่ประชุม

- แค่

- ข่าวสาร

- ไมโครซอฟท์

- Microsoft Edge

- กระทรวง

- กระทรวงเศรษฐกิจ

- ภารกิจ

- การตรวจสอบ

- ข้อมูลเพิ่มเติม

- มากที่สุด

- เหตุจูงใจ

- การเคลื่อนไหว

- มาก

- ชื่อ

- แห่งชาติ

- จำเป็นต้อง

- ใหม่

- เอกชน

- เก้า

- โดดเด่น

- หมายเหตุ / รายละเอียดเพิ่มเติม

- มหาสมุทร

- of

- การเสนอ

- เป็นทางการ

- on

- ONE

- เพียง

- or

- organizacja

- องค์กร

- องค์กร

- เป็นต้นฉบับ

- อื่นๆ

- ผลิตภัณฑ์อื่นๆ

- ของเรา

- ออก

- แปซิฟิก

- กระดาษ

- ส่วนหนึ่ง

- ผู้เข้าร่วม

- คู่กรณี

- ที่มีประสิทธิภาพ

- วิริยะ

- ฟิชชิ่ง

- สถานที่

- เพลโต

- เพลโตดาต้าอินเทลลิเจนซ์

- เพลโตดาต้า

- พล็อต

- โปแลนด์

- นโยบาย

- ทางการเมือง

- เป็นไปได้

- ที่มีศักยภาพ

- PowerShell

- เตรียมการ

- นำเสนอ

- ประธาน

- หลัก

- ก่อน

- การผลิต

- อุดมสมบูรณ์

- โปรโตคอล

- ให้

- ผู้จัดหา

- ทางด้านจิตใจ

- สิ่งพิมพ์

- สาธารณชน

- หลาม

- คุณภาพ

- คำถาม

- อย่างรวดเร็ว

- ทีเดียว

- การยก

- จริง

- เมื่อเร็ว ๆ นี้

- ผู้รับ

- แนะนำ

- เกี่ยวกับ

- ถูกปฏิเสธ..

- รายงาน

- นักวิจัย

- คำตอบ

- รับผิดชอบ

- รัสเซีย

- รัสเซีย

- s

- กล่าวว่า

- ต้นฉบับ

- ความปลอดภัย

- เห็น

- แสวงหา

- มีความละเอียดอ่อน

- ให้บริการ

- เซิร์ฟเวอร์

- เธอ

- การส่งสินค้า

- ตั้งแต่

- สถานที่ทำวิจัย

- So

- บาง

- ซับซ้อน

- แหล่ง

- ภาคใต้

- แอฟริกาใต้

- ช่องว่าง

- โดยเฉพาะ

- ความจำเพาะ

- กระจาย

- ยืน

- สถานะ

- สหรัฐอเมริกา

- ยังคง

- ที่ถูกขโมย

- ยุทธศาสตร์

- ที่ประสบความสำเร็จ

- ประสบความสำเร็จ

- อย่างเช่น

- พิรุธ

- เป้า

- เป้าหมาย

- กำหนดเป้าหมาย

- เป้าหมาย

- ทีม

- กว่า

- ที่

- พื้นที่

- ข้อมูล

- ของพวกเขา

- พวกเขา

- ธีม

- ที่นั่น

- ล้อยางขัดเหล่านี้ติดตั้งบนแกน XNUMX (มม.) ผลิตภัณฑ์นี้ถูกผลิตในหลายรูปทรง และหลากหลายเบอร์ความแน่นหนาของปริมาณอนุภาคขัดของมัน จะทำให้ท่านได้รับประสิทธิภาพสูงในการขัดและการใช้งานที่ยาวนาน

- พวกเขา

- นี้

- การคุกคาม

- ขู่

- สาม

- ไปยัง

- เครื่องมือ

- แทร็ค

- การค้า

- การจราจร

- โอน

- เคล็ดลับ

- ประเทศยูเครน

- ไม่มีสิทธิ

- เปิด

- สหภาพ

- เป็นเอกลักษณ์

- พร้อมใจกัน

- ประเทศสหรัฐอเมริกา

- ไม่ทราบ

- อัปโหลด

- us

- ใช้

- มือสอง

- ใช้

- ตัวแปร

- รุ่น

- ผ่านทาง

- เหยื่อ

- ผู้ที่ตกเป็นเหยื่อ

- รายละเอียด

- ช่องโหว่

- we

- อะไร

- ว่า

- ที่

- ใคร

- จะ

- หน้าต่าง

- กับ

- การทำงาน

- กลุ่มทำงาน

- โลก

- ทั่วโลก

- ยัง

- ผล

- ลมทะเล