พื้นที่การรักษาความปลอดภัยของ Web3 มีการเปลี่ยนแปลงครั้งใหญ่ในปี 2023 โดยแสดงให้เห็นทั้งความก้าวหน้าในด้านความยืดหยุ่นและความทนทานต่อความยากลำบาก การโจมตีทางไซเบอร์ต่อภาค Web3 ส่งผลให้ มากกว่า $ 1.7 พันล้าน ในความเสียหายในปี 2023; บันทึกเหตุการณ์ได้ 453 เหตุการณ์. อันตรายที่หลากหลายที่แสดงโดยการโจมตีเหล่านี้เน้นย้ำถึงความจำเป็นที่สำคัญสำหรับชุมชน Web3 ในการรักษาความตระหนักรู้อย่างต่อเนื่อง โดยทีมงานผู้เชี่ยวชาญจาก Salusซึ่งเป็นธุรกิจความปลอดภัย web3 ที่มุ่งเน้นการวิจัย ได้พัฒนารายงานการวิเคราะห์ที่ครอบคลุมนี้

Hacks: ปีแห่งรูปแบบที่แตกต่างกัน

แม้ว่าการสูญเสียทั้งหมดจะลดลงอย่างมากในปี 2023 แต่การหาประโยชน์ที่มีชื่อเสียงระดับสูงยังคงส่งผลกระทบอย่างมีนัยสำคัญ การขาดทุน 200 ล้านดอลลาร์ที่ Mixin Network ประสบในเดือนกันยายน ร่วมกับความสูญเสีย 197 ล้านดอลลาร์ที่ Euler Finance ประสบในเดือนมีนาคม และความสูญเสีย 126.36 ล้านดอลลาร์ที่ Multichain ประสบในเดือนกรกฎาคม เน้นถึงอันตรายที่เกิดขึ้นอย่างต่อเนื่องต่อสะพานและ Defi โปรโตคอล

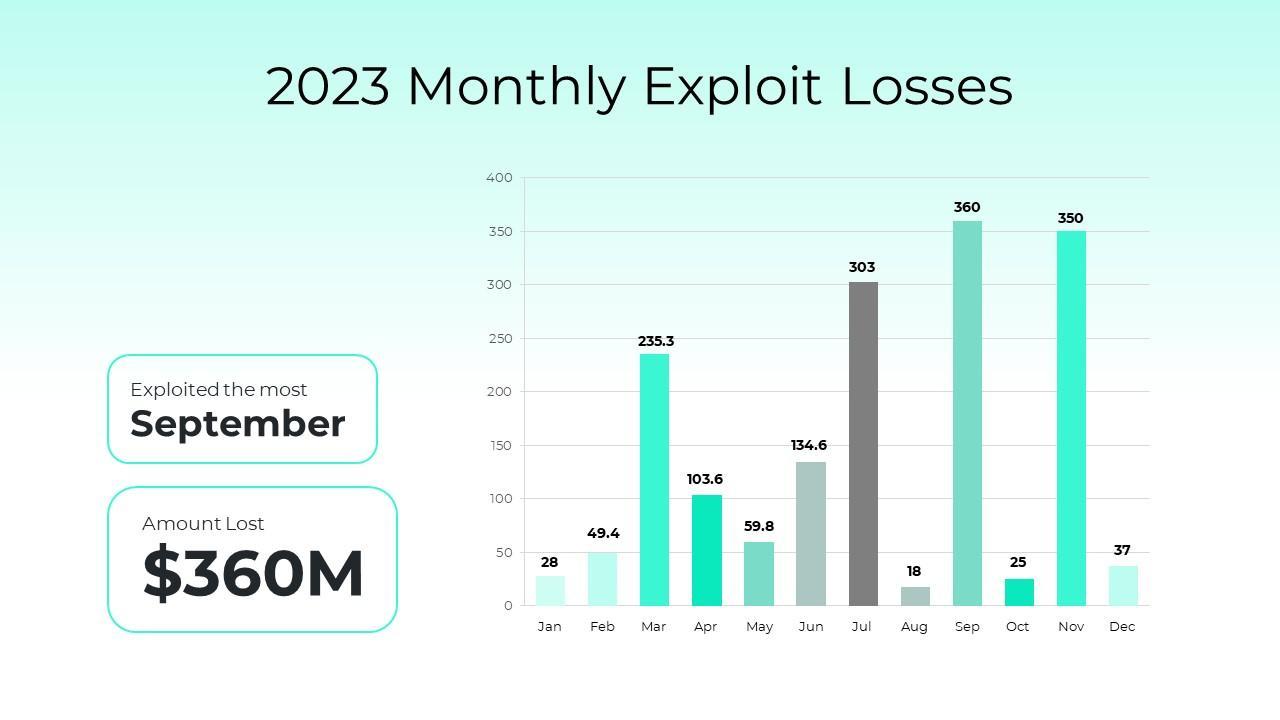

การตรวจสอบการขาดทุนรายเดือนโดยละเอียดยิ่งขึ้นแสดงให้เห็นถึงรูปแบบที่น่าสนใจ แม้ว่าจะมีการสูญเสียจำนวนมากในเดือนกันยายน พฤศจิกายน และกรกฎาคม แต่ก็มีการลดลงอย่างเห็นได้ชัดในเดือนตุลาคมและธันวาคม แสดงให้เห็นว่าความตระหนักรู้ด้านความปลอดภัยและการดำเนินการป้องกันอย่างเข้มงวดกำลังมีความสำคัญมากขึ้นเรื่อยๆ

ภาพรวมปี 2023 ของช่องโหว่ด้านความปลอดภัย Web3

ออกจากการหลอกลวง:

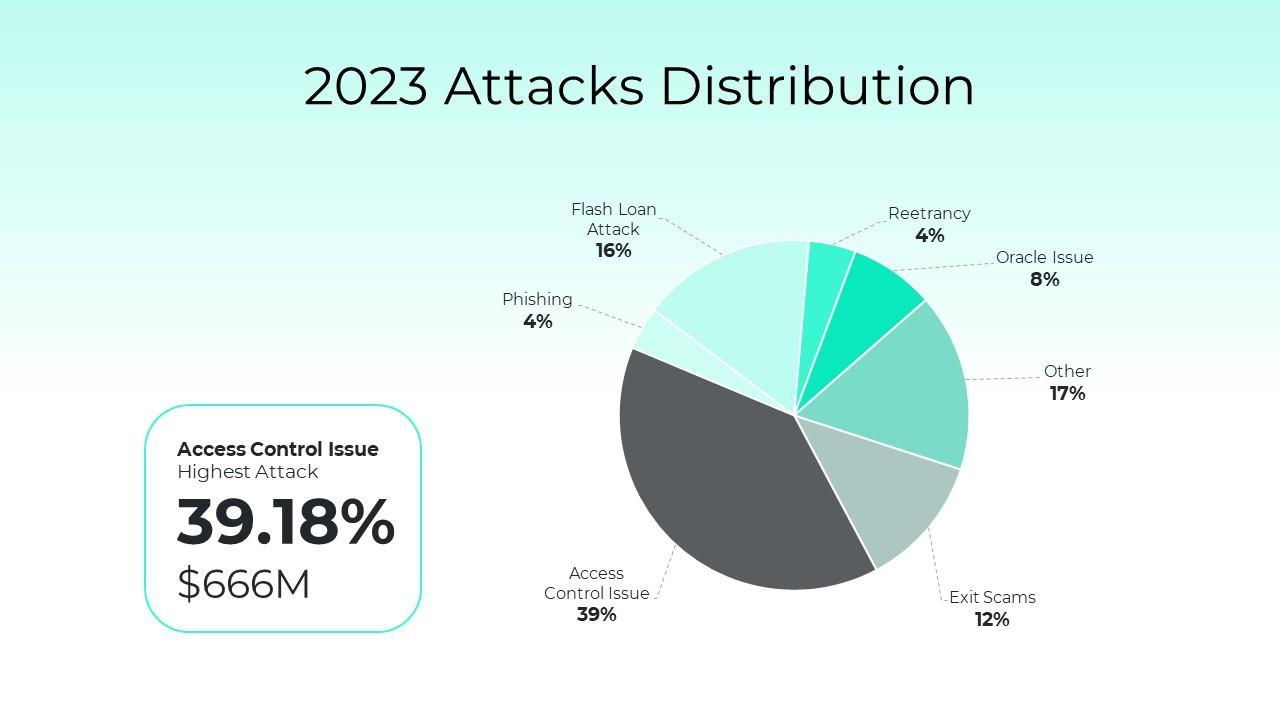

จากการโจมตีทั้งหมด การหลอกลวงทางออกคิดเป็น 12.24% โดยมี 276 ครั้ง ส่งผลให้สูญเสียเงิน 208 ล้านดอลลาร์ ตัวอย่างกิจการที่โดดเด่นซึ่งสัญญาว่าจะให้ผลกำไรมหาศาลแต่กลับหายไปพร้อมกับเงินของนักลงทุน

ข้อควรระวังความปลอดภัย:

1. การตรวจสอบโครงการและทีมงานในเชิงลึก เพื่อให้แน่ใจว่าพวกเขามีประวัติที่พิสูจน์แล้ว และจัดอันดับโครงการตามการประเมินความปลอดภัยที่โปร่งใสโดยบริษัทที่เชื่อถือได้

2. เปลี่ยนพอร์ตการลงทุนของคุณและใช้ความระมัดระวังในการพิจารณากิจการที่ให้ผลตอบแทนสูงเกินสมควร

ปัญหาเกี่ยวกับการควบคุมการเข้าถึง:

การโจมตี 39.18% มีปัญหาในการควบคุมการเข้าถึง และ 29 เหตุการณ์ในนั้นส่งผลให้สูญเสียเงินจำนวน 666 ล้านดอลลาร์ ตัวอย่างที่โดดเด่น ได้แก่ ความอ่อนไหวที่ได้รับการใช้ประโยชน์ใน Multichain, Poloniex และ Atomic Wallet

ข้อควรระวังความปลอดภัย:

ปฏิบัติตามหลักการสิทธิพิเศษน้อยที่สุด วางขั้นตอนการรับรองความถูกต้องและการอนุญาตที่เข้มงวด และอัปเดตสิทธิ์การเข้าถึงบ่อยครั้ง นอกจากนี้ ให้บุคลากรได้รับการฝึกอบรมด้านความปลอดภัยเป็นประจำ โดยเฉพาะผู้ที่มีสิทธิ์ระดับสูง และตั้งค่าระบบการตรวจสอบอย่างละเอียดเพื่อระบุและจัดการกับกิจกรรมที่น่าสงสัยในแอปและโครงสร้างพื้นฐานได้อย่างรวดเร็ว

ฟิชชิ่ง:

อินสแตนซ์ฟิชชิ่งคิดเป็น 3.98% ของการโจมตี และ 13 เหตุการณ์จากเหตุการณ์เหล่านั้นสร้างความเสียหายมูลค่า 67.6 ล้านดอลลาร์ ผู้โจมตีใช้กลยุทธ์ฟิชชิ่งที่เปลี่ยนแปลงอยู่ตลอดเวลา ดังที่แสดงโดยการโจมตี AlphaPo โดย Lazarus Group

ข้อควรระวังความปลอดภัย:

การโจมตีส่วนหน้าได้เพิ่มขึ้นในเวที web3 อันเป็นผลมาจากความคิดริเริ่มที่ให้ความสำคัญกับความปลอดภัยของส่วนหน้าต่ำเกินไป มันเป็นสิ่งจำเป็นที่จะทำ Web3 การทดสอบการเจาะระบบเพื่อค้นหาข้อบกพร่องของระบบและช่องโหว่ที่แฮกเกอร์สามารถใช้ประโยชน์ได้ ให้ความรู้แก่ผู้ใช้เป็นสิ่งสำคัญที่สุด ส่งเสริมการใช้การรับรองความถูกต้องแบบหลายปัจจัย (MFA) และกระเป๋าเงินฮาร์ดแวร์ และใช้การตรวจสอบโดเมนและการยืนยันอีเมล

การโจมตีโดยใช้ Flash Loans:

16.12% ของการโจมตีเป็นการโจมตีแบบ flash Loan โดยมี 37 ครั้งส่งผลให้สูญเสียเงิน 274 ล้านดอลลาร์ การโจมตีด้วยสินเชื่อแฟลชแบบแม่นยำเปิดตัวกับ Yearn Finance, KyberSwap และ Euler Finance

ข้อควรระวังความปลอดภัย:

ลดอันตรายที่เกี่ยวข้องกับสินเชื่อแฟลชโดยกำหนดข้อจำกัด เช่น กำหนดเวลาและปริมาณการกู้ยืมขั้นต่ำ การเพิ่มค่าใช้จ่ายสำหรับผู้โจมตี การเรียกเก็บเงินสำหรับการใช้แฟลชโลนอาจเป็นอุปสรรคต่อการโจมตีที่ไม่เป็นมิตร

การกลับเข้ามาใหม่:

การโจมตี 4.35% เกิดจากช่องโหว่ในการกลับเข้าใหม่ และ 15 เหตุการณ์เหล่านี้ส่งผลให้สูญเสียเงินจำนวน 74 ล้านดอลลาร์ ผลกระทบของข้อบกพร่องเล็กๆ น้อยๆ ที่ทำให้เกิดการสูญเสียครั้งใหญ่นั้นถูกเปิดเผยโดยปัญหาของ Vyper และการโจมตี Exactly Protocol

ข้อควรระวังความปลอดภัย:

1. ปฏิบัติตามโมเดลการตรวจสอบผลกระทบและการโต้ตอบอย่างเคร่งครัด: ตรวจสอบให้แน่ใจว่าได้ทำการตรวจสอบและการตรวจสอบความถูกต้องที่เกี่ยวข้องทั้งหมดแล้วก่อนดำเนินการต่อ คุณควรทำการเปลี่ยนแปลงสถานะและมีส่วนร่วมกับเอนทิตีภายนอกเมื่อคุณทำการทดสอบเหล่านี้สำเร็จแล้วเท่านั้น

2. นำการคุ้มครองการกลับเข้ามาใหม่อย่างครอบคลุมมาปฏิบัติ: ใช้สิ่งนี้กับทุกฟังก์ชันในสัญญาที่เกี่ยวข้องกับขั้นตอนที่ละเอียดอ่อน

ปัญหากับออราเคิล:

การโจมตี 7.88% เกิดจากปัญหาของ Oracle และ 7 กรณีจากทั้งหมดเหล่านี้ส่งผลให้สูญเสียเงินจำนวน 134 ล้านดอลลาร์ การแฮ็ก BonqDAO สาธิตวิธีการเปลี่ยนราคาโทเค็นโดยใช้จุดอ่อนของ Oracle

ข้อควรระวังความปลอดภัย:

1. ไม่ควรคาดการณ์ราคาในตลาดที่มีสภาพคล่องน้อย

2. พิจารณาว่าสภาพคล่องของโทเค็นเพียงพอที่จะรับประกันการรวมแพลตฟอร์มหรือไม่ ก่อนที่จะพิจารณาแผนราคาออราเคิลโดยเฉพาะ

3. รวมราคาเฉลี่ยถ่วงน้ำหนักตามเวลา (TWAP) เพื่อเพิ่มค่าใช้จ่ายในการจัดการสำหรับผู้โจมตี

ช่องโหว่เพิ่มเติม

16.47% ของการโจมตีเกิดขึ้นโดยใช้ช่องโหว่อื่นๆ และ 76 ครั้งจากเหตุการณ์เหล่านี้ส่งผลให้สูญเสียเงินจำนวน 280 ล้านดอลลาร์ ช่องโหว่ของ web2 จำนวนมากและการละเมิดฐานข้อมูลของ Mixin แสดงให้เห็นถึงปัญหาด้านความปลอดภัยที่หลากหลายที่พบในโดเมน Web3

10 สุดยอดแฮ็กปี 2023: เรื่องย่อ

การแฮ็กสิบอันดับแรกของปี 2023 ซึ่งคิดเป็นประมาณ 70% ของความเสียหายทั้งปี (ประมาณ 1.2 พันล้านดอลลาร์) ระบุจุดอ่อนที่พบบ่อย: ปัญหาการควบคุมการเข้าถึง โดยเฉพาะอย่างยิ่งปัญหาที่เกี่ยวข้องกับการขโมยคีย์ส่วนตัว การละเมิดเหล่านี้ส่วนใหญ่เกิดขึ้นในช่วงที่สองของปี การทำร้ายร่างกายที่สำคัญสามครั้งเกิดขึ้นในเดือนพฤศจิกายน

โดยเฉพาะอย่างยิ่ง Lazarus Group มีส่วนเกี่ยวข้องกับการละเมิดหลายครั้งซึ่งส่งผลให้สูญเสียเงินทุนจากการประนีประนอมกระเป๋าเงินร้อน Mixin Network, Euler Finance, Multichain, Poloniex, BonqDAO, Atomic Wallet, HECO Bridge, Curve, Vyper, AlphaPo และ CoinEx เป็นหนึ่งในโปรโตคอลที่ถูกนำไปใช้ประโยชน์

สรุป:

ภายในสิ้นปี ความสูญเสียโดยรวมของปี 2023 จะน้อยกว่าปี 2022 แต่การกระจุกตัวของความเสียหายในการโจมตี 10 อันดับแรกเน้นย้ำถึงความสำคัญของการป้องกันที่ดีขึ้น เนื่องจากมีช่องโหว่มากมาย การปกป้องพื้นที่ Web3 จึงต้องใช้กลยุทธ์ที่หลากหลาย

เป็นไปไม่ได้ที่จะประเมินค่าสูงไปถึงความสำคัญของการตรวจสอบอย่างละเอียดและความรู้ที่เพิ่มขึ้นเกี่ยวกับการทดสอบการเจาะระบบ Web3 โดยเฉพาะอย่างยิ่งเมื่อพิจารณาถึงเทคนิคการแทรกซึมใหม่ๆ เช่น เทคนิคที่ใช้ในการโจมตี Lazarus Group ขอแนะนำอย่างยิ่งให้ผู้ใช้และผู้มีส่วนได้ส่วนเสียจัดลำดับความสำคัญของแพลตฟอร์มและบริการที่ตอบสนองทั้งความต้องการด้านการใช้งานและมาตรฐานความปลอดภัยสูงสุด เพื่อปูทางไปสู่อนาคตของ Web3 ที่ปลอดภัย

คลิกที่นี่ เพื่อดูรายงานสดโดยทีมผู้เชี่ยวชาญของ Salus

- เนื้อหาที่ขับเคลื่อนด้วย SEO และการเผยแพร่ประชาสัมพันธ์ รับการขยายวันนี้

- PlatoData.Network Vertical Generative Ai เพิ่มพลังให้กับตัวเอง เข้าถึงได้ที่นี่.

- เพลโตไอสตรีม. Web3 อัจฉริยะ ขยายความรู้ เข้าถึงได้ที่นี่.

- เพลโตESG. คาร์บอน, คลีนเทค, พลังงาน, สิ่งแวดล้อม แสงอาทิตย์, การจัดการของเสีย. เข้าถึงได้ที่นี่.

- เพลโตสุขภาพ เทคโนโลยีชีวภาพและข่าวกรองการทดลองทางคลินิก เข้าถึงได้ที่นี่.

- ที่มา: https://thenewscrypto.com/web3-security-report-2023-key-findings-revealed/

- :เป็น

- $ ขึ้น

- 10

- 12

- 13

- 15%

- 2022

- 2023

- 26%

- 29

- 35%

- 36

- 7

- a

- เกี่ยวกับเรา

- อย่างฉับพลัน

- เข้า

- ตาม

- คิด

- ข้าม

- อยากทำกิจกรรม

- นอกจากนี้

- ที่อยู่

- ความก้าวหน้า

- กับ

- ทั้งหมด

- แม้ว่า

- ในหมู่

- an

- การวิเคราะห์

- และ

- และโครงสร้างพื้นฐาน

- ใด

- ปพลิเคชัน

- เป็น

- สนามกีฬา

- รอบ

- AS

- การโจมตี

- การประเมินผล

- ที่เกี่ยวข้อง

- At

- อะตอม

- โจมตี

- การโจมตี

- การตรวจสอบ

- การยืนยันตัวตน

- การอนุญาต

- เฉลี่ย

- ความตระหนัก

- BE

- เพราะ

- สมควร

- ก่อน

- ดีกว่า

- พันล้าน

- การยืม

- ทั้งสอง

- ช่องโหว่

- การละเมิด

- สะพาน

- สะพาน

- กว้าง

- นำ

- ธุรกิจ

- แต่

- by

- ที่เกิดจาก

- ความระมัดระวัง

- การเปลี่ยนแปลง

- เปลี่ยนแปลง

- การเรียกเก็บเงิน

- การตรวจสอบ

- coinex

- ร่วมกัน

- ชุมชน

- บริษัท

- เสร็จ

- ครอบคลุม

- สมาธิ

- พิจารณา

- คงที่

- ไม่หยุดหย่อน

- อย่างต่อเนื่อง

- สัญญา

- ควบคุม

- ราคา

- ได้

- วิกฤติ

- เส้นโค้ง

- cyberattacks

- ความเสียหาย

- อันตราย

- ฐานข้อมูล

- ธันวาคม

- ลดลง

- ลดลง

- ความต้องการ

- แสดงให้เห็นถึง

- รายละเอียด

- กำหนด

- พัฒนา

- แตกต่าง

- ความยากลำบาก

- do

- โดเมน

- ทำ

- อย่างมาก

- การศึกษา

- อีเมล

- ส่งเสริม

- ปลาย

- ที่ยืนยง

- ว่าจ้าง

- พอ

- หน่วยงาน

- โดยเฉพาะอย่างยิ่ง

- จำเป็น

- การเงินออยเลอร์

- ทุกๆ

- เผง

- ผู้ร่วมแสดง

- ทางออก

- ชำนาญ

- ผู้เชี่ยวชาญ

- เอาเปรียบ

- ใช้ประโยชน์

- การหาประโยชน์

- กว้างขวาง

- ภายนอก

- เงินทุน

- หา

- ผลการวิจัย

- แฟลช

- เงินกู้แฟลช

- ข้อบกพร่อง

- ข้อบกพร่อง

- มุ่งเน้น

- ปฏิบัติตาม

- สำหรับ

- ฟังก์ชัน

- การทำงาน

- เงิน

- อนาคต

- บัญชีกลุ่ม

- รับประกัน

- สับ

- แฮกเกอร์

- แฮ็ก

- มี

- ที่เกิดขึ้น

- ฮาร์ดแวร์

- ฮาร์ดแวร์กระเป๋าสตางค์

- มี

- จุดสูง

- ประวัติดี

- ที่สูงที่สุด

- เน้น

- ไฮไลท์

- อย่างสูง

- ร้อน

- กระเป๋าสุดฮอต

- สรุป ความน่าเชื่อถือของ Olymp Trade?

- ทำอย่างไร

- HTTPS

- ระบุ

- แยกแยะ

- if

- ส่งผลกระทบ

- การดำเนินงาน

- ผลกระทบ

- สำคัญ

- เป็นไปไม่ได้

- in

- ลึกซึ้ง

- ประกอบด้วย

- รวมเข้าด้วยกัน

- เพิ่มขึ้น

- ที่เพิ่มขึ้น

- โครงสร้างพื้นฐาน

- ความคิดริเริ่ม

- บูรณาการ

- น่าสนใจ

- เข้าไป

- งานค้นคว้า

- การลงทุน

- พอร์ตการลงทุน

- ร่วมมือ

- ที่เกี่ยวข้องกับ

- ปัญหา

- ปัญหา

- IT

- กรกฎาคม

- คีย์

- กุญแจ

- ความรู้

- การแลกเปลี่ยนไคเบอร์

- ใหญ่

- เปิดตัว

- ลาซารัส

- กลุ่ม Lazarus

- น้อยที่สุด

- น้อยลง

- ใช้ประโยชน์

- เบา

- กดไลก์

- ข้อ จำกัด

- ขีด จำกัด

- สภาพคล่อง

- น้อย

- สด

- เงินกู้

- เงินให้กู้ยืม

- ปิด

- การสูญเสีย

- Lot

- ทำ

- เก็บรักษา

- ส่วนใหญ่

- ทำ

- การทำ

- การจัดการ

- หลาย

- มีนาคม

- ตลาด

- อาจ..

- พบ

- ไอ้เวรตะไล

- ล้าน

- ขั้นต่ำ

- mixin

- เครือข่ายมิกซ์อิน

- แบบ

- เงิน

- การตรวจสอบ

- รายเดือน

- ข้อมูลเพิ่มเติม

- มัลติเชน

- หลายแง่มุม

- ความจำเป็น

- เครือข่าย

- ใหม่

- พฤศจิกายน

- ตุลาคม

- of

- เสนอ

- มักจะ

- on

- ครั้งเดียว

- ต่อเนื่อง

- เพียง

- คำพยากรณ์

- ใบสั่ง

- อื่นๆ

- ทั้งหมด

- ส่วนหนึ่ง

- ในสิ่งที่สนใจ

- โดยเฉพาะ

- แบบแผน

- ปู

- การเจาะ

- สิทธิ์

- บุคลากร

- ฟิชชิ่ง

- PHP

- สถานที่

- แผน

- เวที

- แพลตฟอร์ม

- เพลโต

- เพลโตดาต้าอินเทลลิเจนซ์

- เพลโตดาต้า

- poloniex

- ผลงาน

- การปฏิบัติ

- ความแม่นยำ

- ราคา

- ราคา

- หลัก

- จัดลำดับความสำคัญ

- ลำดับความสำคัญ

- ส่วนตัว

- คีย์ส่วนตัว

- สิทธิพิเศษ

- สิทธิ์

- ปัญหาที่เกิดขึ้น

- ขั้นตอน

- การผลิต

- กำไร

- ประมาณการ

- โครงการ

- โดดเด่น

- สัญญา

- ปกป้อง

- การป้องกัน

- โปรโตคอล

- โปรโตคอล

- ที่พิสูจน์แล้ว

- ให้

- ให้

- ใส่

- วาง

- อย่างรวดเร็ว

- ยก

- พิสัย

- อันดับ

- แนะนำ

- ระเบียน

- ปกติ

- ตรงประเด็น

- น่าเชื่อถือ

- รายงาน

- 2023 รายงาน

- ต้อง

- การวิจัย

- ความยืดหยุ่น

- ผล

- ส่งผลให้

- รับคืน

- เปิดเผย

- ปลอดภัย

- เห็น

- หลอกลวง

- ที่สอง

- ภาค

- ความปลอดภัย

- ตระหนักถึงความปลอดภัย

- เห็น

- มีความละเอียดอ่อน

- กันยายน

- ให้บริการ

- บริการ

- ชุด

- Share

- เปลี่ยน

- น่า

- แสดง

- แสดงให้เห็นว่า

- ความสำคัญ

- สำคัญ

- ช่องว่าง

- สเปกตรัม

- ผู้มีส่วนได้เสีย

- มาตรฐาน

- สถานะ

- กลยุทธ์

- กลยุทธ์

- แข็งแรง

- เป็นกอบเป็นกำ

- ประสบความสำเร็จ

- อย่างเช่น

- ได้รับความเดือดร้อน

- แน่ใจ

- พิรุธ

- SVG

- ระบบ

- ระบบ

- การ

- ทีม

- ทีม

- เทคนิค

- สิบ

- การทดสอบ

- การทดสอบ

- กว่า

- ที่

- พื้นที่

- การโจรกรรม

- ที่นั่น

- ล้อยางขัดเหล่านี้ติดตั้งบนแกน XNUMX (มม.) ผลิตภัณฑ์นี้ถูกผลิตในหลายรูปทรง และหลากหลายเบอร์ความแน่นหนาของปริมาณอนุภาคขัดของมัน จะทำให้ท่านได้รับประสิทธิภาพสูงในการขัดและการใช้งานที่ยาวนาน

- พวกเขา

- คิด

- นี้

- เหล่านั้น

- สาม

- เวลา

- ไปยัง

- ร่วมกัน

- โทเค็น

- ด้านบน

- สูงสุด 10

- สิบอันดับสูงสุด

- รวม

- ลู่

- บันทึกเสียง

- การฝึกอบรม

- โปร่งใส

- พูดเบาและรวดเร็ว

- บันทึก

- การใช้

- ใช้

- มือสอง

- ผู้ใช้งาน

- ผู้ใช้

- การใช้

- นำไปใช้

- ความหลากหลาย

- กิจการ

- การตรวจสอบ

- ผ่านทาง

- รายละเอียด

- ช่องโหว่

- Vyper

- กระเป๋าสตางค์

- กระเป๋าสตางค์

- คือ

- ทาง..

- ความอ่อนแอ

- Web2

- Web3

- ชุมชน Web3

- พื้นที่ Web3

- คือ

- เมื่อ

- ที่

- ในขณะที่

- กว้าง

- ช่วงกว้าง

- กับ

- ปี

- หื่น

- คุณ

- ของคุณ

- ลมทะเล