ทั่วโลก องค์กรจำนวนมากมีข้อมูลทางธุรกิจที่สำคัญกระจายอยู่ตามแหล่งเก็บข้อมูลต่างๆ ทำให้ยากต่อการเข้าถึงข้อมูลนี้ในลักษณะที่คล่องตัวและเชื่อมโยงกัน การสร้างประสบการณ์การค้นหาแบบครบวงจรและปลอดภัยเป็นความท้าทายที่สำคัญสำหรับองค์กร เนื่องจากพื้นที่เก็บข้อมูลแต่ละแห่งมีรูปแบบเอกสารและกลไกการควบคุมการเข้าถึงที่หลากหลาย

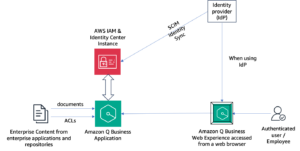

อเมซอน เคนดรา เป็นบริการค้นหาระดับองค์กรอัจฉริยะที่ช่วยให้ผู้ใช้สามารถค้นหาในที่เก็บเนื้อหาต่างๆ ลูกค้ามีหน้าที่ตรวจสอบสิทธิ์และอนุญาตให้ผู้ใช้เข้าถึงแอปพลิเคชันการค้นหาของตน และ Amazon Kendra เปิดใช้งานการค้นหาที่ปลอดภัยสำหรับแอปพลิเคชันระดับองค์กร ตรวจสอบให้แน่ใจว่าผลลัพธ์ของข้อความค้นหาของผู้ใช้มีเฉพาะเอกสารที่ผู้ใช้ได้รับอนุญาตให้อ่านเท่านั้น Amazon Kendra สามารถตรวจสอบตัวตนของผู้ใช้แต่ละรายรวมถึงกลุ่มผู้ใช้ที่ทำการค้นหาได้อย่างง่ายดายด้วยการเพิ่มโทเค็นการค้นหาที่ปลอดภัย การเพิ่มโทเค็นของผู้ใช้สำหรับการค้นหาที่ปลอดภัย การค้นหาที่กรองตามการเข้าถึงใน Amazon Kendra จะง่ายขึ้นและปลอดภัย คุณสามารถส่งข้อมูลการเข้าถึงของผู้ใช้ได้อย่างปลอดภัยในเพย์โหลดการสืบค้น แทนที่จะใช้ตัวกรองแอตทริบิวต์เพื่อทำสิ่งนี้ให้สำเร็จ ด้วยคุณสมบัตินี้ Amazon Kendra สามารถตรวจสอบความถูกต้องของข้อมูลโทเค็นและนำไปใช้กับผลการค้นหาโดยอัตโนมัติเพื่อการกรองตามการเข้าถึงที่แม่นยำและปลอดภัย

Amazon Kendra รองรับการควบคุมการเข้าถึงของผู้ใช้โดยใช้โทเค็นโดยใช้โทเค็นประเภทต่อไปนี้:

- เปิดไอดี

- JWT กับความลับที่ใช้ร่วมกัน

- JWT ด้วยรหัสสาธารณะ

- JSON

ก่อนหน้านี้เราได้เห็นการสาธิตของ การควบคุมการเข้าถึงของผู้ใช้ตามโทเค็นใน Amazon Kendra ด้วย Open ID. ในโพสต์นี้ เราสาธิตการควบคุมการเข้าถึงของผู้ใช้โดยใช้โทเค็นใน Amazon Kendra ด้วย JWT พร้อมความลับที่แชร์ JWT หรือ JSON Web Token เป็นมาตรฐานเปิดที่ใช้เพื่อแบ่งปันข้อมูลความปลอดภัยระหว่างไคลเอ็นต์และเซิร์ฟเวอร์ ประกอบด้วยออบเจกต์ JSON ที่เข้ารหัส รวมถึงชุดการอ้างสิทธิ์ JWT ได้รับการลงนามโดยใช้อัลกอริทึมการเข้ารหัสเพื่อให้แน่ใจว่าไม่สามารถแก้ไขการอ้างสิทธิ์ได้หลังจากออกโทเค็นแล้ว JWT มีประโยชน์ในสถานการณ์เกี่ยวกับการอนุญาตและการแลกเปลี่ยนข้อมูล

JWTs ประกอบด้วยสามส่วนที่คั่นด้วยจุด (.):

- ส่วนหัว – ประกอบด้วยส่วนต่างๆ เช่น ประเภทของโทเค็น ซึ่งก็คือ JWT อัลกอริทึมการลงนามที่ใช้ เช่น HMAC SHA256 หรือ RSA และตัวระบุคีย์ที่เป็นทางเลือก

- payload – ประกอบด้วยคู่คีย์-ค่าหลายคู่ ซึ่งเรียกว่า การเรียกร้องซึ่งออกโดยผู้ให้บริการข้อมูลประจำตัว นอกเหนือจากข้อเรียกร้องต่างๆ ที่เกี่ยวข้องกับการออกและการหมดอายุของโทเค็นแล้ว โทเค็นยังสามารถมีข้อมูลเกี่ยวกับตัวการและผู้เช่าแต่ละราย

- ลายเซ็น – ในการสร้างส่วนลายเซ็น คุณต้องนำส่วนหัวที่เข้ารหัส เพย์โหลดที่เข้ารหัส ความลับ อัลกอริทึมที่ระบุในส่วนหัว และลงนาม

ดังนั้น JWT จึงมีลักษณะดังนี้:

ต่อไปนี้เป็นตัวอย่างส่วนหัว:

ต่อไปนี้คือเพย์โหลดตัวอย่าง:

JWT ถูกสร้างขึ้นด้วยรหัสลับ และรหัสลับนั้นเป็นข้อมูลส่วนตัวของคุณ ซึ่งหมายความว่าคุณจะไม่เปิดเผยข้อมูลนั้นต่อสาธารณะหรือใส่ข้อมูลนั้นเข้าไปใน JWT เมื่อคุณได้รับ JWT จากไคลเอนต์ คุณสามารถตรวจสอบ JWT ด้วยรหัสลับที่เก็บไว้บนเซิร์ฟเวอร์ การแก้ไขใดๆ กับ JWT จะส่งผลให้การยืนยัน (การตรวจสอบ JWT) ล้มเหลว

โพสต์นี้สาธิตตัวอย่างการใช้ JWT โดยใช้รหัสการเข้าถึงที่ใช้ร่วมกันและการใช้งานเพื่อรักษาความปลอดภัยดัชนี Amazon Kendra ด้วยการควบคุมการเข้าถึง ในการผลิต คุณใช้ผู้ให้บริการการรับรองความถูกต้องที่ปลอดภัยที่คุณเลือกและขึ้นอยู่กับความต้องการของคุณเพื่อสร้าง JWT

หากต้องการเรียนรู้เพิ่มเติมเกี่ยวกับ JWT โปรดดูที่ รู้เบื้องต้นเกี่ยวกับโทเค็นเว็บ JSON.

ภาพรวมโซลูชัน

คล้ายกับ เสา ด้วย Open ID โซลูชันนี้ได้รับการออกแบบมาสำหรับชุดของผู้ใช้และกลุ่มเพื่อสร้างคำค้นหาไปยังที่เก็บเอกสาร และผลลัพธ์จะถูกส่งกลับจากเอกสารที่ได้รับอนุญาตสำหรับการเข้าถึงภายในกลุ่มนั้นเท่านั้น ตารางต่อไปนี้สรุปเอกสารที่ผู้ใช้แต่ละรายได้รับอนุญาตให้เข้าถึงสำหรับกรณีการใช้งานของเรา เอกสารที่ใช้ในตัวอย่างนี้เป็นส่วนย่อยของเอกสารสาธารณะของ AWS

| ผู้ใช้งาน | บัญชีกลุ่ม | ประเภทเอกสารที่ได้รับอนุญาตให้เข้าถึง |

| แขก | . | บล็อก |

| แพทริเซี | ลูกค้า | บล็อก คู่มือผู้ใช้ |

| เจมส์ | การขาย | บล็อก คู่มือผู้ใช้ กรณีศึกษา |

| จอห์น | การตลาด | บล็อก คู่มือผู้ใช้ กรณีศึกษา รายงานนักวิเคราะห์ |

| แมรี่ | สถาปนิกโซลูชั่น | บล็อก คู่มือผู้ใช้ กรณีศึกษา รายงานนักวิเคราะห์ สมุดปกขาว |

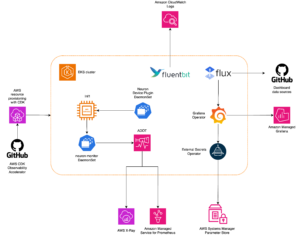

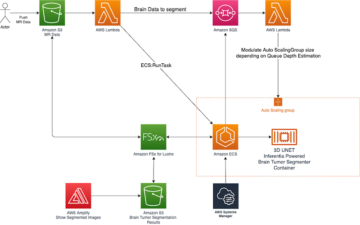

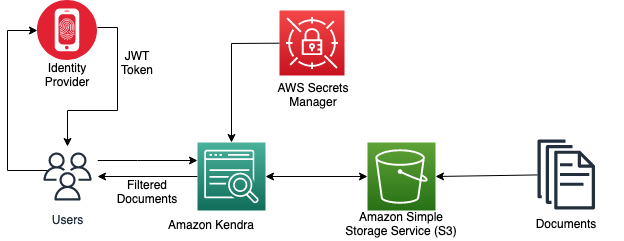

แผนภาพต่อไปนี้แสดงการสร้าง JWT ด้วยรหัสการเข้าถึงที่ใช้ร่วมกันเพื่อควบคุมการเข้าถึงเอกสารเฉพาะในดัชนี Amazon Kendra ของผู้ใช้

เมื่อดัชนี Amazon Kendra ได้รับการเรียก API การสืบค้นด้วยโทเค็นการเข้าถึงของผู้ใช้ ระบบจะตรวจสอบความถูกต้องของโทเค็นโดยใช้คีย์ลับที่ใช้ร่วมกัน (เก็บไว้อย่างปลอดภัยใน ผู้จัดการความลับของ AWS) และรับพารามิเตอร์ เช่น ชื่อผู้ใช้และกลุ่มในเพย์โหลด ดัชนี Amazon Kendra กรองผลการค้นหาตามรายการควบคุมการเข้าถึง (ACL) ที่เก็บไว้และข้อมูลที่ได้รับใน JWT ของผู้ใช้ ผลลัพธ์ที่กรองเหล่านี้จะถูกส่งคืนตามการเรียก API ของแบบสอบถามที่แอปพลิเคชันสร้างขึ้น

เบื้องต้น

ในการทำตามขั้นตอนในโพสต์นี้ ตรวจสอบให้แน่ใจว่าคุณมีสิ่งต่อไปนี้:

สร้าง JWT ด้วยรหัสลับที่ใช้ร่วมกัน

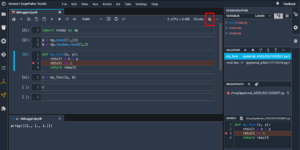

โค้ด Java ตัวอย่างต่อไปนี้แสดงวิธีสร้าง JWT ด้วยรหัสลับที่ใช้ร่วมกันโดยใช้โอเพ่นซอร์ส jsonwebtoken บรรจุุภัณฑ์. ในการผลิต คุณจะใช้ผู้ให้บริการการรับรองความถูกต้องที่ปลอดภัยที่คุณเลือกและขึ้นอยู่กับความต้องการของคุณเพื่อสร้าง JWT

เราส่งข้อมูลชื่อผู้ใช้และกลุ่มเป็นการอ้างสิทธิ์ในเพย์โหลด ลงนามใน JWT ด้วยความลับที่ใช้ร่วมกัน และสร้าง JWT เฉพาะสำหรับผู้ใช้รายนั้น ระบุสตริง 256 บิตเป็นความลับของคุณและเก็บค่าของความลับที่ใช้ร่วมกันที่เข้ารหัส URL ฐาน 64 เพื่อใช้ในขั้นตอนต่อไป

สร้างดัชนี Amazon Kendra ด้วยความลับที่แชร์โดย JWT

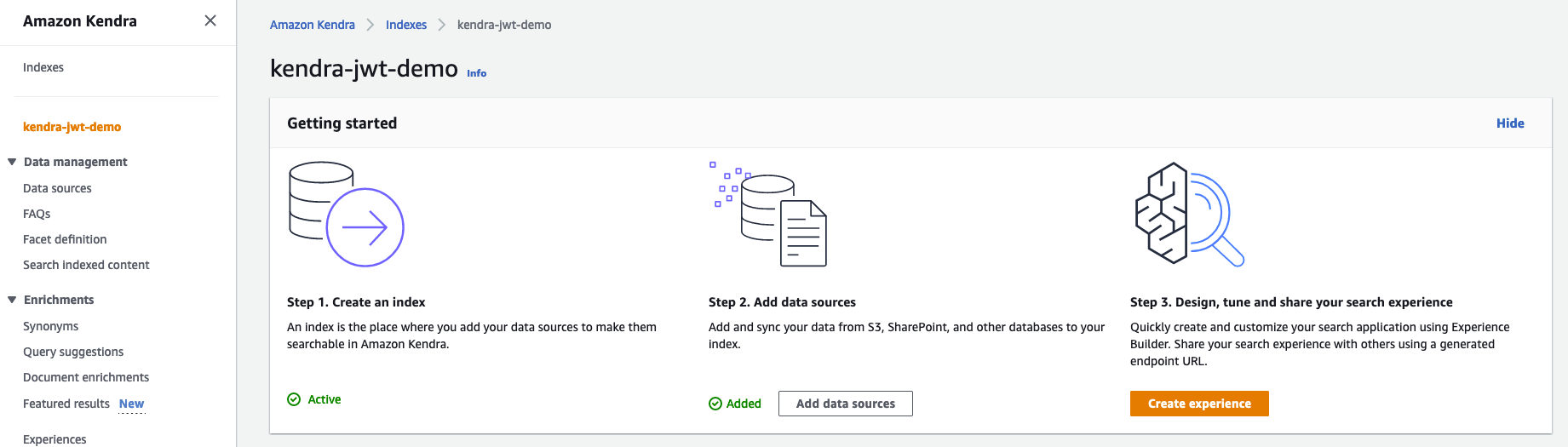

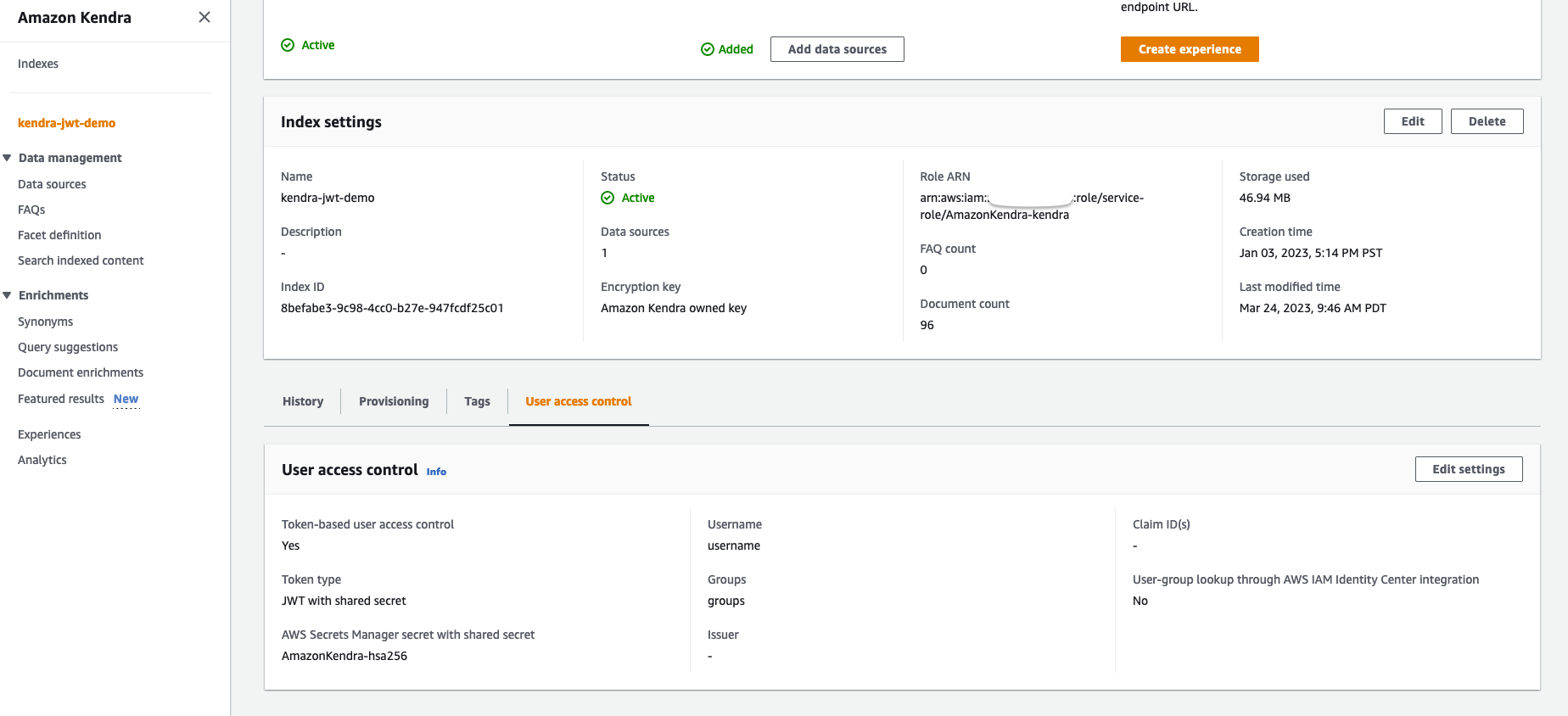

สำหรับคำแนะนำในการสร้างดัชนี Amazon Kendra โปรดดูที่ การสร้างดัชนี. จดบันทึก AWS Identity และการจัดการการเข้าถึง (IAM) บทบาทที่คุณสร้างระหว่างกระบวนการ ให้สิทธิ์การเข้าถึงตามบทบาทไปยังบัคเก็ต S3 และ Secrets Manager ตาม หลักการของสิทธิที่น้อยที่สุด. ตัวอย่างเช่น นโยบาย โปรดดูที่ ตัวอย่างนโยบายตามข้อมูลประจำตัวของ IAM. หลังจากที่คุณสร้างดัชนีแล้ว คอนโซล Amazon Kendra ของคุณควรมีลักษณะเหมือนภาพหน้าจอต่อไปนี้

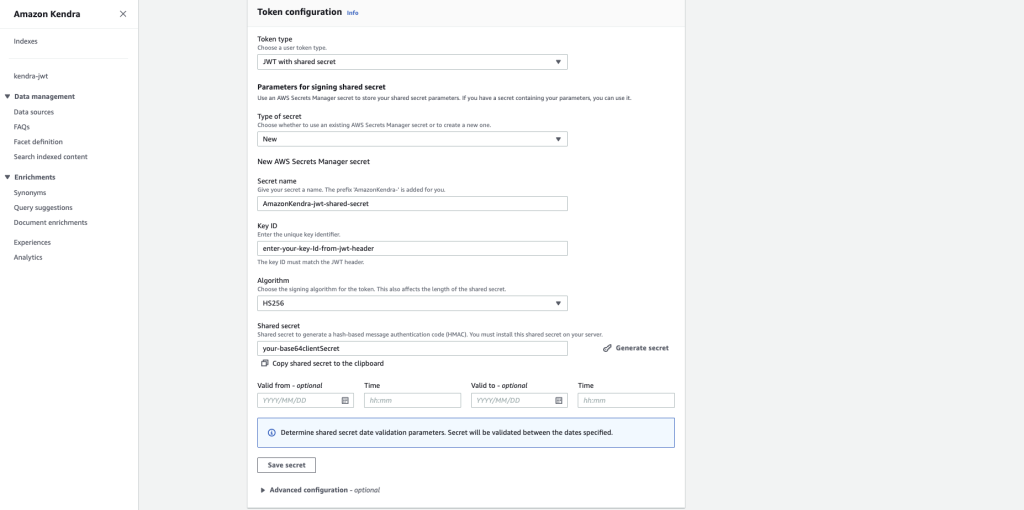

ทำตามขั้นตอนต่อไปนี้เพื่อเพิ่มความลับของคุณ:

- บนคอนโซล Amazon Kendra ให้ไปที่ การควบคุมการเข้าถึงของผู้ใช้ แท็บในหน้ารายละเอียดดัชนีของคุณ

- Choose แก้ไขการตั้งค่า.

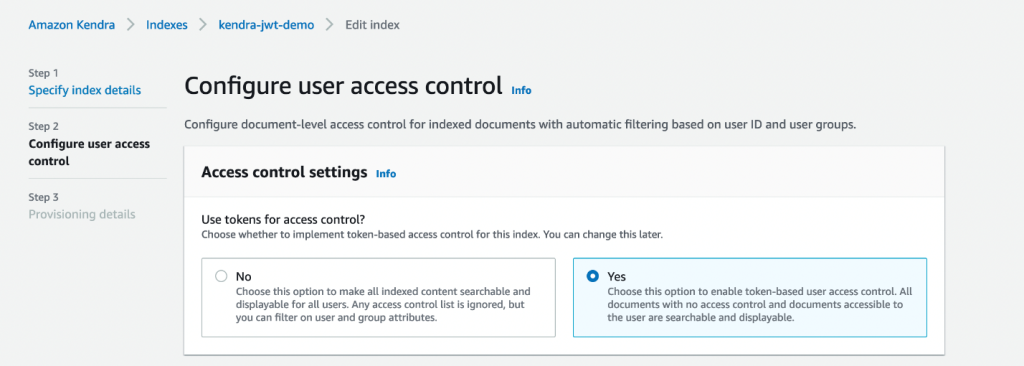

- เนื่องจากเรากำลังใช้การควบคุมการเข้าถึงโดยใช้โทเค็น ให้เลือก ใช่ ภายใต้ การตั้งค่าการควบคุมการเข้าถึง.

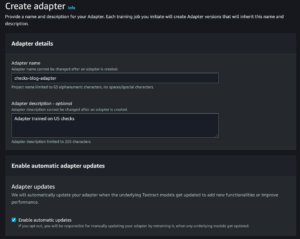

- ภายใต้ การกำหนดค่าโทเค็นเลือก JWT ที่มีความลับร่วมกัน for ประเภทโทเค็น.

- สำหรับ ประเภทของความลับเลือก ใหม่.

- สำหรับ ชื่อลับป้อน

AmazonKendra-jwt-shared-secretหรือชื่อใด ๆ ที่คุณต้องการ - สำหรับ รหัสคีย์ให้ป้อน ID คีย์ให้ตรงกับ JWT ที่คุณสร้างในโค้ด Java ตัวอย่าง

- สำหรับ ขั้นตอนวิธีให้เลือกอัลกอริทึม HS256

- สำหรับ ความลับที่ใช้ร่วมกันให้ป้อนข้อมูลลับที่เข้ารหัส URL ฐาน 64 ที่สร้างขึ้นจากโค้ด Java ก่อนหน้านี้

- Choose บันทึกความลับ.

ข้อมูลลับจะถูกจัดเก็บไว้ใน Secrets Manager เป็น JSON Web Key Set (JWKS) คุณสามารถค้นหาได้บนคอนโซล Secrets Manager สำหรับรายละเอียดเพิ่มเติม โปรดดูที่ ใช้ JSON Web Token (JWT) กับความลับที่แบ่งปัน.

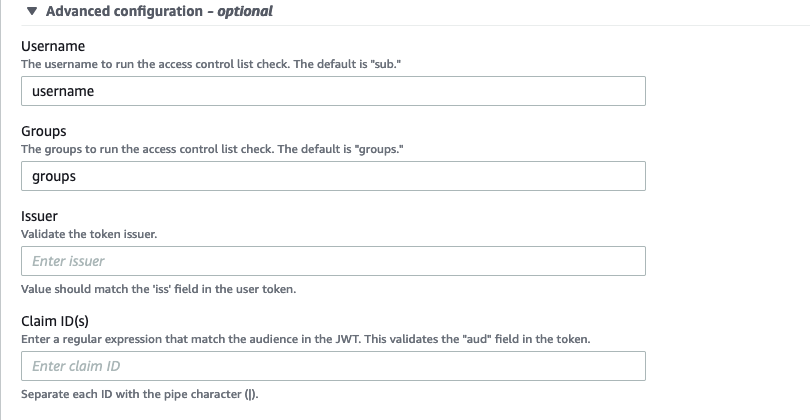

- ขยาย การกำหนดค่าขั้นสูง มาตรา.

ในขั้นตอนนี้ เราตั้งค่าชื่อผู้ใช้และกลุ่มที่จะแยกจากการอ้างสิทธิ์ JWT และจับคู่กับ ACL เมื่อลายเซ็นถูกต้อง

- สำหรับ ชื่อผู้ใช้¸ ป้อนชื่อผู้ใช้

- สำหรับ กลุ่ม, เข้ากลุ่ม.

- ปล่อยให้ฟิลด์ตัวเลือกเป็นค่าเริ่มต้น

- Choose ถัดไปแล้วเลือก บันทึก.

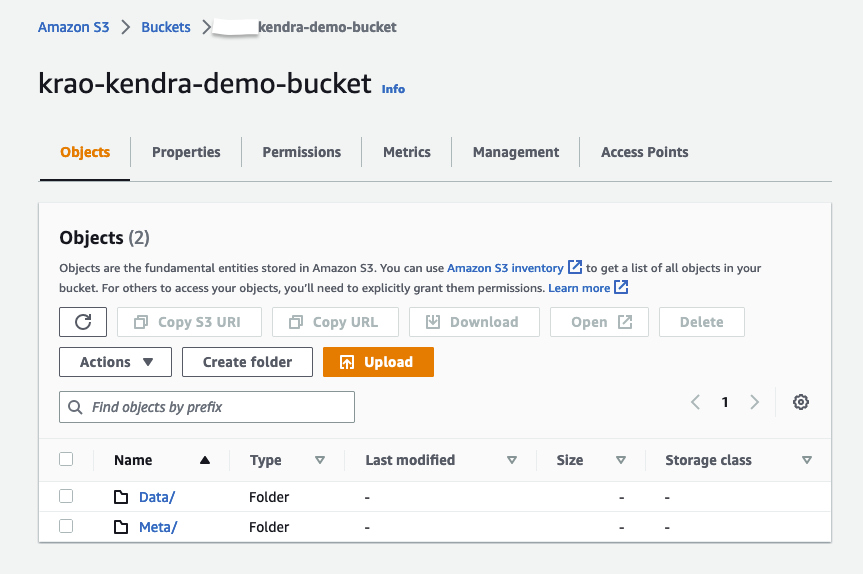

เตรียมบัคเก็ต S3 ของคุณเป็นแหล่งข้อมูล

หากต้องการเตรียมบัคเก็ต S3 เป็นแหล่งข้อมูล ให้สร้างบัคเก็ต S3 ในขั้วที่มีการ อินเทอร์เฟซบรรทัดคำสั่ง AWS AWS (AWS CLI) หรือ AWS CloudShellให้รันคำสั่งต่อไปนี้เพื่ออัปโหลดเอกสารและข้อมูลเมตาไปยังบัคเก็ตแหล่งข้อมูล:

เอกสารที่สอบถามจะถูกจัดเก็บไว้ในบัคเก็ต S3 เอกสารแต่ละประเภทมีโฟลเดอร์แยกต่างหาก: บล็อก กรณีศึกษา รายงานนักวิเคราะห์ คู่มือผู้ใช้ และเอกสารไวท์เปเปอร์ โครงสร้างโฟลเดอร์นี้มีอยู่ในโฟลเดอร์ชื่อ Data ไฟล์ข้อมูลเมตารวมถึง ACL อยู่ในโฟลเดอร์ชื่อ Meta

เราใช้ตัวเชื่อมต่อ Amazon Kendra S3 เพื่อกำหนดค่าบัคเก็ต S3 นี้เป็นแหล่งข้อมูล เมื่อซิงค์แหล่งข้อมูลกับดัชนี Amazon Kendra แหล่งข้อมูลจะรวบรวมข้อมูลและจัดทำดัชนีเอกสารทั้งหมด รวมทั้งรวบรวม ACL และแอตทริบิวต์ของเอกสารจากไฟล์ข้อมูลเมตา หากต้องการเรียนรู้เพิ่มเติมเกี่ยวกับ ACL โดยใช้ไฟล์ข้อมูลเมตา โปรดดูที่ ข้อมูลเมตาของเอกสาร Amazon S3. สำหรับตัวอย่างนี้ เราใช้แอตทริบิวต์ที่กำหนดเอง DocumentType เพื่อระบุประเภทของเอกสาร หลังจากอัปโหลด โครงสร้างบัคเก็ต S3 ของคุณควรมีลักษณะเหมือนภาพหน้าจอต่อไปนี้

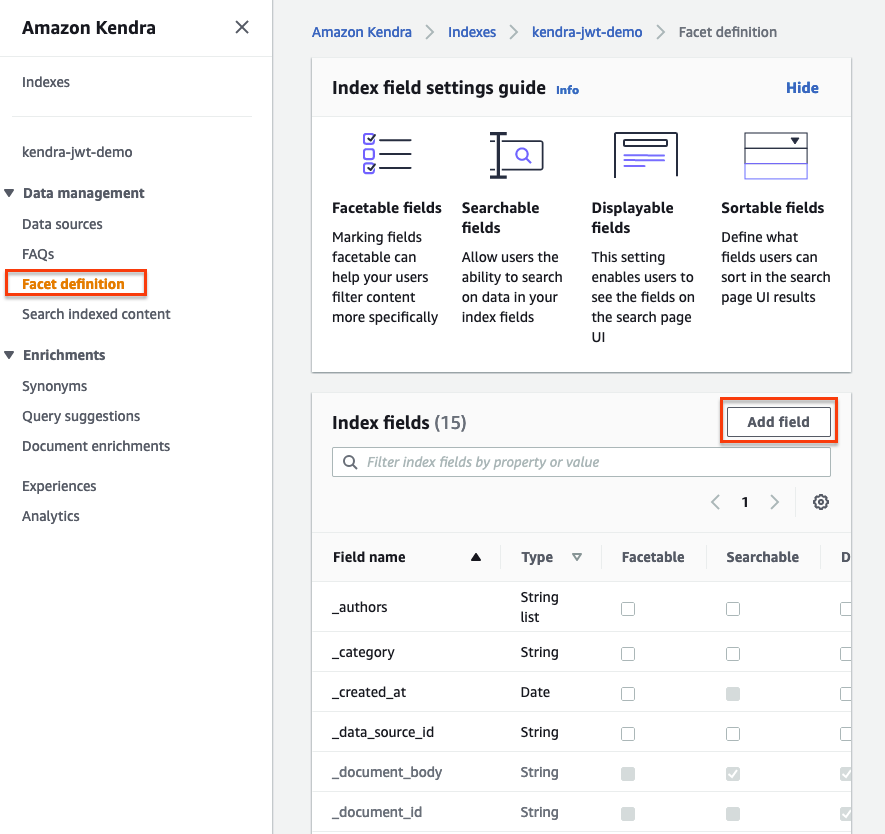

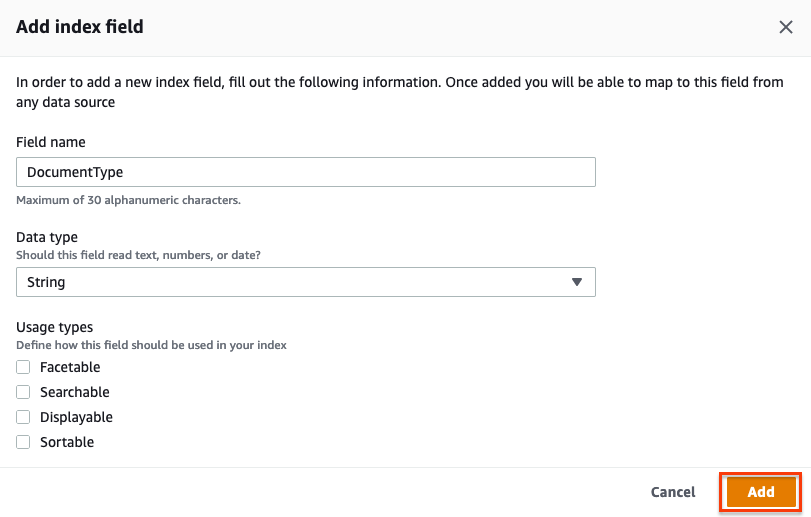

เพื่อตั้งค่าแอตทริบิวต์ที่กำหนดเอง DocumentTypeทำตามขั้นตอนต่อไปนี้:

- เลือกดัชนี Kendra ของคุณและเลือก คำจำกัดความของ Facet ในบานหน้าต่างนำทาง

- Choose เพิ่มช่อง.

- สำหรับ ชื่อฟิลด์ป้อน

DocumentType. - สำหรับ ประเภทข้อมูลเลือก เชือก.

- Choose เพิ่ม.

ตอนนี้คุณสามารถนำเข้าเอกสารจากบัคเก็ตที่คุณสร้างไปยังดัชนี Amazon Kendra โดยใช้ตัวเชื่อมต่อ S3 สำหรับคำแนะนำทั้งหมด โปรดดูที่ การรับเอกสารผ่านตัวเชื่อมต่อ Amazon Kendra S3.

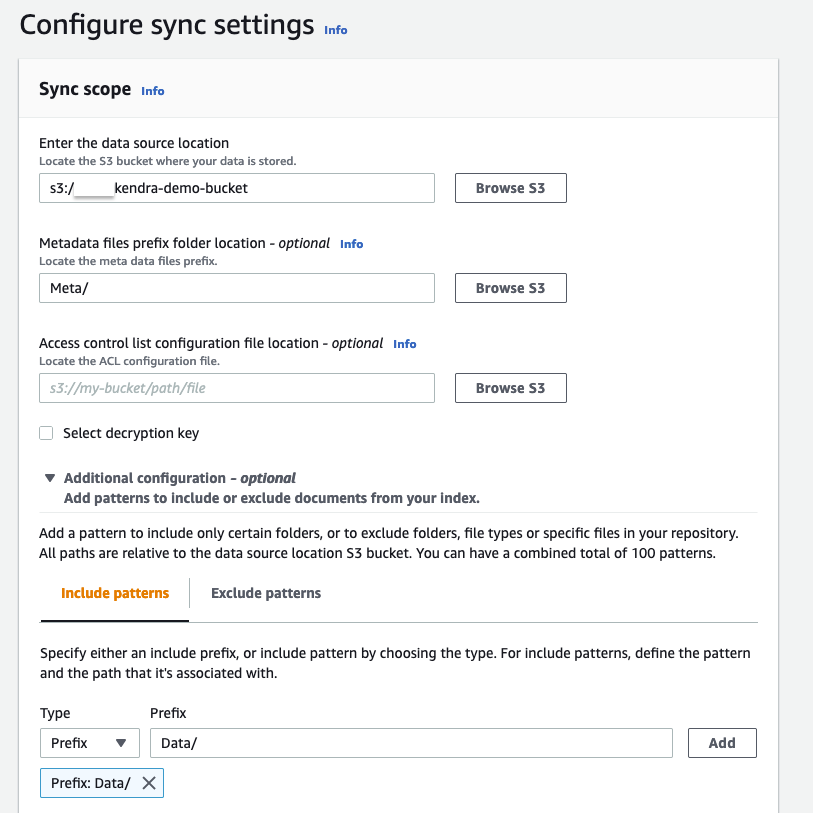

- ตัว Vortex Indicator ได้ถูกนำเสนอลงในนิตยสาร กำหนดการตั้งค่าการซิงค์ ส่วนสำหรับ ป้อนตำแหน่งแหล่งข้อมูลให้ป้อนบัคเก็ต S3 ของคุณ (

s3://kendra-demo-bucket/). - สำหรับ ตำแหน่งโฟลเดอร์นำหน้าไฟล์ข้อมูลเมตาป้อน

Meta/. - แสดง การกำหนดค่าเพิ่มเติม.

- เกี่ยวกับ รวมรูปแบบ แท็บสำหรับ อุปสรรคป้อน

Data/.

สำหรับข้อมูลเพิ่มเติมเกี่ยวกับตัวเชื่อมต่อที่รองรับ โปรดดูที่ เชื่อมต่อ.

- Choose ถัดไปแล้ว ถัดไป อีกครั้งแล้ว บันทึก.

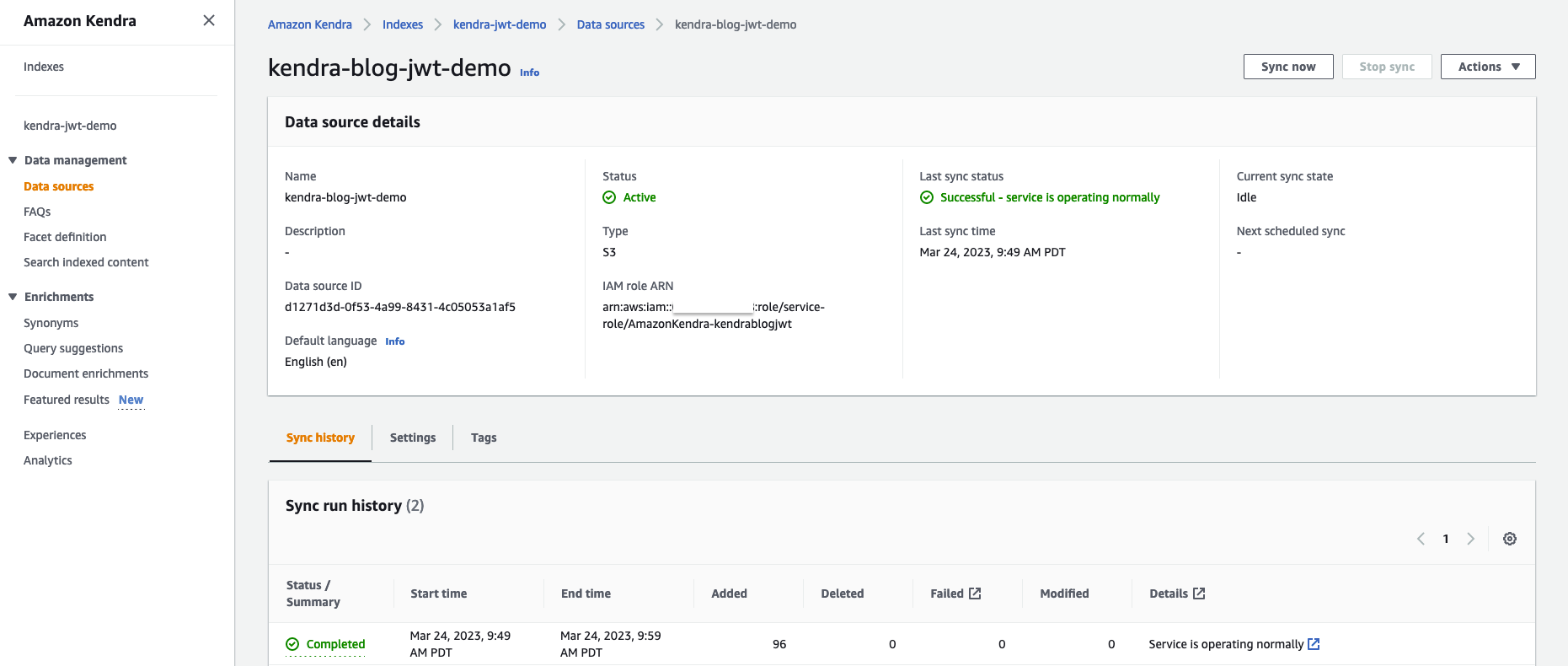

- รอให้สร้างแหล่งข้อมูล จากนั้นเลือกแหล่งข้อมูลแล้วเลือก ซิงค์ทันที.

การซิงค์แหล่งข้อมูลอาจใช้เวลา 10–15 นาทีจึงจะเสร็จสมบูรณ์ เมื่อการซิงค์ของคุณเสร็จสมบูรณ์ สถานะการซิงค์ล่าสุด ควรแสดงเป็น ที่ประสบความสำเร็จ.

ค้นหาดัชนี Amazon Kendra

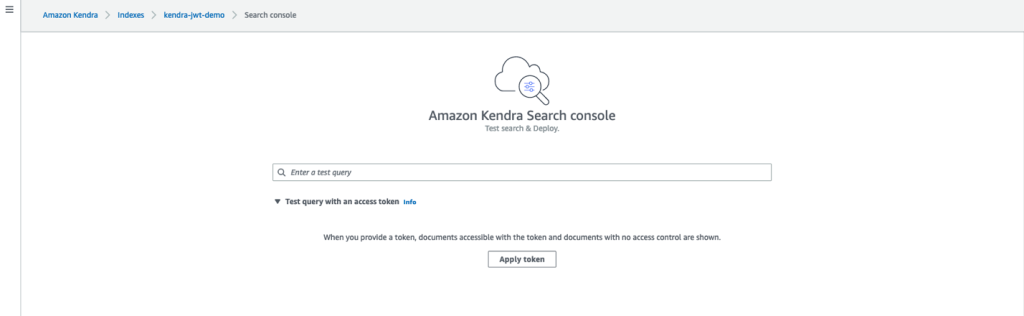

ในการรันแบบสอบถามทดสอบบนดัชนีของคุณ ให้ทำตามขั้นตอนต่อไปนี้:

- บนคอนโซล Amazon Kendra ให้เลือก ค้นหาเนื้อหาที่จัดทำดัชนี ในบานหน้าต่างนำทาง

- แสดง ทดสอบการสืบค้นด้วยโทเค็นการเข้าถึง.

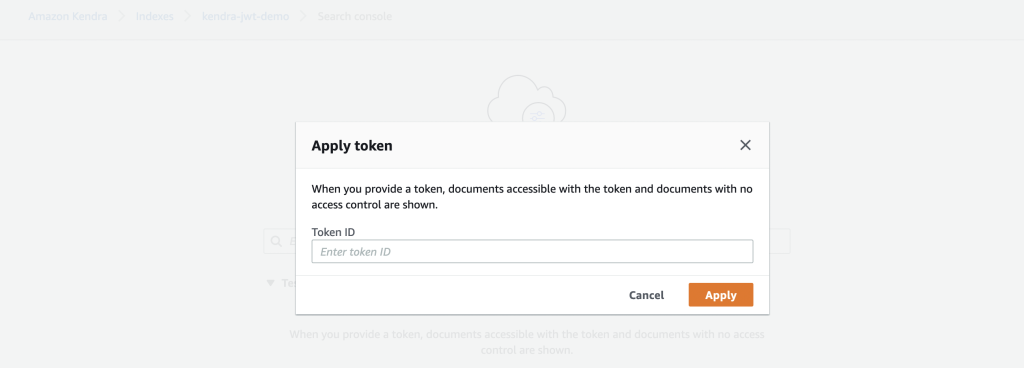

- Choose ใช้โทเค็น.

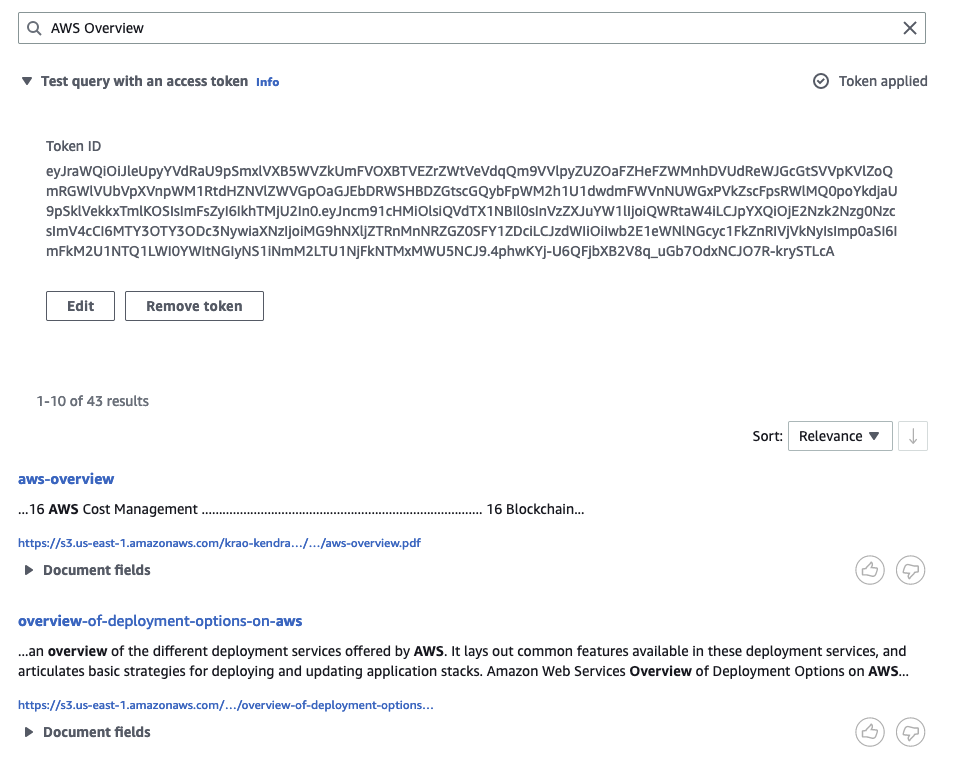

- เราสามารถสร้าง JWT สำหรับผู้ใช้และกลุ่ม ในตัวอย่างนี้ เราสร้าง JWT สำหรับ

AWS-SAกลุ่ม. เราเปลี่ยนชื่อผู้ใช้เป็น Mary และกลุ่มเป็นAWS-SAในขั้นตอนการสร้าง JWT - ป้อนโทเค็นที่สร้างขึ้นแล้วเลือก ใช้.

ตาม ACL เราควรได้รับผลลัพธ์จากโฟลเดอร์ทั้งหมด: บล็อก คู่มือผู้ใช้ กรณีศึกษา รายงานนักวิเคราะห์ และเอกสารรายงาน

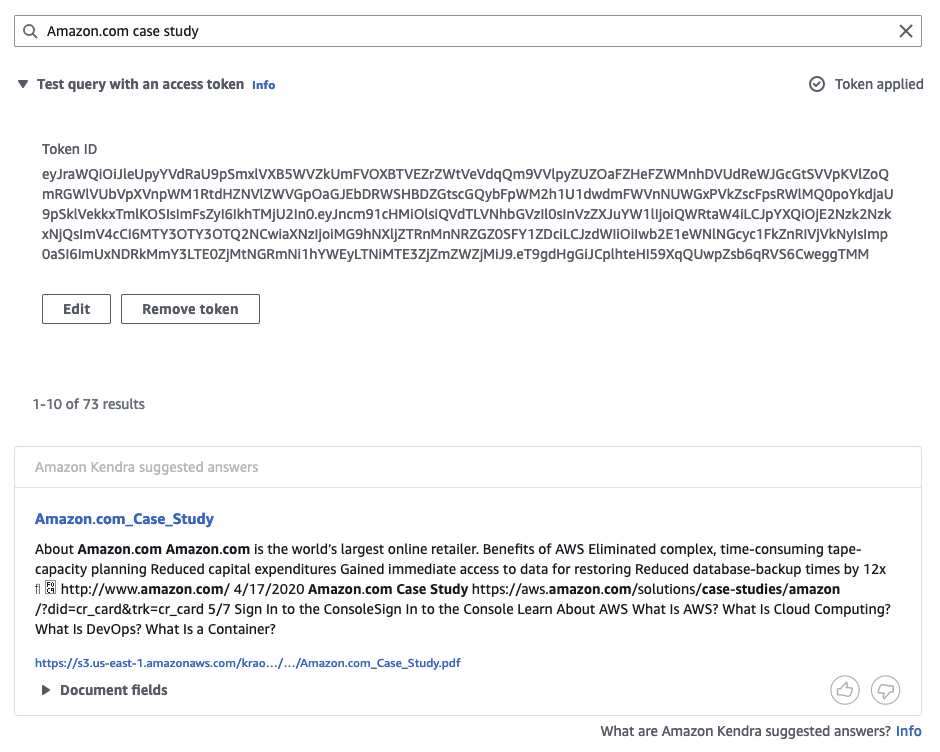

ในทำนองเดียวกันเมื่อเข้าสู่ระบบในฐานะเจมส์จาก AWS-Sales กลุ่มและผ่าน JWT ที่เกี่ยวข้อง เรามีสิทธิ์เข้าถึงเฉพาะบล็อก คู่มือผู้ใช้ และกรณีศึกษาเท่านั้น

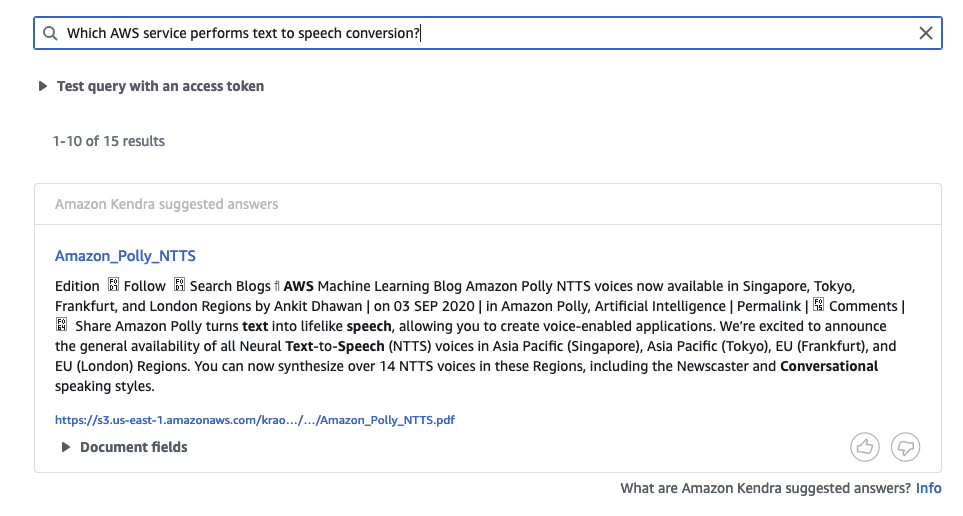

เรายังสามารถค้นหาดัชนีในฐานะแขกโดยไม่ต้องผ่านโทเค็น ผู้เยี่ยมชมสามารถเข้าถึงเนื้อหาในโฟลเดอร์บล็อกเท่านั้น

ทดลองใช้ข้อความค้นหาอื่นๆ ที่คุณนึกออกขณะเข้าสู่ระบบในฐานะผู้ใช้และกลุ่มต่างๆ แล้วสังเกตผลลัพธ์

ทำความสะอาด

เพื่อหลีกเลี่ยงค่าใช้จ่ายในอนาคต ให้ล้างข้อมูลทรัพยากรที่คุณสร้างขึ้นซึ่งเป็นส่วนหนึ่งของโซลูชันนี้ หากต้องการลบดัชนี Amazon Kendra และบัคเก็ต S3 ที่สร้างขึ้นขณะทดสอบโซลูชัน โปรดดูที่ ทำความสะอาด. หากต้องการลบข้อมูลลับ Secrets Manager โปรดดูที่ ลบความลับ AWS Secrets Manager.

สรุป

ในโพสต์นี้ เราได้เห็นว่า Amazon Kendra สามารถดำเนินการค้นหาที่ปลอดภัยซึ่งแสดงเฉพาะผลการค้นหาตามการเข้าถึงของผู้ใช้ได้อย่างไร ด้วยการเพิ่ม JWT ด้วยรหัสลับที่ใช้ร่วมกัน เราจึงสามารถตรวจสอบตัวตนของผู้ใช้แต่ละคนและกลุ่มผู้ใช้ที่ทำการค้นหาได้อย่างง่ายดาย วิธีการที่คล้ายกันนี้สามารถขยายไปถึง JWT ด้วยรหัสสาธารณะ. หากต้องการเรียนรู้เพิ่มเติม โปรดดูที่ ใช้ JSON Web Token (JWT) กับความลับที่แบ่งปัน.

เกี่ยวกับผู้เขียน

นิติน ยูเซบิอุส เป็น Sr. Enterprise Solutions Architect ที่ AWS ที่มีประสบการณ์มากกว่า 18 ปีในด้านวิศวกรรมซอฟต์แวร์และสถาปัตยกรรมองค์กร เขาทำงานร่วมกับลูกค้าเพื่อช่วยพวกเขาสร้างแอปพลิเคชันที่มีสถาปัตยกรรมดีบนแพลตฟอร์ม AWS เขาหลงใหลในการแก้ปัญหาความท้าทายด้านเทคโนโลยีและช่วยเหลือลูกค้าในการเดินทางสู่ระบบคลาวด์

นิติน ยูเซบิอุส เป็น Sr. Enterprise Solutions Architect ที่ AWS ที่มีประสบการณ์มากกว่า 18 ปีในด้านวิศวกรรมซอฟต์แวร์และสถาปัตยกรรมองค์กร เขาทำงานร่วมกับลูกค้าเพื่อช่วยพวกเขาสร้างแอปพลิเคชันที่มีสถาปัตยกรรมดีบนแพลตฟอร์ม AWS เขาหลงใหลในการแก้ปัญหาความท้าทายด้านเทคโนโลยีและช่วยเหลือลูกค้าในการเดินทางสู่ระบบคลาวด์

ครูธี จายาสิมะราว เป็น Partner Solutions Architect ที่มุ่งเน้นด้าน AI และ ML เธอให้คำแนะนำทางเทคนิคแก่คู่ค้า AWS โดยปฏิบัติตามแนวทางปฏิบัติที่ดีที่สุดเพื่อสร้างโซลูชันที่ปลอดภัย ยืดหยุ่น และพร้อมใช้งานสูงใน AWS Cloud

ครูธี จายาสิมะราว เป็น Partner Solutions Architect ที่มุ่งเน้นด้าน AI และ ML เธอให้คำแนะนำทางเทคนิคแก่คู่ค้า AWS โดยปฏิบัติตามแนวทางปฏิบัติที่ดีที่สุดเพื่อสร้างโซลูชันที่ปลอดภัย ยืดหยุ่น และพร้อมใช้งานสูงใน AWS Cloud

อิชาน เบอร์รี่ เป็นวิศวกรซอฟต์แวร์ที่ Amazon Web Services ซึ่งทำงานใน Amazon Kendra ซึ่งเป็นเครื่องมือค้นหาระดับองค์กร เขาหลงใหลเกี่ยวกับการรักษาความปลอดภัยและทำงานเกี่ยวกับองค์ประกอบหลักของคุณสมบัติการควบคุมการเข้าถึงของ Kendra ในช่วง 2 ปีที่ผ่านมา

อิชาน เบอร์รี่ เป็นวิศวกรซอฟต์แวร์ที่ Amazon Web Services ซึ่งทำงานใน Amazon Kendra ซึ่งเป็นเครื่องมือค้นหาระดับองค์กร เขาหลงใหลเกี่ยวกับการรักษาความปลอดภัยและทำงานเกี่ยวกับองค์ประกอบหลักของคุณสมบัติการควบคุมการเข้าถึงของ Kendra ในช่วง 2 ปีที่ผ่านมา

อาคัช บาเทีย เป็นสถาปนิก Principal Solutions กับ AWS โฟกัสปัจจุบันของเขาคือการช่วยให้ลูกค้าองค์กรบรรลุผลลัพธ์ทางธุรกิจผ่านการออกแบบสถาปัตยกรรมและการใช้โซลูชั่นที่เป็นนวัตกรรมและยืดหยุ่นตามขนาด เขาทำงานด้านเทคโนโลยีมานานกว่า 15 ปีในบริษัทต่างๆ ตั้งแต่ Fortune 100 ไปจนถึงบริษัทสตาร์ทอัพในแนวดิ่งด้านการผลิต การบินและอวกาศ และการค้าปลีก

อาคัช บาเทีย เป็นสถาปนิก Principal Solutions กับ AWS โฟกัสปัจจุบันของเขาคือการช่วยให้ลูกค้าองค์กรบรรลุผลลัพธ์ทางธุรกิจผ่านการออกแบบสถาปัตยกรรมและการใช้โซลูชั่นที่เป็นนวัตกรรมและยืดหยุ่นตามขนาด เขาทำงานด้านเทคโนโลยีมานานกว่า 15 ปีในบริษัทต่างๆ ตั้งแต่ Fortune 100 ไปจนถึงบริษัทสตาร์ทอัพในแนวดิ่งด้านการผลิต การบินและอวกาศ และการค้าปลีก

- เนื้อหาที่ขับเคลื่อนด้วย SEO และการเผยแพร่ประชาสัมพันธ์ รับการขยายวันนี้

- เพลโตบล็อคเชน Web3 Metaverse ข่าวกรอง ขยายความรู้. เข้าถึงได้ที่นี่.

- การสร้างอนาคตโดย Adryenn Ashley เข้าถึงได้ที่นี่.

- ที่มา: https://aws.amazon.com/blogs/machine-learning/secure-your-amazon-kendra-indexes-with-the-acl-using-a-jwt-shared-secret-key/

- :เป็น

- $ ขึ้น

- 10

- 100

- 11

- 420

- 7

- 8

- 9

- a

- สามารถ

- เกี่ยวกับเรา

- เข้า

- บรรลุผล

- ถูกต้อง

- บรรลุ

- ข้าม

- นอกจากนี้

- การบินและอวกาศ

- หลังจาก

- AI

- ขั้นตอนวิธี

- ทั้งหมด

- ช่วยให้

- อเมซอน

- อเมซอน เคนดรา

- Amazon Web Services

- ในหมู่

- นักวิเคราะห์

- และ

- API

- การใช้งาน

- การใช้งาน

- ใช้

- เข้าใกล้

- สถาปัตยกรรม

- เป็น

- AS

- At

- แอตทริบิวต์

- การยืนยันตัวตน

- การอนุญาต

- อัตโนมัติ

- ใช้ได้

- AWS

- ตาม

- BE

- เพราะ

- กำลัง

- ที่ดีที่สุด

- ปฏิบัติที่ดีที่สุด

- ระหว่าง

- บิต

- Blog

- สร้าง

- ธุรกิจ

- by

- โทรศัพท์

- ที่เรียกว่า

- CAN

- กรณี

- กรณีศึกษา

- ท้าทาย

- ความท้าทาย

- ทางเลือก

- Choose

- การเรียกร้อง

- ชั้น

- ไคลเอนต์

- เมฆ

- รหัส

- บริษัท

- สมบูรณ์

- ส่วนประกอบ

- องค์ประกอบ

- ปลอบใจ

- บรรจุ

- มี

- เนื้อหา

- เนื้อหา

- ควบคุม

- การควบคุม

- ตรงกัน

- ค่าใช้จ่าย

- สร้าง

- ที่สร้างขึ้น

- การสร้าง

- การสร้าง

- วิกฤติ

- การเข้ารหัสลับ

- การเข้ารหัสลับ

- ปัจจุบัน

- ประเพณี

- ลูกค้า

- ข้อมูล

- วันที่

- ค่าเริ่มต้น

- สาธิต

- แสดงให้เห็นถึง

- ได้รับการออกแบบ

- รายละเอียด

- รายละเอียด

- ต่าง

- ยาก

- แยกย้ายกันไป

- เอกสาร

- เอกสาร

- ลง

- ในระหว่าง

- แต่ละ

- อย่างง่ายดาย

- ช่วยให้

- เครื่องยนต์

- วิศวกร

- ชั้นเยี่ยม

- ทำให้มั่นใจ

- เข้าสู่

- Enterprise

- ตัวอย่าง

- ตลาดแลกเปลี่ยน

- ประสบการณ์

- ความล้มเหลว

- ลักษณะ

- คุณสมบัติ

- สาขา

- ไฟล์

- กรอง

- ฟิลเตอร์

- โฟกัส

- ปฏิบัติตาม

- ดังต่อไปนี้

- สำหรับ

- โชคลาภ

- ราคาเริ่มต้นที่

- เต็ม

- อนาคต

- ได้รับ

- สร้าง

- สร้าง

- รุ่น

- บัญชีกลุ่ม

- กลุ่ม

- แขก

- คำแนะนำ

- คู่มือ

- มี

- ส่วนหัว

- การช่วยเหลือ

- อย่างสูง

- สรุป ความน่าเชื่อถือของ Olymp Trade?

- ทำอย่างไร

- HTML

- ที่ http

- HTTPS

- ID

- ระบุ

- เอกลักษณ์

- การดำเนินการ

- นำเข้า

- in

- ประกอบด้วย

- รวมทั้ง

- ดัชนี

- ดัชนี

- เป็นรายบุคคล

- ข้อมูล

- นวัตกรรม

- ด่วน

- แทน

- คำแนะนำการใช้

- ฉลาด

- สถานีอวกาศนานาชาติ

- ฉบับ

- ทุนที่ออก

- IT

- ITS

- ชวา

- จอห์น

- การเดินทาง

- JSON

- จ.ว

- คีย์

- กุญแจ

- เด็ก

- เรียนรู้

- กดไลก์

- Line

- รายการ

- ดู

- ดูเหมือน

- LOOKS

- ทำ

- ทำ

- การทำ

- ผู้จัดการ

- ลักษณะ

- การผลิต

- หลาย

- การจับคู่

- จับคู่

- วิธี

- Meta

- เมตาดาต้า

- นาที

- ML

- ข้อมูลเพิ่มเติม

- ชื่อ

- ที่มีชื่อ

- นำทาง

- การเดินเรือ

- ใหม่

- วัตถุ

- สังเกต

- of

- on

- เปิด

- โอเพนซอร์ส

- ใบสั่ง

- องค์กร

- อื่นๆ

- โครงร่าง

- แพ็คเกจ

- หน้า

- คู่

- บานหน้าต่าง

- พารามิเตอร์

- ส่วนหนึ่ง

- หุ้นส่วน

- พาร์ทเนอร์

- ส่วน

- ส่ง

- ที่ผ่านไป

- หลงใหล

- อดีต

- ดำเนินการ

- ที่มีประสิทธิภาพ

- เวที

- เพลโต

- เพลโตดาต้าอินเทลลิเจนซ์

- เพลโตดาต้า

- นโยบาย

- โพสต์

- การปฏิบัติ

- เตรียมการ

- ก่อนหน้านี้

- หลัก

- ส่วนตัว

- กระบวนการ

- การผลิต

- ให้

- ผู้จัดหา

- ให้

- สาธารณะ

- คำสั่ง

- พิสัย

- ตั้งแต่

- อ่าน

- รับ

- ที่ได้รับ

- ที่ได้รับ

- เกี่ยวกับ

- แทนที่

- รายงาน

- กรุ

- ความต้องการ

- ยืดหยุ่น

- แหล่งข้อมูล

- คำตอบ

- รับผิดชอบ

- ผล

- ผลสอบ

- ค้าปลีก

- รักษา

- กลับ

- เปิดเผย

- บทบาท

- อาร์เอส

- วิ่ง

- ขนาด

- สถานการณ์

- ค้นหา

- เครื่องมือค้นหา

- ลับ

- Section

- ปลอดภัย

- ปลอดภัย

- อย่างปลอดภัย

- ความปลอดภัย

- แยก

- บริการ

- ผู้ให้บริการ

- บริการ

- ชุด

- หลาย

- SHA256

- Share

- ที่ใช้ร่วมกัน

- น่า

- โชว์

- แสดงให้เห็นว่า

- ลงชื่อ

- ลงนาม

- สำคัญ

- การลงชื่อ

- คล้ายคลึงกัน

- ที่เรียบง่าย

- ซอฟต์แวร์

- วิศวกรซอฟต์แวร์

- วิศวกรรมซอฟต์แวร์

- ทางออก

- โซลูชัน

- การแก้

- แหล่ง

- โดยเฉพาะ

- ที่ระบุไว้

- มาตรฐาน

- เริ่มอัพ

- ขั้นตอน

- ขั้นตอน

- เก็บไว้

- คล่องตัว

- เชือก

- โครงสร้าง

- การศึกษา

- อย่างเช่น

- ที่สนับสนุน

- รองรับ

- ระบบ

- ตาราง

- เอา

- วิชาการ

- เทคโนโลยี

- ผู้เช่า

- สถานีปลายทาง

- ทดสอบ

- การทดสอบ

- ที่

- พื้นที่

- ข้อมูล

- ของพวกเขา

- พวกเขา

- ล้อยางขัดเหล่านี้ติดตั้งบนแกน XNUMX (มม.) ผลิตภัณฑ์นี้ถูกผลิตในหลายรูปทรง และหลากหลายเบอร์ความแน่นหนาของปริมาณอนุภาคขัดของมัน จะทำให้ท่านได้รับประสิทธิภาพสูงในการขัดและการใช้งานที่ยาวนาน

- สาม

- ตลอด

- เวลา

- ไปยัง

- โทเค็น

- ราชสกุล

- ชนิด

- ปึกแผ่น

- URL

- การใช้

- ใช้

- ใช้กรณี

- ผู้ใช้งาน

- ผู้ใช้

- ตรวจสอบความถูกต้อง

- การตรวจสอบ

- ความคุ้มค่า

- ต่างๆ

- การตรวจสอบ

- ตรวจสอบ

- แนวดิ่ง

- เว็บ

- บริการเว็บ

- ดี

- ที่

- ในขณะที่

- กระดาษขาว

- WHO

- กว้าง

- ช่วงกว้าง

- จะ

- กับ

- ภายใน

- ไม่มี

- ทำงาน

- การทำงาน

- โรงงาน

- การประชุมเชิงปฏิบัติการ

- ปี

- คุณ

- ของคุณ

- ลมทะเล

- รหัสไปรษณีย์