นักวิจัยของ ESET ค้นพบแคมเปญ Ballistic Bobcat ที่กำหนดเป้าหมายไปยังหน่วยงานต่างๆ ในบราซิล อิสราเอล และสหรัฐอาหรับเอมิเรตส์ โดยใช้ประตูหลังใหม่ที่เราตั้งชื่อว่า Sponsor

เราค้นพบผู้สนับสนุนหลังจากที่เราวิเคราะห์ตัวอย่างที่น่าสนใจที่เราตรวจพบในระบบของเหยื่อในอิสราเอลในเดือนพฤษภาคม 2022 และกำหนดขอบเขตเหยื่อที่กำหนดตามประเทศ จากการตรวจสอบ เราเห็นได้ชัดว่าตัวอย่างนี้เป็นประตูหลังแบบใหม่ที่ใช้งานโดยกลุ่ม Ballistic Bobcat APT

Ballistic Bobcat ซึ่งก่อนหน้านี้ติดตามโดย ESET Research ในชื่อ APT35/APT42 (aka Charming Kitten, TA453 หรือ PHOSPHORUS) เป็นผู้ต้องสงสัย กลุ่มภัยคุกคามต่อเนื่องขั้นสูงที่สอดคล้องกับอิหร่าน ที่กำหนดเป้าหมายไปที่องค์กรด้านการศึกษา รัฐบาล และการดูแลสุขภาพ รวมถึงนักเคลื่อนไหวและนักข่าวด้านสิทธิมนุษยชน มีการใช้งานมากที่สุดในอิสราเอล ตะวันออกกลาง และสหรัฐอเมริกา โดยเฉพาะอย่างยิ่งในช่วงที่มีการระบาดใหญ่ เป้าหมายดังกล่าวมุ่งเป้าไปที่องค์กรที่เกี่ยวข้องกับโควิด-19 รวมถึงองค์การอนามัยโลกและบริษัทยากิเลียด และบุคลากรด้านการวิจัยทางการแพทย์

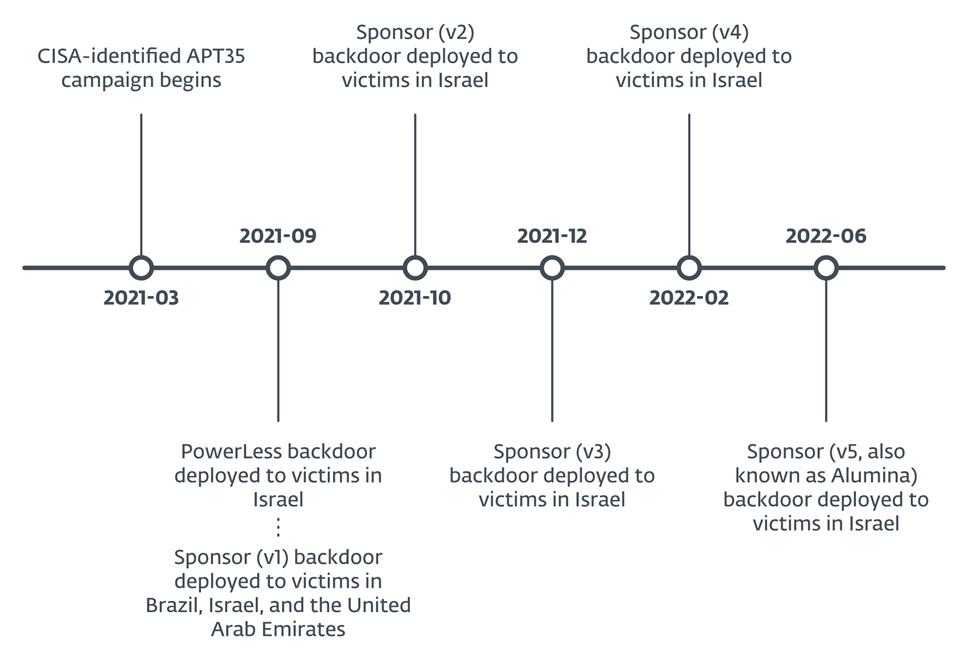

ทับซ้อนกันระหว่างแคมเปญ Ballistic Bobcat และเวอร์ชันแบ็คดอร์ของผู้สนับสนุนแสดงรูปแบบการพัฒนาและการปรับใช้เครื่องมือที่ค่อนข้างชัดเจน โดยมีแคมเปญที่กำหนดเป้าหมายแคบ โดยแต่ละแคมเปญมีระยะเวลาจำกัด ต่อมาเราได้ค้นพบแบ็คดอร์ของผู้สนับสนุนอีกสี่เวอร์ชัน โดยรวมแล้ว เราเห็นผู้สนับสนุนถูกส่งไปยังเหยื่ออย่างน้อย 34 รายในบราซิล อิสราเอล และสหรัฐอาหรับเอมิเรตส์ ดังที่ระบุไว้ใน REF _Ref143075975 ชม รูป 1

.

ประเด็นสำคัญของบล็อกโพสต์นี้:

- เราค้นพบแบ็คดอร์ตัวใหม่ที่ใช้งานโดย Ballistic Bobcat ซึ่งต่อมาเราตั้งชื่อว่า Sponsor

- Ballistic Bobcat ติดตั้งแบ็คดอร์ใหม่ในเดือนกันยายน 2021 ในขณะที่กำลังสรุปแคมเปญที่บันทึกไว้ใน CISA Alert AA21-321A และแคมเปญ PowerLess

- แบ็คดอร์ของผู้สนับสนุนใช้ไฟล์การกำหนดค่าที่จัดเก็บไว้ในดิสก์ ไฟล์เหล่านี้ถูกนำไปใช้งานอย่างรอบคอบโดยไฟล์แบตช์และได้รับการออกแบบอย่างจงใจให้ปรากฏว่าไม่มีอันตราย ดังนั้นจึงพยายามหลบเลี่ยงการตรวจจับด้วยกลไกการสแกน

- ผู้สนับสนุนถูกส่งไปยังเหยื่ออย่างน้อย 34 รายในบราซิล อิสราเอล และสหรัฐอาหรับเอมิเรตส์ เราได้ตั้งชื่อกิจกรรมนี้ว่าแคมเปญการเข้าถึงของผู้สนับสนุน

การเข้าถึงเบื้องต้น

Ballistic Bobcat ได้รับการเข้าถึงครั้งแรกโดยการใช้ประโยชน์จากช่องโหว่ที่ทราบในเซิร์ฟเวอร์ Microsoft Exchange ที่เปิดเผยทางอินเทอร์เน็ต โดยทำการสแกนระบบหรือเครือข่ายอย่างพิถีพิถันในขั้นแรกเพื่อระบุจุดอ่อนหรือช่องโหว่ที่อาจเกิดขึ้น จากนั้นจึงกำหนดเป้าหมายและใช้ประโยชน์จากจุดอ่อนที่ระบุเหล่านั้น เป็นที่รู้กันว่ากลุ่มนี้มีส่วนร่วมในพฤติกรรมนี้มาระยะหนึ่งแล้ว อย่างไรก็ตาม เหยื่อจำนวนมากจาก 34 รายที่ระบุในการตรวจวัดทางไกลของ ESET อาจถูกอธิบายได้ดีที่สุดว่าเป็นเหยื่อของโอกาส แทนที่จะเป็นเหยื่อที่ได้รับการคัดเลือกและวิจัยไว้ล่วงหน้า เนื่องจากเราสงสัยว่า Ballistic Bobcat มีส่วนร่วมในพฤติกรรมการสแกนและการหาประโยชน์ตามที่อธิบายไว้ข้างต้น เนื่องจากไม่ใช่ภัยคุกคามเพียงอย่างเดียว ผู้ที่สามารถเข้าถึงระบบเหล่านี้ได้ เราได้ตั้งชื่อกิจกรรม Ballistic Bobcat โดยใช้แบ็คดอร์ของผู้สนับสนุนเป็นแคมเปญการเข้าถึงของผู้สนับสนุน

แบ็คดอร์ของผู้สนับสนุนใช้ไฟล์การกำหนดค่าบนดิสก์ ซึ่งถูกทิ้งโดยไฟล์แบตช์ และทั้งสองอย่างไม่มีอันตรายในการเลี่ยงผ่านกลไกการสแกน วิธีการแบบแยกส่วนนี้เป็นแนวทางหนึ่งที่ Ballistic Bobcat ใช้ค่อนข้างบ่อยและประสบความสำเร็จเล็กน้อยในช่วงสองปีครึ่งที่ผ่านมา ในระบบที่ถูกบุกรุก Ballistic Bobcat ยังคงใช้เครื่องมือโอเพ่นซอร์สที่หลากหลาย ซึ่งเราอธิบายร่วมกับประตูหลังของผู้สนับสนุนในบล็อกโพสต์นี้

victimology

เหยื่อ 34 รายส่วนใหญ่อยู่ในอิสราเอล โดยมีเพียง XNUMX รายเท่านั้นที่อยู่ในประเทศอื่นๆ:

- บราซิล ที่สหกรณ์ทางการแพทย์และผู้ดำเนินการประกันสุขภาพ และ

- สหรัฐอาหรับเอมิเรตส์ในองค์กรที่ไม่ปรากฏชื่อ

REF _Ref112861418 ชม ตาราง 1

อธิบายแนวดิ่งและรายละเอียดองค์กรสำหรับผู้เสียหายในอิสราเอล

ตาราง ตาราง SEQ * ภาษาอาหรับ 1. รายละเอียดแนวธุรกิจและองค์กรสำหรับผู้เสียหายในอิสราเอล

|

แนวตั้ง |

รายละเอียด |

|

ยานยนต์ |

· บริษัทยานยนต์ที่เชี่ยวชาญด้านการดัดแปลงตามสั่ง · เป็นบริษัทซ่อมแซมและบำรุงรักษายานยนต์ |

|

คมนาคม |

· สื่ออิสราเอลแห่งหนึ่ง |

|

ชั้นเยี่ยม |

· บริษัทวิศวกรรมโยธาแห่งหนึ่ง · บริษัทวิศวกรรมสิ่งแวดล้อมแห่งหนึ่ง · บริษัทออกแบบสถาปัตยกรรมแห่งหนึ่ง |

|

บริการทางการเงิน |

· บริษัทผู้ให้บริการทางการเงินที่เชี่ยวชาญด้านการให้คำปรึกษาด้านการลงทุน · บริษัทที่จัดการค่าลิขสิทธิ์ |

|

การดูแลสุขภาพ |

· ผู้ให้บริการการรักษาพยาบาล |

|

ประกันภัย |

· บริษัทประกันภัยที่ดำเนินธุรกิจตลาดประกันภัย · บริษัทประกันภัยเชิงพาณิชย์แห่งหนึ่ง |

|

กฏหมาย |

· บริษัทที่เชี่ยวชาญด้านกฎหมายการแพทย์ |

|

การผลิต |

· บริษัทผู้ผลิตอุปกรณ์อิเล็กทรอนิกส์หลายแห่ง · บริษัทที่ผลิตผลิตภัณฑ์เชิงพาณิชย์ที่ทำจากโลหะ · บริษัทผู้ผลิตเทคโนโลยีข้ามชาติ |

|

ขายปลีก |

· ร้านขายอาหาร · ผู้ค้าปลีกเพชรข้ามชาติ · ร้านค้าปลีกผลิตภัณฑ์ดูแลผิว · ผู้ค้าปลีกและติดตั้งอุปกรณ์ตกแต่งหน้าต่าง · ผู้จัดจำหน่ายชิ้นส่วนอิเล็กทรอนิกส์ระดับโลก · ซัพพลายเออร์ควบคุมการเข้าถึงทางกายภาพ |

|

เทคโนโลยี |

· บริษัทเทคโนโลยีบริการด้านไอที · ผู้ให้บริการโซลูชั่นด้านไอที |

|

โทรคมนาคม |

· เป็นบริษัทโทรคมนาคม |

|

ไม่ปรากฏหลักฐาน |

· องค์กรที่ไม่ปรากฏชื่อหลายแห่ง |

การแสดงที่มา

ในเดือนสิงหาคม 2021 เหยื่อชาวอิสราเอลข้างต้นซึ่งดำเนินธุรกิจตลาดประกันภัยถูก Ballistic Bobcat โจมตีด้วยเครื่องมือต่างๆ CISA รายงานเมื่อเดือนพฤศจิกายน 2021. ตัวชี้วัดของการประนีประนอมที่เราสังเกตคือ:

- MicrosoftOutlookUpdateSchedule,

- MicrosoftOutlookUpdateSchedule.xml,

- Google การจัดการการเปลี่ยนแปลงและ

- GoogleChangeManagement.xml.

เครื่องมือ Ballistic Bobcat สื่อสารกับเซิร์ฟเวอร์คำสั่งและการควบคุม (C&C) เดียวกันกับในรายงาน CISA: 162.55.137[.]20.

จากนั้นในเดือนกันยายน 2021 เหยื่อรายเดียวกันก็ได้รับเครื่องมือ Ballistic Bobcat รุ่นต่อไป: ประตูหลัง PowerLess และชุดเครื่องมือสนับสนุน ตัวชี้วัดของการประนีประนอมที่เราสังเกตคือ:

- http://162.55.137[.]20/gsdhdDdfgA5sS/ff/dll.dll,

- windowsprocesses.exeและ

- http://162.55.137[.]20/gsdhdDdfgA5sS/ff/windowsprocesses.exe.

ในเดือนพฤศจิกายน 18thในปี 2021 กลุ่มจึงได้ใช้เครื่องมืออื่น (พลิ้ง) ที่ครอบคลุมอยู่ในรายงาน CISA เช่น MicrosoftOutLookUpdater.exe. สิบวันต่อมา วันที่ 28 พฤศจิกายนthในปี 2021 Ballistic Bobcat ได้ปรับใช้ ตัวแทนเมอร์ลิน (ส่วนตัวแทนของ เซิร์ฟเวอร์ C&C หลังการแสวงหาประโยชน์แบบโอเพ่นซอร์สและเอเจนต์ที่เขียนด้วยภาษา Go). บนดิสก์ มีการตั้งชื่อเอเจนต์ Merlin นี้ googleUpdate.exeโดยใช้รูปแบบการตั้งชื่อเดียวกันกับที่อธิบายไว้ในรายงาน CISA เพื่อซ่อนให้พ้นสายตา

เจ้าหน้าที่ Merlin ดำเนินการเชลล์ย้อนกลับของ Meterpreter ที่เรียกกลับไปยังเซิร์ฟเวอร์ C&C ใหม่ 37.120.222[.]168:80. วันที่ 12 ธันวาคมthปี 2021 เชลล์ย้อนกลับทิ้งไฟล์แบตช์ install.batและภายในไม่กี่นาทีหลังจากดำเนินการไฟล์แบตช์ ผู้ปฏิบัติงาน Ballistic Bobcat ได้ผลักดันแบ็คดอร์ตัวใหม่ล่าสุดของพวกเขา ซึ่งก็คือ Sponsor นี่จะกลายเป็นแบ็คดอร์เวอร์ชันที่สาม

การวิเคราะห์ทางเทคนิค

การเข้าถึงเบื้องต้น

เราสามารถระบุวิธีการเข้าถึงเบื้องต้นที่เป็นไปได้สำหรับเหยื่อ 23 รายจาก 34 รายที่เราสังเกตเห็นในการวัดและส่งข้อมูลทางไกลของ ESET คล้ายกับที่มีรายงานใน พาวเวอร์เลส และ ซีไอเอสเอ รายงาน Ballistic Bobcat อาจใช้ประโยชน์จากช่องโหว่ที่ทราบ CVE-2021-26855ในเซิร์ฟเวอร์ Microsoft Exchange เพื่อตั้งหลักในระบบเหล่านี้

สำหรับเหยื่อ 16 รายจาก 34 ราย ดูเหมือนว่า Ballistic Bobcat ไม่ใช่ผู้คุกคามเพียงรายเดียวที่สามารถเข้าถึงระบบของพวกเขาได้ สิ่งนี้อาจบ่งชี้ว่า นอกเหนือจากเหยื่อที่หลากหลายและการขาดคุณค่าทางสติปัญญาที่ชัดเจนของเหยื่อเพียงไม่กี่รายแล้ว Ballistic Bobcat มีส่วนร่วมในพฤติกรรมการสแกนและแสวงหาผลประโยชน์ ซึ่งตรงข้ามกับการรณรงค์แบบกำหนดเป้าหมายต่อเหยื่อที่เลือกไว้ล่วงหน้า

toolset

เครื่องมือโอเพ่นซอร์ส

Ballistic Bobcat ใช้เครื่องมือโอเพ่นซอร์สจำนวนหนึ่งระหว่างแคมเปญการเข้าถึงแบบผู้สนับสนุน เครื่องมือและฟังก์ชันเหล่านั้นแสดงอยู่ในรายการ REF _Ref112861458 ชม ตาราง 2

.

ตาราง ตาราง SEQ * ภาษาอาหรับ 2. เครื่องมือโอเพ่นซอร์สที่ใช้โดย Ballistic Bobcat

|

ชื่อไฟล์ |

รายละเอียด |

host2ip.exe

|

แผนที่ ชื่อโฮสต์ไปยังที่อยู่ IP ภายในเครือข่ายท้องถิ่น |

CSRSS.EXE

|

RevSocks, แอปพลิเคชันอุโมงค์ย้อนกลับ |

mi.exe

|

Mimikatz โดยมีชื่อไฟล์ต้นฉบับเป็น midongle.exe และอัดแน่นไปด้วย ตัวนิ่ม PE บรรจุหีบห่อ. |

gost.exe

|

GO อุโมงค์ธรรมดา (GOST) แอปพลิเคชันการขุดอุโมงค์ที่เขียนด้วยภาษา Go |

สิ่ว.exe

|

สิ่วซึ่งเป็นอุโมงค์ TCP/UDP บน HTTP โดยใช้เลเยอร์ SSH |

csrss_protected.exe

|

RevSocks tunnel ได้รับการปกป้องด้วยเวอร์ชันทดลองของ การป้องกันซอฟต์แวร์ Enigma Protector. |

plink.exe

|

พลิ้ง (PuTTY Link) เครื่องมือเชื่อมต่อบรรทัดคำสั่ง |

|

เว็บเบราว์เซอร์PassView.exe

|

A เครื่องมือกู้คืนรหัสผ่าน สำหรับรหัสผ่านที่เก็บไว้ในเว็บเบราว์เซอร์

|

sqlextractor.exe

|

A เครื่องมือ สำหรับการโต้ตอบและดึงข้อมูลจากฐานข้อมูล SQL |

procdump64.exe

|

ProcDumpที่ ยูทิลิตี้บรรทัดคำสั่ง Sysinternals สำหรับตรวจสอบแอปพลิเคชันและสร้างไฟล์ดัมพ์ |

แบทช์ไฟล์

Ballistic Bobcat ปรับใช้ไฟล์แบตช์กับระบบของเหยื่อก่อนที่จะปรับใช้แบ็คดอร์ของผู้สนับสนุน เส้นทางไฟล์ที่เราทราบคือ:

- C:inetpubwwwrootaspnet_clientInstall.bat

- %USERPROFILE%DesktopInstall.bat

- %WINDOWS%งานติดตั้ง.bat

ขออภัย เราไม่สามารถรับไฟล์แบตช์เหล่านี้ได้ อย่างไรก็ตาม เราเชื่อว่าพวกเขาเขียนไฟล์การกำหนดค่าที่ไม่เป็นอันตรายลงในดิสก์ ซึ่งแบ็คดอร์ของผู้สนับสนุนต้องการให้ทำงานได้อย่างสมบูรณ์ ชื่อไฟล์การกำหนดค่าเหล่านี้นำมาจากแบ็คดอร์ของผู้สนับสนุน แต่ไม่เคยรวบรวม:

- config.txt

- node.txt

- error.txt

- ถอนการติดตั้ง.bat

เราเชื่อว่าไฟล์แบตช์และไฟล์การกำหนดค่าเป็นส่วนหนึ่งของกระบวนการพัฒนาแบบโมดูลาร์ที่ Ballistic Bobcat ชื่นชอบในช่วงไม่กี่ปีที่ผ่านมา

สปอนเซอร์ลับๆ

แบ็คดอร์ของผู้สนับสนุนเขียนด้วยภาษา C++ พร้อมด้วยการประทับเวลาการคอมไพล์และเส้นทางฐานข้อมูลโปรแกรม (PDB) ดังที่แสดงใน REF _Ref112861527 ชม ตาราง 3

. หมายเหตุเกี่ยวกับหมายเลขเวอร์ชัน: คอลัมน์ เวอร์ชั่น แสดงถึงเวอร์ชันที่เราติดตามภายในโดยอิงตามความก้าวหน้าเชิงเส้นของแบ็คดอร์ของผู้สนับสนุน ซึ่งมีการเปลี่ยนแปลงจากเวอร์ชันหนึ่งไปยังเวอร์ชันถัดไป ที่ เวอร์ชันภายใน คอลัมน์ประกอบด้วยหมายเลขเวอร์ชันที่พบในแบ็คดอร์ของผู้สนับสนุนแต่ละราย และรวมไว้เพื่อความสะดวกในการเปรียบเทียบเมื่อตรวจสอบตัวอย่างเหล่านี้และตัวอย่างที่เป็นไปได้ของผู้สนับสนุนอื่นๆ

ตาราง 3. ประทับเวลาการรวบรวมผู้สนับสนุนและ PDB

|

เวอร์ชั่น |

เวอร์ชันภายใน |

การประทับเวลาการรวบรวม |

PDB |

|

1 |

1.0.0 |

2021-08-29 09:12:51 |

D:TempBD_Plus_SrvcReleaseBD_Plus_Srvc.pdb |

|

2 |

1.0.0 |

2021-10-09 12:39:15 |

D:TempSponsorReleaseSponsor.pdb |

|

3 |

1.4.0 |

2021-11-24 11:51:55 |

D:TempSponsorReleaseSponsor.pdb |

|

4 |

2.1.1 |

2022-02-19 13:12:07 |

D:TempSponsorReleaseSponsor.pdb |

|

5 |

1.2.3.0 |

2022-06-19 14:14:13 |

D:TempAluminaReleaseAlumina.pdb |

การดำเนินการเริ่มต้นของ Sponsor จำเป็นต้องมีอาร์กิวเมนต์รันไทม์ ติดตั้งหากไม่มีผู้สนับสนุนรายใดออกจากระบบอย่างสง่างาม อาจเป็นเพียงเทคนิคต่อต้านการจำลอง/ต่อต้านแซนด์บ็อกซ์ธรรมดาๆ หากผ่านอาร์กิวเมนต์นั้น Sponsor จะสร้างบริการที่เรียกว่า ระบบเครือข่าย (ใน v1) and บันทึก (ในเวอร์ชันอื่นทั้งหมด) มันกำหนดการบริการของ ชนิดการเริ่มต้น ไปยัง อัตโนมัติและตั้งค่าให้รันกระบวนการผู้สนับสนุนของตนเอง และให้สิทธิ์การเข้าถึงแบบเต็ม จากนั้นจะเริ่มให้บริการ

สปอนเซอร์ซึ่งขณะนี้ทำงานเป็นบริการพยายามที่จะเปิดไฟล์การกำหนดค่าดังกล่าวก่อนหน้านี้วางไว้บนดิสก์ มันมองหา config.txt และ node.txtทั้งในไดเร็กทอรีการทำงานปัจจุบัน หากรายการแรกหายไป สปอนเซอร์จะตั้งค่าบริการเป็น หยุด และออกไปอย่างสง่างาม

การกำหนดค่าแบ็คดอร์

การกำหนดค่าของผู้สนับสนุน เก็บไว้ใน config.txtมีสองฟิลด์:

- ช่วงเวลาการอัปเดตเป็นวินาทีเพื่อติดต่อเซิร์ฟเวอร์ C&C เป็นระยะๆ เพื่อขอคำสั่ง

- รายชื่อเซิร์ฟเวอร์ C&C เรียกว่า รีเลย์ ในไบนารีของผู้สนับสนุน

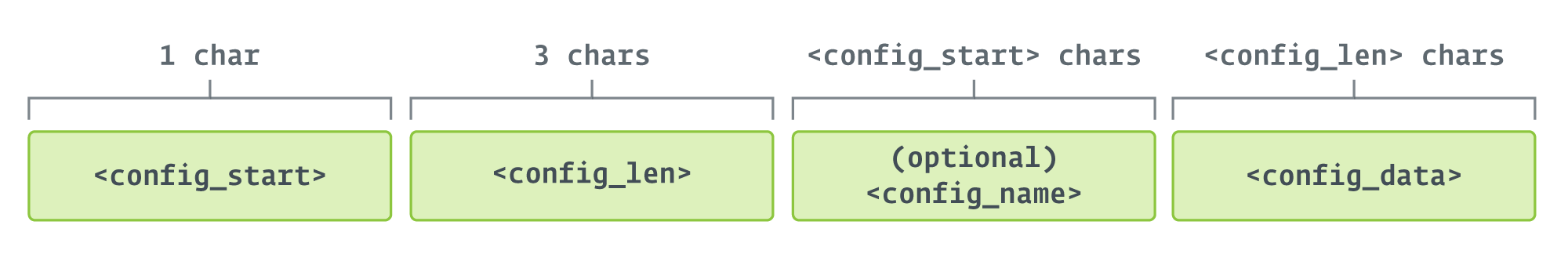

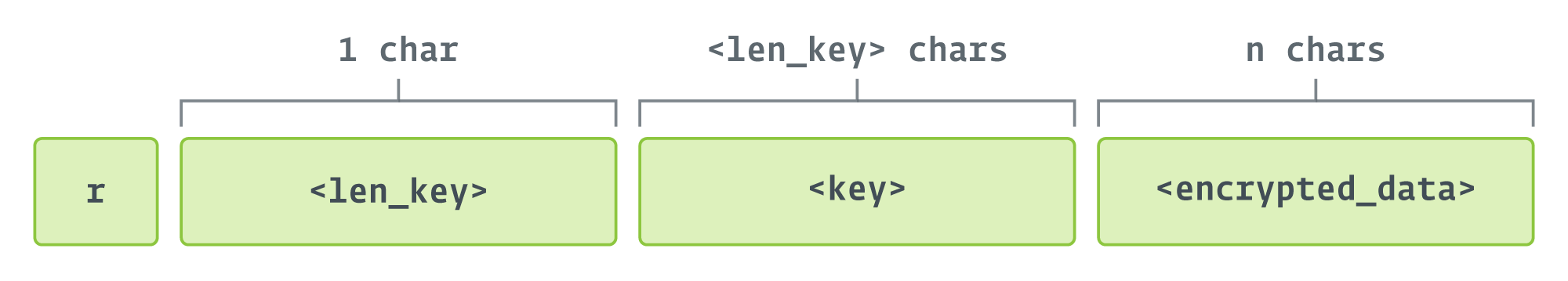

เซิร์ฟเวอร์ C&C ถูกจัดเก็บแบบเข้ารหัส (RC4) และคีย์ถอดรหัสจะแสดงอยู่ในบรรทัดแรกของ config.txt. แต่ละช่องรวมทั้งคีย์ถอดรหัสจะมีรูปแบบแสดงอยู่ REF _Ref142647636 ชม รูป 3

.

ฟิลด์ย่อยเหล่านี้คือ:

- config_start: ระบุความยาวของ config_nameถ้ามี หรือเป็นศูนย์ หากไม่มี ใช้โดยประตูหลังเพื่อรู้ว่าอยู่ที่ไหน config_data เริ่มต้น

- config_len: ความยาวของ config_data.

- config_name: เป็นทางเลือก มีชื่อที่กำหนดให้กับฟิลด์การกำหนดค่า

- config_data: การกำหนดค่าเอง มีการเข้ารหัส (ในกรณีของเซิร์ฟเวอร์ C&C) หรือไม่ (ฟิลด์อื่นๆ ทั้งหมด)

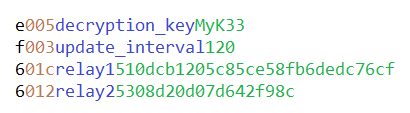

REF _Ref142648473 ชม รูป 4

แสดงตัวอย่างที่มีเนื้อหารหัสสีที่เป็นไปได้ config.txt ไฟล์. โปรดทราบว่านี่ไม่ใช่ไฟล์จริงที่เราสังเกตเห็น แต่เป็นตัวอย่างที่ประดิษฐ์ขึ้น

สองช่องสุดท้ายใน config.txt ถูกเข้ารหัสด้วย RC4 โดยใช้การแสดงสตริงของแฮช SHA-256 ของคีย์ถอดรหัสที่ระบุ เป็นคีย์ในการเข้ารหัสข้อมูล เราเห็นว่าไบต์ที่เข้ารหัสจะถูกจัดเก็บแบบเข้ารหัสฐานสิบหกเป็นข้อความ ASCII

รวบรวมข้อมูลโฮสต์

ผู้สนับสนุนรวบรวมข้อมูลเกี่ยวกับโฮสต์ที่รันอยู่ รายงานข้อมูลที่รวบรวมทั้งหมดไปยังเซิร์ฟเวอร์ C&C และรับ ID โหนดซึ่งเขียนถึง node.txt. REF _Ref142653641 ชม ตาราง 4

REF _Ref112861575 ชม

แสดงรายการคีย์และค่าในรีจิสทรีของ Windows ที่ผู้สนับสนุนใช้เพื่อรับข้อมูล และจัดเตรียมตัวอย่างข้อมูลที่รวบรวม

ตารางที่ 4. ข้อมูลที่รวบรวมโดยผู้สนับสนุน

|

คีย์รีจิสทรี |

ความคุ้มค่า |

ตัวอย่าง |

HKEY_LOCAL_MACHINESYSTEMCชุดควบคุมปัจจุบันบริการ Tcpip พารามิเตอร์

|

ชื่อโฮสต์

|

D-835MK12

|

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlTimeZoneInformation

|

ชื่อโซนเวลา

|

เวลามาตรฐานของอิสราเอล

|

HKEY_USERS.DEFAULTแผงควบคุมนานาชาติ

|

ชื่อสถานที่

|

เขา-อิล

|

HKEY_LOCAL_MACHINEHARDWAREDESCRIPTIONSystemBIOS

|

กระดานข้างก้นผลิตภัณฑ์

|

10NX0010IL

|

HKEY_LOCAL_MACHINEHARDWAREDESCRIPTIONSystemCentralProcessor

|

หน่วยประมวลผล NameString

|

ซีพียู Intel(R) Core(TM) i7-8565U @ 1.80GHz

|

HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindows NTCurrentVersion

|

ชื่อผลิตภัณฑ์

|

Windows 10 Enterprise ไม่มี

|

CurrentVersion

|

6.3

|

|

หมายเลขรุ่นปัจจุบัน

|

19044

|

|

ประเภทการติดตั้ง

|

ไคลเอนต์

|

ผู้สนับสนุนยังรวบรวมโดเมน Windows ของโฮสต์โดยใช้สิ่งต่อไปนี้ WMIC คำสั่ง:

ระบบคอมพิวเตอร์ wmic รับโดเมน

สุดท้ายนี้ ผู้สนับสนุนใช้ Windows API เพื่อรวบรวมชื่อผู้ใช้ปัจจุบัน (รับชื่อผู้ใช้ W) ตรวจสอบว่ากระบวนการผู้สนับสนุนปัจจุบันทำงานเป็นแอปพลิเคชัน 32- หรือ 64- บิต (รับ CurrentProcessแล้ว IsWow64Process (กระบวนการปัจจุบัน)) และพิจารณาว่าระบบทำงานโดยใช้พลังงานจากแบตเตอรี่หรือเชื่อมต่อกับแหล่งจ่ายไฟ AC หรือ DC (รับ SystemPowerStatus).

สิ่งแปลกประหลาดประการหนึ่งเกี่ยวกับการตรวจสอบแอปพลิเคชัน 32- หรือ 64- บิตก็คือ ตัวอย่างที่สังเกตได้ทั้งหมดของผู้สนับสนุนเป็นแบบ 32- บิต นี่อาจหมายความว่าเครื่องมือในขั้นต่อไปบางอันจำเป็นต้องมีข้อมูลนี้

ข้อมูลที่รวบรวมจะถูกส่งไปในข้อความที่เข้ารหัส base64 ซึ่งก่อนการเข้ารหัสจะเริ่มต้นด้วย r และมีรูปแบบปรากฏอยู่ใน REF _Ref142655224 ชม รูป 5

.

ข้อมูลถูกเข้ารหัสด้วย RC4 และคีย์เข้ารหัสเป็นตัวเลขสุ่มที่สร้างขึ้นทันที คีย์ถูกแฮชด้วยอัลกอริทึม MD5 ไม่ใช่ SHA-256 ตามที่กล่าวไว้ก่อนหน้านี้ นี่เป็นกรณีของการสื่อสารทั้งหมดที่ผู้สนับสนุนต้องส่งข้อมูลที่เข้ารหัส

เซิร์ฟเวอร์ C&C ตอบกลับด้วยหมายเลขที่ใช้ระบุคอมพิวเตอร์ที่ตกเป็นเหยื่อในการสื่อสารในภายหลังซึ่งเขียนถึง node.txt. โปรดทราบว่าเซิร์ฟเวอร์ C&C จะถูกสุ่มเลือกจากรายการเมื่อ r ข้อความถูกส่ง และใช้เซิร์ฟเวอร์เดียวกันในการสื่อสารที่ตามมาทั้งหมด

ลูปการประมวลผลคำสั่ง

สปอนเซอร์ร้องขอคำสั่งแบบวนซ้ำ โดยพักการทำงานตามช่วงเวลาที่กำหนดไว้ config.txt. ขั้นตอนคือ:

- ส่ง ชเค=ทดสอบ ข้อความซ้ำๆ จนกระทั่งเซิร์ฟเวอร์ C&C ตอบกลับ Ok.

- ส่ง c (IS_CMD_AVAIL) ไปยังเซิร์ฟเวอร์ C&C และรับคำสั่งของผู้ปฏิบัติงาน

- ประมวลผลคำสั่ง

- หากมีเอาต์พุตที่จะส่งไปยังเซิร์ฟเวอร์ C&C ให้ส่ง a (ACK) รวมถึงข้อความเอาต์พุต (เข้ารหัส) หรือ

- หากการดำเนินการล้มเหลว ให้ส่งไฟล์ f

(ล้มเหลว) ข้อความ. ไม่ได้ส่งข้อความแสดงข้อผิดพลาด

- นอนหลับ

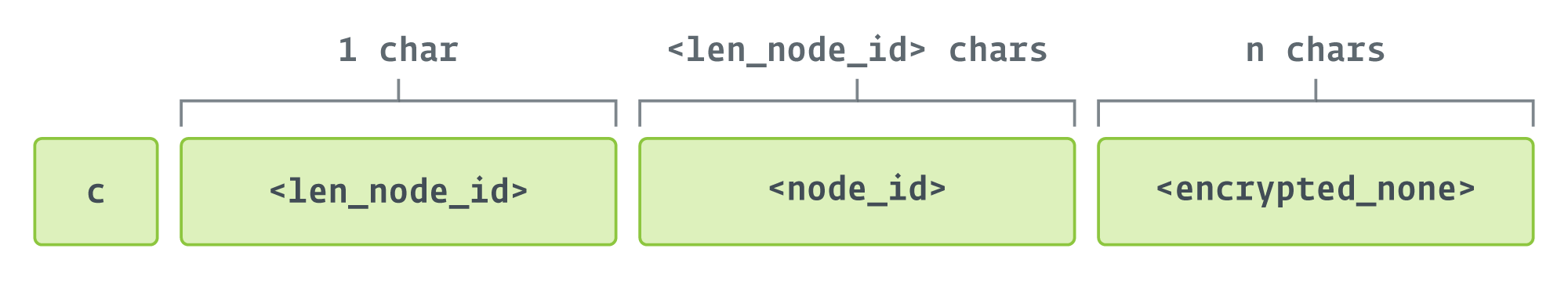

พื้นที่ c ข้อความถูกส่งเพื่อขอคำสั่งให้ดำเนินการและมีรูปแบบ (ก่อนการเข้ารหัส base64) แสดงใน REF _Ref142658017 ชม รูป 6

.

พื้นที่ encrypted_none ฟิลด์ในรูปคือผลลัพธ์ของการเข้ารหัสสตริงฮาร์ดโค้ด ไม่มี กับ RC4 กุญแจสำคัญสำหรับการเข้ารหัสคือแฮช MD5 ของ node_id.

URL ที่ใช้ในการติดต่อกับเซิร์ฟเวอร์ C&C ถูกสร้างขึ้นเป็น: http://<IP_or_domain>:80. นี่อาจบ่งบอกได้ว่า 37.120.222[.]168:80 เป็นเซิร์ฟเวอร์ C&C เพียงเซิร์ฟเวอร์เดียวที่ใช้ตลอดแคมเปญ Sponsoring Access เนื่องจากเป็นที่อยู่ IP เดียวที่เราสังเกตเห็นว่าเครื่องของเหยื่อติดต่อไปที่พอร์ต 80

คำสั่งของผู้ประกอบการ

คำสั่งของโอเปอเรเตอร์ถูกกำหนดไว้แล้ว REF _Ref112861551 ชม ตาราง 5

และปรากฏตามลำดับที่พบในโค้ด การสื่อสารกับเซิร์ฟเวอร์ C&C เกิดขึ้นผ่านพอร์ต 80

ตารางที่ 5. คำสั่งและคำอธิบายของโอเปอเรเตอร์

|

คำสั่ง |

รายละเอียด |

|

p |

ส่ง ID กระบวนการสำหรับกระบวนการ Sponsor ที่รันอยู่ |

|

e |

ดำเนินการคำสั่งตามที่ระบุไว้ในอาร์กิวเมนต์เพิ่มเติมในภายหลังบนโฮสต์ผู้สนับสนุนโดยใช้สตริงต่อไปนี้: c:windowssystem32cmd.exe /c > result.txt 2>&1 ผลลัพธ์จะถูกเก็บไว้ใน ผลลัพธ์. txt ในไดเร็กทอรีการทำงานปัจจุบัน ส่ง a ข้อความที่มีเอาต์พุตที่เข้ารหัสไปยังเซิร์ฟเวอร์ C&C หากดำเนินการสำเร็จ หากล้มเหลว ให้ส่ง f ข้อความ (โดยไม่ระบุข้อผิดพลาด) |

|

d |

รับไฟล์จากเซิร์ฟเวอร์ C&C และดำเนินการ คำสั่งนี้มีอาร์กิวเมนต์มากมาย: ชื่อไฟล์เป้าหมายที่จะเขียนไฟล์ลงไป, แฮช MD5 ของไฟล์, ไดเร็กทอรีที่จะเขียนไฟล์ไปที่ (หรือไดเร็กทอรีการทำงานปัจจุบันตามค่าเริ่มต้น), บูลีนเพื่อระบุว่าจะรันไฟล์หรือ ไม่ และเนื้อหาของไฟล์ปฏิบัติการมีการเข้ารหัส base64 หากไม่มีข้อผิดพลาดเกิดขึ้น a ข้อความจะถูกส่งไปยังเซิร์ฟเวอร์ C&C ด้วย อัปโหลดและดำเนินการไฟล์สำเร็จ or อัปโหลดไฟล์สำเร็จโดยไม่ต้องดำเนินการ (เข้ารหัส) หากเกิดข้อผิดพลาดระหว่างการดำเนินการไฟล์ f ข้อความถูกส่ง หากแฮช MD5 ของเนื้อหาของไฟล์ไม่ตรงกับแฮชที่ให้มา e (CRC_ERROR) ข้อความจะถูกส่งไปยังเซิร์ฟเวอร์ C&C (รวมถึงเฉพาะคีย์เข้ารหัสที่ใช้เท่านั้น และไม่มีข้อมูลอื่นใด) การใช้คำว่า อัพโหลด นี่อาจทำให้เกิดความสับสนเนื่องจากตัวดำเนินการ Ballistic Bobcat และผู้เขียนโค้ดรับมุมมองจากฝั่งเซิร์ฟเวอร์ ในขณะที่หลายคนอาจมองว่านี่เป็นการดาวน์โหลดตามการดึงไฟล์ (เช่น การดาวน์โหลดไฟล์) โดยระบบที่ใช้แบ็คดอร์ของผู้สนับสนุน |

|

u |

ความพยายามดาวน์โหลดไฟล์โดยใช้นามสกุล URLดาวน์โหลดไฟล์W Windows API และดำเนินการ ความสำเร็จส่ง a ข้อความที่ใช้คีย์เข้ารหัส และไม่มีข้อมูลอื่น ความล้มเหลวส่ง f ข้อความที่มีโครงสร้างคล้ายกัน |

|

s |

รันไฟล์บนดิสก์แล้ว ถอนการติดตั้ง.bat ในไดเร็กทอรีการทำงานปัจจุบัน ซึ่งส่วนใหญ่จะมีคำสั่งให้ลบไฟล์ที่เกี่ยวข้องกับแบ็คดอร์ |

|

n |

คำสั่งนี้สามารถระบุได้อย่างชัดเจนโดยผู้ปฏิบัติงาน หรือสามารถอนุมานโดยผู้สนับสนุนว่าเป็นคำสั่งให้ดำเนินการโดยไม่มีคำสั่งอื่นใด เรียกภายในสปอนเซอร์ว่า NO_CMDโดยจะดำเนินการโหมดสลีปแบบสุ่มก่อนที่จะกลับมาเช็คอินอีกครั้งด้วยเซิร์ฟเวอร์ C&C |

|

b |

อัปเดตรายการ C&C ที่จัดเก็บไว้ใน config.txt ในไดเร็กทอรีการทำงานปัจจุบัน ที่อยู่ C&C ใหม่จะแทนที่ที่อยู่ก่อนหน้า พวกเขาจะไม่ถูกเพิ่มเข้าไปในรายการ มันส่ง a ข้อความกับ |

|

i |

อัพเดตช่วงเวลาเช็คอินที่กำหนดไว้ล่วงหน้าที่ระบุไว้ config.txt. มันส่ง a ข้อความกับ แทนที่ช่วงเวลาใหม่สำเร็จแล้ว ไปยังเซิร์ฟเวอร์ C&C หากอัปเดตสำเร็จ |

อัพเดตสปอนเซอร์

ผู้เขียนโค้ด Ballistic Bobcat ทำการแก้ไขโค้ดระหว่างผู้สนับสนุนเวอร์ชัน 1 และเวอร์ชัน 2 การเปลี่ยนแปลงที่สำคัญที่สุดสองประการในช่วงหลังคือ:

- การเพิ่มประสิทธิภาพโค้ดโดยย่อฟังก์ชันที่ยาวกว่าหลายฟังก์ชันให้ย่อเล็กสุดลงในฟังก์ชันและฟังก์ชันย่อย และ

- การปลอมตัวผู้สนับสนุนเป็นโปรแกรมอัพเดตโดยรวมข้อความต่อไปนี้ในการกำหนดค่าบริการ:

การอัปเดตแอปนั้นยอดเยี่ยมสำหรับทั้งผู้ใช้แอปและแอป การอัปเดตหมายความว่านักพัฒนาพยายามปรับปรุงแอปอยู่เสมอ โดยคำนึงถึงประสบการณ์ของลูกค้าที่ดีขึ้นในการอัปเดตแต่ละครั้ง

โครงสร้างพื้นฐานเครือข่าย

นอกเหนือจากการแบกบนโครงสร้างพื้นฐาน C&C ที่ใช้ในแคมเปญ PowerLess แล้ว Ballistic Bobcat ยังแนะนำเซิร์ฟเวอร์ C&C ใหม่อีกด้วย กลุ่มยังใช้ IP หลายรายการเพื่อจัดเก็บและส่งมอบเครื่องมือสนับสนุนระหว่างแคมเปญการเข้าถึงแบบผู้สนับสนุน เราขอยืนยันว่า IP เหล่านี้ไม่ได้ใช้งานอยู่ในขณะนี้

สรุป

Ballistic Bobcat ยังคงดำเนินการในรูปแบบการสแกนและใช้ประโยชน์ โดยมองหาเป้าหมายของโอกาสที่มีช่องโหว่ที่ยังไม่ได้รับการแก้ไขในเซิร์ฟเวอร์ Microsoft Exchange ที่เปิดเผยทางอินเทอร์เน็ต กลุ่มยังคงใช้ชุดเครื่องมือโอเพ่นซอร์สที่หลากหลาย เสริมด้วยแอปพลิเคชันที่กำหนดเองหลายรายการ รวมถึงแบ็คดอร์ของผู้สนับสนุน ผู้ปกป้องจะได้รับคำแนะนำอย่างดีให้แพตช์อุปกรณ์ที่เข้าถึงอินเทอร์เน็ตและระมัดระวังแอปพลิเคชันใหม่ๆ ที่จะผุดขึ้นมาภายในองค์กรของตน

หากมีข้อสงสัยเกี่ยวกับงานวิจัยของเราที่เผยแพร่บน WeLiveSecurity โปรดติดต่อเราที่ Threatintel@eset.com.

ESET Research เสนอรายงานข่าวกรอง APT ส่วนตัวและฟีดข้อมูล หากต้องการสอบถามเกี่ยวกับบริการนี้ โปรดไปที่ ESET ภัยคุกคามอัจฉริยะ หน้า.

ไอโอซี

ไฟล์

|

SHA-1 |

ชื่อไฟล์ |

การตรวจพบ |

รายละเอียด |

098B9A6CE722311553E1D8AC5849BA1DC5834C52

|

N / A |

Win32/Agent.UXG |

แบ็คดอร์ Ballistic Bobcat ผู้สนับสนุน (v1) |

5AEE3C957056A8640041ABC108D0B8A3D7A02EBD

|

N / A |

Win32/Agent.UXG |

แบ็คดอร์ Ballistic Bobcat ผู้สนับสนุน (v2) |

764EB6CA3752576C182FC19CFF3E86C38DD51475

|

N / A |

Win32/Agent.UXG |

แบ็คดอร์ Ballistic Bobcat ผู้สนับสนุน (v3) |

2F3EDA9D788A35F4C467B63860E73C3B010529CC

|

N / A |

Win32/Agent.UXG |

แบ็คดอร์ Ballistic Bobcat ผู้สนับสนุน (v4) |

E443DC53284537513C00818392E569C79328F56F

|

N / A |

Win32/Agent.UXG |

แบ็คดอร์ Ballistic Bobcat ผู้สนับสนุน (v5 หรือที่รู้จักในชื่อ Alumina) |

C4BC1A5A02F8AC3CF642880DC1FC3B1E46E4DA61

|

N / A |

WinGo/Agent.BT |

อุโมงค์ถอยหลัง RevSocks |

39AE8BA8C5280A09BA638DF4C9D64AC0F3F706B6

|

N / A |

ปลาเดยส์ |

ProcDump ยูทิลิตี้บรรทัดคำสั่งสำหรับตรวจสอบแอปพลิเคชันและสร้างไฟล์ดัมพ์ |

A200BE662CDC0ECE2A2C8FC4DBBC8C574D31848A

|

N / A |

Generik.EYWYQYF |

มิมิคัทซ์. |

5D60C8507AC9B840A13FFDF19E3315A3E14DE66A

|

N / A |

WinGo/Riskware.Gost.D |

GO อุโมงค์ธรรมดา (GOST) |

50CFB3CF1A0FE5EC2264ACE53F96FADFE99CC617

|

N / A |

WinGo/HackTool.สิ่ว.A |

สิ่วกลับอุโมงค์ |

1AAE62ACEE3C04A6728F9EDC3756FABD6E342252

|

N / A |

N / A |

เครื่องมือค้นหา Host2IP |

519CA93366F1B1D71052C6CE140F5C80CE885181

|

N / A |

Win64/Packed.Enigma.BV |

RevSocks tunnel ได้รับการปกป้องด้วยซอฟต์แวร์ป้องกัน Enigma Protector เวอร์ชันทดลอง |

4709827C7A95012AB970BF651ED5183083366C79

|

N / A |

N / A |

Plink (PuTTY Link) เครื่องมือเชื่อมต่อบรรทัดคำสั่ง |

99C7B5827DF89B4FAFC2B565ABED97C58A3C65B8

|

N / A |

Win32/PSWTool.WebBrowserPassView.I |

เครื่องมือการกู้คืนรหัสผ่านสำหรับรหัสผ่านที่จัดเก็บไว้ในเว็บเบราว์เซอร์ |

E52AA118A59502790A4DD6625854BD93C0DEAF27

|

N / A |

MSIL/HackTool.SQLDump.A |

เครื่องมือสำหรับการโต้ตอบและดึงข้อมูลจากฐานข้อมูล SQL |

เส้นทางของไฟล์

ต่อไปนี้เป็นรายการเส้นทางที่มีการปรับใช้แบ็คดอร์ของผู้สนับสนุนบนเครื่องที่ตกเป็นเหยื่อ

% SYSTEMDRIVE% inetpubwwwrootaspnet_client

%USERPROFILE%AppDataLocalTempfile

% USERPROFILE% AppDataLocalTemp2 ต่ำ

%USERPROFILE%เดสก์ท็อป

%USERPROFILE%ดาวน์โหลดa

%วินเดียร์%

%WINDIR%INFMSExchange DSN การจัดส่ง

%WINDIR%งาน

%WINDIR%อุณหภูมิ%WINDIR%Tempcrashpad1Files

เครือข่าย

IP

ผู้ให้บริการ

เห็นครั้งแรก

เห็นครั้งสุดท้าย

รายละเอียด

162.55.137[.]20

Hetzner ออนไลน์ GMBH

2021-06-14

2021-06-15

ซีแอนด์ซี พาวเวอร์เลส

37.120.222[.]168

เอ็ม247 บจก

2021-11-28

2021-12-12

สปอนเซอร์ ซี แอนด์ ซี

198.144.189[.]74

การโคโลครอส

2021-11-29

2021-11-29

เว็บไซต์ดาวน์โหลดเครื่องมือสนับสนุน

5.255.97[.]172

กลุ่มโครงสร้างพื้นฐาน BV

2021-09-05

2021-10-28

เว็บไซต์ดาวน์โหลดเครื่องมือสนับสนุน

IP

ผู้ให้บริการ

เห็นครั้งแรก

เห็นครั้งสุดท้าย

รายละเอียด

162.55.137[.]20

Hetzner ออนไลน์ GMBH

2021-06-14

2021-06-15

ซีแอนด์ซี พาวเวอร์เลส

37.120.222[.]168

เอ็ม247 บจก

2021-11-28

2021-12-12

สปอนเซอร์ ซี แอนด์ ซี

198.144.189[.]74

การโคโลครอส

2021-11-29

2021-11-29

เว็บไซต์ดาวน์โหลดเครื่องมือสนับสนุน

5.255.97[.]172

กลุ่มโครงสร้างพื้นฐาน BV

2021-09-05

2021-10-28

เว็บไซต์ดาวน์โหลดเครื่องมือสนับสนุน

ตารางนี้ถูกสร้างขึ้นโดยใช้ 13 รุ่น ของกรอบงาน MITER ATT&CK.

|

ชั้นเชิง |

ID |

Name |

รายละเอียด |

|

การลาดตระเวน |

การสแกนที่ใช้งานอยู่: การสแกนช่องโหว่ |

Ballistic Bobcat สแกนหา Microsoft Exchange Servers เวอร์ชันที่มีช่องโหว่เพื่อใช้ประโยชน์ |

|

|

การพัฒนาทรัพยากร |

พัฒนาความสามารถ: มัลแวร์ |

Ballistic Bobcat ออกแบบและเขียนโค้ดประตูหลังของผู้สนับสนุน |

|

|

รับความสามารถ: เครื่องมือ |

Ballistic Bobcat ใช้เครื่องมือโอเพ่นซอร์สต่างๆ เป็นส่วนหนึ่งของแคมเปญการเข้าถึงสำหรับผู้สนับสนุน |

||

|

การเข้าถึงเบื้องต้น |

ใช้ประโยชน์จากแอปพลิเคชันที่เปิดเผยต่อสาธารณะ |

Ballistic Bobcat มุ่งเป้าไปที่การเปิดเผยทางอินเทอร์เน็ต เซิร์ฟเวอร์ Microsoft Exchange |

|

|

การกระทำ |

ล่ามคำสั่งและสคริปต์: Windows Command Shell |

แบ็คดอร์ของผู้สนับสนุนใช้เชลล์คำสั่ง Windows เพื่อดำเนินการคำสั่งบนระบบของเหยื่อ |

|

|

บริการระบบ: การดำเนินการบริการ |

ประตูหลังของผู้สนับสนุนจะตั้งค่าตัวเองเป็นบริการและเริ่มการทำงานหลักหลังจากดำเนินการบริการแล้ว |

||

|

การติดตา |

สร้างหรือแก้ไขกระบวนการของระบบ: บริการ Windows |

สปอนเซอร์รักษาความคงอยู่โดยการสร้างบริการที่มีการเริ่มต้นอัตโนมัติที่ดำเนินการฟังก์ชันหลักในลักษณะวนซ้ำ |

|

|

การเลื่อนระดับสิทธิ์ |

บัญชีที่ถูกต้อง: บัญชีท้องถิ่น |

ผู้ปฏิบัติงาน Ballistic Bobcat พยายามที่จะขโมยข้อมูลประจำตัวของผู้ใช้ที่ถูกต้อง หลังจากที่เริ่มใช้ประโยชน์จากระบบก่อนที่จะปรับใช้แบ็คดอร์ของผู้สนับสนุน |

|

|

การหลบหลีกการป้องกัน |

ถอดรหัสซอร์สโค้ดที่สร้างความสับสน/ถอดรหัสไฟล์หรือข้อมูล |

ผู้สนับสนุนจัดเก็บข้อมูลบนดิสก์ที่เข้ารหัสและทำให้สับสน และถอดรหัสข้อมูลที่สร้างความสับสนขณะรันไทม์ |

|

|

ไฟล์หรือข้อมูลที่ทำให้สับสน |

ไฟล์การกำหนดค่าที่แบ็คดอร์ของผู้สนับสนุนต้องการบนดิสก์จะถูกเข้ารหัสและทำให้สับสน |

||

|

บัญชีที่ถูกต้อง: บัญชีท้องถิ่น |

ผู้สนับสนุนดำเนินการด้วยสิทธิ์ของผู้ดูแลระบบ อาจใช้ข้อมูลรับรองที่ผู้ดำเนินการพบในดิสก์ พร้อมด้วยแบบแผนการตั้งชื่อที่ไม่เป็นอันตรายของ Ballistic Bobcat ทำให้ผู้สนับสนุนสามารถผสมผสานเข้ากับพื้นหลังได้ |

||

|

การเข้าถึงข้อมูลประจำตัว |

ข้อมูลรับรองจากร้านค้ารหัสผ่าน: ข้อมูลรับรองจากเว็บเบราว์เซอร์ |

ผู้ปฏิบัติงาน Ballistic Bobcat ใช้เครื่องมือโอเพ่นซอร์สเพื่อขโมยข้อมูลรับรองจากร้านค้ารหัสผ่านภายในเว็บเบราว์เซอร์ |

|

|

การค้นพบ |

การค้นพบระบบระยะไกล |

Ballistic Bobcat ใช้เครื่องมือ Host2IP ที่ Agrius เคยใช้ เพื่อค้นหาระบบอื่นๆ ภายในเครือข่ายที่เข้าถึงได้ และเชื่อมโยงชื่อโฮสต์และที่อยู่ IP เข้าด้วยกัน |

|

|

ควบคุมและสั่งการ |

การทำให้ข้อมูลสับสน |

ประตูหลังของผู้สนับสนุนจะทำให้ข้อมูลสับสนก่อนที่จะส่งไปยังเซิร์ฟเวอร์ C&C |

- เนื้อหาที่ขับเคลื่อนด้วย SEO และการเผยแพร่ประชาสัมพันธ์ รับการขยายวันนี้

- PlatoData.Network Vertical Generative Ai เพิ่มพลังให้กับตัวเอง เข้าถึงได้ที่นี่.

- เพลโตไอสตรีม. Web3 อัจฉริยะ ขยายความรู้ เข้าถึงได้ที่นี่.

- เพลโตESG. ยานยนต์ / EVs, คาร์บอน, คลีนเทค, พลังงาน, สิ่งแวดล้อม แสงอาทิตย์, การจัดการของเสีย. เข้าถึงได้ที่นี่.

- เพลโตสุขภาพ เทคโนโลยีชีวภาพและข่าวกรองการทดลองทางคลินิก เข้าถึงได้ที่นี่.

- ChartPrime. ยกระดับเกมการซื้อขายของคุณด้วย ChartPrime เข้าถึงได้ที่นี่.

- BlockOffsets การปรับปรุงการเป็นเจ้าของออฟเซ็ตด้านสิ่งแวดล้อมให้ทันสมัย เข้าถึงได้ที่นี่.

- ที่มา: https://www.welivesecurity.com/en/eset-research/sponsor-batch-filed-whiskers-ballistic-bobcats-scan-strike-backdoor/

- :มี

- :เป็น

- :ไม่

- :ที่ไหน

- $ ขึ้น

- 09

- 1

- 10

- 11

- 12

- 13

- 14

- 15%

- 150

- 16

- 179

- 20

- 2021

- 2022

- 23

- 24

- 25

- 31

- 39

- 51

- 60

- 7

- 8

- 80

- 9

- a

- สามารถ

- เกี่ยวกับเรา

- ข้างบน

- AC

- เข้า

- ตาม

- บัญชี

- คล่องแคล่ว

- ร้อง

- อยากทำกิจกรรม

- ที่เกิดขึ้นจริง

- ที่เพิ่ม

- นอกจากนี้

- เพิ่มเติม

- ที่อยู่

- ที่อยู่

- ผู้ดูแลระบบ

- สูง

- หลังจาก

- กับ

- ตัวแทน

- อาคา

- เตือนภัย

- ขั้นตอนวิธี

- ทั้งหมด

- ช่วยให้

- ตาม

- แล้ว

- ด้วย

- เสมอ

- an

- วิเคราะห์

- และ

- อื่น

- ใด

- API

- APIs

- app

- เห็นได้ชัด

- ปรากฏ

- ปรากฏ

- การใช้งาน

- การใช้งาน

- เข้าใกล้

- ปพลิเคชัน

- APT

- อาหรับ

- อาหรับเอมิเรตส์

- ภาษาอาหรับ

- ในเชิงสถาปัตยกรรม

- เป็น

- อาร์กิวเมนต์

- ข้อโต้แย้ง

- AS

- ถาม

- At

- พยายาม

- ความพยายามในการ

- สิงหาคม

- อัตโนมัติ

- ยานยนต์

- ทราบ

- กลับ

- ประตูหลัง

- แบ็ค

- พื้นหลัง

- ตาม

- แบตเตอรี่

- BE

- กลายเป็น

- เพราะ

- รับ

- ก่อน

- พฤติกรรม

- เชื่อ

- ที่ดีที่สุด

- ดีกว่า

- ระหว่าง

- การผสมผสาน

- ทั้งสอง

- บราซิล

- เบราว์เซอร์

- สร้าง

- แต่

- by

- C + +

- ที่เรียกว่า

- รณรงค์

- แคมเปญ

- CAN

- ความสามารถในการ

- ซึ่ง

- กรณี

- ศูนย์

- การเปลี่ยนแปลง

- ตรวจสอบ

- การตรวจสอบ

- เลือก

- พลเรือน

- ชัดเจน

- รหัส

- รหัส

- รวบรวม

- คอลัมน์

- COM

- เชิงพาณิชย์

- การสื่อสาร

- คมนาคม

- บริษัท

- บริษัท

- การเปรียบเทียบ

- การประนีประนอม

- ที่ถูกบุกรุก

- คอมพิวเตอร์

- การดำเนิน

- องค์ประกอบ

- ยืนยัน

- ทำให้เกิดความสับสน

- งานที่เชื่อมต่อ

- การเชื่อมต่อ

- ติดต่อเรา

- มี

- เนื้อหา

- อย่างต่อเนื่อง

- ควบคุม

- การประชุม

- สหกรณ์

- ได้

- ประเทศ

- ประเทศ

- ปกคลุม

- Crash

- สร้าง

- การสร้าง

- หนังสือรับรอง

- ปัจจุบัน

- ประเพณี

- ลูกค้า

- ประสบการณ์ของลูกค้า

- ข้อมูล

- ฐานข้อมูล

- ฐานข้อมูล

- วัน

- dc

- ธันวาคม

- ค่าเริ่มต้น

- Defenders

- กำหนด

- ส่งมอบ

- การจัดส่ง

- นำไปใช้

- ปรับใช้

- การใช้งาน

- บรรยาย

- อธิบาย

- ออกแบบ

- ได้รับการออกแบบ

- รายละเอียด

- ตรวจพบ

- การตรวจพบ

- กำหนด

- แน่นอน

- นักพัฒนา

- พัฒนาการ

- อุปกรณ์

- เพชร

- ค้นพบ

- ค้นพบ

- การค้นพบ

- การกระจาย

- หลาย

- ทำ

- โดเมน

- ดาวน์โหลด

- ปรับตัวลดลง

- ระยะเวลา

- ในระหว่าง

- e

- แต่ละ

- ความสะดวก

- ตะวันออก

- การศึกษา

- อิเล็กทรอนิกส์

- อิเล็กทรอนิกส์

- เอมิเรต

- การจ้างงาน

- ที่มีการเข้ารหัส

- การเข้ารหัสลับ

- ว่าจ้าง

- หมั้น

- ชั้นเยี่ยม

- เครื่องยนต์

- ปริศนา

- Enterprise

- หน่วยงาน

- สิ่งแวดล้อม

- ความผิดพลาด

- ข้อผิดพลาด

- การวิจัย ESET

- ชัดเจน

- การตรวจสอบ

- ตัวอย่าง

- ตลาดแลกเปลี่ยน

- ดำเนินการ

- ดำเนินการ

- รัน

- การดำเนินงาน

- การปฏิบัติ

- ทางออก

- ประสบการณ์

- เอาเปรียบ

- ใช้ประโยชน์

- การใช้ประโยชน์จาก

- ล้มเหลว

- ความล้มเหลว

- อย่างเป็นธรรม

- สองสาม

- สนาม

- สาขา

- รูป

- เนื้อไม่มีมัน

- ไฟล์

- ทางการเงิน

- บริการทางการเงิน

- บริษัท ที่ให้บริการทางการเงิน

- บริษัท

- ชื่อจริง

- ดังต่อไปนี้

- อาหาร

- สำหรับ

- รูป

- พบ

- สี่

- ราคาเริ่มต้นที่

- เต็ม

- อย่างเต็มที่

- ฟังก์ชัน

- ฟังก์ชั่น

- ได้รับ

- รวมตัวกัน

- สร้าง

- การสร้าง

- รุ่น

- ตามภูมิศาสตร์

- ได้รับ

- กำหนด

- เหตุการณ์ที่

- Go

- รัฐบาล

- ทุน

- ยิ่งใหญ่

- บัญชีกลุ่ม

- ครึ่ง

- กัญชา

- แฮช

- มี

- สุขภาพ

- การประกันสุขภาพ

- การดูแลสุขภาพ

- โปรดคลิกที่นี่เพื่ออ่านรายละเอียดเพิ่มเติม

- ซ่อน

- เจ้าภาพ

- อย่างไรก็ตาม

- HTML

- ที่ http

- HTTPS

- เป็นมนุษย์

- สิทธิมนุษยชน

- i

- ID

- ระบุ

- แยกแยะ

- if

- ภาพ

- การปรับปรุง

- in

- ในอื่น ๆ

- รวม

- รวมทั้ง

- แสดง

- บ่งชี้ว่า

- ตัวชี้วัด

- ข้อมูล

- โครงสร้างพื้นฐาน

- แรกเริ่ม

- ในขั้นต้น

- ประทับจิต

- สอบถามข้อมูล

- ภายใน

- ประกัน

- Intelligence

- การมีปฏิสัมพันธ์

- น่าสนใจ

- ภายใน

- เข้าไป

- แนะนำ

- การลงทุน

- IP

- ที่อยู่ IP

- ที่อยู่ IP

- อิสราเอล

- IT

- ITS

- ตัวเอง

- ผู้สื่อข่าว

- การเก็บรักษา

- คีย์

- กุญแจ

- ทราบ

- ที่รู้จักกัน

- ไม่มี

- ชื่อสกุล

- ต่อมา

- กฏหมาย

- ชั้น

- น้อยที่สุด

- ความยาว

- น่าจะ

- ถูก จำกัด

- Line

- LINK

- รายการ

- จดทะเบียน

- ในประเทศ

- ที่ตั้งอยู่

- อีกต่อไป

- ที่ต้องการหา

- LOOKS

- เครื่อง

- ทำ

- รักษา

- การบำรุงรักษา

- ส่วนใหญ่

- จัดการ

- การผลิต

- หลาย

- ตลาด

- การจับคู่

- อาจ..

- MD5

- หมายความ

- วิธี

- ภาพบรรยากาศ

- ทางการแพทย์

- ดูแลรักษาทางการแพทย์

- การวิจัยทางการแพทย์

- กล่าวถึง

- ข่าวสาร

- พิถีพิถัน

- ไมโครซอฟท์

- กลาง

- ตะวันออกกลาง

- อาจ

- ใจ

- นาที

- หายไป

- แบบ

- เจียมเนื้อเจียมตัว

- การปรับเปลี่ยน

- แก้ไข

- โมดูลาร์

- Moments

- การตรวจสอบ

- มากที่สุด

- ข้ามชาติ

- หลาย

- ชื่อ

- ที่มีชื่อ

- การตั้งชื่อ

- เครือข่าย

- เครือข่าย

- ไม่เคย

- ใหม่

- ล่าสุด

- ถัดไป

- ไม่

- ปม

- ไม่มี

- ยวด

- นวนิยาย

- พฤศจิกายน

- ตอนนี้

- จำนวน

- ตัวเลข

- ได้รับ

- ที่ได้รับ

- ชัดเจน

- of

- เสนอ

- มักจะ

- on

- ในจุด

- ONE

- คน

- ออนไลน์

- เพียง

- เปิด

- โอเพนซอร์ส

- ทำงาน

- ดำเนินการ

- การดำเนินการ

- ผู้ประกอบการ

- ผู้ประกอบการ

- โอกาส

- ตรงข้าม

- or

- ใบสั่ง

- organizacja

- องค์กร

- องค์กร

- เป็นต้นฉบับ

- อื่นๆ

- ของเรา

- ออก

- ทางออก

- ที่ระบุไว้

- เอาท์พุต

- เกิน

- ของตนเอง

- วิชาพลศึกษา

- แน่น

- หน้า

- การระบาดกระจายทั่ว

- ส่วนหนึ่ง

- ส่วน

- ผ่าน

- รหัสผ่าน

- รหัสผ่าน

- อดีต

- ปะ

- แบบแผน

- วิริยะ

- บุคลากร

- ยา

- กายภาพ

- ที่ราบ

- เพลโต

- เพลโตดาต้าอินเทลลิเจนซ์

- เพลโตดาต้า

- กรุณา

- จุด

- จุดชมวิว

- จุด

- ส่วน

- เป็นไปได้

- ที่มีศักยภาพ

- ที่อาจเกิดขึ้น

- อำนาจ

- นำเสนอ

- ก่อน

- ก่อนหน้านี้

- ประถม

- ส่วนตัว

- สิทธิ์

- อาจ

- กระบวนการ

- การประมวลผล

- ผลิตภัณฑ์

- โครงการ

- ในอาชีพ

- การป้องกัน

- การป้องกัน

- ให้

- ผู้จัดหา

- ให้

- การตีพิมพ์

- การดึง

- ผลักดัน

- R

- สุ่ม

- สุ่ม

- ค่อนข้าง

- ถึง

- รับ

- ที่ได้รับ

- ที่ได้รับ

- การฟื้นตัว

- เรียกว่า

- เกี่ยวกับ

- ทะเบียน

- รีจิสทรี

- ที่เกี่ยวข้อง

- ยังคง

- ซ่อมแซม

- ซ้ำแล้วซ้ำเล่า

- แทนที่

- แทนที่

- รายงาน

- รายงาน

- รายงาน

- การแสดง

- ขอ

- การร้องขอ

- ต้องการ

- ต้อง

- การวิจัย

- นักวิจัย

- ผล

- ร้านค้าปลีก

- ย้อนกลับ

- การแก้ไข

- สิทธิ

- ลิขสิทธิ์

- วิ่ง

- วิ่ง

- เดียวกัน

- เห็น

- การสแกน

- การสแกน

- วินาที

- เห็น

- ส่ง

- การส่ง

- ส่ง

- ส่ง

- กันยายน

- เซิร์ฟเวอร์

- บริการ

- บริการ

- บริษัทให้บริการ

- ชุดอุปกรณ์

- หลาย

- เปลือก

- โชว์

- แสดง

- แสดงให้เห็นว่า

- ด้าน

- สายตา

- สำคัญ

- คล้ายคลึงกัน

- ง่าย

- เว็บไซต์

- ผิว

- นอนหลับ

- So

- ซอฟต์แวร์

- โซลูชัน

- บาง

- แหล่ง

- ความเชี่ยวชาญ

- ความเชี่ยวชาญ

- ที่ระบุไว้

- สปอนเซอร์

- การประกัน

- จุด

- ระยะ

- มาตรฐาน

- เริ่มต้น

- การเริ่มต้น

- สหรัฐอเมริกา

- ขั้นตอน

- จัดเก็บ

- เก็บไว้

- ร้านค้า

- โขก

- เชือก

- โครงสร้าง

- ภายหลัง

- ต่อจากนั้น

- ความสำเร็จ

- ประสบความสำเร็จ

- ที่จัดมา

- ผู้จัดจำหน่าย

- สนับสนุน

- ที่สนับสนุน

- ระบบ

- ระบบ

- ตาราง

- เอา

- นำ

- เป้า

- เป้าหมาย

- กำหนดเป้าหมาย

- เป้าหมาย

- เทคโนโลยี

- โทรคมนาคม

- สิบ

- ระยะ

- ข้อความ

- กว่า

- ที่

- พื้นที่

- ข้อมูล

- โลก

- ของพวกเขา

- แล้วก็

- ที่นั่น

- ดังนั้น

- ล้อยางขัดเหล่านี้ติดตั้งบนแกน XNUMX (มม.) ผลิตภัณฑ์นี้ถูกผลิตในหลายรูปทรง และหลากหลายเบอร์ความแน่นหนาของปริมาณอนุภาคขัดของมัน จะทำให้ท่านได้รับประสิทธิภาพสูงในการขัดและการใช้งานที่ยาวนาน

- พวกเขา

- ที่สาม

- นี้

- เหล่านั้น

- การคุกคาม

- ตลอด

- เวลา

- ไทม์ไลน์

- TM

- ไปยัง

- ร่วมกัน

- เครื่องมือ

- เครื่องมือ

- รวม

- ลู่

- การรักษา

- การทดลอง

- อุโมงค์

- กลับ

- สอง

- ไม่สามารถ

- พร้อมใจกัน

- สหรัฐอาหรับ

- สหรัฐอาหรับเอมิเรตส์

- ประเทศสหรัฐอเมริกา

- จนกระทั่ง

- บันทึก

- ให้กับคุณ

- การปรับปรุง

- เมื่อ

- URL

- us

- ใช้

- มือสอง

- ผู้ใช้

- ใช้

- การใช้

- ประโยชน์

- ใช้

- การใช้ประโยชน์

- v1

- ความคุ้มค่า

- ความคุ้มค่า

- ความหลากหลาย

- ต่างๆ

- รุ่น

- รุ่น

- แนวดิ่ง

- เหยื่อ

- ผู้ที่ตกเป็นเหยื่อ

- รายละเอียด

- เยี่ยมชมร้านค้า

- ช่องโหว่

- ความอ่อนแอ

- อ่อนแอ

- คือ

- we

- เว็บ

- เว็บเบราเซอร์

- ดี

- คือ

- อะไร

- เมื่อ

- แต่ทว่า

- ว่า

- ที่

- ในขณะที่

- กว้าง

- ความกว้าง

- หน้าต่าง

- หน้าต่าง

- กับ

- ภายใน

- ไม่มี

- การทำงาน

- โลก

- องค์การอนามัยโลก

- จะ

- เขียน

- เขียน

- ปี

- ใช่

- ลมทะเล

- เป็นศูนย์