เมื่อวันที่ 11 ธันวาคม พ.ศ. 2021 Kronos บริษัทจัดการกำลังคนที่ให้บริการมากกว่า 40 ล้านคนในกว่า 100 ประเทศ ได้รับการปลุกอย่างหยาบคาย เมื่อรู้ว่า Kronos Private Cloud ถูกโจมตีโดยแรนซัมแวร์ นี่เป็นเพียงจุดเริ่มต้นของเหตุการณ์ต่างๆ ที่จะตามมา จนถึงทุกวันนี้ พนักงานหลายล้านคนยังขาดแคลนเงินหลายร้อยหรือหลายพันดอลลาร์ เนื่องจากซอฟต์แวร์ Kronos ล้มเหลวในการกระทบยอดหลังการโจมตี

แต่ด้วยการทำความเข้าใจผลกระทบของการโจมตีด้วยแรนซัมแวร์นี้ และวิธีการเบื้องหลัง บริษัทต่างๆ สามารถวางแผนและกระชับความพยายามในการป้องกันความปลอดภัยทางไซเบอร์ได้ดีขึ้น เพื่อป้องกันหรือลดผลกระทบของการโจมตีดังกล่าวในอนาคต

การโจมตีของ Kronos Ransomware เกิดขึ้นได้อย่างไร

เช่นเดียวกับบริษัทอื่นๆ ที่ได้รับการโจมตีจากแรนซัมแวร์ในช่วงไม่กี่ปีที่ผ่านมา Kronos มีรายละเอียดเพียงเล็กน้อย ข่าวประชาสัมพันธ์ระบุว่าได้รับทราบถึง "กิจกรรมที่ผิดปกติซึ่งส่งผลกระทบต่อโซลูชัน UKG โดยใช้ Kronos Private Cloud" และ "ดำเนินการทันที" และระบุว่าเป็นการโจมตีของแรนซัมแวร์

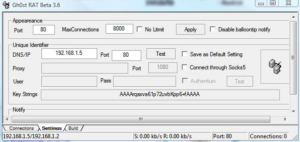

ในการโจมตีแรนซัมแวร์ ระบบคอมพิวเตอร์ติดซอฟต์แวร์ที่เป็นอันตราย ที่ล็อคหรือเข้ารหัสการเข้าถึงไฟล์หรือข้อมูลจนกว่าจะจ่ายค่าไถ่ แต่ค่าไถ่เหล่านี้ค่อนข้างสูง และไม่มีการรับประกันว่าจะเข้าถึงได้คืน ในกรณีของ Kronos มีรายงานว่ามีการจ่ายค่าไถ่แล้ว แต่ต้องใช้เวลามากกว่าหนึ่งเดือนก่อนที่ระบบจะได้รับการกู้คืนอย่างสมบูรณ์และนานกว่านั้นสำหรับลูกค้าที่จะพยายามกระทบยอดข้อมูลของพวกเขาในภายหลัง

แรนซัมแวร์สามารถแพร่กระจายได้หลายวิธี รวมถึงผ่านอีเมลฟิชชิ่งหรือจากการเยี่ยมชมเว็บไซต์ที่ติดไวรัส และด้วยภูมิทัศน์ของภัยคุกคามที่พัฒนาอย่างต่อเนื่อง วิธีการใหม่ๆ ของการติดไวรัสก็เกิดขึ้น เช่น การใช้ประโยชน์จากเว็บเซิร์ฟเวอร์ โดยทั่วไป กลยุทธ์ของผู้ไม่หวังดีคือการกำหนดเป้าหมายลิงก์ที่อ่อนแอที่สุด และบ่อยครั้งที่ลิงก์ที่อ่อนแอที่สุดคือมนุษย์ นั่นคือเจสซีในด้านการเงินที่ถูกสแปมหลอกและคลิกลิงก์ผิด

ในกรณีของ Kronos เราอาจไม่ทราบแน่ชัดว่าการละเมิดเกิดขึ้นได้อย่างไร แต่ผลกระทบนั้นรู้สึกได้กว้างไกล ไม่เพียงแต่จะส่งผลเสียต่อการเงินและชื่อเสียงของ Kronos เอง แต่ยังสร้างความเสียหายอย่างมากต่อธุรกิจและองค์กรทั้งหมดที่อาศัย Kronos ในฐานะผู้ขายบุคคลที่สาม

ผลกระทบ

Kronos ถูกใช้โดยบริษัทและองค์กรต่างๆ หลายหมื่นแห่งในหลายภาคส่วนเพื่อติดตามชั่วโมงทำงานและออกเช็คเงินเดือน การโจมตีดังกล่าวส่งผลกระทบต่อธุรกิจ 2,000 แห่ง และเกิดขึ้นในช่วงเวลาที่วุ่นวายที่สุดของปี ในเดือนธันวาคม ซึ่งเป็นช่วงที่โบนัสมีแนวโน้มที่จะถึงกำหนดชำระ และเมื่อพนักงานนับว่าเงินเดือนของพวกเขาเชื่อถือได้จริงๆ

เพียงแค่ จินตนาการว่าวุ่นวายขนาดไหน ธุรกิจของคุณจะยังคงอยู่หากข้อมูลเงินเดือนของพนักงานหายไปเป็นเวลาหลายสัปดาห์ บริษัทต่างๆ จำเป็นต้องพยายามสร้างวิธีแก้ปัญหาชั่วคราวด้วยตนเอง และพนักงานจำนวนมากพลาดเช็คเงินเดือนในช่วงวันหยุด จากนั้นเมื่อระบบกลับมาออนไลน์อีกครั้ง ก็มีงานที่ต้องป้อนข้อมูลด้วยตนเองและกระทบยอดบันทึก นี่เป็นค่าใช้จ่ายในด้านการเงินตลอดจนในแง่ของเวลาและขวัญกำลังใจ

สังเกตว่า ผลกระทบของการโจมตีครั้งนี้ไม่ได้เพียงแค่ทำร้าย Kronosแต่หลายธุรกิจที่พึ่งพาซอฟต์แวร์ Kronos ไม่ต้องพูดถึงพนักงานของธุรกิจเหล่านั้น

นี่เป็นตัวอย่างสำคัญของความเสี่ยงของบุคคลที่สาม

เท่าที่บริษัทของคุณอาจมีช่องโหว่ด้านความปลอดภัยในโลกไซเบอร์ทั้งหมด บริษัทของคุณยังคงมีความเสี่ยงหากคุณพึ่งพาผู้ขายที่มีช่องว่างด้านความปลอดภัย การปกป้ององค์กรของคุณจากการโจมตีของแรนซัมแวร์ที่คล้ายกับที่เกิดขึ้นกับ Kronos หมายถึงการปกป้ององค์กรของคุณจากมัลแวร์ คุณต้องตรวจสอบให้แน่ใจว่าผู้ขายทั้งหมดที่คุณไว้วางใจได้รับการประเมินความเสี่ยงด้านความปลอดภัยอย่างถูกต้องเช่นกัน

การจัดการความเสี่ยงของบุคคลที่สาม

เพื่อช่วยขจัดความเสี่ยงของบุคคลที่สาม และป้องกันไม่ให้คุณประสบกับการโจมตีของแรนซัมแวร์ที่คล้ายกันกับโครนอส ต่อไปนี้คือขั้นตอนสำคัญในการทำความเข้าใจและจัดการความเสี่ยงของบุคคลที่สาม:

ขั้นตอนที่ 1: ระบุผู้ขายของคุณ: คุณจำเป็นต้องรู้ว่าใครเป็นผู้ขายทั้งหมดของคุณก่อนที่คุณจะสามารถวิเคราะห์ความเสี่ยงได้ สำหรับบางองค์กร รายการอาจมีน้อย สำหรับผู้อื่น อาจใช้เวลาสักครู่ในการติดตามและจัดทำรายการผู้ขายทั้งหมด

ขั้นตอนที่ 2: วิเคราะห์ความเสี่ยงสำหรับผู้ขายแต่ละราย: ประเมินจุดยืนด้านความปลอดภัยของผู้ขายแต่ละรายและพิจารณาความเสี่ยงที่เกี่ยวข้องกันกับการดำเนินงานและโครงสร้างพื้นฐานที่สำคัญของคุณ

ขั้นตอนที่ 3: จัดลำดับความสำคัญของผู้ขายตามความเสี่ยง: เมื่อคุณเข้าใจความเสี่ยงที่เกี่ยวข้องกับผู้ขายแต่ละรายแล้ว คุณสามารถจัดหมวดหมู่ผู้ขายตามความสำคัญโดยรวมที่พวกเขามีต่อธุรกิจของคุณและภัยคุกคามที่อาจเกิดขึ้นได้ ซึ่งจะช่วยคุณแก้ไขปัญหาที่สำคัญที่สุดก่อน หรือกำหนดว่าการเปลี่ยนแปลงในการจัดลำดับความสำคัญของผู้จัดจำหน่ายจะเป็นประโยชน์มากกว่าที่ใด

ขั้นตอนที่ 4: ตรวจสอบอย่างต่อเนื่อง: เพียงแค่เช็คอินกับผู้ขายแต่ละรายเพียงครั้งเดียวไม่เพียงพอ สำหรับธุรกิจทั้งหมดในปัจจุบัน เทคโนโลยีและการกำหนดค่ามีการพัฒนาอย่างต่อเนื่อง เช่นเดียวกับภูมิทัศน์ของภัยคุกคาม การตรวจสอบความเสี่ยงของบุคคลที่สามอย่างต่อเนื่องจะแจ้งเตือนคุณหากมีสิ่งใดเปลี่ยนแปลงและช่วยให้คุณดำเนินการตามนั้นได้

ภัยคุกคามความปลอดภัยทางไซเบอร์จะอยู่ในใจเสมอเมื่อภูมิทัศน์ของภัยคุกคามพัฒนาขึ้นและอาชญากรไซเบอร์ใช้เวกเตอร์การโจมตีแบบใหม่ อย่างไรก็ตาม นำหน้าภัยคุกคามเหล่านี้ด้วยการจัดการความเสี่ยงจากบุคคลที่สามที่เหมาะสม การประเมินความปลอดภัยของผู้ขาย และการระบุ ท่ารักษาความปลอดภัย ของธุรกิจของคุณเองจะช่วยป้องกันไม่ให้คุณตกเป็นข่าวพาดหัวข่าวถัดไปของเหยื่อการโจมตีด้วยแรนซัมแวร์

- blockchain

- กระเป๋าสตางค์ cryptocurrency

- การแลกเปลี่ยนการเข้ารหัสลับ

- การรักษาความปลอดภัยในโลกไซเบอร์

- อาชญากรไซเบอร์

- cybersecurity

- การอ่านที่มืด

- กรมความมั่นคงภายในประเทศ

- กระเป๋าสตางค์ดิจิตอล

- ไฟร์วอลล์

- Kaspersky

- มัลแวร์

- แมคคาฟี

- เน็กซ์บล๊อก

- เพลโต

- เพลโตไอ

- เพลโตดาต้าอินเทลลิเจนซ์

- เกมเพลโต

- เพลโตดาต้า

- เพลโตเกม

- VPN

- ความปลอดภัยของเว็บไซต์