บทสรุปของเครื่องมือที่มีประโยชน์ที่สุดที่ผู้เชี่ยวชาญด้านความปลอดภัยสามารถใช้เพื่อค้นหาและตรวจสอบอุปกรณ์ที่เข้าถึงได้จากอินเทอร์เน็ต

ความปลอดภัยทางอินเทอร์เน็ตเป็นเรื่องที่ผู้เชี่ยวชาญด้านเทคโนโลยีและความปลอดภัยในโลกไซเบอร์กังวลอยู่เสมอ ด้วยจำนวนอุปกรณ์และบริการออนไลน์ที่เพิ่มขึ้นเรื่อย ๆ สิ่งสำคัญคือต้องมีมุมมองที่ชัดเจนและแม่นยำเกี่ยวกับสถานะออนไลน์ของอุปกรณ์และบริการเหล่านี้ เพื่อปกป้องพวกเขาและข้อมูลจากภัยคุกคามออนไลน์ เครื่องมือค้นหาบางตัวสำหรับอุปกรณ์ที่เชื่อมต่ออินเทอร์เน็ต เช่น Shodan, Censys, Zoomeye, Fofa และ BinaryEdge มีบทบาทสำคัญในงานนี้

ช่วยให้ผู้เชี่ยวชาญด้านความปลอดภัยทางไซเบอร์และผู้เชี่ยวชาญด้านเทคโนโลยีอื่นๆ มีมุมมองที่สมบูรณ์และถูกต้องเกี่ยวกับการแสดงตนทางออนไลน์ของอุปกรณ์และบริการของตน แต่ละรายการให้ข้อมูลโดยละเอียดเกี่ยวกับอุปกรณ์และบริการแต่ละรายการ รวมถึงที่อยู่ IP ระบบปฏิบัติการ ซอฟต์แวร์ และพอร์ตเปิด นอกจากนี้ยังมีคุณลักษณะเฉพาะที่ทำให้แตกต่างจากเครื่องมือค้นหาทางอินเทอร์เน็ตอื่นๆ

ด้วยการตรวจสอบอุปกรณ์และบริการเหล่านี้ ผู้เชี่ยวชาญด้านความปลอดภัยทางไซเบอร์สามารถดำเนินการเพื่อป้องกันพวกเขาจากภัยคุกคามออนไลน์ รวมถึงการสแกนพอร์ตอัตโนมัติ การแพร่กระจายของมัลแวร์ และการสแกนช่องโหว่ นอกจากนี้ เสิร์ชเอ็นจิ้นเหล่านี้ยังมีประโยชน์สำหรับผู้เชี่ยวชาญด้านเทคโนโลยีอื่นๆ ที่ต้องการตรวจสอบสถานะออนไลน์ของแบรนด์และปกป้องชื่อเสียงทางออนไลน์

ในบล็อกโพสต์นี้ เราจะดูห้าเครื่องมือดังกล่าว ได้แก่ Shodan, Censys, Zoomeye, Fofa และ BinaryEdge และหารือเกี่ยวกับคุณลักษณะเฉพาะ แอปพลิเคชัน และความสำคัญต่อความปลอดภัยดิจิทัล

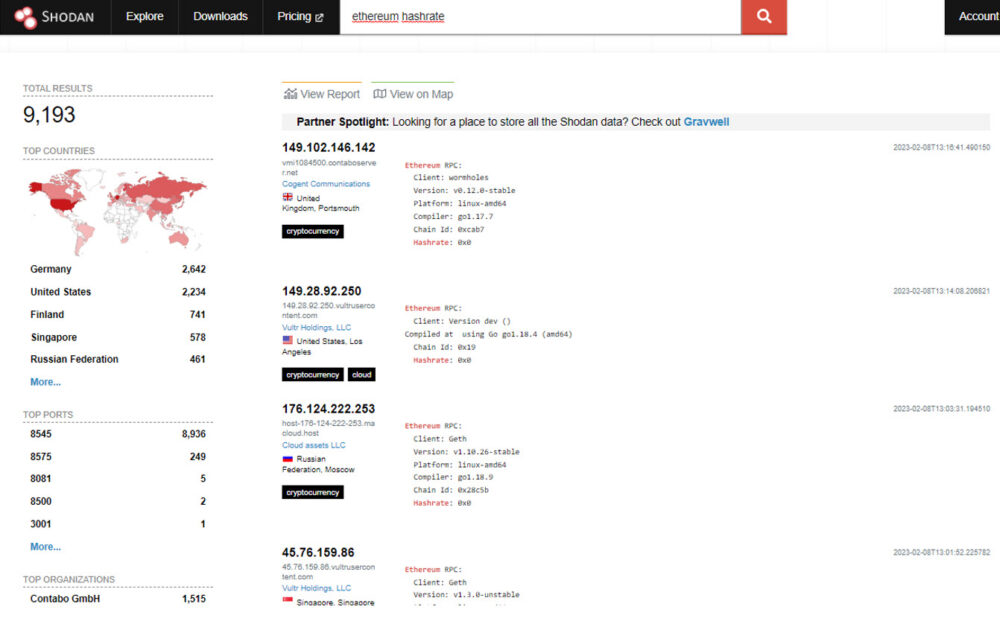

Shodan

Shodan ให้คุณค้นหาอุปกรณ์ที่เชื่อมต่ออินเทอร์เน็ต รวมถึงเว็บเซิร์ฟเวอร์ กล้อง IP เราเตอร์ และอื่นๆ Shodan มีเอกลักษณ์ตรงที่มุ่งเน้นการค้นหาอุปกรณ์เหล่านี้และให้ข้อมูลโดยละเอียดเกี่ยวกับอุปกรณ์แต่ละชิ้น รวมถึงที่อยู่ IP ระบบปฏิบัติการ ซอฟต์แวร์ และพอร์ตเปิด เป็นเครื่องมือที่มีค่าสำหรับผู้เชี่ยวชาญด้านความปลอดภัยในโลกไซเบอร์ที่ต้องการระบุอุปกรณ์และบริการที่อาจมีความเสี่ยงด้านความปลอดภัย

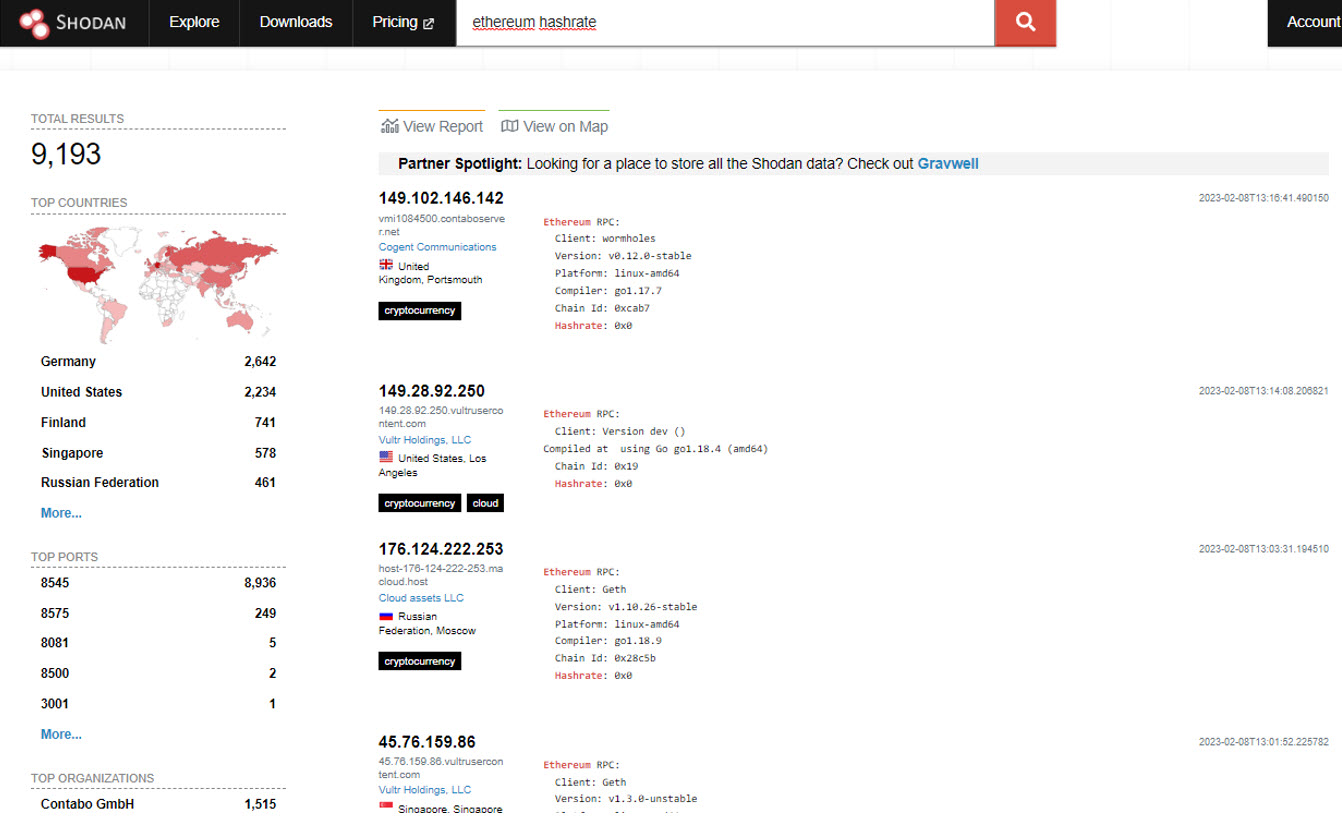

Censys

Censys เป็นอีกหนึ่งเครื่องมือค้นหาที่เน้นการค้นหาอุปกรณ์ที่เชื่อมต่อกับอินเทอร์เน็ต เช่นเดียวกับ Shodan Censys ให้ข้อมูลโดยละเอียดเกี่ยวกับอุปกรณ์แต่ละเครื่อง รวมถึงที่อยู่ IP ระบบปฏิบัติการ ซอฟต์แวร์ และพอร์ตเปิด อย่างไรก็ตาม Censys ยังให้ความสำคัญกับความปลอดภัยของอุปกรณ์และให้ข้อมูลเกี่ยวกับช่องโหว่ที่รู้จักและใบรับรอง SSL ซึ่งแตกต่างจาก Shodan ข้อมูลนี้มีประโยชน์สำหรับการตรวจสอบและรักษาความปลอดภัยอุปกรณ์และบริการออนไลน์

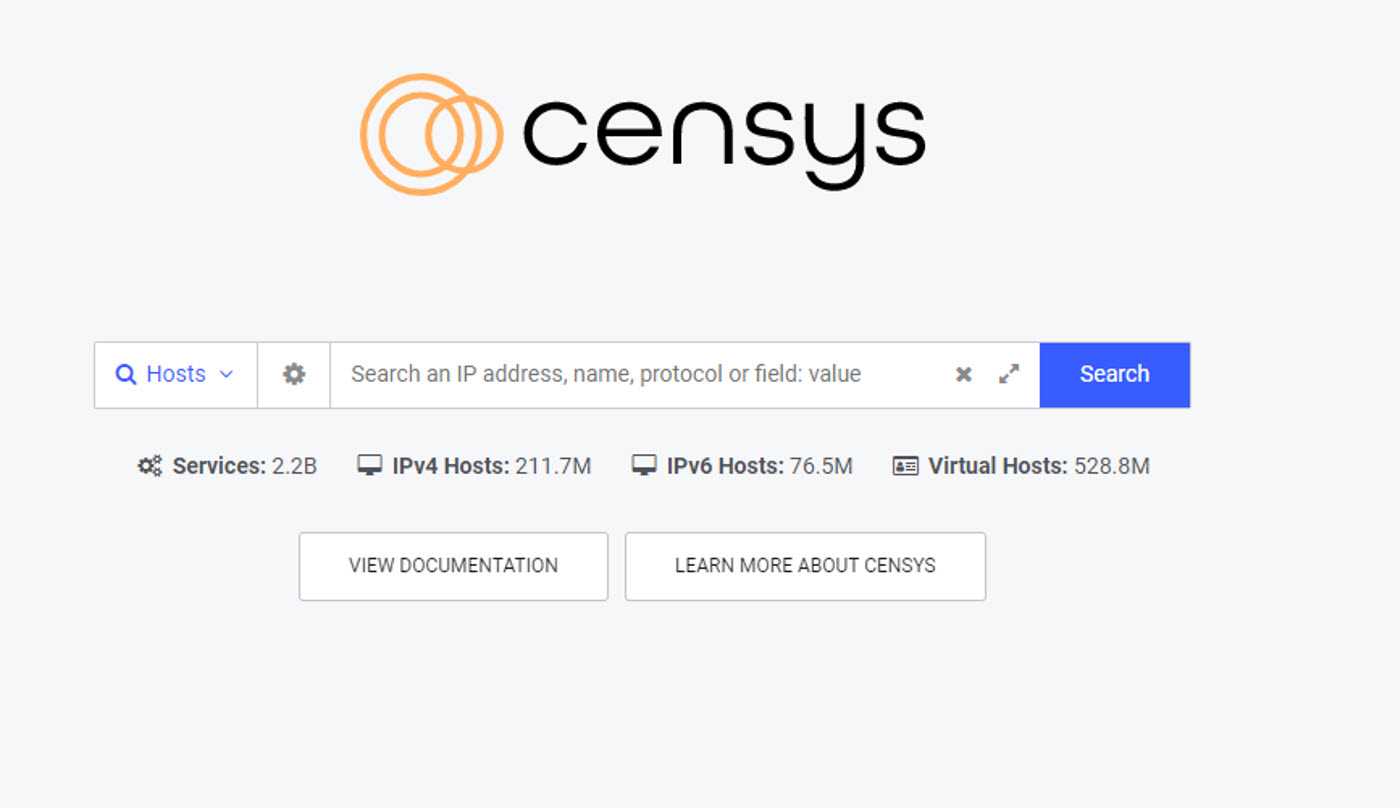

Zoomeye

Zoomeye เป็นอีกหนึ่งแพลตฟอร์มการค้นหายอดนิยมสำหรับอุปกรณ์และบริการที่เชื่อมต่ออินเทอร์เน็ต ช่วยให้คุณค้นหาและตรวจสอบอุปกรณ์และบริการออนไลน์ และรับการแจ้งเตือนตามเวลาจริงเกี่ยวกับการเปลี่ยนแปลงในผลการค้นหา Zoomeye มุ่งเน้นไปที่การระบุอุปกรณ์และบริการออนไลน์และให้ข้อมูลโดยละเอียดเกี่ยวกับอุปกรณ์แต่ละเครื่อง

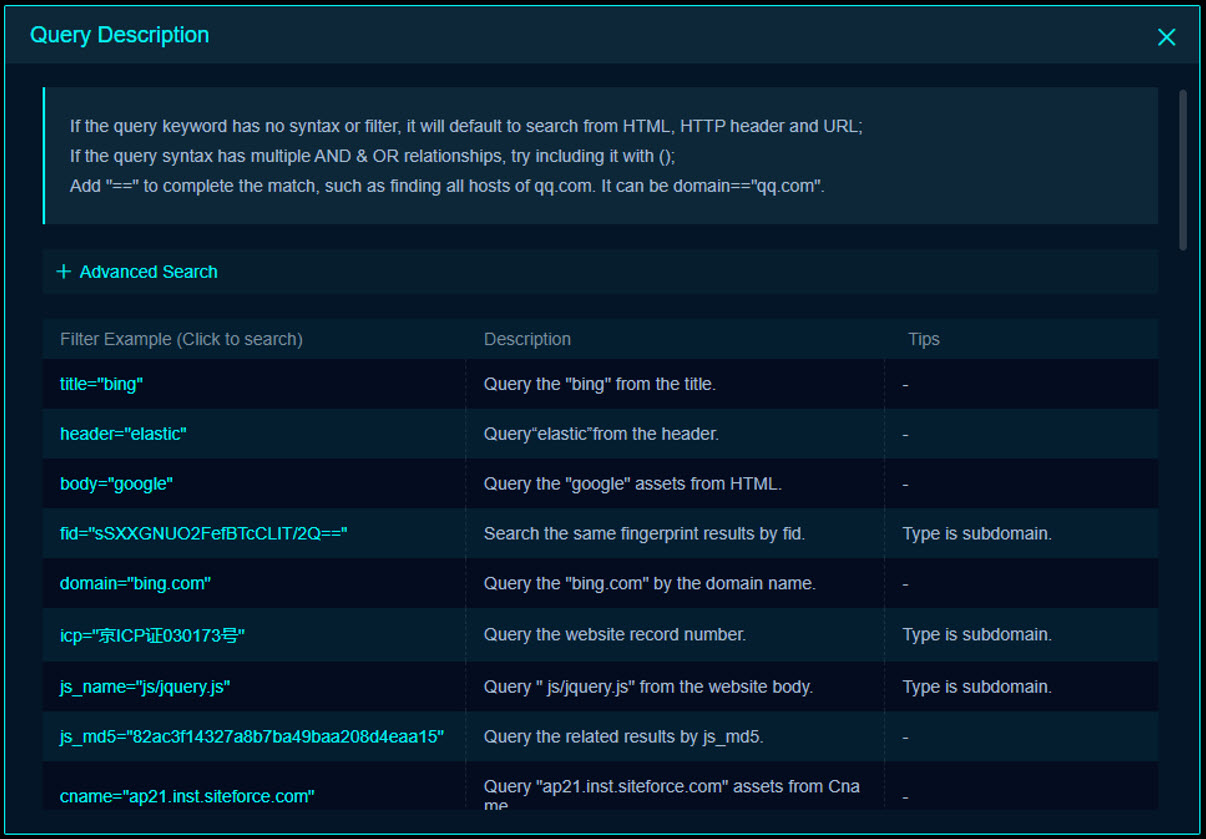

โฟฟา

โฟฟา ให้ข้อมูลโดยละเอียดเกี่ยวกับอุปกรณ์และบริการแต่ละรายการ พร้อมทั้งเน้นข้อมูลเกี่ยวกับแบรนด์ ฟีเจอร์หนึ่งที่น่าสนใจคือความเป็นไปได้ในการใช้ไวยากรณ์การค้นหากับตัวกรองต่างๆ ซึ่งทำให้สามารถใช้สคริปต์ของคุณเองและเรียกใช้การค้นหาที่เฉพาะเจาะจงมากขึ้นได้

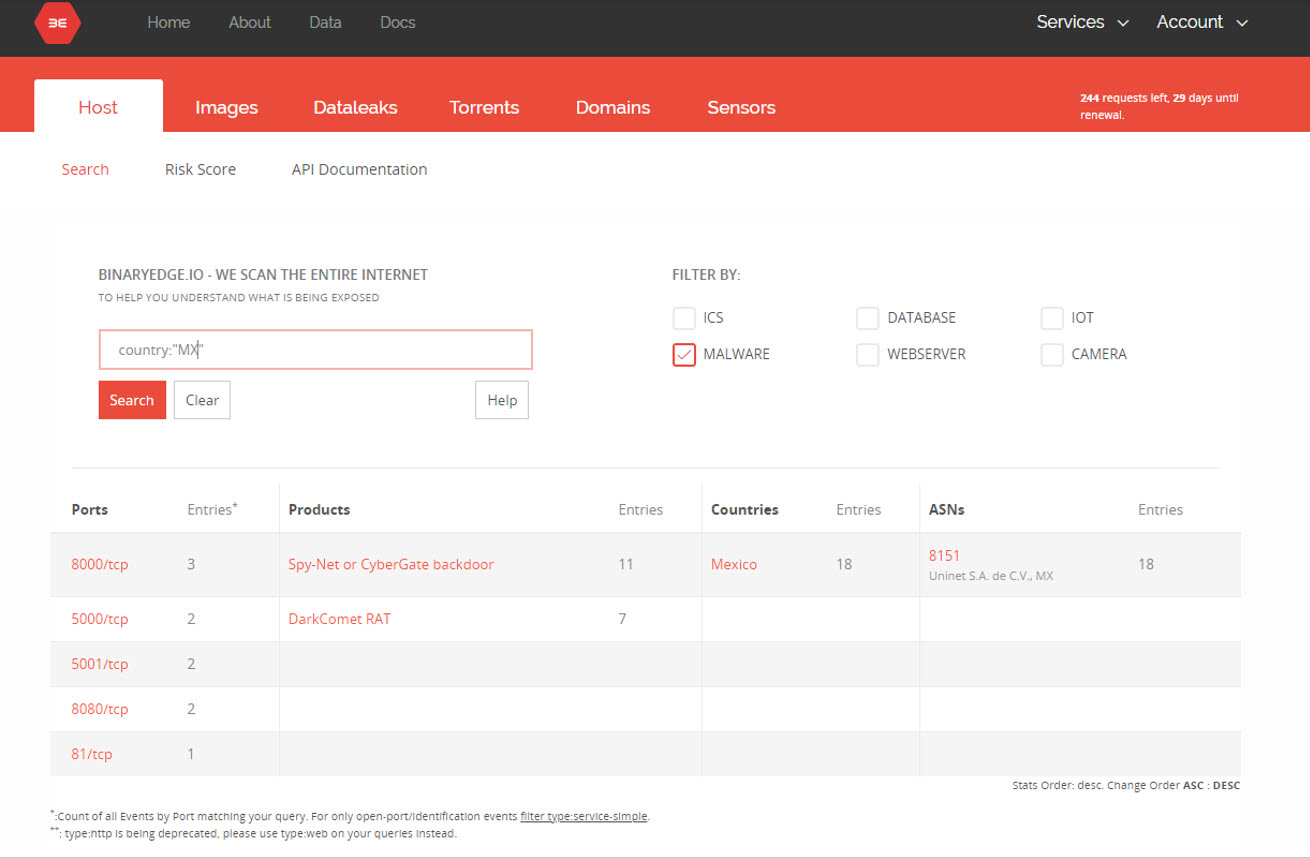

ขอบไบนารี

ในที่สุด ขอบไบนารี เป็นเครื่องมือค้นหาความปลอดภัยที่ช่วยให้ผู้ใช้สามารถรับการแจ้งเตือนตามเวลาจริงเกี่ยวกับการเปลี่ยนแปลงในผลการค้นหา เช่นเดียวกับ Shodan หรือ Censys ข้อมูลที่รวบรวมโดย BinaryEdge รวมถึงพอร์ตที่เปิดและบริการที่มีช่องโหว่ที่เกี่ยวข้อง ตลอดจนข้อมูลบนเดสก์ท็อประยะไกลที่เข้าถึงได้ ใบรับรอง SSL ที่ไม่ถูกต้อง และการแชร์เครือข่ายด้วยการกำหนดค่าที่อาจนำไปสู่การละเมิดความปลอดภัย นอกจากนี้ยังสามารถตรวจสอบได้ว่ามีบัญชีอีเมลใดที่เกี่ยวข้องกับการรั่วไหลของข้อมูลหรือไม่

โบนัส: GreyNoise

เสียงสีเทา เป็นเครื่องมือรักษาความปลอดภัยทางไซเบอร์ที่ช่วยให้ผู้ใช้ตรวจสอบและวิเคราะห์การรับส่งข้อมูลทางอินเทอร์เน็ตที่ไม่ต้องการ GreyNoise ใช้อัลกอริธึมการเรียนรู้ของเครื่องเพื่อระบุและจัดประเภทกิจกรรมเครือข่ายที่ถือว่าเป็นสัญญาณรบกวนหรืออาจเป็นอันตราย แพลตฟอร์ม GreyNoise ได้รับการอัปเดตอย่างต่อเนื่องเพื่อสะท้อนถึงภัยคุกคามล่าสุดและแนวโน้มด้านความปลอดภัยในโลกไซเบอร์

GreyNoise ไม่เหมือนกับเครื่องมือค้นหาอื่น ๆ ที่กล่าวถึงข้างต้น GreyNoise มุ่งเน้นไปที่การระบุและจัดประเภทกิจกรรมเครือข่ายที่ถือว่าเป็นสัญญาณรบกวน เช่น การสแกนพอร์ตอัตโนมัติ การแพร่กระจายของมัลแวร์ และการสแกนช่องโหว่ GreyNoise ยังมี API ที่ช่วยให้ผู้เชี่ยวชาญด้านความปลอดภัยทางไซเบอร์สามารถรวมข้อมูลที่ GreyNoise จัดหาให้เข้ากับเครื่องมือและระบบที่มีอยู่

สรุป

เสิร์ชเอ็นจิ้นเหล่านี้นำเสนอคุณลักษณะเฉพาะและมีค่าสำหรับผู้เชี่ยวชาญด้านความปลอดภัยทางไซเบอร์และผู้เชี่ยวชาญด้านเทคโนโลยีอื่น ๆ ที่ต้องการตรวจสอบและปกป้องอุปกรณ์และบริการออนไลน์ของตน โดยเฉพาะอย่างยิ่งสำหรับบริษัทเหล่านั้นที่ต้องการเพิ่มความพยายามด้านข่าวกรองภัยคุกคาม เมื่อพิจารณาว่าเครื่องสแกนใดที่เหมาะกับความต้องการของคุณ สิ่งสำคัญคือต้องพิจารณาคุณสมบัติและความสามารถเฉพาะของแต่ละเครื่อง รวมถึงวิธีที่สามารถใช้เพื่อตอบสนองความต้องการเฉพาะของคุณ

- เนื้อหาที่ขับเคลื่อนด้วย SEO และการเผยแพร่ประชาสัมพันธ์ รับการขยายวันนี้

- เพลโตไอสตรีม. ข้อมูลอัจฉริยะ Web3 ขยายความรู้ เข้าถึงได้ที่นี่.

- การสร้างอนาคตโดย Adryenn Ashley เข้าถึงได้ที่นี่.

- ซื้อและขายหุ้นในบริษัท PRE-IPO ด้วย PREIPO® เข้าถึงได้ที่นี่.

- ที่มา: https://www.welivesecurity.com/2023/05/18/5-search-engines-internet-connected-devices-services/

- :เป็น

- 8

- a

- เกี่ยวกับเรา

- ข้างบน

- สามารถเข้าถึงได้

- ลงชื่อเข้าใช้

- ถูกต้อง

- กิจกรรม

- อยากทำกิจกรรม

- นอกจากนี้

- ที่อยู่

- กับ

- การแจ้งเตือน

- อัลกอริทึม

- อนุญาต

- ช่วยให้

- ด้วย

- an

- วิเคราะห์

- และ

- อื่น

- ใด

- นอกเหนือ

- API

- การใช้งาน

- เป็น

- AS

- ที่เกี่ยวข้อง

- At

- อัตโนมัติ

- BE

- ยี่ห้อ

- การละเมิด

- by

- กล้อง

- CAN

- ความสามารถในการ

- ใบรับรอง

- การเปลี่ยนแปลง

- แยกประเภท

- ชัดเจน

- บริษัท

- สมบูรณ์

- กังวล

- งานที่เชื่อมต่อ

- พิจารณา

- ถือว่า

- พิจารณา

- คงที่

- ไม่หยุดหย่อน

- ได้

- สำคัญมาก

- cybersecurity

- ข้อมูล

- ข้อมูลรั่วไหล

- รายละเอียด

- เครื่อง

- อุปกรณ์

- ต่าง

- ดิจิตอล

- สนทนา

- แต่ละ

- ความพยายาม

- อีเมล

- เครื่องยนต์

- เครื่องยนต์

- โดยเฉพาะอย่างยิ่ง

- เพิ่มขึ้นเรื่อยๆ

- ที่มีอยู่

- ที่เปิดเผย

- ลักษณะ

- คุณสมบัติ

- ฟิลเตอร์

- หา

- มุ่งเน้นไปที่

- สำหรับ

- ราคาเริ่มต้นที่

- สะดวกที่สุด

- มี

- ไฮไลต์

- สรุป ความน่าเชื่อถือของ Olymp Trade?

- อย่างไรก็ตาม

- HTTPS

- แยกแยะ

- ระบุ

- if

- ความสำคัญ

- สำคัญ

- in

- รวมถึง

- รวมทั้ง

- เพิ่ม

- ข้อมูล

- รวบรวม

- Intelligence

- น่าสนใจ

- อินเทอร์เน็ต

- เชื่อมต่ออินเทอร์เน็ต

- เข้าไป

- ร่วมมือ

- IP

- ที่อยู่ IP

- IT

- jpg

- ที่รู้จักกัน

- ล่าสุด

- นำ

- รั่วไหล

- การเรียนรู้

- กดไลก์

- ดู

- เครื่อง

- เรียนรู้เครื่อง

- ทำให้

- มัลแวร์

- ความกว้างสูงสุด

- อาจ..

- พบ

- กล่าวถึง

- การตรวจสอบ

- การตรวจสอบ

- ข้อมูลเพิ่มเติม

- คือ

- จำเป็นต้อง

- ความต้องการ

- เครือข่าย

- สัญญาณรบกวน

- จำนวน

- of

- เสนอ

- เสนอ

- on

- ONE

- ออนไลน์

- เปิด

- การดำเนินงาน

- ระบบปฏิบัติการ

- or

- ใบสั่ง

- อื่นๆ

- ของตนเอง

- เวที

- เพลโต

- เพลโตดาต้าอินเทลลิเจนซ์

- เพลโตดาต้า

- เล่น

- ยอดนิยม

- ความเป็นไปได้

- เป็นไปได้

- ที่มีศักยภาพ

- การมี

- มืออาชีพ

- ป้องกัน

- ให้

- เรียลไทม์

- รับ

- สะท้อน

- เกี่ยวกับ

- รีโมท

- ชื่อเสียง

- ผลสอบ

- ขวา

- บทบาท

- Roundup

- วิ่ง

- การสแกน

- สคริปต์

- ค้นหา

- เครื่องมือค้นหา

- เครื่องมือค้นหา

- ค้นหา

- การรักษา

- ความปลอดภัย

- ช่องโหว่ด้านความปลอดภัย

- เซิร์ฟเวอร์

- บริการ

- บริการ

- ชุด

- หุ้น

- เหมือนกับ

- ซอฟต์แวร์

- บาง

- โดยเฉพาะ

- การแพร่กระจาย

- SSL

- ขั้นตอน

- อย่างเช่น

- ที่จัดมา

- วากยสัมพันธ์

- ระบบ

- ระบบ

- เอา

- งาน

- เทคโนโลยี

- ที่

- พื้นที่

- ข้อมูล

- ของพวกเขา

- พวกเขา

- ล้อยางขัดเหล่านี้ติดตั้งบนแกน XNUMX (มม.) ผลิตภัณฑ์นี้ถูกผลิตในหลายรูปทรง และหลากหลายเบอร์ความแน่นหนาของปริมาณอนุภาคขัดของมัน จะทำให้ท่านได้รับประสิทธิภาพสูงในการขัดและการใช้งานที่ยาวนาน

- พวกเขา

- นี้

- เหล่านั้น

- การคุกคาม

- ภัยคุกคาม

- ไปยัง

- เครื่องมือ

- เครื่องมือ

- ด้านบน

- ชั้น 5

- การจราจร

- แนวโน้ม

- เป็นเอกลักษณ์

- แตกต่าง

- ที่ไม่พึงประสงค์

- ให้กับคุณ

- ใช้

- มือสอง

- ผู้ใช้

- มีคุณค่า

- ตรวจสอบ

- รายละเอียด

- ช่องโหว่

- ความอ่อนแอ

- การสแกนช่องโหว่

- ต้องการ

- we

- เว็บ

- ดี

- เมื่อ

- ที่

- ในขณะที่

- WHO

- กว้าง

- จะ

- กับ

- คุณ

- ของคุณ

- ลมทะเล