ที่ซับซ้อนและค่อนข้างจะไม่ธรรมดา แคมเปญฟิชชิ่ง กำลังปลอมแปลงการแจ้งเตือนทาง eFax และใช้บัญชีธุรกิจ Dynamics 365 Customer Voice ที่ถูกบุกรุกเพื่อหลอกล่อเหยื่อให้มอบข้อมูลประจำตัวผ่านหน้า microsoft.com

ผู้คุกคามโจมตีบริษัทหลายสิบแห่งผ่านการรณรงค์ที่เผยแพร่ในวงกว้าง ซึ่งก็คือ กำหนดเป้าหมาย Microsoft 365 ผู้ใช้จากหลากหลายภาคส่วน เช่น พลังงาน บริการทางการเงิน อสังหาริมทรัพย์เพื่อการพาณิชย์ อาหาร การผลิต และแม้แต่การทำเฟอร์นิเจอร์ นักวิจัยจากศูนย์ป้องกันฟิชชิ่ง Cofense (PDC) เปิดเผยในบล็อกโพสต์ที่เผยแพร่เมื่อวันพุธ

แคมเปญนี้ใช้การผสมผสานระหว่างกลวิธีทั่วไปและที่ไม่ธรรมดาเพื่อหลอกล่อให้ผู้ใช้คลิกบนหน้าเว็บที่ดูเหมือนจะนำพวกเขาไปสู่แบบสำรวจความคิดเห็นของลูกค้าสำหรับบริการ eFax แต่กลับขโมยข้อมูลประจำตัวของพวกเขา

ผู้โจมตีไม่เพียงเลียนแบบ eFax แต่ยังรวมถึง Microsoft โดยใช้เนื้อหาที่โฮสต์บนหน้า microsoft.com หลายหน้าในหลายๆ ขั้นตอนของความพยายามหลายขั้นตอน การหลอกลวงเป็นหนึ่งในแคมเปญฟิชชิ่งจำนวนหนึ่งที่ Cofense สังเกตเห็นตั้งแต่ฤดูใบไม้ผลิว่าใช้กลยุทธ์ที่คล้ายกัน Joseph Gallop ผู้จัดการฝ่ายวิเคราะห์ข่าวกรองของ Cofense กล่าว

“ในเดือนเมษายนของปีนี้ เราเริ่มเห็นอีเมลฟิชชิ่งจำนวนมากโดยใช้ลิงก์แบบสำรวจ ncv[.]microsoft[.]com ที่ฝังอยู่ในประเภทที่ใช้ในแคมเปญนี้” เขาบอกกับ Dark Reading

การผสมผสานของกลยุทธ์

อีเมลฟิชชิ่งใช้วิธีหลอกล่อทั่วไป โดยอ้างว่าผู้รับได้รับ eFax 10 หน้าที่ต้องการให้เขาหรือเธอสนใจ แต่หลังจากนั้น นาธาเนียล ซากิบันดา จาก Cofense PDC ได้อธิบายใน โพสต์วันพุธ.

ผู้รับมักจะเปิดข้อความโดยคาดว่าจะเกี่ยวข้องกับเอกสารที่ต้องการลายเซ็น “อย่างไรก็ตาม นั่นไม่ใช่สิ่งที่เราเห็นเมื่อคุณอ่านเนื้อหาข้อความ” เขาเขียน

อีเมลดังกล่าวมีสิ่งที่ดูเหมือนแนบไฟล์ PDF ที่ไม่มีชื่อซึ่งส่งมาจากแฟกซ์ซึ่งมีไฟล์จริงอยู่ด้วย ซึ่งเป็นคุณลักษณะที่ผิดปกติของอีเมลฟิชชิ่ง ตามข้อมูลของ Gallop

“ในขณะที่แคมเปญฟิชชิ่งข้อมูลประจำตัวจำนวนมากใช้ลิงก์ไปยังไฟล์ที่โฮสต์ และบางส่วนใช้ไฟล์แนบ เป็นเรื่องปกติน้อยกว่าที่จะเห็นลิงก์ฝังตัวที่ปลอมแปลงเป็นไฟล์แนบ” เขาเขียน

โครงเรื่องหนายิ่งขึ้นในข้อความซึ่งมีส่วนท้ายที่ระบุว่าเป็นไซต์สำรวจ — เช่นที่เคยให้คำติชมของลูกค้า — ที่สร้างข้อความตามโพสต์

เลียนแบบการสำรวจความคิดเห็นของลูกค้า

เมื่อผู้ใช้คลิกลิงก์ พวกเขาจะถูกนำทางไปยังหน้าโซลูชัน eFax ที่จำลองโดย Microsoft Dynamics 365 ซึ่งถูกบุกรุกโดยผู้โจมตี นักวิจัยกล่าว

หน้านี้มีลิงก์ไปยังหน้าอื่นซึ่งดูเหมือนจะนำไปสู่แบบสำรวจ Microsoft Customer Voice เพื่อให้ข้อเสนอแนะเกี่ยวกับบริการ eFax แต่จะนำเหยื่อไปยังหน้าเข้าสู่ระบบของ Microsoft ที่กรองข้อมูลประจำตัวของพวกเขา

เพื่อเพิ่มความชอบธรรมในหน้านี้ ผู้คุกคามได้ฝังวิดีโอโซลูชัน eFax สำหรับรายละเอียดบริการปลอม โดยแนะนำให้ผู้ใช้ติดต่อ “@eFaxdynamic365” หากมีคำถามใด ๆ นักวิจัยกล่าว

ปุ่ม "ส่ง" ที่ด้านล่างของหน้ายังทำหน้าที่เป็นการยืนยันเพิ่มเติมว่าผู้คุกคามใช้เทมเพลตฟอร์มคำติชมของ Microsoft Customer Voice จริงในการหลอกลวง พวกเขากล่าวเสริม

จากนั้นผู้โจมตีได้แก้ไขเทมเพลตด้วย “ข้อมูล eFax ปลอมเพื่อล่อลวงผู้รับให้คลิกลิงก์” ซึ่งนำไปสู่หน้าเข้าสู่ระบบ Microsoft ปลอมที่ส่งข้อมูลรับรองไปยัง URL ภายนอกที่โฮสต์โดยผู้โจมตี Sagibanda เขียน

หลอกตาที่ได้รับการฝึกฝน

ในขณะที่แคมเปญดั้งเดิมนั้นเรียบง่ายกว่ามาก — รวมทั้งข้อมูลเพียงเล็กน้อยที่โฮสต์อยู่ในแบบสำรวจของ Microsoft — แคมเปญการปลอมแปลง eFax ไปไกลกว่านั้นเพื่อเสริมความชอบธรรมของแคมเปญ Gallop กล่าว

การผสมผสานระหว่างกลวิธีหลายขั้นตอนและการปลอมแปลงเป็นสองเท่าอาจทำให้ข้อความหลุดผ่านเกตเวย์อีเมลที่ปลอดภัย รวมทั้งหลอกแม้กระทั่งผู้ใช้ในองค์กรที่เชี่ยวชาญที่สุดซึ่งได้รับการฝึกฝนให้ตรวจจับการหลอกลวงแบบฟิชชิง

“เฉพาะผู้ใช้ที่ยังคงตรวจสอบแถบ URL ในแต่ละขั้นตอนตลอดกระบวนการทั้งหมดเท่านั้นที่จะระบุได้ว่าเป็นความพยายามในการฟิชชิ่ง” Gallop กล่าว

อันที่จริง การสำรวจโดยบริษัทความปลอดภัยทางไซเบอร์ Vade ยังออกวันพุธพบว่า การเลียนแบบแบรนด์ ยังคงเป็นเครื่องมือยอดนิยมที่ฟิชเชอร์ใช้เพื่อหลอกลวงเหยื่อให้คลิกอีเมลที่เป็นอันตราย

ในความเป็นจริง ผู้โจมตีใช้ตัวตนของ Microsoft บ่อยที่สุดในแคมเปญที่สังเกตได้ในช่วงครึ่งแรกของปี 2022 นักวิจัยพบว่า แม้ว่า Facebook จะยังคงเป็นแบรนด์ที่ถูกแอบอ้างมากที่สุดในแคมเปญฟิชชิ่งที่สังเกตได้จนถึงปีนี้

เกมฟิชชิ่งยังคงแข็งแกร่ง

ในขณะนี้ นักวิจัยยังไม่สามารถระบุได้ว่าใครอาจอยู่เบื้องหลังกลโกงนี้ หรือแรงจูงใจเฉพาะเจาะจงของผู้โจมตีในการขโมยข้อมูลประจำตัว Gallop กล่าว

โดยรวมแล้วฟิชชิงยังคงเป็นหนึ่งในวิธีที่ง่ายและใช้บ่อยที่สุดสำหรับนักคุกคามในการประนีประนอมเหยื่อ ไม่เพียงแต่เพื่อขโมยข้อมูลประจำตัว แต่ยังแพร่กระจายซอฟต์แวร์ที่เป็นอันตราย เนื่องจากมัลแวร์ที่มาจากอีเมลนั้นกระจายได้ง่ายกว่าการโจมตีระยะไกลอย่างมาก ตามรายงานของ Vade .

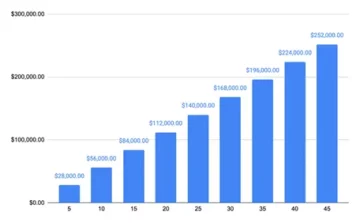

แท้จริงแล้ว การโจมตีประเภทนี้เพิ่มขึ้นแบบเดือนต่อเดือนตลอดไตรมาสที่สองของปี และหลังจากนั้นก็เพิ่มขึ้นอีกครั้งในเดือนมิถุนายน ซึ่งผลักดัน “อีเมลกลับไปสู่ปริมาณที่น่าตกใจซึ่งไม่เห็นตั้งแต่เดือนมกราคม 2022” เมื่อ Vade เพิ่มขึ้น 100 บวก อีเมลฟิชชิ่งหลายล้านฉบับในการกระจาย

Natalie Petitto จาก Vade เขียนไว้ในรายงานว่า “ความง่ายที่แฮ็กเกอร์สามารถส่งการลงโทษทางไซเบอร์ทางอีเมลได้ ทำให้อีเมลเป็นหนึ่งในตัวการสำคัญสำหรับการโจมตี และเป็นภัยคุกคามอย่างต่อเนื่องสำหรับธุรกิจและผู้ใช้ปลายทาง” “อีเมลฟิชชิ่งปลอมแปลงเป็นแบรนด์ที่คุณไว้วางใจมากที่สุด นำเสนอเหยื่อที่อาจตกเป็นเหยื่อจำนวนมากและปิดบังความชอบธรรมสำหรับฟิชเชอร์ที่ปลอมตัวเป็นแบรนด์”

- blockchain

- กระเป๋าสตางค์ cryptocurrency

- การแลกเปลี่ยนการเข้ารหัสลับ

- การรักษาความปลอดภัยในโลกไซเบอร์

- อาชญากรไซเบอร์

- cybersecurity

- การอ่านที่มืด

- กรมความมั่นคงภายในประเทศ

- กระเป๋าสตางค์ดิจิตอล

- ไฟร์วอลล์

- Kaspersky

- มัลแวร์

- แมคคาฟี

- เน็กซ์บล๊อก

- เพลโต

- เพลโตไอ

- เพลโตดาต้าอินเทลลิเจนซ์

- เกมเพลโต

- เพลโตดาต้า

- เพลโตเกม

- VPN

- ความปลอดภัยของเว็บไซต์